Som administrator kan du bruge Webex-integration med Intune til at klargøre og administrere Webex-appen fra Microsoft Intune Endpoint Manager.

Oversigt

Webex understøtter integration med Enterprise Mobility Management (EMM), som f.eks. Microsoft Intune, en cloudbaseret tjeneste, der tilbyder både MOBILE Application Management (MAM) og MDM (Mobile Device Management).

MAM-software tillader dig at klargøre, konfigurere og kontrollere adgang til mobilapplikationer installeret i din organisation. MDM-software tillader administratorer at overvåge, administrere og sikre virksomheds mobile enheder, der bruges i din organisation. Webex kan tilmeldes og administreres på personlige enheder og virksomhedstelefoner ved hjælp af MAM- og MDM-applikationer.

Installationsvalgmuligheder

Webex til Intune –Ved hjælp af Intune SDK udviklede vi Webex til Intune, som er tilgængeligt i App Store og Google Play.

Webex til Intune-applikations- ID er ee0f8f6b-011c-4d44-9cac-bb042de0ab18.

Webex Intune giver mulighed for håndhævelse af apppolitikker, såsom on-demand VPN og brug af arbejdsmail. Brugere downloader Webex Intune, og derefter kontrollerer Intune-applikationsbeskyttelsespolitikken deres adgang til Webex Intune-appen og deling af virksomhedsdata.

Enhedstilmelding er valgfri, hvis du ønsker at installere Webex Intune. den kan bruges på administrerede og ikke-administrerede enheder.

EMM med Mobile Device Management – Alle mobilenheder og virksomhedsapplikationer er tilmeldt og administreret af MDM-applikationen.

I denne implementeringsmodel tilføjer administratoren Webex Intune-applikationen til Intune-appkataloget og tildeler den til brugere eller enheder (se Tilføj Webex til Android og Tilføj Webex til iOS i denne artikel). Politikken for beskyttelse af Intune-appen gælder på enheds- eller profilniveau. Denne politik definerer et sæt regler til kontrol af adgang til Webex Intune og deling af virksomhedsdata.

Du kan også konfigurere enhedsbegrænsninger for at kontrollere datadeling fra iOS-enheder.

Se Opret en politik for applikationsbeskyttelse i denne artikel.

EMM med administration af mobilapplikationer – I denne implementeringsmodel er mobilenhederne ikke tilmeldt Intune-portalen.

Brugere kan downloade Webex Intune-appen direkte fra App Store til iOS-enheder og Google Play til Android-enheder. Politikken for appbeskyttelse gælder på applikationsniveau. Politikken kontrollerer adgangskrav til applikationer, såsom PIN for adgang, og styrer datadeling fra Webex Intune.

En anden mulighed er at bruge et appombrydningsværktøj til at ombryde Webex-app. De pakkede applikationsfiler giver en MAM-applikation mulighed for at kontrollere, hvordan apps kan bruges på en mobilenhed. Brugere kan downloade den indpakkede og MAM-administrerede version af Webex -appen fra virksomhedens egen app-butik eller MAM-app-lager. Programbeskyttelsespolitikken kontrollerer deling af virksomhedsdata fra den ombrudte applikation.

Se Opret en politik for applikationsbeskyttelse i denne artikel.

Ombrudte versioner af Webex-apps (. IPA-filer til iOS og . APK-filer til Android) er tilgængelige fra mobil applikationsadministrationsprogrammet.

Ting, der er værd at huske på

Sørg for, at du har Adgang til Microsoft Endpoint Manager Admin Center.

Brugeren skal have en Webex-konto.

Sørg for, at brugere er oprettet i Active Directory, og at brugerne er blevet tildelt Intune-licenser.

Hvis Android-enheder er tilmeldt, skal du sikre, at de er tilmeldt Intune med en Work-profil, og at de er i overensstemmelse med din organisations overholdelsespolitik.

| 1 | Log ind på Microsoft Endpoint Manager Admin Center. |

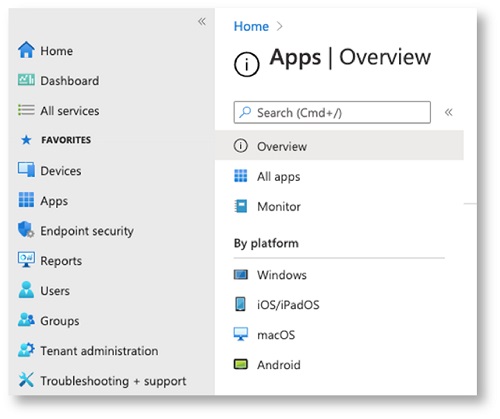

| 2 | I venstre rude skal du vælge Apps , og under Platform skal du vælge Android . |

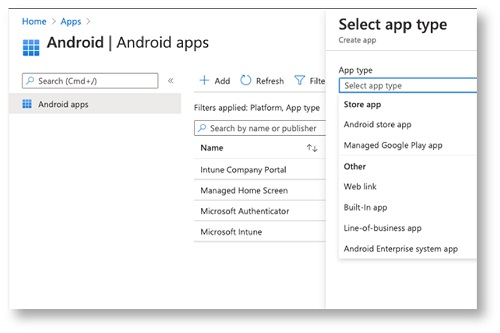

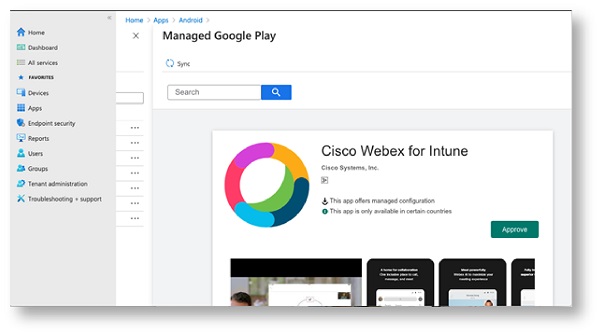

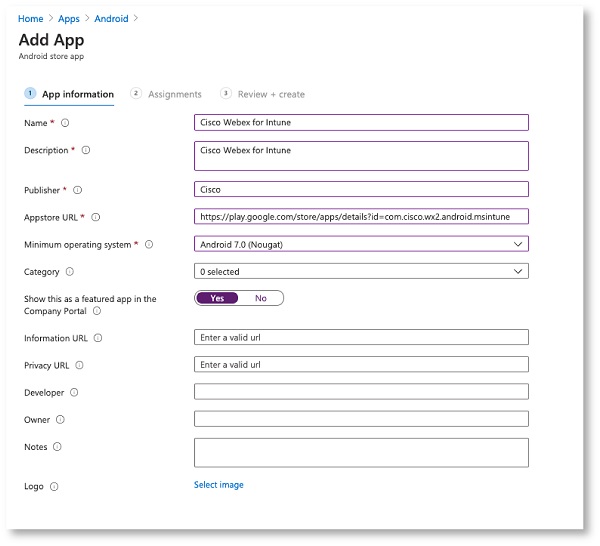

| 3 | Klik på Tilføj.

Webex til Intune kan implementeres fra Store-appen på to måder:

|

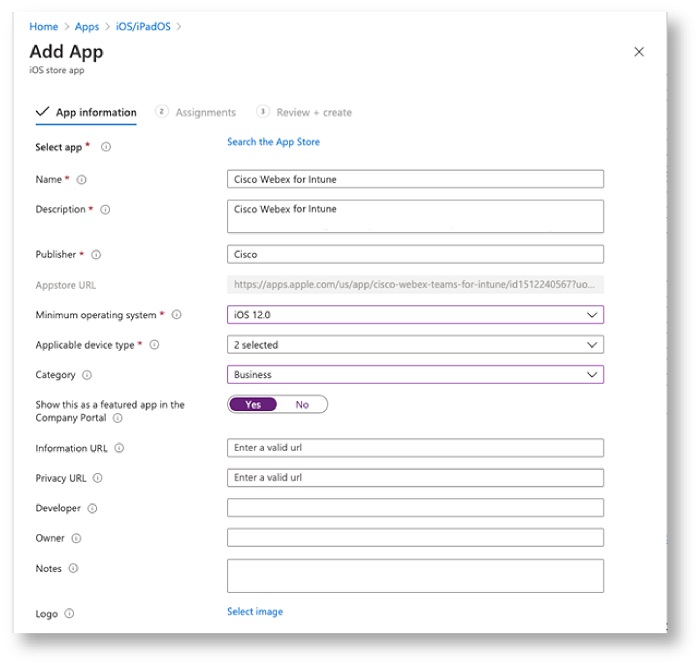

| 1 | Log ind på Microsoft Endpoint Manager Admin Center. |

| 2 | I venstre rude skal du vælge Apps , og under Platform skal du vælge iOS/iPadOS. |

| 3 | Klik på Tilføj applikation, og vælg iOS Store App. |

| 4 | Søg efter Cisco Webex efter Intune, indtast følgende oplysninger:

For iPadOS skal du vælge Minimum operativsystem som 13.1 eller nyere |

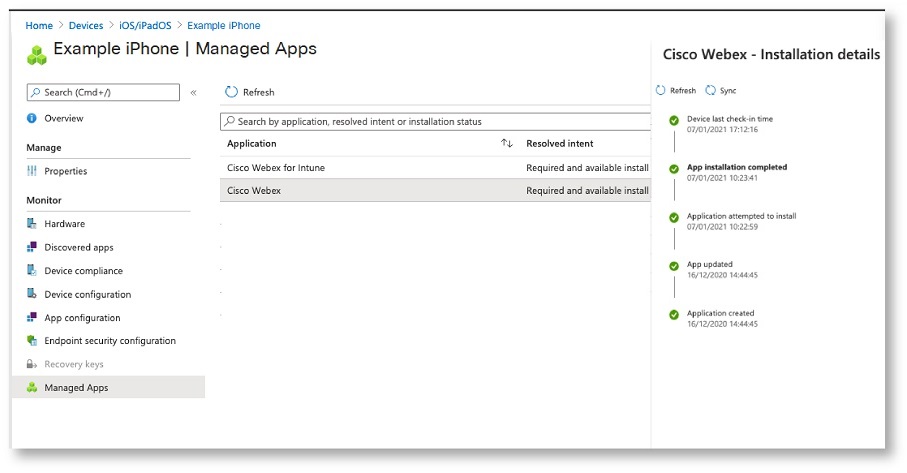

| 1 | Log ind på Microsoft Endpoint Manager Admin Center. |

| 2 | I venstre rude skal du vælge Enheder og vælge fra Android eller iOS. |

| 3 | Vælg den enhed, du har installeret Webex på, klik på Administreret app , og søg derefter efter Cisco Webex efter Intune.

|

| 4 | Kontroller installationsstatussen. |

Du kan konfigurere Intune App Configuration Policy for både Android- og iOS/iPadOS-enheder. Du kan anvende disse indstillinger på både administrerede enheder og administrerede applikationer. Webex-appen søger efter disse indstillinger, når brugere kører appen for første gang på deres mobile enheder. Indstillingerne for Intune App-konfiguration anvendes, hvilket derefter gør det muligt at brugertilpasse appen med app-konfiguration og administration.

Politikker for applikationsbeskyttelse er regler, der sikrer, at en organisations data forbliver sikker eller i en administreret app. En politik kan være en regel, der håndhæves, når brugeren forsøger at tilgå eller flytte virksomhedsdata, eller et sæt handlinger, der er forbudt eller overvåget, når brugeren er i appen. Politikker for appbeskyttelse er tilgængelige for MDM – administreret Webex for intune- og ombrudte applikationer (. IPA og . APK-filer).

Hvis du har en eksisterende applikationsbeskyttelsespolitik, kan du bruge den samme politik og tildele den til brugeren. Du kan også bruge følgende trin til at oprette en ny appbeskyttelsespolitik.

Du kan læse mere om denne procedure på Microsoft dokumentation .

| 1 | Log ind på Microsoft Endpoint Manager Admin Center. |

| 2 | Vælg Apps i venstre rude, og klik på Appbeskyttelsespolitikker. |

| 3 | Vælg Opret politik, og vælg Android eller iOS. |

| 4 | Indtast et navn på beskyttelsespolitikken, og klik på Næste. |

| 5 | Vælg enhedstype: Administreret eller Ikke-administreret . |

| 6 | Klik på Vælg offentlige apps , indtast |

| 7 | Vælg en passende indstilling, og klik på Næste . |

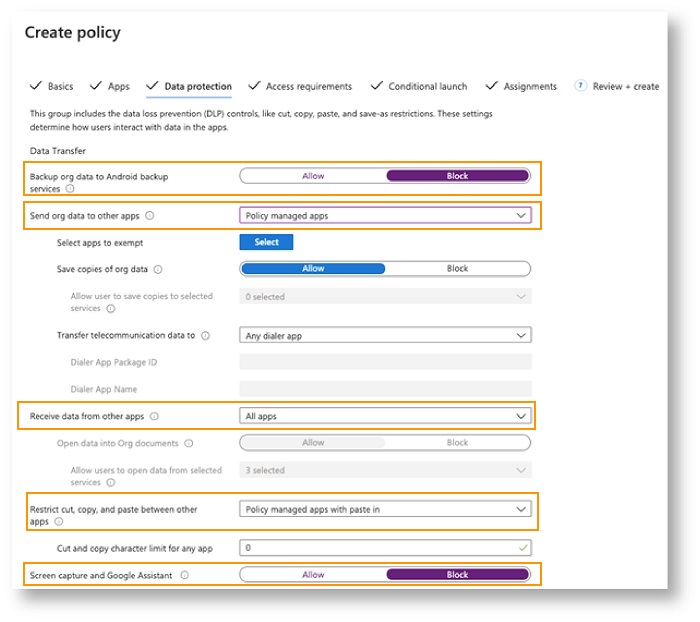

| 8 | For Databeskyttelse , skal du vælge de begrænsninger, der henvises til nedenfor.

Se Indstillinger for databeskyttelse for yderligere oplysninger: |

| 9 | (Valgfri) For at oprette undtagelser til politikken Vælg apps, der skal fritages. Brug denne valgmulighed, hvis du har brug for at konfigurere undtagelser for Webex-applikationer. Du kan vælge, hvilke apps der ikke administreres, der kan overføre data til og fra administrerede apps. For ikke-administrerede Webex-applikationer skal du bruge følgende strenge til værdifeltet på din politiks undtagelsesliste:

|

| 10 | Når du har konfigureret indstillingerne, klik på Næste . |

| 11 | For adgangskravskal du konfigurere en PIN-kode og legitimationsoplysninger. |

| 12 | For betingetstart , klik på Næste . |

| 13 | Tildel politikken tilen Webex-brugergruppe for tildelinger, og klik derefter på Næste. |

| 14 | Gennemse de indstillinger, du har indtastet, og klik derefter på Opret. |

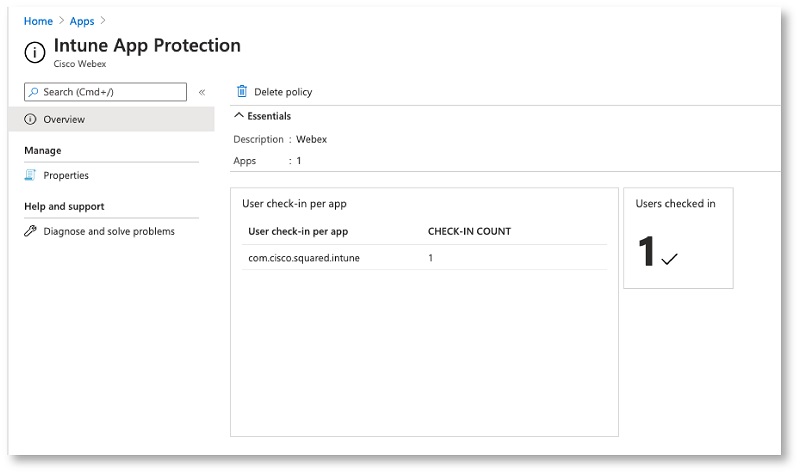

| 1 | Log ind på Microsoft Endpoint Manager Admin Center. |

| 2 | I det venstre rude skal du vælge Apps og klikke på App Beskyttelsespolitikker. |

| 3 | skal du vælge App Protection Policy og bekræfte, at brugerne er markeret, og at politikken anvendes.

|

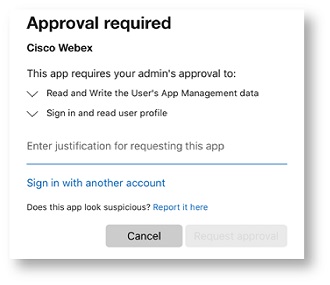

| 1 | Brugere bliver bedt om at anmode om adgang, når de logger ind på Webex for første gang.

|

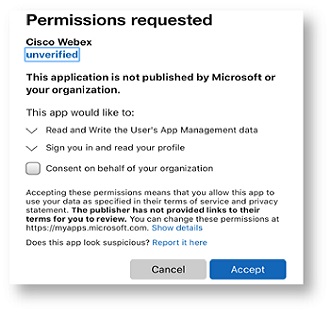

| 2 | Administratorer kan give brugere tilladelse til at tilgå appen fra Azure Enterprise-appen.

|

Microsoft Intune understøtter følgende politikker med Webex for Intune på administrerede enheder:

Adgangskode/TouchID– Tillad brugere at opsætte en adgangskode eller TouchID. Brugeren anmodes om at indtaste en adgangskode, når de starter Webex-appen fra en mobil enhed.

Maksimalepinkodeforsøg – Definer det maksimale antal gange, en bruger kan indtaste en forkert PIN-kode.

Administreret åben-/dokumentdeling– Tillad deling af dokumenter fra Webex til Intune til andre politik administrerede apps.

Forbyd sikkerhedskopiaf app –Forbyd, at brugere gemmer Webex-data til Android-backupservice eller iCloud til iOS.

Deaktiver skærmklip– Bloker skærmklip og Google Assistant-funktioner. For iOS-enheder skal du bruge valgmuligheden iOS-restriktioner i Intune.

Fjernslet app–Tillad administratorer at viske Webex eksternt ud for Intune fra en mobil enhed.

Deaktiver Kopier ogsæt ind – Forbyd, at brugere bruger kopiér og sæt ind mellem Webex til intune og andre apps. Du kan dog tillade kopiering og indsættelse i andre programmer, der administreres af virksomhedspolitik.

Deaktiver Gem kopier aforganisationsdata – Bloker brugere i at gemme Webex til intune data på lokale enheder. Administratorer kan vælge tjenester, såsom OneDrive eller SharePoint, til at gemme Webex til intune data.

Ulåste enheder –Begræns brugere i at køre Webex for intune på enheder, der er blevet låstop (Jailbroken eller rooted), for at få administrative eller rodadgangskontrol.

MinimumApp-version – Definer den mindste påkrævede version for Webex til intune til at køre på mobile enheder.