Utilisez les fonctionnalités de gestion SSO dans Control Hub pour la gestion des certificats et les activités générales de maintenance SSO , telles que la mise à jour d’un certificat expirant ou la vérification de votre configuration SSO existante. Chaque fonctionnalité de gestion SSO est traitée dans les onglets individuels de cet article.

Si vous souhaitez configurer la SSO pour plusieurs fournisseurs d’identité dans votre organisation, reportez-vous à la SSO avec plusieurs IdP dans Webex.

Si l'utilisation du certificat de votre organisation est définie sur Aucun mais que vous recevez toujours une alerte, nous vous recommandons de continuer la mise à niveau. Votre déploiement SSO n’utilise pas le certificat aujourd’hui, mais vous aurez peut-être besoin du certificat pour des modifications futures. |

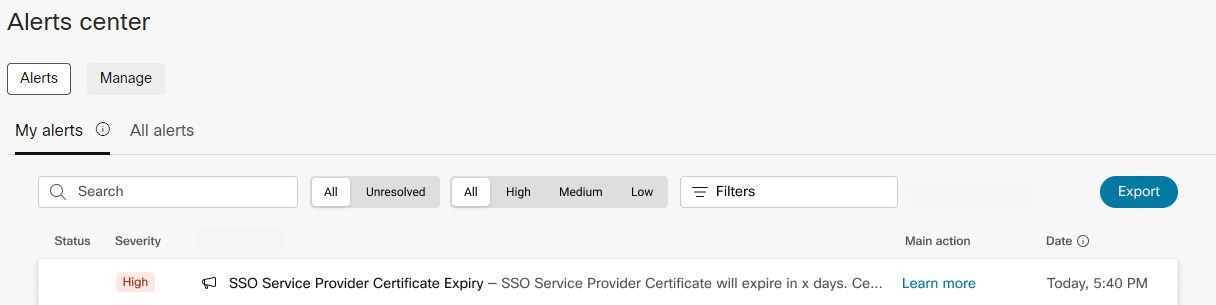

De temps à autre, vous pouvez recevoir une notification par courrier électronique ou voir une alerte dans Control Hub indiquant que le certificat d’authentification authentification unique (SSO) Webex va expirer. Suivez le processus décrit dans cet article pour récupérer les métadonnées du certificat cloud SSO auprès de nous (le SP) et les rajouter à votre IdP ; sinon, les utilisateurs ne pourront pas utiliser les services Webex. |

Si vous utilisez le certificat SSO SAML Cisco (SP) dans votre organisation Webex, vous devez planifier la mise à jour du certificat du Cloud au cours d’une fenêtre de maintenance programmée régulière dès que possible.

Tous les services qui font partie de l'abonnement de votre organisation sont concernés, y compris, mais sans s'y limiter :

Application Webex (nouvelles connexions pour toutes les plateformes : ordinateur de bureau, mobile et Web)

Services Webex dans Control Hub, y compris les appels

Le site Webex Meetings est géré par le Control Hub de Webex

Cisco Jabber s'il est intégré à SSO

Avant de commencer

Veuillez lire toutes les instructions avant de commencer. Après avoir modifié le certificat ou parcouru l'Assistant pour mettre à jour le certificat, les nouveaux utilisateurs peuvent ne pas être en mesure de se connecter avec succès. |

Si votre IdP ne prend pas en charge plusieurs certificats (la plupart des IdP du marché ne prennent pas en charge cette fonctionnalité), nous vous recommandons de programmer cette mise à niveau pendant une fenêtre de maintenance où les utilisateurs de l’application Webex ne sont pas affectés. Ces tâches de mise à niveau doivent prendre environ 30 minutes en temps opérationnel et en validation post-événement.

| 1 | Pour vérifier si le certificat SAML Cisco (SP) SSO va expirer :

Vous pouvez également accéder directement à l’assistant SSO pour mettre à jour le certificat. Si vous décidez de quitter l'assistant avant de l'avoir terminé, vous pouvez y accéder à nouveau à tout moment à partir de danshttps://admin.webex.com . | ||

| 2 | Allez à l’IdP et cliquez sur | ||

| 3 | Cliquez sur Examiner les certificats et la date d’expiration . Cela vous amène à la Certificats de fournisseur de services (SP) fenêtre.

| ||

| 4 | Cliquez sur Renouveler le certificat . | ||

| 5 | Choisissez le type de certificat pour le renouvellement :

| ||

| 6 | Cliquez sur Télécharger le fichier de métadonnées pour télécharger une copie des métadonnées mises à jour avec le nouveau certificat. Garder cet écran ouvert. | ||

| 7 | Accédez à votre interface de gestion IdP pour télécharger le nouveau fichier de métadonnées Webex.

| ||

| 8 | Revenez à l’onglet où vous vous êtes connecté à Control Hub et cliquez sur Suivant . | ||

| 9 | Cliquez sur Test de la mise à jour SSO pour confirmer que le nouveau fichier de métadonnées a été téléchargé et interprété correctement par votre IdP. Confirmez les résultats attendus dans la fenêtre contextuelle, et si le test a réussi, cliquez sur Commuter vers les nouvelles métadonnées.

Résultat : Vous avez terminé et le certificat SSO SAML Cisco (SP) de votre entreprise est maintenant renouvelé. Vous pouvez vérifier l'état du certificat à tout moment sous l'onglet Fournisseur d'identité. |

De temps à autre, vous pouvez recevoir une notification par courrier électronique ou voir une alerte dans Control Hub indiquant que le certificat IdP va expirer. Étant donné que les fournisseurs d'IdP ont leur propre documentation spécifique pour le renouvellement des certificats, nous couvrons ce qui est requis dans Control Hub, ainsi que les étapes génériques pour récupérer les métadonnées IdP mises à jour et les télécharger sur Control Hub pour renouveler le certificat. |

| 1 | Pour vérifier si le certificat SAML IdP va expirer :

| ||

| 2 | Accédez à votre interface de gestion IdP pour récupérer le nouveau fichier de métadonnées.

| ||

| 3 | Retournez à l'onglet Fournisseur d'identité. | ||

| 4 | Allez à l’IdP, cliquez sur | ||

| 5 | Faites glisser et déposez votre fichier de métadonnées IdP dans la fenêtre ou cliquez sur Choisir un fichier et téléchargez-le de cette façon. | ||

| 6 | Choisir Moins sécurisé (auto-signé) ou Plus sécurisé (signé par une autorité de certification publique), en fonction de la manière dont vos métadonnées IdP sont signées. | ||

| 7 | Cliquez sur Test de la mise à jour SSO pour confirmer que le nouveau fichier de métadonnées a été téléchargé et interprété correctement par votre IdP. Confirmez les résultats attendus dans la fenêtre contextuelle et, si le test a réussi, sélectionnez Successful test: Activez la SSO et l’IdP et cliquez sur Enregistrer.

Résultat : Vous avez terminé et le certificat IdP de votre organisation est maintenant renouvelé. Vous pouvez vérifier l'état du certificat à tout moment sous l'onglet Fournisseur d'identité.

|

Vous pouvez exporter les dernières métadonnées Webex SP chaque fois que vous devez les rajouter à votre IdP. Vous verrez un avis lorsque les métadonnées SAML IdP importées vont expirer ou ont expiré.

Cette étape est utile dans les scénarios courants de gestion des certificats SAML IdP, tels que les IdP qui prennent en charge plusieurs certificats où l'exportation n'a pas été effectuée précédemment, si les métadonnées n'ont pas été importées dans l'IdP parce qu'un administrateur IdP n'était pas disponible, ou si votre IdP prend en charge le possibilité de mettre à jour uniquement le certificat. Cette option peut aider à minimiser le changement en mettant uniquement à jour le certificat dans votre configuration SSO et la validation post-événement.

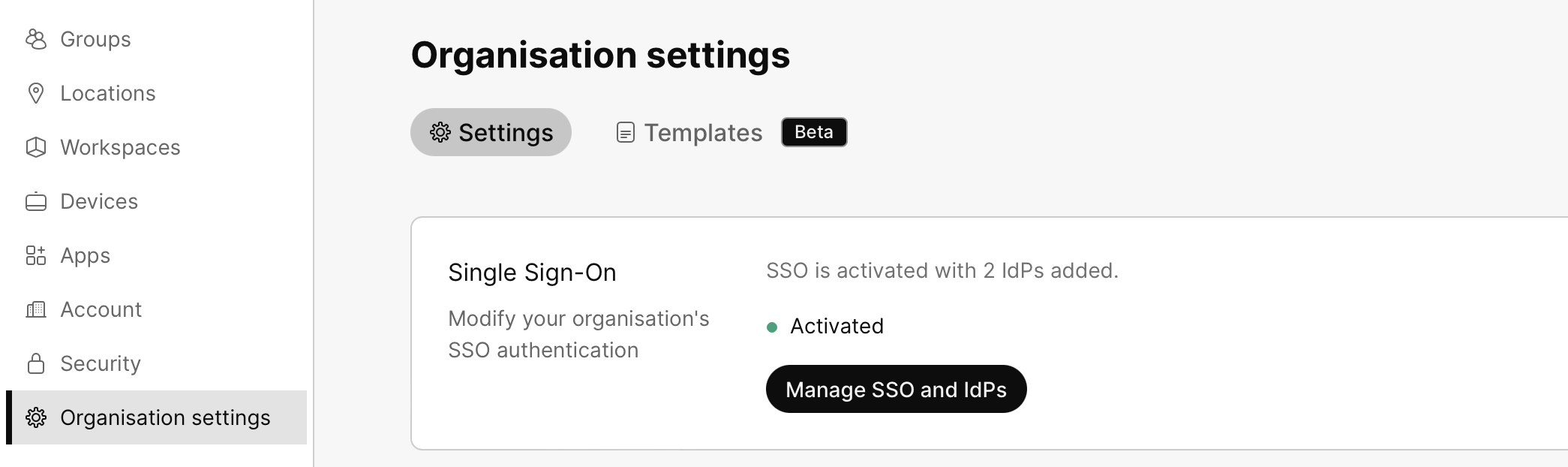

| 1 | À partir de la vue client danshttps://admin.webex.com , allez à , faites défiler jusqu'à Authentification et cliquez sur Gérer la SSO et les IdP . |

| 2 | Allez à la Fournisseur d'identité onglet. |

| 3 | Accédez à l’IdP, cliquez sur Le nom du fichier de métadonnées Webex est idb-meta- -SP.xml .<org-ID> |

| 4 | Importez les métadonnées dans votre IdP. Suivez la documentation de votre IdP pour importer les métadonnées Webex SP. Vous pouvez utiliser notre Guides d'intégration de l'IdP ou consultez la documentation de votre IdP spécifique s'il n'est pas répertorié. |

| 5 | Lorsque vous avez terminé, exécutez le test SSO en suivant les étapes décrites dans |

Lorsque votre environnement IdP change ou si votre certificat IdP arrive à expiration, vous pouvez importer les métadonnées mises à jour dans Webex à tout moment.

Avant de commencer

Rassemblez vos métadonnées IdP, généralement sous forme de fichier XML exporté.

| 1 | À partir de la vue client danshttps://admin.webex.com , allez à , faites défiler jusqu'à Authentification et cliquez sur Gérer la SSO et les IdP . |

| 2 | Allez à la Fournisseur d'identité onglet. |

| 3 | Allez à l’IdP, cliquez sur |

| 4 | Faites glisser et déposez votre fichier de métadonnées IdP dans la fenêtre ou cliquez sur Choisir un fichier de métadonnées et téléchargez-le de cette façon. |

| 5 | Choisir Moins sécurisé (auto-signé) ou Plus sécurisé (signé par une autorité de certification publique), en fonction de la manière dont vos métadonnées IdP sont signées. |

| 6 | Cliquez sur Tester la configuration SSO , et lorsqu'un nouvel onglet de navigateur s'ouvre, authentifiez-vous auprès de l'IdP en vous connectant. |

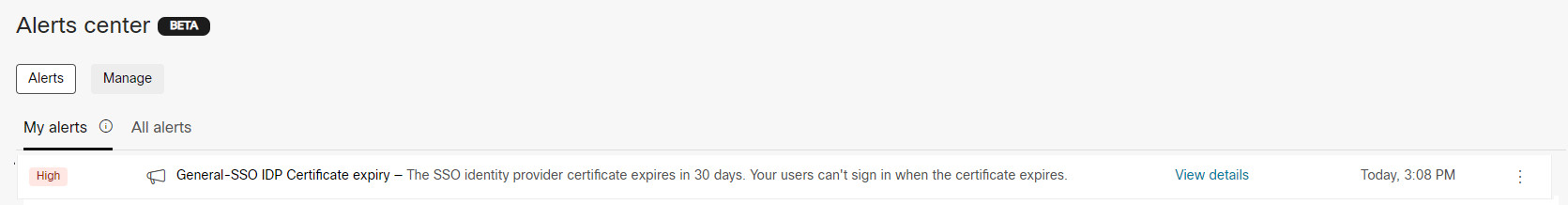

Vous recevrez des alertes dans Control Hub avant que les certificats ne soient configurés pour expirer, mais vous pouvez également configurer des règles d’alerte de manière proactive. Ces règles vous permettent de savoir à l'avance que vos certificats SP ou IdP vont expirer. Nous pouvons vous les envoyer par courrier électronique, un espace dans l’application Webex, ou les deux.

Quel que soit le canal de distribution configuré, toutes les alertes apparaîtront toujours dans Control Hub. Voir Centre d’alertes dans Control Hub pour plus d’informations. |

| 1 | À partir de la vue client danshttps://admin.webex.com , allez à Centre d'alertes . | ||

| 2 | Choisir Gérer puis Toutes les règles . | ||

| 3 | Dans la liste Règles, choisissez l'une des règles SSO que vous souhaitez créer :

| ||

| 4 | Dans la section Canal de diffusion, cochez la case Courriel , Espace Webex , ou les deux. Si vous choisissez Courrier électronique, saisissez l'adresse électronique qui doit recevoir la notification.

| ||

| 5 | Enregistrez vos modifications. |

Que faire ensuite

Nous envoyons des alertes d'expiration de certificat une fois tous les 15 jours, en commençant 60 jours avant l'expiration. (Vous pouvez vous attendre à recevoir des alertes les jours 60, 45, 30 et 15.) Les alertes s'arrêtent lorsque vous renouvelez le certificat.

Vous pouvez voir une notification indiquant que l'URL de déconnexion individuelle n'est pas configurée :

Nous vous recommandons de configurer votre IdP pour prendre en charge la déconnexion unique (également appelée SLO). Webex prend en charge les méthodes de redirection et de publication, disponibles dans nos métadonnées téléchargées à partir de Control Hub. Tous les IdP ne prennent pas en charge le SLO ; veuillez contacter votre équipe IdP pour obtenir de l’aide. Parfois, pour les principaux fournisseurs IdP comme AzureAD, Ping Federate, ForgeRock et Oracle, qui prennent en charge SLO, nous documentons comment configurer l’intégration. Consultez votre équipe Identité et sécurité sur les spécificités de votre IDP et comment le configurer correctement. |

Si l'url de déconnexion individuelle n'est pas configurée :

Une session IdP existante reste valide. La prochaine fois que les utilisateurs se connecteront, l’IdP ne leur demandera peut-être pas de se ré-authentifier.

Nous affichons un message d'avertissement lors de la déconnexion, de sorte que la déconnexion de l’application Webex ne se fait pas de manière transparente.

Vous pouvez désactiver authentification unique (SSO) pour votre organisation Webex gérée dans Control Hub. Vous pouvez désactiver la SSO si vous changez de fournisseur d’identité (IdP).

Si authentification unique a été activée pour votre organisation mais échoue, vous pouvez demander à votre partenaire Cisco qui peut accéder à votre organisation Webex de la désactiver pour vous. |

| 1 | À partir de la vue client danshttps://admin.webex.com , allez à , faites défiler jusqu'à Authentification et cliquez sur Gérer la SSO et les IdP . |

| 2 | Allez à la Fournisseur d'identité onglet. |

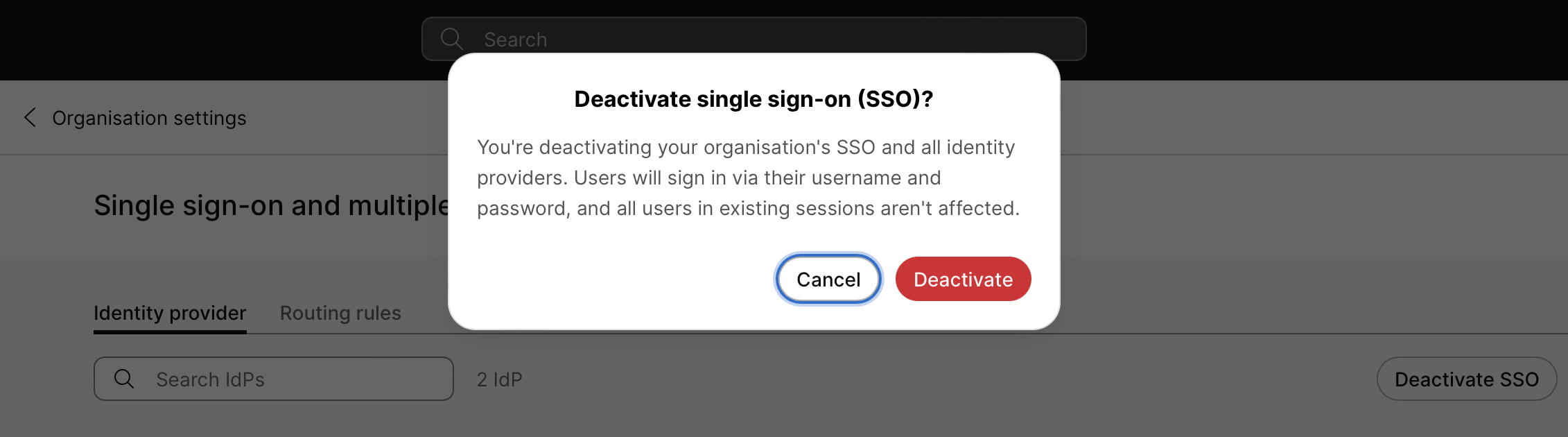

| 3 | Cliquez sur Désactiver SSO . Une fenêtre contextuelle s'affiche pour vous avertir de la désactivation de la SSO:

Si vous désactivez SSO, les mots de passe sont gérés par le cloud au lieu de votre configuration IdP intégrée. |

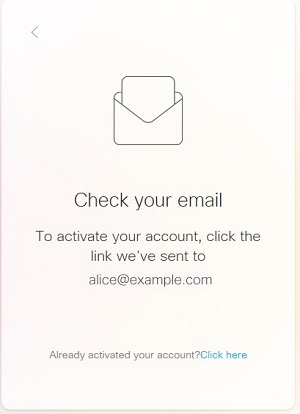

| 4 | Si vous comprenez l'impact de la désactivation de la SSO et que vous souhaitez continuer, cliquez sur Désactiver . La SSO est désactivée et toutes les listes de certificats SAML sont supprimées. Si la SSO est désactivée, les utilisateurs qui doivent s’authentifier verront un champ de saisie de mot de passe au cours du processus de connexion.

|

Que faire ensuite

Si vous ou le client reconfigurez la SSO pour l’organisation du client, les comptes utilisateur utilisent à nouveau la politique de mot de passe qui est configurée par l’IdP qui est intégrée à l’organisation Webex.

Si vous rencontrez des problèmes avec votre connexion SSO , vous pouvez utiliser le Option de récupération automatique SSO pour accéder à votre organisation Webex gérée dans Control Hub. L'option de récupération automatique vous permet de mettre à jour ou de désactiver l' SSO dans Control Hub.

.

.

et sélectionnez

et sélectionnez