Integraciju s jednom prijavom (SSO) možete konfigurirati između kontrolnog središta i implementacije koja koristi Active Directory Federation Services (ADFS 2.x i noviji) kao davatelja identiteta (IdP).

Jedinstvena prijava i kontrolni centar

Jedinstvena prijava (SSO) je sesija ili postupak provjere autentičnosti korisnika koji korisniku omogućuje da pruži vjerodajnice za pristup jednoj ili više aplikacija. Proces provjerava autentičnost korisnika za sve aplikacije na koje imaju prava. Eliminira daljnje upite kada korisnici mijenjaju aplikacije tijekom određene sesije.

Protokol Federacijskog protokola za označavanje sigurnosnih tvrdnji (SAML 2.0) koristi se za pružanje SSO provjere autentičnosti između Webex oblaka i vašeg davatelja identiteta (IdP).

Profili

Webex App podržava samo SSO profil web preglednika. U SSO profilu web-preglednika Webex App podržava sljedeće veze:

SP pokrenuo POST -> POST povezivanje

SP pokrenuo REDIRECT -> POST povezivanje

Oblik ID naziva

SAML 2.0 Protokol podržava nekoliko NameID formata za komunikaciju o određenom korisniku. Webex App podržava sljedeće NameID formate.

urn:oasis:names:tc:SAML:2.0:nameid-format:transienturn:oasis:names:tc:SAML:1.1:nameid-format:unspecifiedurn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

U metapodacima koje učitate iz IdP-a prvi unos konfiguriran je za korištenje u web-aplikaciji Webex.

SingleLogout

Webex aplikacija podržava jedan profil za odjavu. U webexaplikaciji korisnik se može odjaviti iz aplikacije koja koristi SAML protokol za jedinstvenu odjavu kako bi završio sesiju i potvrdio tu odjavu s vašim IdP-om. Provjerite je li IdP konfiguriran za SingleLogout.

Integracija upravljačkog središta s ADFS-om

Vodiči za konfiguraciju pokazuju specifičan primjer za SSO integraciju, ali ne pružaju iscrpnu konfiguraciju za sve mogućnosti. Na primjer, dokumentirani su koraci integracije za urnu oblika ime: oasis:names:tc:SAML:2.0:nameid-format:transient. Ostali formati kao što su urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified ili urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress će raditi za SSO integraciju, ali su izvan opsega naše dokumentacije. |

Postavite ovu integraciju za korisnike u vašoj webex organizaciji (uključujući Webex App, Webex sastankei druge usluge kojima se upravlja u Control Hubu). Ako je vaše Webex web-mjesto integrirano u Control Hub ,Webex web-mjesto nasljeđuje upravljanje korisnicima. Ako ne možete pristupiti Webex sastancima na ovaj način i njime se ne upravlja u Control Hubu , morate napraviti zasebnu integraciju da biste omogućili SSO za Webex sastanke. (Pogledajte Konfigurirajte jedinstvenu prijavu za Webex za više informacija o integraciji SSO-a u administraciji web-mjesta.)

Ovisno o tome što je konfigurirano u mehanizmima provjere autentičnosti u ADFS-u, integrirana Windows provjera autentičnosti (IWA) može se omogućiti prema zadanim postavkama. Ako je omogućeno, aplikacije koje se pokreću putem sustava Windows (kao što su Webex App i Cisco DirectoryConnector) autentikuju kao korisnik koji se prijavio, bez obzira na to koja se adresa e-pošte unosi tijekom početnog upita e-poštom.

Preuzimanje metapodataka webexa u lokalni sustav

| 1 | Iz prikaza klijenta u https://admin.webex.comsustavu , a zatim se pomaknite do odjeljka Provjeraautentičnosti , a zatim se prebacite na postavku Jedinstvena prijava da biste pokrenuli čarobnjak za postavljanje. |

||

| 2 | Odaberite vrstu certifikata za svoju tvrtku ili ustanovu:

|

||

| 3 | Preuzmite datoteku metapodataka. Naziv datoteke Metapodataka Webex je idb-meta-<org-ID>-SP.xml. |

Instaliranje webex metapodataka u ADFS

Prije nego što počnete

Control Hub podržava ADFS 2.x ili noviji.

Windows 2008 R2 sadrži samo ADFS 1.0. Od Microsofta morate instalirati najmanje ADFS 2.x.

Za usluge SSO-a i Webexa davatelji identiteta (IDP-ovi) moraju biti u skladu sa sljedećim specifikacijama SAML 2.0:

Postavite atribut NameID Oblik na urn:oasis:names:tc:SAML:2.0:nameid-format:prolazno

Konfigurirajte zahtjev na IdP-u tako da uključuje naziv atributa UID s vrijednošću koja je mapirana na atribut odabran u Cisco Directory Connectoru ili korisnički atribut koji odgovara onom koji je odabran u usluzi identiteta Webex. (Taj atribut može biti, na primjer, adrese e-pošte ili ime glavnog korisnika.) Pogledajte prilagođene informacije o atributu u https://www.cisco.com/go/hybrid-services-directory sustavu za navođenje.

| 1 | Prijavite se na ADFS poslužitelj s administratorskim dozvolama. |

| 2 | Otvorite konzolu za upravljanje ADFS- om i pronađite . |

| 3 | U prozoru Čarobnjak za dodavanje pouzdanosti pouzdane strane odaberite Start . |

| 4 | Da biste odabrali Izvor podataka, odaberite Uvezi podatke o pouzdajućem strani iz datoteke, pronađite datoteku metapodataka kontrolnog središta koju ste preuzeli, a zatim odaberite Dalje. |

| 5 | Za određivanje zaslonske imestvorite zaslonski naziv za ovu pouzdanost pouzdane strane kao što je Webex i odaberite Dalje. |

| 6 | Za odabir pravila autorizacije izdavanjaodaberite Dopusti svim korisnicima pristup ovoj pouzdajućoj strani, a zatim Dalje . |

| 7 | Da biste spremni dodati pouzdanost ,odaberite Dalje i dovršite dodavanje pouzdanosti koja se oslanja na ADFS. |

Stvaranje pravila zahtjeva za provjeru autentičnosti webexa

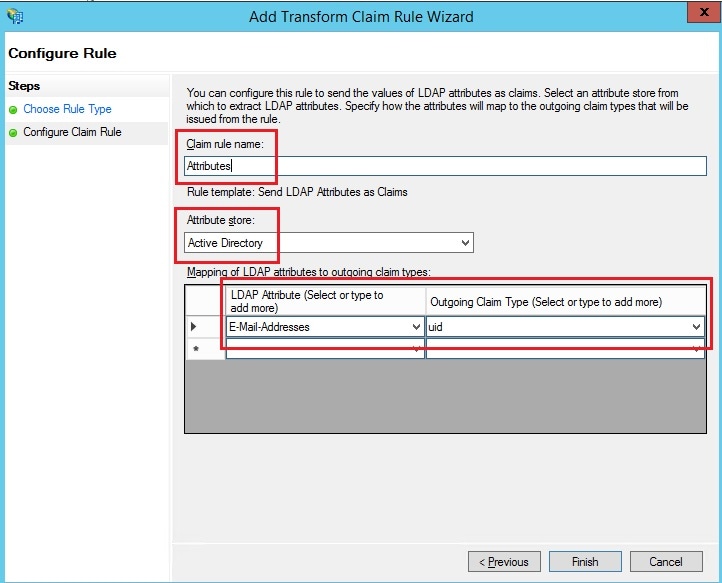

| 1 | U glavnom oknu ADFS-a odaberite pouzdani odnos koji ste stvorili, a zatim Uredi pravila zahtjeva. Na kartici Pravila pretvorbe izdavanja odaberite Dodaj pravilo. |

||

| 2 | U koraku Odabir vrste pravila odaberite Pošalji atribute LDAP-a kao potraživanja, a zatim Dalje .  |

||

| 3 | Ponovno odaberite Dodaj pravilo, odaberite Pošalji zahtjeve pomoću prilagođenog pravila, a zatim Dalje . Ovo pravilo ADFS-u daje atribut "spname qualifier" koji Webex inače ne pruža. |

||

| 4 | U glavnom prozoru odaberite Pouzdanost pouzdane strane, a zatim Svojstva u desnom oknu. |

||

| 5 | Kada se pojavi prozor Svojstva, idite na karticu Dodatno, SHA-256, a zatim odaberite U redu da biste spremili promjene. |

||

| 6 | Da biste preuzeli datoteku, pronađite sljedeći URL na internom ADFS poslužitelju: https://AD_FS_Server>/FederationMetadata/2007-06/FederationMetadata.xml

|

||

| 7 | Spremite datoteku na lokalno računalo. |

Što učiniti sljedeće

Spremni ste za uvoz ADFS metapodataka natrag na Webex s portala za upravljanje.

Uvoz IdP metapodataka i omogućavanje jedinstvene prijave nakon testiranja

Nakon izvoza metapodataka webexa, konfiguriranja IdP-a i preuzimanja IdP metapodataka u lokalni sustav, spremni ste ga uvesti u svoju web-ex organizaciju iz Control Huba.

Prije nego što počnete

Nemojte testirati SSO integraciju iz sučelja davatelja identiteta (IdP). Podržavamo samo tokove koje je pokrenuo Davatelj usluga (iniciran SP-om), tako da za tu integraciju morate koristiti SSO test kontrolnog središta.

| 1 | Odaberi jednu:

|

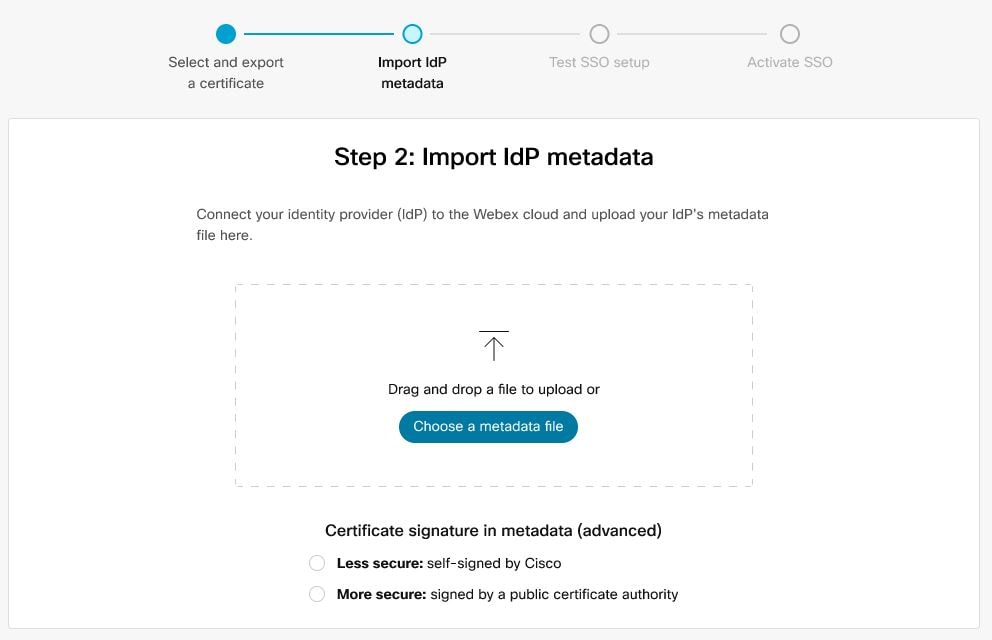

||||

| 2 | Na stranici Uvoz IDP metapodataka povucite i ispustite datoteku IdP metapodataka na stranicu ili pomoću mogućnosti preglednika datoteka pronađite i prenesite datoteku metapodataka. Kliknite Dalje.

Trebali biste koristiti sigurniju opciju, ako možete. To je moguće samo ako je vaš IDP koristio javni CA za potpisivanje svojih metapodataka. U svim drugim slučajevima morate koristiti opciju Manje sigurno. To uključuje ako metapodaci nisu potpisani, samopotpisani ili potpisani od strane privatnog CA. |

||||

| 3 | Odaberite Testiraj postavljanje SSO-a, a kada se otvori nova kartica preglednika, provjerite autentičnost pomoću IDP-a prijavom.

|

||||

| 4 | Vratite se na karticu preglednika Kontrolni centar.

|

Što učiniti sljedeće

Možete slijediti postupak u odjeljku Suzbijanje automatiziranih poruka e-pošte da biste onemogućili e-poštu koja se šalje novim korisnicima web-aplikacije u vašoj tvrtki ili ustanovi. Dokument sadrži i najbolje primjere iz prakse za slanje komunikacija korisnicima u tvrtki ili ustanovi.

Ažuriranje pouzdanosti web-strana u ADFS-u

Prije nego što počnete

Prije ažuriranja pouzdanosti stranke Webex u AD FS-u morate izvesti datoteku SAML metapodataka iz kontrolnog središta.

| 1 | Prijavite se na AD FS poslužitelj s administratorskim dozvolama. |

||

| 2 | Prenesite datoteku SAML metapodataka s Webexa u privremenu lokalnu mapu na AD FS poslužitelju, npr. |

||

| 3 | Otvorite Powershell. |

||

| 4 | Pokreni Zabilježite |

||

| 5 | Pokreni Obavezno zamijenite naziv datoteke i ciljni naziv ispravnim vrijednostima iz okruženja. Pogledajte https://docs.microsoft.com/powershell/module/adfs/update-adfsrelyingpartytrust.

|

||

| 6 | Prijavite se u Control Hub , azatim testirajte SSO integraciju: |

Otklanjanje poteškoća s ADFS-om

ADFS pogreške u zapisnicima sustava Windows

U zapisnicima sustava Windows možda ćete vidjeti kod pogreške zapisnika događaja ADFS-a 364. Detalji događaja identificiraju certifikat koji nije valjan. U tim slučajevima, ADFS glavno računalo nije dopušteno kroz vatrozid na priključku 80 za provjeru valjanosti certifikata.

Došlo je do pogreške tijekom pokušaja izgradnje lanca certifikata za pouzdanost pouzdane strane

Prilikom ažuriranja SSO certifikata može vam se prikazati ova pogreška prilikom prijave: Invalid status code in response.

Ako vidite tu pogrešku, provjerite zapisnike preglednika događaja na ADFS poslužitelju i potražite sljedeću pogrešku: An error occurred during an attempt to

build the certificate chain for the relying party trust

'https://idbroker.webex.com/<org-ID>' certificate identified by thumbprint

'754B9208F1F75C5CC122740F3675C5D129471D80'. Mogući uzroci su da je certifikat opozvan, lanac certifikata nije mogao biti potvrđen kako je navedeno u postavkama opoziva certifikata za šifriranje pouzdane strane ili certifikat nije unutar razdoblja valjanosti.

Ako se pojavi ova pogreška, morate pokrenuti naredbe Set-ADFSRelyingPartyTrust -TargetIdentifier https://idbroker.webex.com/<orgID>

-EncryptionCertificateRevocationCheck None

ID federacije

Federacijska iskaznica razlikuje velika i mala slova. Ako je to vaša adresa e-pošte tvrtke ili ustanove, unesite je točno onako kako je šalje ADFS ili Webex ne može pronaći odgovarajućeg korisnika.

Prilagođeno pravilo zahtjeva ne može se napisati za normalizaciju atributa LDAP prije slanja.

Uvezite metapodatke s ADFS poslužitelja koji ste postavili u okruženju.

URL možete provjeriti ako je potrebno tako da u metapodataka.

Sinkronizacija vremena

Provjerite je li sistemski sat ADFS poslužitelja sinkroniziran s pouzdanim internetskim izvorom vremena koji koristi protokol Network Time Protocol (NTP). Koristite sljedeću naredbu PowerShell da biste iskrivili sat samo za odnos Pouzdanost pouzdane strane webexa.

Set-ADFSRelyingPartyTrust -TargetIdentifier "https://idbroker.webex.com/$ENTITY_ID_HEX_VALUE" -NotBeforeSkew 3

Heksadecimalna vrijednost jedinstvena je za vaše okruženje. Zamijenite vrijednost iz vrijednosti IDscriptora SP-a u datoteci metapodataka Webex. Naprimjer:

<EntityDescriptor xmlns="urn:oasis:names:tc:SAML:2.0:metadata" entityID=" https://idbroker.webex.com/c0cb726f-a187-4ef6-b89d-46749e1abd7a">