Kompleksowe szyfrowanie dla spotkań Webex i połączeń Webex

Opinia?

Opinia?

Porównanie szyfrowania typu end-to-end Webex i szyfrowania typu end-to-end Zero-Trust

Pakiet Webex Suite oferuje dwa typy szyfrowania typu end-to-end (E2EE):

-

Szyfrowanie typu end-to-end Webex — domyślne zabezpieczenia treści generowanych przez użytkowników w ramach standardowych spotkań i usługi Webex Messaging.

-

Kompleksowe szyfrowanie Zero-Trust — zwiększone bezpieczeństwo multimediów i treści generowanych przez użytkowników podczas kompleksowo szyfrowanych spotkań Webex. W tym artykule skupiono się głównie na szyfrowaniu typu Zero-Trust typu end-to-end.

Oba typy szyfrowania typu end-to-end zapewniają dodatkową warstwę szyfrowania, która chroni dane przed atakami polegającymi na przechwyceniu danych, ale różnią się pod względem oferowanego poziomu poufności.

Szyfrowanie typu end-to-end Webex

Rozwiązanie Webex End-to-End Encryption wykorzystuje system Webex Key Management System* (KMS) do generowania i zarządzania kluczami szyfrującymi. Klucze Webex KMS służą do szyfrowania wiadomości czatu, plików, tablic i adnotacji tworzonych przez aplikacje Webex i urządzenia wideo Cisco. Pierwotnie technologia Webex Messaging, szyfrowanie typu End-to-End Webex, jest obecnie wykorzystywana także do szyfrowania treści generowanych przez użytkowników podczas standardowych spotkań Webex Meetings na platformie spotkań Webex Suite. Z kompleksowym szyfrowaniem Webex:

-

Dane są szyfrowane podczas przesyłania i przechowywania.

-

Aplikacje Webex i urządzenia Cisco szyfrują całą zawartość generowaną przez użytkownika, taką jak wiadomości, pliki, adnotacje i tablice, przed przesłaniem jej za pomocą szyfrowanego protokołu TLS.

-

Zaszyfrowana treść jest przechowywana na szyfrowanych serwerach treści w chmurze Webex.

Ta dodatkowa warstwa zabezpieczeń chroni przesyłane dane użytkownika przed atakami przechwytującymi TLS i przechowuje dane użytkownika przed potencjalnymi złymi podmiotami w chmurze Webex.

Domyślnie nasz oparty na chmurze system KMS generuje i dystrybuuje klucze szyfrujące. Masz również możliwość zarządzania własną, lokalną wersją systemu zarządzania kluczami dzięki rozwiązaniu Webex Hybrid Data Security (HDS). Aby uzyskać więcej szczegółów, zobacz Przewodnik wdrażania rozwiązania Webex Hybrid Data Security.

Chmura Webex może uzyskiwać dostęp do kluczy szyfrujących KMS i korzystać z nich, ale tylko w celu odszyfrowywania danych w zakresie wymaganym dla podstawowych usług, takich jak:

- Indeksowanie wiadomości dla funkcji wyszukiwania

- Zapobieganie utracie danych

- Transkodowanie plików

- Zbieranie elektronicznych materiałów dowodowych

- Archiwizacja danych

Aby uzyskać więcej informacji na temat kompleksowego szyfrowania opartego na usłudze Webex KMS, zapoznaj się z dokumentem technicznym dotyczącym bezpieczeństwa komunikatów Webex .

Szyfrowanie typu „zero-trust” typu end-to-end

Platforma Webex wykorzystuje kompleksowe szyfrowanie Zero-Trust, aby zapewnić wyższy poziom bezpieczeństwa i poufności multimediów oraz treści generowanych przez użytkowników (czat, pliki, tablice i adnotacje) podczas spotkań Webex z kompleksowym szyfrowaniem.

Szyfrowanie typu Zero-Trust End-to-End wykorzystuje protokół Messaging Layer Security (MLS) do wymiany informacji, dzięki czemu uczestnicy spotkania Webex mogą utworzyć wspólny klucz szyfrowania spotkania.

Klucz szyfrowania spotkania jest dostępny tylko dla uczestników spotkania. Usługa Webex nie może uzyskać dostępu do klucza spotkania — stąd "Zero-Trust".

Zakres zabezpieczeń Zero-Trust dla Webex Meetings

Kompleksowo szyfrowane spotkania Webex w standardzie Zero-Trust obsługują następujące elementy:

-

Protokoły oparte na standardach (MLS, SFrame) z formalnie zweryfikowaną kryptografią.

- Aplikacje desktopowe Webex dla systemów Windows, MacOS i Linux.

- Aplikacje mobilne Webex na iOS i Androida.

-

Urządzenia wideo Cisco (seria Room, seria Desk i Webex Board).

-

Szyfrowanie typu end-to-end (E2EE) w spotkaniach w pokoju osobistym.

-

Szyfrowanie typu end-to-end (E2EE) dla zaplanowanych spotkań.

-

Ikona bezpieczeństwa, dzięki której wszyscy uczestnicy spotkania mogą na pierwszy rzut oka sprawdzić, czy ich spotkanie jest bezpieczne, a także czy dla spotkania włączone jest szyfrowanie typu end-to-end.

-

Weryfikacja ustna uczestników spotkania przy użyciu nowego kodu weryfikacyjnego bezpieczeństwa.

-

Do 1000 uczestników.

-

Nagrywanie lokalne.

-

Czat podczas spotkania, przesyłanie plików, korzystanie z tablicy i adnotacje.

-

Zdalne sterowanie pulpitem.

-

W aplikacji Webex możesz dołączyć do spotkania wyłącznie za pomocą dźwięku komputera (połączenia oparte na PSTN) me/Call nie jest obsługiwane).

Zabezpieczenia Zero-Trust nie obsługują następujących elementów podczas spotkań:

-

Starsze urządzenia Webex, takie jak serie SX, DX i MX.

-

Aplikacja Webex oparta na przeglądarce internetowej (web.webex.com).

-

Zapisywanie czatów ze spotkań, plików, tablic i adnotacji.

-

Zapisywanie danych sesji, transkrypcji i notatek ze spotkań w chmurze.

-

Funkcje usług w chmurze Cisco, które wymagają dostępu do odszyfrowanych nośników, w tym:

-

Nagrania sieciowe (NBR)

-

Nośniki transkodujące

-

Asystent AI Webex podczas spotkania

-

Automatyczne podpisy kodowane

-

Transkrypcja itp.

-

-

Połączenia do i z publicznej sieci telefonicznej (PSTN)

-

Połączenia do i z urządzeń SIP

-

Szyfrowanie typu end-to-end dla połączeń Webex

Usługa Webex Calling obecnie szyfruje połączenia multimedialne za pomocą protokołu SRTP (Secure Real-time Transport Protocol). Dzięki wprowadzeniu usługi Webex Calling E2EE platforma Webex rozszerza swoje niezawodne możliwości szyfrowania typu end-to-end, dzięki czemu tylko uczestnicy komunikacji, a nie dostawca usługi, mogą odszyfrować jej treść. To udoskonalenie jest szczególnie istotne na rynkach o wysokich wymaganiach bezpieczeństwa. Rozwiązanie Webex Calling E2EE działa w sposób oportunistyczny. Oznacza to:

-

Zaangażowanie okazjonalne— połączenia rozpoczynają się od mediów SRTP i są automatycznie uaktualniane do E2EE, gdy klienci je obsługują i nie występują żadne warunki uniemożliwiające E2EE.

-

Dynamiczne obniżenie wersji— jeśli podczas połączenia ulegną zmianie warunki (na przykład zostanie wywołana funkcja wymagająca przetwarzania multimediów przez usługę Webex), połączenie może tymczasowo przejść na wersję SRTP.

-

Powiadomienie użytkownika— aplikacja Webex powiadamia użytkowników o przejściach między stanami SRTP i E2EE, zapewniając przejrzystość.

Gdy połączenie Webex Calling zostanie przekształcone w spotkanie Webex Meeting, pierwotna sesja E2EE Calling zostanie zakończona, a połączenie zostanie przeniesione do środowiska Webex Meeting. Oznacza to, że oportunistyczne połączenie E2EE nie jest już aktywne, a wszyscy uczestnicy połączenia zostali ponownie połączeni ze spotkaniem. Dostępność funkcji E2EE w spotkaniu zależy od domyślnego typu spotkania skonfigurowanego przez klienta.

Jeśli połączenie Webex Calling obejmuje mikser konferencyjny, taki jak połączenie trzyosobowe lub wieloosobowe, wówczas nie można zachować oportunistycznego efektu E2EE.

-

W rozmowie biorą udział uczestnicy spoza organizacji.

-

Co najmniej jeden uczestnik nie używa aplikacji Webex obsługującej E2EE.

-

Usługa Webex Calling wprowadza funkcje multimedialne, takie jak konferencje ad-hoc lub nagrywanie rozmów.

Usługa Webex Calling nie obsługuje funkcji E2EE w przypadku niektórych typów połączeń, takich jak indywidualne połączenia PSTN (w tym połączenia między organizacjami) i indywidualne połączenia międzymiastowe (hybrydowe).

Gdy usługa Webex musi przetworzyć multimedia, wyłącza funkcję E2EE. Dotyczy to funkcji takich jak automatyczna sekretarka, kolejka połączeń (chociaż system może włączyć funkcję E2EE po połączeniu się agenta) i portal głosowy (na przykład przechowywanie i odbieranie poczty głosowej). System nie obsługuje również metody E2EE w przypadku wczesnych materiałów przed udzieleniem odpowiedzi. Jeśli ustawienia lub zasady prywatności blokują lub ukrywają tożsamość użytkownika zdalnego, np. w przypadku prywatności tożsamości linii połączonej lub gdy asystent odpowiada za kierownika, Webex nie włączy funkcji E2EE.

Technologia E2EE działa wyłącznie na łączach podstawowych, nie działa zaś na łączach współdzielonych i wirtualnych.

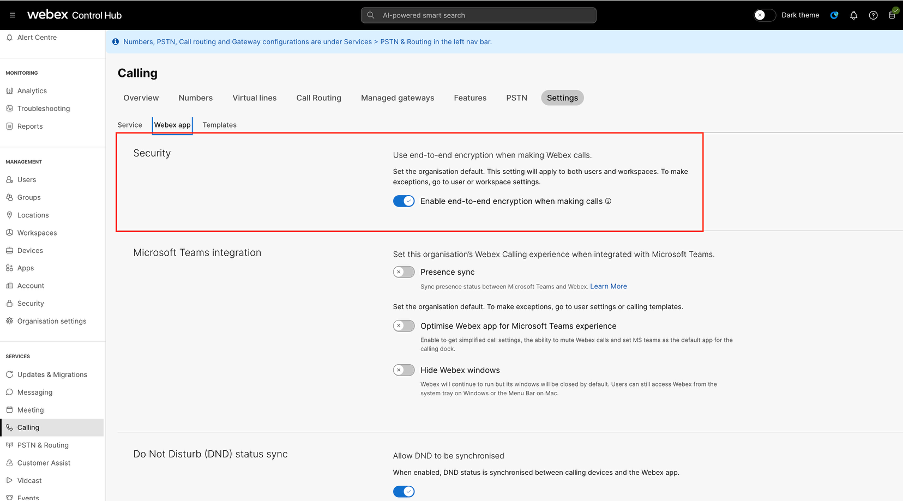

Włącz kompleksowe szyfrowanie dla połączeń Webex

Funkcja E2EE dla połączeń Webex jest domyślnie wyłączona. Włącz funkcję E2EE dla usługi Webex Calling, aby chronić komunikację użytkowników w całej organizacji.

- Zaloguj się do Centrum sterowania.

- Przejdź do i przejdź do zakładki Aplikacja Webex .

- W sekcji Bezpieczeństwo włącz opcję Włącz szyfrowanie typu end-end podczas wykonywania połączeń i kliknij Zapisz.

Ta sekcja jest przeznaczona dla klientów z w pełni funkcjonalnymi spotkaniami.

Aby dołączyć do spotkania E2EE z urządzenia Webex Board, Room lub Desk, dotknij opcji Dołącz do Webex i wprowadź numer spotkania podany w zaproszeniu Webex Meetings. Następnie naciśnij pozycję Dołącz , aby dołączyć do spotkania.

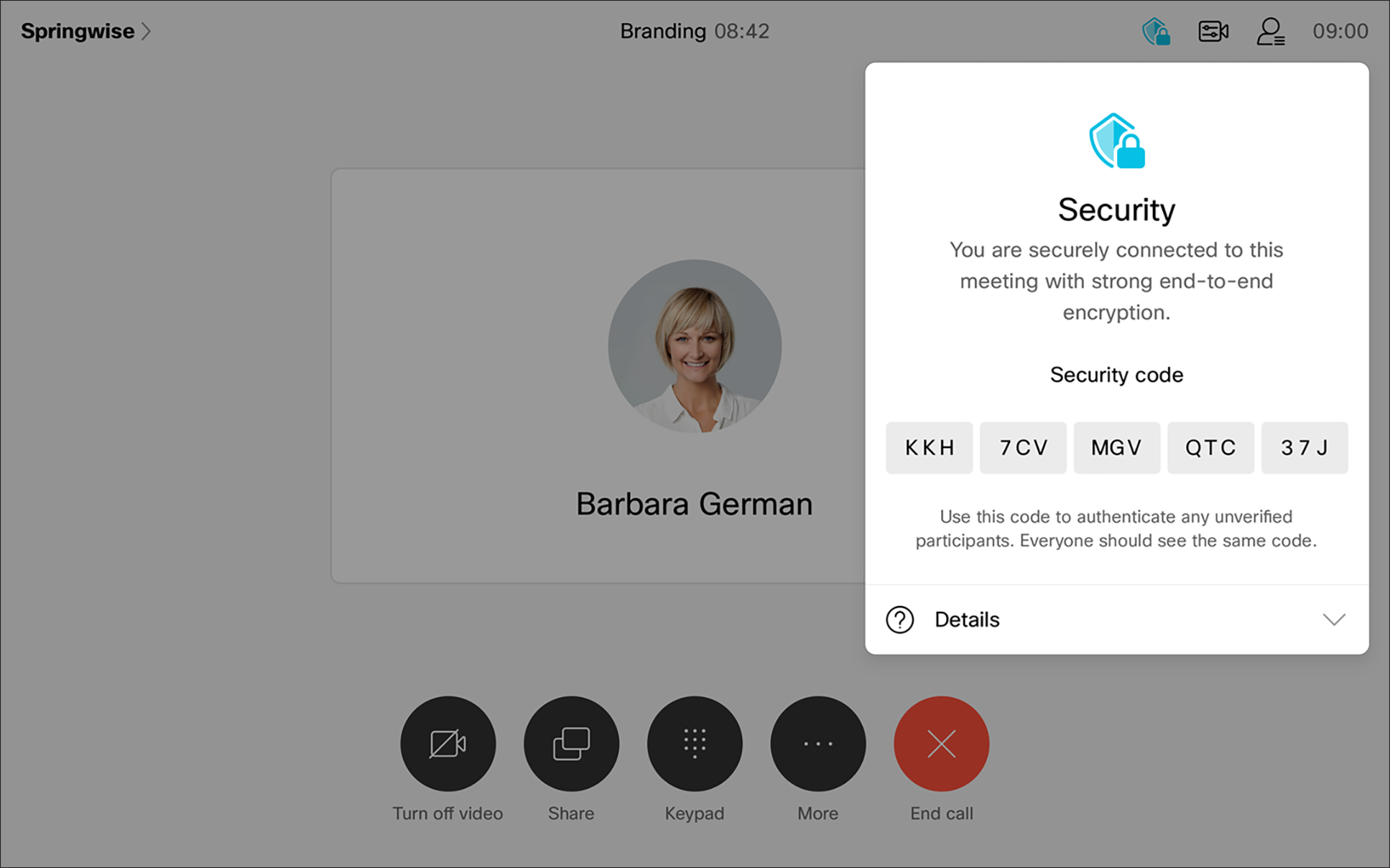

Podczas spotkania można sprawdzić, czy spotkanie jest szyfrowane end-to-end, patrząc na ikonę tarczy w nagłówku.

-

– Spotkanie jest szyfrowane end-to-end.

– Spotkanie jest szyfrowane end-to-end. -

- Połączenie między aplikacją komputerową Webex a serwerem Webex jest bezpieczne, ale spotkanie nie jest szyfrowane end-to-end.

- Połączenie między aplikacją komputerową Webex a serwerem Webex jest bezpieczne, ale spotkanie nie jest szyfrowane end-to-end.

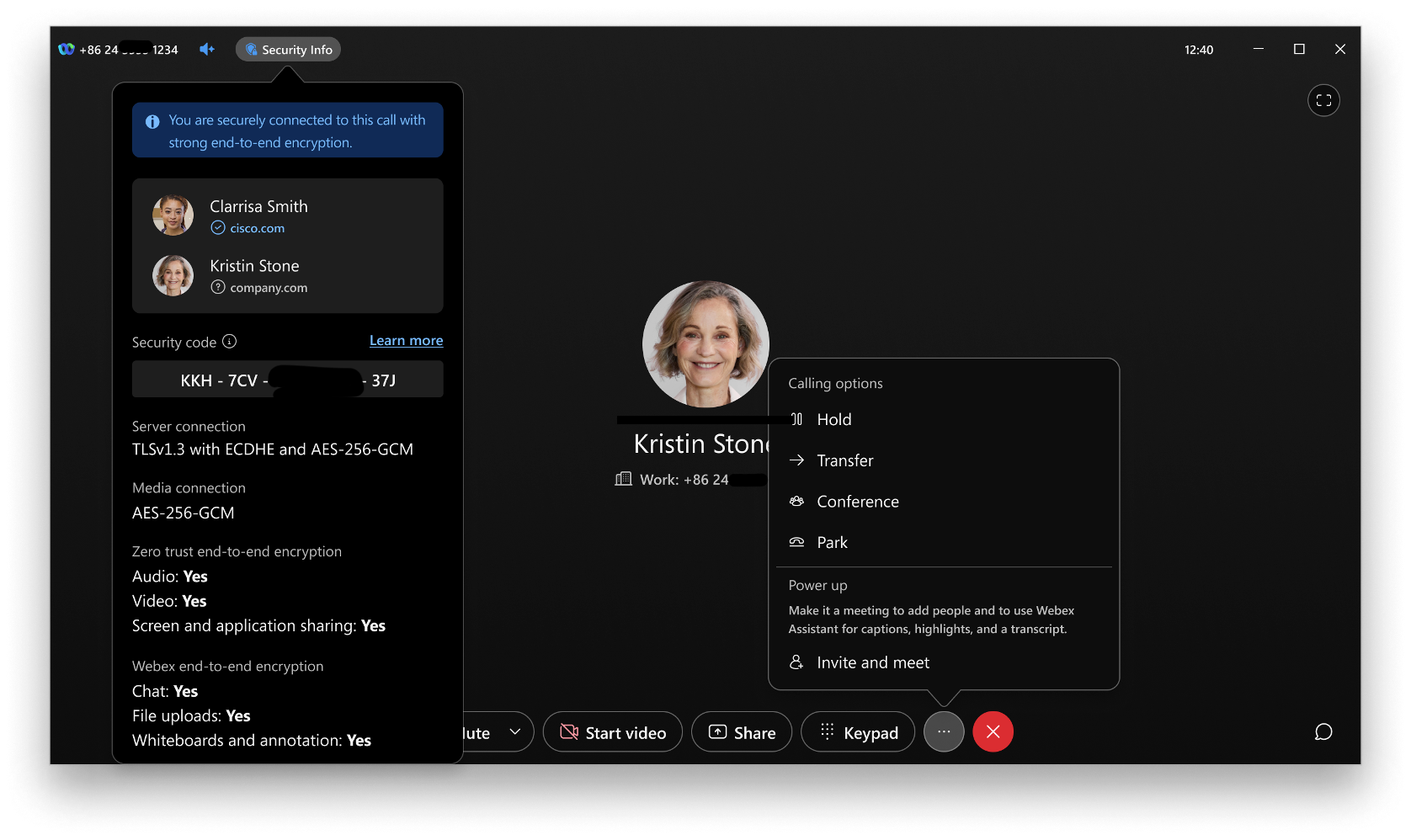

Kod zabezpieczający umożliwia uczestnikom sprawdzenie, czy ich połączenie jest bezpieczne.

Naciśnij ikonę  , aby wyświetlić kod zabezpieczający i inne informacje zabezpieczające dotyczące spotkania. Kod zabezpieczający zmienia się za każdym razem, gdy uczestnik wchodzi na spotkanie.

, aby wyświetlić kod zabezpieczający i inne informacje zabezpieczające dotyczące spotkania. Kod zabezpieczający zmienia się za każdym razem, gdy uczestnik wchodzi na spotkanie.

Wszyscy uczestnicy spotkania powinni zobaczyć ten sam kod zabezpieczający. Jeśli jedna osoba widzi inny kod zabezpieczający, jej połączenie nie jest bezpieczne.

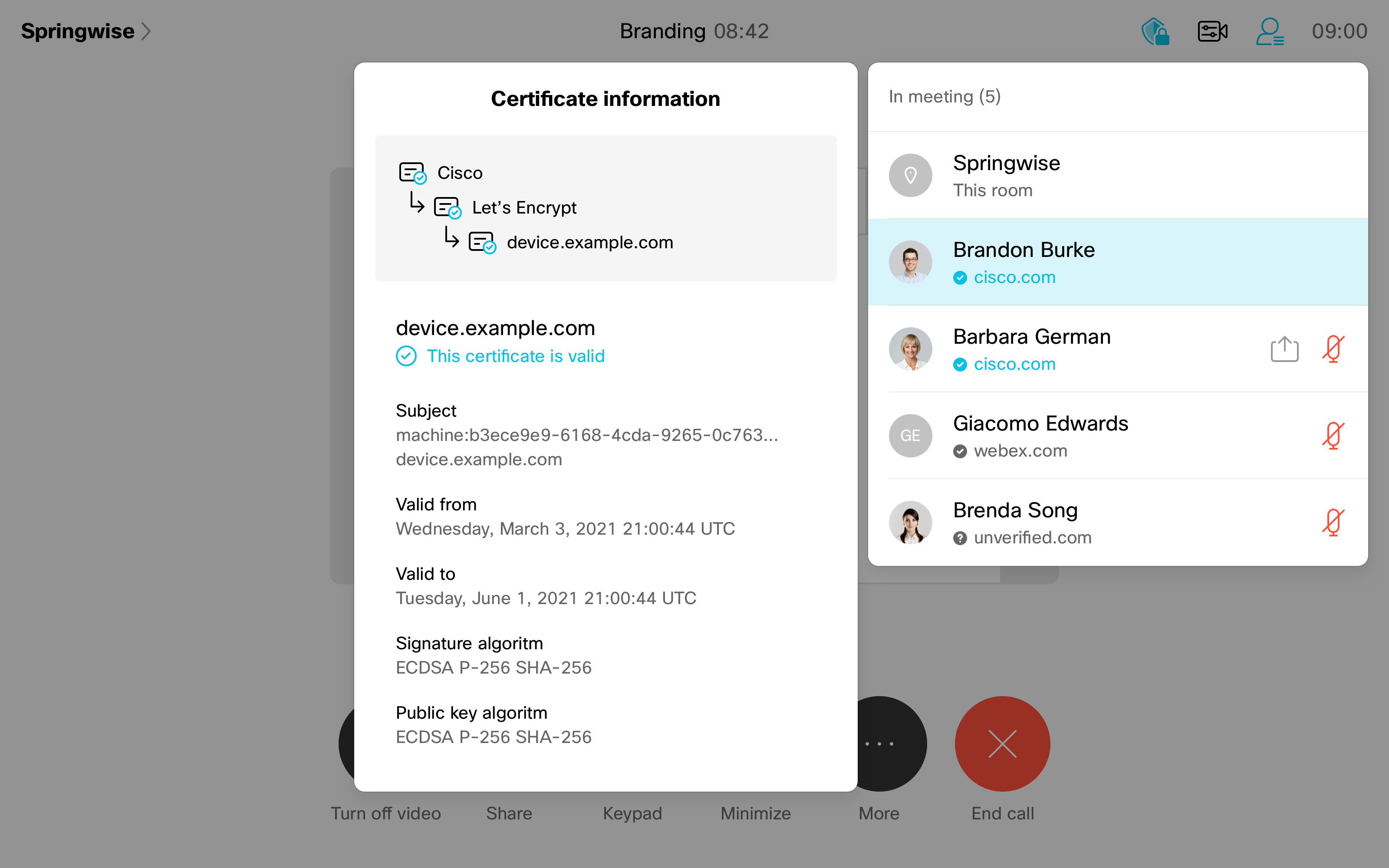

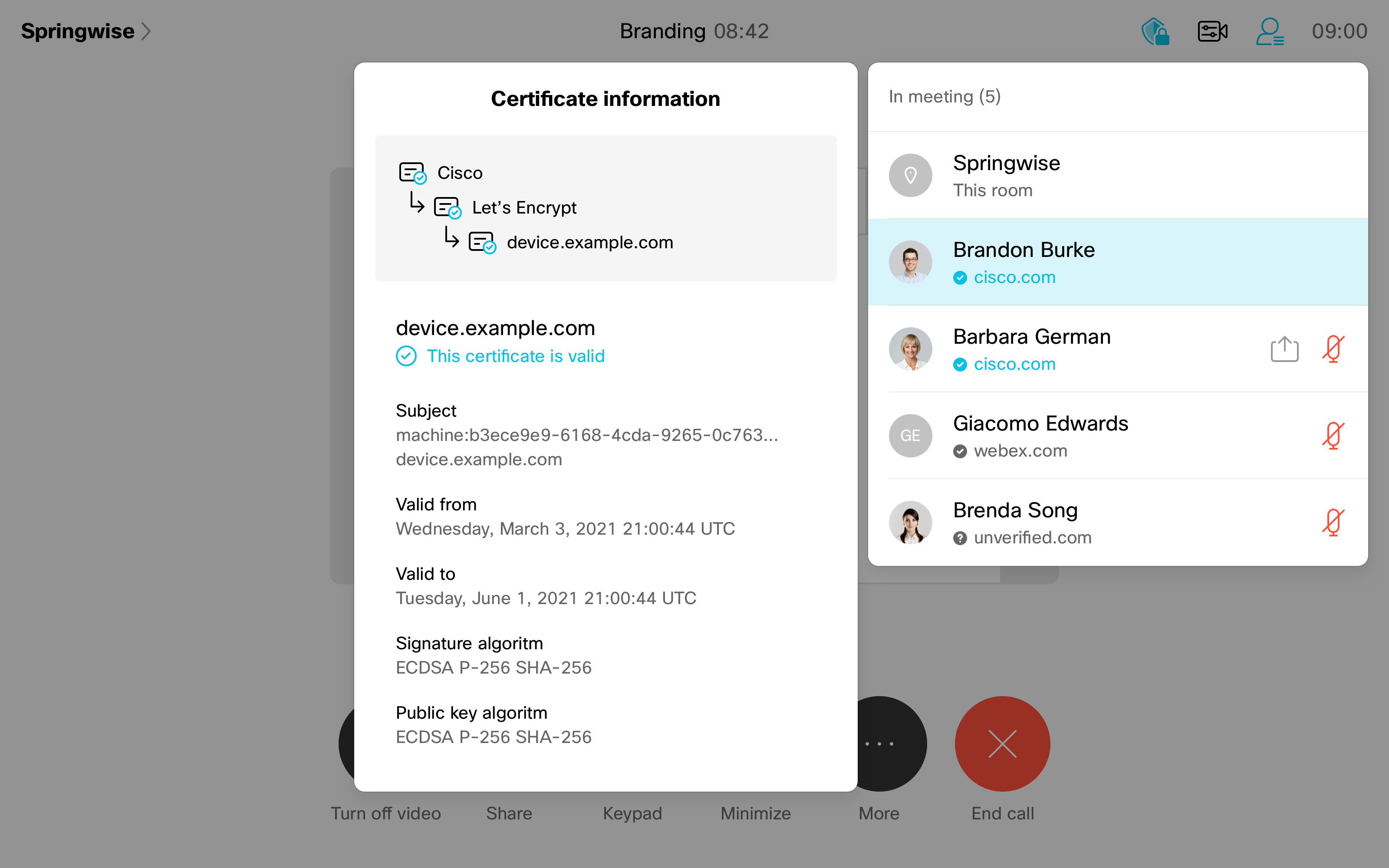

Na liście uczestników można zobaczyć informacje o stanie uwierzytelniania każdego uczestnika: zweryfikowane lub niezweryfikowane.

-

– Tożsamość Uczestnika została zweryfikowana zewnętrznie przez Webex Partner Certificate Authority (CA). Wymaga to skonfigurowania certyfikatu zewnętrznego na urządzeniu osobistym.

– Tożsamość Uczestnika została zweryfikowana zewnętrznie przez Webex Partner Certificate Authority (CA). Wymaga to skonfigurowania certyfikatu zewnętrznego na urządzeniu osobistym. -

– Tożsamość Uczestnika została zweryfikowana wewnętrznie przez Webex CA.

– Tożsamość Uczestnika została zweryfikowana wewnętrznie przez Webex CA. -

– Tożsamość Uczestnika jest niezweryfikowana.

– Tożsamość Uczestnika jest niezweryfikowana.

Bardziej szczegółowe informacje o dostawcy certyfikatów są dostępne po stuknięciu nazwy uczestnika i wybraniu opcji Pokaż certyfikat.

Doświadczenie użytkownika w usłudze Webex Calling

Doświadczenia użytkownika rozwiązania Webex Calling E2EE są spójne i rozbudowane z doświadczeniami użytkownika rozwiązania E2EE zaimplementowanymi w rozwiązaniu Meeting. Gdy połączenie Webex Calling jest szyfrowane metodą end-to-end, aplikacja Webex (na komputerze i urządzeniu mobilnym) wyświetla wyraźne wskaźniki wizualne. Użytkownicy otrzymują także wyraźne powiadomienia wizualne i dźwiękowe o przejściach między protokołami SRTP i E2EE w trakcie połączenia.