Správa integrace jednotného přihlašování v Control Hubu

Zpětná vazba?

Zpětná vazba?

Pokud chcete nastavit jednotné přihlašování (SSO) pro více poskytovatelů identit ve vaší organizaci, podívejte se na Jednotné přihlašování s více poskytovateli identit ve Webexu.

Pokud je využití certifikátu vaší organizace nastaveno na Žádné, ale stále dostáváte upozornění, doporučujeme, abyste v upgradu pokračovali. Nasazení SSO dnes certifikát nepoužívá, ale možná budete potřebovat certifikát pro budoucí změny.

Čas od času můžete obdržet e-mailové oznámení nebo zobrazit upozornění v Ovládacím centru, že vyprší platnost certifikátu jednotného přihlašování Webex (SSO). Podle postupu v tomto článku načtěte metadata cloudového certifikátu SSO od nás (SP) a přidejte je zpět do idP; v opačném případě nebudou uživatelé moci používat služby Webex.

Pokud ve své organizaci Webex používáte certifikát SAML Cisco (SP) SSO, musíte si co nejdříve naplánovat aktualizaci cloudového certifikátu během pravidelného plánovaného údržbového okna.

Ovlivněny jsou všechny služby, které jsou součástí předplatného vaší organizace Webex, mimo jiné včetně:

-

Webex App (nová přihlášení pro všechny platformy: stolní, mobilní a web)

-

Služby Webex v Centru řízení , včetně volání

-

Weby schůzek Webex spravované prostřednictvím Centra řízení

-

Cisco Jabber, pokud je integrován s SSO

Než začnete

Před začátkem si prosím přečtěte všechny pokyny. Po změně certifikátu nebo procházením průvodcem pro aktualizaci certifikátu se nové uživatele pravděpodobně nebudou moci úspěšně přihlásit.

Pokud váš poskytovatel identity (IdP) nepodporuje více certifikátů (většina IdP na trhu tuto funkci nepodporuje), doporučujeme naplánovat tento upgrade během období údržby, kdy to neovlivní uživatele aplikace Webex. Tyto úlohy upgradu by měly trvat přibližně 30 minut z hlediska provozu a ověření po události.

| 1 |

Chcete-li zkontrolovat, zda vyprší platnost certifikátu SSO saml Cisco (SP):

Můžete přejít přímo do průvodce SSO a aktualizovat certifikát také. Pokud se rozhodnete průvodce ukončit před jeho dokončením, můžete k němu kdykoli znovu přistupovat z v Centru Control Hub. |

| 2 |

Přejděte do stránky IdP a klikněte na |

| 3 |

Klikněte na Zkontrolovat certifikáty a datum platnosti. |

| 4 |

Klikněte na Obnovit certifikát. |

| 5 |

Vyberte typ poskytovatele identity (IdP), který vaše organizace používá.

Pokud váš IDP podporuje jeden certifikát, doporučujeme počkat na provedení těchto kroků během naplánovaných prostojů. Během aktualizace certifikátu Webex nebudou přihlášení nových uživatelů krátkodobě fungovat; stávající přihlášení zůstanou zachována. |

| 6 |

Vyberte typ certifikátu pro obnovení:

|

| 7 |

Kliknutím na Stáhnout soubor metadat si stáhnete kopii aktualizovaných metadat s novým certifikátem z cloudu Webex. Ponechte tuto obrazovku otevřenou. |

| 8 |

Přejděte do rozhraní pro správu IdP a nahrajte nový soubor metadat Webex.

|

| 9 |

Vraťte se na kartu, kde jste se přihlásili do Control Hubu, a klikněte na Další. |

| 10 |

Aktualizujte IdP novým certifikátem a metadaty SP a klikněte na Další.

|

| 11 |

Klikněte na Dokončit obnovení. |

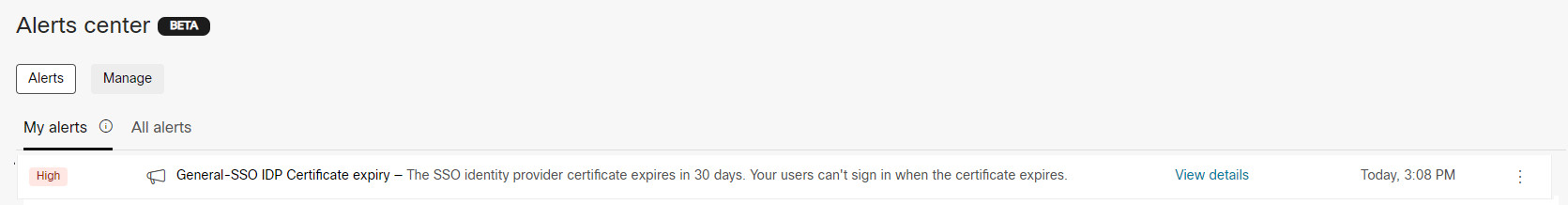

Čas od času můžete obdržet e-mailové oznámení nebo zobrazit upozornění v Ovládacím centru, že platnost certifikátu IdP vyprší. Vzhledem k tomu, že dodavatelé IdP mají vlastní konkrétní dokumentaci pro obnovení certifikátu, pokrýváme to, co je vyžadováno v Ovládacím centru, spolu s obecnými kroky k načtení aktualizovaných metadat IdP a nahrání do Control Hubu pro obnovení certifikátu.

| 1 |

Jak zkontrolovat, zda vyprší platnost certifikátu IDP SAML:

|

| 2 |

Přejděte do rozhraní pro správu IdP a načtěte nový soubor metadat.

|

| 3 |

Vraťte se na kartu Poskytovatel identity. |

| 4 |

Přejděte do IdP, klikněte na |

| 5 |

Přetáhněte soubor s metadaty IdP do okna nebo klikněte na Vybrat soubor a nahrajte jej tímto způsobem. |

| 6 |

V závislosti na tom, jak jsou vaše metadata IdP podepsána, zvolte Méně zabezpečená (podepsaná svým držitelem) nebo bezpečnější (podepsaná veřejnou certifikační autoritou). |

| 7 |

Klikněte na Test aktualizace SSO a ověřte, zda byl nový soubor metadat nahrán a správně interpretován do vaší organizace Control Hub. Potvrďte očekávané výsledky v rozbalovacím okně a pokud byl test úspěšný, vyberte Úspěšný test: Aktivujte SSO a IdP a klikněte na Uložit. Chcete-li si přímo prohlédnout proces přihlašování pomocí SSO, doporučujeme kliknout na této obrazovce na Kopírovat URL do schránky a vložit ji do anonymního okna prohlížeče. Tam můžete projít přihlášením pomocí SSO. To pomáhá odstranit všechny informace uložené v mezipaměti ve vašem webovém prohlížeči, které by mohly při testování konfigurace SSO poskytnout falešně pozitivní výsledek. Výsledek: Jste hotovi a certifikát IdP vaší organizace je nyní obnoven. Stav certifikátu si můžete kdykoli zkontrolovat na kartě Poskytovatel identity.

|

Nejnovější metadata Webex SP můžete exportovat, kdykoli je budete potřebovat přidat zpět do idpu. Oznámení se zobrazí, když platnost importovaných metadat IDP SAML vyprší nebo vypršela jeho platnost.

Tento krok je užitečný v běžných scénářích správy certifikátů IDP SAML, jako jsou idP, které podporují více certifikátů, kde export nebyl proveden dříve, pokud metadata nebyla importována do IdP, protože správce IDP nebyl k dispozici, nebo pokud váš IdP podporuje možnost aktualizovat pouze certifikát. Tato možnost může pomoci minimalizovat změnu pouze aktualizací certifikátu v konfiguraci SSO a ověřením po události.

| 1 |

Přihlaste se k Centru řízení. |

| 2 |

Přejít na . |

| 3 |

Přejděte na kartu Poskytovatel identity. |

| 4 |

Přejděte do stránky IdP, klikněte na Název souboru metadat aplikace Webex je idb-meta-<org-ID>-SP.xml. |

| 5 |

Importujte metadata do idpu. Chcete-li importovat metadata Webex SP, postupujte podle dokumentace k idpu. Pokud nejste uvedeni, můžete použít naše průvodce integrací IdP nebo si prostudovat dokumentaci k vašemu konkrétnímu IdP. |

| 6 |

Po dokončení spusťte test SSO podle kroků v části |

Když se prostředí IdP změní nebo vyprší platnost certifikátu IdP, můžete aktualizovaná metadata kdykoli importovat do Webexu.

Než začnete

Shromážděte metadata IdP, obvykle jako exportovaný soubor XML.

| 1 |

Přihlaste se k Centru řízení. |

| 2 |

Přejít na . |

| 3 |

Přejděte na kartu Poskytovatel identity. |

| 4 |

Přejděte do IdP, klikněte na |

| 5 |

Přetáhněte soubor metadat IdP do okna nebo klikněte na Vybrat soubor metadat a nahrajte ho tímto způsobem. |

| 6 |

V závislosti na tom, jak jsou vaše metadata IdP podepsána, zvolte Méně zabezpečená (podepsaná svým držitelem) nebo bezpečnější (podepsaná veřejnou certifikační autoritou). |

| 7 |

Klikněte na Test nastavení SSOa po otevření nové karty prohlížeče se přihlaste k poskytovateli identity. |

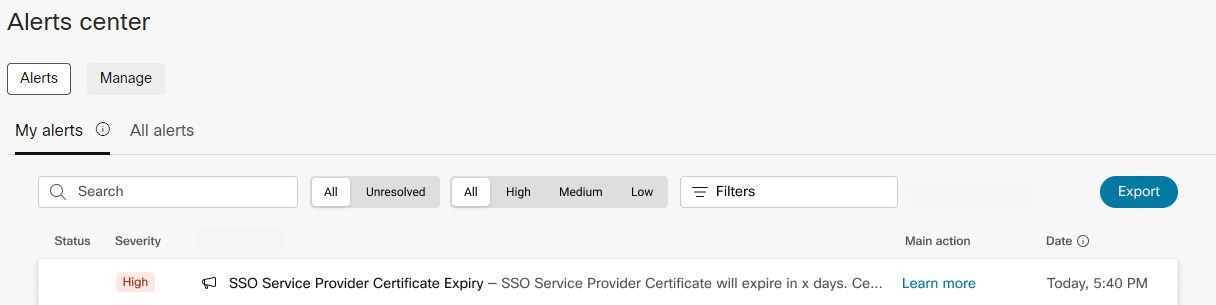

Před vypršením platnosti certifikátů obdržíte v Ovládacím centru výstrahy, ale můžete také proaktivně nastavit pravidla upozornění. Tato pravidla vás předem inzují, že platnost certifikátů SP nebo IdP vyprší. Můžeme vám je poslat e-mailem, mezerou v aplikaci Webexnebo obojím.

Bez ohledu na nakonfigurovaný kanál doručení se všechny výstrahy vždy zobrazí v Ovládacím centru. Další informace najdete v centru upozornění v Centru ovládacích prvku.

| 1 |

Přihlaste se k Centru řízení. |

| 2 |

Přejděte do centra upozornění. |

| 3 |

Zvolte Spravovat a pak Všechna pravidla . |

| 4 |

V seznamu Pravidel vyberte některá z pravidel SSO, která chcete vytvořit:

|

| 5 |

V části Kanál doručení zaškrtněte políčko e-mail, prostor Webex neboobojí. Pokud zvolíte E-mail, zadejte e-mailovou adresu, která by měla oznámení obdržet. Pokud zvolíte možnost prostoru Webex, automaticky se přidáte do prostoru uvnitř aplikace Webex a my tam doručíme oznámení. |

| 6 |

Uložte si změny. |

Co dělat dál

Upozornění na vypršení platnosti certifikátu zasíláme jednou za 15 dní, počínaje 60 dny před vypršením platnosti. (Upozornění můžete očekávat v den 60, 45, 30 a 15.) Upozornění se zastaví po obnovení certifikátu.

Může se zobrazit upozornění, že není nakonfigurována jediná URL adresa pro odhlášení:

Doporučujeme nakonfigurovat idp tak, aby podporoval jednotné odhlášení (označované také jako SLO). Webex podporuje metody přesměrování i příspěvků, které jsou k dispozici v našich metadatech stažených z Control Hub. Ne všechny idP podporují SLO; požádejte o pomoc svůj tým IDP. Někdy u hlavních dodavatelů IdP, jako jsou AzureAD, Ping Federate, ForgeRock a Oracle, kteří podporují SLO, dokumentujeme, jak nakonfigurovat integraci. Prohlédněte si svou identitu & Bezpečnostní tým se seznámí se specifiky vašeho IDP a jeho správnou konfigurací.

Pokud není nakonfigurována jediná adresa URL pro odhlášení:

-

Stávající relace IdP zůstává v platnosti. Při příštím přihlášení uživatelů nemusí být idp požádáni o opětovné ověření.

-

Při odhlášení zobrazíme varovnou zprávu, aby k odhlášení z aplikace Webex nedošlo bez problémů.

Jednotné přihlašování (SSO) pro organizaci Webex spravovanou v Ovládacím centru můžete zakázat jednotné přihlašování (SSO). Pokud měníte poskytovatele identity (IdP), můžete chtít SSO zakázat.

Pokud bylo pro vaši organizaci povoleno jednotné přihlašování, ale selhává, můžete zapojit svého partnera Cisco, který má přístup k vaší organizaci Webex, aby vám ho zakázal.

| 1 |

Přihlaste se k Centru řízení. |

| 2 |

Přejít na . |

| 3 |

Přejděte na kartu Poskytovatel identity. |

| 4 |

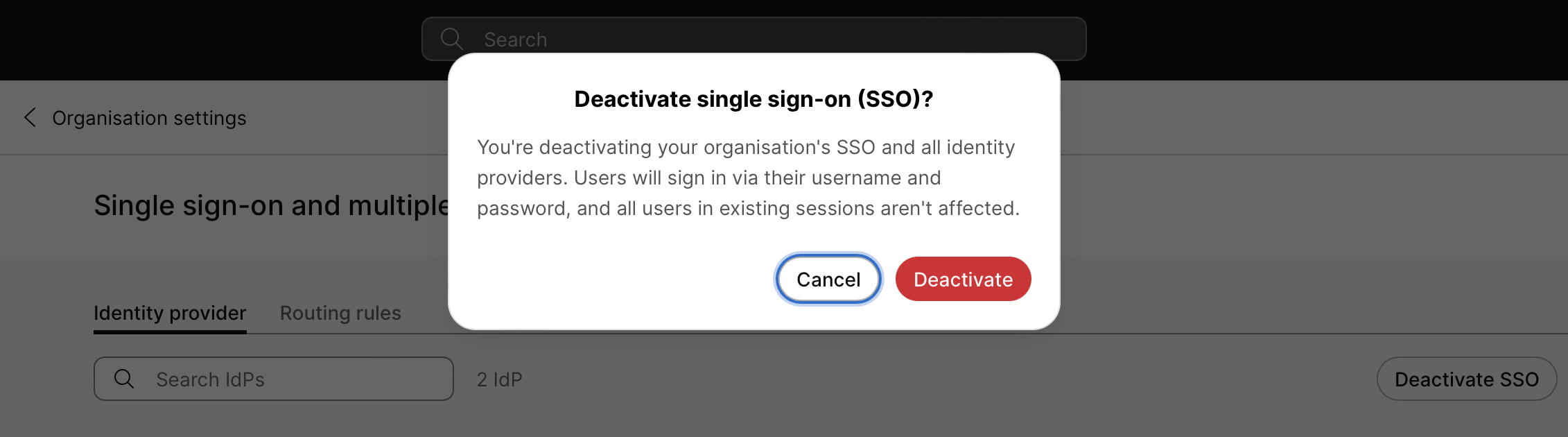

Klikněte na Deaktivovat jednotné přihlašování. Zobrazí se vyskakovací okno, které vás upozorní na zakázání SSO:

Pokud zakážete SSO, hesla jsou spravována cloudem místo integrované konfigurace IdP. |

| 5 |

Pokud chápete dopad zakázání SSO a chcete pokračovat, klikněte na Deaktivovat. Jednotné přihlašování (SSO) je deaktivováno a všechny záznamy certifikátů SAML jsou odstraněny. Pokud je jednotné přihlašování zakázáno, uživatelé, kteří se musí ověřit, uvidí během procesu přihlašování pole pro zadání hesla.

|

Co dělat dál

Pokud vy nebo zákazník překonfigurujete SSO pro organizaci zákazníka, uživatelské účty se vrátí k používání zásad hesel nastavených poskytovatelem identity integrovaným s organizací Webex.

Pokud narazíte na problémy s přihlášením k jednotnému přihlašování (SSO), můžete použít možnost automatického obnovení SSO k získání přístupu ke své organizaci Webex spravované v Control Hubu. Možnost automatické obnovy umožňuje aktualizovat nebo zakázat jednotné přihlašování v Control Hubu.

.

.

a vyberte

a vyberte