Gestisci l'integrazione Single Sign-On in Control Hub

Feedback?

Feedback?

Se si desidera configurare SSO per più provider di identità nella propria organizzazione, fare riferimento a SSO con più IdP in Webex.

Se l'utilizzo dei certificati della propria organizzazione è impostato su Nessuno, ma si riceve ancora un avviso, si consiglia di continuare con l'aggiornamento. La SSO di distribuzione del certificato non utilizza il certificato oggi, ma potrebbe essere necessario il certificato per modifiche future.

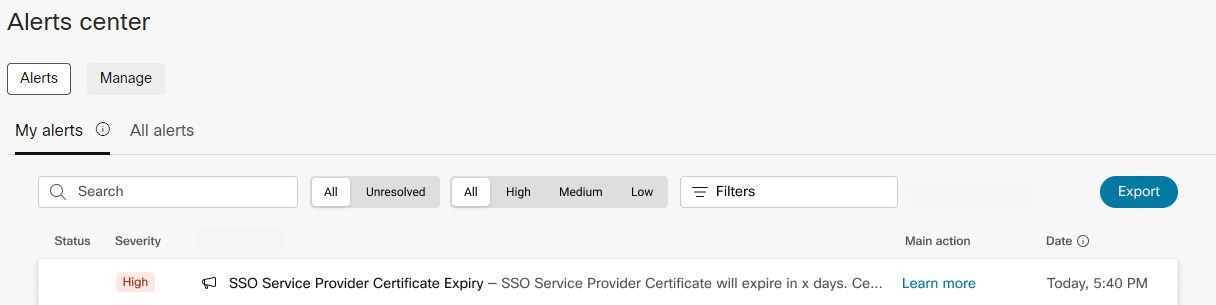

Ogni tanto, si potrebbe ricevere una notifica e-mail o visualizzare un avviso in Control Hub che il certificato Webex Single Sign-On (SSO) scadrà. Seguire il processo in questo articolo per recuperare i metadati del certificato cloud SSO noi (SP) e aggiungerli nuovamente all'IdP; altrimenti, gli utenti non potranno utilizzare i servizi Webex.

Se si utilizza il certificato SAML Cisco (SP) SSO nella propria organizzazione Webex, è necessario pianificare di aggiornare il certificato cloud durante una normale finestra di manutenzione programmata il prima possibile.

Tutti i servizi che fanno parte dell'abbonamento all'organizzazione Webex sono interessati, inclusi, ma non solo:

-

App Webex (nuovi accesso per tutte le piattaforme: desktop, mobile e Web)

-

Servizi Webex in ControlHub, inclusa la chiamata

-

Siti Webex Meetings gestiti attraverso Control Hub

-

Cisco Jabber se integrato con SSO

Operazioni preliminari

Leggere tutte le indicazioni prima di iniziare. Dopo aver modificato il certificato o aver completato la procedura guidata per l'aggiornamento del certificato, i nuovi utenti potrebbero non essere in grado di accedere correttamente.

Se l'IdP non supporta certificati multipli (la maggior parte degli IdP sul mercato non supporta questa funzione), si consiglia di pianificare questo aggiornamento durante una finestra di manutenzione in cui gli utenti dell'app Webex non sono interessati. Queste attività di aggiornamento dovrebbero richiedere circa 30 minuti in termini di tempo operativo e convalida post-evento.

| 1 |

Per verificare se il certificato di verifica sp (SP) SAML Cisco SSO scadrà:

È possibile passare direttamente alla procedura guidata SSO per aggiornare anche il certificato. Se decidi di uscire dalla procedura guidata prima di averla completata, potrai accedervi nuovamente in qualsiasi momento da in Hub di controllo. |

| 2 |

Vai all'IdP e clicca su |

| 3 |

Fare clic su Rivedi certificati e data di scadenza. |

| 4 |

Fare clic su Rinnova certificato. |

| 5 |

Scegli il tipo di IdP utilizzato dalla tua organizzazione.

Se l'IdP supporta un singolo certificato, si consiglia di attendere l'esecuzione di queste operazioni durante il tempo di inattività pianificato. Mentre il certificato Webex viene aggiornato, i nuovi accessi utente non funzioneranno brevemente. gli accessi esistenti sono conservati. |

| 6 |

Scegliere il tipo di certificato per il rinnovo:

|

| 7 |

Fare clic su Scarica file di metadati per scaricare una copia dei metadati aggiornati con il nuovo certificato da WebEx Cloud. Mantieni questa schermata aperta. |

| 8 |

Passare all'interfaccia di gestione IdP per caricare il nuovo file di metadati Webex.

|

| 9 |

Torna alla scheda in cui hai effettuato l'accesso a Control Hub e fai clic su Avanti. |

| 10 |

Aggiornare l'IdP con il nuovo certificato SP e i metadati e fare clic su Avanti.

|

| 11 |

Fare clic su Termina rinnovo. |

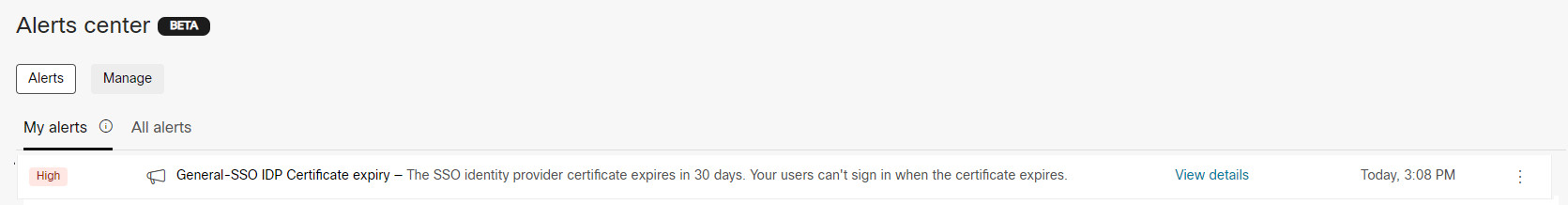

Ogni tanto, si potrebbe ricevere una notifica e-mail o visualizzare un avviso in Control Hub che il certificato IdP scadrà. Poiché i fornitori di IdP dispongono della propria documentazione specifica per il rinnovo del certificato, vengono descritti i requisiti di Control Hub e le operazioni generiche per recuperare i metadati IdP aggiornati e caricarlo in Control Hub per rinnovare il certificato.

| 1 |

Per verificare se il certificato SAML IdP scadrà:

|

| 2 |

Passare all'interfaccia di gestione IdP per recuperare il nuovo file di metadati.

|

| 3 |

Torna alla scheda Fornitore di identità. |

| 4 |

Vai all'IdP, clicca su |

| 5 |

Trascina e rilascia il file di metadati IdP nella finestra oppure fai clic su Scegli un file e caricalo in questo modo. |

| 6 |

Scegliere Meno sicuro (autofirmato) o Più sicuro (firmato da una CA pubblica), a seconda della modalità di firma dei metadati IdP. |

| 7 |

Fare clic su Test aggiornamento SSO per confermare che il nuovo file di metadati è stato caricato e interpretato correttamente nella tua organizzazione Control Hub. Confermare i risultati attesi nella finestra pop-up e, se il test ha avuto esito positivo, selezionare Test riuscito: Attiva SSO e IdP e fai clic su Salva. Per visualizzare direttamente l'esperienza di accesso SSO, ti consigliamo di fare clic su Copia URL negli appunti da questa schermata e incollarlo in una finestra del browser privata. Da qui, puoi eseguire l'accesso con SSO. Questa impostazione consente di rimuovere qualsiasi informazione memorizzata nella cache del browser Web che potrebbe produrre un risultato falso positivo durante il test della configurazione SSO. Risultato: Il certificato IdP della propria organizzazione è stato rinnovato. È possibile controllare lo stato del certificato in qualsiasi momento nella scheda Fornitore di identità.

|

È possibile esportare gli ultimi metadati Webex SP ogni volta che occorre aggiungerli nuovamente all'IdP. Viene visualizzato un avviso quando i metadati SAML IdP importati scadono o sono scaduti.

Questa operazione è utile nei comuni scenari di gestione certificati SAML IdP, ad esempio IdP che supportano più certificati in cui l'esportazione non è stata effettuata in precedenza, se i metadati non sono stati importati nell'IdP poiché non era disponibile un amministratore IdP o se l'IdP supporta la possibilità di aggiornare solo il certificato. Questa opzione consente di ridurre al minimo la modifica aggiornando solo il certificato nella configurazione SSO e la convalida post-evento.

| 1 | |

| 2 |

Vai a . |

| 3 |

Vai alla scheda Fornitore di identità. |

| 4 |

Vai all'IdP, clicca Il nome del file dei metadati dell'app Webex è idb-meta-<org-ID>-SP.xml. |

| 5 |

Importare i metadati nell'IdP. Seguire la documentazione dell'IdP per importare i metadati SP Webex. È possibile utilizzare le guide all'integrazione IdP o consultare la documentazione per il proprio IdP specifico, se non riportato in elenco. |

| 6 |

Al termine, esegui il test SSO seguendo i passaggi descritti in |

Se l'ambiente IdP cambia o se il certificato IdP scadrà, è possibile importare i metadati aggiornati in Webex in qualsiasi momento.

Operazioni preliminari

Raccogliere i metadati IdP, solitamente come file xml esportato.

| 1 | |

| 2 |

Vai a . |

| 3 |

Vai alla scheda Fornitore di identità. |

| 4 |

Vai all'IdP, clicca su |

| 5 |

Trascinare la file di metadati IdP nella finestra o fare clic su Scegli un file di metadati e caricarlo in questo modo. |

| 6 |

Scegliere Meno sicuro (autofirmato) o Più sicuro (firmato da una CA pubblica), a seconda della modalità di firma dei metadati IdP. |

| 7 |

Fare clic su Test configurazione SSOe, quando si apre una nuova scheda del browser, autenticarsi con l'IdP effettuando l'accesso. |

Si riceveranno avvisi in Control Hub prima che i certificati scadano, ma è possibile anche impostare in modo proattivo le regole di avviso. Queste regole consentono di intuire in anticipo che i certificati SP o IdP stanno per scadere. È possibile inviarle all'utente tramite e-mail, uno spazio nell'app Webexo entrambi.

Indipendentemente dal canale di consegna configurato, tutti gli avvisi vengono sempre visualizzati in Control Hub. Per ulteriori informazioni, vedere Centro avvisi in Control Hub.

| 1 | |

| 2 |

Vai a Centro avvisi. |

| 3 |

Scegliere Gestisci quindi Tutte le regole . |

| 4 |

Dall'elenco Regole, scegliere una SSO delle regole che si desidera creare:

|

| 5 |

Nella sezione Canale di consegna, selezionare la casella E-mail, Spazio Webex oentrambi. Se si sceglie E-mail, inserire l'indirizzo e-mail a cui inviare la notifica. Se si sceglie l'opzione dello spazio Webex, si viene aggiunti automaticamente a uno spazio all'interno dell'app Webex e vengono consegnate le notifiche in questo punto. |

| 6 |

Salva le modifiche. |

Operazione successivi

Vengono inviati avvisi di scadenza del certificato una volta ogni 15 giorni, a partire da 60 giorni prima della scadenza. (Gli avvisi verranno inviati il giorno 60, 45, 30 e 15.) Gli avvisi cesseranno quando si rinnova il certificato.

Potresti visualizzare un avviso che l'URL di disconnessione singola non è configurato:

Si consiglia di configurare l'IdP per supportare la disconnessione singola (anche nota come SLO). Webex supporta entrambi i metodi di reindirizzamento e post, disponibili nei metadati scaricati da Control Hub. Non tutti gli IdP supportano l'SLO; contattare il team IdP per assistenza. A volte, per i principali fornitori di IdP come AzureAD, Ping Federate, ForgeRock e Oracle, che supportano SLO, documentiamo come configurare l'integrazione. Consulta la tua identità & Il team di sicurezza spiega le specifiche del tuo IDP e come configurarlo correttamente.

Se l'URL di disconnessione singola non è configurato:

-

Una sessione IdP esistente rimane valida. Al successivo accesso, è possibile che agli utenti non venga richiesto di eseguire nuovamente l'autenticazione dall'IdP.

-

Viene visualizzato un messaggio di avviso alla disconnessione, pertanto la disconnessione dell'app Webex non si verifica facilmente.

È possibile disabilitare Single Sign-On (SSO) per l'organizzazione Webex gestita in Control Hub . Se stai cambiando provider di identità (IdP), potresti voler disabilitare l'SSO.

Se Single Sign-On è stato abilitato per la propria organizzazione ma non funziona, è possibile coinvolgere il partner Cisco che può accedere all'organizzazione Webex per disabilitarla.

| 1 | |

| 2 |

Vai a . |

| 3 |

Vai alla scheda Fornitore di identità. |

| 4 |

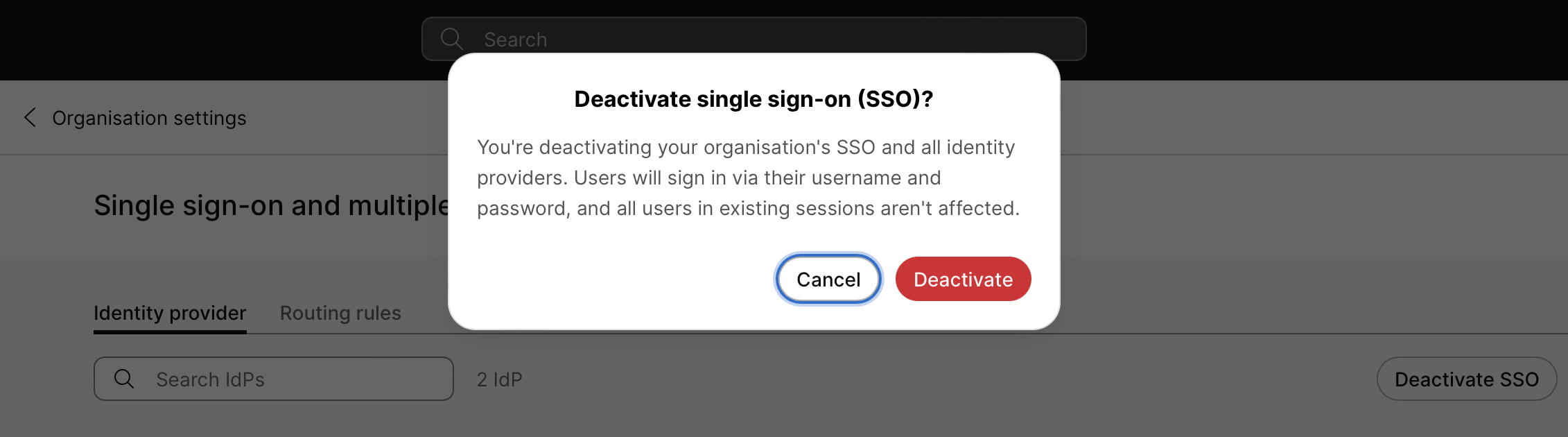

Fare clic su Disattiva SSO. Viene visualizzata una finestra popup che avvisa dell'utente sulla disabilitazione SSO:

Se si disabilita SSO, le password vengono gestite dal cloud anziché dalla configurazione IdP integrata. |

| 5 |

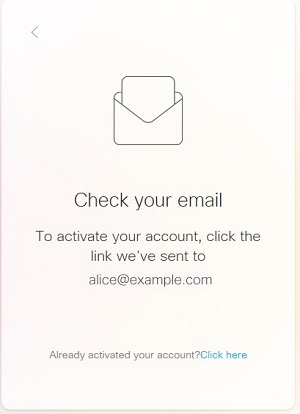

Se si comprende l'impatto della disabilitazione SSO e si desidera continuare, fare clic su Disattiva. L'SSO viene disattivato e tutti gli elenchi dei certificati SAML vengono rimossi. Se l'SSO è disabilitato, gli utenti che devono autenticarsi visualizzeranno un campo per l'immissione della password durante la procedura di accesso.

|

Operazione successivi

Se tu o il cliente riconfigurate l'SSO per l'organizzazione del cliente, gli account utente tornano a utilizzare i criteri di password impostati dall'IdP integrato con l'organizzazione Webex.

Se riscontri problemi con l'accesso SSO, puoi utilizzare l'opzione di ripristino automatico SSO per accedere alla tua organizzazione Webex gestita in Control Hub. L'opzione di ripristino automatico consente di aggiornare o disabilitare l'SSO in Control Hub.

.

.

e seleziona

e seleziona