Single-Sign-On-Integration in Control Hub

Feedback?

Feedback?Vor der Integration von Single Sign-On (SSO) verwendet Webex standardmäßig die Basisauthentifizierung. Bei der Basisauthentifizierung müssen Benutzer bei jeder Anmeldung ihren Webex-Benutzernamen und ihr Kennwort eingeben. Wenn Sie in Ihrer Organisation über einen eigenen Identitätsanbieter (IdP) verfügen, können Sie ihn in Control Hub für SSO in Ihre Organisation integrieren. Mit SSO können Ihre Benutzer einen einzigen, gemeinsamen Satz von Anmeldeinformationen für Webex-Anwendungen in Ihrer Organisation verwenden.

Wenn Sie die Basisauthentifizierung bevorzugen, müssen Sie nichts unternehmen. Bedenken Sie jedoch, dass die Basisauthentifizierung für Benutzer möglicherweise weniger sicher und weniger bequem ist als SSO, insbesondere wenn Ihre Organisation bereits einen IdP verwendet. Für erhöhte Sicherheit mit Basisauthentifizierung empfehlen wir die Verwendung der Multi-Faktor-Authentifizierung (MFA) in Control Hub. Weitere Informationen finden Sie unter Aktivieren der Multi-Faktor-Authentifizierungsintegration in Control Hub.

Die folgenden Web Access Management/Federation-Lösungen wurden für Webex-Organisationen getestet. In den unten verlinkten Dokumenten erfahren Sie, wie Sie diesen spezifischen Identitätsanbieter (IdP) in Ihre Webex-Organisation integrieren können.

Diese Handbücher behandeln die SSO-Integration für Webex-Dienste, die in Control Hub (https://admin.webex.com) verwaltet werden. Wenn Sie nach einer SSO-Integration für eine Webex Meetings-Site (verwaltet in Site-Administration) suchen, lesen Sie Konfigurieren der einmaligen Anmeldung für die Cisco Webex-Site.

Wenn Sie SSO für mehrere Identitätsanbieter in Ihrer Organisation einrichten möchten, lesen Sie SSO mit mehreren IdPs in Webex.

Wenn Ihr IdP in der untenstehenden Liste nicht aufgeführt ist, befolgen Sie die übergeordneten Schritte auf der Registerkarte SSO-Einrichtung in diesem Artikel.

Mit der einmaligen Anmeldung (Single Sign-On, SSO) können sich Benutzer auf sichere Weise bei Webex anmelden, indem sie sich beim gemeinsamen Identitätsanbieter Ihrer Organisation authentifizieren. Die Webex-App nutzt den Webex-Dienst zur Kommunikation mit dem Webex-Plattform-Identitätsdienst. Der Identitätsdienst authentifiziert sich Ihrem Identitätsanbieter (IdP).

Sie starten die Konfiguration in Control Hub. In diesem Abschnitt finden Sie wichtige und allgemeine Schritte für die Integration eines externen IdP.

Wenn Sie SSO mit Ihrem IdP konfigurieren, können Sie der UID jedes beliebige Attribut zuordnen. Ordnen Sie der UID beispielsweise den userPrincipalName, einen E-Mail-Alias, eine alternative E-Mail-Adresse oder ein anderes geeignetes Attribut zu. Der IdP muss bei der Anmeldung eine der E-Mail-Adressen des Benutzers mit der UID abgleichen. Webex unterstützt die Zuordnung von bis zu 5 E-Mail-Adressen zur UID.

Wir empfehlen, dass Sie beim Einrichten der Webex SAML-Föderation Single Log Out (SLO) in Ihre Metadatenkonfiguration aufnehmen. Dieser Schritt ist entscheidend, um sicherzustellen, dass Benutzertoken sowohl beim Identitätsanbieter (IdP) als auch beim Dienstanbieter (SP) ungültig gemacht werden. Wenn diese Konfiguration nicht von einem Administrator durchgeführt wird, fordert Webex die Benutzer auf, ihre Browser zu schließen, um alle noch offenen Sitzungen ungültig zu machen.

Für SSO und Control Hub müssen die IdPs der SAML 2.0-Spezifikation entsprechen. Außerdem müssen die IdPs folgendermaßen konfiguriert werden:

-

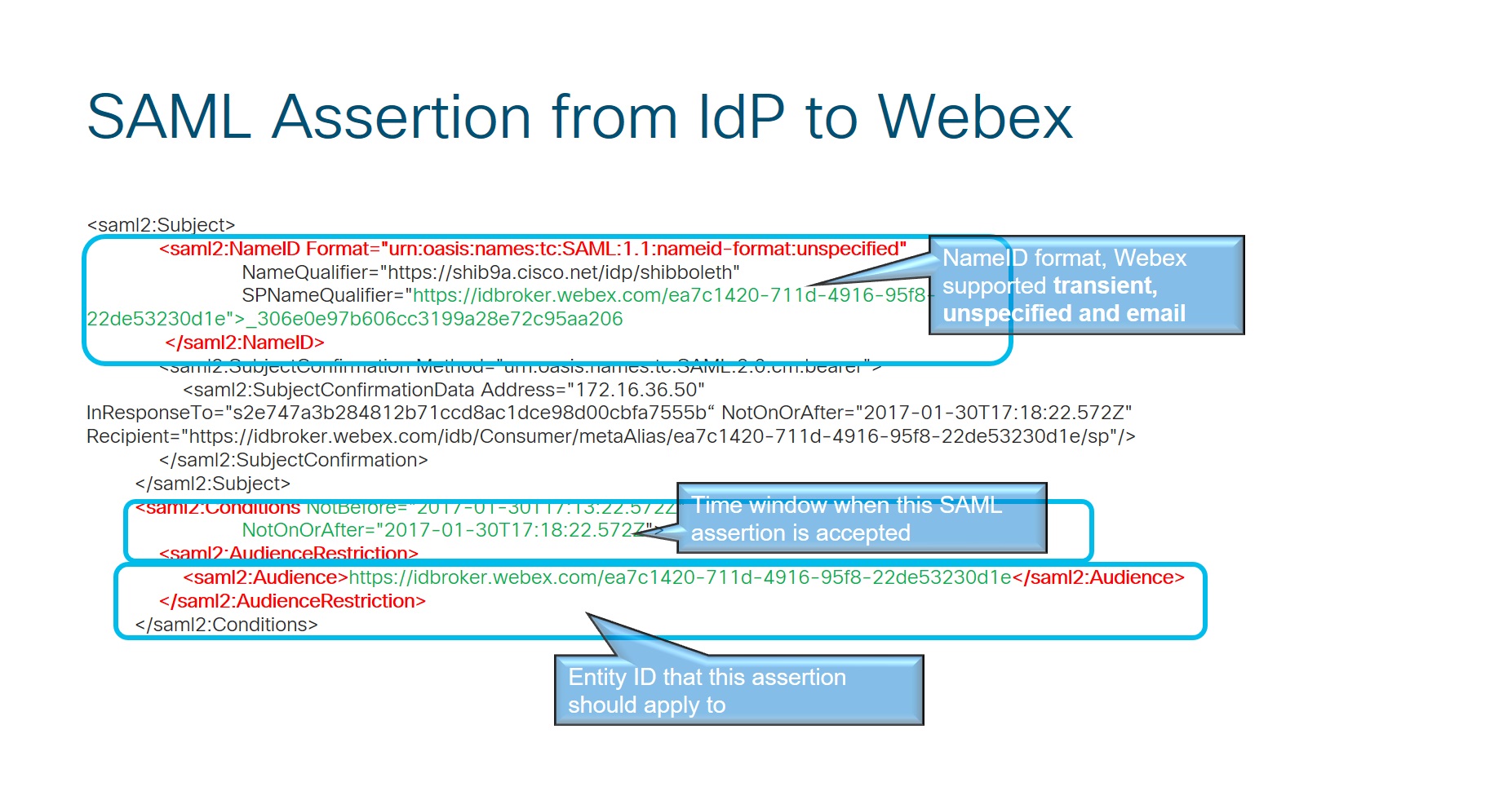

Legen Sie das Attribut „NameID-Format“ fest auf urn:oasis:names:tc:SAML:2.0:nameid-format:vorübergehend

-

Konfigurieren Sie eine Beanspruchung des IdP entsprechend dem SSO-Typ, den Sie bereitstellen:

-

SSO (für eine Organisation): Wenn Sie SSO im Namen einer Organisation konfigurieren, konfigurieren Sie den IdP-Anspruch so, dass der UID-Attributname mit einem Wert enthalten ist, der dem im Directory Connector ausgewählten Attribut zugeordnet ist, oder wählen Sie das Benutzerattribut, das dem im Webex-Identitätsdienst ausgewählten Benutzerattribut entspricht. (Dabei kann es sich beispielsweise um E-Mail-Adressen oder Hauptbenutzernamen handeln.)

-

Partner-SSO (nur für Dienstleister): Wenn Sie ein Dienstleister-Administrator sind und Partner-SSO für die vom Dienstleister verwalteten Kundenorganisationen konfigurieren, konfigurieren Sie die IdP-Beanspruchung so, dass das E-Mail-Attribut (anstatt UID) enthalten ist. Der Wert muss dem im Directory Connector ausgewählten Attribut oder dem Benutzerattribut entsprechen, das mit dem im Webex-Identitätsdienst ausgewählten Attribut übereinstimmt.

Weitere Informationen zum Zuordnen benutzerdefinierter Attribute für SSO oder Partner-SSO finden Sie unter https://www.cisco.com/go/hybrid-services-directory.

-

-

Nur Partner-SSO. Der Identitätsanbieter muss mehrere Assertion Consumer Service (ACS)-URLs unterstützen. Beispiele für die Konfiguration mehrerer ACS-URLs für einen Identitätsanbieter finden Sie unter:

-

Verwenden Sie einen unterstützten Browser: Wir empfehlen die neueste Version von Mozilla Firefox oder Google Chrome.

-

Deaktivieren Sie ggf. Popupblocker in Ihrem Browser.

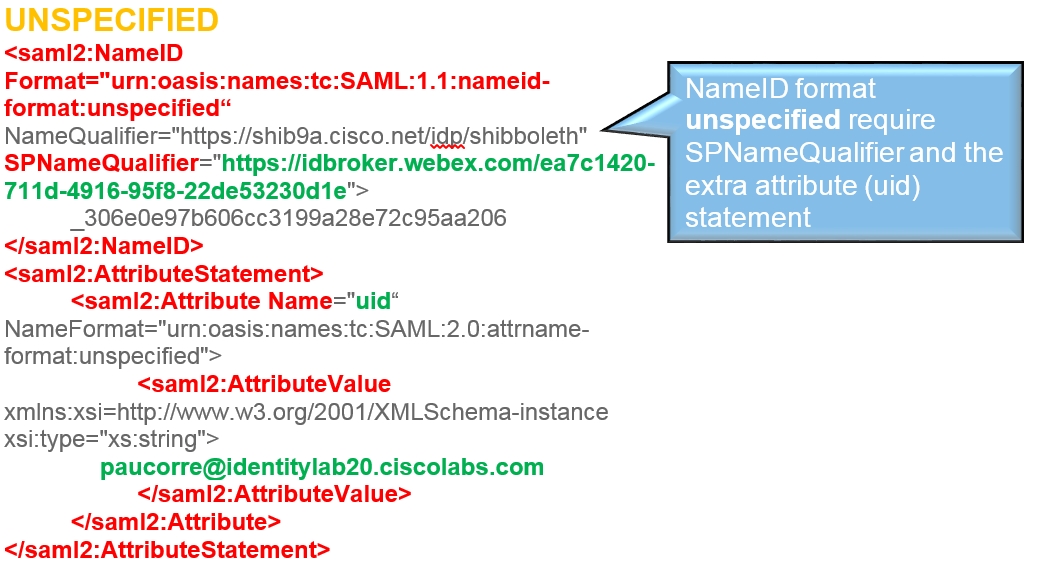

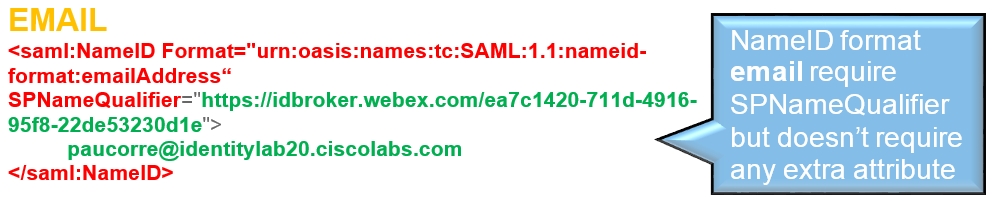

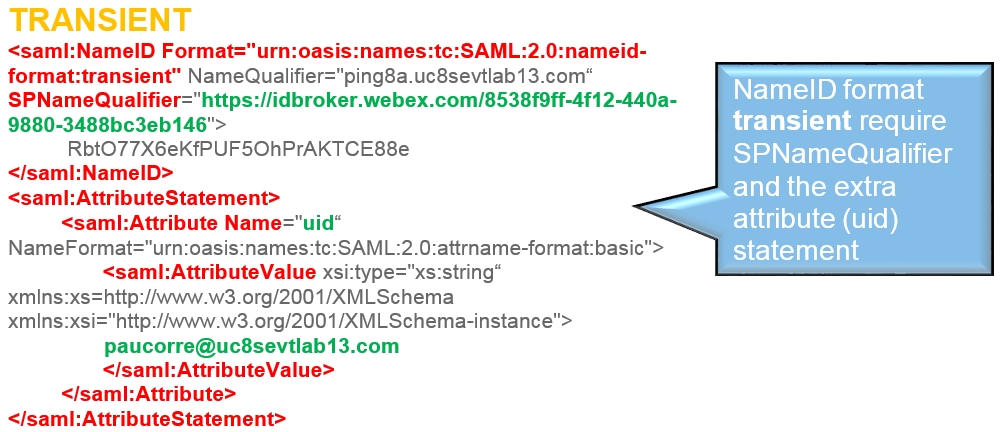

Die Konfigurationsanweisungen zeigen ein konkretes Beispiel einer SSO-Integration, aber keine umfassende Konfiguration für alle Möglichkeiten. Beispielsweise werden die Integrationsschritte für nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient dokumentiert. Andere Formate wie urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress funktionieren für die SSO-Integration, liegen jedoch außerhalb des Rahmens unserer Dokumentation.

Sie müssen eine SAML-Vereinbarung zwischen dem Webex-Plattform-Identitätsdienst und Ihrem IdP einrichten.

Sie benötigen zwei Dateien, um eine erfolgreiche SAML-Vereinbarung zu erzielen:

-

Eine Metadatendatei vom Identitätsanbieter (IdP), die Webex zur Verfügung gestellt werden kann.

-

Eine Metadatendatei von Webex, die dem IdP zur Verfügung gestellt werden kann.

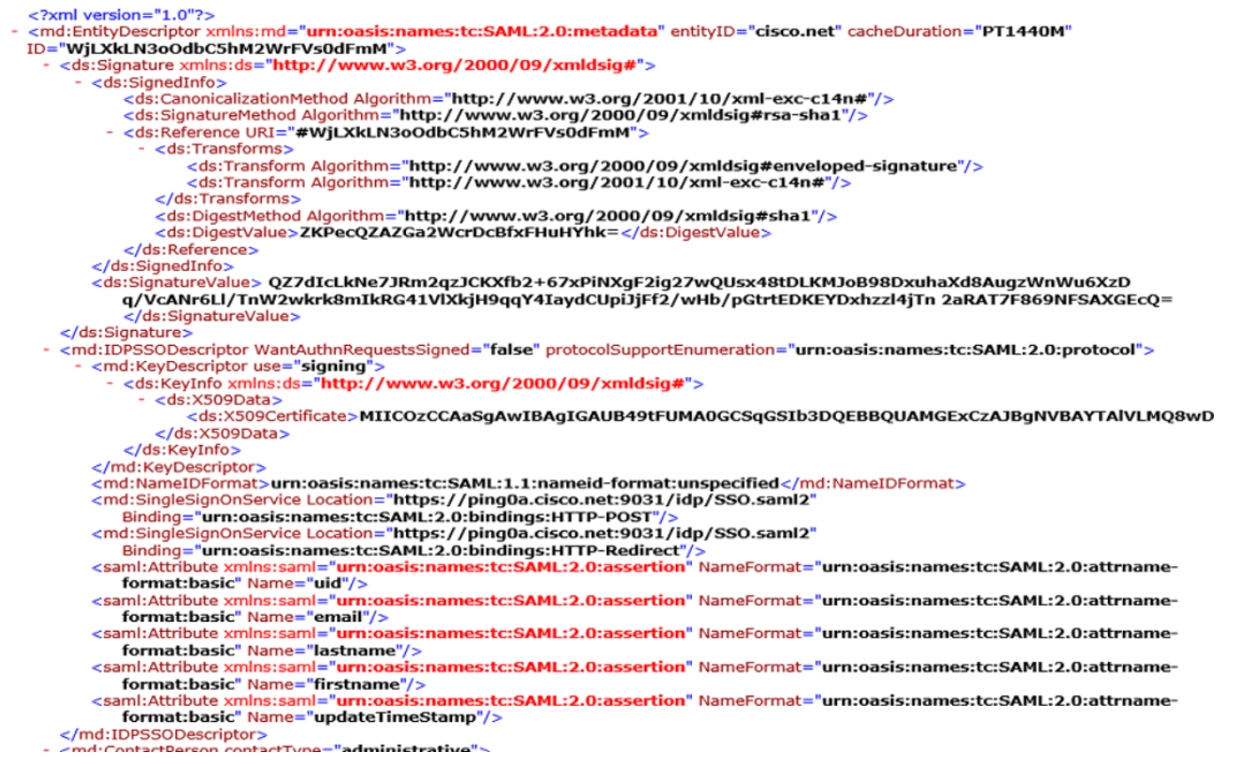

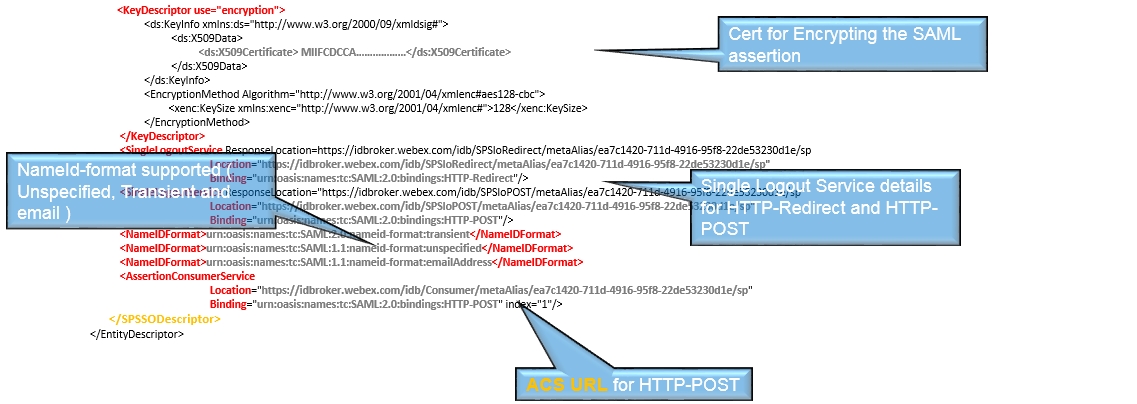

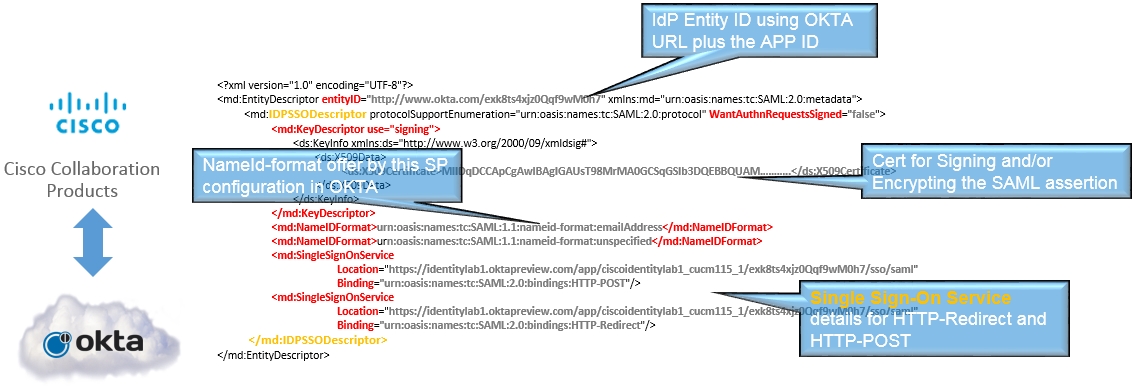

Dies ist ein Beispiel für eine PingFederate-Metadatendatei mit Metadaten aus dem IdP.

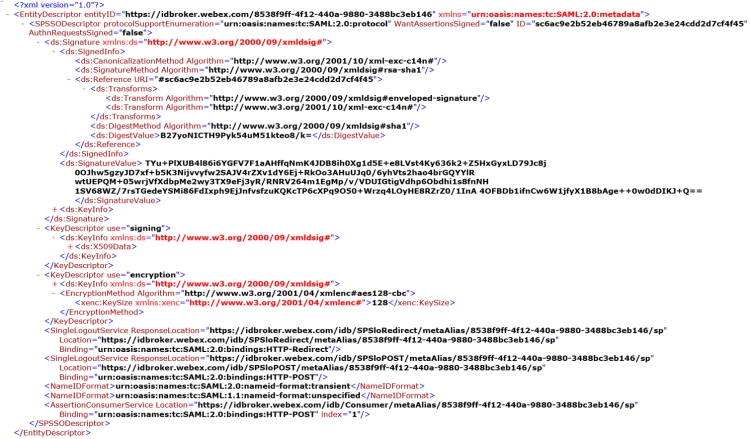

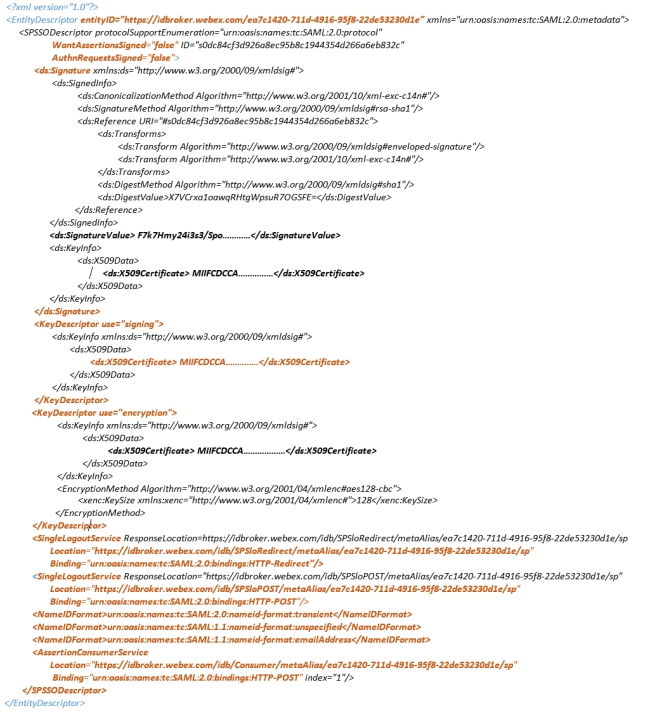

Metadaten-Datei vom Identitätsdienst.

Folgendes erwartet Sie in der Metadatendatei vom Identitätsdienst.

-

EntityID: Sie wird verwendet, um die SAML-Vereinbarung in der IdP-Konfiguration zu identifizieren

-

Es besteht keine Notwendigkeit für eine signierte AuthN-Anfrage oder eine Sign-Assertion, sie entspricht den Anforderungen des IdP in der Metadatendatei.

-

Eine signierte Metadatendatei für den IdP, um zu überprüfen, ob die Metadaten zum Identitätsdienst gehören.

| 1 | |

| 2 |

Gehe zu . |

| 3 |

Gehen Sie auf den Reiter Identitätsanbieter und klicken Sie auf SSO aktivieren. |

| 4 |

Wählen Sie Webex als Ihren IdP und klicken Sie auf Weiter. |

| 5 |

Aktivieren Sie Ich habe gelesen und verstanden, wie Webex IdP funktioniert und klicken Sie auf Weiter. |

| 6 |

Richten Sie eine Routing-Regel ein. Sobald Sie eine Routing-Regel hinzugefügt haben, wird Ihr IdP hinzugefügt und unter der Registerkarte Identitätsanbieter angezeigt.

Weitere Informationen finden Sie unter SSO mit mehreren IdPs in Webex.

|

Unabhängig davon, ob Sie eine Benachrichtigung über ein auslaufendes Zertifikat erhalten haben oder Ihre vorhandene SSO-Konfiguration überprüfen möchten, können Sie die Verwaltungsfunktionen für die einmalige Anmeldung (SSO) in Control Hub für die Zertifikatsverwaltung und allgemeine SSO-Wartungsaktivitäten verwenden.

Wenn bei Ihrer SSO-Integration Probleme auftreten, orientieren Sie sich an den Anforderungen und dem Verfahren in diesem Abschnitt, um die Fehler beim SAML-Flow zwischen Ihrem IdP und Webex zu beheben.

-

Verwenden Sie das SAML-Tracer-Add-on für Firefox, Chromeoder Edge.

-

Verwenden Sie zur Fehlerbehebung den Webbrowser, in dem Sie das SAML-Trace-Debug-Tool installiert haben, und rufen Sie die Webversion von Webex unter https://web.webex.com auf.

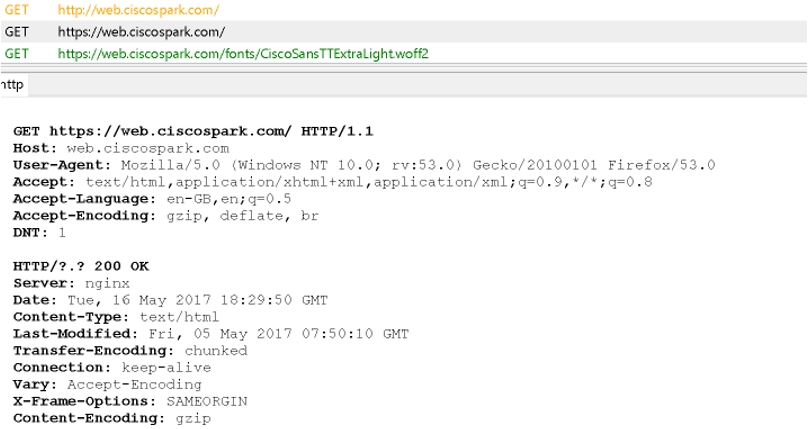

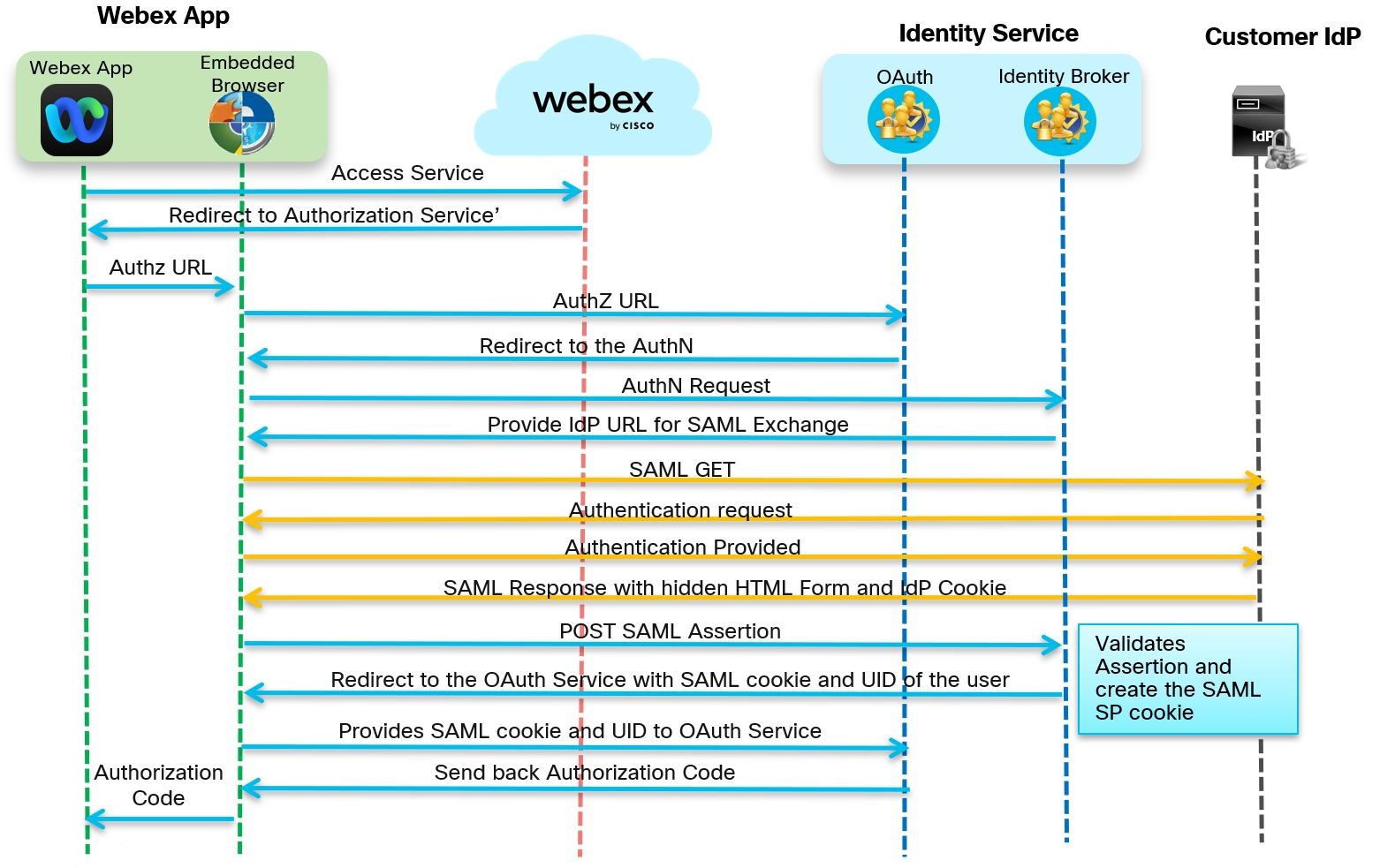

Nachfolgend ist der Nachrichtenfluss zwischen der Webex-App, den Webex-Diensten, dem Webex-Plattform-Identitätsdienst und dem Identitätsanbieter (IdP) aufgeführt.

| 1 |

Navigieren Sie zu https://admin.webex.com, und bei aktiviertem SSO fordert die App Sie zur Eingabe einer E-Mail-Adresse auf.

Die App sendet die Informationen an den Webex-Dienst, der die E-Mail-Adresse überprüft.

|

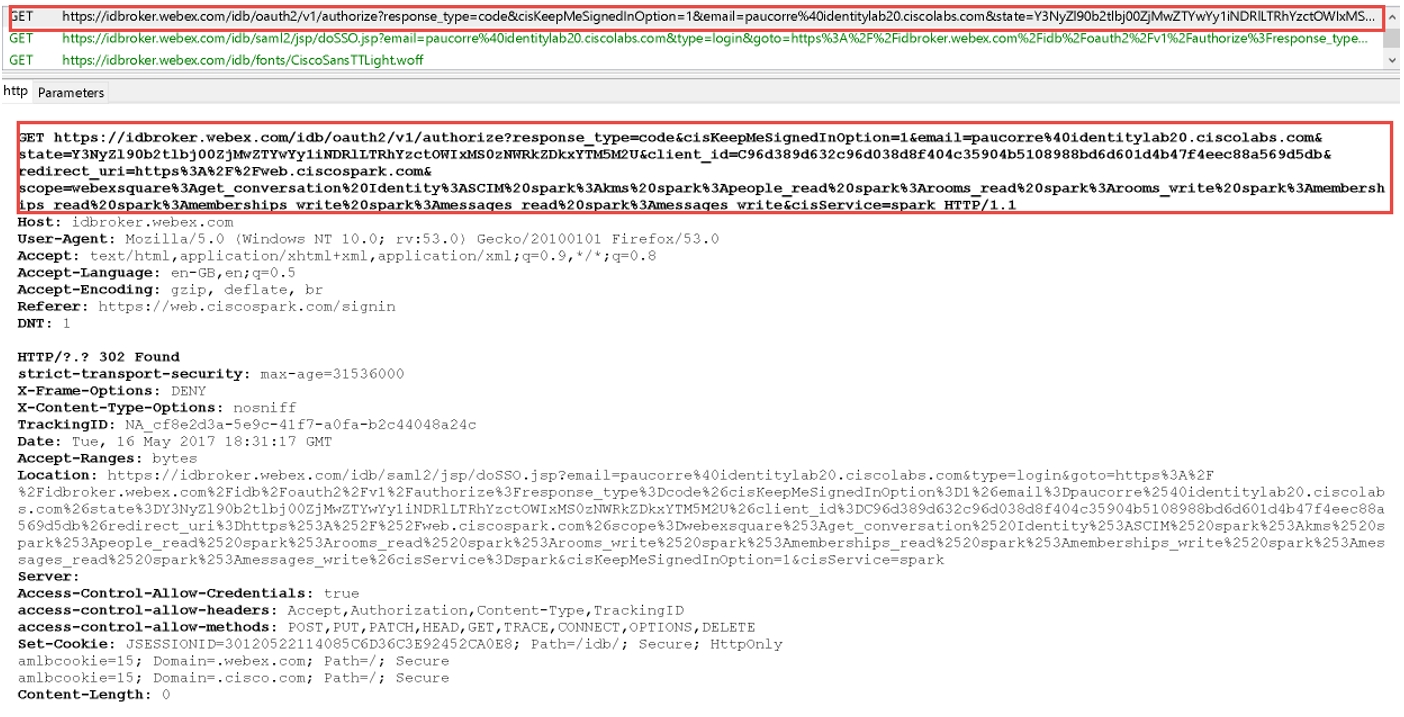

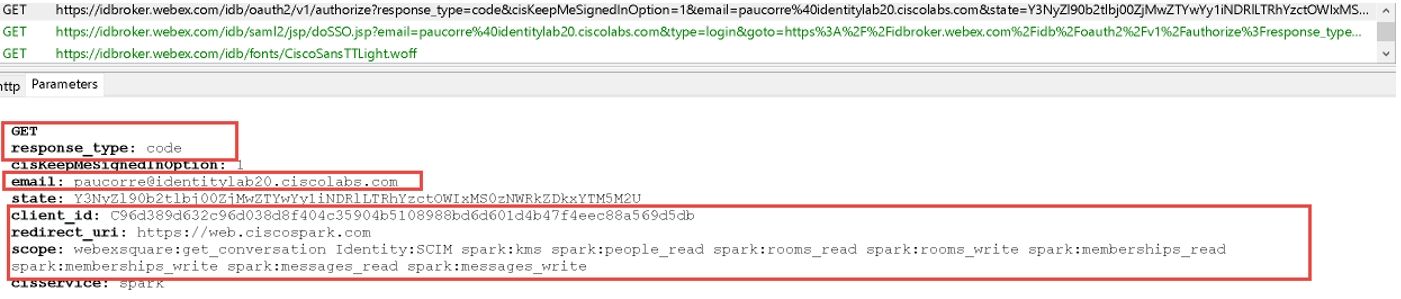

| 2 |

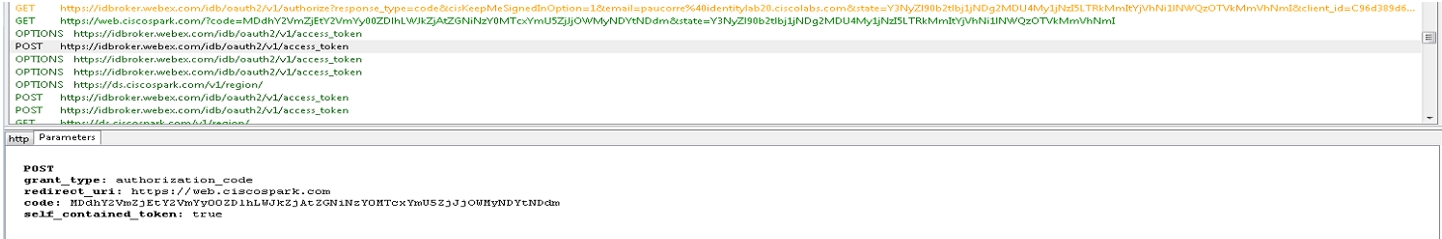

Die App sendet eine GET-Anforderung an den OAuth-Autorisierungsserver für ein Token. Die Anfrage wird an den Identitätsdienst des SSO- oder Benutzernamen- und Kennwortflusses weitergeleitet. Die URL für den Authentifizierungsserver wird zurückgegeben. Sie können die GET-Anfrage in der Trace-Datei sehen.

Im Parameterabschnitt sucht der Dienst nach einem OAuth-Code, einer E-Mail des Benutzers, der die Anfrage gesendet hat, und anderen OAuth-Details wie ClientID, redirectURI und Scope.

|

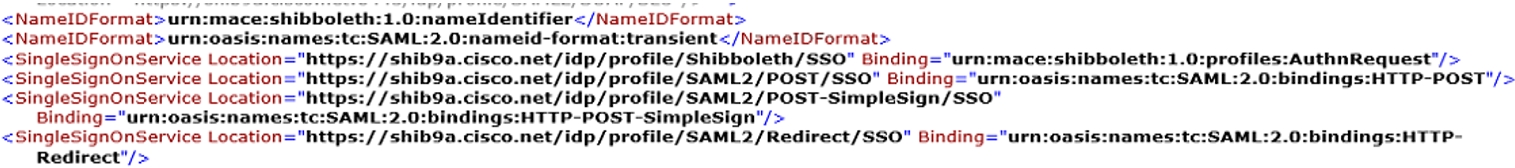

| 3 |

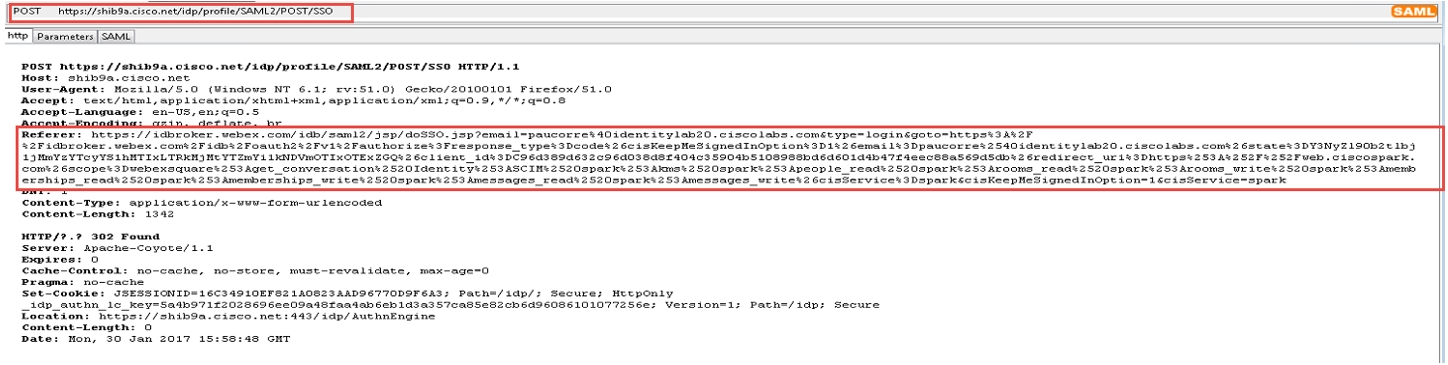

Die Webex-App fordert mithilfe eines SAML-HTTP-POST eine SAML-Zusicherung vom IdP an.

Wenn SSO aktiviert ist, leitet das Authentifizierungsmodul im Identitätsdienst die IDP-URL für SSO um. Die IdP-URL, die beim Austausch der Metadaten angegeben wurde.

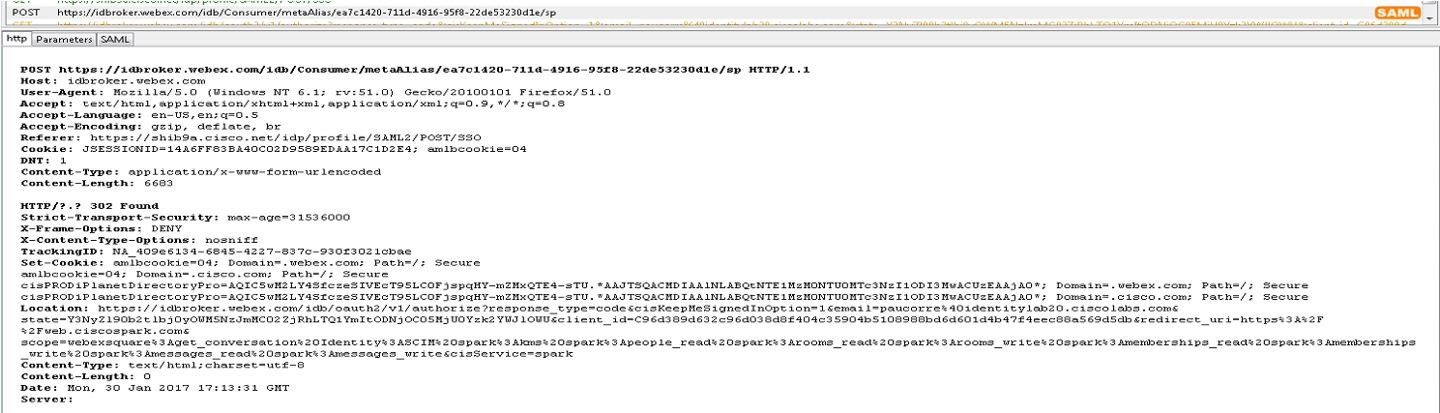

Überprüfen Sie das Trace-Tool für eine SAML POST-Nachricht. Sie sehen eine HTTP-POST-Nachricht des IdP, der vom IdPbroker angefordert wurde.

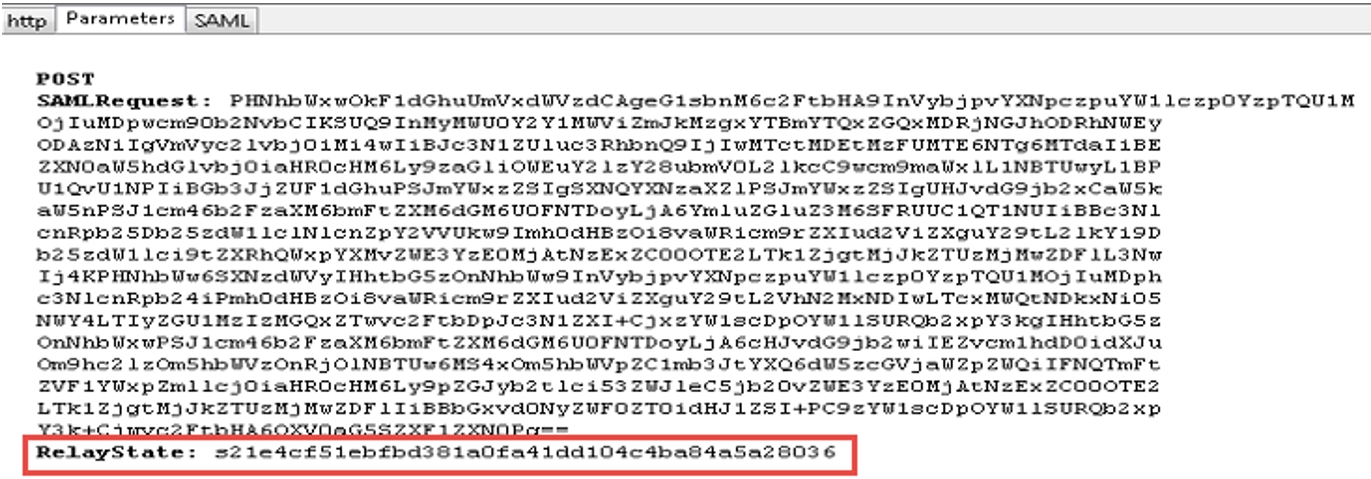

Der RelayState-Parameter zeigt die richtige Antwort vom IdP an.

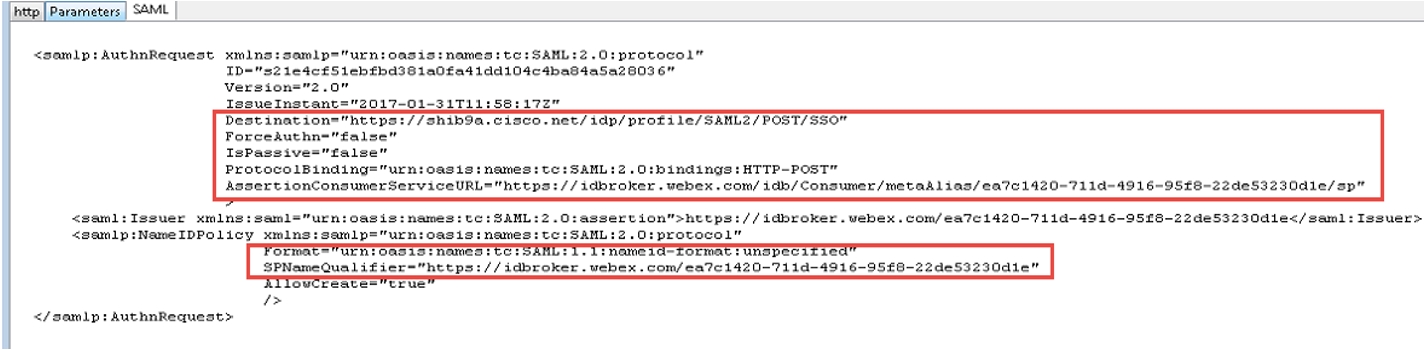

Überprüfen Sie die Decodierungsversion der SAML-Anforderung, es gibt kein Mandaten-AuthN und das Ziel der Antwort sollte auf die Ziel-URL des IdP verweisen. Stellen Sie sicher, dass das nameid-Format im IdP unter der richtigen EntityID (SPNameQualifier) korrekt konfiguriert ist.

Das nameid-Format des IdP wird angegeben und der Name der Vereinbarung, der beim Erstellen der SAML-Vereinbarung konfiguriert wurde. |

| 4 |

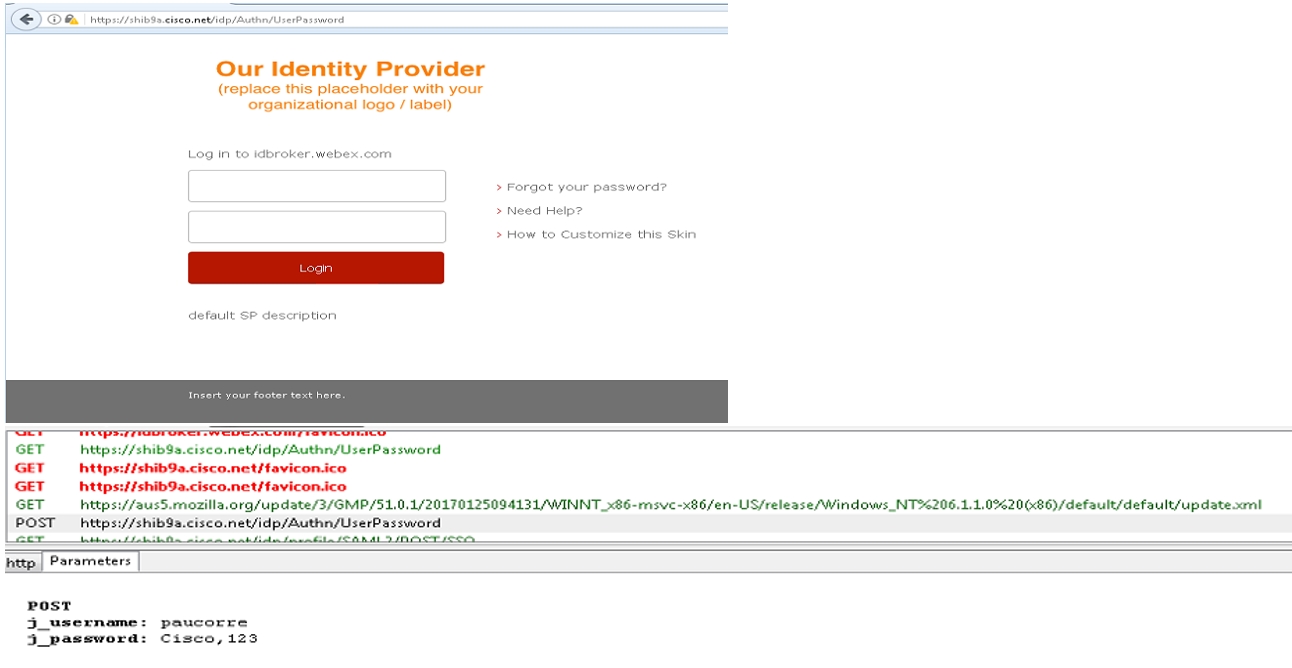

Die Authentifizierung für die App erfolgt zwischen den Webressourcen des Betriebssystems und dem IdP.

Abhängig von Ihrem IdP und den im IdP konfigurierten Authentifizierungsmechanismen werden verschiedene Flüsse vom IdP gestartet.

|

| 5 |

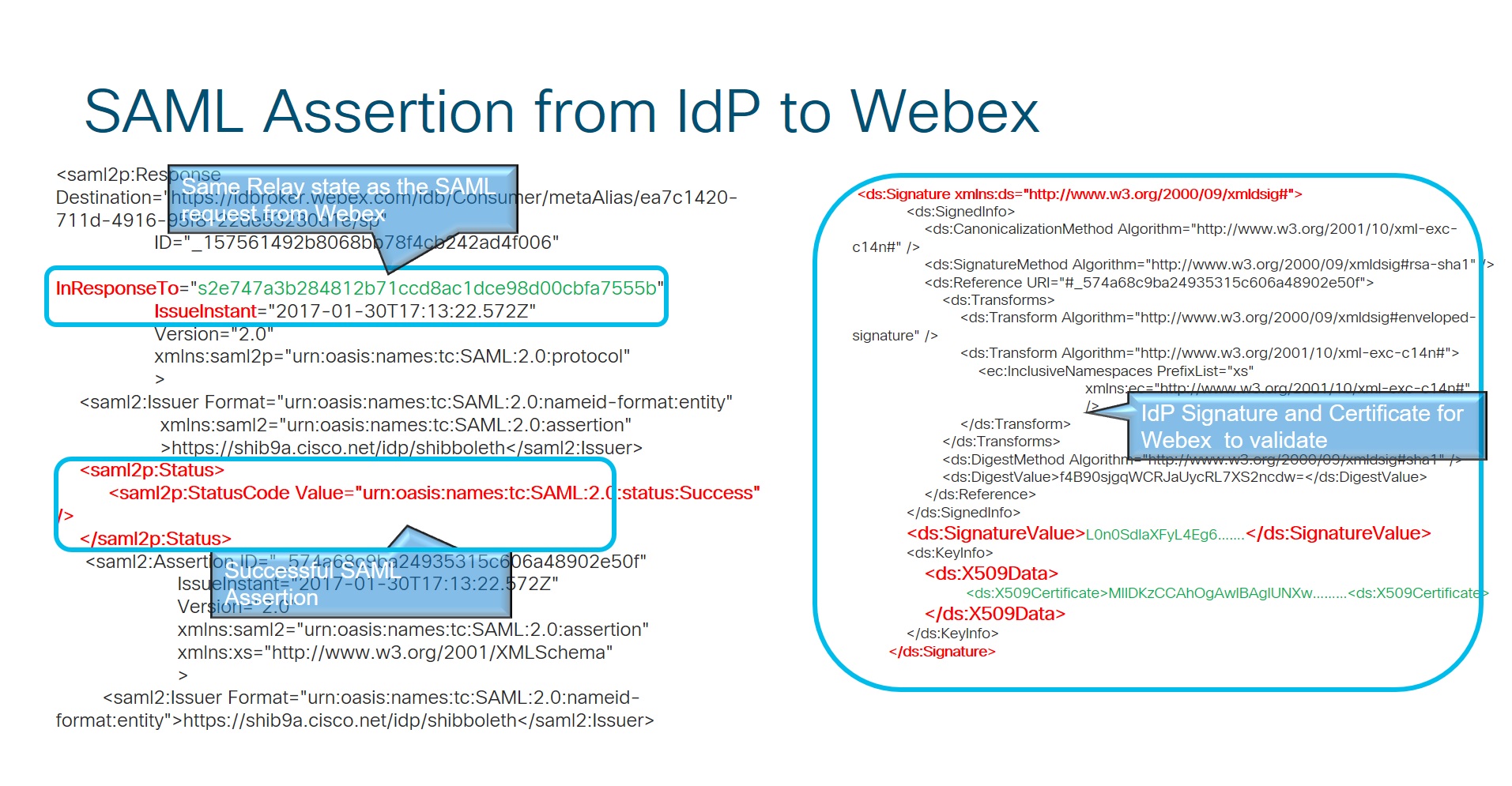

Die App sendet einen HTTP-Post zurück an den Identitätsdienst und enthält die vom Identitätsanbieter bereitgestellten und in der ursprünglichen Vereinbarung vereinbarten Attribute.

Wenn die Authentifizierung erfolgreich ist, sendet die App die Informationen in einer SAML POST-Nachricht an den Identitätsdienst.

Der RelayState entspricht der vorherigen HTTP POST-Nachricht, wobei die App dem IdP mitteilt, welche EntityID die Zusicherung anfordert.

|

| 6 |

SAML-Zusicherung vom IdP an Webex.

|

| 7 |

Der Identitätsdienst erhält einen Autorisierungscode, der durch ein OAuth-Zugriffs- und Aktualisierungstoken ersetzt wird. Dieses Token wird verwendet, um im Auftrag des Benutzers auf Ressourcen zuzugreifen.

Nachdem der Identitätsdienst die Antwort vom IdP validiert hat, gibt er ein OAuth-Token aus, mit dem die Webex-App auf die verschiedenen Webex-Dienste zugreifen kann.

|