Proxy podrška za hibridnu sigurnost podataka i video mrežu

Želite li poslati povratne informacije?

Želite li poslati povratne informacije?U ovom se odjeljku opisuje značajka podrške proxy poslužitelja za hibridnu sigurnost podataka. Namijenjen je dopunjavanju Vodiča za implementaciju cisco webex hibridne sigurnosti podataka, dostupnog na https://www.cisco.com/go/hybrid-data-security. U novoj implementaciji konfigurirate postavljanje proxy poslužitelja na svakom čvoru nakon prijenosa i postavljanja HDS konfiguracije ISO na čvor i prije registracije čvora s Cisco Webex oblakom.

Hibridna sigurnost podataka podržava eksplicitne, transparentne preglede i opunomoćene opunomoćenici. Te proxyje možete povezati s implementacijom da biste mogli osigurati i nadzirati promet od poduzeća do oblaka. Možete koristiti sučelje administratora platforme na čvorovima za upravljanje certifikatima i za provjeru cjelokupnog statusa povezivanja nakon postavljanja proxyja na čvorovima.

Čvorovi hibridne sigurnosti podataka podržavaju sljedeće mogućnosti proxy poslužitelja:

-

Bez proxyja—Zadana vrijednost ako ne koristite HDS čvor za postavljanje pohrane povjerenja & Konfiguracija proxyja za integraciju proxyja. Ažuriranje certifikata nije potrebno.

-

Transparentni proxy koji ne provjerava— Čvorovi nisu konfigurirani za korištenje određene adrese proxy poslužitelja i ne bi trebali zahtijevati nikakve promjene za rad s proxyjem koji ne provjerava. Ažuriranje certifikata nije potrebno.

-

Transparentno tuneliranje ili inspekcija proxyja— Čvorovi nisu konfigurirani za korištenje određene adrese proxy poslužitelja. Na čvorovima nisu potrebne promjene HTTP ili HTTPS konfiguracije. Međutim, čvorovi trebaju korijenski certifikat tako da vjeruju proxyju. It obično koristi pregled opunomoćenicima za provođenje pravila o tome koje se web stranice mogu posjetiti i koje vrste sadržaja nisu dopuštene. Ova vrsta proxy poslužitelja dešifrira sav vaš promet (čak i HTTPS).

-

Eksplicitni proxy— S eksplicitnim proxyjem, HDS čvorovima govorite koji proxy poslužitelj i shemu autentifikacije trebaju koristiti. Da biste konfigurirali eksplicitni proxy, na svaki čvor morate unijeti sljedeće podatke:

-

Proxy IP/FQDN—Adresa koja se može koristiti za pristup proxy računalu.

-

Proxy port—Broj porta koji proxy koristi za osluškivanje proxy prometa.

-

Proxy protokol— Ovisno o tome što vaš proxy poslužitelj podržava, odaberite jedan od sljedećih protokola:

-

HTTP – prikazuje i kontrolira sve zahtjeve koje klijent šalje.

-

HTTPS – pruža kanal poslužitelju. Klijent prima i provjerava valjanost certifikata poslužitelja.

-

-

Vrsta provjere autentičnosti— Odaberite jednu od sljedećih vrsta provjere autentičnosti:

-

Ništa—Nije potrebna daljnja provjera autentičnosti.

Dostupno ako kao proxy protokol odaberete HTTP ili HTTPS.

-

Osnovno— Koristi se za HTTP korisnički agent kako bi pružio korisničko ime i lozinku prilikom slanja zahtjeva. Koristi Base64 kodiranje.

Dostupno ako kao proxy protokol odaberete HTTP ili HTTPS.

Zahtijeva unos korisničkog imena i lozinke na svaki čvor.

-

Sažetak—Koristi se za potvrdu računa prije slanja osjetljivih informacija. Primjenjuje funkciju hasha na korisničko ime i lozinku prije slanja putem mreže.

Dostupno samo ako kao proxy protokol odaberete HTTPS.

Zahtijeva unos korisničkog imena i lozinke na svaki čvor.

-

-

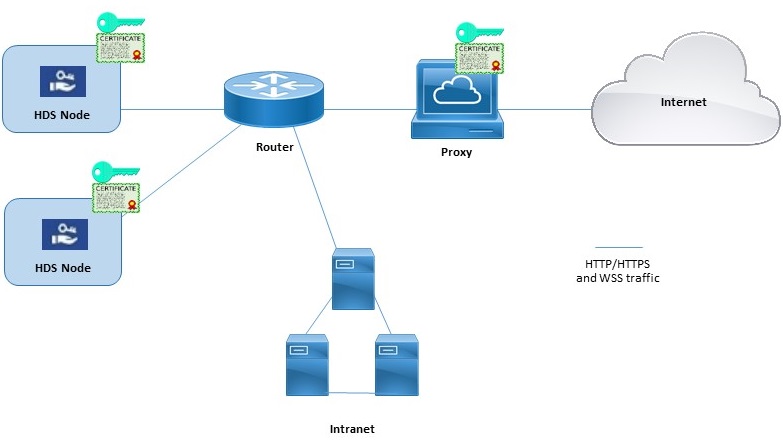

Primjer hibridnih čvorova i proxyja za sigurnost podataka

Ovaj dijagram prikazuje oglednu vezu između hibridne sigurnosti podataka, mreže i proxy poslužitelja. Za transparentnu provjeru i HTTPS eksplicitnu provjeru mogućnosti proxy poslužitelja, isti korijenski certifikat mora biti instaliran na proxyju i na čvorovima hibridne sigurnosti podataka.

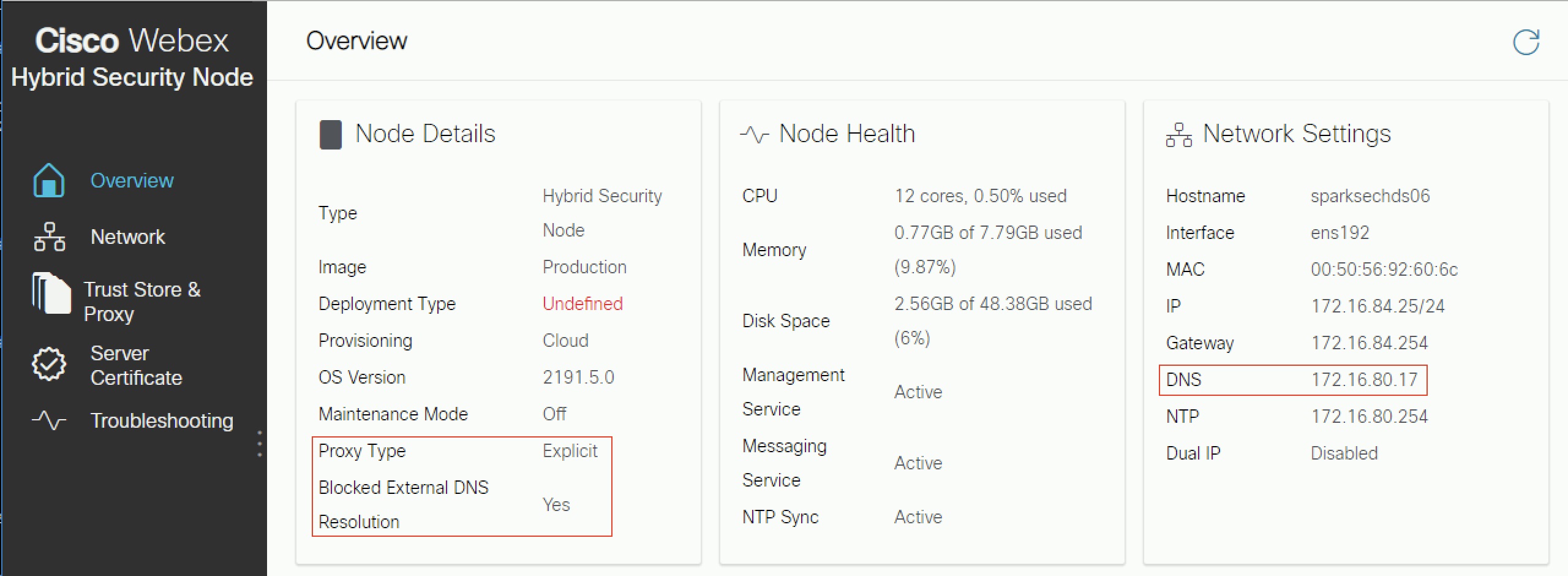

Blokirani način vanjske razlučivosti DNS-a (eksplicitne konfiguracije proxy poslužitelja)

Kada registrirate čvor ili provjerite konfiguraciju proxyja čvora, proces testira traženje DNS-a i povezivanje s Cisco Webex oblakom. U implementacijama s eksplicitnim konfiguracijama proxy poslužitelja koje ne dopuštaju vanjsko razrješenje DNS-a za interne klijente, ako čvor ne može postaviti upit DNS poslužiteljima, automatski prelazi u način blokiranog vanjskog razrješenja DNS-a. U ovom načinu rada može se nastaviti registracija čvora i drugi testovi proxy povezivanja.

-

Službeno podržavamo sljedeća proxy rješenja koja se mogu integrirati s vašim hibridnim čvorovima sigurnosti podataka.

-

Prozirni proxy – Cisco Web Security Appliance (WSA).

-

Eksplicitni proxy – lignje.

Squid proxyji koji pregledavaju HTTPS promet mogu ometati uspostavljanje websocketa (wss:) veze. Za rješavanje ovog problema pogledajte Konfiguriranje Squid proxyja za hibridnu sigurnost podataka.

-

-

Podržavamo sljedeće kombinacije vrsta provjere autentičnosti za eksplicitne opune:

-

Nema provjere autentičnosti s HTTP ili HTTPS-om

-

Osnovna provjera autentičnosti s HTTP ili HTTPS-om

-

Probavi provjeru autentičnosti samo s HTTPS-om

-

-

Za prozirni proxy za provjeru ili HTTPS eksplicitni proxy morate imati kopiju korijenskog certifikata proxy poslužitelja. Upute za implementaciju u ovom vodiču govore vam kako prenijeti kopiju u spremišta pouzdanih čvorova hibridne sigurnosti podataka.

-

Mreža na kojoj se nalaze HDS čvorovi mora biti konfigurirana tako da prisiljava odlazni TCP promet na priključku 443 za usmjeravanje kroz proxy.

-

Opunomoćenici koji pregledavaju web promet mogu ometati priključke web utičnica. Ako se pojavi ovaj problem, zaobilaženje (nepregled) prometa prema

wbx2.comiciscospark.comriješit će problem.

Ako mrežno okruženje zahtijeva proxy, pomoću ovog postupka odredite vrstu proxy poslužitelja koju želite integrirati s hibridnom sigurnošću podataka. Ako odaberete prozirni proxy za provjeru ili HTTPS eksplicitni proxy, možete koristiti sučelje čvora za prijenos i instaliranje korijenskog certifikata. Također možete provjeriti proxy vezu sa sučelja i otkloniti sve potencijalne probleme.

Prije nego što počnete

| 1 |

Unesite URL za postavljanje HDS čvora |

| 2 |

Otvorite Spremište pouzdanosti & proxy, a zatim odaberite mogućnost:

Slijedite sljedeće korake za transparentni proxy za provjeru, HTTP eksplicitni proxy s osnovnom provjerom autentičnosti ili HTTPS eksplicitni proxy. |

| 3 |

Kliknite Prenesi korijenski certifikat ili certifikat krajnjeg entiteta, a zatim pronađite korijenski certifikat za proxy. Certifikat je prenesen, ali još nije instaliran jer morate ponovno pokrenuti čvor da biste instalirali certifikat. Kliknite strelicu ševrona pod nazivom izdavatelja certifikata da biste dobili više pojedinosti ili kliknite Izbriši ako ste pogriješili i želite ponovno učitati datoteku. |

| 4 |

Kliknite Provjeri proxy vezu da biste testirali mrežnu vezu između čvora i proxy poslužitelja. Ako test veze ne uspije, prikazat će se poruka o pogrešci koja prikazuje razlog i način na koji možete ispraviti problem. Ako vam se prikaže poruka da vanjska DNS razlučivost nije uspjela, čvor nije mogao doći do DNS poslužitelja. Ovaj se uvjet očekuje u mnogim eksplicitnim konfiguracijama proxy poslužitelja. Možete nastaviti s postavljanjem, a čvor će funkcionirati u načinu rada blokiranog vanjskog DNS rezolucije. Ako mislite da je ovo pogreška, dovršite ove korake, a zatim pogledajte Isključivanje načina rješavanja blokiranog vanjskog DNS-a. |

| 5 |

Nakon što prođe test povezivanja, za eksplicitni proxy postavljen samo na https, uključite preklopni gumb na Route all port 443/444 https zahtjeve iz ovog čvora putem eksplicitnog proxyja. Ova postavka zahtijeva 15 sekundi da stupi na snagu. |

| 6 |

Kliknite Instaliraj sve certifikate u spremište pouzdanosti (pojavljuje se za HTTPS eksplicitni proxy ili prozirni proxy za provjeru) ili Ponovno pokretanje (pojavljuje se za HTTP eksplicitni proxy), pročitajte upit, a zatim kliknite Instaliraj ako ste spremni. Čvor se ponovno pokreće za nekoliko minuta. |

| 7 |

Nakon ponovnog pokretanja čvora ponovno se prijavite ako je potrebno, a zatim otvorite stranicu Pregled da biste provjerili provjere povezivosti da biste provjerili jesu li svi u zelenom statusu. Provjera proxy veze testira samo poddomenu webex.com. Ako postoje problemi s povezivanjem, čest je problem u tome što se neke domene u oblaku navedene u uputama za instalaciju blokiraju na proxyju. |

Kada registrirate čvor ili provjerite konfiguraciju proxyja čvora, proces testira traženje DNS-a i povezivanje s Cisco Webex oblakom. Ako DNS poslužitelj čvora ne može razriješiti javne DNS nazive, čvor automatski prelazi u način blokirane vanjske razlučivosti DNS-a.

Ako čvorovi mogu razriješiti javne DNS nazive putem internih DNS poslužitelja, ovaj način rada možete isključiti ponovnim testiranjem proxy veze na svakom čvoru.

Prije nego što počnete

| 1 |

U web-pregledniku otvorite sučelje čvora Hibridna sigurnost podataka (IP adresa/postavljanje, na primjer, https://192.0.2.0/setup), unesite administratorske vjerodajnice koje ste postavili za čvor, a zatim kliknite Prijava. |

| 2 |

Idite na Pregled (zadana stranica).  Kada je omogućeno, blokirana vanjska DNS razlučivost postavljena je na Da. |

| 3 |

Idite na stranicu Spremište pouzdanosti i proxy poslužitelj. |

| 4 |

Kliknite Provjeri proxy vezu. Ako se prikaže poruka da vanjsko rješenje DNS-a nije uspjelo, čvor nije mogao doći do DNS poslužitelja i ostat će u tom načinu rada. U suprotnom, nakon ponovnog pokretanja čvora i povratka na stranicu Pregled, blokirana vanjska razlučivost DNS-a trebala bi biti postavljena na ne. |

Što učiniti sljedeće

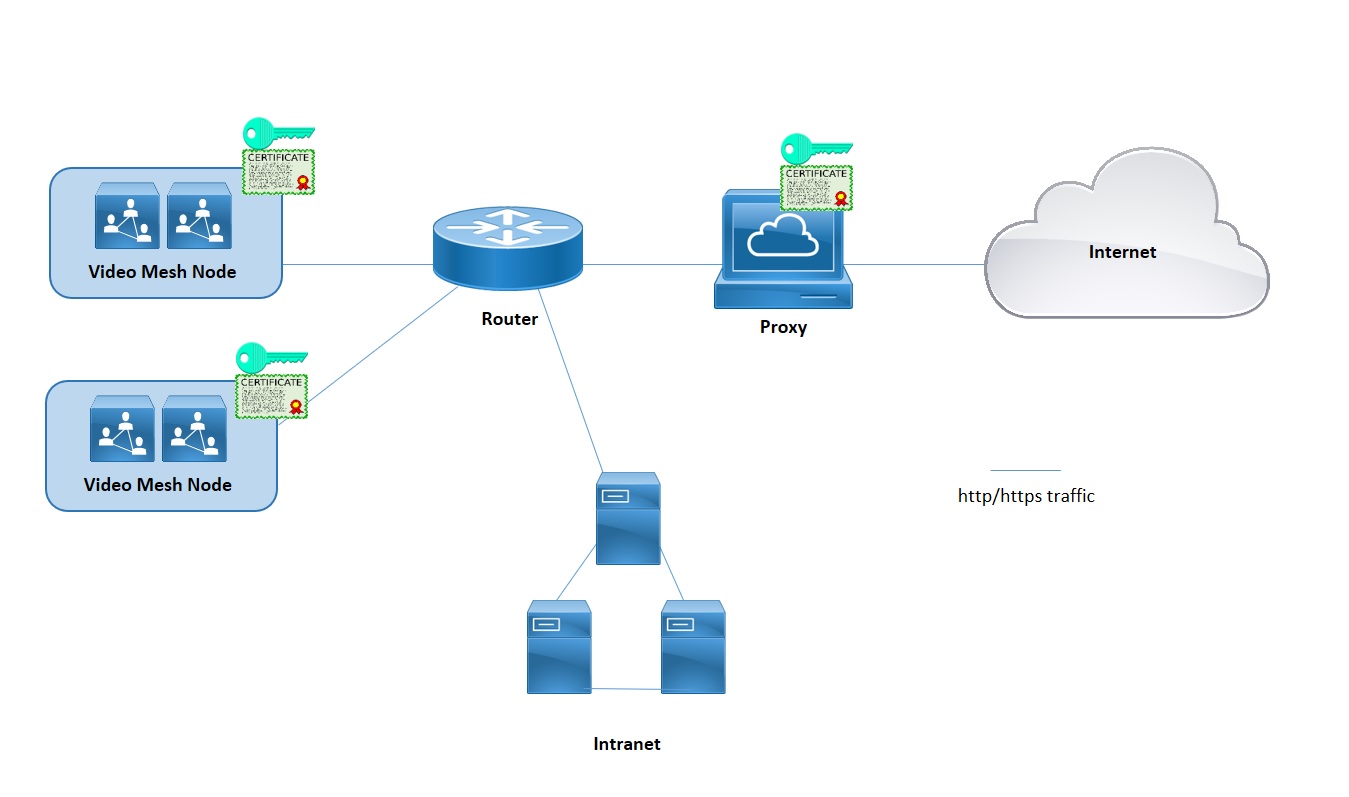

U ovom se odjeljku opisuje značajka proxy podrške za Webex Video Mesh. Namijenjen je dopunjavanju Vodiča za implementaciju Cisco Webex Video Mesh, dostupnog na https://www.cisco.com/go/video-mesh. U novoj implementaciji konfigurirate postavljanje proxy poslužitelja na svakom čvoru nakon implementacije softvera Video Mesh na okruženje virtualnog računala i prije registracije čvora u oblaku Cisco Webex.

Video Mesh podržava eksplicitne, transparentne proxyje za inspekciju i proxyje bez inspekcije. Ove proxyje možete povezati s vašim Video Mesh sustavom kako biste osigurali i pratili promet iz poduzeća prema oblaku. Ova značajka šalje signalizaciju i upravljanje prometom na temelju https-a proxy-u. Za transparentne opunomoćenike mrežni zahtjevi iz Video Mesh čvorova prosljeđuju se određenom opunomoćeniku putem pravila usmjeravanja mreže poduzeća. Administratorsko sučelje Video Mesh možete koristiti za upravljanje certifikatima i ukupni status povezivosti nakon što implementirate proxy s čvorovima.

Mediji ne putuju preko proxyja. I dalje morate otvoriti potrebne portove kako bi medijski tokovi izravno došli do oblaka. Vidi Portovi i protokoli za upravljanje.

Video mesh podržava sljedeće vrste proxy poslužitelja:

-

Eksplicitni proxy (provjera ili neprocjeđivanje)— Pomoću eksplicitnog proxyja klijentu (čvorovi Video Mesh) recite koji proxy poslužitelj koristiti. Ova mogućnost podržava jednu od sljedećih vrsta provjere autentičnosti:

-

Ništa – nije potrebna daljnja provjera autentičnosti. (Za HTTP ili HTTPS eksplicitni proxy.)

-

Osnovno – koristi se za HTTP korisničkog agenta za unos korisničkog imena i lozinke prilikom spremanja zahtjeva i koristi kodiranje u sustavu Base64. (Za HTTP ili HTTPS eksplicitni proxy.)

-

Digest – koristi se za potvrdu identiteta računa prije slanja osjetljivih podataka i primjenjuje funkciju hasha na korisničko ime i lozinku prije slanja putem mreže. (Za HTTPS eksplicitni proxy.)

-

NTLM – Kao i Digest, NTLM se koristi za potvrdu identiteta računa prije slanja osjetljivih podataka. Koristi vjerodajnice sustava Windows umjesto korisničkog imena i lozinke. Za ovu shemu provjere autentičnosti potrebno je dovršiti više razmjena. (Za HTTP eksplicitni proxy.)

-

-

Prozirni proxy (neprocjemiranje) – čvorovi video mreže nisu konfigurirani za korištenje određene adrese proxy poslužitelja i ne bi trebali zahtijevati nikakve promjene za rad s proxyjem koji ne provjerava.

-

Prozirni proxy (provjera)— čvorovi video mreže nisu konfigurirani za korištenje određene adrese proxy poslužitelja. Na video mreži nisu potrebne promjene konfiguracije http(a), međutim, čvorovi Video Mesh trebaju korijenski certifikat kako bi vjerovali proxyju. It obično koristi pregled opunomoćenicima za provođenje pravila o tome koje se web stranice mogu posjetiti i vrste sadržaja koje nisu dopuštene. Ova vrsta proxyja dešifrira sav vaš promet (čak i https).

-

Službeno podržavamo sljedeća proxy rješenja koja se mogu integrirati s vašim Video Mesh čvorovima.

-

Cisco Web Security Appliance (WSA) za prozirni proxy

-

Lignje za eksplicitni proxy

-

-

Za eksplicitni proxy ili transparentni proxy koji pregledava (dekriptira) promet, morate imati kopiju korijenskog certifikata proxyja koju ćete morati prenijeti u pohranu podataka o pouzdanosti Video Mesh čvora na web sučelju.

-

Podržavamo sljedeće eksplicitne kombinacije vrsta proxyja i provjere autentičnosti:

-

Nema provjere autentičnosti s http i https

-

Osnovna provjera autentičnosti s http i https

-

Probavi provjeru autentičnosti samo s https-om

-

NTLM provjera autentičnosti samo s http

-

-

Za transparentne proxyje morate koristiti usmjerivač / prekidač kako biste prisilili HTTPS / 443 promet da biste prešli na proxy. Također možete prisiliti Web Socket da koristi proxy. (Web-utičnica koristi https.)

Video Mesh zahtijeva web socket veze s uslugama u oblaku kako bi čvorovi ispravno funkcionirali. Na eksplicitnim i transparentnim proxyjima za inspekciju, http zaglavlja su potrebna za ispravnu websocket vezu. Ako se promijene, websocket veza neće uspjeti.

Kada dođe do kvara websocket veze na portu 443 (s omogućenim transparentnim proxyjem za inspekciju), to dovodi do upozorenja nakon registracije u Control Hubu: „Webex Video Mesh SIP pozivi ne rade ispravno.“ Isti alarm može se pojaviti iz drugih razloga kada proxy nije omogućen. Kada su zaglavlja websocketa blokirana na priključku 443, mediji ne teku između aplikacija i SIP klijenata.

Ako medij ne teče, to se često događa kada https promet s čvora preko porta 443 ne uspijeva:

-

Promet na portu 443 je dopušten od strane proxyja, ali je to proxy koji pregledava i prekida websocket.

Da biste ispravili ove probleme, možda ćete morati "zaobići" ili "spojiti" (onemogućiti inspekciju) port 443 na: *.wbx2.com i *.ciscospark.com.

-

Pomoću ovog postupka odredite vrstu proxyja koji želite integrirati s Video Meshom. Ako odaberete prozirni proxy za provjeru ili eksplicitni proxy, možete koristiti sučelje čvora za prijenos i instaliranje korijenskog certifikata, provjeru proxy veze i rješavanje svih potencijalnih problema.

Prije nego što počnete

-

Pogledajte Podrška za proxy za Video Mesh za pregled podržanih opcija proxyja.

| 1 |

U web preglednik unesite URL za postavljanje Video Mesh mreže | ||||||||||

| 2 |

Otvorite Spremište pouzdanosti & proxy, a zatim odaberite mogućnost:

Slijedite sljedeće korake za transparentnu provjeru ili eksplicitni proxy. | ||||||||||

| 3 |

Kliknite Prenesi korijenski certifikat ili certifikat krajnjeg entiteta, a zatim pronađite i odaberite korijenski certifikat za eksplicitni ili transparentni proxy za provjeru. Certifikat je prenesen, ali još nije instaliran jer čvor treba ponovno pokrenuti da bi se instalirao certifikat. Kliknite strelicu pokraj naziva izdavatelja certifikata da biste dobili više pojedinosti ili kliknite Izbriši ako ste pogriješili i želite ponovno učitati datoteku. | ||||||||||

| 4 |

Da biste transparentno pregledali ili eksplicitne proxyje, kliknite Provjeri proxy vezu da biste testirali mrežnu vezu između čvora Video Mesh i proxyja. Ako test veze ne uspije, prikazat će se poruka o pogrešci koja prikazuje razlog i način na koji možete ispraviti problem. | ||||||||||

| 5 |

Nakon što test veze prođe, za eksplicitni proxy, uključite prekidač na Usmjeri sve https zahtjeve porta 443 s ovog čvora putem eksplicitnog proxyja. Ova postavka zahtijeva 15 sekundi da stupi na snagu. | ||||||||||

| 6 |

Kliknite Instaliraj sve certifikate u spremište pouzdanosti (pojavljuje se svaki put kada je korijenski certifikat dodan tijekom postavljanja proxy poslužitelja) ili Ponovno pokretanje (pojavljuje se ako nije dodan korijenski certifikat), pročitajte upit, a zatim kliknite Instaliraj ako ste spremni. Čvor se ponovno pokreće za nekoliko minuta. | ||||||||||

| 7 |

Nakon ponovnog pokretanja čvora ponovno se prijavite ako je potrebno, a zatim otvorite stranicu Pregled da biste provjerili provjere povezivosti da biste provjerili jesu li svi u zelenom statusu. Provjera proxy veze testira samo poddomenu webex.com. Ako postoje problemi s povezivanjem, čest je problem u tome što se neke domene u oblaku navedene u uputama za instalaciju blokiraju na proxyju. |

Što promet prolazi kroz proxy

Za Video Mesh mediji ne prelaze proxy. Ova značajka proxyju šalje signalizaciju i upravljanje https-based prometom. I dalje morate otvoriti potrebne priključke da bi medijski tokovi izravno došli do oblaka.

TCP priključak 444 nije omogućen na proxyju

Ovaj je priključak uvjet za Video Mesh jer Video Mesh koristi ovaj priključak za pristup uslugama u oblaku koje mora koristiti za ispravno funkcioniranje. Za ovaj priključak potrebno je napraviti iznimku proxyja i ANY kao što je dokumentirano u vodiču za implementaciju video mreže i mrežnim preduvjetima za usluge Webex Teams.

Filtriranje signalnog prometa prema IP adresi nije podržano jer su IP adrese koje koriste naša rješenja dinamične i mogu se promijeniti u bilo kojem trenutku.

Korijenski certifikat nije instaliran

Kada čvorovi razgovaraju s eksplicitnim proxyjem, morate instalirati korijenski certifikat i unijeti iznimku za taj URL u vatrozid.

Provjera povezivosti nije uspjela

Ako je provjera proxy povezivosti prošla i instalacija proxy poslužitelja je dovršena, provjere povezivosti na stranici pregleda možda i dalje neće uspjeti iz sljedećih razloga:

-

Proxy pregledava promet koji ne ide na webex.com.

-

Proxy blokira domene koje nisu webex.com.

Detalji provjere autentičnosti nisu točni

Za opune koji koriste mehanizam provjere autentičnosti provjerite jeste li u čvor dodali ispravne detalje provjere autentičnosti.

Zagušenje na proxyju

Zagušenje na vašem proxyju može uzrokovati kašnjenje i padove s prometom u oblaku. Provjerite svoje proxy okruženje da biste vidjeli je li potrebno ograničavanje prometa.

Websocket se ne može povezati putem proxy poslužitelja lignji

Squid proxyji koji pregledavaju HTTPS promet mogu ometati uspostavljanje websocket (wss:) veza koje zahtijeva Hybrid Data Security. Ovi odjeljci daju smjernice o tome kako konfigurirati različite verzije Squida da ignoriraju wss: promet radi ispravnog rada usluga.

Lignje 4 i 5

Dodajte direktivu on_unsupported_protocol u squid.conf:

on_unsupported_protocol tunnel allLignje 3.5.27

Uspješno smo testirali hibridnu sigurnost podataka sa sljedećim pravilima dodanim u squid.conf. Ova pravila podložna su promjenama kako razvijamo značajke i ažuriramo Webex oblak.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all