Proxy-ondersteuning voor hybride gegevensbeveiliging en videomesh.

Feedback?

Feedback?Dit gedeelte beschrijft de functie voor proxy ondersteuning voor hybride data beveiliging. Het is bedoeld als aanvulling op de Implementatiehandleiding voor Cisco WebEx hybride gegevensbeveiliging, beschikbaar op https://www.cisco.com/go/hybrid-data-security. In een nieuwe implementatie configureert u de proxyconfiguratie op elk knooppunt na het uploaden en koppelen van de HDS-configuratie ISO op het knooppunt en voordat u het knooppunt registreert met de Cisco Webex Cloud.

Hybride gegevensbeveiliging biedt ondersteuning voor expliciete, transparante inspectie en het niet-geïnspecteerde proxy's. U kunt deze proxy's koppelen aan uw implementatie zodat u verkeer van de onderneming kunt beveiligen en controleren naar de Cloud. U kunt een platformbeheer interface gebruiken op de knooppunten voor certificaatbeheer en de algehele verbindingsstatus controleren nadat u de proxy op de knooppunten hebt ingesteld.

De knooppunten voor hybride data beveiliging ondersteunen de volgende proxy opties:

-

Geen proxy—De standaardinstelling als u de HDS-knooppuntconfiguratie Trust Store niet gebruikt. & Proxyconfiguratie voor het integreren van een proxy. Er is geen certificaat update vereist.

-

Transparante proxy zonder inspectie—De knooppunten zijn niet geconfigureerd om een specifiek proxy-serveradres te gebruiken en zouden geen wijzigingen nodig moeten hebben om met een proxy zonder inspectie te werken. Er is geen certificaat update vereist.

-

Transparante tunneling of inspectieproxy— De knooppunten zijn niet geconfigureerd om een specifiek proxy-serveradres te gebruiken. Er zijn geen HTTP-of HTTPS-configuratiewijzigingen nodig op de knooppunten. De knooppunten hebben echter een hoofdcertificaat nodig zodat ze de proxy kunnen vertrouwen. Het controleren van proxy's wordt meestal gebruikt voor het afdwingen van beleid waarbij websites kunnen worden bezocht en welke typen inhoud niet is toegestaan. Met dit type proxy wordt al uw verkeer gedecodeerd (ook HTTPS).

-

Expliciete proxy—Met een expliciete proxy geeft u de HDS-nodes aan welke proxyserver en welk authenticatieschema ze moeten gebruiken. Als u een expliciete proxy wilt configureren, moet u op elk knooppunt de volgende informatie invoeren:

-

Volmacht IP/FQDN—Adres waarmee de proxymachine kan worden bereikt.

-

Proxypoort—Een poortnummer dat de proxy gebruikt om te luisteren naar geproxyeerd verkeer.

-

Proxyprotocol—Afhankelijk van wat uw proxyserver ondersteunt, kunt u kiezen uit de volgende protocollen:

-

HTTP: alle aanvragen die de client verzendt, worden weergegeven en beheerd.

-

HTTPS: geeft een kanaal aan de server. De client ontvangt en valideert het certificaat van de server.

-

-

Authenticatietype—Kies uit de volgende authenticatietypen:

-

Geen—Verdere authenticatie is niet vereist.

Beschikbaar als u HTTP of HTTPS als het proxy protocol selecteert.

-

Basis—Wordt gebruikt door een HTTP-gebruikersagent om een gebruikersnaam en wachtwoord te verstrekken bij het doen van een verzoek. Gebruikt base64-codering.

Beschikbaar als u HTTP of HTTPS als het proxy protocol selecteert.

Hiervoor moet u de gebruikersnaam en het wachtwoord invoeren op elk knooppunt.

-

Samenvatting—Wordt gebruikt om het account te bevestigen voordat gevoelige informatie wordt verzonden. Past een hash-functie toe op de gebruikersnaam en het wachtwoord voordat deze via het netwerk worden verzonden.

Alleen beschikbaar als u HTTPS als proxy protocol selecteert.

Hiervoor moet u de gebruikersnaam en het wachtwoord invoeren op elk knooppunt.

-

-

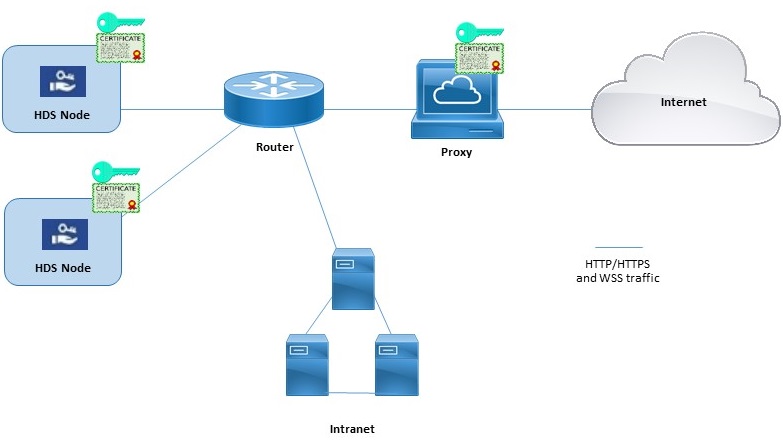

Voorbeeld van knooppunten en proxy voor hybride data beveiliging

Dit diagram toont een voorbeeld van een verbinding tussen de hybride gegevensbeveiliging, het netwerk en een proxy. Voor de instellingen voor transparant inspecteren en HTTPS expliciet controleren, moeten dezelfde hoofdcertificaat op de proxy en op de knooppunten voor hybride data beveiliging worden geïnstalleerd.

Geblokkeerde externe DNS-omzettingsmodus (expliciete proxy configuraties)

Wanneer u een knooppunt registreert of de proxyconfiguratie van het knooppunt controleert, controleert het proces de weergave van DNS en de verbinding met de Cisco Webex Cloud. In implementaties met expliciete proxyconfiguraties die geen externe DNS-omzetting voor interne clients toestaan, als het knooppunt de DNS-servers niet kan opvragen, wordt de geblokkeerde externe DNS-omzettingsmodus automatisch ingeschakeld. In deze modus kan de registratie van knooppunten en andere proxy connectiviteitstests worden voortgezet.

-

We ondersteunen de volgende proxy oplossingen die kunnen worden geïntegreerd met uw knooppunten voor hybride data beveiliging.

-

Transparante proxy: Cisco Web Security Appliance (WSA).

-

Expliciete proxy-pijlinktvis.

Squid-proxies die HTTPS-verkeer inspecteren, kunnen de totstandkoming van een websocketverbinding verstoren. (wss:) verbindingen. Om dit probleem te omzeilen, zie Squid-proxies configureren voor hybride gegevensbeveiliging.

-

-

We ondersteunen de volgende combinaties van verificatietypen voor expliciete proxy's:

-

Geen verificatie met HTTP of HTTPS

-

Basisverificatie met HTTP of HTTPS

-

Alleen verificatiesamenvatting met HTTPS

-

-

Voor een transparante inspectie proxy of een HTTPS-expliciete proxy moet u een kopie van de hoofdcertificaat van de proxy hebben. De implementatie-instructies in deze handleiding geven aan hoe u de kopie kunt uploaden naar de vertrouwens archieven van de hybride Data Security-knooppunten.

-

Het netwerk dat de HDS-knooppunten host, moet worden geconfigureerd om uitgaand TCP-verkeer op poort 443 af te ronden via de proxy.

-

Proxy's die het webverkeer controleren, kunnen de WebSocket-verbindingen belemmeren. Als dit probleem zich voordoet, lost het omzeilen (niet inspecteren) van het verkeer naar

wbx2.comenciscospark.comhet probleem op.

Als de netwerkomgeving een proxy vereist, gebruikt u deze procedure om het type proxy op te geven dat u wilt integreren met hybride gegevensbeveiliging. Als u een transparante inspectering proxy of een HTTPS-expliciete proxy kiest, kunt u de interface van het knooppunt gebruiken om de hoofdcertificaat te uploaden en te installeren. U kunt ook de proxyverbinding vanuit de interface controleren en mogelijke problemen oplossen.

Voordat u begint

-

Zie Proxy-ondersteuning voor een overzicht van de ondersteunde proxy-opties.

| 1 |

Voer de URL voor de HDS-node-configuratie |

| 2 |

Ga naar vertrouwens archieven voor vertrouwde proxyen kies een optie:

Volg de volgende stappen voor een transparante inspectie proxy, een HTTP Explicit-proxy met basisverificatie of een HTTPS-expliciete proxy. |

| 3 |

Klik op een hoofdcertificaat of eindentiteit certificaat uploadenen navigeer vervolgens naar een kies de hoofdcertificaat voor de proxy. Het certificaat is geüpload, maar is nog niet geïnstalleerd, omdat u het knooppunt opnieuw moet opstarten om het certificaat te installeren. Klik op de pijlpunt punthaak op de naam van de certificaatuitgever voor meer informatie of klik op verwijderen Als u een fout hebt gemaakt en het bestand opnieuw wilt uploaden. |

| 4 |

Klik op proxy verbinding controleren om de netwerkverbinding tussen het knooppunt en de proxy te testen. Als de verbindingstest mislukt, wordt er een foutbericht weergegeven met de reden en hoe u het probleem kunt oplossen. Als u een bericht ziet dat de externe DNS-omzetting niet is geslaagd, kan het knooppunt de DNS-server niet bereiken. Deze situatie wordt verwacht in veel expliciete proxyconfiguraties. U kunt doorgaan met de installatie en het knooppunt werkt in de geblokkeerde externe DNS-omzettingsmodus. Als u denkt dat dit een fout is, volg dan deze stappen en bekijk vervolgens Schakel de geblokkeerde externe DNS-resolutiemodus uit. |

| 5 |

Nadat de verbindingstest is geslaagd, voor expliciete proxy ingesteld op alleen https, schakelt u het in-/uitschakelen in om alle poort 443/444 HTTPS-aanvragen van dit knooppunt te routeren via de expliciete proxy. Deze instelling vereist 15 seconden om van kracht te worden. |

| 6 |

Klik op alle certificaten installeren in het vertrouwde archief (wordt weergegeven voor een HTTPS-expliciete proxy of een transparante inspectie proxy) of opnieuw opstarten (wordt weergegeven voor een http-expliciete proxy), lees de prompt en klik vervolgens op installeren Als u klaar bent. Het knooppunt wordt binnen een paar minuten opnieuw opgestart. |

| 7 |

Nadat het knooppunt opnieuw is opgestart, meldt u zich opnieuw aan indien nodig en opent u de overzichts pagina om te controleren of ze allemaal in de groene status zijn. De controle van de proxyverbinding test alleen een subdomein van webex.com. Als er problemen zijn met de verbinding, is een veelvoorkomend probleem dat sommige Cloud domeinen die worden vermeld in de installatie-instructies, worden geblokkeerd op de proxy. |

Wanneer u een knooppunt registreert of de proxyconfiguratie van het knooppunt controleert, controleert het proces de weergave van DNS en de verbinding met de Cisco Webex Cloud. Als de DNS-server van het knooppunt geen publieke DNS-namen kan omzetten, wordt het knooppunt automatisch in de geblokkeerde externe DNS-omzettingsmodus geplaatst.

Als uw knooppunten publieke DNS-namen kunnen omzetten via interne DNS-servers, kunt u deze modus uitschakelen door de proxy verbindingstest opnieuw uit te voeren op elk knooppunt.

Voordat u begint

| 1 |

Open in een webbrowser de interface van het Hybrid Data Security-knooppunt (IP-adres). address/setup, Voer https://192.0.2.0/setup), bijvoorbeeld de beheerdersgegevens in die u voor het knooppunt hebt ingesteld en klik vervolgens opAanmelden . |

| 2 |

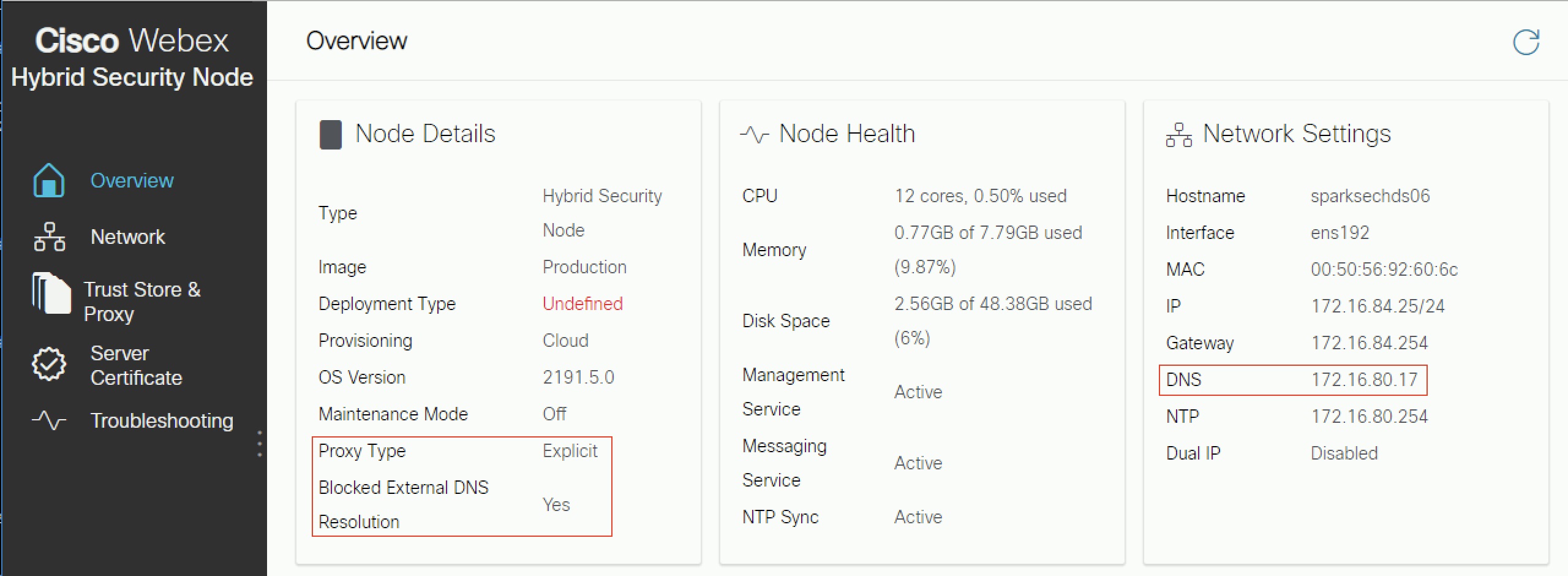

Ga naar overzicht (de standaardpagina).  Indien ingeschakeld, is geblokkeerde externe DNS-resolutie ingesteld op Ja. |

| 3 |

Ga naar de pagina vertrouwde winkel >-proxy . |

| 4 |

Klik op proxy verbinding controleren. Als er een bericht wordt weergegeven met de melding dat de externe DNS-omzetting niet is geslaagd, is het knooppunt niet in staat om de DNS-server te bereiken en blijft deze in deze modus. Anders moet de geblokkeerde externe DNS-omzetting worden ingesteld op Nee als u het knooppunt opnieuw hebt opgestart en teruggaat naar de overzichtspagina. |

De volgende stappen

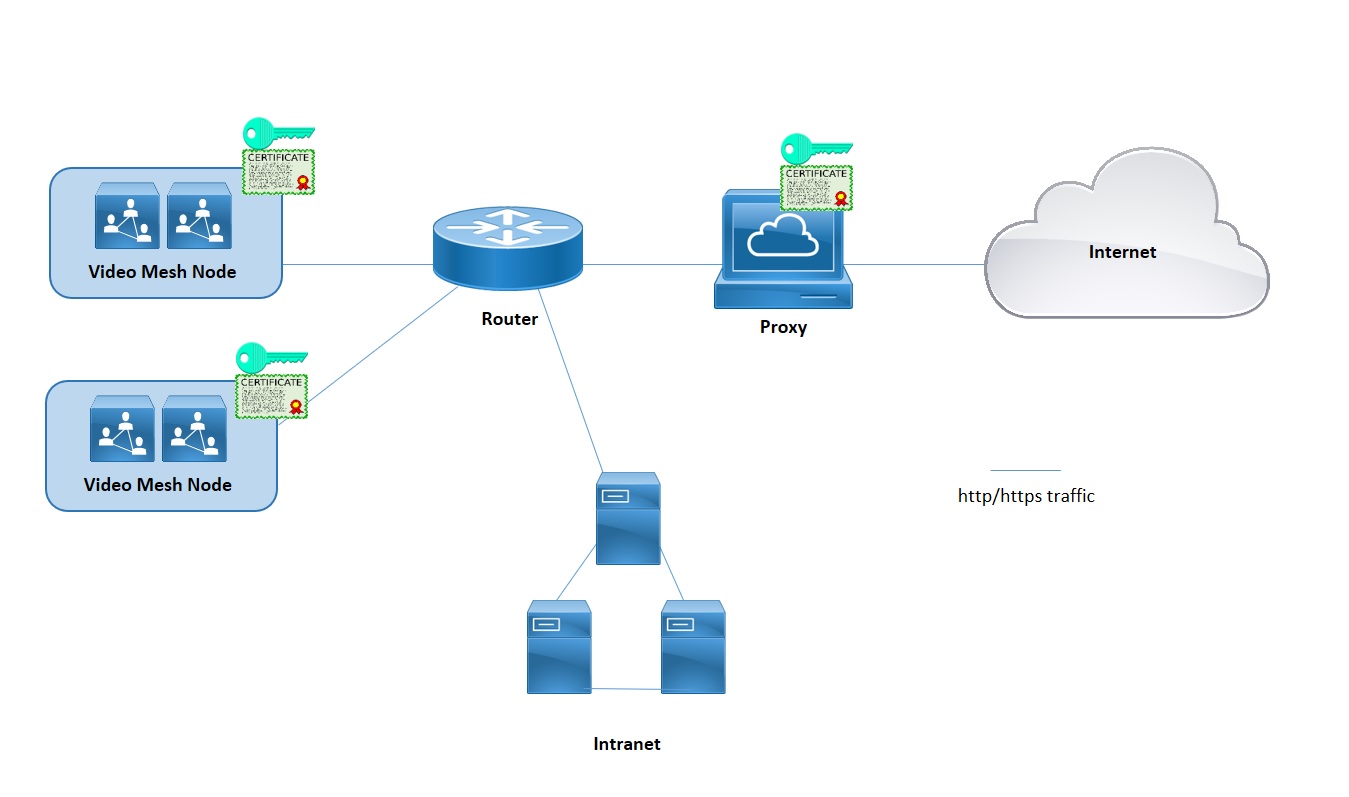

In dit gedeelte wordt de functie voor proxy ondersteuning voor Webex-videomesh beschreven. Het is bedoeld om de Implementatiehandleiding voor Cisco WebEx-videomesh aante vullen, beschikbaar op https://www.cisco.com/go/video-mesh. In een nieuwe implementatie configureert u de proxyconfiguratie op elk knooppunt na implementatie van de software voor videomesh in een virtuele machine omgeving en voordat u het knooppunt registreert met de Cisco Webex Cloud.

Video Mesh ondersteunt expliciete, transparante inspectie- en niet-inspectieproxy's. Je kunt deze proxy's koppelen aan je Video Mesh-implementatie, zodat je het verkeer van de onderneming naar de cloud kunt beveiligen en bewaken. Deze functie stuurt signalering en beheer https-gebaseerd verkeer naar de proxy. Voor transparante proxy's worden netwerkaanvragen van video mesh-knooppunten doorgestuurd naar een specifieke proxy via routeringsregels voor bedrijfsnetwerk. Je kunt de Video Mesh-beheerinterface gebruiken voor certificaatbeheer en de algehele verbindingsstatus nadat je de proxy met de knooppunten hebt geïmplementeerd.

Media reizen niet door de proxy. U moet nog steeds de vereiste poorten openen voor mediastreams om de -cloud rechtstreeks te bereiken. Zie Poorten en protocollen voor beheer.

De volgende proxy typen worden ondersteund door videomesh:

-

Expliciete proxy (inspecteren of niet controleren): met expliciete proxy geeft u de client (videomesh-knooppunten) aan die proxyserver moeten gebruiken. Deze optie ondersteunt een van de volgende verificatietypen:

-

Geen: er is geen verdere verificatie vereist. (Voor HTTP-of HTTPS-expliciete proxy.)

-

Basic: gebruikt voor een HTTP-gebruikersagent om een gebruikersnaam en wachtwoord op te geven bij het maken van een verzoek en voor het gebruik van base64-codering. (Voor HTTP-of HTTPS-expliciete proxy.)

-

Samenvatting: wordt gebruikt om de identiteit van het account te bevestigen voordat gevoelige informatie wordt verzonden, en past een hash-functie toe op de gebruikersnaam en het wachtwoord voordat deze via het netwerk worden verzonden. (Voor http expliciete proxy.)

-

NTLM: zoals Digest, wordt NTLM gebruikt om de identiteit van het account te bevestigen voordat gevoelige informatie wordt verzonden. Gebruikt Windows-aanmeldgegevens in plaats van de gebruikersnaam en het wachtwoord. Dit verificatieschema vereist meerdere uitwisselingen om te voltooien. (Voor HTTP expliciete proxy.)

-

-

Transparante proxy (niet-inspectie): videomesh-knooppunten zijn niet geconfigureerd voor het gebruik van een specifiek proxyserveradres en vereisen geen wijzigingen om te werken met een niet-inspectie proxy.

-

Transparante proxy (inspectie): video mesh-knooppunten zijn niet geconfigureerd voor het gebruik van een specifiek proxyserveradres. Er zijn geen http (s)-configuratiewijzigingen nodig op videomesh, de videomesh-knooppunten hebben echter een hoofdcertificaat nodig zodat ze de proxy kunnen vertrouwen. Het controleren van proxy's wordt meestal gebruikt voor het afdwingen van beleid met betrekking tot de websites die kunnen worden bezocht en typen inhoud die niet zijn toegestaan. Met dit type proxy wordt al uw verkeer gedecodeerd (ook https).

-

We ondersteunen officieel de volgende proxy-oplossingen die kunnen worden geïntegreerd met uw Video Mesh-nodes.

-

Cisco Web Security Appliance (WSA) voor transparante proxy

-

Pijlinktvis voor een expliciete proxy

-

-

Voor een expliciete proxy of een transparante inspectieproxy die het verkeer inspecteert (ontsleutelt), moet u een kopie van het rootcertificaat van de proxy hebben. Dit certificaat moet u uploaden naar de vertrouwensopslag van het Video Mesh-knooppunt via de webinterface.

-

We ondersteunen de volgende expliciete combinaties van proxy-en verificatietypen:

-

Geen verificatie met http en https

-

Basisverificatie met http en https

-

Alleen verificatiesamenvatting met https

-

NTLM-verificatie met alleen http

-

-

Voor transparante proxy's moet u de router/switch gebruiken om HTTPS/443-verkeer te forceren om naar de proxy te gaan. Je kunt WebSocket ook dwingen om via een proxy te gaan. (WebSocket gebruikt HTTPS.)

Video Mesh vereist websocketverbindingen met cloudservices, zodat de knooppunten correct functioneren. Bij expliciete inspectie- en transparante inspectieproxies zijn HTTP-headers vereist voor een correcte WebSocket-verbinding. Als ze worden gewijzigd, mislukt de websocketverbinding.

Als de websocketverbinding op poort 443 mislukt (met een transparante inspectieproxy ingeschakeld), leidt dit tot een waarschuwing na registratie in Control Hub: "Webex Video Mesh SIP-bellen werkt niet correct." Dezelfde waarschuwing kan om andere redenen optreden wanneer proxy niet is ingeschakeld. Wanneer WebSocket-headers worden geblokkeerd op poort 443, stromen media niet tussen apps en SIP-clients.

Als er geen media wordt verzonden, komt dit vaak doordat het HTTPS-verkeer vanaf het knooppunt via poort 443 mislukt:

-

Verkeer op poort 443 wordt door de proxy toegestaan, maar het is een inspecterende proxy en verstoort de websocketverbinding.

Om deze problemen op te lossen, moet u mogelijk poort 443 "omzeilen" of "uitschakelen" (inspectie uitschakelen) om: *.wbx2.com En *.ciscospark.com.

-

Gebruik deze procedure om het type proxy te specificeren dat u wilt integreren met een Video Mesh. Als u een transparante inspectie proxy of een expliciete proxy kiest, kunt u de interface van het knooppunt gebruiken om de hoofdcertificaat te uploaden en te installeren, de proxyverbinding te controleren en mogelijke problemen op te lossen.

Voordat u begint

-

Zie Proxy-ondersteuning voor Video Mesh voor een overzicht van de ondersteunde proxy-opties.

| 1 |

Voer de URL voor de Video Mesh-installatie | ||||||||||

| 2 |

Ga naar vertrouwens archieven voor vertrouwde proxyen kies een optie:

Volg de volgende stappen voor een transparante inspectie of expliciete proxy. | ||||||||||

| 3 |

Klik op een hoofdcertificaat of eindentiteit certificaat uploadenen zoek en kies vervolgens de hoofdcertificaat voor de expliciete of transparante inspecteren proxy. Het certificaat is geüpload, maar is nog niet geïnstalleerd omdat het knooppunt opnieuw moet worden opgestart om het certificaat te installeren. Klik op de pijl op de naam van de certificaatuitgever om meer informatie te krijgen of klik op verwijderen Als u een fout hebt gemaakt en het bestand opnieuw wilt uploaden. | ||||||||||

| 4 |

Voor transparante proxy's of expliciete inspecteren klikt u op proxy verbinding controleren om de netwerkverbinding tussen het knooppunt voor videomesh en de proxy te testen. Als de verbindingstest mislukt, wordt er een foutbericht weergegeven met de reden en hoe u het probleem kunt oplossen. | ||||||||||

| 5 |

Nadat de verbindingstest is geslaagd, zet u voor expliciete proxy de schakelaar op Route all port 443 https requests from this node through the explicit proxy. Deze instelling vereist 15 seconden om van kracht te worden. | ||||||||||

| 6 |

Klik op alle certificaten installeren in het vertrouwde archief (wordt weergegeven wanneer er een hoofdcertificaat is toegevoegd tijdens de proxy-installatie) of opnieuw opstarten (wordt weergegeven als er geen hoofdcertificaat is toegevoegd), lees de prompt en klik vervolgens op installeren Als u klaar bent. Het knooppunt wordt binnen een paar minuten opnieuw opgestart. | ||||||||||

| 7 |

Nadat het knooppunt opnieuw is opgestart, meldt u zich opnieuw aan indien nodig en opent u de overzichts pagina om te controleren of ze allemaal in de groene status zijn. De controle van de proxyverbinding test alleen een subdomein van webex.com. Als er problemen zijn met de verbinding, is een veelvoorkomend probleem dat sommige Cloud domeinen die worden vermeld in de installatie-instructies, worden geblokkeerd op de proxy. |

Welk verkeer gaat via de proxy

Voor videomesh gaat media niet door naar de proxy. Deze functie verzendt op https gebaseerd signaal-en beheer verkeer naar de proxy. U moet nog steeds de vereiste poorten voor media streams openen om de Cloud rechtstreeks te bereiken.

TCP-poort 444 is niet ingeschakeld op de proxy

Deze poort is vereist voor videomesh, omdat de videomesh deze poort gebruikt voor toegang tot de cloud-gebaseerde services die ze moeten gebruiken om goed te functioneren. Er moet een proxy-uitzondering worden gemaakt voor deze poort en alle zoals beschreven in de Implementatiehandleiding voor videomesh en de netwerkvereisten voor WebEx teams Services.

Filteren van signaal verkeer via IP-adres wordt niet ondersteund omdat de IP-adressen die door onze oplossingen worden gebruikt, dynamisch zijn en op elk gewenst moment kunnen worden gewijzigd.

Geen hoofdcertificaat geïnstalleerd

Wanneer uw knooppunten praten met een expliciete proxy, moet u de hoofdcertificaat installeren en een uitzondering voor die URL invoeren op uw firewall.

Verbindings controle mislukt

Als de controle van de proxyverbinding is geslaagd en de proxy-installatie is voltooid, kan de verbindings controle op de overzichtspagina mogelijk nog steeds mislukken voor de volgende redenen:

-

De proxy inspecteert verkeer dat niet naar webex.com gaat.

-

De proxy blokkeert domeinen anders dan webex.com.

De verificatiegegevens zijn onjuist

Voor proxy's die gebruikmaken van een verificatiemechanisme, moet u ervoor zorgen dat u de juiste verificatiegegevens toevoegt aan het knooppunt.

Congestie op de proxy

Congestie op uw proxy kan vertraging veroorzaken en met verkeer naar de cloud gaan. Controleer uw proxy omgeving om te zien of er bandbreedtebeperking is vereist.

WebSocket kan geen verbinding maken via de inktvis-proxy

Squid-proxies die HTTPS-verkeer inspecteren, kunnen de totstandkoming van websocket-verbindingen (wss:) verstoren die Hybrid Data Security vereist. Deze secties geven richtlijnen voor het configureren van verschillende versies van Squid om wss: -verkeer te negeren voor een correcte werking van de services.

Pijlinktvis 4 en 5

Voeg de on_unsupported_protocol -richtlijn toe aan squid.conf:

on_unsupported_protocol tunnel allInktvis 3.5.27

We hebben Hybrid Data Security succesvol getest met de volgende regels toegevoegd aan squid.conf. Deze regels kunnen worden gewijzigd wanneer we functies ontwikkelen en de Webex Cloud bijwerken.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all