Egyszeri bejelentkezéses integráció a Control Hubban

Visszajelzés?

Visszajelzés?Az egyszeri bejelentkezés (SSO) integrálása előtt a Webex alapértelmezés szerint alapvető hitelesítést használ. Az alapszintű hitelesítéshez a felhasználóknak minden bejelentkezéskor meg kell adniuk Webex felhasználónevüket és jelszavukat. Ha a szervezetében saját identitásszolgáltató (IdP) van, integrálhatja azt a szervezetével a Control Hub for SSO-ban. Az SSO lehetővé teszi a felhasználók számára, hogy egyetlen, közös hitelesítőadat-készletet használjanak a szervezet Webex-alkalmazásaihoz.

Ha az alapvető hitelesítést részesíti előnyben, akkor nincs tennivalója. Azonban vegye figyelembe, hogy az alapvető hitelesítés kevésbé biztonságos és kevésbé kényelmes lehet a felhasználók számára, mint az egyszeri bejelentkezés, különösen, ha a szervezete már használ IdP-t. Az alapszintű hitelesítéssel történő fokozott biztonság érdekében a Control Hubban többtényezős hitelesítés (MFA) használatát javasoljuk. További információkért lásd: Többtényezős hitelesítés integrációjának engedélyezése a Control Hubban.

A következő webes hozzáférés kezelési és összevonási megoldásokat teszteltük a Webex-szervezeteknél. Az alább hivatkozott dokumentumok végigvezetik Önt, hogyan integrálhatja az adott identitásszolgáltatót (IdP) a Webex-szervezetével.

Ezek az útmutatók a Control Hubban kezelt Webex-szolgáltatások SSO-integrációját ismertetik (https://admin.webex.com). Ha egy Webex Meetings-webhely (a webes adminisztrációban kezelt) SSO-integrációját keresi, olvassa el a következőt: Egyszeri bejelentkezés konfigurálása a Cisco Webex-webhelyhez.

Ha szervezetén belül több identitásszolgáltatóhoz szeretne egyszeri bejelentkezést (SSO) beállítani, tekintse meg az SSO több identitásszolgáltatóval a Webexbencímű részt.

Ha az alábbiakban nem látja az IdP-jét, kövesse a cikk SSO beállítása fülén írt lépéseket.

Az egyszeri bejelentkezés (SSO) segítségével a felhasználók biztonságosan jelentkezhetnek be a Webexre a szervezet általános identitásszolgáltatójánál (IdP) való hitelesítés révén. A Webex alkalmazás a Webex szolgáltatásai segítségével kommunikál a Webex felület identitásszolgáltatásával. Az identitásszolgáltatás az Ön identitásszolgáltatójával (IdP) végez hitelesítést.

A konfigurációt a Control Hubban kezdheti el. Ez a szakasz a harmadik féltől származó IdP integrálásának átfogó, általános lépéseit mutatja be.

Amikor SSO-t konfigurál az IdP-vel, bármilyen attribútumot hozzárendelhet az UID-hez. Hozzárendelheti például a UID-hez a userPrincipalName attribútumot, e-mail álnevet, alternatív e-mail-címet vagy bármilyen más megfelelő attribútumot. Az IdP-nek a bejelentkezéskor a felhasználó egyik e-mail-címét meg kell feleltetnie az UID-vel. A Webex legfeljebb 5 e-mail-cím hozzárendelését támogatja az UID-hoz.

Javasoljuk, hogy a Webex SAML összevonás beállításakor vegye fel az egyszeri kijelentkezést (SLO) a metaadat-konfigurációba. Ez a lépés kulcsfontosságú annak biztosításához, hogy a felhasználói tokenek érvénytelenítve legyenek mind az identitásszolgáltatónál (IdP), mind a szolgáltatónál (SP). Ha ezt a konfigurációt nem adminisztrátor végzi el, akkor a Webex figyelmezteti a felhasználókat, hogy zárják be a böngészőjüket a nyitva hagyott munkamenetek érvénytelenítéséhez.

Az SSO és a Control Hub esetében az IdP-knek meg kell felelniük az SAML 2.0 specifikációnak. Ezenkívül az IdP-ket a következő módon kell konfigurálni:

-

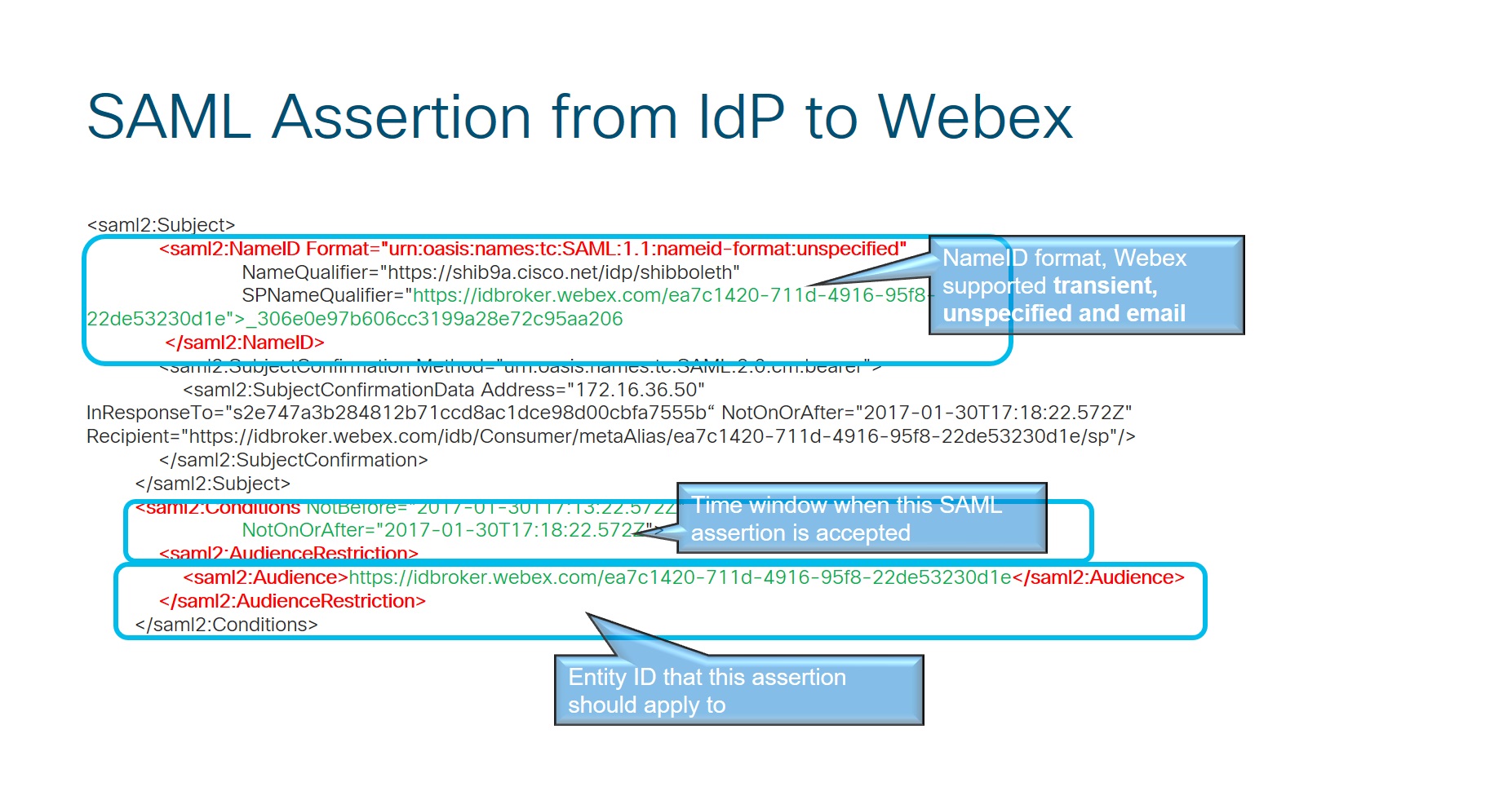

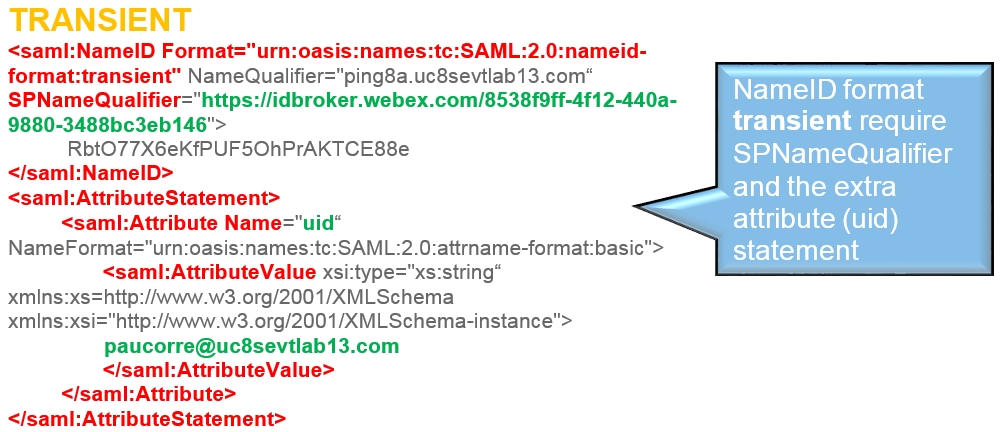

Állítsa a NameID Format attribútumot erre: urn:oasis:names:tc:SAML:2.0:nameid-format:átmeneti

-

Konfiguráljon egy igényt az IdP-n a telepítendő SSO típusának megfelelően:

-

SSO (egy szervezet esetén) – Ha egy szervezet nevében állít be SSO-t, konfigurálja az IdP-igénylést úgy, hogy tartalmazza az UID attribútum nevét egy olyan értékkel, amely a Címtárösszekötőben kiválasztott attribútumhoz vagy a Webex identitásszolgáltatásban kiválasztott attribútumnak megfelelő felhasználói attribútumhoz van hozzárendelve. (Ez az attribútum lehet például e-mail-cím vagy felhasználói alapnév.)

-

Partner SSO (csak szolgáltatók számára) – Ha Ön olyan szolgáltatói rendszergazda, aki beállítja a Partner SSO-t a Szolgáltató által kezelt ügyfélszervezetek általi használatra, akkor állítsa be az IdP-igénylést úgy, hogy az tartalmazza a levél attribútumot (az UID helyett). Az értéknek meg kell egyeznie a Címtárösszekötőben kiválasztott attribútummal, vagy a Webex identitásszolgáltatásban kiválasztott attribútummal megegyező felhasználói attribútummal.

Az egyéni attribútumok SSO-hoz vagy Partner SSO-hoz való hozzárendelésével kapcsolatos további információkért lásd: https://www.cisco.com/go/hybrid-services-directory.

-

-

Csak partner SSO. Az identitásszolgáltatónak több Assertion Consumer Service (ACS) URL-címet kell támogatnia. A több ACS URL identitásszolgáltatón való konfigurálására vonatkozó példákért lásd:

-

Használjon támogatott böngészőt: a Mozilla Firefox vagy a Google Chrome legújabb verzióját javasoljuk.

-

Tiltsa le az előugró ablakok blokkolását a böngészőjében.

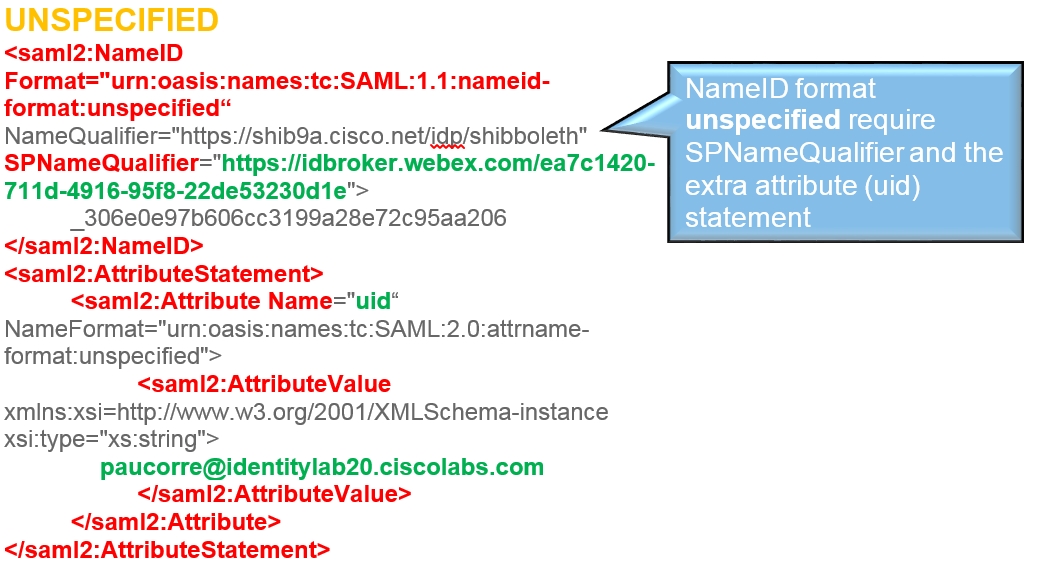

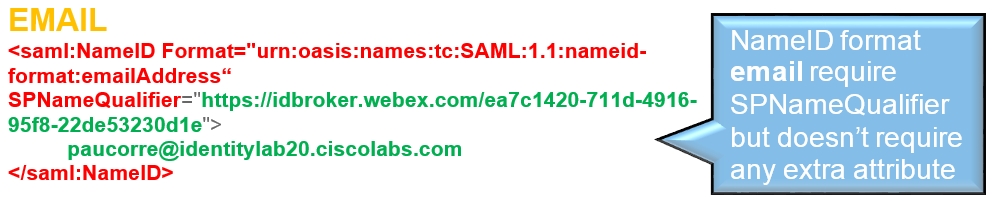

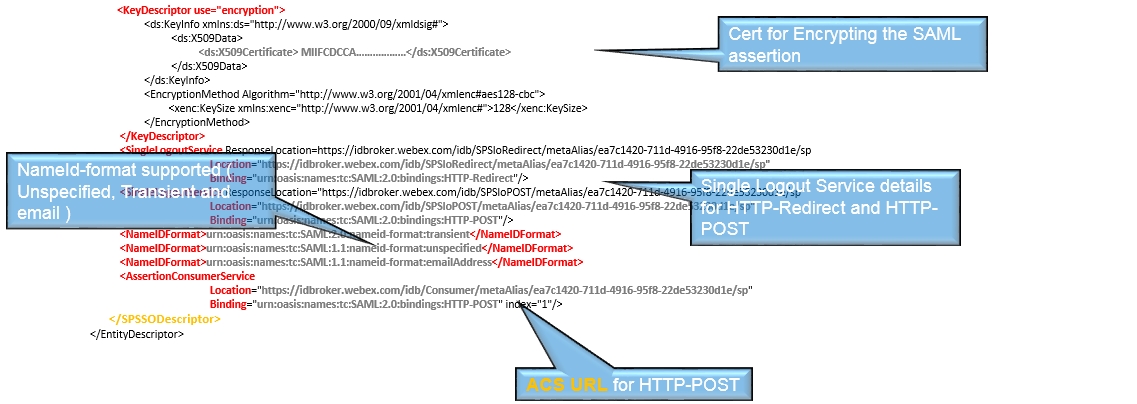

A konfigurációs útmutatók egy konkrét példát mutatnak be az SSO-integrációra, de nem adnak teljes körű konfigurációt az összes lehetőséghez. Például nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient a integrációs lépései dokumentálva vannak. Más formátumok, mint például urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress a [], működnek az SSO integrációhoz, de ezek kívül esnek a dokumentációnk hatókörén.

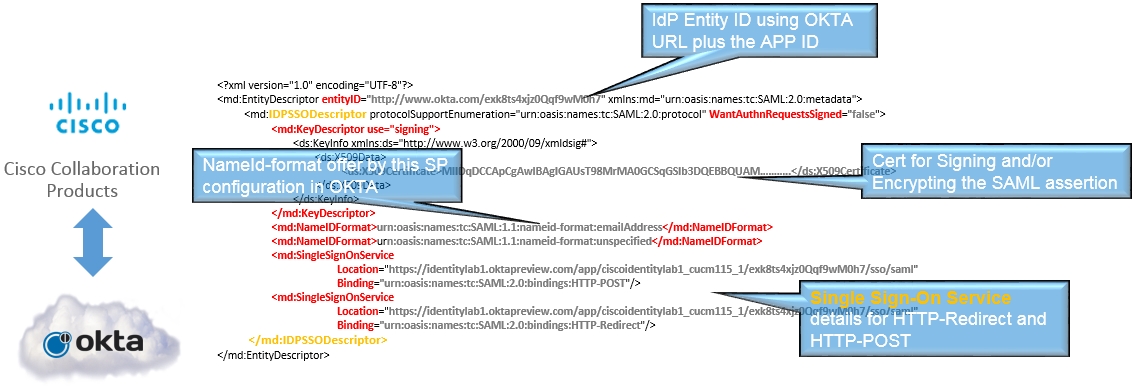

SAML-megállapodást kell kötnie a Webex felület identitásszolgáltatása és az IdP között.

A sikeres SAML-megállapodás megkötéséhez két fájlra van szükség:

-

Az IdP metaadatfájlja, amelyet át kell adni a Webexnek.

-

A Webex metaadatfájlja, amelyet át kell adni az IdP-nek.

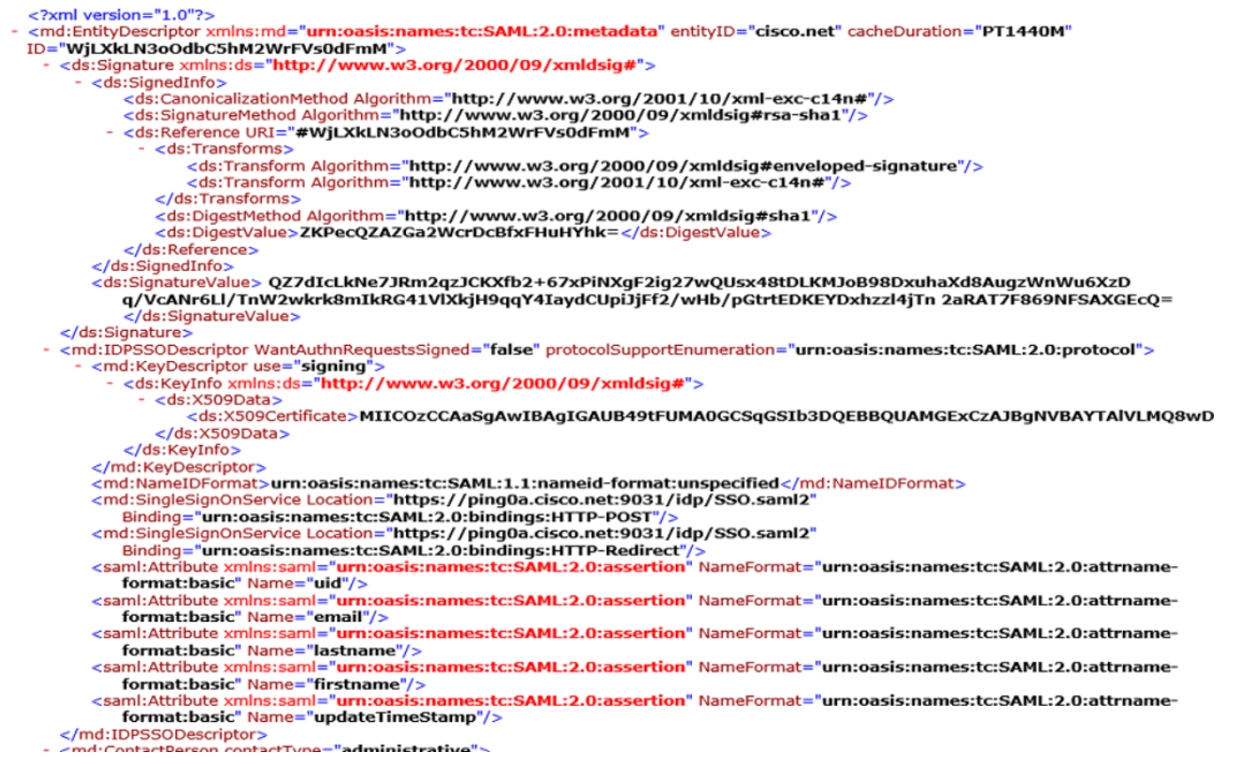

Ez egy példa az IdP-ből származó metaadatokat tartalmazó PingFederate-metaadatfájlra.

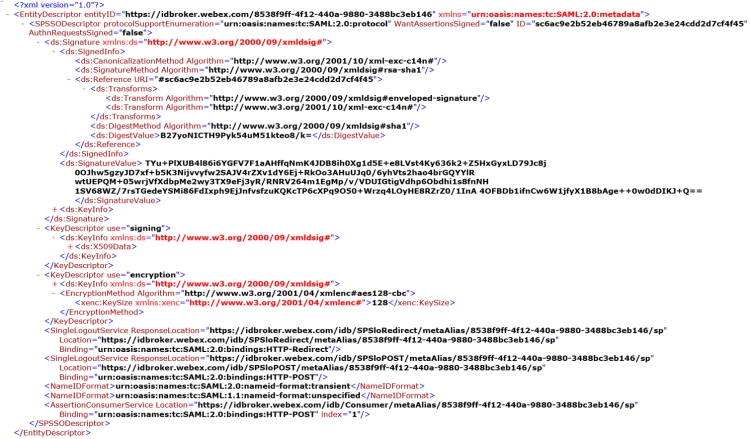

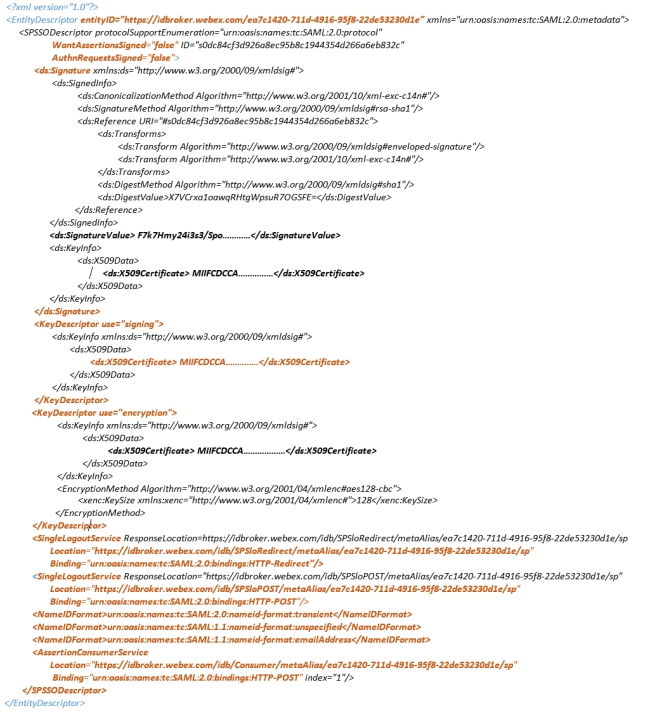

Metaadatfájl az identitásszolgáltatásból.

A következőkre számíthat az identitásszolgáltatás metaadatfájljában.

-

EntityID – Az SAML-megállapodás azonosítására szolgál az IdP-konfigurációban

-

Nincs szükség aláírt AuthN kérésre vagy bármilyen aláírási kérelemre, megfelel annak, amit az IdP a metaadatfájlban kér.

-

Aláírt metaadatfájl az IdP számára, amely ellenőrzi, hogy a metaadatok az identitásszolgáltatáshoz tartoznak-e.

| 1 | |

| 2 |

Lépjen a . |

| 3 |

Lépjen az Identitásszolgáltató fülre, és kattintson az Egyszeri bejelentkezés aktiválásagombra . |

| 4 |

Válassza a Webex lehetőséget IdP-ként, majd kattintson a Továbbgombra. |

| 5 |

Jelölje be a Elolvastam és megértettem a Webex IdP működését jelölőnégyzetet, majd kattintson a Továbbgombra. |

| 6 |

Útválasztási szabály beállítása. Miután hozzáadott egy útválasztási szabályt, a rendszer hozzáadja az IdP-t, és az Identitásszolgáltató lapon jelenik meg.

További információkért lásd: Egyszeri bejelentkezés több IdP-vel a Webexben.

|

Akár kapott értesítést egy lejáró tanúsítványról, akár a meglévő SSO-konfigurációját szeretné ellenőrizni, használhatja az Egyszeri bejelentkezés (SSO) kezelési funkciók lehetőséget a Control Hubban a tanúsítványkezeléshez és az általános SSO karbantartási tevékenységekhez.

Ha problémába ütközik az SSO-integráció során, kövesse az ebben a szakaszban található követelményeket és eljárást az IdP és a Webex közötti SAML-folyamat hibaelhárításához.

-

Használd a SAML nyomkövető bővítményt Firefox, Chromevagy Edgeböngészőkhöz.

-

A hibaelhárításhoz használja azt a webböngészőt, ahová az SAML nyomkövetési hibakereső eszközt telepítette, majd lépjen a Webex webes verziójához a következő címen: https://web.webex.com.

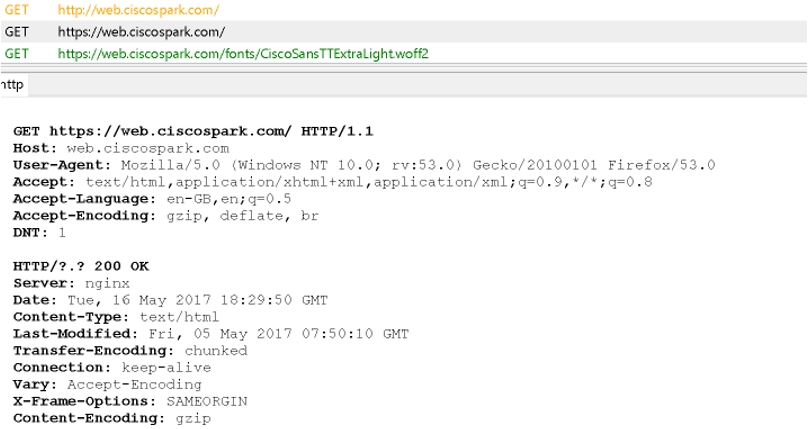

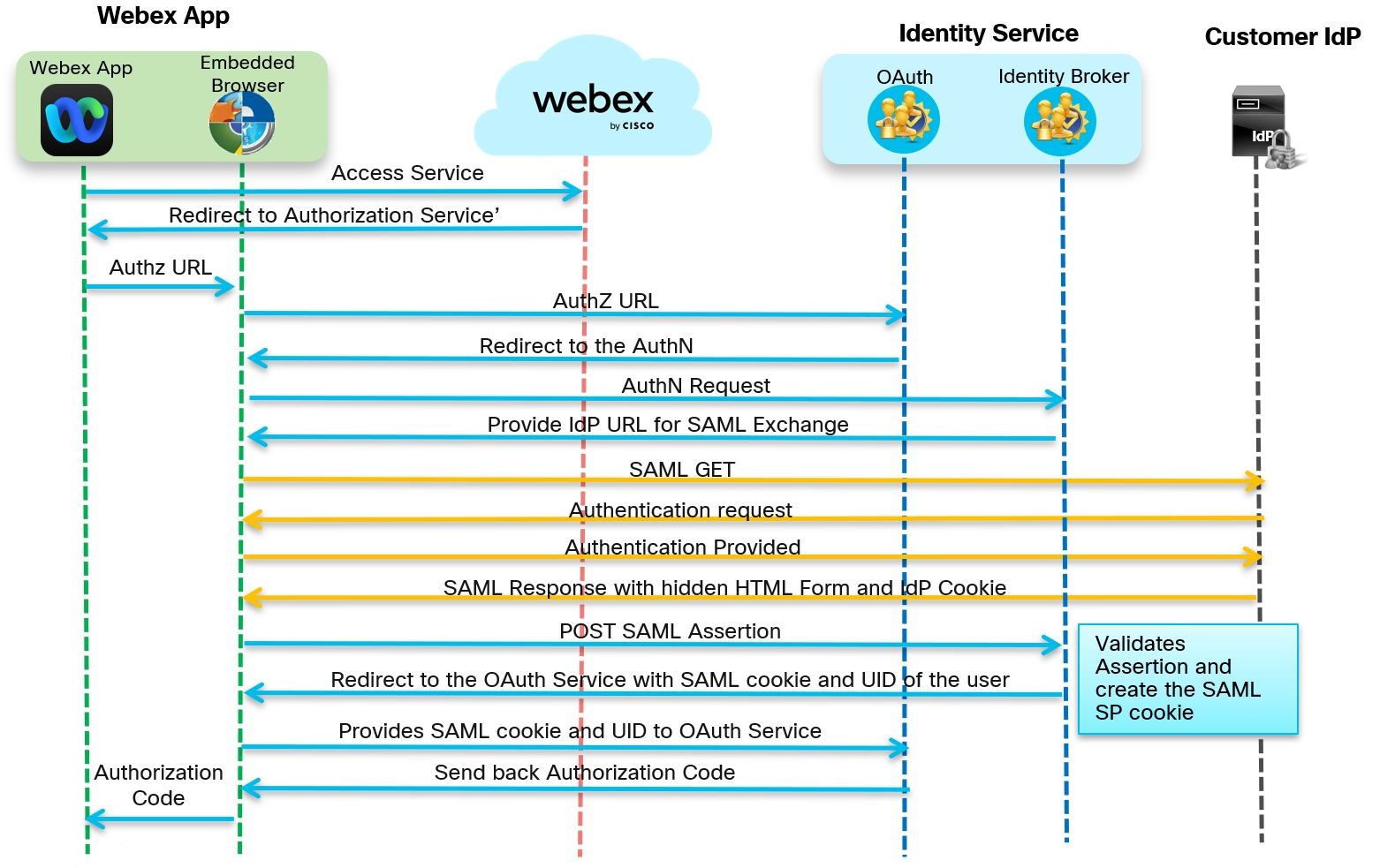

A következő az üzenetfolyam a Webex alkalmazás, a Webex-szolgáltatások, a Webex felület identitásszolgáltatás és az identitásszolgáltató (IdP) között.

| 1 |

Lépjen ide: https://admin.webex.com, és ha az SSO engedélyezve van, az alkalmazás egy e-mail-cím megadását kéri.

Az alkalmazás elküldi az információt a Webex szolgáltatásnak, amely ellenőrzi az e-mail-címet.

|

| 2 |

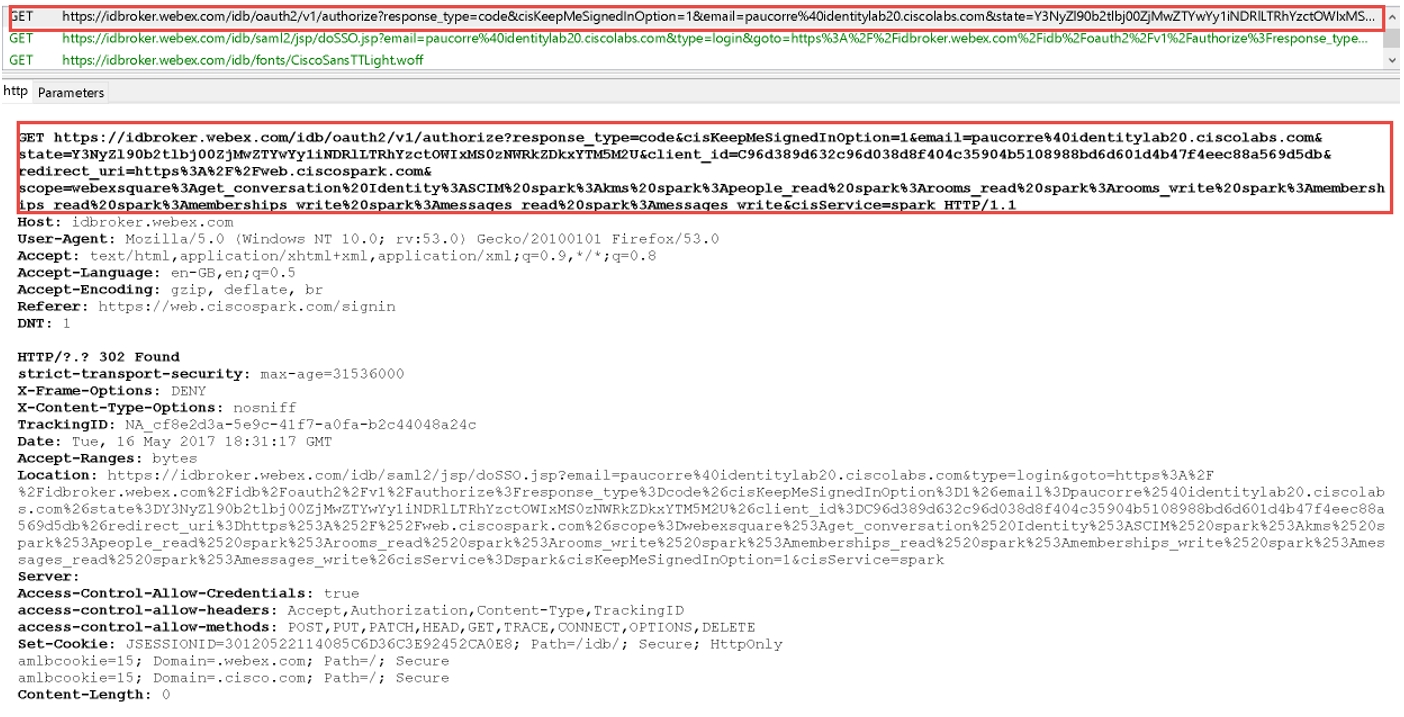

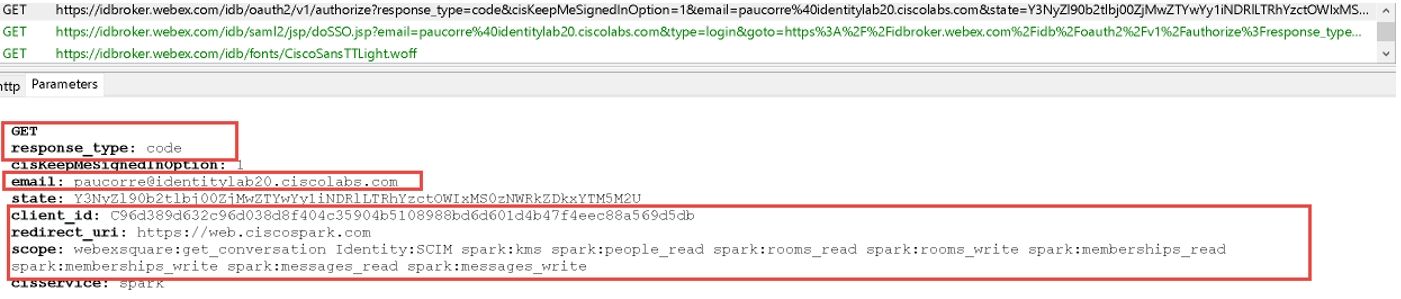

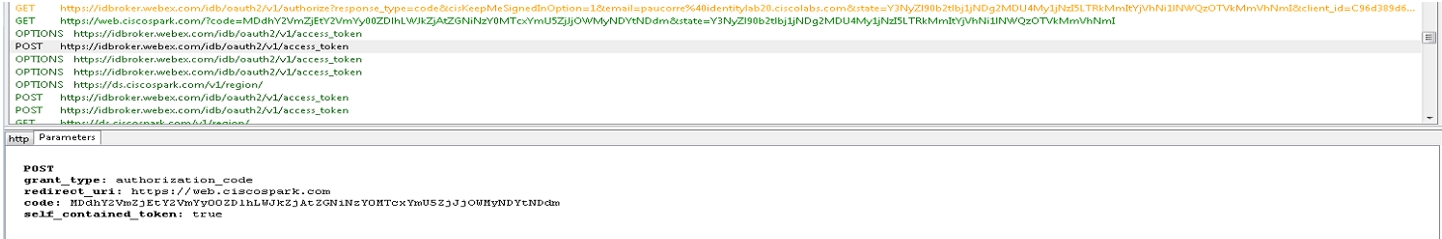

Az alkalmazás GET-kérést küld az Oauth hitelesítési kiszolgálónak egy tokenre vonatkozóan. A kérést a rendszer átirányítja az identitásszolgáltatáshoz az SSO vagy a felhasználónév és jelszó folyamathoz. A rendszer visszaküldi a hitelesítési kiszolgáló URL-címét. A GET-kérés a nyomkövetési fájlban látható.

A paraméterek részben a szolgáltatás egy OAuth-kódot, a kérést küldő felhasználó e-mail-címét és egyéb OAuth-adatokat keres, mint például a kliensazonosító, átirányítási URL és hatály.

|

| 3 |

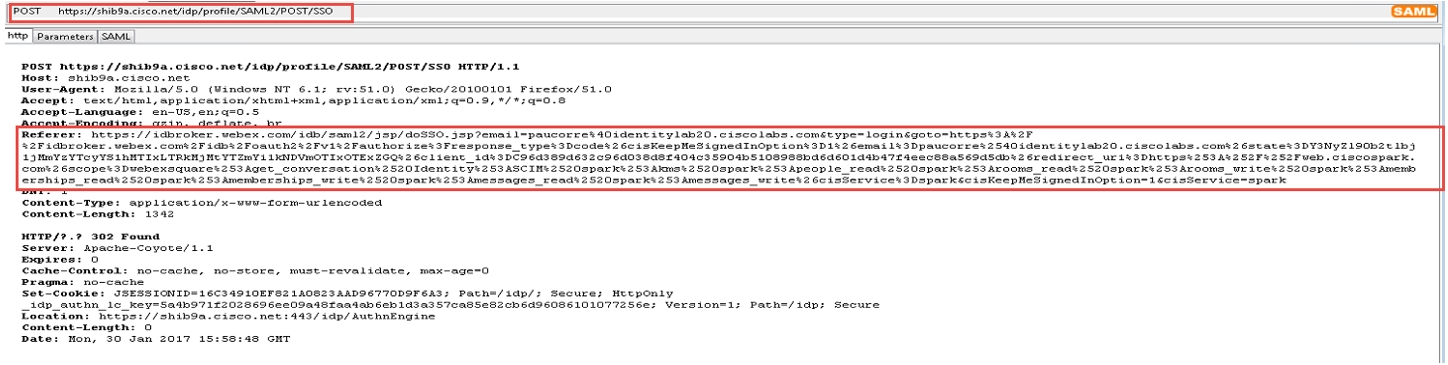

A Webex alkalmazás egy SAML HTTP POST segítségével kér SAML-igazolást az IdP-től.

Ha az SSO engedélyezve van, az identitásszolgáltatás hitelesítő motorja az SSO IdP URL-címére irányít át. A metaadatok cseréjekor megadott IdP URL.

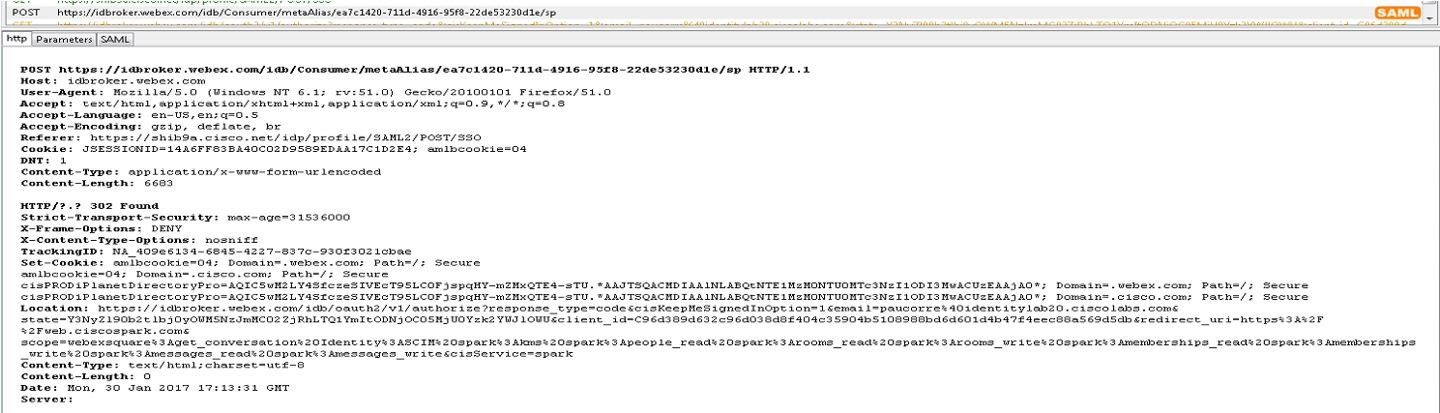

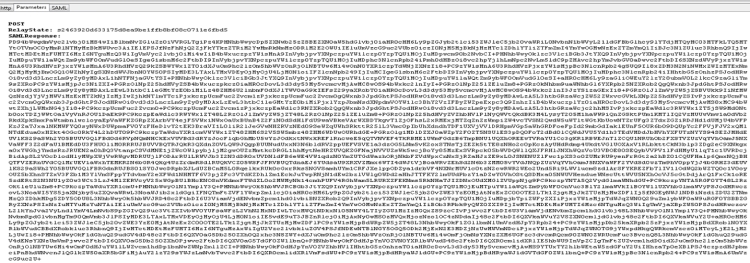

Keressen SAML POST üzenetet a nyomkövetési eszközben. Az IdPbroker által az IdP-nek küldött HTTP POST üzenet jelenik meg.

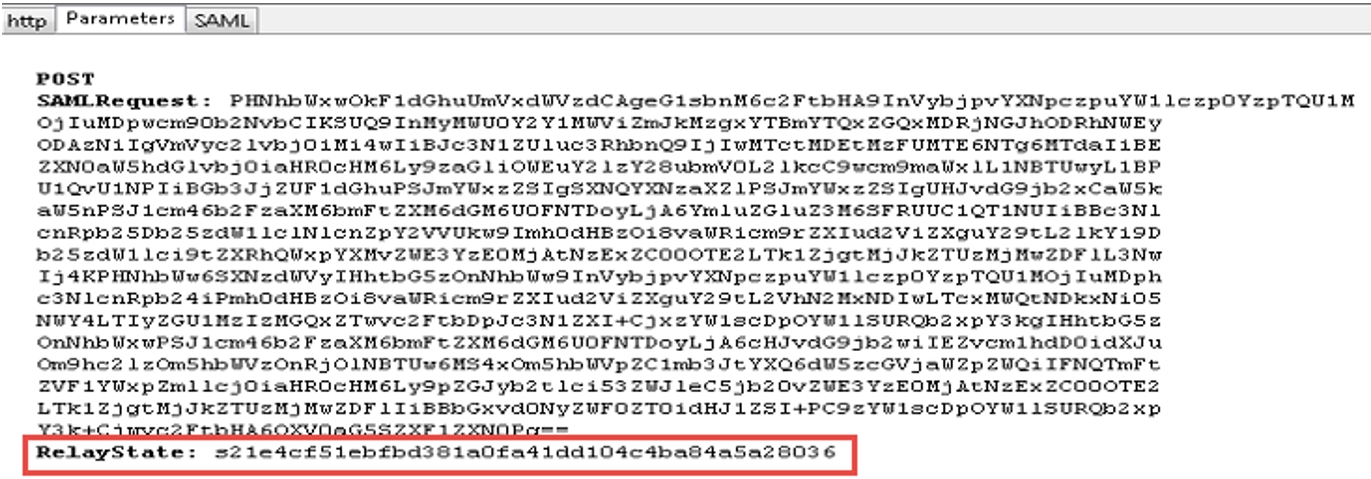

A RelayState paraméter az IdP helyes válaszát mutatja.

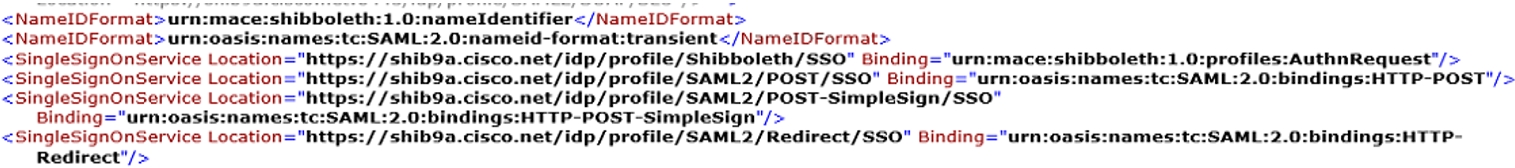

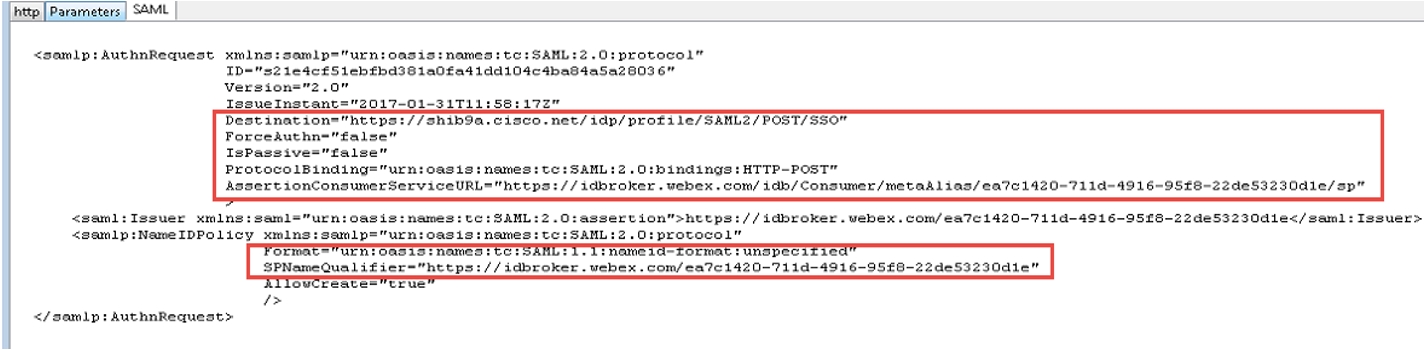

Tekintse át az SAML-kérés dekódolási verzióját, nincs engedélyezett AuthN, és a válasz célhelyének az IdP cél URL-jének kell lennie. Győződjön meg arról, hogy a nameid formátuma megfelelően van konfigurálva az IdP-ben a megfelelő entityID (SPNameQalifier) alatt

Az IdP nameid formátuma az SAML-megállapodás létrehozásakor van megadva, és a megállapodás neve az SAML-megállapodás létrehozásakor van konfigurálva. |

| 4 |

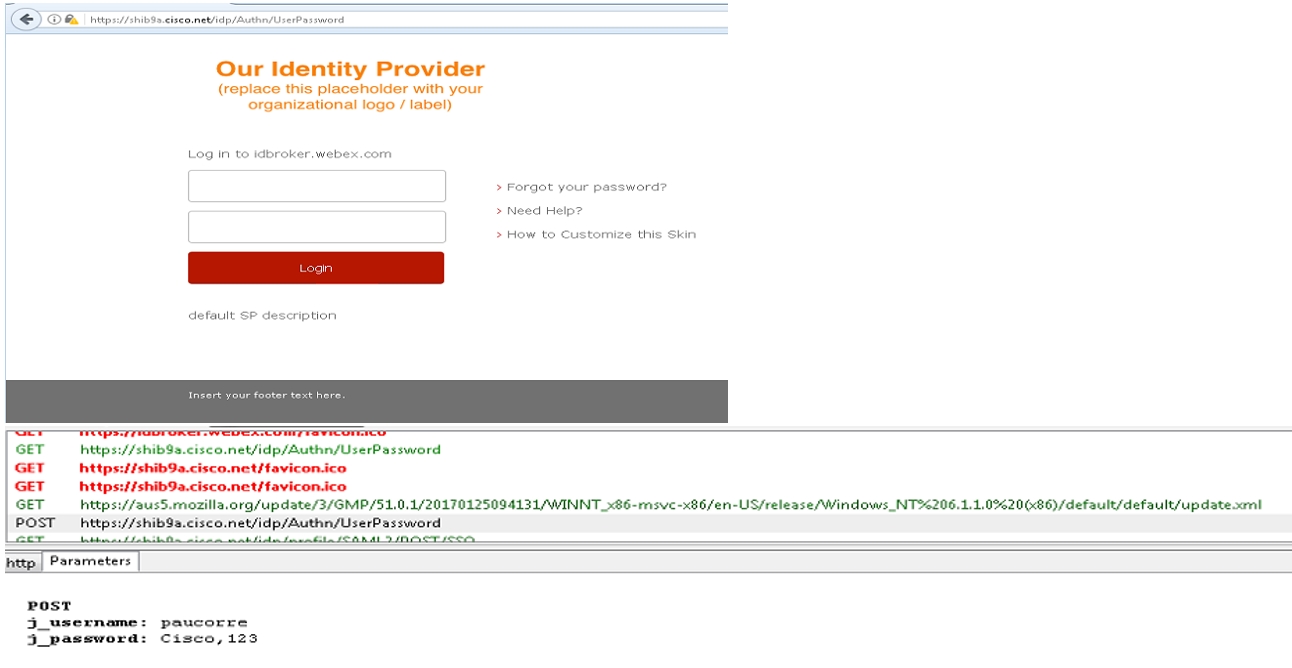

Az alkalmazás hitelesítése az operációs rendszer webes erőforrásai és az IdP között történik.

Az IdP-től és az IdP-ben konfigurált hitelesítési mechanizmusoktól függően különböző folyamatok indulnak az IdP-ből.

|

| 5 |

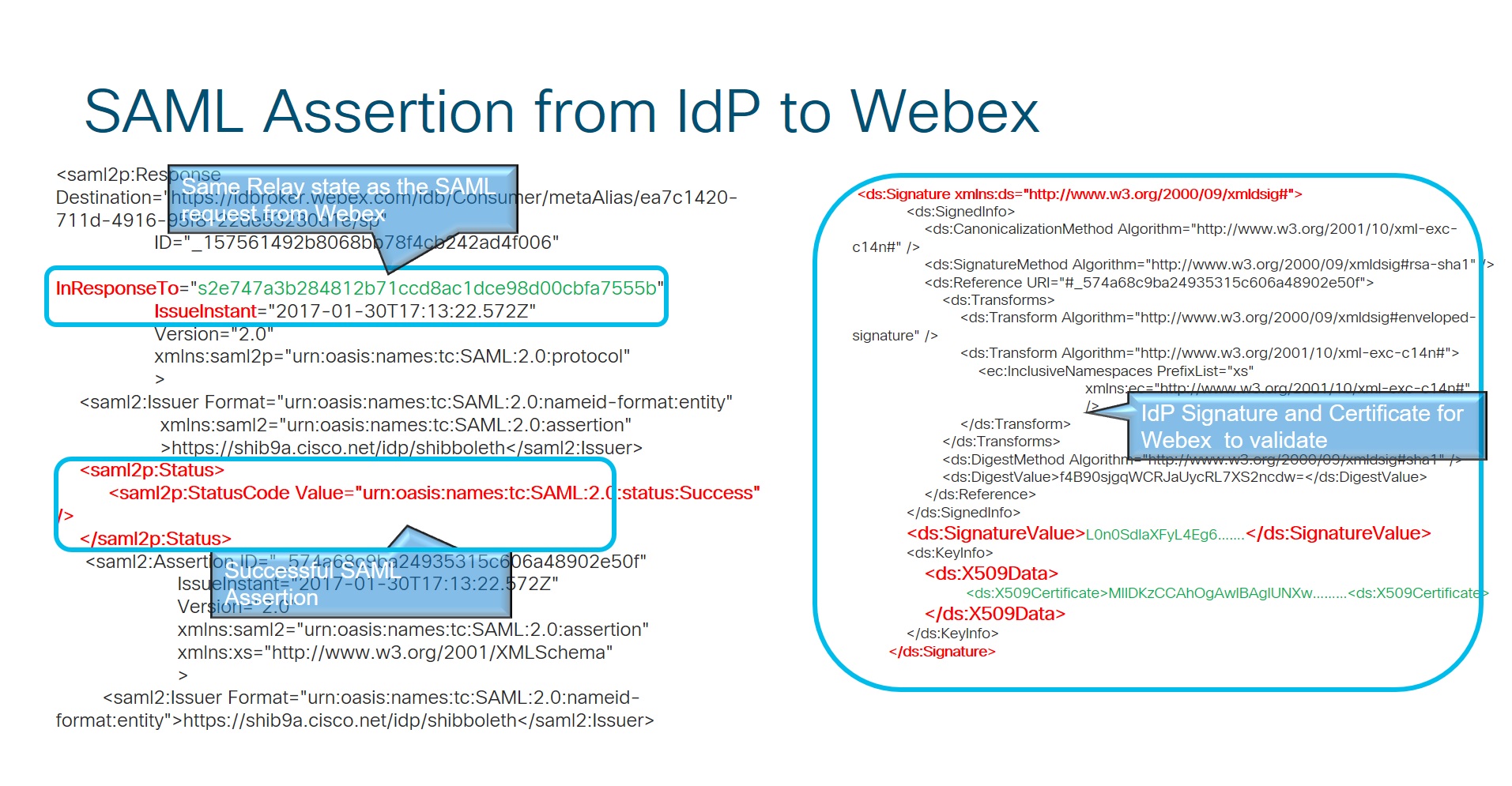

Az alkalmazás egy HTTP Postot küld vissza az identitásszolgáltatásnak, amely tartalmazza az IdP által biztosított és a kezdeti megállapodásban elfogadott attribútumokat.

Sikeres hitelesítés esetén az alkalmazás SAML POST üzenetben küldi el az információkat az identitásszolgáltatásnak.

A RelayState megegyezik az előző HTTP POST üzenettel, ahol az alkalmazás közli az IdP-vel, hogy melyik EntityID kéri az érvényesítést.

|

| 6 |

SAML-igazolás az IdP-től a Webex felé.

|

| 7 |

Az identitásszolgáltatás engedélyezési kódot kap, amelyet egy Oauth hozzáférési és frissítési token vált fel. Ez a token az erőforrásokhoz való hozzáférésre szolgál a felhasználó nevében.

Miután az identitásszolgáltatás validálja az IdP-től kapott választ, kiállít egy OAuth-tokent, amely lehetővé teszi a Webex alkalmazás számára a különböző Webex-szolgáltatások elérését.

|