Supporto proxy per la sicurezza dati ibrida e la rete video mesh

Feedback?

Feedback?In questa sezione viene descritta la funzione di supporto proxy per la sicurezza dei dati ibridi. Questa opzione è destinata a completare la Guida alla distribuzione per la sicurezza dei dati ibridi Cisco WebEx, disponibile all'indirizzo https://www.cisco.com/go/hybrid-data-security. In una nuova installazione, configurare l'impostazione del proxy su ciascun nodo dopo aver caricato e montato il file ISO di configurazione HDS sul nodo e prima di registrare il nodo con il cloud Cisco Webex.

La sicurezza dei dati ibridi supporta proxy di ispezione e di verifica espliciti e trasparenti. È possibile legare questi proxy alla distribuzione in modo da poter proteggere e monitorare il traffico da Enterprise su cloud. È possibile utilizzare un'interfaccia di amministrazione della piattaforma sui nodi per gestione certificati e verificare lo stato generale della connettività dopo aver impostato il proxy sui nodi.

I nodi di sicurezza dei dati ibridi supportano le seguenti opzioni di proxy:

-

Nessun proxy— L'impostazione predefinita se non si utilizza l'archivio attendibile della configurazione del nodo HDS & Configurazione del proxy per integrare un proxy. Nessun aggiornamento certificato richiesto.

-

Proxy trasparente non ispezionante—I nodi non sono configurati per utilizzare un indirizzo server proxy specifico e non dovrebbero richiedere alcuna modifica per funzionare con un proxy non ispezionante. Nessun aggiornamento certificato richiesto.

-

Tunneling trasparente o proxy di ispezione—I nodi non sono configurati per utilizzare uno specifico indirizzo del server proxy. Non sono necessarie modifiche di configurazione HTTP o HTTPS sui nodi. Tuttavia, i nodi necessitano di un certificato radice in modo che si fidino del proxy. I proxy di ispezione vengono solitamente utilizzati per applicare i criteri su quali siti Web possono essere visitati e quali tipi di contenuto non sono consentiti. Questo tipo di proxy decrittografa tutto il traffico (anche HTTPS).

-

Proxy esplicito—Con il proxy esplicito, si indica ai nodi HDS quale server proxy e schema di autenticazione utilizzare. Per configurare un proxy esplicito, è necessario immettere le seguenti informazioni su ciascun nodo:

-

Proxy IP/FQDN—Indirizzo utilizzabile per raggiungere la macchina proxy.

-

Porta proxy— Un numero di porta che il proxy utilizza per rimanere in ascolto del traffico instradato tramite proxy.

-

Protocollo proxy— A seconda di ciò che supporta il tuo server proxy, scegli tra i seguenti protocolli:

-

HTTP — Visualizza e controlla tutte le richieste che il client invia.

-

HTTPS — fornisce un canale al server. Il client riceve e convalida il certificato del server.

-

-

Tipo di autenticazione—Scegli tra i seguenti tipi di autenticazione:

-

Nessuno—Non è richiesta alcuna ulteriore autenticazione.

Disponibile se si seleziona HTTP o HTTPS come protocollo proxy.

-

Base— Utilizzato da un agente utente HTTP per fornire un nome utente e una password quando si effettua una richiesta. Utilizza la codifica Base64.

Disponibile se si seleziona HTTP o HTTPS come protocollo proxy.

Richiede l'inserimento del nome utente e della password su ciascun nodo.

-

Digest— Utilizzato per confermare l'account prima di inviare informazioni sensibili. Applica una funzione hash sul nome utente e sulla password prima di inviarlo attraverso la rete.

Disponibile solo se si seleziona HTTPS come protocollo proxy.

Richiede l'inserimento del nome utente e della password su ciascun nodo.

-

-

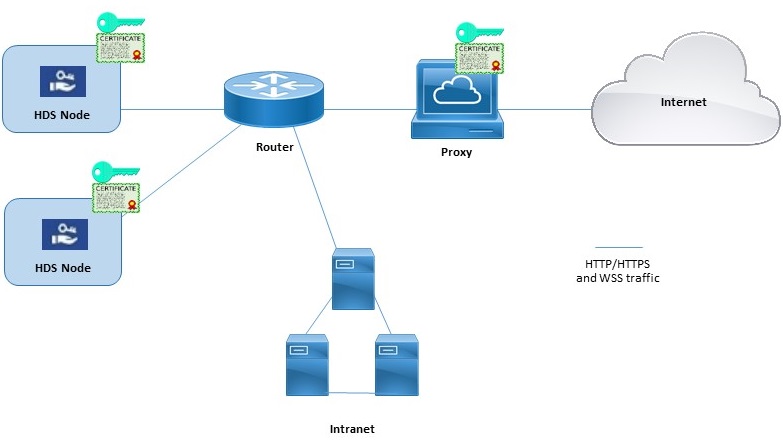

Esempio di nodi e proxy di sicurezza dei dati ibridi

Questo diagramma mostra un esempio di connessione tra la sicurezza dei dati ibridi, la rete e un proxy. Per le opzioni di ispezione trasparenti e proxy esplicito di verifica HTTPS, è necessario installare lo stesso certificato radice sul proxy e sui nodi di sicurezza dei dati ibridi.

Modalità di risoluzione DNS esterna bloccata (configurazioni proxy esplicite)

Quando si registra un nodo o si controlla la configurazione del proxy del nodo, il processo verifica lo sguardo e la connettività DNS con il cloud Cisco Webex. Nelle distribuzioni con configurazioni proxy esplicite che non consentono la risoluzione DNS esterna per i client interni, se il nodo non riesce a eseguire query sui server DNS, passa automaticamente alla modalità di risoluzione DNS esterna bloccata. In questa modalità, è possibile procedere all'iscrizione dei nodi e ad altri test di connettività proxy.

-

Supportiamo ufficialmente le seguenti soluzioni proxy che possono integrarsi con i nodi di sicurezza dei dati ibridi.

-

Proxy trasparente — Cisco Web Security Appliance (WSA).

-

Proxy esplicito-calamaro.

I proxy Squid che ispezionano il traffico HTTPS possono interferire con la creazione di websocket (wss:) connessioni. Per ovviare a questo problema, consultare Configurare i proxy Squid per la sicurezza dei dati ibridi.

-

-

Sono supportate le seguenti combinazioni di tipi di autenticazione per proxy espliciti:

-

Nessuna autenticazione con HTTP o HTTPS

-

Autenticazione di base con HTTP o HTTPS

-

Autenticazione digest solo con HTTPS

-

-

Per un proxy di ispezione trasparente o un proxy esplicito HTTPS, è necessario disporre di una copia del certificato radice del proxy. Le istruzioni per la distribuzione in questa guida consentono di caricare la copia negli archivi attendibili dei nodi di sicurezza dei dati ibridi.

-

La rete che ospita i nodi HDS deve essere configurata per forzare il traffico TCP in uscita sulla porta 443 per instradare il proxy.

-

I proxy che controllano il traffico Web possono interferire con le connessioni socket Web. Se si verifica questo problema, ignorare (non ispezionare) il traffico verso

wbx2.comeciscospark.comrisolverà il problema.

Se l'ambiente di rete richiede un proxy, utilizzare questa procedura per specificare il tipo di proxy che si desidera integrare con la sicurezza dei dati ibridi. Se si sceglie un proxy di ispezione trasparente o un proxy esplicito HTTPS, è possibile utilizzare l'interfaccia del nodo per caricare e installare la certificato radice. È anche possibile verificare la connessione proxy dall'interfaccia e risolvere eventuali problemi.

Operazioni preliminari

-

Consulta Supporto proxy per una panoramica delle opzioni proxy supportate.

| 1 |

Inserisci l'URL di configurazione del nodo HDS |

| 2 |

Andare a attendibilità archivio e proxy, quindi scegliere un'opzione:

Seguire le operazioni successive per un proxy di ispezione trasparente, un proxy esplicito HTTP con autenticazione di base o un proxy esplicito HTTPS. |

| 3 |

Fare clic su carica un certificato radice o un certificato di entità finale, quindi passare a una scelta del certificato radice per il proxy. Il certificato viene caricato ma non ancora installato poiché è necessario riavviare il nodo per installare il certificato. Fare clic sulla freccia Chevron in base al nome dell'autorità emittente del certificato per ottenere ulteriori dettagli o fare clic su Elimina se si è verificato un errore e si desidera ricaricare il file. |

| 4 |

Fare clic su Controlla connessione proxy per verificare la connettività di rete tra il nodo e il proxy. Se il test di connessione non riesce, viene visualizzato un messaggio di errore che mostra il motivo e come è possibile risolvere il problema. Se viene visualizzato un messaggio che indica che la risoluzione DNS esterna non è riuscita, il nodo non è riuscito a raggiungere il server DNS. Questa condizione è prevista in molte configurazioni proxy esplicite. È possibile continuare con l'installazione e il nodo funzionerà in modalità di risoluzione DNS esterna bloccata. Se ritieni che si tratti di un errore, segui questi passaggi e poi consulta Disattiva la modalità di risoluzione DNS esterna bloccata. |

| 5 |

Una volta superato il test di connessione, per il proxy esplicito impostato su HTTPS, attivare l'opzione attiva per instradare tutte le richieste HTTPS della porta 443/444 da questo nodo attraverso il proxy esplicito. Questa impostazione richiede 15 secondi per avere effetto. |

| 6 |

Fare clic su installa tutti i certificati nell'archivio di attendibilità (viene visualizzato per un proxy esplicito HTTPS o un proxy di verifica trasparente) o reboot (viene visualizzato per un proxy esplicito http), leggere il prompt, quindi fare clic su Installa, se si è pronti. Il nodo si riavvia tra pochi minuti. |

| 7 |

Dopo il riavvio del nodo, eseguire nuovamente l'accesso, se necessario, e aprire la pagina Panoramica per controllare i controlli di connettività per accertarsi che siano tutti in stato di verde. Il controllo della connessione proxy verifica solo un sottodominio di webex.com. In caso di problemi di connettività, un problema comune è che alcuni domini cloud elencati nelle istruzioni di installazione vengono bloccati sul proxy. |

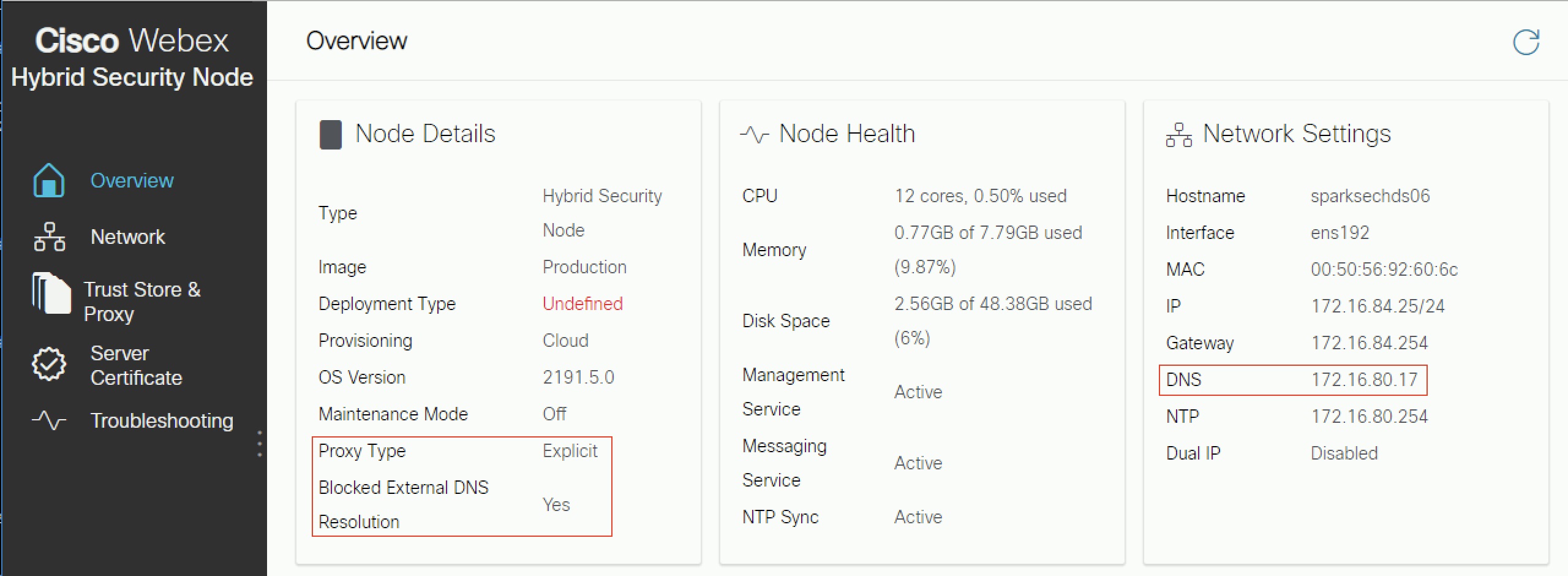

Quando si registra un nodo o si controlla la configurazione del proxy del nodo, il processo verifica lo sguardo e la connettività DNS con il cloud Cisco Webex. Se il server DNS del nodo non riesce a risolvere i nomi DNS pubblici, il nodo passa automaticamente alla modalità di risoluzione DNS esterna bloccata.

Se i nodi sono in grado di risolvere i nomi DNS pubblici attraverso i server DNS interni, è possibile disattivare questa modalità eseguendo nuovamente il test di connessione proxy su ciascun nodo.

Operazioni preliminari

| 1 |

In un browser web, aprire l'interfaccia del nodo Hybrid Data Security (IP) address/setup, ad esempio, https://192.0.2.0/setup), inserisci le credenziali di amministratore che hai impostato per il nodo e poi fai clic su Accedi. |

| 2 |

Andare a Panoramica (pagina predefinita).  Se abilitata, la risoluzione DNS esterna bloccata è impostata su Sì. |

| 3 |

Andare alla pagina Archivio attendibili e proxy . |

| 4 |

Fare clic su Controlla connessione proxy. Se viene visualizzato un messaggio che indica che la risoluzione DNS esterna non è riuscita, il nodo non è stato in grado di raggiungere il server DNS e rimarrà in questa modalità. Altrimenti, dopo aver riavviato il nodo e tornare alla pagina Panoramica, la risoluzione DNS esterna bloccata deve essere impostata su No. |

Operazioni successive

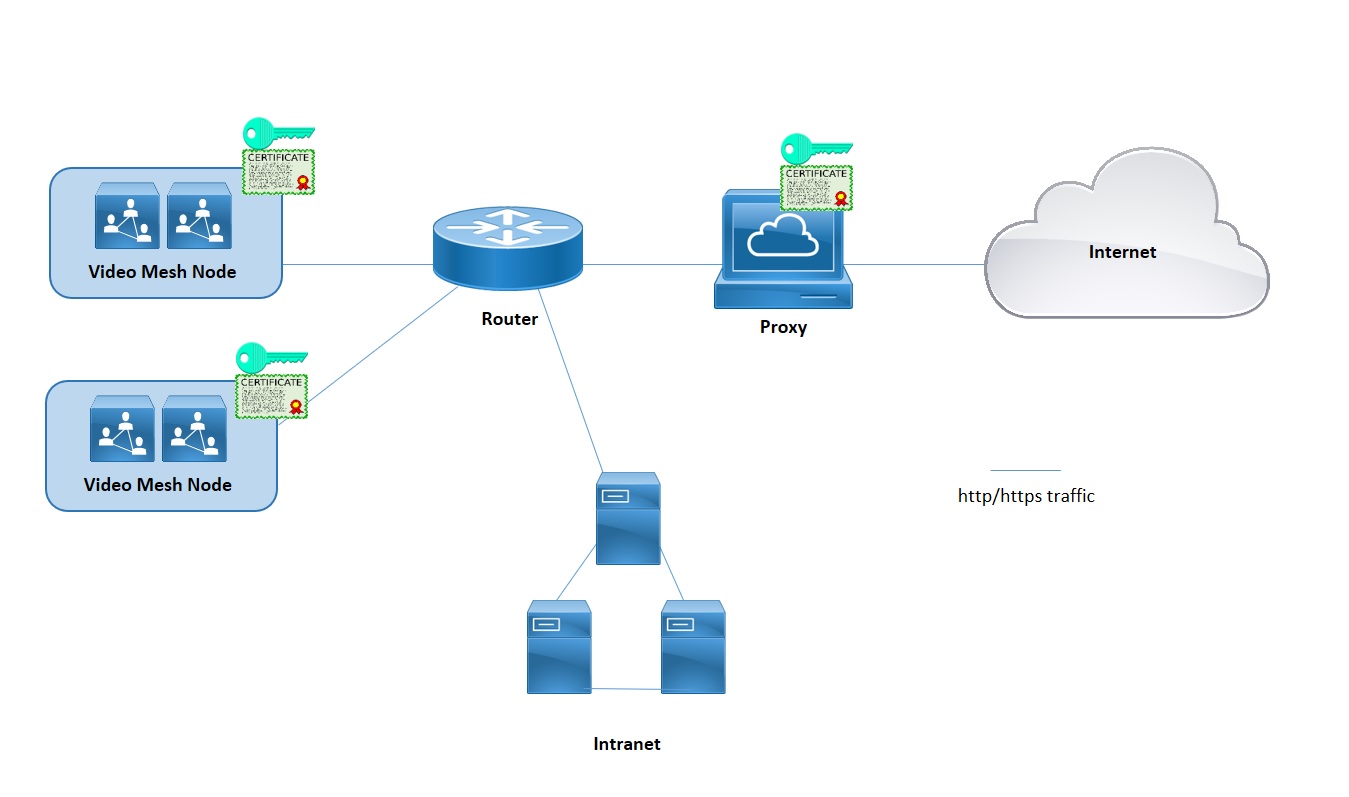

In questa sezione viene descritta la funzione di supporto proxy per Webex mesh video. Questa opzione è destinata a completare la Guida alla distribuzione per mesh video Cisco WebEx, disponibile all'indirizzo https://www.cisco.com/go/video-mesh. In una nuova installazione, configurare l'impostazione del proxy su ciascun nodo dopo aver distribuito il software mesh video su un ambiente macchina virtuale e prima di registrare il nodo con il cloud Cisco Webex.

Video Mesh supporta proxy espliciti, trasparenti con funzionalità di ispezione e proxy senza funzionalità di ispezione. È possibile collegare questi proxy alla propria implementazione Video Mesh per proteggere e monitorare il traffico dall'azienda verso il cloud. Questa funzione invia segnali e gestione del traffico basato su https al proxy. Per proxy trasparenti, le richieste di rete dai nodi mesh video vengono inoltrate a un proxy specifico attraverso le regole di instradamento di rete aziendali. Dopo aver implementato il proxy con i nodi, è possibile utilizzare l'interfaccia di amministrazione di Video Mesh per la gestione dei certificati e per il monitoraggio dello stato generale della connettività.

Il contenuto multimediale non viaggia attraverso il proxy. È comunque necessario aprire le porte richieste per i flussi multimediali per raggiungere direttamente il cloud. Vedi Porte e protocolli per la gestione.

I seguenti tipi di proxy sono supportati dalla mesh video:

-

Proxy esplicito (ispezionando o non ispezionato) — con proxy esplicito, indicare al client (i nodi mesh video) che server proxy da utilizzare. Questa opzione supporta uno dei seguenti tipi di autenticazione:

-

None — non è richiesta alcuna ulteriore autenticazione. (Per proxy esplicito HTTP o HTTPS.)

-

Base — utilizzato per un agente utente HTTP per fornire un nome utente e una password quando si effettua una richiesta e utilizza la codifica Base64. (Per proxy esplicito HTTP o HTTPS.)

-

Digest — utilizzato per confermare l'identità dell'account prima di inviare informazioni riservate e applica una funzione hash sul nome utente e la password prima di inviarlo attraverso la rete. (Per proxy esplicito HTTPS.)

-

NTLM — come il digest, NTLM viene utilizzato per confermare l'identità dell'account prima di inviare informazioni riservate. Utilizza le credenziali di Windows anziché il nome utente e la password. Questo schema di autenticazione richiede più scambi da completare. (Per proxy esplicito HTTP.)

-

-

Proxy trasparente (non ispezionabile)-i nodi mesh video non sono configurati per l'uso di un indirizzo server proxy specifico e non richiedono alcuna modifica per il funzionamento con un proxy non di verifica.

-

Proxy trasparente (ispezione) — i nodi mesh video non sono configurati per utilizzare un indirizzo server proxy specifico. Nessuna modifica di configurazione http (s) necessaria sulla mesh video, tuttavia, i nodi mesh video necessitano di un certificato radice in modo che si fidino del proxy. I proxy di ispezione vengono solitamente utilizzati per applicare i criteri relativi ai siti Web che possono essere visitati e ai tipi di contenuto non consentiti. Questo tipo di proxy decrittografa tutto il traffico (anche HTTPS).

-

Supportiamo ufficialmente le seguenti soluzioni proxy che possono integrarsi con i vostri nodi Video Mesh.

-

Cisco Web Security Appliance (WSA) per proxy trasparente

-

Calamaro per proxy esplicito

-

-

Per un proxy esplicito o un proxy di ispezione trasparente che ispeziona (decifra il traffico), è necessario disporre di una copia del certificato radice del proxy, che dovrà essere caricata nell'archivio attendibile del nodo Video Mesh sull'interfaccia web.

-

Supportiamo le seguenti combinazioni di proxy e tipo di autenticazione esplicite:

-

Nessuna autenticazione con http e HTTPS

-

Autenticazione di base con http e HTTPS

-

Autenticazione digest solo con https

-

Autenticazione NTLM solo con http

-

-

Per i proxy trasparenti, è necessario utilizzare il router/switch per forzare il traffico HTTPS/443 per passare al proxy. È anche possibile forzare Web Socket a utilizzare un proxy. (Socket Web utilizza HTTPS.)

Video Mesh richiede connessioni WebSocket ai servizi cloud affinché i nodi funzionino correttamente. Nei proxy con ispezione esplicita e trasparente, le intestazioni HTTP sono necessarie per una corretta connessione WebSocket. Se vengono modificati, la connessione websocket non funzionerà.

Quando si verifica un errore di connessione WebSocket sulla porta 443 (con proxy di ispezione trasparente abilitato), viene visualizzato un avviso post-registrazione in Control Hub: "Le chiamate SIP di Webex Video Mesh non funzionano correttamente". Lo stesso allarme può verificarsi per altri motivi quando il proxy non è abilitato. Quando le intestazioni WebSocket sono bloccate sulla porta 443, il contenuto multimediale non passa tra le app e i client SIP.

Se il flusso multimediale non funziona, ciò si verifica spesso quando il traffico HTTPS dal nodo sulla porta 443 non riesce:

-

Il traffico sulla porta 443 è consentito dal proxy, ma si tratta di un proxy di ispezione che interrompe la connessione WebSocket.

Per correggere questi problemi, potrebbe essere necessario "bypassare" o "giuntare" (disabilitare l'ispezione) sulla porta 443 per: *.wbx2.com E *.ciscospark.com.

-

Utilizzare questa procedura per specificare il tipo di proxy che si desidera integrare con una rete Video Mesh. Se si sceglie un proxy di ispezione trasparente o un proxy esplicito, è possibile utilizzare l'interfaccia del nodo per caricare e installare la certificato radice, controllare la connessione proxy e risolvere eventuali problemi.

Operazioni preliminari

-

Consulta Supporto proxy per Video Mesh per una panoramica delle opzioni proxy supportate.

| 1 |

Inserisci l'URL di configurazione di Video Mesh | ||||||||||

| 2 |

Andare a attendibilità archivio e proxy, quindi scegliere un'opzione:

Seguire le operazioni successive per un proxy di ispezione o esplicito trasparente. | ||||||||||

| 3 |

Fare clic su carica un certificato radice o un certificato di entità finale, quindi individuare e scegliere la certificato radice per il proxy di ispezione esplicito o trasparente. Il certificato viene caricato ma non ancora installato poiché il nodo deve essere riavviato per installare il certificato. Fare clic sulla freccia in base al nome dell'autorità emittente del certificato per ottenere ulteriori dettagli o fare clic su Elimina se si è verificato un errore e si desidera ricaricare il file. | ||||||||||

| 4 |

Per i proxy di ispezione o espliciti trasparenti, fare clic su Controlla connessione proxy per verificare la connettività di rete tra il nodo mesh video e il proxy. Se il test di connessione non riesce, viene visualizzato un messaggio di errore che mostra il motivo e come è possibile risolvere il problema. | ||||||||||

| 5 |

Dopo che il test di connessione ha esito positivo, per il proxy esplicito, attivare l'interruttore su Instrada tutte le richieste HTTPS sulla porta 443 da questo nodo attraverso il proxy esplicito. Questa impostazione richiede 15 secondi per avere effetto. | ||||||||||

| 6 |

Fare clic su installa tutti i certificati nell'archivio di attendibilità (viene visualizzato ogni volta che è stato aggiunto un certificato radice durante l'impostazione del proxy) o reboot (viene visualizzato se non è stato aggiunto alcun certificato radice), leggere il prompt, quindi fare clic su Installa, se si è pronti. Il nodo si riavvia tra pochi minuti. | ||||||||||

| 7 |

Dopo il riavvio del nodo, eseguire nuovamente l'accesso, se necessario, e aprire la pagina Panoramica per controllare i controlli di connettività per accertarsi che siano tutti in stato di verde. Il controllo della connessione proxy verifica solo un sottodominio di webex.com. In caso di problemi di connettività, un problema comune è che alcuni domini cloud elencati nelle istruzioni di installazione vengono bloccati sul proxy. |

Il traffico passa attraverso il proxy

Per la mesh video, il contenuto multimediale non attraversa il proxy. Questa funzione invia segnali e traffico basato su HTTPS di gestione al proxy. È necessario ancora aprire le porte richieste per i flussi multimediali per raggiungere direttamente il cloud.

Porta TCP 444 non abilitata su proxy

Questa porta è un requisito per la mesh video poiché la mesh video utilizza questa porta per accedere ai servizi basati su cloud che devono essere utilizzati per funzionare correttamente. È necessario effettuare un'eccezione proxy per questa porta e qualsiasi altro come documentato nella Guida alla distribuzione mesh video e i requisiti di rete per i servizi di WebEx teams.

Il filtraggio del traffico di segnale per indirizzo IP non è supportato poiché gli indirizzi IP utilizzati dalle nostre soluzioni sono dinamici e possono cambiare in qualsiasi momento.

Nessun certificato radice installato

Quando i nodi parlano con un proxy esplicito, è necessario installare il certificato radice e inserire un'eccezione per tale URL sul firewall.

Controllo connettività non riuscito

Se il controllo della connettività proxy è passato e l'installazione del proxy è stata completata, i controlli di connettività nella pagina Panoramica potrebbero non riuscire per questi motivi:

-

Il proxy sta controllando il traffico che non passa a webex.com.

-

Il proxy blocca i domini diversi da webex.com.

Dettagli di autenticazione non corretti

Per i proxy che utilizzano un meccanismo di autenticazione, accertarsi di aggiungere i dettagli di autenticazione corretti nel nodo.

Congestione sul proxy

La congestione del proxy può provocare ritardi e cadute di traffico sul cloud. Controllare l'ambiente di proxy per vedere se è richiesta la limitazione del traffico.

WebSocket non può connettersi attraverso il proxy Squid

I proxy Squid che ispezionano il traffico HTTPS possono interferire con la creazione di connessioni websocket (wss:) richieste da Hybrid Data Security. Queste sezioni forniscono indicazioni su come configurare varie versioni di Squid per ignorare il traffico wss: per il corretto funzionamento dei servizi.

Calamari 4 e 5

Aggiungi la direttiva on_unsupported_protocol a squid.conf:

on_unsupported_protocol tunnel all3.5.27 di calamari

Abbiamo testato con successo Hybrid Data Security con le seguenti regole aggiunte a squid.conf. Queste regole sono suscettibili di modifica durante lo sviluppo delle funzioni e l'aggiornamento del Webex cloud.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all