Configurazione di un elenco di domini consentiti per l'accesso a Webex sulla rete aziendale

Feedback?

Feedback?È possibile utilizzare le seguenti operazioni come linee guida per configurare il sito Web server proxy.

Operazioni preliminari

-

È necessario installare un server proxy in grado di eseguire l'intercettazione TLS (Transport Layer Security), l'intestazione HTTP e le destinazioni filtrate utilizzando nomi di dominio completi (FQDN) o URL.

Di seguito sono riportati i server proxy Web testati e la procedura dettagliata seguente per configurare questi server proxy:

-

Appliance di sicurezza Cisco Web (WSA)

-

Blue Coat

-

-

Per garantire la possibilità di eseguire intestazioni HTTP in una connessione HTTPS, è necessario configurare l'intercettazione TLS sul proxy. Vedere le informazioni sui proxy, in Requisiti di rete per i servizi Webex, e assicurarsi di soddisfare i requisiti specifici del proprio server proxy.

| 1 |

Instradare tutto il traffico in uscita a Webex attraverso i server proxy Web. |

| 2 |

Abilita intercettazione TLS su server proxy. |

| 3 |

Per ciascuna richiesta Webex: Le persone che tentano di accedere all'app Webex da un account non autorizzato ricevono un messaggio di errore.

|

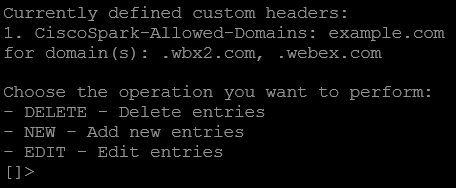

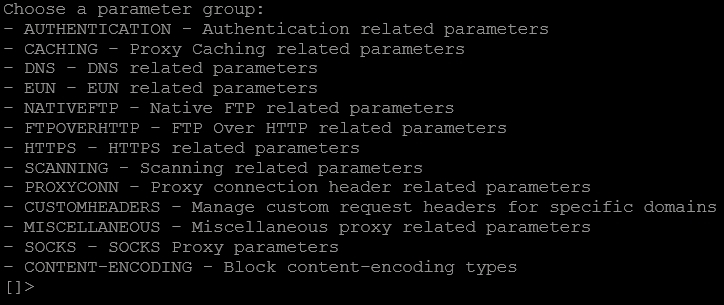

È possibile utilizzare le appliance di sicurezza Cisco Web (WSA) server proxy per intercettare le richieste e limitare i domini consentiti. Aggiungere intestazioni personalizzate in WSA e tali intestazioni vengono applicate al traffico in uscita TLS (Transport Layer Security) per richiedere una gestione speciale dai server di destinazione.

| 1 |

Accedere alla CLI WSA. |

| 2 |

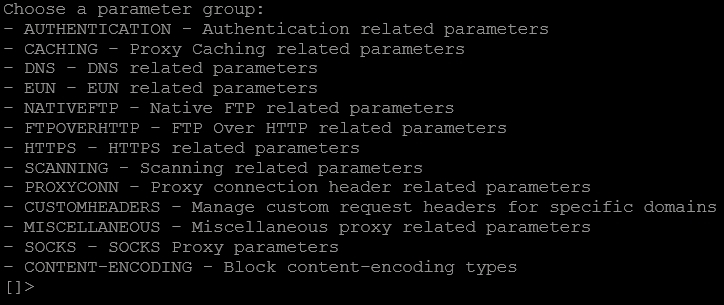

Inserire  |

| 3 |

Inserire  |

| 4 |

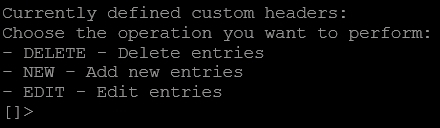

Inserire  |

| 5 |

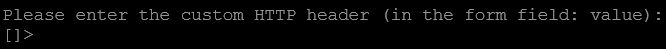

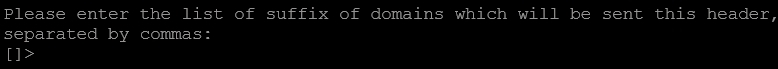

Inserire Dove ESEMPIO.COM è il dominio con cui utilizzare questa intestazione.  |

| 6 |

Inserire  |

| 7 |

Selezionare Invio.  |

| 8 |

Seleziona Invio e inserisci |

| 1 |

In Visual PolicyManager, selezionare Criterio . |

| 2 |

Selezionare . |

| 3 |

Fare clic su Installa criterio. |