Control Hub のシングル サインオン インテグレーション

フィードバックがある場合

フィードバックがある場合シングル サインオン (SSO) を統合する前は、Webex はデフォルトで基本認証を使用します。基本認証では、ユーザーはサインインするたびに Webex のユーザー名とパスワードを入力する必要があります。組織内に独自の ID プロバイダー (IdP) がある場合は、Control Hub でそれを組織と統合して SSO を実現できます。SSO を使用すると、ユーザーは組織内の Webex アプリケーションに対して単一の共通認証情報セットを使用できます。

基本認証を使用する場合は、操作する必要はありません。ただし、特に組織がすでに IdP を使用している場合は、基本認証は SSO よりも安全性が低く、ユーザーにとって不便になる可能性があることを考慮してください。基本認証によるセキュリティを強化するには、Control Hub で多要素認証 (MFA) を使用することをお勧めします。詳細については、 Control Hub で多要素認証の統合を有効にするを参照してください。

次のウェブ アクセス管理およびフェデレーション ソリューションは、Webex 組織に対しテスト済みです。以下でリンクされているドキュメントは、特定の ID プロバイダー (IdP) を Webex 組織に統合する方法について順を追って説明しています。

これらのガイドは、Control Hub (https://admin.webex.com) で管理される Webex サービスの SSO インテグレーションについて記載しています。(サイト管理で管理されている) Webex Meetings サイト の SSO インテグレーションについては、「Cisco Webex サイトのシングル サインオンを設定する」を参照してください。

組織内の複数の ID プロバイダーに SSO を設定する場合は、 「 Webex での複数の IdP による SSO」を参照してください。

以下のリストにご使用の IdP がない場合は、この記事の [SSO 設定] タブの手順概要に従ってください。

シングル サインオン (SSO) を使用すると、ユーザーは組織の共通 ID プロバイダー (IdP) の認証を受けて Webex に安全にサインインできます。Webex アプリは Webex サービスを使用して、Webex プラットフォームのアイデンティティ サービスとやりとりします。アイデンティティ サービスはご利用の ID プロバイダ (IdP) を使用して認証します。

Control Hub で構成を開始します。このセクションでは、サードパーティの IdP の統合の包括的な手順を示します。

IdP で SSO を設定する場合は、任意の属性を uid にマッピングできます。たとえば、userPrincipalName、メール エイリアス、代替メールアドレス、またはその他の適切な属性を uid にマッピングします。サインインの際に、IdP はユーザーのメール アドレスの 1 つ を uid に一致させる必要があります。Webex では最大 5 個のメールアドレスを uid にマッピングできます。

Webex SAML フェデレーションを設定するときは、メタデータ構成にシングル ログアウト (SLO) を含めることをお勧めします。この手順は、ユーザー トークンがアイデンティティ プロバイダー (IdP) とサービス プロバイダー (SP) の両方で無効にされることを保証するために重要です。この設定が管理者によって実行されていない場合、Webex は、開いているセッションを無効にするためにブラウザを閉じるようにユーザーに警告します。

SSO および Control Hub では、IdP は SAML 2.0 の仕様を満たす必要があります。加えて、IdP は以下のように設定されている必要があります。

-

NameIDフォーマット属性を urn:oasis:names:tc:SAML:2.0:nameid-format:一時的な

-

展開する SSO のタイプに応じて、IdP への要求を構成します。

-

SSO (組織向け) - 組織の代理で SSO を構成する場合、ディレクトリ コネクタで選択した属性にマッピングされた UID 属性名、または Webex アイデンティティ サービスで選択した属性と一致するユーザー属性を含めるように IdP 要求を構成します。(この属性はたとえば、E-mail-Addresses または User-Principal-Name となる場合があります)。

-

パートナー SSO (サービス プロバイダーのみ) - サービス プロバイダーが管理し、顧客組織が使用するパートナー SSO を構成しているサービス プロバイダー管理者の場合、メール属性 (UID ではなく) を含めるように IdP 要求を構成します。Directory Connector で選択された属性、または Webex アイデンティティ サービスで選択された属性と一致するユーザー属性に、値がマッピングされる必要があります。

SSO またはパートナー SSO の場合のカスタム属性のマッピングについて詳しくは、「https://www.cisco.com/go/hybrid-services-directory」を参照してください。

-

-

パートナー SSO 限定。ID プロバイダーは、複数のアサーション コンシューマー サービス (ACS) の URL をサポートする必要があります。ID プロバイダーで複数の ACS URL を構成する方法の例については、次を参照してください。

-

サポートされているブラウザを使用する。最新版の Mozilla Firefox または Google Chrome を推奨します。

-

ブラウザーのポップアップブロッカー機能をすべて無効化します。

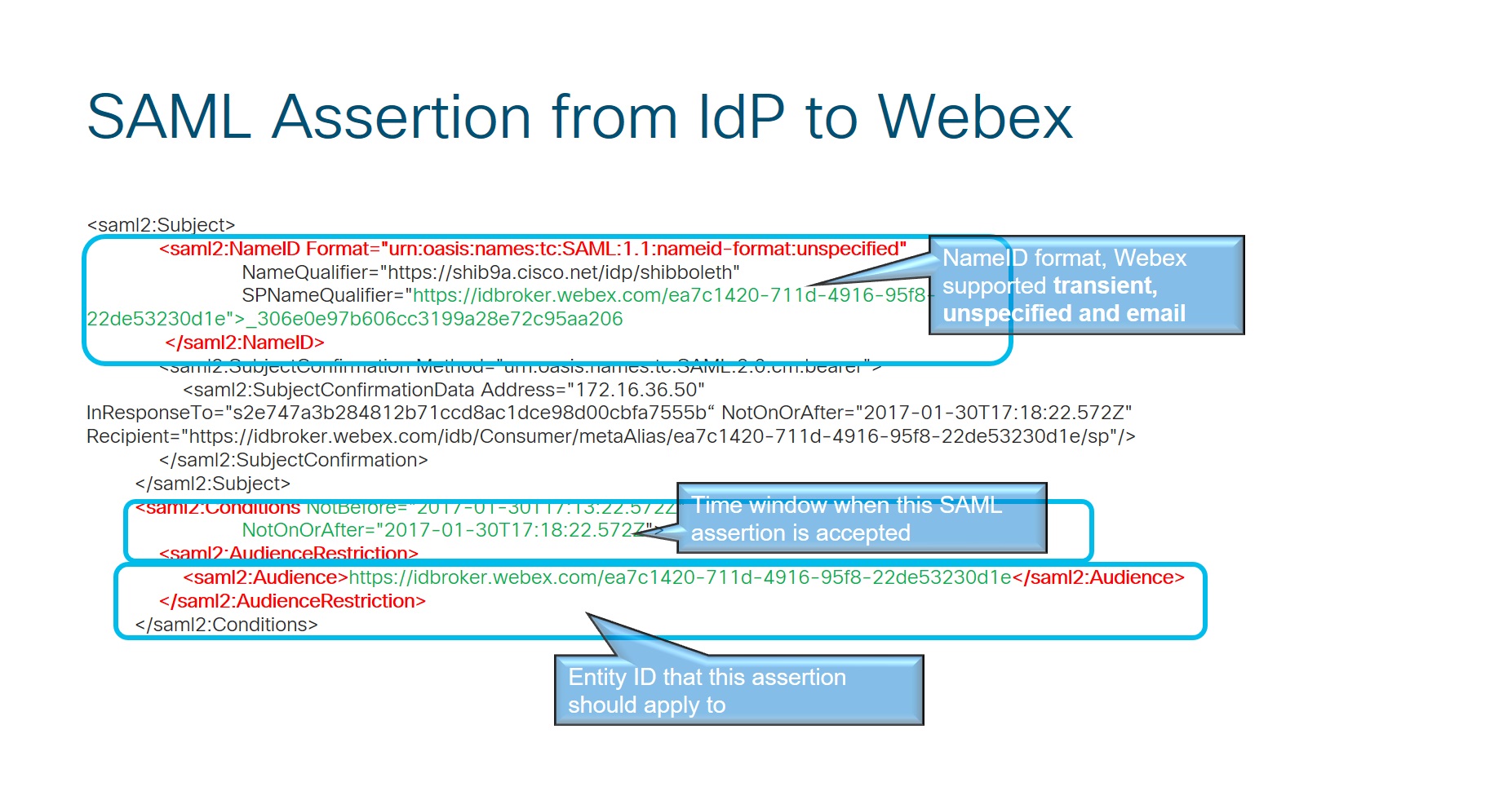

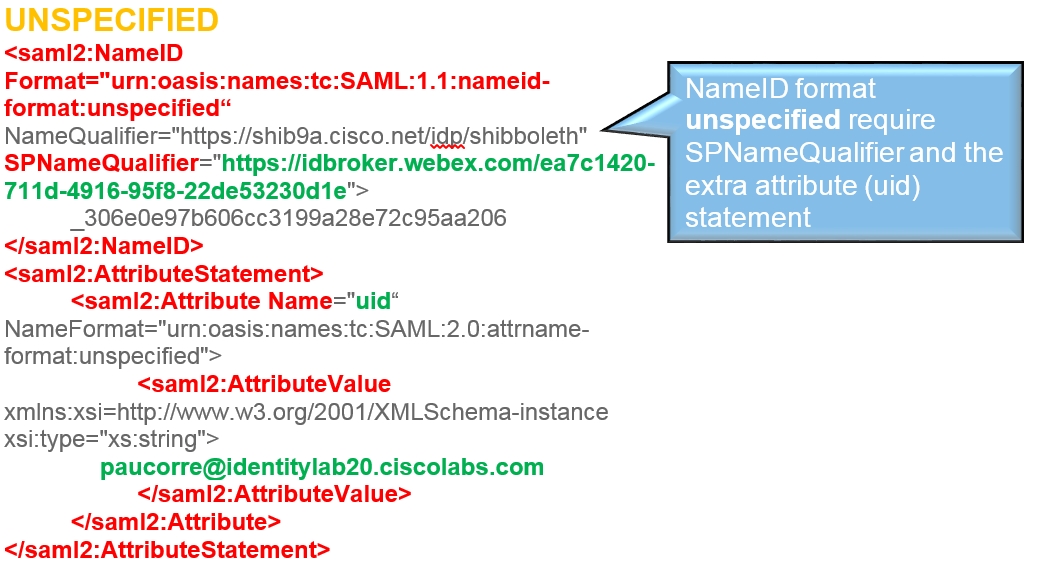

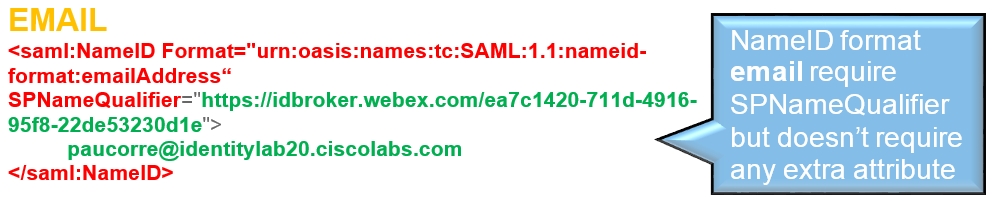

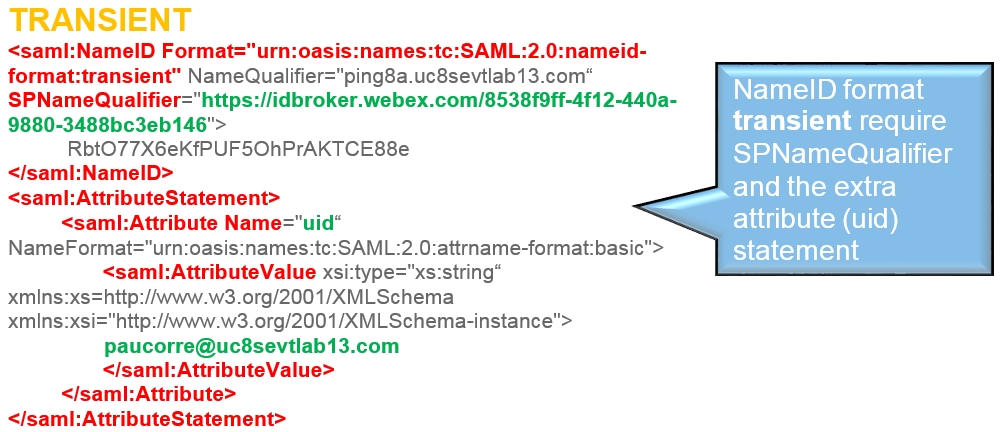

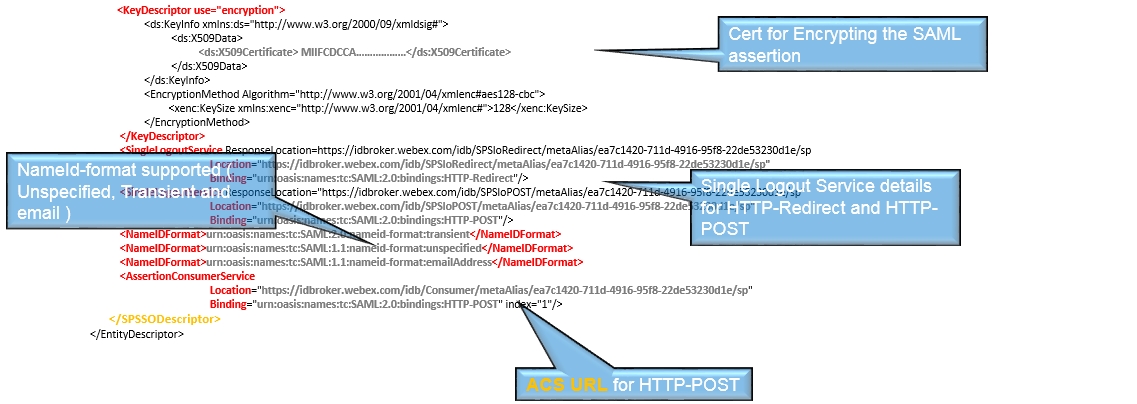

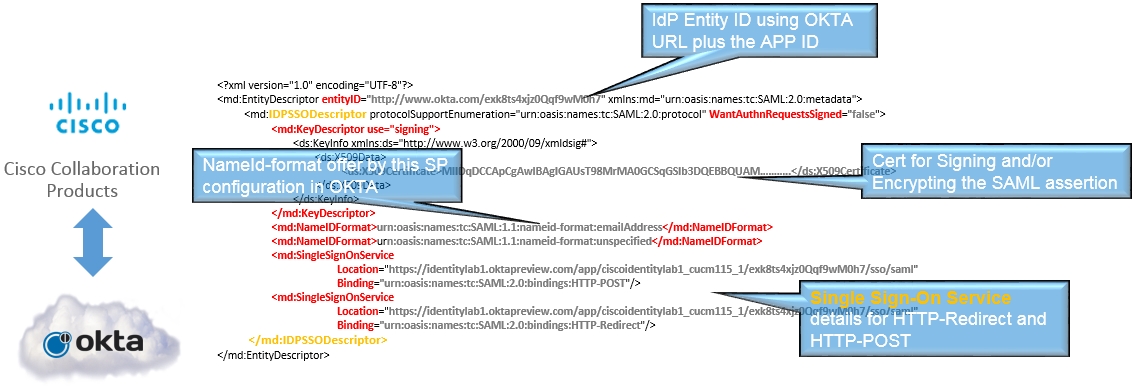

この設定ガイドでは、SSO インテグレーションの具体的な例を示しますが、すべての可能性に対し網羅的な設定を提供するものではありません。たとえば、 nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient の統合手順が文書化されています。 urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress などの他の形式は SSO 統合には機能しますが、ドキュメントの範囲外です。

Webex プラットフォームのアイデンティティ サービスおよび IdP 間の SAML 合意を確立する必要があります。

SAML 合意を成功させるためには 2 つのファイルが必要です。

-

IdP からメタデータ ファイルを Webex に提供します。

-

Webex から メタデータ ファイルを IdP に提供します。

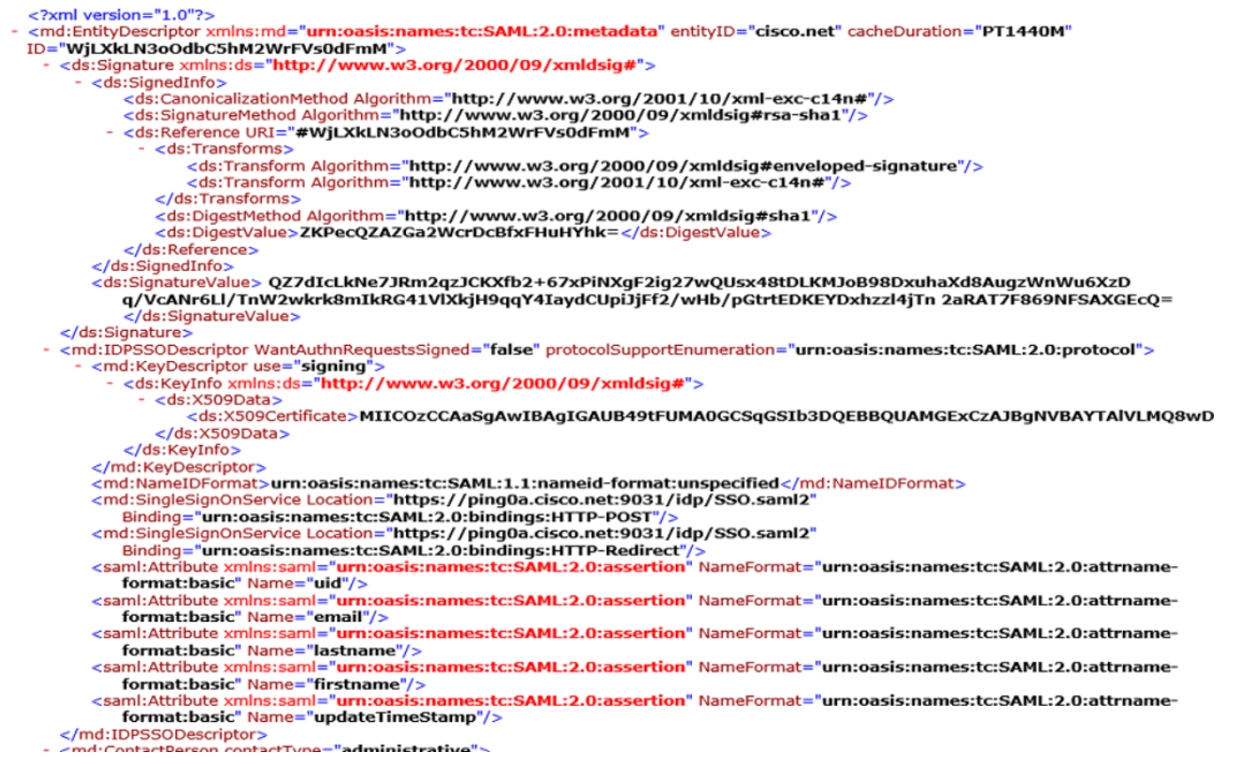

これは、IdP からメタデータを持つ PingFederate メタデータ ファイルの例です。

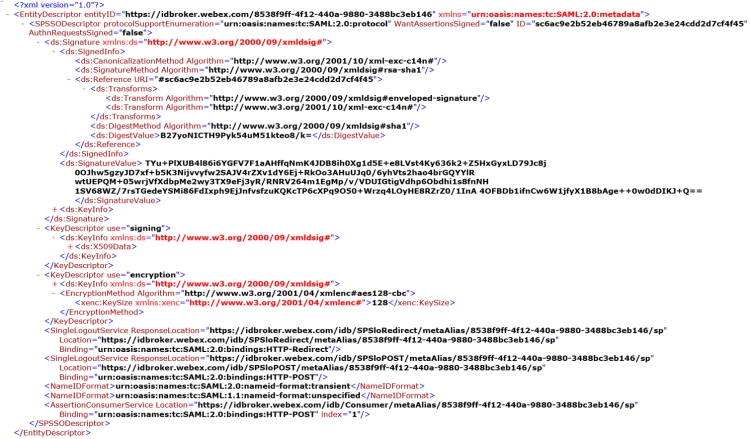

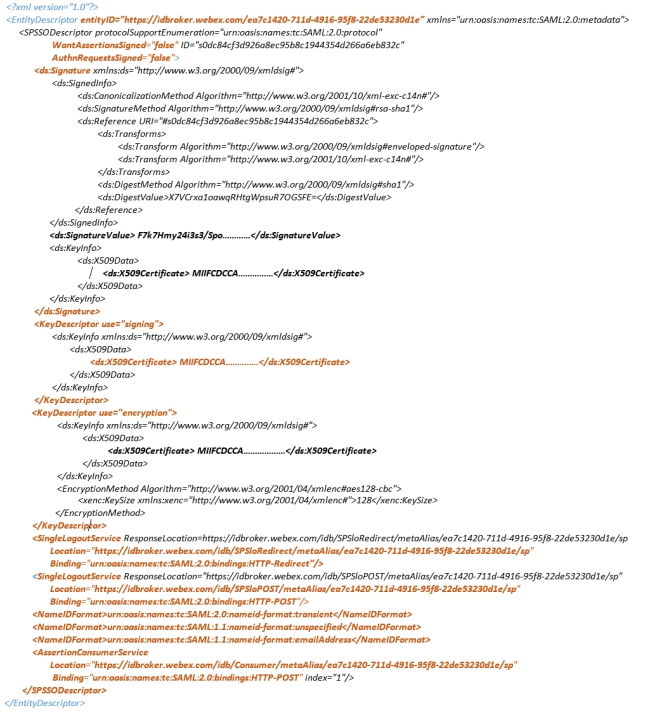

ID サービスからのメタデータ ファイル。

以下は、ID サービスからメタデータ ファイルで確認できることです。

-

EntityID—これは、IdP 構成の SAML 契約を識別するために使用されます

-

署名された AuthN 要求や署名アサーションに要件はなく、メタデータ ファイルの IdP 要求に準拠します。

-

IdP の署名されたメタデータ ファイルは、ID サービスに属するメタデータを検証します。

| 1 | |

| 2 |

. |

| 3 |

アイデンティティプロバイダー タブに移動し、 SSO のアクティブ化をクリックします。 |

| 4 |

IdPとして Webex を選択し、 次へをクリックします。 |

| 5 |

Webex IdP の仕組みを読んで理解しました にチェックを入れ、 次へをクリックします。 |

| 6 |

ルーティングルールを設定します。 ルーティング ルールを追加すると、IdP が追加され、 ID プロバイダー タブの下に表示されます。

詳細については、 Webex での複数の IdP による SSOを参照してください。

|

証明書の有効期限切れ通知を受け取った場合でも、既存の SSO 設定を確認する場合でも、証明書の管理と一般的な SSO のメンテナンス業務のために、Control Hubのシングル サインオン (SSO) 管理機能を使用できます。

SSO インテグレーションで問題が発生した場合、このセクションの要件と手順を使用して、IdP と Webex の間の SAML フローをトラブルシューティングします。

-

トラブルシューティングをするには、SAML トレース デバッグ ツールをインストールした Web ブラウザーを使用して、https://web.webex.com で Webex のウェブ バージョンに進みます。

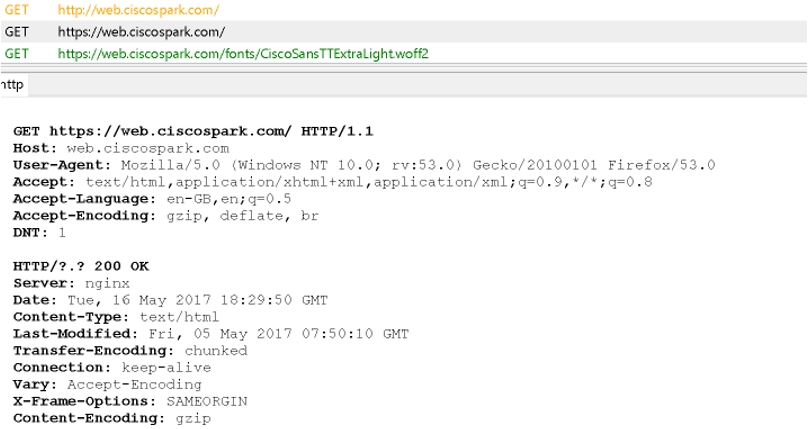

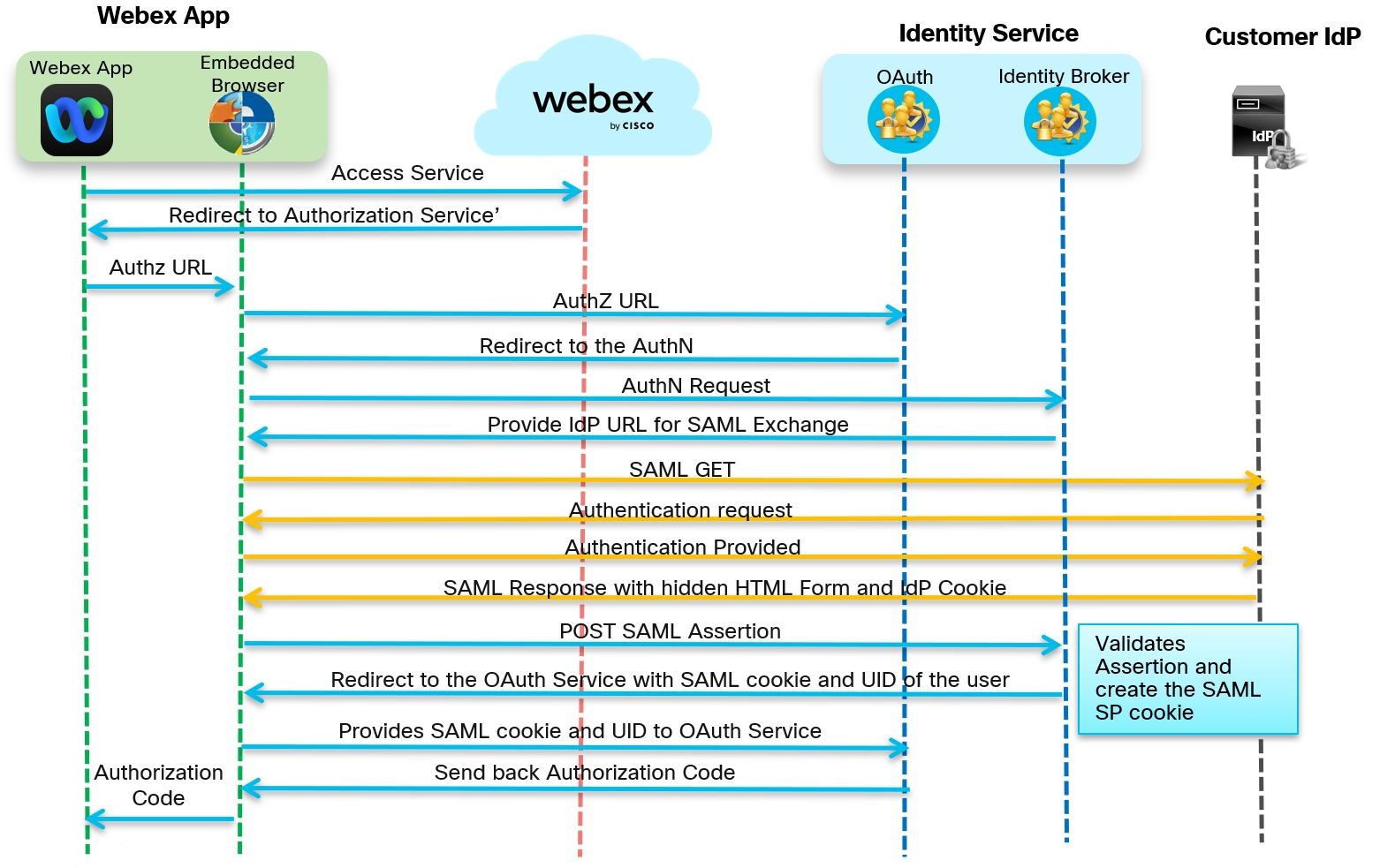

以下は、Webex アプリ、Webex サービス、Webex プラットフォームのアイデンティティ サービス、ID プロバイダー (IdP) 間のメッセージ フローです。

| 1 |

https://admin.webex.com に進みメール アドレスの SSO 対応 アプリでメールアドレスをプロンプトします。

アプリは Webex サービスに情報を送信し、Webex サービスはメール アドレスを検証します。

|

| 2 |

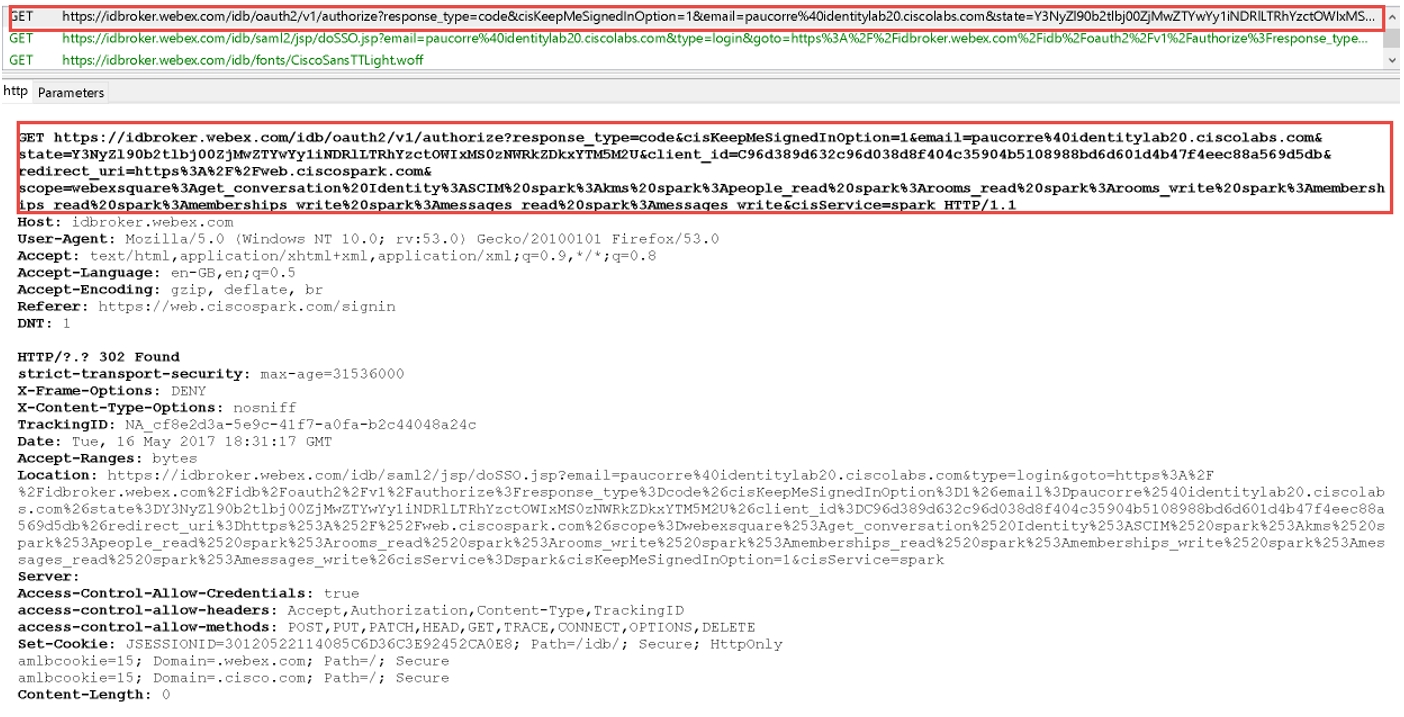

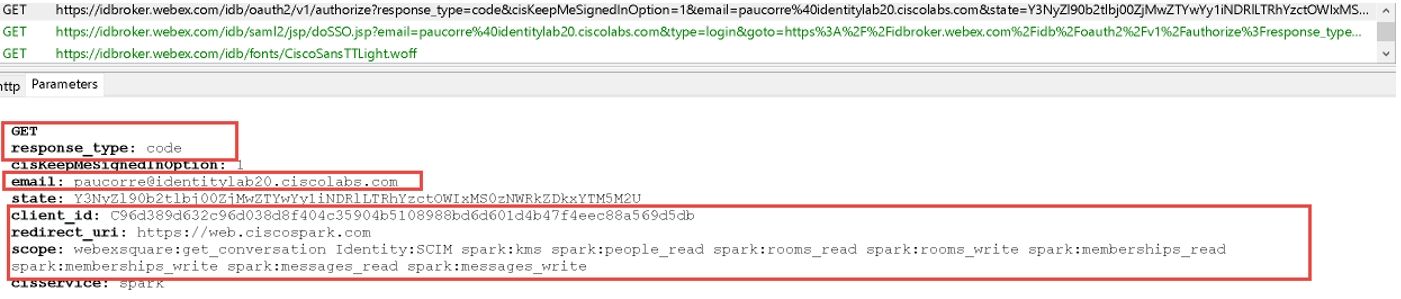

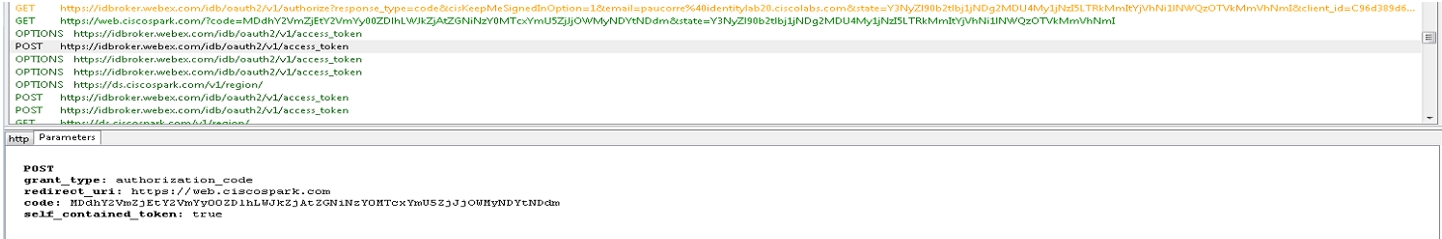

アプリはトークンを求めて GET 要求を OAuth 認証サーバーに送信します。SSO またはユーザー名とパスワード フローに対して、要求は ID サービスにリダイレクトされます。認証サーバーの URL が戻されます。 トレース ファイルの GET 要求を表示できます。

パラメーター セクションで、サービスは Oauth コード、要求を送信するユーザーのメール、ClientID、redirectURI、Scope などその他の Oauth の詳細を探します。

|

| 3 |

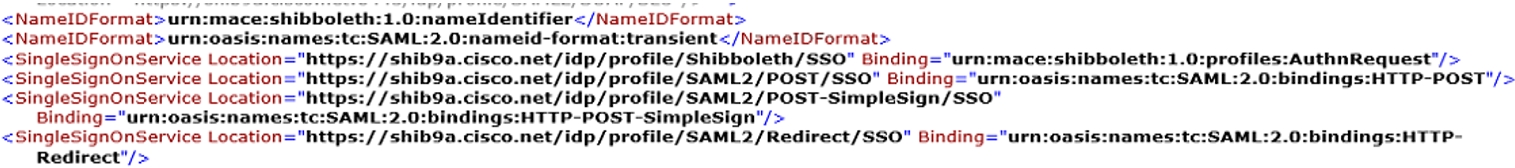

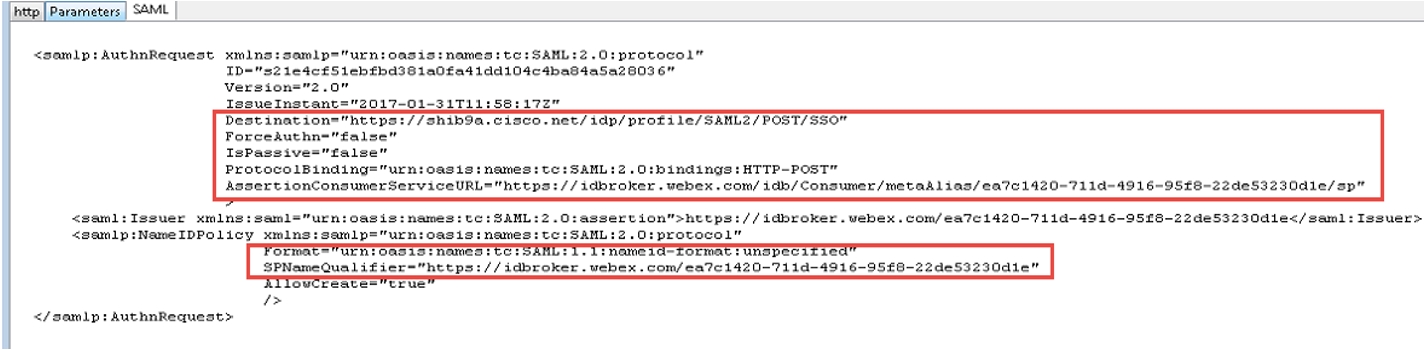

Webex アプリは SAML HTTP POST を使用して IdP からの SAML アサーションを要求します。

SSO が有効になっているとき、ID サービスの認証エンジンは SSO の IdP URL にリダイレクトします。メタデータが交換されたとき提供された IdP URL。

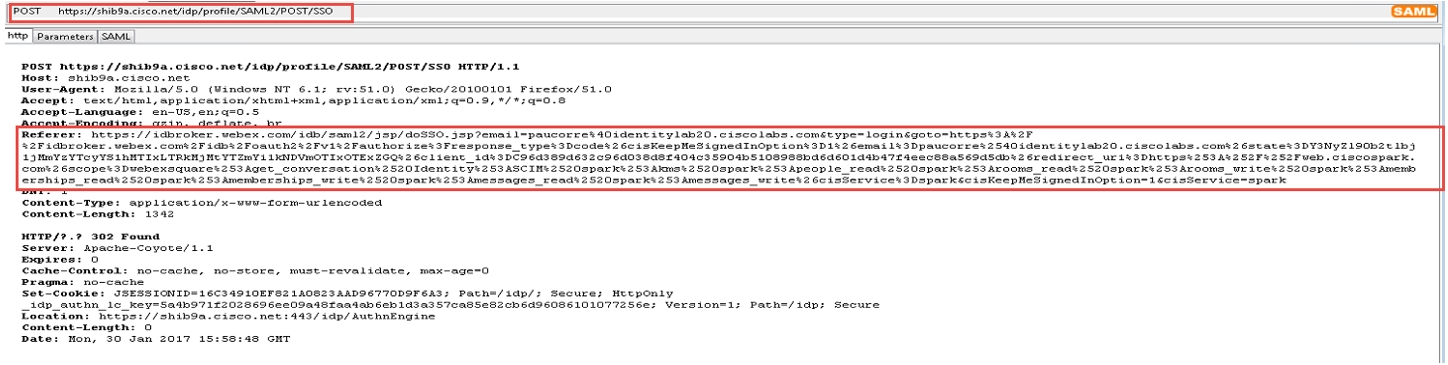

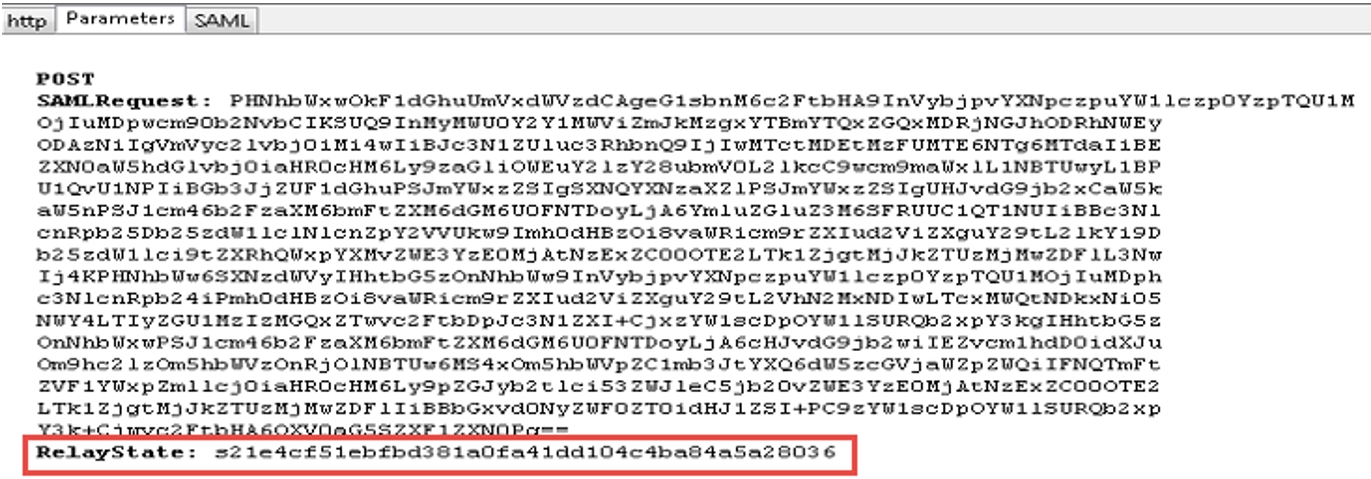

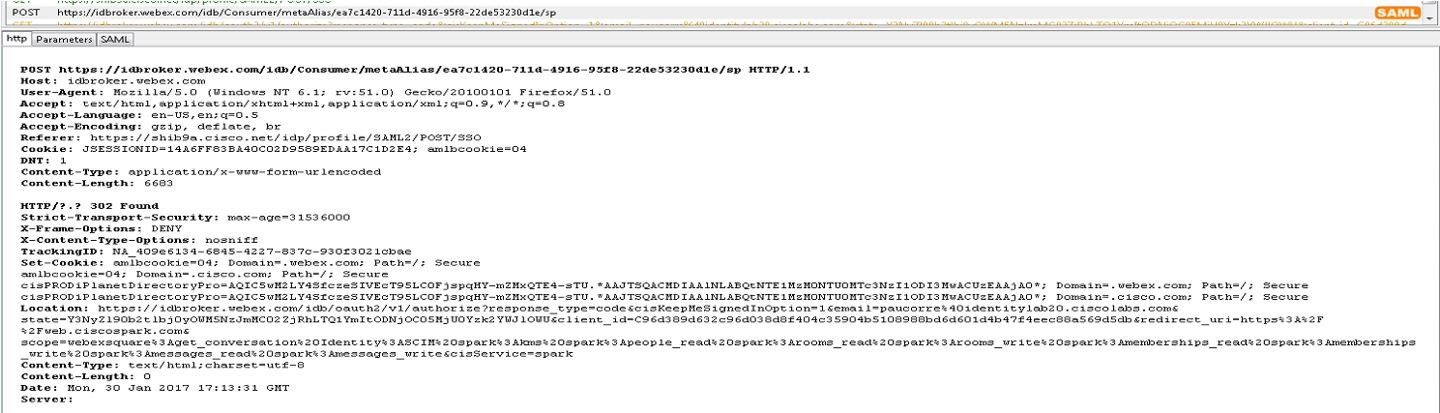

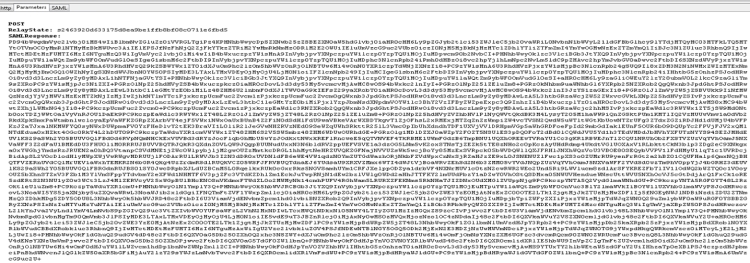

SAML POST メッセージのトレース ツールでチェックします。IdPbroker で要求された IdP に対して HTTP POST メッセージが表示されます。

RelayState パラメーターは IdP から正しい返信が表示されます。

SAML 要求のデコード バージョンを確認し、必須の AuthN がなく、応答の宛先が IdP の宛先 URL になるようにする必要があります。nameid 形式が正しい entityID (SPNameQualifier) の下の、IdP で正しく構成されていることを確認します。

SAML 契約が作成された際、IdP nameid 形式は指定され、構成された契約の名前となります。 |

| 4 |

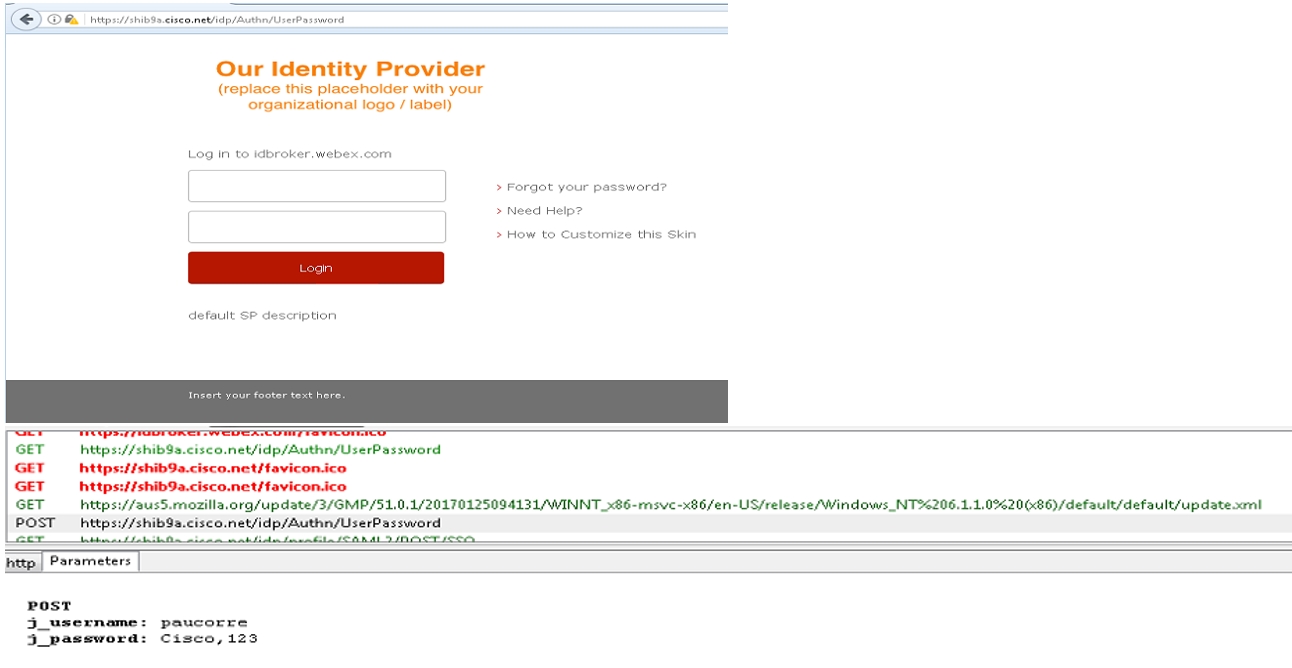

アプリの認証は、オペレーティング システム ウェブ リソースと IdP 間で発生します。

IdP で構成された IdP および認証メカニズムに応じて、別のフローが IdP から開始されます。

|

| 5 |

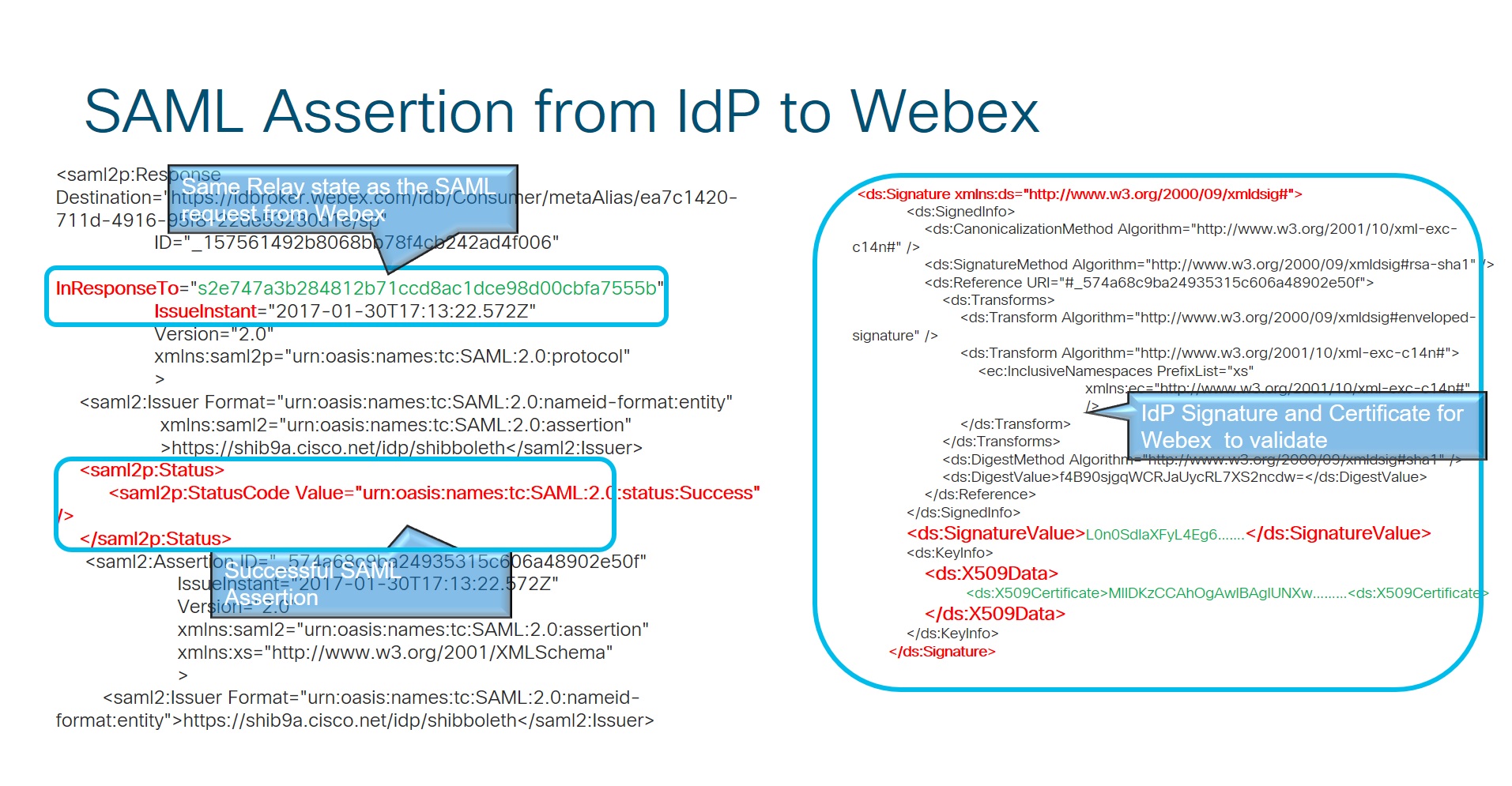

アプリは HTTP Post をアイデンティティ サービスに戻し、IdP により提供され、初期合意で合意された属性を含めます。

認証に成功すると、アプリは SAML POST メッセージの情報をアイデンティティ サービスに送信します。

EntityID がアサーションを要求している IdP をアプリが伝えている場合、RelayState は以前の HTTP POST メッセージと同じです。

|

| 6 |

IdP から Webex への SAML アサーション。

|

| 7 |

ID サービスは、Oauth アクセスと置き換えられた認証コードを受け取り、トークンを更新します。このトークンはユーザーの代わりにリソースへアクセスするために使用されます。

アイデンティティ サービスは IdP からの回答を検証した後に、Webex アプリが別の Webex サービスにアクセスできるようにする OAuth トークンを発行します。

|