Control Hub でシングルサインオンのインテグレーションを管理する

フィードバックがある場合

フィードバックがある場合

組織内で複数のIDプロバイダーに対してSSOを設定する場合は、 Webexでの複数のIdPを使用したSSOを参照してください。

Ciscoのセキュリティおよび信頼チームは、Cisco Webexサービスのシングルサインオン(SSO)証明書検証プロセスに脆弱性を発見しました。その結果、SSOトラストアンカーは2026年5月22日に削除されます。Webexへのアクセスを中断なく確保するため、この期日までに新しい証明書テンプレートをコントロールハブにアップロードしてください。

新しい証明書を期限内にアップロードできない場合、ユーザーはWebexにサインインできなくなります。この場合は、 SSO 自己復旧 オプションを使用して SSO を一時的に無効にし、Webex 組織へのアクセスを回復できます。新しい証明書をアップロードするには、この記事の 「 IDプロバイダー(IdP)証明書 」セクションを参照してください。

組織の証明書の使用状況が [なし] に設定されているにもかかわらず、まだアラートを受信している場合は、アップグレードを続行することをおすすめします。SSO 展開では現在証明書を使用していませんが、将来変更するには証明書が必要な場合があります。

Control Hub で、Webex シングル サインオン (SSO) 証明書が期限切れとなるという旨のメール通知を受信したか、またはアラートを見たことがあると思います。この記事のプロセスに従って、Cisco (SP) から SSO クラウド証明書のメタデータを取得し、IdP に追加してください。そうしないと、ユーザーは Webex サービスを使用できなくなります。

Webex組織でSAML Cisco (SP) SSO証明書を使用している場合は、定期メンテナンス期間中にできるだけ早くクラウド証明書を更新する計画を立てる必要があります。

お客様の Webex 組織のサブスクリプションの一部である全サービスが影響を受けます。これには次を含みますが、それらに限定されません。

-

Webex アプリ (すべてのプラットフォームに対する新しいサインイン: デスクトップ、モバイル、Web)

-

Webex サービス (Control Hub内、Calling を含む)

-

Webex Meetings サイト (Control Hub を通じて管理)

-

Cisco Jabber (SSO と統合されている場合)

始める前に

開始する前に、すべての指示をお読みください。証明書を変更するか、またはウィザードを通じて証明書を更新した後、新しいユーザーは正常にサインインできない場合があります。

ご利用のIDプロバイダーが複数の証明書をサポートしていない場合(市場に出回っているほとんどのIDプロバイダーはこの機能をサポートしていません)、Webexアプリのユーザーに影響が出ないメンテナンス期間中にこのアップグレードを実施することをお勧めします。これらのアップグレード作業は、運用時間と事後検証を含めて約30分かかります。

| 1 |

SAML Cisco (SP) SSO 証明書の有効期限切れを確認するには:

|

| 2 |

IdP に移動して |

| 3 |

証明書と有効期限を確認するをクリックしてください。 これにより、 サービスプロバイダー(SP)証明書 ページに移動します。 組織でデュアル証明書を使用している場合は、セカンダリ証明書をプライマリ証明書に切り替えたり、既存のセカンダリ証明書を削除したりすることもできます。 |

| 4 |

証明書の更新をクリックします。 |

| 5 |

組織が使用しているIDプロバイダーの種類を選択してください。

お客様の IdP が単一の証明書をサポートする場合、しばらくお待ちになって計画されたダウンタイムの間にこの手順を実施することをお勧めします。Webex 証明書が更新される一方、新規ユーザーのサインインは簡単には動作しません。既存のサインインが保存されています。 |

| 6 |

更新のために証明書のタイプを選択します:

|

| 7 |

現在の証明書を選択した証明書に置き換えることを確認するには、 [証明書の置き換え] をクリックして現在の証明書を選択した証明書に置き換えますにチェックを入れ、 [証明書の置き換え]をクリックします。 |

| 8 |

サービスプロバイダー (SP) 証明書の更新 ページで、 メタデータのダウンロード または 証明書のダウンロード をクリックして、Webex クラウドから更新されたメタデータ ファイルまたは証明書のコピーをダウンロードします。 |

| 9 |

IdP 管理インターフェイスに移動して、新しい Webex メタデータ ファイルをアップロードします。

|

| 10 |

コントロールハブのインターフェースに戻ります。 サービスプロバイダー (SP) 証明書の更新 ページで、 すべての IdP のメタデータを既に更新しましたにチェックを入れ、 次へをクリックします。 |

| 11 |

[完了] をクリックします。 |

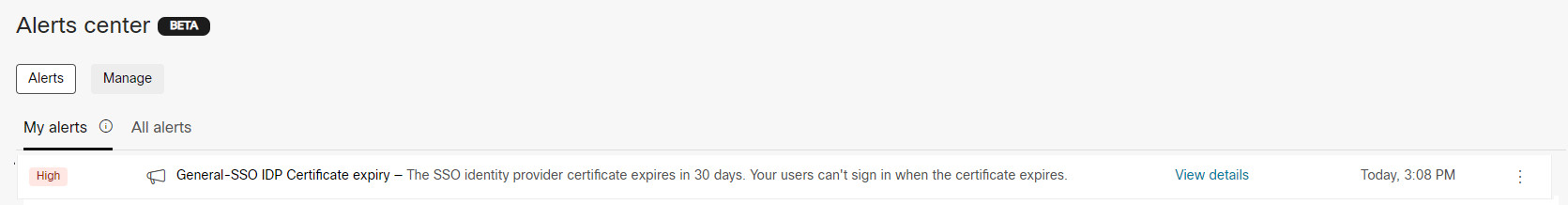

Control Hub で、IdP 証明書が期限切れとなるという旨のメール通知を受信したか、アラートを見たことがあると思います。IdP ベンダーには証明書の更新に関する固有のドキュメントがあるため、Control Hub で必要な内容を説明します。これには、更新された IdP メタデータを取得し、それを Control Hub にアップロードして証明書を更新するための汎用手順もあります。

| 1 |

IdP SAML 証明書の有効期限切れを確認するには:

|

| 2 |

IdP 管理インターフェイスに移動して、新しいメタデータ ファイルを取得します。

|

| 3 |

IDプロバイダー タブに戻ります。 |

| 4 |

IdP に移動し、 |

| 5 |

IdPメタデータファイルをウィンドウにドラッグアンドドロップするか、 ファイルを選択 をクリックしてアップロードしてください。 |

| 6 |

IdP メタデータの署名方法に応じて、[セキュリティが低い] (自己署名) または [セキュリティが高い] (公共 CA により署名済み) を選択します。 |

| 7 |

SSO 更新のテスト をクリックして、新しいメタデータファイルがコントロール ハブ組織に正しくアップロードされ、解釈されたことを確認してください。ポップアップウィンドウで期待される結果を確認し、テストが成功した場合は テスト成功: を選択してください。SSOとIdP を有効にして、 保存をクリックします。 SSOサインインの体験を直接確認するには、この画面から URLをクリップボードにコピー をクリックし、プライベートブラウザウィンドウに貼り付けることをお勧めします。そこから、SSO のサインインをウォークスルーできます。これは、SSO 設定のテスト時に誤判定の結果をもたらす可能性のある、Web ブラウザーにキャッシュされた情報を削除するのに役立ちます。 新しい証明書をアップロードしてから、変更が反映されるまで最大24時間かかる場合があります。 結果: 完了すると、組織の IdP 証明書が更新されます。 IDプロバイダー タブで、いつでも証明書のステータスを確認できます。

|

IdP に戻す必要が出てきた場合でも、最新の Webex SP メタデータをエクスポートできます。インポートされた IdP SAML メタデータが期限切れになりそうなときか、期限切れになったときに通知が表示されます。

この手順は、IdP 管理が使用可能でなかったり、IdP が証明書をアップデートする機能しかサポートしていなかったりすることによりメタデータが IdP にインポートされていなかった場合、エクスポートが先に行われていない複数の証明書をサポートする IdP など、共通の IdP SAML 証明書を管理するシナリオで役立ちます。このオプションを使うと、SSO 設定とイベント後の検証で証明書を更新するだけで、変更を最小限に抑えるのに役立ちます。

| 1 | |

| 2 |

。 |

| 3 |

IDプロバイダー タブに移動してください。 |

| 4 |

IdP に移動し、 Webexアプリのメタデータファイル名は idb-meta-<org-ID>-SP.xmlです。 |

| 5 |

メタデータを IdP にインポートします。 IdP のドキュメントに従って、Webex SP メタデータをインポートします。IdP インテグレーション ガイドを使用するか、または特定の IdP が記載されていない場合はドキュメントを参照できます。 |

| 6 |

完了したら、この記事の |

IdP 環境が変更された場合、または IdP 証明書の有効期限が切れそうな場合、更新されたメタデータを Webex にいつでもインポートできます。

始める前に

IdP メタデータを収集します。通常はエクスポートされた xml ファイルです。

| 1 | |

| 2 |

。 |

| 3 |

IDプロバイダー タブに移動してください。 |

| 4 |

IdP に移動し、 |

| 5 |

ウィンドウに IdP メタデータ ファイルをドラッグ アンド ドロップするか、[メタデータ ファイルを選択する] をクリックしてアップロードします。 |

| 6 |

IdP メタデータの署名方法に応じて、[セキュリティが低い] (自己署名) または [セキュリティが高い] (公共 CA により署名済み) を選択します。 |

| 7 |

SSO 設定のテストをクリックし、新しいブラウザ タブが開いたら、サインインして IdP で認証します。 |

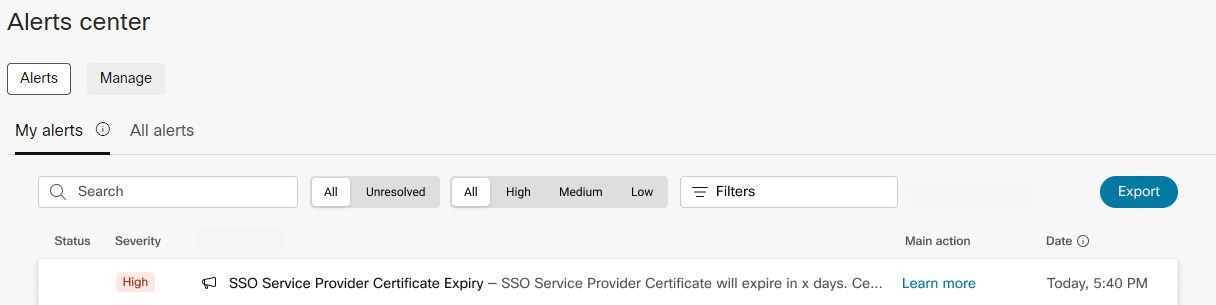

証明書が期限切れに設定される前に Control Hub でアラートを受信しますが、アラートのルールを事前にセットアップすることもできます。このルールにより、SP または IdP 証明書の有効期限が切れる前に通知されます。この通知はメール、Webex アプリのスペース、または両方を通じて送ることができます。

配信チャネルの設定にかかわらず、すべてのアラートは常に Control Hub に表示されます。詳細については、 コントロール ハブの通知 を参照してください。

| 1 | |

| 2 |

通知に移動してください。 |

| 3 |

[管理]、[すべてのルール] の順に選択します。 |

| 4 |

[ルール] リストから、作成するいずれかの SSO ルールを選択します:

|

| 5 |

[配信チャネル] セクションで、[メール]、[Webex スペース]、または両方のチェックボックスをオンにします。 [メール] を選択した場合、通知を受け取る必要があるメール アドレスを入力します。 [Webex スペース] オプションを選択した場合、Webex アプリのスペースに自動的に追加され、そこに通知が送信されます。 |

| 6 |

変更を保存します。 |

次に行うこと

証明書の期限切れのアラートは 15 日おきに 1 回送信され、期限切れの 60 日前に開始されます。(60日目、45日目、30日目、15日目にアラートが届きます。)証明書を更新するとアラートは停止します。

単一のログアウトURLが設定されていないという通知が表示される場合があります。

シングル ログアウト (SLO とも呼ばれます) をサポートするために、IdP を設定することをおすすめします。Webex はリダイレクトとPOSTメソッドの両方をサポートしており、Control Hub からダウンロードされたメタデータで使用可能です。すべての IdP が SLO をサポートしているわけではありません。IdP チームに連絡してサポートを受けてください。AzureAD、Ping Federate、ForgeRock、Oracleなど、SLOをサポートする主要なIdPベンダーの場合、 統合の構成方法を文書化しています。身分証明書を確認してください & セキュリティチームに、IDPの具体的な仕様と適切な設定方法について説明してください。

単一のログアウトURLが設定されていない場合:

-

既存の IdP セッションは有効のままです。次回ユーザーがサインインするときに、IdP から再認証を求められない場合があります。

-

サインアウト時に警告メッセージが表示されるため、Webex アプリのログアウトはシームレスには行われません。

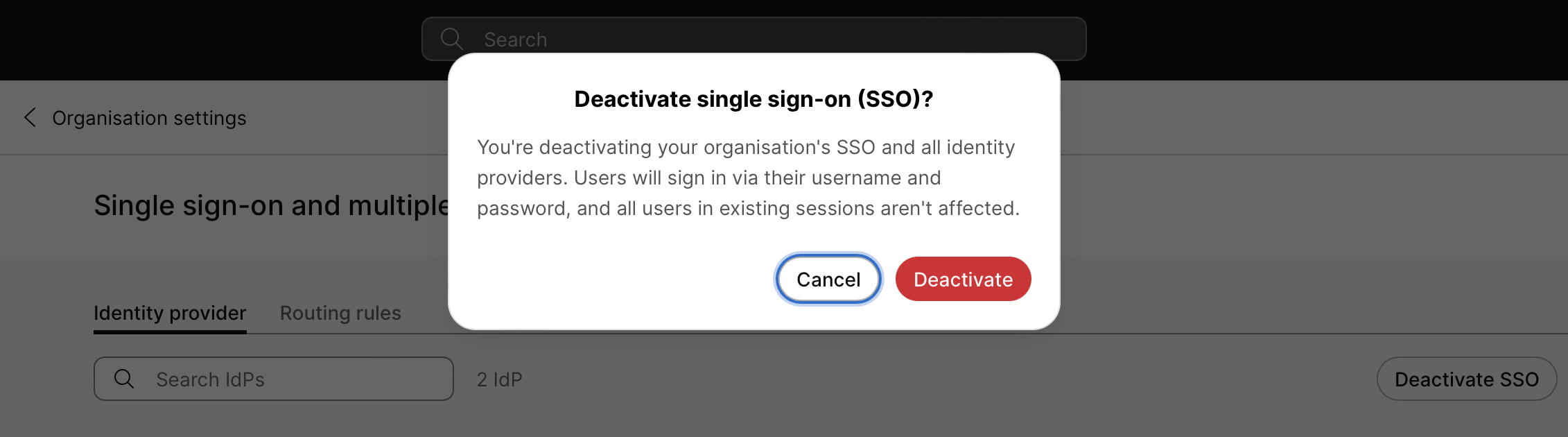

Webex 組織の中でも Control Hub で管理されているものについて、シングル サインオン (SSO) を無効にできます。IDプロバイダー(IdP)を変更する場合は、SSOを無効にすることをお勧めします。

組織のシングル サインオンが有効になっているにもかかわらず失敗している場合は、Webex 組織にアクセスできる Cisco パートナーに連絡してそれを無効にできます。

| 1 | |

| 2 |

。 |

| 3 |

IDプロバイダー タブに移動してください。 |

| 4 |

SSOを無効にするをクリックします。 ポップアップ ウィンドウが表示され、SSO の無効化について警告します。

SSO を無効にする場合、統合 IdP 構成の代わりに、クラウドによってパスワードが管理されます。 |

| 5 |

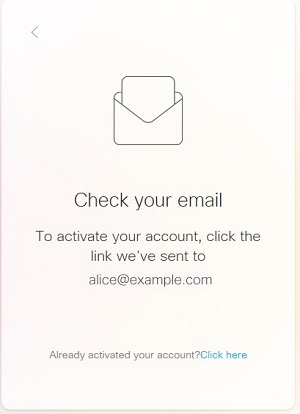

SSO を無効にする影響を理解して処理する場合、[無効にする] をクリックします。 SSOは無効化され、すべてのSAML証明書リストが削除されます。 SSOが無効になっている場合、認証が必要なユーザーは、サインインプロセス中にパスワード入力欄が表示されます。

|

次に行うこと

お客様またはお客様が顧客組織のSSOを再設定した場合、ユーザーアカウントはWebex組織と統合されているIdPによって設定されたパスワードポリシーを使用するようになります。

SSO ログインで問題が発生した場合は、 SSO 自己復旧オプション を使用して、Control Hub で管理されている Webex 組織にアクセスできます。自己復旧オプションを使用すると、コントロールハブでSSOを更新または無効にすることができます。

をクリックします。

をクリックします。 をクリックすると、SPメタデータまたは証明書をダウンロードできます。

をクリックすると、SPメタデータまたは証明書をダウンロードできます。

をクリックして

をクリックして