Gerenciar a integração do registro único no Control Hub

Comentários?

Comentários?

Se você deseja configurar o SSO para vários provedores de identidade em sua organização, consulte SSO com vários IdPs no Webex.

A equipe de Segurança e Confiança da Cisco identificou uma vulnerabilidade no processo de validação de certificados de autenticação única (SSO) para os serviços Cisco Webex. Como resultado, as âncoras de confiança do SSO serão removidas em 22 de maio de 2026. Para garantir o acesso ininterrupto ao Webex, faça o upload de um novo modelo de certificado para o Control Hub antes desta data.

Caso não consiga carregar o novo certificado a tempo, os usuários não poderão entrar no Webex. Neste caso, você pode usar a opção recuperação automática de SSO para desativar temporariamente o SSO e recuperar o acesso à sua organização Webex. Para carregar um novo certificado, consulte a seção Certificado do provedor de identidade (IdP) neste artigo.

Se o uso do certificado da sua organização estiver definido para Nenhum, mas você ainda estiver recebendo um alerta, recomendamos que continue com a atualização. A SSO implantação de sistema não está usando o certificado hoje, mas você pode precisar do certificado para alterações futuras.

De tempos em tempos, você pode receber uma notificação por e-mail ou ver um alerta no Control Hub de que o certificado do Webex registro único (SSO) irá expirar. Siga o processo neste artigo para recuperar os SSO em nuvem dos quais nós (o SP) e adicione-os de volta ao seu IdP; caso contrário, os usuários não poderão usar os serviços Webex.

Se você estiver usando o certificado SSO SAML da Cisco (SP) em sua organização Webex, planeje atualizar o certificado na nuvem durante uma janela de manutenção programada o mais breve possível.

Todos os serviços que fazem parte da subscrição da organização Webex são afetados, incluindo, mas não se limitam a:

-

Aplicativo Webex (novos sign-ins para todas as plataformas: desktop, celular e web)

-

Serviços Webex no Control Hub , incluindo chamada

-

Os sites Webex Meetings gerenciados pelo Control Hub

-

Cisco Jabber se ele estiver integrado com o SSO

Antes de começar

Favor ler todas as direções antes de começar. Depois de alterar o certificado ou passar pelo assistente para atualizar o certificado, os novos usuários podem não ser capazes de entrar com êxito.

Se o seu IdP não suporta vários certificados (a maioria dos IdPs no mercado não suporta esse recurso), recomendamos que você agende essa atualização durante uma janela de manutenção em que os usuários do Webex App não sejam afetados. Essas tarefas de atualização devem levar aproximadamente 30 minutos em tempo operacional e na validação pós-evento.

| 1 |

Para verificar se o certificado de SSO SAML da Cisco (SP) irá expirar:

Você também pode ir diretamente ao SSO sistema para atualizar o certificado. Se você decidir sair do assistente antes de concluí-lo, poderá acessá-lo novamente a qualquer momento em em Hub de Controle. |

| 2 |

Acesse o IdP e clique em |

| 3 |

Clique em Revisar certificados e data de validade. Isso leva você à página de certificados do provedor de serviços (SP) . Você pode clicar em Se sua organização utiliza certificados duplos, você também tem a opção de trocar um certificado secundário por um certificado primário ou excluir um certificado secundário existente. |

| 4 |

Clique em Renovar certificado. |

| 5 |

Escolha o tipo de IdP que sua organização utiliza.

Se o seu IdP suporta um único certificado, recomendamos que você aguarde para executar estas etapas durante o tempo de inatividade agendado. Enquanto o certificado Webex estiver sendo atualizado, os novos logons de usuário não funcionarão brevemente; os logons existentes são preservados. |

| 6 |

Escolha o tipo de certificado para a renovação:

|

| 7 |

Para confirmar que deseja substituir o certificado atual pelo certificado selecionado, marque Ao clicar em Substituir um certificado, irei substituir o certificado atual pelo certificado selecionadoe, em seguida, clique em Substituir um certificado. |

| 8 |

Na página Renovar certificados do provedor de serviços (SP), clique em Baixar metadados ou Baixar certificado para baixar uma cópia do arquivo de metadados ou certificado atualizado da nuvem Webex. |

| 9 |

Navegue até a interface de gerenciamento IdP para carregar o novo arquivo de metadados Webex.

|

| 10 |

Retornar à interface do Hub de Controle. Na página Renovar certificados do provedor de serviços (SP), marque Já atualizei os metadados para todos os IdPse clique em Próximo. |

| 11 |

Clique em Concluído. |

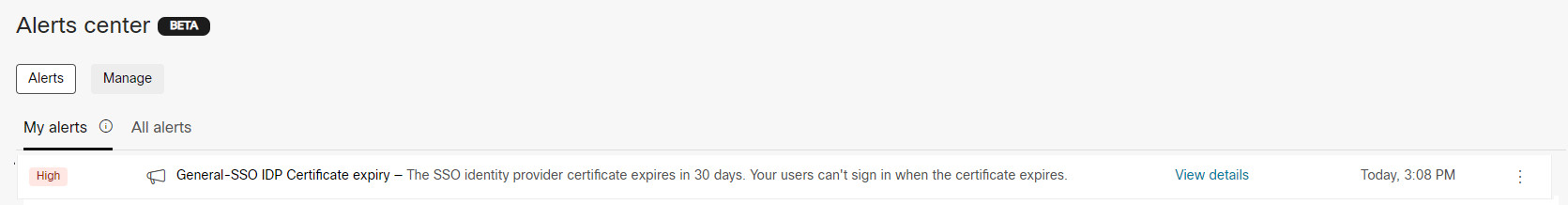

De tempos em tempos, você pode receber uma notificação por e-mail ou ver um alerta no Control Hub de que o certificado IdP irá expirar. Como os fornecedores IdP possuem sua própria documentação específica para renovação de certificados, cobrimos o que é necessário no Control Hub, juntamente com passos genéricos para recuperar metadados IdP atualizados e carregue-os no Control Hub para renovar o certificado.

| 1 |

Para verificar se o certificado IdP SAML vai expirar:

|

| 2 |

Navegue até a interface de gerenciamento do IdP para recuperar o novo arquivo de metadados.

|

| 3 |

Voltar à guia Provedor de identidade. |

| 4 |

Acesse o IdP, clique em |

| 5 |

Arraste e solte seu arquivo de metadados IdP na janela ou clique em Escolha um arquivo e carregue-o dessa forma. |

| 6 |

Escolha Menos seguro (auto assinado) ou Mais seguro (assinado por uma CA pública), dependendo de como os metadados IdP são assinados. |

| 7 |

Clique em Testar atualização de SSO para confirmar se o novo arquivo de metadados foi carregado e interpretado corretamente na sua organização do Control Hub. Confirme os resultados esperados na janela pop-up e, se o teste for bem-sucedido, selecione Teste bem-sucedido: Ative o SSO e o IdP e clique em Salvar. Para ver a experiência de login SSO diretamente, recomendamos que você clique em Copiar URL para a área de transferência desta tela e cole-a em uma janela anônima do navegador. A partir daí, você poderá iniciar sessão com o SSO. Isso ajuda a remover qualquer informação armazenada em cache no navegador da web que possa fornecer um resultado falso positivo ao testar sua configuração de SSO. Após o envio do novo certificado, a alteração pode levar até 24 horas para entrar em vigor. Resultado: Você terminou e o certificado IdP da sua organização agora está renovado. Você pode verificar o status do certificado a qualquer momento na guia Provedor de identidade.

|

Você pode exportar os metadados SP Webex mais recentes sempre que precisar adicioná-los de volta ao seu IdP. Você verá um aviso quando os metadados SAML importados expirarem ou expirarem.

Esta etapa é útil em cenários comuns de IdP SAML gerenciamento de certificados, como IdPs que suportam vários certificados em que a exportação não foi feita antes, se os metadados não foram importados para o IdP porque um administrador IdP não estava disponível ou se o IdP suporta a capacidade de atualizar apenas o certificado. Esta opção pode ajudar a minimizar a alteração atualizando apenas o certificado na sua configuração SSO e validação pós-evento.

| 1 | |

| 2 |

Acesse . |

| 3 |

Acesse a guia Provedor de identidade. |

| 4 |

Acesse o IdP, clique em O nome do arquivo de metadados do aplicativo Webex é idb-meta-<org-ID>-SP.xml. |

| 5 |

Importe os metadados para o seu IdP. Siga a documentação do seu IdP para importar os metadados SP Webex. Você pode usar nossos guias de integração IdP ou consultar a documentação do seu IdP específico, se não estiver listado. |

| 6 |

Quando terminar, execute o teste SSO usando as etapas em |

Quando o ambiente IdP for atualizado ou se o certificado IdP expirar, você poderá importar os metadados atualizados para o Webex a qualquer momento.

Antes de começar

Reúna seus metadados IdP, normalmente como um arquivo xml exportado.

| 1 | |

| 2 |

Acesse . |

| 3 |

Acesse a guia Provedor de identidade. |

| 4 |

Acesse o IdP, clique em |

| 5 |

Arraste e solte o seu arquivo de metadados IdP na janela ou clique em Escolher um arquivo de metadados e carregue-o dessa forma. |

| 6 |

Escolha Menos seguro (auto assinado) ou Mais seguro (assinado por uma CA pública), dependendo de como os metadados IdP são assinados. |

| 7 |

Clique em Testar configuração SSOe, quando uma nova guia do navegador for aberta, autentique-se com o IdP fazendo login. |

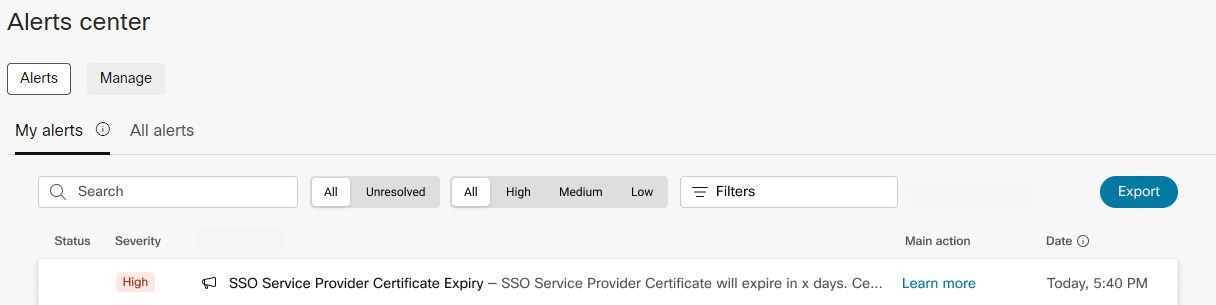

Você receberá alertas no Control Hub antes que os certificados sejam definidos para expirar, mas você também pode configurar proativamente regras de alerta. Estas regras permitem que você saiba com antecedência que os seus certificados SP ou IdP vão expirar. Podemos enviá-los por e-mail, um espaço no aplicativoWebex, ou ambos.

Independentemente do canal de entrega configurado, todos os alertas sempre aparecem no ControlHub. Consulte Notificações no Centro de Controle para obter mais informações.

| 1 | |

| 2 |

Acesse Notificações. |

| 3 |

Escolha Gerenciar, então Todas as regras. |

| 4 |

Na lista Regras, escolha qualquer uma SSO regras específicas que você gostaria de criar:

|

| 5 |

Na seção Canal de entrega, marque a caixa para E-mail, espaçoWebex, ou ambos. Se você escolher E-mail, insira o endereço de e-mail que deve receber a notificação. Se você escolher a opção do espaço Webex, você será automaticamente adicionado a um espaço dentro do aplicativo Webex e entregaremos as notificações lá. |

| 6 |

Salve suas alterações. |

O que fazer em seguida

Enviamos alertas de expiração do certificado uma vez a cada 15 dias, iniciando 60 dias antes de expirar. (Você pode esperar alertas nos dias 60, 45, 30 e 15.) Os alertas param quando você renova o certificado.

Você poderá ver um aviso informando que o URL de logout único não está configurado:

Recomendamos que você configure o IdP para suportar o Single Log Out (também conhecido como SLO). O Webex suporta os métodos de redirecionamento e pós, disponíveis em nossos metadados baixados do Control Hub. Nem todos os IdPs suportam SLO; entre em contato com a equipe IdP para assistência. Às vezes, para os principais fornecedores de IdP, como AzureAD, Ping Federate, ForgeRock e Oracle, que oferecem suporte a SLO, documentamos como configurar a integração. Consulte sua identidade. & Equipe de segurança sobre os detalhes do seu IdP e como configurá-lo corretamente.

Se o URL de logout único não estiver configurado:

-

Uma sessão IdP existente permanece válida. Na próxima vez que os usuários se inscreverem, talvez não sejam solicitados a reautticar pelo IdP.

-

Exibimos uma mensagem de aviso ao sair, para que o logout do aplicativo Webex não ocorra de forma simples.

Você pode desabilitar registro único (SSO) para sua organização Webex gerenciada no Control Hub. Você pode querer desativar o SSO se estiver mudando de provedor de identidade (IdP).

Se registro único tiver sido habilitado para sua organização, mas estiver falhando, você pode envolver seu parceiro Cisco, que pode acessar sua organização Webex para desativá-la para você.

| 1 | |

| 2 |

Acesse . |

| 3 |

Acesse a guia Provedor de identidade. |

| 4 |

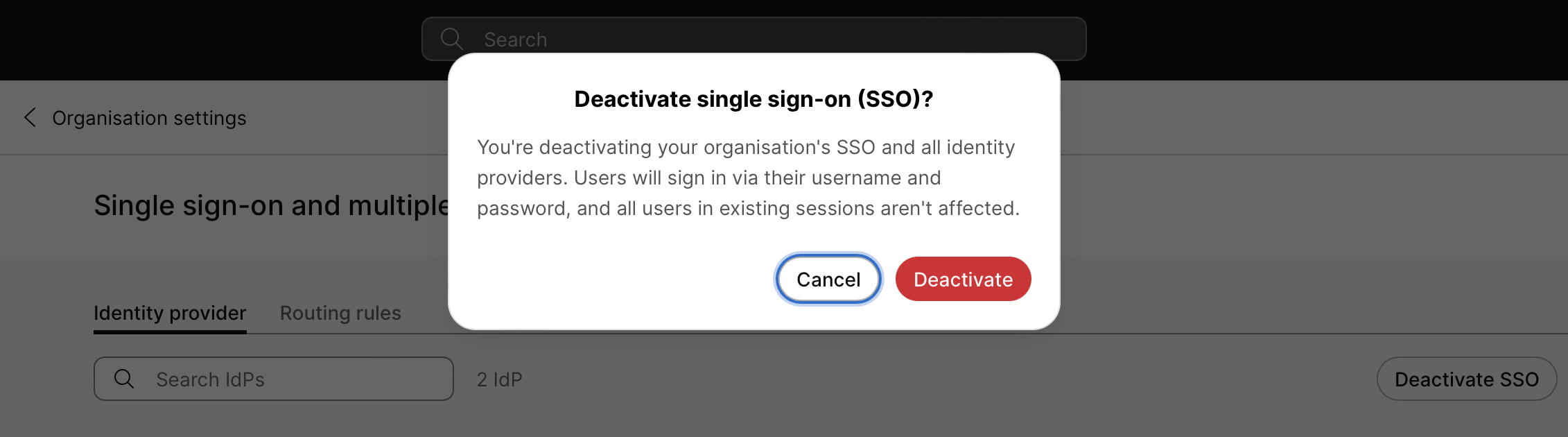

Clique em Desativar SSO. Uma janela pop-up é exibida que avisa sobre a desativação SSO:

Se você desativar SSO acesso, as senhas serão gerenciadas pela nuvem em vez da configuração IdP integrada. |

| 5 |

Se você entender o impacto de desabilitar SSO e quiser continuar, clique em Desativar. O SSO foi desativado e todas as listagens de certificados SAML foram removidas. Se o SSO estiver desativado, os usuários que precisam se autenticar verão um campo para inserir a senha durante o processo de login.

|

O que fazer em seguida

Se você ou o cliente reconfigurarem o SSO para a organização do cliente, as contas de usuário voltarão a usar a política de senhas definida pelo IdP integrado à organização Webex.

Se você tiver problemas com o login SSO, poderá usar a opção de recuperação automática de SSO para obter acesso à sua organização Webex gerenciada no Control Hub. A opção de autorrecuperação permite atualizar ou desativar o SSO no Control Hub.

.

. para baixar os metadados ou o certificado do SP.

para baixar os metadados ou o certificado do SP.

e selecione

e selecione