- Start

- /

- Artikel

Webex-app installeren met Microsoft Intune op beheerde apparaten

In dit artikel

In dit artikel Feedback?

Feedback?Als beheerder kunt u de Webex-integratie met Intune gebruiken om de Webex-app in te richten en te beheren via Microsoft Intune Endpoint Manager.

Overzicht

Webex ondersteunt integratie met Enterprise Mobility Management (EMM), zoals Microsoft Intune, een cloudgebaseerde service die zowel Mobile Application Management (MAM) als Mobile Device Management (MDM)-mogelijkheden biedt.

Met MAM-software kunt u toegang tot in uw organisatie geïmplementeerde mobiele toepassingen inrichten, configureren en besturen. Met MDM-software kunnen beheerders mobiele apparatuur die in uw organisatie worden gebruikt, controleren, beheren en beveiligen. Webex kan worden ingeschreven en beheerd op persoonlijke apparaten en bedrijfstelefoons met MAM- en MDM-toepassingen.

Implementatieopties

Webex voor Intune—Met behulp van de Intune SDK hebben we Webex voor Intune ontwikkeld, dat beschikbaar is in de App Store en Google Play.

De Webex voor Intune-toepassings-ID is ee0f8f6b-011c-4d44-9cac-bb042de0ab18.

Webex Intune Met Intune kunt u app-beleid afdwingen, zoals on-demand VPN en het gebruik van zakelijke e-mail. Gebruikers downloaden Webex Intune, waarna het Intune-toepassingsbeveiligingsbeleid bepaalt welke toegang ze hebben tot de Webex Intune-app en welke bedrijfsgegevens ze delen.

Apparaatregistratie is optioneel als u Webex Intune wilt implementeren. Het kan worden gebruikt op beheerde en onbeheerde apparaten.

EMM met Mobile Device Management—Alle mobiele apparaten en bedrijfsapplicaties zijn geregistreerd bij en worden beheerd door de MDM-applicatie.

In dit implementatiemodel voegt de beheerder de Webex Intune-toepassing toe aan de Intune-appcatalogus en wijst deze toe aan gebruikers of apparaten (zie Webex voor Android toevoegen en Webex voor iOS toevoegen in dit artikel). Het intune-appbeveiligingsbeleid is van toepassing op apparaat- of profielniveau. Dit beleid stelt een reeks regels in voor het beheer van toegang tot het webex- en het delen van bedrijfsgegevens.

U kunt ook apparaatbeperkingen instellen voor het beheren van gegevens delen vanaf iOS-apparaten.

Zie Een beleid voor toepassingsbeveiliging maken in dit artikel.

EMM met mobiel applicatiebeheer—In dit implementatiemodel zijn de mobiele apparaten niet geregistreerd in de Intune-portal.

-

Gebruikers kunnen de Webex Intune-app rechtstreeks downloaden uit de App Store voor iOS-apparaten en uit Google Play voor Android-apparaten. Het app-beveiligingsbeleid is van toepassing op toepassingsniveau. Het beleid bepaalt de toegangsvereisten voor toepassingen, zoals pincode voor toegang en bepaalt ook het delen van gegevens via Webex-intune.

-

Een andere optie is om een app-wrappingtool te gebruiken om de Webex-app in te pakken. Met de ingepakte applicatiebestanden kan een MAM-applicatie bepalen hoe apps op een mobiel apparaat kunnen worden gebruikt. Gebruikers kunnen de ingepakte en door MAM beheerde versie van de Webex-app downloaden uit de eigen App Store van het bedrijf of de MAM-app-repository. Het beleid voor toepassingsbeveiliging bepaalt het delen van bedrijfsgegevens vanuit de verpakte toepassing.

Zie Een beleid voor toepassingsbeveiliging maken in dit artikel.

Verpakte versies van Webex-apps (. IPA-bestanden voor iOS en . APK-bestanden voor Android) zijn beschikbaar in het mobiele toepassingsbeheerprogramma.

Dingen om rekening mee te houden

-

Zorg ervoor dat u toegang hebt tot Microsoft Endpoint Manager-beheer.

-

Gebruiker moet een Webex account hebben.

-

Zorg ervoor dat gebruikers zijn gemaakt in uw Active Directory en dat er intune-licenties zijn toegewezen aan gebruikers.

-

Als Android-apparaten zijn ingeschreven, moet u ervoor zorgen dat ze zijn ingeschreven voor Intune met een werkprofiel en dat ze compatibel zijn met het nalevingsbeleid van uw organisatie.

Webex voor Android toevoegen

| 1 |

Meld u aan bij Microsoft Endpoint Manager Admin Center. |

| 2 |

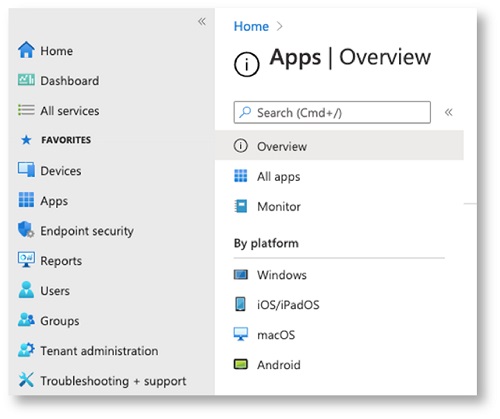

Selecteer in het linkerdeelvenster Apps en onder Platform kies Android . |

| 3 |

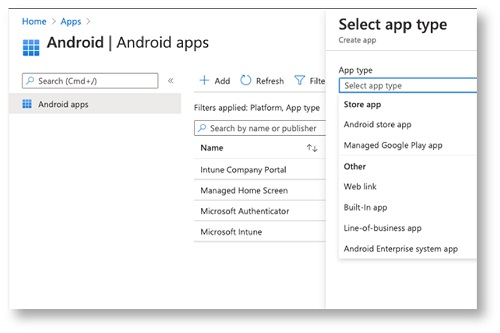

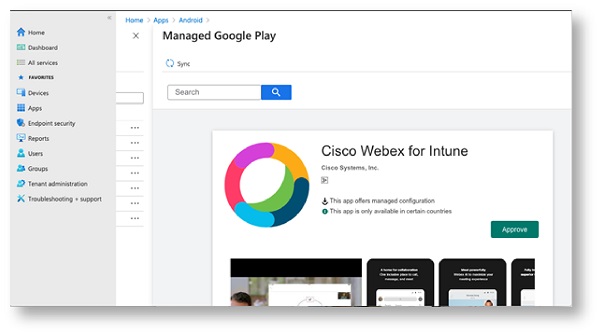

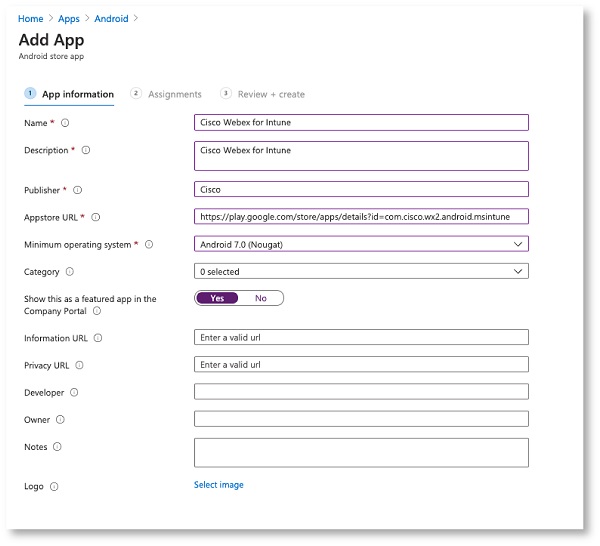

Klik op Toevoegen.

Webex voor Intune kan op twee manieren worden geïmplementeerd vanuit de Store-app :

|

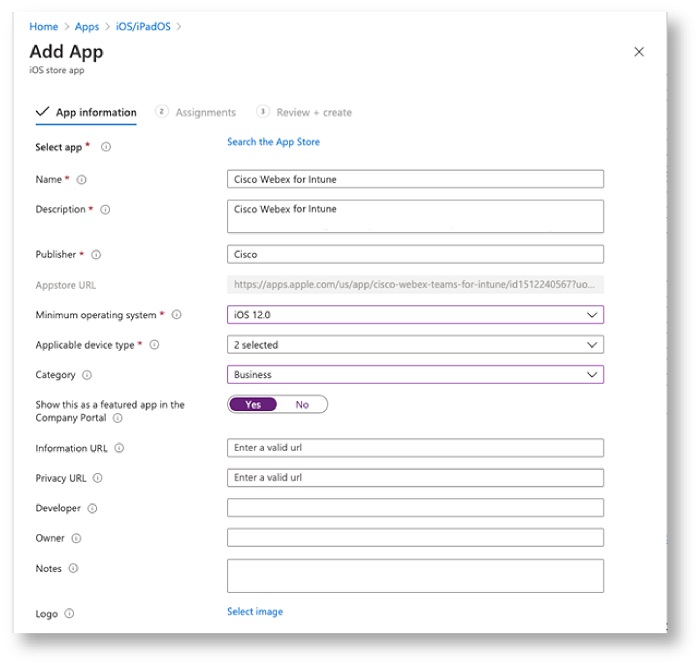

Webex voor iOS toevoegen

| 1 |

Meld u aan bij Microsoft Endpoint Manager Admin Center. |

| 2 |

Selecteer in het linkerdeelvenster Apps en onder Platform kiest u iOS/iPadOS. |

| 3 |

Klik op Toepassing toevoegen en kies iOS Store-app. |

| 4 |

Zoek naar Cisco Webex voor Intuneen voer de volgende informatie in:

Voor iPadOS selecteert u Minimaal besturingssysteem als 13.1 en later |

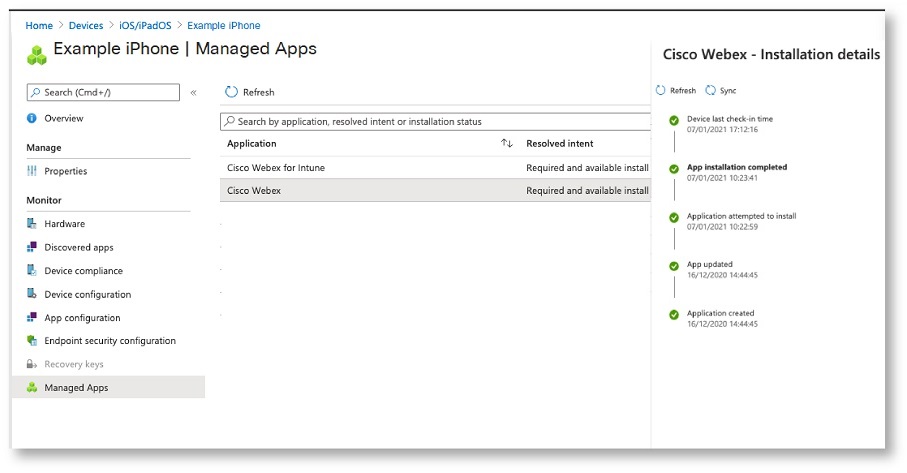

Installatiestatus van toepassing controleren

| 1 |

Meld u aan bij Microsoft Endpoint Manager Admin Center. |

| 2 |

Selecteer in het linkerdeelvenster Apparaten en kies uit Android of iOS. |

| 3 |

Selecteer het apparaat waarop u Webex hebt geïnstalleerd, klik op Beheerde appen zoek vervolgens naar Cisco Webex voor Intune.

|

| 4 |

Controleer de installatiestatus. |

Een app-configuratiebeleid maken

U kunt het Configuratiebeleid voor de app configureren voor Android- en iOS-/iPadOS-apparaten. U kunt deze instellingen toepassen op zowel beheerde apparaten als beheerde toepassingen. De Webex-app controleert deze instellingen wanneer gebruikers de app voor het eerst uitvoeren op hun mobiele apparaat. De instellingen voor het configureren van de app worden toegepast, zodat de app kan worden aangepast met de configuratie en het beheer van de app.

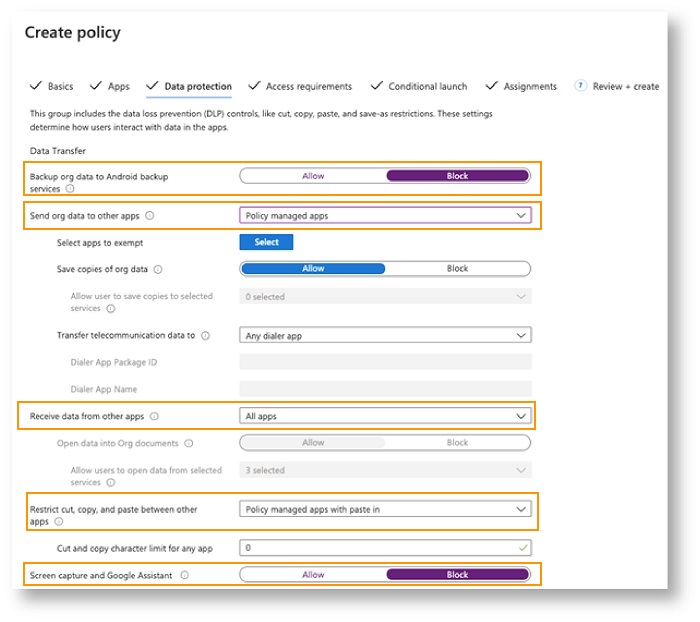

Een beleid voor toepassingsbeveiliging maken

App-beveiligingsbeleid is een regel die ervoor zorgt dat de gegevens van een organisatie veilig blijven of in een beheerde app worden bewaard. Een beleid kan een regel zijn die wordt afgedwongen wanneer de gebruiker probeert toegang te krijgen tot bedrijfsgegevens of deze te verplaatsen, of een reeks acties die worden verboden of gecontroleerd wanneer de gebruiker de app gebruikt. App-beveiligingsbeleid is beschikbaar voor MDM-beheerde WebEx voor Intune en ingepakte applicaties (.IPA- en .APK-bestanden).

Als u een bestaand beleid voor toepassingsbeveiliging hebt, kunt u hetzelfde beleid gebruiken en dit beleid toewijzen aan de gebruiker. U kunt ook de volgende stappen gebruiken om een nieuw app-beveiligingsbeleid te maken.

Meer informatie over deze procedure kunt u vinden in Microsoft-documentatie.

| 1 |

Meld u aan bij Microsoft Endpoint Manager Admin Center. |

| 2 |

Selecteer in het linkerdeelvenster Apps en klik op App-beveiligingsbeleid. |

| 3 |

Selecteer Beleid maken en kies Android of iOS. |

| 4 |

Voer een naam in voor het beveiligingsbeleid en klik op Volgende. |

| 5 |

Selecteer het type doelapparaat: Beheerd of Onbeheerd. |

| 6 |

Klik op Openbare apps selecteren, voer |

| 7 |

Selecteer een geschikte optie en klik op Volgende. |

| 8 |

Voor Gegevensbeschermingselecteert u de beperkingen zoals hieronder aangegeven. Zie Gegevensbeschermingsinstellingen voor meer informatie: |

| 9 |

(Optioneel) Om uitzonderingen op het beleid te maken Selecteer apps die u wilt vrijstellen. Gebruik deze optie als u uitzonderingen voor Webex-toepassingen moet configureren. U kunt kiezen welke onbeheerde apps gegevens van en naar beheerde apps mogen overdragen. Gebruik voor onbeheerde Webex-toepassingen de volgende tekenreeksen voor het veld Waarde in de uitzonderingslijst van uw beleid:

|

| 10 |

Nadat u de instellingen hebt geconfigureerd, klikt u op Volgende. |

| 11 |

Voor Toegangsvereistenconfigureert u een pincode en aanmeldgegevensvereisten. |

| 12 |

Voor conditionele startklikt u op Volgende. |

| 13 |

Voor Toewijzingenwijst u het beleid toe aan een Webex-gebruikersgroep en klikt u vervolgens op Volgende. |

| 14 |

Controleer de ingevoerde instellingen en klik op Maken. |

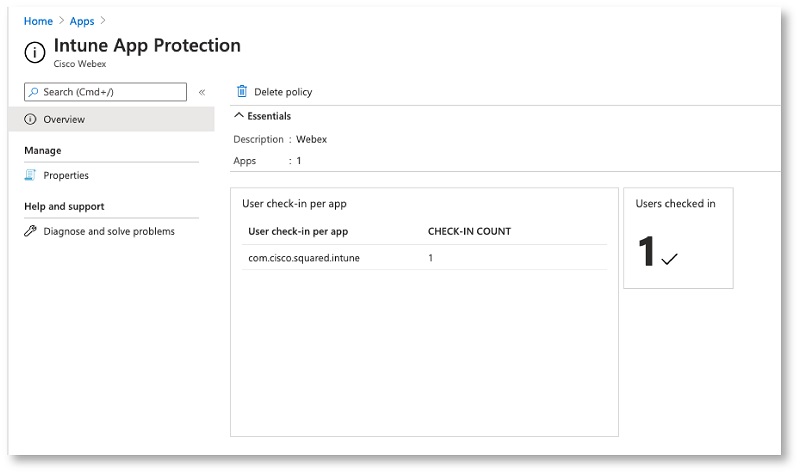

Het beleid voor toepassingsbeveiliging controleren

| 1 |

Meld u aan bij Microsoft Endpoint Manager Admin Center. |

| 2 |

Selecteer in het linkerdeelvenster Apps en klik op AppBeveiligingsbeleid. |

| 3 |

Selecteer het App-beveiligingsbeleid dat u wilt controleren en verifieer dat gebruikers zijn ingecheckt en dat het beleid wordt toegepast.

|

Gebruikerstoegang goedkeuren

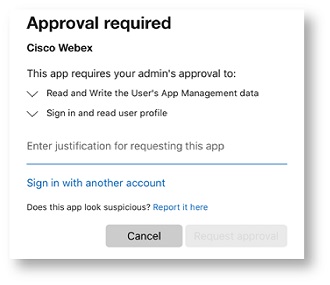

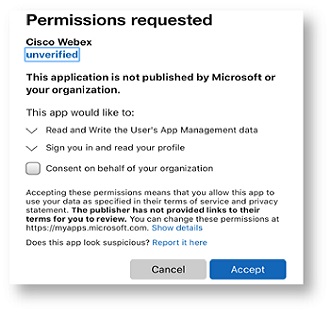

| 1 |

Gebruikers worden gevraagd toegang te vragen wanneer ze zich voor de eerste keer aanmelden bij Webex.

|

| 2 |

Beheerders kunnen gebruikers toestemming verlenen voor toegang tot de app vanuit de Azure Enterprise-app.

|

Ondersteund beleid

Microsoft Intune ondersteunt het volgende beleid met Webex voor intune op beheerde apparaten:

-

Passcode/TouchID—Hiermee kunnen gebruikers een toegangscode of TouchID instellen. De gebruiker wordt gevraagd een toegangscode in te voeren wanneer hij/zij de Webex-app vanaf een mobiel apparaat start.

-

Maximaal aantal pincodepogingen— Definieer het maximale aantal keren dat een gebruiker een onjuiste pincode mag invoeren.

-

Beheerd Open-In/Document Delen—Sta het delen van documenten van Webex voor Intune met andere door beleid beheerde apps toe.

-

App-back-up voorkomen—Voorkom dat gebruikers Webex-gegevens opslaan in de Android-back-upservice of iCloud voor iOS.

-

Schermopname uitschakelen— Blokkeer schermopname en Google Assistent-mogelijkheden. Voor iOS-apparaten gebruikt u de optie Beperkingen voor iOS intune.

-

App op afstand wissen— Hiermee kunnen beheerders Webex voor Intune op afstand wissen vanaf een mobiel apparaat.

-

Kopiëren en plakken uitschakelen—Voorkom dat gebruikers kopiëren en plakken gebruiken tussen Webex voor Intune en andere apps. U kunt kopiëren en plakken met andere toepassingen die door het bedrijfsbeleid worden beheerd echter wel toestaan.

-

Kopieën van organisatiegegevens opslaan uitschakelen—Voorkom dat gebruikers Webex voor Intune-gegevens opslaan op lokale apparaten. Beheerders kunnen services selecteren, zoals OneDrive of SharePoint, om Webex op te slaan voor intune gegevens.

-

Ontgrendelde apparaten— Voorkom dat gebruikers Webex voor Intune uitvoeren op apparaten die zijn ontgrendeld (jailbroken of geroot) om beheerders- of roottoegang te verkrijgen.

-

Minimale app-versie—Definieer de minimale versie die vereist is om Webex voor Intune op mobiele apparaten te laten draaien.

Bekende beperkingen

Impact van PIN-beleidsinstelling op meldingen

Wanneer u de pincodevereiste inschakelt in uw app-beveiligingsbeleid, kunnen sommige gebruikers oproepen of meldingen missen. De Intune SDK vergrendelt de app achter de vereiste pincode of biometrische poort die door dit beleid wordt afgedwongen. Hiermee wordt voorkomen dat meldingen volledig worden verwerkt of weergegeven totdat deze controles zijn omzeild.