Proki Podrška za hibridnu bezbednost podataka i video mreže

Povratne informacije?

Povratne informacije?Ovaj odeljak opisuje funkciju podrške proksi za hibridnu bezbednost podataka. Namera je da dopuni Vodič za raspoređivanje Cisco Vebek hibridne bezbednosti podataka, dostupan na .https://www.cisco.com/go/hybrid-data-security U novoj primeni, konfigurišete podešavanje proksi na svakom čvoru nakon učitavanja i montiranja HDS konfiguracije ISO na čvoru, a pre registracije čvora sa Cisco Vebek oblakom.

Hibridna bezbednost podataka podržava eksplicitne, transparentne inspekcije i ne-inspekcijske punomoćnike. Ove punomoćnike možete povezati sa vašim raspoređivanjem, tako da možete osigurati i pratiti saobraćaj iz preduzeća u oblak. Možete koristiti interfejs administratora platforme na čvorovima za upravljanje sertifikatima i da proverite ukupni status povezivanja nakon što podesite proki na čvorovima.

Hibridni čvorovi za bezbednost podataka podržavaju sledeće opcije proki:

-

Nema prokoxy—Podrazumevano ako ne koristite podešavanje HDS čvora Trust Store & Proxy konfiguraciju za integraciju proxyja. Nije potrebno ažuriranje sertifikata.

-

Transparentan proki koji ne pregledava—Čvorovi nisu konfigurisani da koriste određenu adresu proksi servera i ne bi trebalo da zahtevaju nikakve promene za rad sa proksi koji ne pregledava. Nije potrebno ažuriranje sertifikata.

-

Transparentno tuneliranje ili inspekcija proxy—Čvorovi nisu konfigurisani da koriste određenu adresu proksi servera. Na čvorovima nisu potrebne promene HTTP ili HTTPS konfiguracije. Međutim, čvorovima je potreban root sertifikat tako da veruju proki. Inspekcija punomoćnika se obično koristi od strane IT da sprovede politike o kojima sajtovi mogu da se posećuju i koje vrste sadržaja nisu dozvoljene. Ova vrsta proksi dešifruje sav vaš saobraćaj (čak i HTTPS).

-

Eksplicitni proki—Sa eksplicitnim proxyjem, kažete HDS čvorovima koji proxy server i šemu autentifikacije da koriste. Da biste konfigurisali eksplicitni proki, morate uneti sledeće informacije na svakom čvoru:

-

Proxy IP/FQDN – Adresa koja se može koristiti za dolazak do proksi mašine.

-

Proki Port—Broj porta koji proksi koristi za slušanje proksi saobraćaja.

-

Proki protokol—U zavisnosti od toga šta vaš proki server podržava, izaberite između sledećih protokola:

-

HTTP – Pregledava i kontroliše sve zahteve koje klijent šalje.

-

HTTPS—Obezbeđuje kanal za server. Klijent prima i potvrđuje sertifikat servera.

-

-

Authentication Type—Izaberite jedan od sledećih tipova autentifikacije:

-

Nijedan—Dodatna autentifikacija nije potrebna.

Dostupno ako izaberete HTTP ili HTTPS kao proki protokol.

-

Osnovno—Koristi se za HTTP korisničkog agenta da obezbedi korisničko ime i lozinku prilikom pravljenja zahteva. Koristi Base64 kodiranje.

Dostupno ako izaberete HTTP ili HTTPS kao proki protokol.

Zahteva od vas da unesete korisničko ime i lozinku na svakom čvoru.

-

Digest—Koristi se za potvrđivanje naloga pre slanja osetljivih informacija. Primenjuje hash funkciju na korisničko ime i lozinku pre slanja preko mreže.

Dostupno samo ako izaberete HTTPS kao proki protokol.

Zahteva od vas da unesete korisničko ime i lozinku na svakom čvoru.

-

-

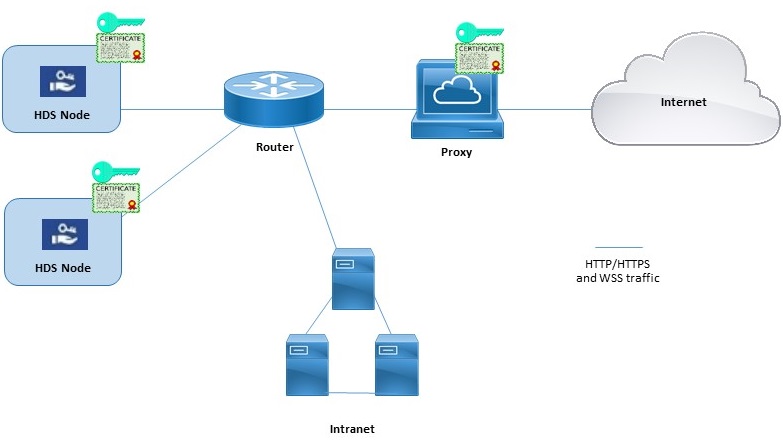

Primer hibridnih čvorova za bezbednost podataka i proksi

Ovaj dijagram prikazuje primer veze između hibridne bezbednosti podataka, mreže i proki. Za transparentnu inspekciju i HTTPS eksplicitnu inspekciju proki opcija, isti root sertifikat mora biti instaliran na proki i na hibridnim čvorovima za bezbednost podataka.

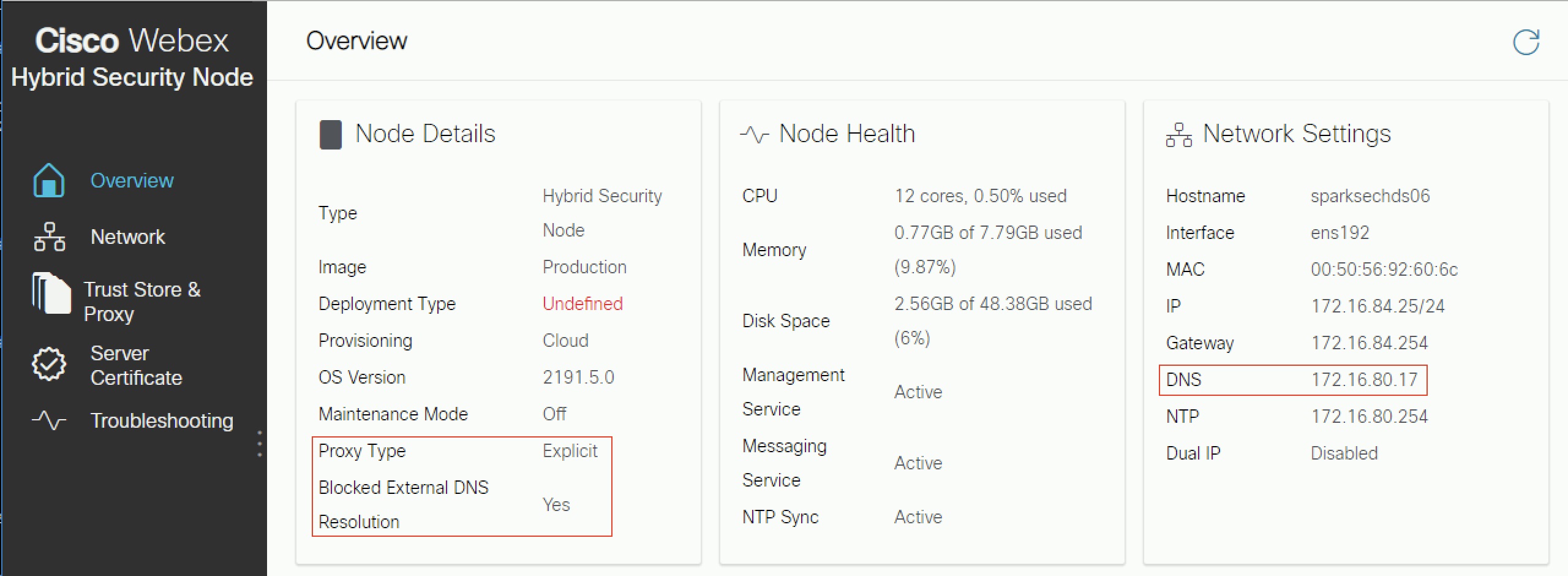

Blokiran Eksterni režim rezolucije DNS (eksplicitne konfiguracije proki)

Kada registrujete čvor ili proverite konfiguraciju proki čvora, proces testira DNS pretraživanje i povezivanje sa Cisco Vebek oblakom. U raspoređivanju sa eksplicitnim konfiguracijama proksi koje ne dozvoljavaju eksternu rezoluciju DNS-a za interne klijente, ako čvor ne može da upita DNS servere, automatski prelazi u režim blokirane eksterne rezolucije DNS-a. U ovom režimu, registracija čvorova i drugi testovi povezivanja proki mogu nastaviti.

-

Zvanično podržavamo sledeća proki rešenja koja se mogu integrisati sa vašim čvorovima za hibridnu bezbednost podataka.

-

Transparent proxy—Cisco Web Security Appliance (WSA).

-

Eksplicitni punomoćnik — Lignja.

Lignje punomoćnici koji pregledavaju HTTPS saobraćaj može ometati uspostavljanje vebsocket (vss:) veze. Da biste zaobišli ovaj problem, pogledajte Konfigurisanje Squid Proksies za hibridnu sigurnost podataka.

-

-

Podržavamo sledeće kombinacije tipova autentifikacije za eksplicitne punomoćnike:

-

Nema autentifikacije sa HTTP ili HTTPS

-

Osnovna autentifikacija sa HTTP ili HTTPS

-

Digest autentifikacija samo sa HTTPS-om

-

-

Za transparentnu inspekciju proki ili HTTPS eksplicitni proki, morate imati kopiju root sertifikata proki. Uputstva za raspoređivanje u ovom vodiču vam govore kako da otpremite kopiju u prodavnice poverenja Hibrid Data Securiti čvorova.

-

Mreža koja hostuje HDS čvorove mora biti konfigurisana tako da prisili odlazni TCP saobraćaj na portu 443 za rutu preko proki.

-

Punomoćnici koji pregledavaju veb saobraćaj mogu ometati veze sa veb utičnicama. Ako dođe do ovog problema, zaobilazeći (ne inspekciju) saobraćaj i

wbx2.comciscospark.comda će rešiti problem.

Ako mrežno okruženje zahteva proki, koristite ovu proceduru da biste odredili vrstu proksi koji želite da integrišete sa hibridnim bezbednosti podataka. Ako izaberete transparentni proki za inspekciju ili HTTPS eksplicitni proki, možete koristiti interfejs čvora za otpremanje i instaliranje root sertifikata. Takođe možete da proverite proki vezu sa interfejsa, i rešavanje potencijalnih problema.

Pre nego što počnete

-

Pogledajte Proki Podrška za pregled podržanih opcija proki.

| 1 |

Unesite URL za |

| 2 |

Idite na Trust Store & Proki, a zatim izaberite opciju:

Pratite sledeće korake za transparentni proki za inspekciju, HTTP eksplicitni proki sa osnovnom autentifikacijom ili HTTPS eksplicitni proki. |

| 3 |

Kliknite na dugme Otpremite korenski sertifikat ili sertifikat krajnjeg entiteta, a zatim idite na a izaberite root sertifikat za proki. Sertifikat je otpremljen, ali još nije instaliran jer morate ponovo pokrenuti čvor da biste instalirali sertifikat. Kliknite na strelicu ševrona pored imena izdavača sertifikata da biste dobili više detalja ili kliknite na dugme Delete ako ste napravili grešku i želite da ponovo otpremite datoteku. |

| 4 |

Kliknite na Proveri Proki vezu da testirate mrežnu povezanost između čvora i proki. Ako test veze ne uspe, videćete poruku o grešci koja pokazuje razlog i kako možete da ispravite problem. Ako vidite poruku koja kaže da spoljna rezolucija DNS-a nije bila uspešna, čvor nije mogao da dođe do DNS servera. Ovaj uslov se očekuje u mnogim eksplicitnim konfiguracijama proki. Možete nastaviti sa podešavanjem, a čvor će funkcionisati u režimu blokirane eksterne DNS rezolucije. Ako mislite da je ovo greška, završite ove korake, a zatim pogledajte Isključite blokirani režim rezolucije spoljnog DNS-a. |

| 5 |

Nakon što prođe test veze, za eksplicitni proki podešen samo na https, uključite prekidač na Route all port 443/444 https zahteve iz ovog čvora preko eksplicitnog proki. Ova postavka zahteva 15 sekundi da stupi na snagu. |

| 6 |

Kliknite na dugme Instaliraj sve sertifikate u prodavnicu poverenja (pojavljuje se za HTTPS eksplicitni proki ili transparentni proki) ili Reboot (pojavljuje se za HTTP eksplicitni proki), pročitajte upit, a zatim kliknite na dugme Install ako ste spremni. Čvor se ponovo pokreće u roku od nekoliko minuta. |

| 7 |

Nakon što se čvor ponovo pokrene, prijavite se ponovo ako je potrebno, a zatim otvorite stranicu Pregled da biste proverili provere povezivanja kako biste bili sigurni da su svi u zelenom statusu. Provera proki veze testira samo poddomen webex.com. Ako postoje problemi sa povezivanjem, uobičajeno pitanje je da su neki od domena oblaka navedenih u uputstvima za instalaciju blokirani na punomoćniku. |

Kada registrujete čvor ili proverite konfiguraciju proki čvora, proces testira DNS pretraživanje i povezivanje sa Cisco Vebek oblakom. Ako DNS server čvora ne može da reši javna DNS imena, čvor automatski prelazi u režim blokirane eksterne DNS rezolucije.

Ako su vaši čvorovi u stanju da reše javna DNS imena preko internih DNS servera, možete isključiti ovaj režim ponovnim pokretanjem testa proki veze na svakom čvoru.

Pre nego što počnete

| 1 |

U veb pretraživaču otvorite interfejs čvora Hibrid Data Securiti (IP adresa / podešavanje, na primer, https://192.0.2.0/setup), unesite administratorske akreditive koje ste postavili za čvor, a zatim kliknite na dugme Prijavite se. |

| 2 |

Idi na Pregled (podrazumevana stranica).  Kada je omogućeno, blokirana eksterna rezolucija DNS-a je postavljena na Da. |

| 3 |

Idite na stranicu Trust Store & Proki . |

| 4 |

Kliknite na Proverite proki vezu. Ako vidite poruku koja kaže da spoljna rezolucija DNS-a nije bila uspešna, čvor nije mogao da dođe do DNS servera i ostaće u ovom režimu. U suprotnom, nakon što ponovo pokrenete čvor i vratite se na stranicu Pregled , blokirana eksterna DNS rezolucija treba da bude podešena na ne. |

Šta dalje

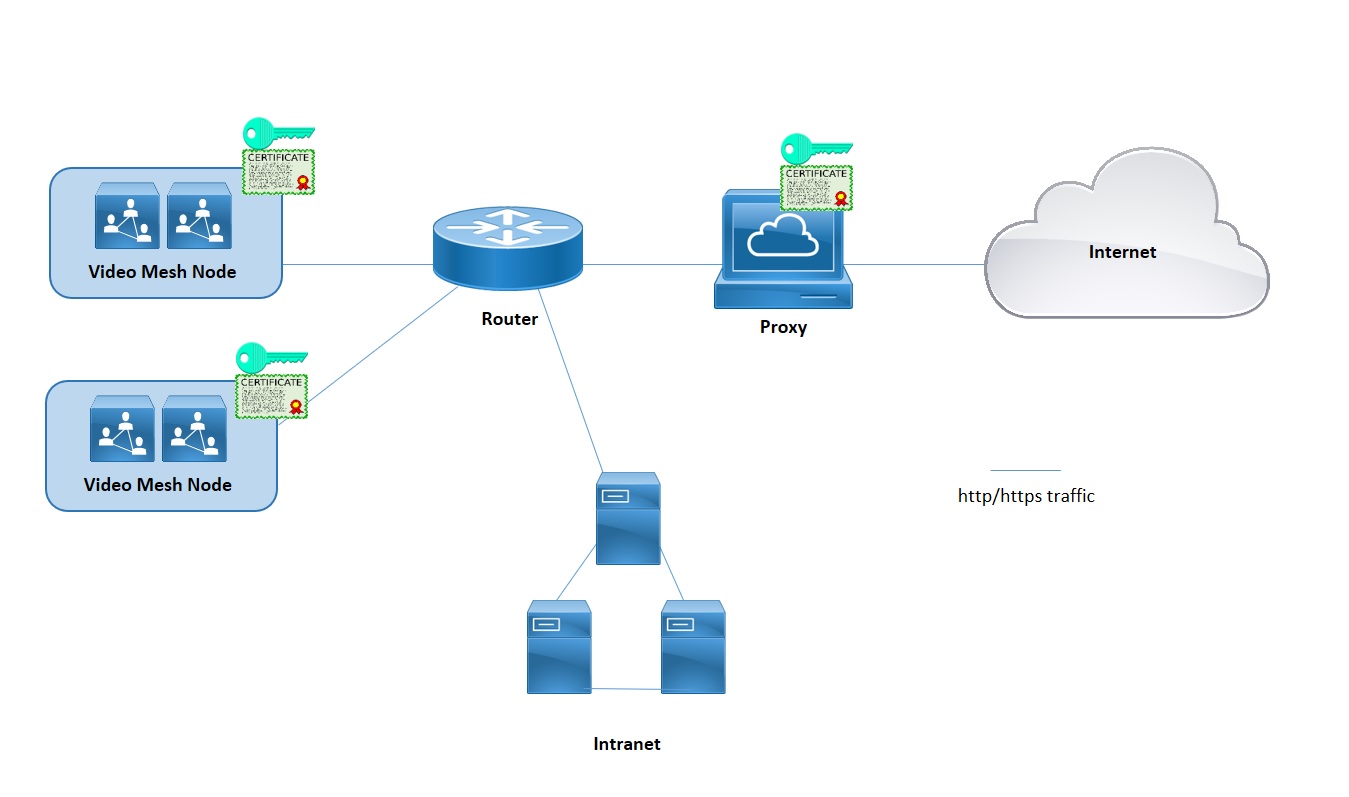

Ovaj odeljak opisuje funkciju podrške proksi za Vebek Video Mesh. Namenjen je da dopuni Vodič za raspoređivanje za Cisco Vebek Video Mesh, dostupan na .https://www.cisco.com/go/video-mesh U novoj primeni, konfigurišete podešavanje proksi na svakom čvoru nakon primene softvera Video Mesh na virtuelnom mašinskom okruženju i pre registracije čvora sa Cisco Vebek oblakom.

Video Mesh podržava eksplicitne, transparentne inspekcije i ne-inspekcijske punomoćnike. Ove punomoćnike možete povezati sa vašim Video Mesh-om tako da možete osigurati i pratiti saobraćaj od preduzeća do oblaka. Ova funkcija šalje signalizaciju i upravljanje https-based saobraćaj na proki. Za transparentne punomoćnike, mrežni zahtevi iz čvorova Video Mesh se prosleđuju određenom punomoćniku putem pravila rutiranja mreže preduzeća. Možete koristiti Video Mesh admin interfejs za upravljanje sertifikatima i ukupni status povezivanja nakon što implementirate proki sa čvorovima.

Mediji ne putuju preko punomoćnika. I dalje morate otvoriti potrebne portove za medijske tokove da direktno dođu do oblaka. Pogledajte Portovi i protokoli za upravljanje.

Video Mesh podržava sledeće tipove proki:

-

Eksplicitni proksi (inspekcija ili ne-inspekcija)—Sa eksplicitnim proki, kažete klijentu (Video Mesh čvorovi) koji proksi server da koristi. Ova opcija podržava jedan od sledećih tipova autentifikacije:

-

Nijedan—Dodatna autentifikacija nije potrebna. (Za HTTP ili HTTPS eksplicitni proki.)

-

Osnovno—Koristi se za HTTP korisničkog agenta da obezbedi korisničko ime i lozinku prilikom pravljenja zahteva, i koristi Base64 kodiranje. (Za HTTP ili HTTPS eksplicitni proki.)

-

Digest—Koristi se za potvrđivanje identiteta naloga pre slanja osetljivih informacija, i primenjuje hash funkciju na korisničko ime i lozinku pre slanja preko mreže. (Za HTTPS eksplicitni proki.)

-

NTLM—Kao i Digest, NTLM se koristi za potvrđivanje identiteta naloga pre slanja osetljivih informacija. Koristi Vindovs akreditive umesto korisničkog imena i lozinke. Ova šema autentifikacije zahteva više razmena za završetak. (Za HTTP eksplicitni proki.)

-

-

Transparent Proxy (non-inspecting)—Video Mesh čvorovi nisu konfigurisani da koriste određenu adresu proksi servera i ne bi trebalo da zahtevaju nikakve promene za rad sa ne-inspekcijskim proki.

-

Transparent Proxy (inspekcija)—Video Mesh čvorovi nisu konfigurisani da koriste određenu adresu proki servera. Na Video Mesh-u nisu potrebne promene konfiguracije http(a), međutim, čvorovima Video Mesh-a je potreban root sertifikat tako da veruju proki-u. Inspekcijski punomoćnici se obično koriste od strane IT-a za sprovođenje politika u vezi sa kojim veb lokacijama se mogu posetiti i vrstama sadržaja koji nisu dozvoljeni. Ova vrsta proksi dešifruje sav vaš saobraćaj (čak i https).

-

Zvanično podržavamo sledeća proki rešenja koja se mogu integrisati sa vašim čvorovima Video Mesh.

-

Cisco Veb Securiti Appliance (VSA) za transparentni proki

-

Lignje za eksplicitno punomoćnika

-

-

Za eksplicitni proki ili transparentni proki za inspekciju koji proverava (dešifruje saobraćaj), morate imati kopiju korenskog sertifikata proki-a koji ćete morati da otpremite u prodavnicu poverenja čvora Video Mesh na veb interfejsu.

-

Podržavamo sledeće eksplicitne kombinacije proki i autentifikacije tipa:

-

Nema autentifikacije sa http i https

-

Osnovna autentifikacija sa http i https

-

Digest autentifikacija samo sa https

-

NTLM autentifikacija samo sa http

-

-

Za transparentne punomoćnike, morate koristiti ruter / prekidač da biste prisilili HTTPS / 443 saobraćaj da biste otišli na proki. Takođe možete prisiliti Veb Socket da ode u proki. (Veb Socket koristi https.)

Video Mesh zahteva veb utičnice veze sa cloud uslugama, tako da čvorovi funkcionišu ispravno. Na eksplicitnoj inspekciji i transparentnim inspekcijskim proksima, http zaglavlja su potrebna za pravilnu vebsocket vezu. Ako se menjaju, vebsocket veza neće uspeti.

Kada dođe do kvara vebsocket veze na portu 443 (sa omogućenim transparentnim inspekcijskim proki), to dovodi do upozorenja nakon registracije u Control Hub-u: "Vebek Video Mesh SIP poziv ne radi ispravno." Isti alarm može da se javi iz drugih razloga kada proki nije omogućen. Kada su vebsocket zaglavlja blokirana na portu 443, mediji ne teku između aplikacija i SIP klijenata.

Ako mediji ne teče, to se često dešava kada https saobraćaj iz čvora preko porta KSNUMKS ne uspeva:

-

Port 443 saobraćaj je dozvoljen od strane punomoćnika, ali to je inspekcijski proki i razbija vebsocket.

Da biste ispravili ove probleme, možda ćete morati da "zaobiđete" ili "spojite" (onemogućite inspekciju) na portu 443 na: *.wbx2.com i *.ciscospark.com.

-

Koristite ovu proceduru da odredite vrstu proki koji želite da integrišete sa Video Mesh. Ako izaberete transparentan inspekcijski proki ili eksplicitni proki, možete koristiti interfejs čvora za otpremanje i instaliranje root sertifikata, proverite proki vezu, i rešavanje potencijalnih problema.

Pre nego što počnete

-

Pogledajte Proki Podrška za Video Mesh za pregled podržanih opcija proki.

| 1 |

Unesite URL URL | ||||||||||

| 2 |

Idite na Trust Store & Proki, a zatim izaberite opciju:

Pratite sledeće korake za transparentnu inspekciju ili eksplicitni punomoćnik. | ||||||||||

| 3 |

Kliknite na Upload a Root Certificate ili End Entity Certificate, a zatim pronađite i izaberite root sertifikat za eksplicitni ili transparentni proki. Sertifikat je otpremljen, ali još nije instaliran jer čvor treba ponovo pokrenuti da bi se instalirao sertifikat. Kliknite na strelicu pored imena izdavača sertifikata da biste dobili više detalja ili kliknite na dugme Delete ako ste napravili grešku i želite da ponovo otpremite datoteku. | ||||||||||

| 4 |

Za transparentnu inspekciju ili eksplicitne punomoćnike, kliknite na dugme Proveri proki vezu da biste testirali mrežnu povezanost između čvora Video Mesh i proki. Ako test veze ne uspe, videćete poruku o grešci koja pokazuje razlog i kako možete da ispravite problem. | ||||||||||

| 5 |

Nakon što test veze prođe, za eksplicitni proki, uključite prekidač na Route all port 443 https zahteve iz ovog čvora preko eksplicitnog proki. Ova postavka zahteva 15 sekundi da stupi na snagu. | ||||||||||

| 6 |

Kliknite na dugme Install All Certificates Into the Trust Store (pojavljuje se kad god je root sertifikat dodan tokom podešavanja proki) ili Reboot (pojavljuje se ako nije dodan root sertifikat), pročitajte upit, a zatim kliknite na dugme Install ako ste spremni. Čvor se ponovo pokreće u roku od nekoliko minuta. | ||||||||||

| 7 |

Nakon što se čvor ponovo pokrene, prijavite se ponovo ako je potrebno, a zatim otvorite stranicu Pregled da biste proverili provere povezivanja kako biste bili sigurni da su svi u zelenom statusu. Provera proki veze testira samo poddomen webex.com. Ako postoje problemi sa povezivanjem, uobičajeno pitanje je da su neki od domena oblaka navedenih u uputstvima za instalaciju blokirani na punomoćniku. |

Šta saobraćaj prolazi kroz proki

Za Video Mesh, mediji ne prolaze preko punomoćnika. Ova funkcija šalje signalizaciju i upravljanje https-based saobraćaj na proki. I dalje morate otvoriti potrebne portove za medijske tokove da direktno dođu do oblaka.

TCP port 444 nije omogućen na proki

Ovaj port je uslov za Video Mesh, jer Video Mesh koristi ovaj port za pristup uslugama zasnovanim na oblaku koje mora da koristi da bi ispravno funkcionisao. Izuzetak proksi mora biti napravljen za ovaj port i bilo koji kao što je dokumentovano u vodiču za raspoređivanje Video Mesh-a i mrežnim zahtevima za usluge Vebek Teams.

Filtriranje signalnog saobraćaja po IP adresi nije podržano jer su IP adrese koje koriste naša rešenja dinamične i mogu se promeniti u bilo kom trenutku.

Nije instaliran koren sertifikat

Kada vaši čvorovi razgovaraju sa eksplicitnim proki, morate instalirati root sertifikat i uneti izuzetak za taj URL na vašem zaštitnom zidu.

Provera povezivanja ne uspeva

Ako je provera proksi povezivanja prošla i instalacija proksi je završena, provere povezivanja na stranici pregleda i dalje mogu da propadnu iz ovih razloga:

-

Proki je inspekcija saobraćaja koji ne ide u webex.com.

-

Proki blokira domene koji nisu webex.com.

Detalji o autentifikaciji su netačni

Za proksi koji koriste mehanizam autentifikacije, uverite se da ste dodali ispravne detalje autentifikacije u čvoru.

Zagušenja na punomoćnika

Zagušenja na vašem punomoćnika može izazvati kašnjenje i pada sa saobraćajem u oblaku. Proverite svoje proki okruženje da biste videli da li je potrebno prigušivanje saobraćaja.

Vebsocket ne može da se poveže preko lignji proki

Lignje punomoćnici koji pregledavaju HTTPS saobraćaj mogu ometati uspostavljanje vebsocket (wss:) veza koje zahteva hibridna sigurnost podataka. Ovi odeljci daju smernice o tome kako konfigurisati različite verzije lignji da ignorišu wss: saobraćaj za pravilan rad usluga.

Lignje 4 i 5

Dodajte direktivu on_unsupported_protocol u:squid.conf

on_unsupported_protocol tunnel allSrpski, English, Français...

Uspešno smo testirali hibridnu bezbednost podataka sa sledećim pravilima koja su dodana u squid.conf. Ova pravila su podložna promenama kako razvijamo funkcije i ažuriramo Vebek oblak.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all