Podpora proxy pro hybridní zabezpečení dat a video mesh

Zpětná vazba?

Zpětná vazba?Tato část popisuje funkci podpory proxy serveru pro zabezpečení hybridních dat. Je určen k doplnění Příručky pro nasazení pro Cisco Webex Hybrid Data Security , která jek dispozici na adrese https://www.cisco.com/go/hybrid-data-security. V novém nasazení nakonfigurujete nastavení proxy serveru na každém uzlu po nahrání a připojení ISO konfigurace HDS na uzel a před registrací uzlu v cloudu Cisco Webex.

Hybridní zabezpečení dat podporuje explicitní, transparentní kontrolu a nekontrolující proxy servery. Tyto proxy servery můžete spojit s nasazením, abyste mohli zabezpečit a monitorovat provoz z podniku do cloudu. Rozhraní pro správu platformy na uzlech můžete použít pro správu certifikátů a pro kontrolu celkového stavu připojení po nastavení proxy serveru na uzlech.

Hybridní uzly zabezpečení dat podporují následující možnosti proxy serveru:

-

Bez proxy– Výchozí nastavení, pokud nepoužíváte úložiště důvěryhodných dat pro nastavení uzlu HDS. & Konfigurace proxy serveru pro integraci proxy serveru. Není nutná žádná aktualizace certifikátu.

-

Transparentní nekontrolující proxy— Uzly nejsou nakonfigurovány pro použití konkrétní adresy proxy serveru a pro práci s nekontrolujícím proxy by neměly vyžadovat žádné změny. Není nutná žádná aktualizace certifikátu.

-

Transparentní tunelování nebo kontrola proxy— Uzly nejsou nakonfigurovány pro použití konkrétní adresy proxy serveru. Na uzlech nejsou nutné žádné změny konfigurace HTTP nebo HTTPS. Uzly však potřebují kořenový certifikát, aby důvěřovaly proxy serveru. Kontrola proxy serverů je obvykle používána IT k vynucení zásad, na kterých lze weby navštívit a které typy obsahu nejsou povoleny. Tento typ proxy dešifruje veškerý váš provoz (dokonce i HTTPS).

-

Explicitní proxy— S explicitní proxy sdělíte uzlům HDS, který proxy server a schéma ověřování mají použít. Chcete-li nakonfigurovat explicitní proxy server, musíte do každého uzlu zadat následující informace:

-

Proxy IP/FQDN—Adresa, kterou lze použít pro přístup k proxy počítači.

-

Proxy port— Číslo portu, které proxy používá k naslouchání proxy provozu.

-

Proxy protokol– V závislosti na tom, co váš proxy server podporuje, vyberte si z následujících protokolů:

-

HTTP – Zobrazí a řídí všechny požadavky, které klient odesílá.

-

HTTPS – Poskytuje kanál na server. Klient obdrží a ověří certifikát serveru.

-

-

Typ ověřování– Vyberte z následujících typů ověřování:

-

Žádné—Není vyžadováno žádné další ověřování.

K dispozici, pokud jako proxy protokol vyberete protokol HTTP nebo HTTPS.

-

Základní— Používá se pro HTTP User Agent k poskytnutí uživatelského jména a hesla při odesílání požadavku. Používá kódování Base64.

K dispozici, pokud jako proxy protokol vyberete protokol HTTP nebo HTTPS.

Vyžaduje zadání uživatelského jména a hesla na každém uzlu.

-

Souhrn— Slouží k ověření účtu před odesláním citlivých informací. Před odesláním přes síť použije funkci hash na uživatelské jméno a heslo.

K dispozici pouze v případě, že jako proxy protokol vyberete protokol HTTPS.

Vyžaduje zadání uživatelského jména a hesla na každém uzlu.

-

-

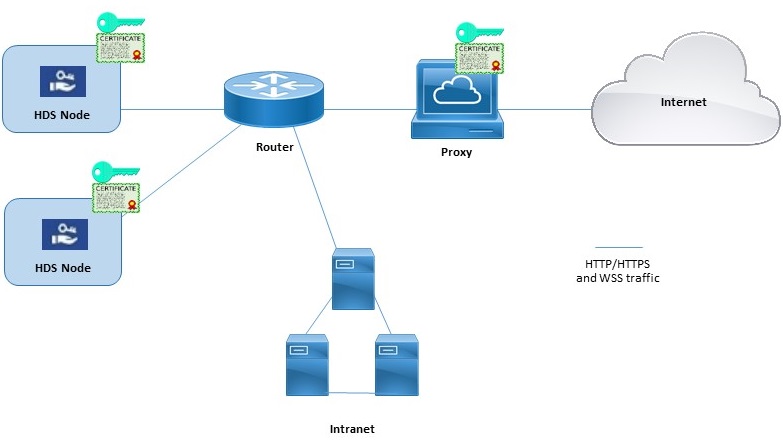

Příklad hybridních uzlů zabezpečení dat a proxy serveru

Tento diagram ukazuje ukázkové spojení mezi hybridním zabezpečením dat, sítí a proxy serverem. Pro transparentní kontrolu a explicitní kontrolu možností proxy serveru HTTPS musí být stejný kořenový certifikát nainstalován na proxy serveru a na uzlech hybridního zabezpečení dat.

Blokovaný režim externího překladu DNS (explicitní konfigurace proxy serveru)

Když zaregistrujete uzel nebo zkontrolujete konfiguraci proxy uzlu, proces testuje vyhledávání DNS a připojení ke cloudu Cisco Webex. V nasazeních s explicitními konfiguracemi proxy serveru, které neumožňují externí překlad DNS pro interní klienty, pokud uzel nemůže dotazovat servery DNS, automaticky přejde do režimu blokovaného externího překladu DNS. V tomto režimu může pokračovat registrace uzlu a další testy připojení proxy serveru.

-

Oficiálně podporujeme následující proxy řešení, která se mohou integrovat s vašimi uzly hybridního zabezpečení dat.

-

Transparentní proxy server – Cisco Web Security Appliance (WSA).

-

Explicitní proxy – chobotnice.

Proxy servery Squid, které kontrolují HTTPS provoz, mohou narušovat navazování websocketu. (wss:) spojení. Chcete-li tento problém obejít, přečtěte si Konfigurace proxy serverů Squid pro hybridní zabezpečení dat.

-

-

Podporujeme následující kombinace typů ověřování pro explicitní proxy servery:

-

Žádné ověřování pomocí protokolu HTTP nebo HTTPS

-

Základní ověřování pomocí protokolu HTTP nebo HTTPS

-

Ověřování algoritmem Digest pouze pomocí protokolu HTTPS

-

-

Chcete-li transparentní kontrolní proxy server nebo explicitní proxy server HTTPS, musíte mít kopii kořenového certifikátu proxy serveru. Pokyny k nasazení v této příručce vám řeknou, jak nahrát kopii do úložišť důvěryhodnosti uzlů hybridního zabezpečení dat.

-

Síť hostující uzly HDS musí být nakonfigurována tak, aby vynutila odchozí přenos TCP na portu 443 pro směrování přes proxy server.

-

Proxy servery, které kontrolují webový provoz, mohou rušit připojení k webovým soketům. Pokud k tomuto problému dojde, vyřeší se jeho obcházením (nekontrolováním) provozu do

wbx2.comaciscospark.com.

Pokud síťové prostředí vyžaduje proxy server, použijte tento postup k určení typu proxy serveru, který chcete integrovat s hybridním zabezpečením dat. Pokud zvolíte transparentní kontrolní proxy server nebo explicitní proxy server HTTPS, můžete použít rozhraní uzlu k nahrání a instalaci kořenového certifikátu. Můžete také zkontrolovat připojení proxy serveru z rozhraní a vyřešit případné problémy.

Než začnete

-

Přehled podporovaných možností proxy serveru najdete v tématu Podpora proxy serveru.

| 1 |

Zadejte URL adresu pro nastavení uzlu HDS |

| 2 |

Přejděte do Obchodu důvěryhodnosti a proxyserveru a vyberte některou z možností:

Postupujte podle následujících kroků pro transparentní kontrolní proxy server, explicitní proxy server HTTP se základním ověřováním nebo explicitní proxy server HTTPS. |

| 3 |

Klikněte na Nahrát kořenový certifikát nebo certifikát koncové entity a přejděte na vyberte kořenový certifikát proxyserveru. Certifikát je nahrán, ale ještě není nainstalován, protože pro instalaci certifikátu je nutné restartovat uzel. Kliknutím na šipku prýmku podle názvu vystavitele certifikátu získáte další podrobnosti nebo klikněte na Odstranit, pokud jste udělali chybu a chcete soubor znovu načíst. |

| 4 |

Kliknutím na Zkontrolovat připojení proxy serveru otestujte síťové připojení mezi uzlem a proxy serverem. Pokud test připojení selže, zobrazí se chybová zpráva, která zobrazuje důvod a způsob, jakým můžete problém opravit. Pokud se zobrazí zpráva, že externí překlad DNS nebyl úspěšný, uzel se nemohl dostat na server DNS. Tato podmínka se očekává v mnoha explicitních konfiguracích proxy serveru. Můžete pokračovat v nastavení a uzel bude fungovat v režimu blokovaného externího rozlišení DNS. Pokud se domníváte, že se jedná o chybu, proveďte tyto kroky a poté si přečtěte část Vypnutí režimu blokování externího rozlišení DNS. |

| 5 |

Po uplynutí testu připojení zapněte přepínač pouze pro explicitní proxy server https na Směrovat všechny požadavky https z tohoto uzlu prostřednictvím explicitního proxyserveru . Toto nastavení vyžaduje 15 sekund, než se projeví. |

| 6 |

Klikněte na Instalovat všechny certifikáty do úložiště zabezpečení (zobrazí se pro explicitní proxy server HTTPS nebo transparentní kontrolní proxy server) nebo Restartovat (zobrazí se pro explicitní proxy server HTTP), přečtěte si výzvu a v případě připravenosti klikněte na Instalovat. Uzel se restartuje během několika minut. |

| 7 |

Po restartování uzlu se v případě potřeby znovu přihlaste a pak otevřete stránku Přehled a zkontrolujte kontroly připojení, abyste se ujistili, že jsou všechny v zeleném stavu. Kontrola připojení proxy serveru testuje pouze subdoménu webex.com. Pokud dojde k problémům s připojením, běžným problémem je, že některé cloudové domény uvedené v pokynech k instalaci jsou blokovány v proxy serveru. |

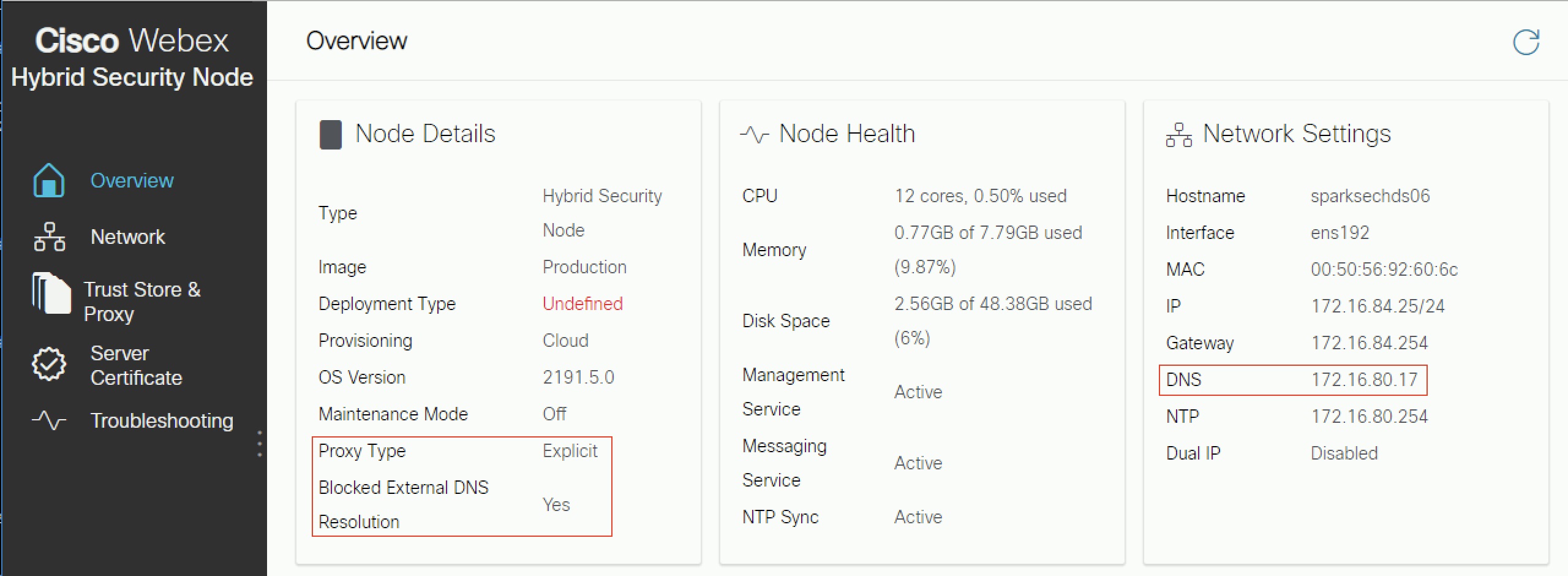

Když zaregistrujete uzel nebo zkontrolujete konfiguraci proxy uzlu, proces testuje vyhledávání DNS a připojení ke cloudu Cisco Webex. Pokud server DNS uzlu nedokáže přeložit veřejné názvy DNS, uzel automaticky přejde do režimu blokovaného externího překladu DNS.

Pokud jsou vaše uzly schopny vyřešit veřejné názvy DNS prostřednictvím interních serverů DNS, můžete tento režim vypnout opětovným spuštěním testu připojení proxy serveru na každém uzlu.

Než začnete

| 1 |

Ve webovém prohlížeči otevřete rozhraní uzlu Hybridní zabezpečení dat (IP adresa/nastavení například https://192.0.2.0/setup), zadejte přihlašovací údaje správce, které jste pro uzel nastavili, a klikněte na Přihlásit se. |

| 2 |

Přejděte na Přehled (výchozí stránka).  Je-li tato možnost povolena, je blokované externí překlady DNS nastaveny na ano. |

| 3 |

Přejděte na stránku Obchod důvěryhodnosti a proxy server. |

| 4 |

Klikněte na Zkontrolovat připojení proxy serveru. Pokud se zobrazí zpráva, že externí překlad DNS nebyl úspěšný, uzel se nemohl dostat na server DNS a zůstane v tomto režimu. V opačném případě po restartování uzlu a návratu na stránku Přehled by mělo být blokované externí překlady DNS nastaveny na ne. |

Co dělat dál

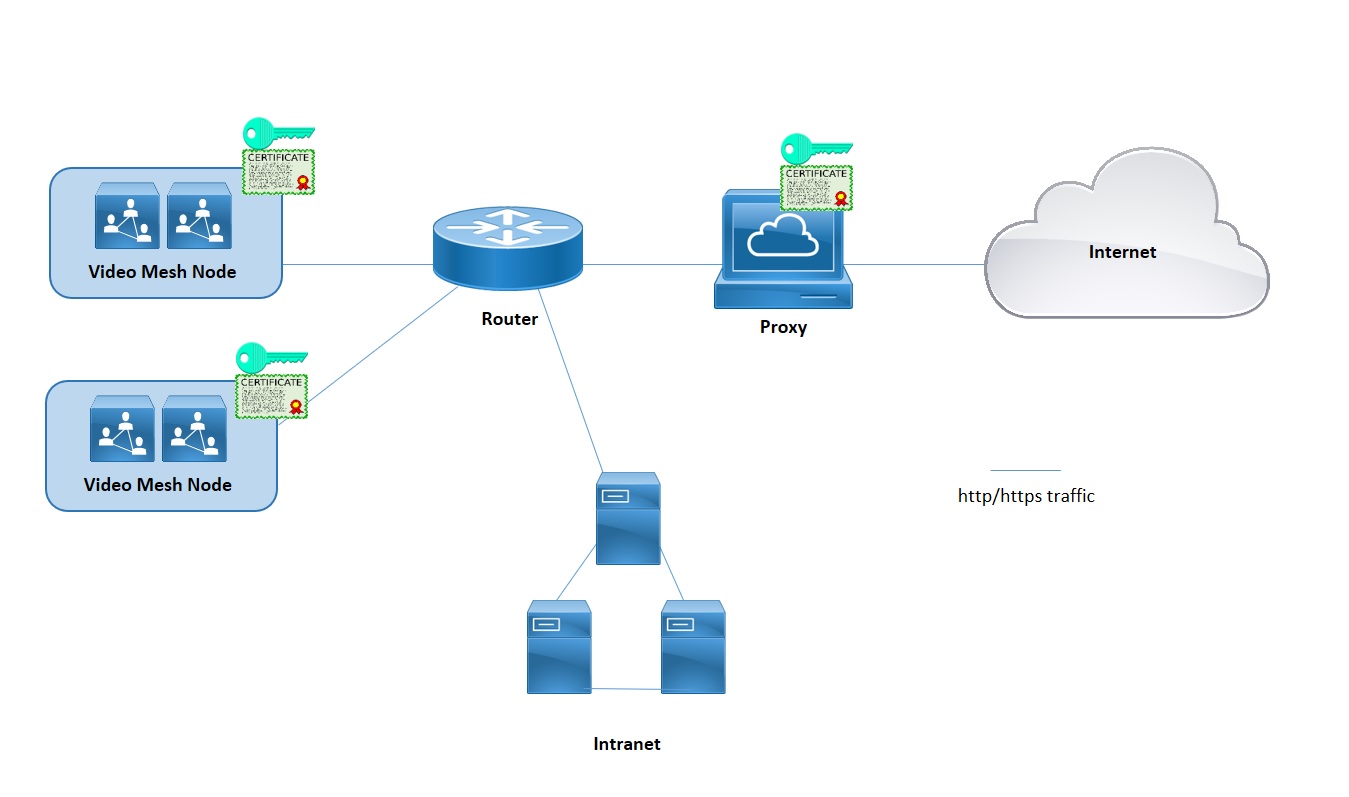

Tato část popisuje funkci podpory proxy serveru webex video mesh. Je určen k doplnění Průvodce nasazením pro Cisco Webex Video Mesh , který jek dispozici na adrese https://www.cisco.com/go/video-mesh. V novém nasazení nakonfigurujete nastavení proxy serveru na každém uzlu po nasazení softwaru Video Mesh v prostředí virtuálního počítače a před registrací uzlu v cloudu Cisco Webex.

Video Mesh podporuje explicitní, transparentní inspekční a neinspekční proxy. Tyto proxy servery můžete propojit s vaším nasazením Video Mesh, abyste mohli zabezpečit a monitorovat provoz z podniku do cloudu. Tato funkce odesílá signalizaci a správu provozu založeného na https do proxy serveru. U transparentních proxy serverů jsou síťové požadavky z uzlů Video Mesh přeposílány do konkrétního proxy serveru prostřednictvím pravidel směrování podnikových sítí. Po implementaci proxy s uzly můžete pro správu certifikátů a celkový stav připojení použít administrátorské rozhraní Video Mesh.

Média necestují přes proxy. Pro přímý přístup do cloudu musíte stále otevřít požadované porty pro streamování médií. Viz Porty a protokoly pro správu.

Video Mesh podporuje následující typy proxy:

-

Explicitní proxy server (kontrola nebo nekontrolování)– S explicitním proxy serverem sdělíte klientovi (uzly Video Mesh), který proxy server použít. Tato možnost podporuje jeden z následujících typů ověřování:

-

Žádné – není vyžadováno žádné další ověřování. (Pro explicitní proxy server HTTP nebo HTTPS.)

-

Základní – používá se pro uživatelského agenta HTTP k zadání uživatelského jména a hesla při vytváření žádosti a používá kódování Base64. (Pro explicitní proxy server HTTP nebo HTTPS.)

-

Digest – Slouží k potvrzení identity účtu před odesláním citlivých informací a před odesláním přes síť použije funkci hash na uživatelské jméno a heslo. (Pro https explicitní proxy.)

-

NTLM – Stejně jako Digest se NTLM používá k potvrzení identity účtu před odesláním citlivých informací. Místo uživatelského jména a hesla používá přihlašovací údaje Systému Windows. Toto schéma ověřování vyžaduje dokončení více výměn. (Pro http explicitní proxy.)

-

-

Transparentní proxy server (nekontrolování)– Uzly video mesh nejsou nakonfigurovány tak, aby používaly konkrétní adresu proxy serveru a neměly by vyžadovat žádné změny pro práci s nekontrolujícím proxy serverem.

-

Transparentní proxy server (kontrola)– Uzly sítě videa nejsou nakonfigurovány tak, aby používaly konkrétní adresu proxy serveru. V síti Video Mesh nejsou nutné žádné změny konfigurace http(y), ale uzly video mesh potřebují kořenový certifikát, aby důvěřovaly proxy serveru. Kontrola proxy serverů se obvykle používá IT k vynucení zásad týkajících se toho, které weby lze navštívit, a typů obsahu, které nejsou povoleny. Tento typ proxy serveru dešifruje veškerý váš provoz (dokonce i https).

-

Oficiálně podporujeme následující proxy řešení, která se mohou integrovat s vašimi uzly Video Mesh.

-

Cisco Web Security Appliance (WSA) pro transparentní proxy server

-

Chobotnice pro explicitní proxy

-

-

Pro explicitní proxy nebo transparentní inspekční proxy, která kontroluje (dešifruje) provoz, musíte mít kopii kořenového certifikátu proxy, kterou budete muset nahrát do úložiště důvěryhodných uzlů Video Mesh na webovém rozhraní.

-

Podporujeme následující explicitní kombinace typů proxy a ověřování:

-

Žádné ověřování pomocí http a https

-

Základní ověřování pomocí http a https

-

Ověřování algoritmem Digest pouze pomocí protokolu HTTPS

-

Ověřování NTLM pouze s http

-

-

U transparentních proxy serverů musíte použít router/přepínač, abyste vynutili, aby provoz HTTPS/443 přešel do proxy serveru. Můžete také vynutit, aby Web Socket přešel na proxy. (Web Socket používá https.)

Video Mesh vyžaduje pro správné fungování uzlů připojení k cloudovým službám přes webové sockety. U explicitních a transparentních proxy serverů jsou pro správné připojení websocketu vyžadovány http hlavičky. Pokud se změní, připojení k websocketu selže.

Pokud dojde k selhání připojení websocketu na portu 443 (s povolenou transparentní inspekční proxy), zobrazí se v Control Hubu po registraci varování: „SIP volání přes Webex Video Mesh nefunguje správně.“ Stejný alarm může nastat z jiných důvodů, pokud není povolen proxy server. Když jsou hlavičky websocketu blokovány na portu 443, média nepřetéká mezi aplikacemi a klienty SIP.

Pokud média netečou, často k tomu dochází, když selhává provoz https z uzlu přes port 443:

-

Provoz na portu 443 je proxy povolen, ale jedná se o inspekční proxy a narušuje websocket.

Pro nápravu těchto problémů budete možná muset „obejít“ nebo „spojit“ (zakázat inspekci) port 443 s: *.wbx2.com a *.ciscospark.com.

-

Tento postup použijte k určení typu proxy, který chcete integrovat s Video Mesh. Pokud zvolíte transparentní kontrolní proxy server nebo explicitní proxy server, můžete pomocí rozhraní uzlu nahrát a nainstalovat kořenový certifikát, zkontrolovat připojení proxy serveru a vyřešit případné problémy.

Než začnete

-

Přehled podporovaných možností proxy naleznete v části Podpora proxy pro Video Mesh.

| 1 |

Zadejte URL adresu pro nastavení Video Mesh | ||||||||||

| 2 |

Přejděte do Obchodu důvěryhodnosti a proxyserveru a vyberte některou z možností:

Postupujte podle následujících kroků pro transparentní kontrolu nebo explicitní proxy server. | ||||||||||

| 3 |

Klikněte na Nahrát kořenový certifikát nebo certifikát koncové entity avyhledejte a vyberte kořenový certifikát pro explicitní nebo transparentní kontrolní proxy server. Certifikát je nahrán, ale ještě není nainstalován, protože uzel je třeba restartovat, aby bylo nutné certifikát nainstalovat. Kliknutím na šipku podle názvu vystavitele certifikátu získáte další podrobnosti nebo klikněte na Odstranit, pokud jste udělali chybu a chcete soubor znovu načíst. | ||||||||||

| 4 |

Chcete-li transparentní kontrolu nebo explicitní proxy servery, klikněte na Zkontrolovat připojení proxy a otestujte síťové připojení mezi uzlem video mesh a proxy serverem. Pokud test připojení selže, zobrazí se chybová zpráva, která zobrazuje důvod a způsob, jakým můžete problém opravit. | ||||||||||

| 5 |

Po úspěšném testu připojení přepněte pro explicitní proxy přepínač na Směrovat všechny požadavky https na port 443 z tohoto uzlu přes explicitní proxy. Toto nastavení vyžaduje 15 sekund, než se projeví. | ||||||||||

| 6 |

Klikněte na Instalovat všechny certifikáty do úložiště zabezpečení (zobrazí se vždy, když byl během instalace proxy serveru přidán kořenový certifikát) nebo Restartovat (zobrazí se, pokud nebyl přidán žádný kořenový certifikát), přečtěte si výzvu a v případě připravenosti klikněte na Instalovat. Uzel se restartuje během několika minut. | ||||||||||

| 7 |

Po restartování uzlu se v případě potřeby znovu přihlaste a pak otevřete stránku Přehled a zkontrolujte kontroly připojení, abyste se ujistili, že jsou všechny v zeleném stavu. Kontrola připojení proxy serveru testuje pouze subdoménu webex.com. Pokud dojde k problémům s připojením, běžným problémem je, že některé cloudové domény uvedené v pokynech k instalaci jsou blokovány v proxy serveru. |

Jaký provoz prochází proxy

U video mesh média neprocházet proxy serverem. Tato funkce odesílá do proxy serveru signalizační a správu provozu založeného na protokolu HTTPS. Abyste se dostali přímo do cloudu, musíte stále otevřít požadované porty, aby se datové proudy médií dostaly přímo do cloudu.

Port TCP 444 není v proxy serveru povolen

Tento port je požadavkem pro síť video, protože síť video mesh používá tento port pro přístup ke cloudovým službám, které musí použít ke správnému fungování. Pro tento port a jakýkoli port musí být provedena výjimka proxy, jak je uvedeno v příručce k nasazení video mesh a v požadavcích sítě pro služby Webex Teams.

Filtrování signalizačního provozu podle IP adresy není podporováno, protože IP adresy používané našimi řešeními jsou dynamické a mohou se kdykoli změnit.

Není nainstalován žádný kořenový certifikát

Když vaše uzly mluví s explicitním proxy serverem, musíte nainstalovat kořenový certifikát a zadat výjimku pro tuto adresu URL do brány firewall.

Kontrola připojení se nezdaří

Pokud kontrola připojení proxy serveru prošla a instalace proxy serveru byla dokončena, kontroly připojení na stránce přehledu mohou z těchto důvodů stále selhat:

-

Proxy server kontroluje provoz, který nejde do webex.com.

-

Proxy server blokuje jiné domény než webex.com.

Podrobnosti o ověření jsou nesprávné

U proxy serverů, které používají mechanismus ověřování, se ujistěte, že do uzlu přidáte správné podrobnosti ověřování.

Přetížení na proxy serveru

Přetížení proxy serveru může způsobit zpoždění a pokles provozu do cloudu. Zkontrolujte prostředí proxy serveru a zjistěte, zda je nutné omezení provozu.

Websocket se nemůže připojit přes Squid Proxy

Proxy servery Squid, které kontrolují provoz HTTPS, mohou narušovat navazování připojení websocket (wss:), které vyžaduje hybridní zabezpečení dat. Tyto sekce poskytují pokyny, jak nakonfigurovat různé verze Squidu tak, aby ignorovaly wss: provoz a zajistily tak správné fungování služeb.

Chobotnice 4 a 5

Přidejte direktivu on_unsupported_protocol do squid.conf:

on_unsupported_protocol tunnel allChobotnice 3.5.27

Úspěšně jsme otestovali hybridní zabezpečení dat s následujícími pravidly přidánými do squid.conf. Tato pravidla se mohou měnit při vývoji funkcí a aktualizaci cloudu Webex.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all