Поддержка прокси-серверов для гибридной защиты данных и видеосети.

Отправить обратную связь?

Отправить обратную связь?В этом разделе описывается функция поддержки прокси для службы безопасности данных гибридного типа. Этот раздел дополняет руководство по развертыванию службы безопасности данных гибридного типа Cisco Webex, доступное по адресу https://www.cisco.com/go/hybrid-data-security. В новом развертывании настройка прокси осуществляется на каждом узле после загрузки и установки конфигурации ISO HDS на этом узле и до регистрации узла в облаке Cisco Webex.

Служба безопасности данных гибридного типа поддерживает явные прокси, прозрачные прокси с проверкой и прокси без проверки. Чтобы обеспечить защиту и мониторинг трафика из сети предприятия в облако, можно связать эти прокси с развертыванием. После настройки прокси на узлах административный интерфейс платформы на узлах можно использовать для управления сертификатами и просмотра общего состояния соединений.

Узлы безопасности данных гибридного типа поддерживают указанные далее параметры прокси.

-

Без прокси— Значение по умолчанию, если вы не используете хранилище доверенных сертификатов для настройки узла HDS & Настройка прокси-сервера для интеграции прокси. Обновление сертификата не требуется.

-

Прозрачный прокси-сервер без проверки— Узлы не настроены на использование конкретного адреса прокси-сервера и не должны требовать каких-либо изменений для работы с прокси-сервером без проверки. Обновление сертификата не требуется.

-

Прозрачное туннелирование или проверка прокси-сервера— Узлы не настроены на использование конкретного адреса прокси-сервера. На узлах не нужно изменять конфигурацию HTTP или HTTPS. Как бы то ни было, для обеспечения доверия прокси узлам необходим корневой сертификат. Как правило, специалисты по ИТ используют прокси с проверкой для обеспечения соблюдения политик посещения веб-сайтов и запрещения определенных типов контента. Этот тип прокси расшифровывает весь трафик (даже HTTPS).

-

Явный прокси— При использовании явного прокси вы указываете узлам HDS, какой прокси-сервер и схему аутентификации использовать. Для настройки явного прокси на каждом узле нужно ввести следующую информацию.

-

Прокси IP/FQDN— Адрес, который можно использовать для доступа к прокси-серверу.

-

Порт прокси— Номер порта, который прокси использует для прослушивания трафика, передаваемого через прокси.

-

Протокол прокси— В зависимости от того, какие протоколы поддерживает ваш прокси-сервер, выберите один из следующих:

-

HTTP – просматривает все запросы, отправляемые клиентом, и управляет этими запросами.

-

HTTPS – обеспечивает работу канала связи с сервером. Клиент получает и проверяет сертификат сервера.

-

-

Тип аутентификации— Выберите один из следующих типов аутентификации:

-

Нет— Дополнительная аутентификация не требуется.

Этот параметр доступен, если в качестве протокола прокси выбран протокол HTTP или HTTPS.

-

Базовый— Используется HTTP-агентом пользователя для предоставления имени пользователя и пароля при отправке запроса. Использует кодировку Base64.

Этот параметр доступен, если в качестве протокола прокси выбран протокол HTTP или HTTPS.

Требует ввода имени пользователя и пароля на каждом узле.

-

Дайджест— Используется для подтверждения учетной записи перед отправкой конфиденциальной информации. Применяет хэш-функцию к имени пользователя и паролю перед отправкой в сети.

Этот параметр доступен только в том случае, если в качестве протокола прокси выбран протокол HTTPS.

Требует ввода имени пользователя и пароля на каждом узле.

-

-

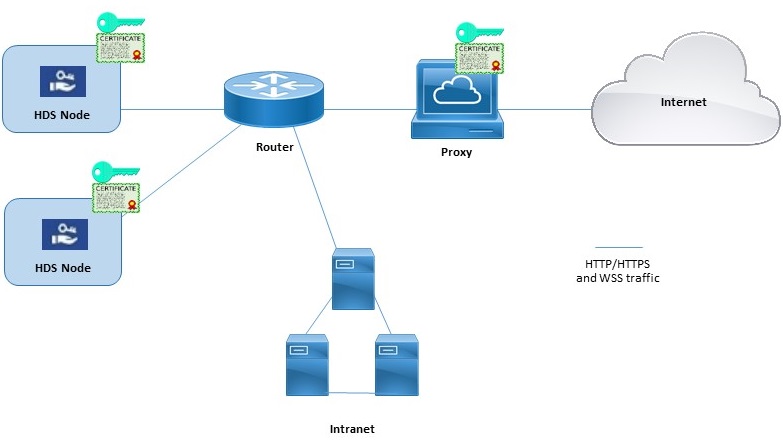

Пример узлов безопасности данных гибридного типа и прокси

На этой схеме представлен пример соединения между системой безопасности данных гибридного типа, сетью и прокси. При использовании прозрачного прокси с проверкой или явного прокси с проверкой HTTPS на прокси и узлы безопасности данных гибридного типа необходимо установить один и тот же корневой сертификат.

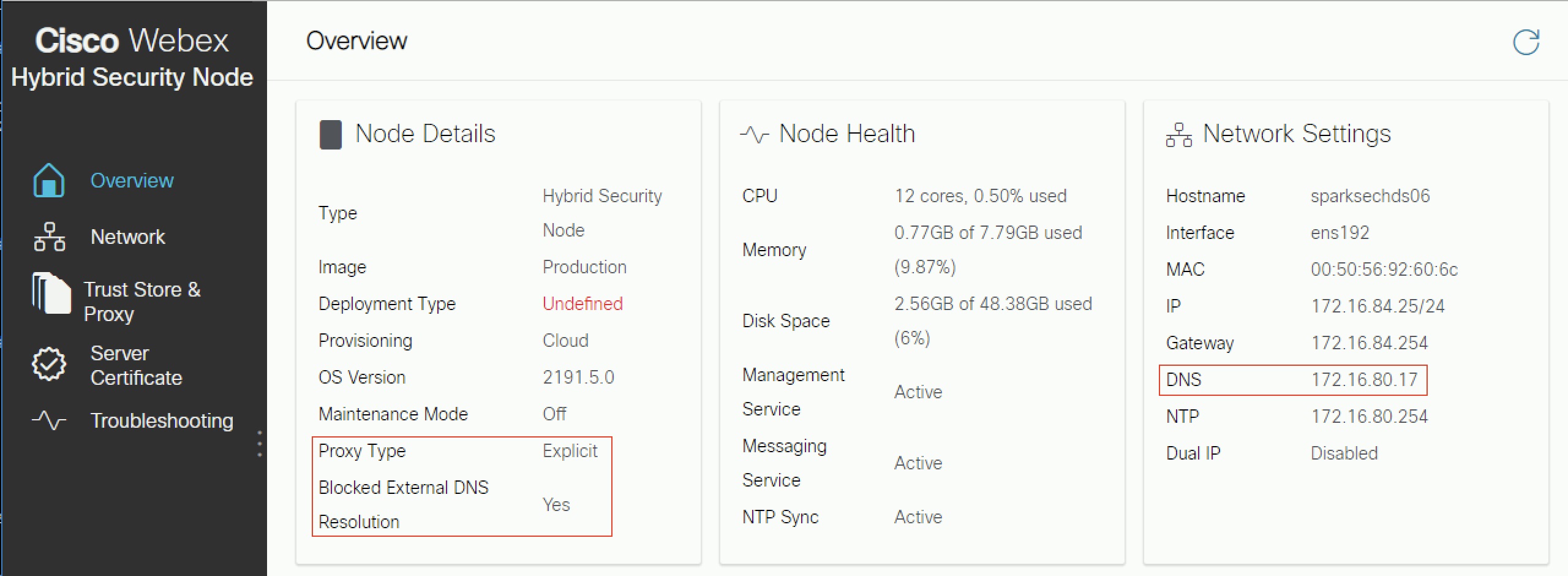

Режим блокировки разрешения внешних DNS (конфигурации явного прокси)

При регистрации узла или проверке конфигурации прокси узла процесс тестирует поиск DNS и подключение к облаку Cisco Webex. В развертываниях с конфигурациями явного прокси, которые не допускают разрешения внешних DNS для внутренних клиентов, если узел не может посылать запросы на DNS-серверы, он автоматически переходит в режим блокировки разрешения внешних DNS. В этом режиме можно продолжить регистрацию узла и другие тестирования подключения к прокси.

-

Мы официально поддерживаем следующие решения для прокси, которые можно интегрировать с узлами безопасности данных гибридного типа:

-

для прозрачных прокси – Cisco Web Security Appliance (WSA);

-

для явных прокси – Squid.

Прокси-серверы Squid, проверяющие HTTPS-трафик, могут препятствовать установлению соединения WebSocket. (wss:) связи. Для решения этой проблемы см. Настройка прокси-серверов Squid для обеспечения безопасности гибридных данных.

-

-

Поддерживаются следующие комбинации типов аутентификации для явных прокси:

-

без аутентификации при использовании HTTP или HTTPS;

-

базовая аутентификация при использовании HTTP или HTTPS;

-

дайджест-аутентификация только при использовании HTTPS;

-

-

При наличии прозрачного прокси с проверкой или явного прокси HTTPS необходимо иметь копию корневого сертификата прокси. Инструкции по развертыванию, приведенные в этом руководстве, содержат информацию о том, как загрузить эту копию в зоны доверия узлов безопасности данных гибридного типа.

-

Сеть, в которой размещены узлы HDS, должна обеспечивать принудительную маршрутизацию исходящего трафика TCP на порте 443 через прокси.

-

Прокси, проверяющие веб-трафик, могут нарушать работу соединений веб-сокетов. Если возникнет эта проблема, обход (отказ от проверки) трафика к

wbx2.comиciscospark.comрешит проблему.

Если в сетевой среде необходимо использовать прокси, воспользуйтесь этой процедурой, чтобы указать тип прокси, который нужно интегрировать со службой безопасности данных гибридного типа. При выборе прозрачного прокси с проверкой или явного прокси HTTPS можно использовать интерфейс узла для загрузки и установки корневого сертификата. Кроме того, в интерфейсе можно проверять соединение с прокси и устранять неполадки.

Прежде чем начать

-

См. Поддержка прокси для обзора поддерживаемых параметров прокси.

| 1 |

Введите URL-адрес настройки узла HDS |

| 2 |

Откройте раздел Trust Store & Proxy (Зона доверия и прокси) и выберите один из следующих параметров.

В случае использования прозрачного прокси с проверкой, явного прокси HTTP с базовой аутентификацией или явного прокси HTTPS выполните указанные далее шаги. |

| 3 |

Щелкните Upload a Root Certificate or End Entity Certificate (Загрузить корневой сертификат или сертификат конечного субъекта) и откройте меню для выбора корневого сертификата для прокси. Сертификат будет загружен, но не установлен, поскольку для установки сертификата необходимо перезагрузить узел. Чтобы получить дополнительные сведения, щелкните стрелку-шеврон, расположенную рядом с именем издателя сертификата. Если вы допустили ошибку и хотите вновь загрузить файл, щелкните Delete (Удалить). |

| 4 |

Чтобы протестировать сетевое соединение между узлом и прокси, щелкните Check Proxy Connection (Проверить соединение с прокси). Если тестирование соединения завершится неудачей, на экране появится сообщение об ошибке, в котором будут указаны причина и способ исправления ошибки. Если отображено сообщение о том, что не удалось предоставить разрешение внешнего DNS, значит, узлу не удалось подключиться к DNS-серверу. Такая проблема может возникнуть во многих конфигурациях явного прокси. Можно продолжить настройку, и узел будет работать в режиме блокировки разрешения внешних DNS. Если вы считаете, что это ошибка, выполните следующие шаги, а затем см. Отключение режима блокировки внешнего разрешения DNS. |

| 5 |

Если вы используете явный прокси, настроенный на применение исключительно https, после успешного завершения тестирования соединения включите параметр Маршрутизировать все запросы https портов 443 и 444 от этого узла через явный прокси (Маршрутизировать все запросы https портов 443 и 444 от этого узла через явный прокси). Для вступления в силу этого параметра необходимо 15 секунд. |

| 6 |

Щелкните Install All Certificates Into the Trust Store (Установить все сертификаты в зоне доверия) – этот параметр отображается при использовании явного прокси HTTPS или прозрачного прокси с проверкой – или Reboot (Перезагрузить) – этот параметр отображается при использовании явного прокси HTTP. Прочитайте запрос и щелкните Install (Установить), если вы готовы к установке. Узел перезагрузится в течение нескольких минут. |

| 7 |

После перезагрузки узла повторно войдите в систему, если это необходимо, и откройте страницу Обзор, чтобы выполнить проверки соединений. Состояние всех проверок должно быть обозначено зеленым цветом. Проверка соединения с прокси используется исключительно для тестирования поддомена webex.com. Проблемы с соединениями нередко возникают из-за того, что некоторые облачные домены, указанные в инструкциях по установке, блокируются на уровне прокси. |

При регистрации узла или проверке конфигурации прокси узла процесс тестирует поиск DNS и подключение к облаку Cisco Webex. Если DNS-сервер узла не может разрешать общедоступные имена DNS, узел автоматически переходит в режим блокировки разрешения внешних DNS.

Если узлы могут разрешать общедоступные имена DNS через внутренние DNS-серверы, можно отключить этот режим, повторно запустив тестирование подключения к прокси на каждом узле.

Прежде чем начать

| 1 |

В веб-браузере откройте интерфейс узла Hybrid Data Security (IP-адрес). address/setup, Например, https://192.0.2.0/setup), введите учетные данные администратора, которые вы настроили для узла, а затем нажмите Войти. |

| 2 |

Перейдите к разделу Overview (Обзор) (страница по умолчанию).  Если режим включен, параметр Blocked External DNS Resolution (Блокировка разрешения внешних DNS) должен иметь значение Yes (Да). |

| 3 |

Перейдите на страницу Trust Store & Proxy (Зона доверия и прокси). |

| 4 |

Щелкните Check Proxy Connection (Проверить соединение с прокси). Если отображено сообщение о том, что не удалось предоставить разрешение внешнего DNS, значит, узлу не удалось подключиться к DNS-серверу и он останется в этом режиме. В противном случае после перезапуска узла и возврата на страницу Overview (Обзор) параметр блокировки разрешения внешних DNS должен иметь значение No (Нет). |

Дальнейшие действия

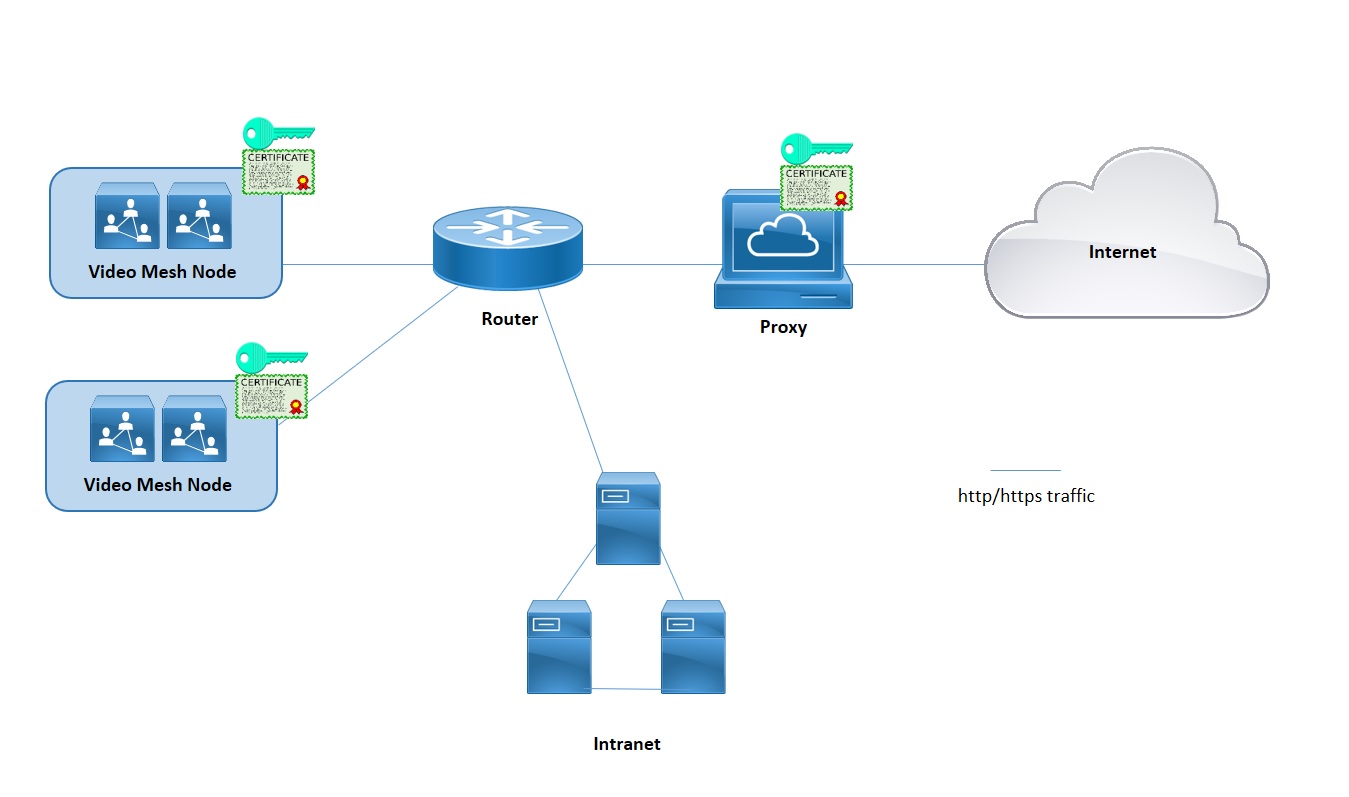

В этом разделе описывается функция поддержки прокси для сетки видео Webex. Этот раздел дополняет руководство по развертыванию сетки видео Cisco Webex, доступное по адресу https://www.cisco.com/go/video-mesh. В новом развертывании настройка прокси осуществляется на каждом узле после развертывания программного обеспечения сетки видео в среде виртуальной машины и до регистрации узла в облаке Cisco Webex.

Video Mesh поддерживает явные, прозрачные прокси-объекты для проверки и без проверки. Вы можете связать эти прокси-серверы с вашей системой Video Mesh, чтобы обеспечить безопасность и мониторинг трафика из предприятия в облако. Эта функция отправляет сигнальный и административный трафик HTTPS на прокси. При использовании прозрачных прокси сетевые запросы от узлов сетки видео перенаправляются на определенный прокси с учетом правил маршрутизации корпоративной сети. После развертывания прокси-сервера с узлами вы можете использовать административный интерфейс Video Mesh для управления сертификатами и отслеживания общего состояния подключения.

Мультимедиа не проходит через прокси. Для передачи потоков мультимедиа непосредственно в облако необходимо открыть требуемые порты. См. Порты и протоколы управления.

Сетка видео поддерживает прокси следующих типов.

-

Явный прокси (с проверкой или без проверки). При использовании явного прокси необходимо указать прокси-сервер, который должен использовать клиент (узлы сетки видео). Этот параметр поддерживает один из следующих типов аутентификации.

-

None (Нет). Дальнейшая аутентификация не требуется. (Для явного прокси HTTP или HTTPS.)

-

Базовая. Используется для оператора пользователя HTTP в целях предоставления имени пользователя и пароля при совершении запроса. Использует кодировку Base64. (Для явного прокси HTTP или HTTPS.)

-

Дайджест. Используется для подтверждения учетной записи перед отправкой конфиденциальной информации. Применяет хэш-функцию к имени пользователя и паролю перед отправкой в сети. (Для явного прокси HTTPS.)

-

NTLM. Как и дайджест-аутентификация, NTLM-аутентификация используется для подтверждения учетной записи перед отправкой конфиденциальной информации. Использует учетные данные Windows вместо имени пользователя и пароля. Для использования этой схемы аутентификации необходимо осуществление нескольких обменов. (Для явного прокси HTTP.)

-

-

Прозрачный прокси (без проверки). Узлы сетки видео не настроены для использования адреса определенного прокси-сервера и не должны требовать каких-либо изменений для работы с прокси без проверки.

-

Прозрачный прокси (с проверкой). Узлы сетки видео не настроены для использования адреса определенного прокси-сервера. В сетке видео не нужно вносить изменения в конфигурацию http(s). Как бы то ни было, для обеспечения доверия прокси узлам сетки видео необходим корневой сертификат. Как правило, специалисты по ИТ используют прокси с проверкой для обеспечения соблюдения политик посещения веб-сайтов и запрещения определенных типов контента. Этот тип прокси расшифровывает весь трафик (даже https).

-

Мы официально поддерживаем следующие прокси-серверы, которые могут интегрироваться с вашими узлами Video Mesh.

-

Cisco Web Security Appliance (WSA) для прозрачного прокси;

-

Squid для явного прокси.

-

-

Для явного прокси или прозрачного прокси-сервера, осуществляющего проверку (расшифровку) трафика, вам потребуется копия корневого сертификата прокси-сервера, которую необходимо загрузить в хранилище доверенных сертификатов узла Video Mesh через веб-интерфейс.

-

Поддерживаются следующие комбинации типов аутентификации и явных прокси:

-

без аутентификации при использовании http и https;

-

базовая аутентификация при использовании http и https;

-

дайджест-аутентификация только при использовании https;

-

NTLM-аутентификация только при использовании http.

-

-

При наличии прозрачного прокси необходимо использовать маршрутизатор или коммутатор для обеспечения принудительной отправки трафика HTTPS/443 на прокси. Вы также можете принудительно перенаправить Web Socket на прокси-сервер. (WebSocket использует https.)

Для корректной работы узлов Video Mesh требуются веб-сокетные соединения с облачными сервисами. При использовании прокси-серверов с явным и прозрачным контролем для корректного установления соединения через WebSocket требуются HTTP-заголовки. Если их изменить, соединение через WebSocket прервётся.

При сбое соединения WebSocket на порту 443 (при включенном прозрачном прокси-сервере для проверки соединения) в Control Hub появляется предупреждение после регистрации: «SIP-вызовы Webex Video Mesh работают некорректно». Когда прокси не включен, то же сообщение может отображаться и по другим причинам. Если на порте 443 заблокированы заголовки веб-сокетов, поток мультимедиа между приложениями и клиентами SIP отсутствует.

Если передача медиаданных не удаётся, это часто происходит из-за сбоя HTTPS-трафика с узла через порт 443:

-

Прокси-сервер разрешает трафик через порт 443, но он является проверяющим прокси и нарушает работу веб-сокетов.

Для устранения этих проблем может потребоваться «обход» или «отключение проверки» на порту 443, чтобы: *.wbx2.com и *.ciscospark.com.

-

Используйте эту процедуру, чтобы указать тип прокси-сервера, который вы хотите интегрировать с видеосеткой. Если вы выберете прозрачный прокси с проверкой или явный прокси, вы сможете использовать интерфейс узла для загрузки и установки корневого сертификата, проверки соединения с прокси и устранения неполадок.

Прежде чем начать

-

См. Поддержка прокси для Video Mesh для обзора поддерживаемых параметров прокси.

| 1 |

Введите URL-адрес настройки Video Mesh | ||||||||||

| 2 |

Откройте раздел Trust Store & Proxy (Зона доверия и прокси) и выберите один из следующих параметров.

Если вы используете прозрачный прокси с проверкой или явный прокси, выполните следующие шаги. | ||||||||||

| 3 |

Щелкните Upload a Root Certificate or End Entity Certificate (Загрузить корневой сертификат или сертификат конечного субъекта). Найдите и выберите корневой сертификат для явного прокси или прозрачного прокси с проверкой. Сертификат будет загружен, но не установлен, поскольку для установки сертификата необходимо перезагрузить узел. Чтобы получить дополнительные сведения, щелкните стрелку, расположенную рядом с именем издателя сертификата. Если вы допустили ошибку и хотите вновь загрузить файл, щелкните Delete (Удалить). | ||||||||||

| 4 |

Чтобы протестировать сетевое соединение между узлом сетки видео и прозрачным прокси с проверкой или явным прокси, щелкните Check Proxy Connection (Проверить соединение с прокси). Если тестирование соединения завершится неудачей, на экране появится сообщение об ошибке, в котором будут указаны причина и способ исправления ошибки. | ||||||||||

| 5 |

После успешного прохождения проверки соединения, для явного прокси-сервера включите переключатель Направляйте все HTTPS-запросы на порт 443 с этого узла через явный прокси-сервер. Для вступления в силу этого параметра необходимо 15 секунд. | ||||||||||

| 6 |

Щелкните Install All Certificates Into the Trust Store (Установить все сертификаты в зоне доверия) – этот параметр отображается в том случае, если во время настройки прокси был добавлен корневой сертификат – или Reboot (Перезагрузить) – этот параметр отображается в том случае, если корневой сертификат не был добавлен. Прочитайте запрос и щелкните Install (Установить), если вы готовы к установке. Узел перезагрузится в течение нескольких минут. | ||||||||||

| 7 |

После перезагрузки узла повторно войдите в систему, если это необходимо, и откройте страницу Обзор, чтобы выполнить проверки соединений. Состояние всех проверок должно быть обозначено зеленым цветом. Проверка соединения с прокси используется исключительно для тестирования поддомена webex.com. Проблемы с соединениями нередко возникают из-за того, что некоторые облачные домены, указанные в инструкциях по установке, блокируются на уровне прокси. |

Трафик, проходящий через прокси

Мультимедиа сетки видео не проходит через прокси. Эта функция отправляет на прокси сигнальный и административный трафик https. Для передачи потоков мультимедиа непосредственно в облако необходимо открыть требуемые порты.

Порт 444 TCP не включен на прокси

Этот порт необходимо использовать совместно с сеткой видео, поскольку сетка видео применяет этот порт для доступа к облачным службам, благодаря которым она функционирует правильным образом. Следует создать исключение прокси для этого и всех прочих портов, указанных в руководстве по развертыванию сетки видео и документе Требования к сети для служб Webex Teams.

Фильтрация сигнального трафика с помощью IP-адресов не поддерживается, поскольку в наших решениях используются динамические IP-адреса, которые могут измениться в любой момент.

Не установлен корневой сертификат

Если имеющиеся узлы связываются с явным прокси, необходимо установить корневой сертификат и ввести в брандмауэре исключение для этого URL-адреса.

Сбой проверки соединения

Если проверка соединения с прокси успешно пройдена и установка прокси завершена, проверки соединения на странице обзора могут завершаться неудачей по указанным далее причинам.

-

Прокси проверяет трафик, который не передается на webex.com.

-

Прокси блокирует домены, отличные от webex.com.

Использование неверных сведений об аутентификации

Если вы используете прокси, применяющий механизм аутентификации, добавьте на узел верные сведения об аутентификации.

Перегрузка прокси

Перегрузка прокси может привести к задержкам и сбоям в передаче трафика в облако. Проверьте среду прокси и выясните, нужно ли регулировать передачу трафика.

Невозможно выполнить подключение веб-сокетов через прокси Squid

Прокси-серверы Squid, проверяющие HTTPS-трафик, могут препятствовать установлению соединений WebSocket (wss:), необходимых для обеспечения безопасности гибридных данных. В этих разделах приведены рекомендации по настройке различных версий Squid для игнорирования трафика wss: для корректной работы сервисов.

Squid 4 и 5

Добавьте директиву on_unsupported_protocol к squid.conf:

on_unsupported_protocol tunnel allSquid 3.5.27

Мы успешно протестировали гибридную защиту данных, добавив следующие правила в squid.conf. Эти правила могут изменяться по мере разработки функций и обновления облака Webex.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all