תמיכה בפרוקסי עבור אבטחת נתונים היברידית ורשת וידאו

משוב?

משוב?סעיף זה מתאר את תכונת התמיכה בפרוקסי עבור אבטחת נתונים היברידית. הוא נועד להשלים את מדריך הפריסה עבור אבטחת נתונים היברידית של Cisco Webex, הזמין בכתובת .https://www.cisco.com/go/hybrid-data-security בפריסה חדשה, אתה מגדיר את הגדרת ה- Proxy בכל צומת לאחר העלאה והתקנה של ISO של תצורת HDS בצומת, ולפני רישום הצומת בענן Webex של Cisco.

אבטחת נתונים היברידית תומכת בבדיקות מפורשות ושקופות ובפרוקסי שאינם בודקים. באפשרותך לקשור פרוקסי אלה לפריסה שלך כדי שתוכל לאבטח ולנטר את התעבורה מהארגון אל הענן. באפשרותך להשתמש בממשק ניהול פלטפורמה בצמתים לצורך ניהול אישורים ולבדוק את מצב הקישוריות הכולל לאחר הגדרת ה- proxy בצמתים.

צמתי אבטחת הנתונים ההיברידיים תומכים באפשרויות הפרוקסי הבאות:

-

ללא פרוקסי- ברירת המחדל אם אינך משתמש בהגדרת צומת HDS Trust Store & תצורת פרוקסי לשילוב פרוקסי. אין צורך בעדכון אישורים.

-

פרוקסי שקוף שאינו בודק— הצמתים אינם מוגדרים להשתמש בכתובת שרת פרוקסי ספציפית ולא אמורים לדרוש שינויים כלשהם כדי לעבוד עם פרוקסי שאינו בודק. אין צורך בעדכון אישורים.

-

מנהור שקוף או בדיקת פרוקסי- הצמתים אינם מוגדרים לשימוש בכתובת שרת פרוקסי ספציפית. אין צורך בשינויי תצורה של HTTP או HTTPS בצמתים. עם זאת, הצמתים זקוקים לאישור בסיס כדי שהם יסמכו על ה- proxy. בדיקת פרוקסי משמשת בדרך כלל את ה- IT לאכיפת מדיניות שבה ניתן לבקר באתרי אינטרנט ואילו סוגי תוכן אינם מותרים. סוג זה של פרוקסי מפענח את כל התעבורה שלך (אפילו HTTPS).

-

פרוקסי מפורש- בעזרת פרוקסי מפורש, אתה אומר לצמתי ה-HDS באיזה שרת פרוקסי וסכימת אימות להשתמש. כדי לקבוע את התצורה של proxy מפורש, עליך להזין את המידע הבא בכל צומת:

-

פרוקסי IP/FQDN—כתובת שניתן להשתמש בה כדי להגיע למכונת הפרוקסי.

-

יציאת פרוקסי— מספר יציאה שהפרוקסי משתמש בה כדי להאזין לתעבורת פרוקסי.

-

פרוטוקול פרוקסי— בהתאם לתמיכה של שרת הפרוקסי שלך, בחר בין הפרוטוקולים הבאים:

-

HTTP - מציג ושולט בכל הבקשות שהלקוח שולח.

-

HTTPS — מספק ערוץ לשרת. הלקוח מקבל ומאמת את אישור השרת ומאמת אותו.

-

-

סוג אימות— בחר מבין סוגי האימות הבאים:

-

אין— אין צורך באימות נוסף.

זמין אם תבחר HTTP או HTTPS כפרוטוקול ה- Proxy.

-

בסיסי—משמש סוכן משתמש HTTP למתן שם משתמש וסיסמה בעת הגשת בקשה. משתמש בקידוד Base64.

זמין אם תבחר HTTP או HTTPS כפרוטוקול ה- Proxy.

דורש ממך להזין את שם המשתמש והסיסמה בכל צומת.

-

תקציר—משמש לאישור החשבון לפני שליחת מידע רגיש. מחיל פונקציית גיבוב על שם המשתמש והסיסמה לפני שליחת הרשת.

זמין רק אם תבחר HTTPS כפרוטוקול ה- Proxy.

דורש ממך להזין את שם המשתמש והסיסמה בכל צומת.

-

-

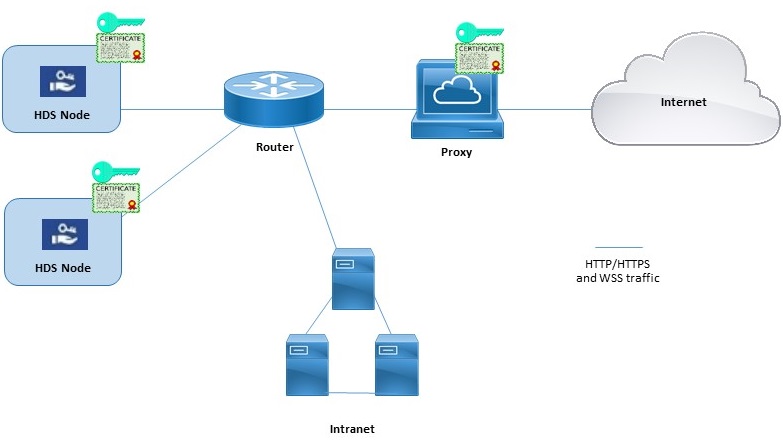

דוגמה לצמתים היברידיים לאבטחת נתונים ופרוקסי

דיאגרמה זו מציגה חיבור לדוגמה בין אבטחת נתונים היברידית, רשת ו- Proxy. עבור אפשרויות הבדיקה השקופה ואפשרויות הבדיקה המפורשת של HTTPS, יש להתקין את אותו אישור בסיס ב- Proxy ובצמתי אבטחת הנתונים ההיברידיים.

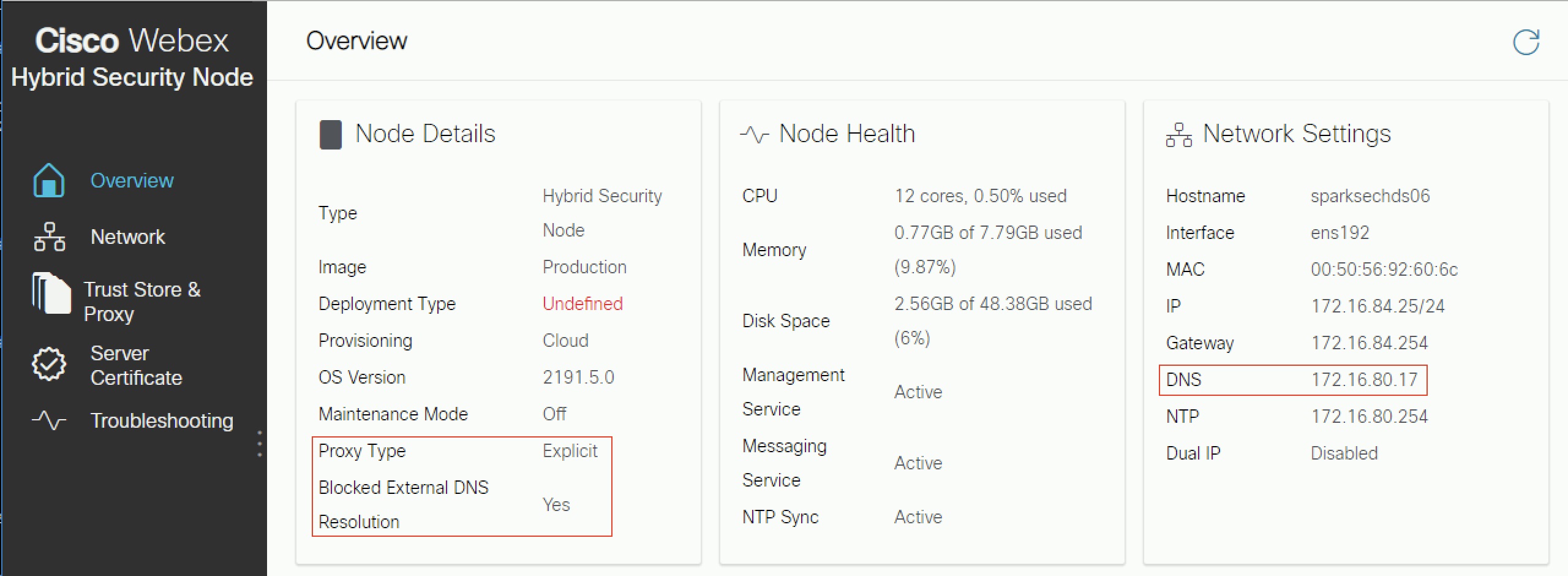

מצב רזולוציית DNS חיצוני חסום (תצורות Proxy מפורשות)

בעת רישום צומת או בדיקת תצורת ה- Proxy של הצומת, התהליך בודק חיפוש DNS וקישוריות לענן Cisco Webex. בפריסות עם תצורות Proxy מפורשות שאינן מאפשרות רזולוציית DNS חיצונית עבור לקוחות פנימיים, אם הצומת אינו יכול לבצע שאילתה על שרתי ה- DNS, הוא עובר באופן אוטומטי למצב רזולוציית DNS חיצוני חסום. במצב זה, רישום צומת ובדיקות קישוריות proxy אחרות יכולות להמשיך.

-

אנו תומכים באופן רשמי בפתרונות הפרוקסי הבאים שיכולים להשתלב עם צמתי אבטחת הנתונים ההיברידיים שלך.

-

פרוקסי שקוף – מכשיר אבטחת האינטרנט של Cisco (WSA).

-

פרוקסי מפורש – דיונון.

פרוקסי Squid שבודקים תעבורת HTTPS עלולים להפריע להקמת שקעי אינטרנט (wss:) קשרים. כדי לעקוף בעיה זו, ראה הגדרת שרת פרוקסי של Squid עבור אבטחת נתונים היברידית.

-

-

אנו תומכים בשילובי סוגי האימות הבאים עבור פרוקסי מפורשים:

-

אין אימות עם HTTP או HTTPS

-

אימות בסיסי באמצעות HTTP או HTTPS

-

לעכל אימות באמצעות HTTPS בלבד

-

-

עבור proxy בודק שקוף או proxy מפורש של HTTPS, עליך להיות עותק של אישור הבסיס של ה- Proxy. הוראות הפריסה במדריך זה מלמדות אותך כיצד להעלות את העותק למאגרי האמון של צמתי אבטחת הנתונים ההיברידיים.

-

יש להגדיר את הרשת המארחת את צמתי HDS כך שתאלץ תעבורת TCP יוצאת ביציאה 443 לנתב דרך ה- Proxy.

-

פרוקסי שבודקים את תעבורת האינטרנט עלולים להפריע לחיבורי שקעי אינטרנט. אם בעיה זו מתרחשת, עקיפת (לא בדיקת) התעבורה אל

wbx2.comו-ciscospark.comתפתור את הבעיה.

אם סביבת הרשת דורשת proxy, השתמש בהליך זה כדי לציין את סוג ה- Proxy שברצונך לשלב עם אבטחת נתונים היברידית. אם תבחר בפרוקסי בדיקה שקוף או ב- Proxy מפורש של HTTPS, תוכל להשתמש בממשק של הצומת כדי להעלות ולהתקין את אישור הבסיס. באפשרותך גם לבדוק את חיבור ה- Proxy מהממשק ולפתור בעיות פוטנציאליות.

לפני שתתחיל

-

עיין בתמיכה ב - Proxy לקבלת מבט כולל על אפשרויות ה- Proxy הנתמכות.

| 1 |

הזן את כתובת ה-URL של הגדרת צומת HDS |

| 2 |

עבור אל חנות אמון ו- Proxyולאחר מכן בחר אפשרות:

בצע את השלבים הבאים עבור Proxy בודק שקוף, proxy מפורש HTTP עם אימות בסיסי או proxy מפורש HTTPS. |

| 3 |

לחץ על העלה אישור בסיס או על אישורישות סיום ולאחר מכן נווט אל בחר את אישור הבסיס של ה- Proxy. האישור מועלה אך עדיין לא מותקן מכיוון שעליך לאתחל את הצומת כדי להתקין את האישור. לחץ על חץ שברון לפי שם מנפיק האישור כדי לקבל פרטים נוספים או לחץ על מחק אם טעית וברצונך להעלות מחדש את הקובץ. |

| 4 |

לחץ על בדוק חיבור Proxy כדי לבדוק את קישוריות הרשת בין הצומת ל- proxy. אם בדיקת החיבור נכשלת, תראה הודעת שגיאה המציגה את הסיבה וכיצד באפשרותך לתקן את הבעיה. אם אתה רואה הודעה המציינת כי רזולוציית DNS חיצונית לא הצליחה, הצומת לא הצליח להגיע לשרת ה- DNS. תנאי זה צפוי בתצורות פרוקסי מפורשות רבות. באפשרותך להמשיך בהגדרה, והצומת יפעל במצב פתרון DNS חיצוני חסום. אם אתה חושב שמדובר בשגיאה, השלם את השלבים הבאים ולאחר מכן ראה בטל את מצב רזולוציית DNS חיצוני חסום. |

| 5 |

לאחר שבדיקת החיבור עוברת, עבור proxy מפורש המוגדר ל- https בלבד, הפעל את המתג ל - Route all port 443/444 https בקשות מצומת זה באמצעות ה- proxyהמפורש. הגדרה זו דורשת 15 שניות כדי להיכנס לתוקף. |

| 6 |

לחץ על התקן את כל האישורים במאגר האמון (מופיע עבור proxy מפורש של HTTPS או פרוקסי בדיקה שקוף) או אתחול מחדש (מופיע עבור proxy מפורש של HTTP), קרא את הבקשה ולאחר מכן לחץ על התקן אם אתה מוכן. הצומת מאתחל מחדש תוך מספר דקות. |

| 7 |

לאחר אתחול מחדש של הצומת, היכנס שוב במידת הצורך ולאחר מכן פתח את דף הסקירה הכללית כדי לבדוק את בדיקות הקישוריות כדי לוודא שכולם במצב ירוק. בדיקת חיבור הפרוקסי בודקת רק תת-דומיין של webex.com. אם יש בעיות קישוריות, בעיה נפוצה היא שחלק מתחומי הענן המפורטים בהוראות ההתקנה נחסמים ב- Proxy. |

בעת רישום צומת או בדיקת תצורת ה- Proxy של הצומת, התהליך בודק חיפוש DNS וקישוריות לענן Cisco Webex. אם שרת ה- DNS של הצומת אינו יכול לפתור שמות DNS ציבוריים, הצומת עובר באופן אוטומטי למצב רזולוציית DNS חיצוני חסום.

אם הצמתים שלך מסוגלים לפתור שמות DNS ציבוריים באמצעות שרתי DNS פנימיים, באפשרותך לבטל מצב זה על-ידי הפעלה מחדש של בדיקת חיבור ה- Proxy בכל צומת.

לפני שתתחיל

| 1 |

בדפדפן אינטרנט, פתח את ממשק צומת אבטחת הנתונים ההיברידי (כתובת/הגדרה של IP, לדוגמה, https://192.0.2.0/setup), הזן את אישורי הניהול שהגדרת עבור הצומת ולאחר מכן לחץ על היכנס. |

| 2 |

עבור אל סקירה כללית (דף ברירת המחדל).  כאשר היא מופעלת, רזולוציית DNS חיצונית חסומה מוגדרת כ-Yes . |

| 3 |

עבור אל דף חנות האמון וה- Proxy . |

| 4 |

לחץ על בדוק חיבורProxy. אם אתה רואה הודעה המציינת כי רזולוציית DNS חיצונית לא הצליחה, הצומת לא הצליח להגיע לשרת ה- DNS ויישאר במצב זה. אחרת, לאחר שתפעיל מחדש את הצומת ותחזור לדף הסקירה הכללית , רזולוציית DNS חיצונית חסומה צריכה להיות מוגדרת ללא. |

מה הלאה?

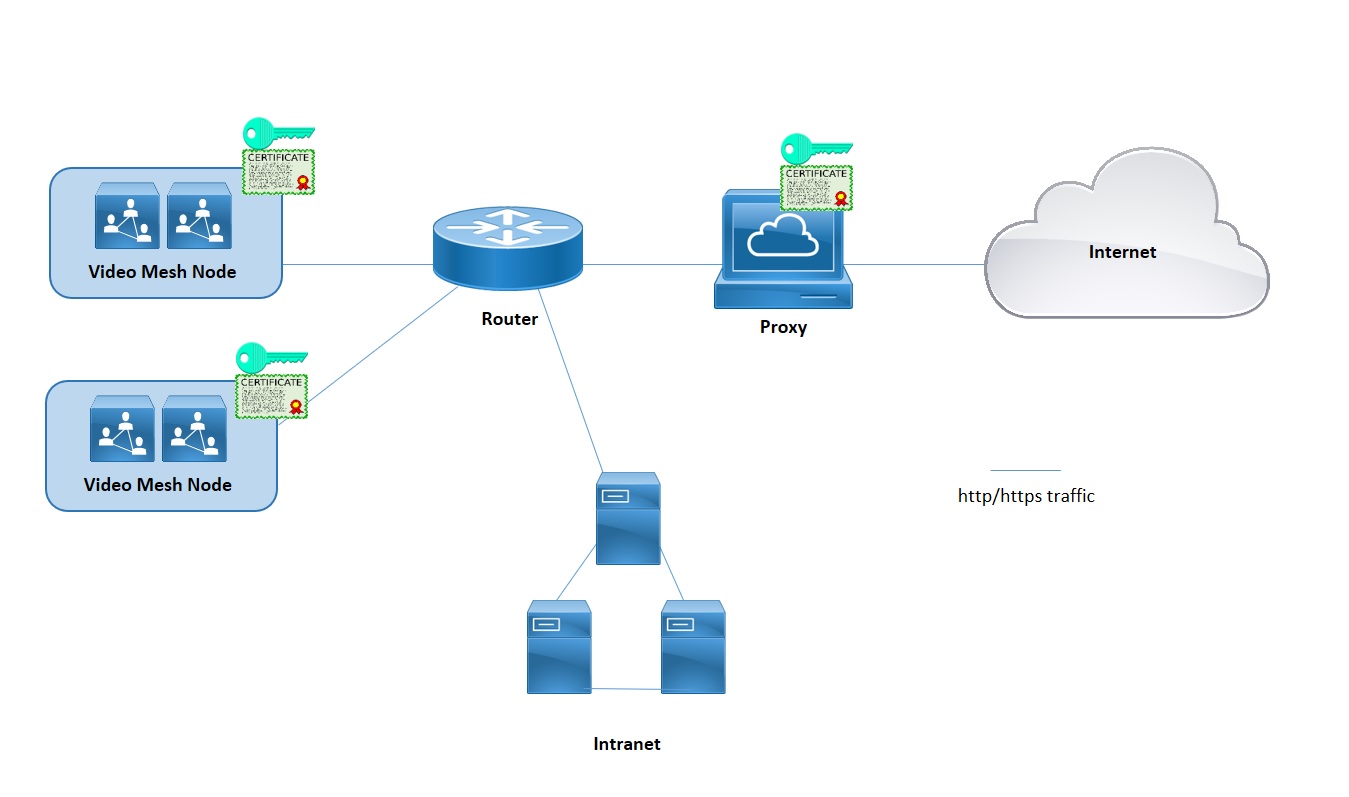

סעיף זה מתאר את תכונת התמיכה ב- Proxy עבור Webex Video Mesh. הוא נועד להשלים את מדריך הפריסה עבור Cisco Webex Video Mesh, הזמין בכתובת https://www.cisco.com/go/video-mesh. בפריסה חדשה, עליך לקבוע את תצורת הגדרת ה- Proxy בכל צומת לאחר פריסת תוכנת Video Mesh בסביבת מכונה וירטואלית, ולפני רישום הצומת בענן Cisco Webex.

Video Mesh תומך בפרוקסי בדיקה מפורשים, שקופים ופרוקסי שאינם בדיקה. ניתן לקשור את הפרוקסי הללו לפריסת Video Mesh שלכם, כך שתוכלו לאבטח ולנטר תעבורה מהארגון אל הענן. תכונה זו שולחת תעבורה מבוססת איתות וניהול https ל- Proxy. עבור פרוקסי שקוף, בקשות רשת מצמתי Video Mesh מועברות ל- Proxy ספציפי באמצעות כללי ניתוב רשת ארגוניים. ניתן להשתמש בממשק הניהול של Video Mesh לניהול אישורים ולמצב הקישוריות הכללי לאחר יישום ה-proxy עם הצמתים.

התקשורת אינה עוברת דרך הפרוקסי. עדיין עליך לפתוח את היציאות הנדרשות כדי שזרמי מדיה יגיעו ישירות לענן. ראה פורטים ופרוטוקולים לניהול.

סוגי הפרוקסי הבאים נתמכים על-ידי Video Mesh:

-

Proxy מפורש (בדיקה או אי-בדיקה) – באמצעות proxy מפורש, אתה אומר ללקוח (צמתי Video Mesh) באיזה שרת proxy להשתמש. אפשרות זו תומכת באחד מסוגי האימות הבאים:

-

אין – אין צורך באימות נוסף. (עבור HTTP או HTTPS proxy מפורש.)

-

בסיסי - משמש עבור סוכן משתמש HTTP כדי לספק שם משתמש וסיסמה בעת הגשת בקשה, ומשתמש בקידוד Base64. (עבור HTTP או HTTPS proxy מפורש.)

-

תקציר – משמש כדי לאשר את זהות החשבון לפני שליחת מידע רגיש, ומחיל פונקציית גיבוב על שם המשתמש והסיסמה לפני השליחה דרך הרשת. (עבור פרוקסי מפורש של HTTPS.)

-

NTLM – כמו Digest, NTLM משמש כדי לאשר את זהות החשבון לפני שליחת מידע רגיש. משתמש באישורי Windows במקום בשם המשתמש ובסיסמה. ערכת אימות זו דורשת חילופים מרובים כדי להשלים. (עבור פרוקסי מפורש של HTTP.)

-

-

Proxy שקוף (ללא בדיקה) – צמתי רשת של וידאו אינם מוגדרים לשימוש בכתובת שרת Proxy ספציפית ואינם אמורים לדרוש שינויים כלשהם כדי לעבוד עם Proxy שאינו בודק.

-

Proxy שקוף (בדיקה) – צמתי Mesh של וידאו אינם מוגדרים לשימוש בכתובת שרת Proxy ספציפית. אין צורך בשינויי תצורה של http(s) ב- Video Mesh, עם זאת, צמתי Mesh של וידאו זקוקים לאישור בסיס כדי שהם יאמינו את ה- Proxy. בדיקת פרוקסי משמשת בדרך כלל את ה- IT לאכיפת מדיניות לגבי אתרי אינטרנט שניתן לבקר בהם וסוגי תוכן שאינם מורשים. סוג זה של פרוקסי מפענח את כל התעבורה שלך (אפילו https).

-

אנו תומכים רשמית בפתרונות הפרוקסי הבאים שיכולים להשתלב עם צמתי ה-Video Mesh שלכם.

-

מכשיר אבטחת האינטרנט של Cisco (WSA) עבור פרוקסי שקוף

-

דיונון עבור פרוקסי מפורש

-

-

עבור פרוקסי מפורש או פרוקסי שקוף לבדיקה שבודק (מפענח תעבורה), עליך להיות בעל עותק של אישור הבסיס של הפרוקסי שתצטרך להעלות למאגר האמון של צומת Video Mesh בממשק האינטרנט.

-

אנו תומכים בשילובי ה-Proxy וסוגי האימות המפורשים הבאים:

-

אין אימות עם http ו- https

-

אימות בסיסי עם http ו- https

-

לעכל אימות באמצעות https בלבד

-

אימות NTLM עם http בלבד

-

-

עבור פרוקסי שקוף, עליך להשתמש בנתב/מתג כדי לאלץ תעבורת HTTPS/443 לעבור ל- Proxy. ניתן גם לאלץ את Web Socket לעבור ל-proxy. (שקע אינטרנט משתמש ב- https.)

Video Mesh דורש חיבורי שקעי אינטרנט לשירותי ענן, כך שהצמתים יפעלו כראוי. בפרוקסי בדיקה מפורשים וביקורת שקופים, כותרות http נדרשות לחיבור שקעי אינטרנט תקין. אם הם ישתנו, חיבור ה-websocket ייכשל.

כאשר מתרחשת כשל בחיבור websocket ביציאה 443 (כאשר פרוקסי בדיקה שקוף מופעל), הדבר מוביל לאזהרה לאחר רישום במרכז הבקרה: "שיחות SIP של Webex Video Mesh אינן פועלות כראוי". אותה אזעקה יכולה להתרחש מסיבות אחרות כאשר פרוקסי אינו זמין. כאשר כותרות websocket חסומות ביציאה 443, המדיה אינה זורמת בין אפליקציות ללקוחות SIP.

אם המדיה אינה זורמת, זה קורה לעתים קרובות כאשר תעבורת https מהצומת דרך פורט 443 נכשלת:

-

תעבורת פורט 443 מותרת על ידי ה-proxy, אך זהו proxy בודק והוא שובר את ה-websocket.

כדי לתקן בעיות אלו, ייתכן שתצטרכו "לעקוף" או "לחבר" (להשבית בדיקה) בפורט 443 כדי: *.wbx2.com ו *.ciscospark.com.

-

השתמש בהליך זה כדי לציין את סוג ה-proxy שברצונך לשלב עם רשת וידאו. אם תבחר בפרוקסי בודק שקוף או ב- Proxy מפורש, תוכל להשתמש בממשק של הצומת כדי להעלות ולהתקין את אישור הבסיס, לבדוק את חיבור ה- Proxy ולפתור בעיות פוטנציאליות.

לפני שתתחיל

-

ראה תמיכה בפרוקסי עבור רשת וידאו לקבלת סקירה כללית של אפשרויות הפרוקסי הנתמכות.

| 1 |

הזן את כתובת ה-URL של הגדרת רשת הווידאו | ||||||||||

| 2 |

עבור אל חנות אמון ו- Proxyולאחר מכן בחר אפשרות:

בצע את השלבים הבאים לקבלת בדיקה שקופה או Proxy מפורש. | ||||||||||

| 3 |

לחץ על העלה אישור בסיס או על אישורישות קצה ולאחר מכן אתר ובחר את אישור הבסיס עבור ה- Proxy המפורש או השקוף של הבדיקה. האישור מועלה אך עדיין לא מותקן מכיוון שיש לאתחל את הצומת כדי להתקין את האישור. לחץ על החץ לפי שם מנפיק האישורים כדי לקבל פרטים נוספים או לחץ על מחק אם טעית וברצונך להעלות מחדש את הקובץ. | ||||||||||

| 4 |

לבדיקה שקופה או לפרוקסי מפורשים, לחץ על בדוק חיבור Proxy כדי לבדוק את קישוריות הרשת בין צומת רשת הווידאו לבין ה- Proxy. אם בדיקת החיבור נכשלת, תראה הודעת שגיאה המציגה את הסיבה וכיצד באפשרותך לתקן את הבעיה. | ||||||||||

| 5 |

לאחר שבדיקת החיבור עוברת, עבור פרוקסי מפורש, הפעל את המתג למצב נתב את כל בקשות ה-https של פורט 443 מצומת זה דרך הפרוקסי המפורש. הגדרה זו דורשת 15 שניות כדי להיכנס לתוקף. | ||||||||||

| 6 |

לחץ על התקן את כל האישורים בחנות האמון (מופיע בכל פעם שנוסף אישור בסיס במהלך הגדרת Proxy) או על אתחול מחדש (מופיע אם לא נוסף אישור בסיס), קרא את הבקשה ולאחר מכן לחץ על התקן אם אתה מוכן. הצומת מאתחל מחדש תוך מספר דקות. | ||||||||||

| 7 |

לאחר אתחול מחדש של הצומת, היכנס שוב במידת הצורך ולאחר מכן פתח את דף הסקירה הכללית כדי לבדוק את בדיקות הקישוריות כדי לוודא שכולם במצב ירוק. בדיקת חיבור הפרוקסי בודקת רק תת-דומיין של webex.com. אם יש בעיות קישוריות, בעיה נפוצה היא שחלק מתחומי הענן המפורטים בהוראות ההתקנה נחסמים ב- Proxy. |

איזו תעבורה עוברת דרך פרוקסי

עבור Video Mesh, המדיה אינה חוצה את הפרוקסי. תכונה זו שולחת תעבורה מבוססת איתות וניהול https ל- Proxy. עדיין עליך לפתוח את היציאות הנדרשות כדי שזרמי מדיה יגיעו ישירות לענן.

יציאת TCP 444 אינה מופעלת ב- Proxy

יציאה זו היא דרישה עבור Video Mesh, מכיוון ש- Video Mesh משתמש ביציאה זו כדי לגשת לשירותים מבוססי ענן שבהם עליה להשתמש כדי לתפקד כראוי. יש לבצע חריגה של Proxy עבור יציאה זו ועבור כל יציאה כפי שתועד במדריך הפריסה של Video Mesh ובדרישות הרשת עבור שירותיWebex Teams.

סינון תעבורת איתות לפי כתובת IP אינו נתמך מכיוון שכתובות ה- IP המשמשות את הפתרונות שלנו הן דינמיות ועשויות להשתנות בכל עת.

לא הותקן אישור בסיס

כאשר הצמתים שלך מדברים עם proxy מפורש, עליך להתקין את אישור הבסיס ולהזין חריגה עבור כתובת URL זו בחומת האש שלך.

בדיקת קישוריות נכשלת

אם בדיקת קישוריות ה- Proxy עברה והתקנת ה- Proxy הושלמה, בדיקות הקישוריות בדף הסקירה הכלליות עדיין עשויות להיכשל מהסיבות הבאות:

-

הפרוקסי בודק תעבורה שאינה עוברת webex.com.

-

ה- Proxy חוסם תחומים שאינם webex.com.

פרטי האימות שגויים

עבור שרתי Proxy המשתמשים במנגנון אימות, ודא שאתה מוסיף את פרטי האימות הנכונים בצומת.

גודש על הפרוקסי

גודש בפרוקסי שלך עלול לגרום לעיכוב ולירידות עם התעבורה לענן. בדוק את סביבת ה- Proxy שלך כדי לראות אם נדרשת ויסות תנועה.

Websocket לא יכול להתחבר באמצעות פרוקסי דיונון

שרתים פרוקסיים של Squid שבודקים תעבורת HTTPS עלולים להפריע ליצירת חיבורי websocket (wss:) הנדרשים על ידי Hybrid Data Security. סעיפים אלה מספקים הנחיות כיצד להגדיר גרסאות שונות של Squid להתעלם מתעבורה wss: לצורך פעולה תקינה של השירותים.

דיונון 4 ו-5

הוסף את הפקודה on_unsupported_protocol ל- squid.conf:

on_unsupported_protocol tunnel allדיונון 3.5.27

בדקנו בהצלחה אבטחת נתונים היברידית עם הכללים הבאים שנוספו ל- squid.conf. כללים אלה כפופים לשינויים כאשר אנו מפתחים תכונות ומעדכנים את ענן Webex.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all