Webex-integraation CTI-käyttöliittymän määritys

Onko sinulla palautetta?

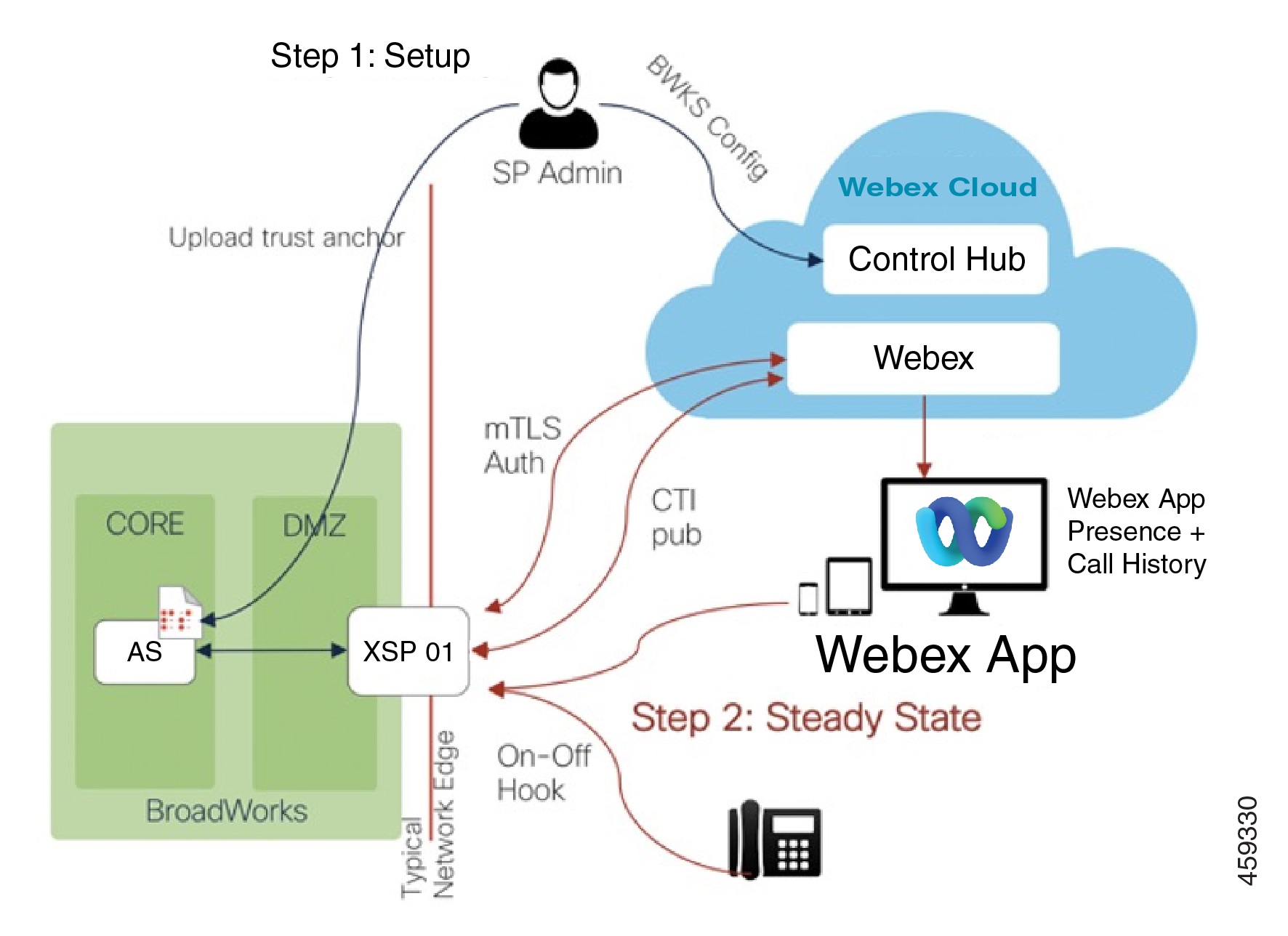

Onko sinulla palautetta?CTI-liitäntä ja siihen liittyvä konfigurointi

Konfiguraatiojärjestys "sisimmästä uloimpaan" on lueteltu alla. Tämän määräyksen noudattaminen ei ole pakollista.

-

Sovelluspalvelimen määrittäminen CTI-tilauksia varten

-

XSP|ADP:iden määrittäminen mTLS-todennetuille CTI-tilauksille

-

Avaa saapuvat portit suojatulle CTI-rajapinnalle

-

Tilaa Webex-organisaatiosi BroadWorks CTI -tapahtumiin

Sovelluspalvelimen määrittäminen CTI-tilauksia varten

Päivitä sovelluspalvelimen ClientIdentity-kohtaan Webex for Cisco BroadWorks CTI -asiakassertifikaatin yleinen nimi (CN).

Lisää varmenteen identiteetti ClientIdentity-kohtaan seuraavasti jokaiselle Webexin kanssa käyttämällesi sovelluspalvelimelle:

AS_CLI/System/ClientIdentity> add bwcticlient.webex.com

Webex for Cisco BroadWorks -asiakassertifikaatin yleinen nimi on bwcticlient.webex.com.

TLS:n ja salausmenetelmien määrittäminen CTI-käyttöliittymässä

XSP|ADP CTI -rajapinnan konfiguroitavuustasot ovat seuraavat:

Yleisin = Järjestelmä > Kuljetus > CTI-liitännät > CTI-käyttöliittymä = Tarkin

Eri SSL-asetusten tarkasteluun tai muokkaamiseen käytettävät CLI-kontekstit ovat:

|

Spesifisyys |

CLI-konteksti |

|---|---|

|

Järjestelmä (globaali) (R22 ja uudemmat) |

XSP|ADP_CLI/System/SSLCommonSettings/JSSE/Ciphers> XSP|ADP_CLI/System/SSLCommonSettings/JSSE/Protocols> |

|

Tämän järjestelmän siirtoprotokollat (R22 ja uudemmat) |

XSP|ADP_CLI/System/SSLCommonSettings/OpenSSL/Ciphers> XSP|ADP_CLI/System/SSLCommonSettings/OpenSSL/Protocols> |

|

Kaikki CTI-liitännät tässä järjestelmässä (R22 ja uudemmat) |

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/Ciphers> XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/Protocols> |

|

Tämän järjestelmän tietty CTI-liitäntä (R22 ja uudemmat) |

XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Ciphers> XSP|ADP_CLI/Interface/CTI/CTIServerSSLSettings/Protocols> |

Uudessa asennuksessa seuraavat salausalgoritmit asennetaan oletuksena järjestelmätasolla. Jos rajapintatasolla ei ole määritetty mitään (esimerkiksi CTI- tai HTTP-rajapinnassa), tätä salausluetteloa käytetään. Huomaa, että tämä lista voi muuttua ajan myötä:

-

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

-

TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

-

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

-

TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256

-

TLS_DHE_DSS_WITH_AES_128_GCM_SHA256

-

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256

-

TLS_DHE_RSA_WITH_AES_128_CBC_SHA256

-

TLS_DHE_DSS_WITH_AES_128_CBC_SHA256

-

TLS_ECDH_RSA_WITH_AES_128_GCM_SHA256

-

TLS_ECDH_ECDSA_WITH_AES_128_GCM_SHA256

-

TLS_ECDH_RSA_WITH_AES_128_CBC_SHA256

-

TLS_ECDH_ECDSA_WITH_AES_128_CBC_SHA256

CTI TLS -rajapinnan konfiguraation lukeminen XSP:llä|ADP

-

Kirjaudu sisään XSP|ADP:hen ja siirry osoitteeseen

XSP|ADP_CLI/Interface/CTI/CTIServer> Kirjoita

get-komento ja lue tulokset. Sinun pitäisi nähdä rajapinnat (IP-osoitteet) ja kunkin kohdalla, vaativatko ne palvelinvarmenteen ja asiakastunnistuksen.XSP|ADP_CLI/Interface/CTI/CTIServer> get Interface IP Port Secure Server Certificate Client Auth Req ================================================================= 10.155.6.175 8012 true true true

TLS 1.2 -protokollan lisääminen CTI-rajapintaan

Webex Cloudin kanssa vuorovaikutuksessa olevan XSP|ADP CTI -rajapinnan on oltava määritetty TLS v1.2:lle. Pilvi ei neuvottele TLS-protokollan aiemmista versioista.

TLSv1.2-protokollan määrittäminen CTI-rajapinnassa:

-

Kirjaudu sisään XSP|ADP:hen ja siirry osoitteeseen

XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Protocols> -

Kirjoita komento

getnähdäksesi, mitä protokollia tässä rajapinnassa jo käytetään. -

Syötä komento

add TLSv1.2varmistaaksesi, että käyttöliittymä voi käyttää TLS 1.2:ta kommunikoidessaan pilven kanssa.

TLS-salausten määritysten muokkaaminen CTI-käyttöliittymässä

CTI-rajapinnan vaadittujen salausalgoritmien määrittäminen:

-

Kirjaudu sisään XSP|ADP:hen ja siirry osoitteeseen

XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Ciphers> -

Kirjoita

get-komento nähdäksesi, mitä salausalgoritmeja tässä rajapinnassa jo käytetään. Ciscon suosittelemista paketeista on oltava vähintään yksi (katso XSP|ADP Identity and Security Requirements Yleiskatsaus-osiossa). -

Lisää salauskoodi CTI-käyttöliittymään kirjoittamalla komento

add.XSP|ADP CLI vaatii IANA:n standardin mukaisen salauspaketin nimen, ei openSSL:n salauspaketin nimeä. Esimerkiksi lisätäksesi openSSL-salauksen

ECDHE-ECDSA-CHACHA20-POLY1305CTI-rajapintaan, käyttäisit seuraavaa:XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Ciphers> add 192.0.2.7 TLS_ECDHE_ECDSA_WITH_CHACHA20_POLY1305Katso https://ciphersuite.info/ löytääksesi sviitin kummallakin nimellä.

CTI-käyttöliittymän luottamusankkurit (R22 ja uudemmat)

Tässä menettelyssä oletetaan, että XSP|-tiedonlähteet ovat joko yhteydessä internetiin tai että ne ovat yhteydessä internetiin läpivientivälityspalvelimen kautta. Siltausvälityspalvelimen varmennemääritykset ovat erilaiset (katso TLS-siltavälityspalvelimen TLS-varmennevaatimukset).

Tee seuraavat toimet jokaiselle infrastruktuurisi XSP|ADP:lle, joka julkaisee CTI-tapahtumia Webexiin:

-

Kirjaudu sisään Partner Hubiin.

-

Siirry kohtaan Palvelut > Lisälinkkejä ja napsauta Lataa Webex CA -varmenne ladataksesi

CombinedCertChain2023.txtpaikalliselle tietokoneellesi.Nämä tiedostot sisältävät kaksi kahden sertifikaatin sarjaa. Sinun on jaettava tiedostot ennen kuin lataat ne XSP|-tiedonkäsittelyprosesseihin. Kaikki tiedostot ovat pakollisia.

-

Jaa varmenneketju kahdeksi varmenteeksi -

combinedcertchain2023.txt-

Avaa

combinedcertchain2023.txttekstieditorissa. -

Valitse ja leikkaa ensimmäinen tekstilohko, mukaan lukien rivit

-----BEGIN CERTIFICATE-----ja-----END CERTIFICATE-----, ja liitä tekstilohko uuteen tiedostoon. -

Tallenna uusi tiedosto nimellä

root2023.txt. -

Tallenna alkuperäinen tiedosto nimellä

issuing2023.txt. Alkuperäisessä tiedostossa pitäisi nyt olla vain yksi tekstilohko, jota ympäröivät rivit-----BEGIN CERTIFICATE-----ja-----END CERTIFICATE-----.

-

-

Kopioi molemmat tekstitiedostot väliaikaiseen sijaintiin suojattavalla XSP|ADP:llä, esim.

/var/broadworks/tmp/root2023.txtja/var/broadworks/tmp/issuing2023.txt -

Kirjaudu sisään XSP|ADP:hen ja siirry osoitteeseen

/XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> -

(Valinnainen) Suorita

help updateTrustnähdäksesi parametrit ja komentomuodon. -

Lataa varmennetiedostot uusiin luotettavuusankkureihin - 2023

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> updateTrust webexclientroot2023 /var/broadworks/tmp/root2023.txtXSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> updateTrust webexclientissuing2023 /var/broadworks/tmp/issuing2023.txtKaikilla aliaksilla on oltava eri nimi.

webexclientroot2023jawebexclientissuing2023ovat esimerkkialiaksia luottamusankkureille; voit käyttää omia aliaksia, kunhan kaikki merkinnät ovat yksilöllisiä. -

Varmista, että ankkurit on päivitetty:

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> getAlias Owner Issuer ============================================================================= webexclientissuing2023 Internal Private TLS SubCA Internal Private Root webexclientroot2023 Internal Private Root Internal Private Root[self-signed] -

Salli asiakkaiden todennus varmenteilla:

XSP|ADP_CLI/System/CommunicationUtility/DefaultSettings/ExternalAuthentication/CertificateAuthentication> set allowClientApp true

Lisää CTI-käyttöliittymä ja ota mTLS käyttöön

-

Lisää CTI SSL -rajapinta.

CLI-konteksti riippuu BroadWorks-versiostasi. Komento luo itse allekirjoitetun palvelinvarmenteen käyttöliittymään ja pakottaa käyttöliittymän vaatimaan asiakasvarmenteen.

-

BroadWorks R22- ja R23-malleissa:

XSP|ADP_CLI/Interface/CTI/CTIServer> add 8012 true true true

-

-

Korvaa palvelinvarmenne ja -avain XSP|ADP:n CTI-rajapinnoissa. Tarvitset tähän CTI-rajapinnan IP-osoitteen; voit lukea sen seuraavasta kontekstista:

-

BroadWorks R22- ja R23-malleissa:

XSP|ADP_CLI/Interface/CTI/CTIServer> getSuorita sitten seuraavat komennot korvataksesi käyttöliittymän itse allekirjoitetun varmenteen omalla varmenteellasi ja yksityisellä avaimellasi:

XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Certificates> sslUpdate keyFile certificateFile chainFile

-

-

Käynnistä XSP|ADP uudelleen.

Ota käyttöön BroadWorks CTI -tapahtumien käyttö Webexissä

Sinun on lisättävä ja validoitava CTI-rajapinta, kun määrität klustereitasi Partner Hubissa. Katso tarkemmat ohjeet kohdasta Kumppaniorganisaation määrittäminen Partner Hubissa.

-

Määritä CTI-osoite, jolla Webex voi tilata BroadWorksin CTI-tapahtumia.

-

CTI-tilaukset ovat tilaajakohtaisia, ja niitä perustetaan ja ylläpidetään vain, kun tilaaja on Webex for Cisco BroadWorks -palvelussa.