CTI-felület konfigurálása a Webex-integrációhoz

Visszajelzés?

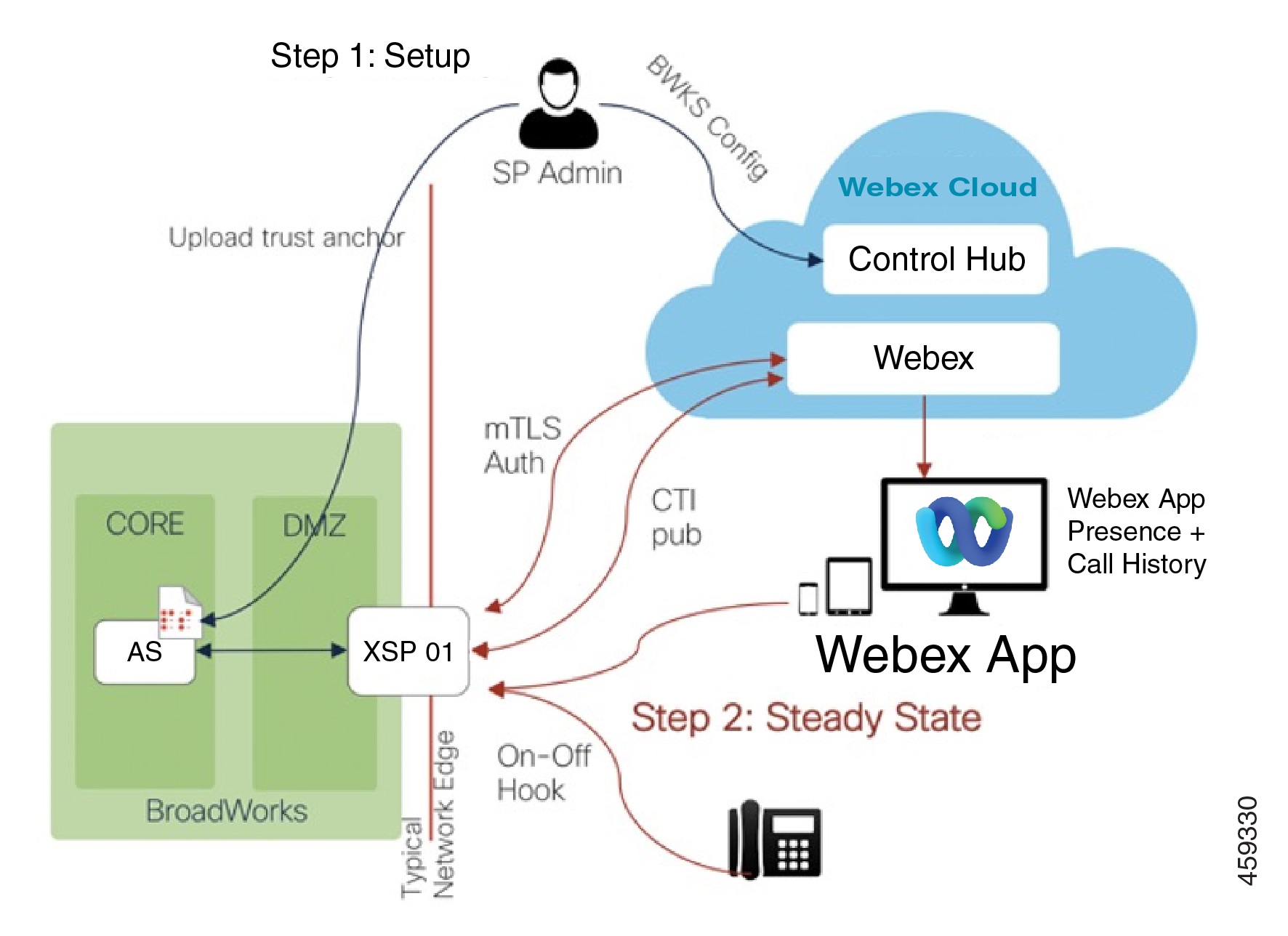

Visszajelzés?CTI interfész és kapcsolódó konfiguráció

Az alábbiakban felsoroljuk a "legbelső és legtávolabbi" konfigurációs sorrendet. A megrendelés követése nem kötelező.

-

Alkalmazáskiszolgáló konfigurálása CTI-előfizetések esetén

-

XSP|ADP-k konfigurálása mTLS-hitelesítésű CTI-előfizetésekhez

-

Bejövő portok megnyitása a biztonságos CTI-interfészhez

-

Iratkozzon fel Webex szervezetére a BroadWorks CTI eseményekre

Alkalmazáskiszolgáló konfigurálása CTI-előfizetések esetén

Frissítse a ClientIdentity alkalmazást a Application Serveren a Webex for Cisco BroadWorks CTI ügyféltanúsítvány közös nevével (CN).

A Webex-szel használt minden alkalmazáskiszolgálóhoz adja hozzá a tanúsítványidentitást a ClientIdentity-hez az alábbiak szerint:

AS_CLI/System/ClientIdentity> add bwcticlient.webex.com

A Webex for Cisco BroadWorks klienstanúsítvány köznapi neve bwcticlient.webex.com.

TLS és rejtjelezések konfigurálása a CTI-felületen

Az XSP|ADP CTI interfész konfigurálhatósági szintjei a következők:

A leg általánosabb = Rendszer > Transport > CTI interfészek > CTI interfész = A legspecifikusabb

A különböző SSL-beállítások megtekintéséhez vagy módosításához használt CLI-környezetek a következők:

|

Sajátlagosság |

CLI-környezet |

|---|---|

|

Rendszer (globális) (R22 és újabb) |

XSP|ADP_CLI/System/SSLCommonSettings/JSSE/Ciphers> XSP|ADP_CLI/System/SSLCommonSettings/JSSE/Protocols> |

|

A rendszer szállítási protokolljai (R22 és újabb) |

XSP|ADP_CLI/System/SSLCommonSettings/OpenSSL/Ciphers> XSP|ADP_CLI/System/SSLCommonSettings/OpenSSL/Protocols> |

|

A rendszer összes CTI interfésze (R22 és újabb) |

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/Ciphers> XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/Protocols> |

|

Egy adott CTI interfész ezen a rendszeren (R22 és újabb) |

XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Ciphers> XSP|ADP_CLI/Interface/CTI/CTIServerSSLSettings/Protocols> |

Friss telepítéskor a következő titkosítások alapértelmezés szerint települnek rendszerszinten. Ha az interfész szintjén semmi sincs konfigurálva (például a CTI interfészen vagy a HTTP interfészen), akkor ez a titkosítási lista érvényes. Vegye figyelembe, hogy ez a lista idővel változhat:

-

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

-

TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

-

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

-

TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256

-

TLS_DHE_DSS_WITH_AES_128_GCM_SHA256

-

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256

-

TLS_DHE_RSA_WITH_AES_128_CBC_SHA256

-

TLS_DHE_DSS_WITH_AES_128_CBC_SHA256

-

TLS_ECDH_RSA_WITH_AES_128_GCM_SHA256

-

TLS_ECDH_ECDSA_WITH_AES_128_GCM_SHA256

-

TLS_ECDH_RSA_WITH_AES_128_CBC_SHA256

-

TLS_ECDH_ECDSA_WITH_AES_128_CBC_SHA256

CTI TLS interfészkonfiguráció olvasása az XSP-n|ADP

-

Jelentkezzen be az XSP|ADP-be, és navigáljon a következőhöz:

XSP|ADP_CLI/Interface/CTI/CTIServer> Írd be a

getparancsot, és olvasd el az eredményt. Látnia kell az interfészeket (IP-címeket), és mindegyikhez, hogy szükségük van-e kiszolgálói tanúsítványra, és hogy igényelnek-e ügyfélhitelesítést.XSP|ADP_CLI/Interface/CTI/CTIServer> get Interface IP Port Secure Server Certificate Client Auth Req ================================================================= 10.155.6.175 8012 true true true

TLS 1.2 protokoll hozzáadása a CTI interfészhez

A Webex Clouddal kommunikáló XSP|ADP CTI felületet TLS v1.2-re kell konfigurálni. A felhő nem egyezteti a TLS-protokoll korábbi verzióit.

A TLSv1.2 protokoll konfigurálása a CTI-felületen:

-

Jelentkezzen be az XSP|ADP-be, és navigáljon a következőhöz:

XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Protocols> -

Írja be a

getparancsot, hogy megtekinthesse, mely protokollok vannak már használatban ezen az interfészen. -

Írja be a

add TLSv1.2parancsot annak biztosításához, hogy az interfész TLS 1.2-t használjon a felhővel való kommunikáció során.

TLS-titkosítási konfiguráció szerkesztése a CTI-felületen

A szükséges titkosítások konfigurálása a CTI-felületen:

-

Jelentkezzen be az XSP|ADP-be, és navigáljon a következőhöz:

XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Ciphers> -

Írja be a

getparancsot, hogy lássa, mely titkosításokat használják már ezen az interfészen. Legalább egynek a Cisco által ajánlott csomagok közül kell lennie (lásd az XSP|ADP Identity and Security Requirements részt az Áttekintés részben). -

Írja be a

addparancsot egy rejtjel hozzáadásához a CTI interfészhez.Az XSP|ADP parancssori felület az IANA szabványos titkosítócsomag nevét igényli, nem az openSSL titkosítócsomag nevét. Például az openSSL titkosítás

ECDHE-ECDSA-CHACHA20-POLY1305hozzáadásához a CTI interfészhez a következőt kell használnia:XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Ciphers> add 192.0.2.7 TLS_ECDHE_ECDSA_WITH_CHACHA20_POLY1305Keresse https://ciphersuite.info/ meg a lakosztályt mindkét néven.

Trust Anchorses for CTI Interface (R22 és újabb)

Ez az eljárás feltételezi, hogy az XSP|ADP-k vagy az internethez kapcsolódnak, vagy áteresztő proxyn keresztül érik el az internetet. A tanúsítványkonfiguráció eltérő az áthidaló proxy esetében (lásd: TLS-híd proxy TLS-tanúsítványkövetelményei).

Az infrastruktúrájában található minden egyes XSP|ADP esetében, amely CTI eseményeket tesz közzé a Webex számára, tegye a következőket:

-

Jelentkezzen be a Partner Hub szolgáltatásba.

-

Lépjen a Szolgáltatások oldalra > További linkek és kattintson a Webex CA tanúsítvány letöltése lehetőségre

CombinedCertChain2023.txta(z) letöltéséhez a helyi számítógépén.Ezek a fájlok két, egyenként két tanúsítványból álló készletet tartalmaznak. Feltöltés előtt fel kell osztani a fájlokat az XSP|ADP-kre. Minden fájl megadása kötelező.

-

A tanúsítványlánc két tanúsítványra bontása -

combinedcertchain2023.txt-

Nyisd meg

combinedcertchain2023.txta fájlt egy szövegszerkesztőben. -

Jelölje ki és vágja ki a szöveg első blokkját, beleértve a

-----BEGIN CERTIFICATE-----és-----END CERTIFICATE-----sorokat is, majd illessze be a szövegblokkot egy új fájlba. -

Mentse el az új fájlt

root2023.txtnéven. -

Mentse el az eredeti fájlt

issuing2023.txtnéven. Az eredeti fájlnak most már csak egyetlen szövegblokknak kell lennie, a-----BEGIN CERTIFICATE-----és-----END CERTIFICATE-----sorok között.

-

-

Másolja mindkét szövegfájlt egy ideiglenes helyre az XSP|ADP-n, amelyet véd, pl.

/var/broadworks/tmp/root2023.txtés/var/broadworks/tmp/issuing2023.txt -

Jelentkezzen be az XSP|ADP-be, és navigáljon a következőhöz:

/XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> -

(Választható) Futtassa

help updateTrusta parancsot a paraméterek és a parancs formátumának megtekintéséhez. -

Tanúsítványfájlok feltöltése új megbízhatósági horgonyokba - 2023

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> updateTrust webexclientroot2023 /var/broadworks/tmp/root2023.txtXSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> updateTrust webexclientissuing2023 /var/broadworks/tmp/issuing2023.txtMinden álnévnek más névvel kell rendelkeznie.

webexclientroot2023A éswebexclientissuing2023példa aliasok a megbízhatósági horgonyokhoz; használhatsz sajátot is, amennyiben minden bejegyzés egyedi. -

Ellenőrizze, hogy a horgonyok frissülnek-e:

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> getAlias Owner Issuer ============================================================================= webexclientissuing2023 Internal Private TLS SubCA Internal Private Root webexclientroot2023 Internal Private Root Internal Private Root[self-signed] -

Az ügyfelek tanúsítványokkal való hitelesítésének engedélyezése:

XSP|ADP_CLI/System/CommunicationUtility/DefaultSettings/ExternalAuthentication/CertificateAuthentication> set allowClientApp true

CTI-felület hozzáadása és mTLS engedélyezése

-

Adja hozzá a CTI SSL interfészt.

A CLI-környezet a BroadWorks verziójától függ. A parancs saját aláírású kiszolgálótanúsítványt hoz létre az interfészen, és arra kényszeríti a felületet, hogy ügyféltanúsítványt igényeljen.

-

A BroadWorks R22 és R23:

XSP|ADP_CLI/Interface/CTI/CTIServer> add 8012 true true true

-

-

Cserélje le a szerver tanúsítványát és kulcsát az XSP|ADP CTI interfészein. Ehhez szüksége van a CTI interfész IP-címére; a következő kontextusból olvashatja el:

-

A BroadWorks R22 és R23:

XSP|ADP_CLI/Interface/CTI/CTIServer> getEzután futtassa a következő parancsokat, hogy az interfész öna aláírt tanúsítványát saját tanúsítvánnyal és személyes kulccsal cserélje le:

XSP|ADP_CLI/Interface/CTI/CTIServer/SSLSettings/Certificates> sslUpdate keyFile certificateFile chainFile

-

-

Indítsa újra az XSP|ADP-t.

Hozzáférés engedélyezése a BroadWorks CTI eseményeihez a Webexen

A klaszterek Partner Hubban történő konfigurálásakor hozzá kell adnia és érvényesítenie kell a CTI-felületet. Részletes útmutatást lásd a Partnerszervezet konfigurálása a Partner Hubban című lapban.

-

Adja meg azt a CTI-címet, amellyel a Webex előfizethet a BroadWorks CTI-eseményekre.

-

A CTI-előfizetések előfizetőnként vannak, és csak akkor jönnek létre és tartanak fenn, amíg az előfizetőt a Webex számára a Cisco BroadWorks számára kiépítik.