Notes de version de sécurité des données hybrides

Un commentaire ?

Un commentaire ?HDS 2025.11.17.7180

-

Améliore les alarmes HDS liées à la connectivité du serveur syslog.

-

Ajout de la prise en charge TLS pour améliorer la sécurité des communications entre les nœuds HDS et le serveur Syslog.

Le protocole TLS améliore la sécurité par rapport au protocole SSL en offrant des algorithmes de chiffrement plus robustes, une authentification mutuelle, un contrôle d'intégrité, une procédure d'établissement de liaison plus solide et des mécanismes d'échange de clés nécessaires à une communication sécurisée.

Les clients ayant précédemment configuré le chiffrement SSL pour leur serveur syslog peuvent rencontrer des alertes relatives à la connectivité TLS avec le serveur syslog après la mise à niveau vers cette version. Ce problème affecte uniquement le transfert des journaux des nœuds HDS vers le serveur syslog et n'a aucun impact sur les fonctionnalités Webex.

Suivez les étapes ci-dessous pour résoudre le problème :

Téléchargez la dernière version de l'outil d'installation HDS et accédez à la page des journaux système. Si la case à cocher en regard de « Votre serveur est-il configuré pour la négociation/l'établissement de liaison TLS ? » est sélectionnée, téléchargez le certificat racine syslog.

Ensuite, téléchargez la dernière image ISO et montez-la sur tous les nœuds. Le problème sera résolu une fois que les nœuds auront vérifié avec succès les informations d'autorité de certification du serveur syslog.

HDS 2025.09.17.7109

-

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2025.08.10.7072

-

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2025.07.16.7042

-

Ajout de la prise en charge du contrôleur de domaine australien.

-

Met à niveau le système d'exploitation Flatcar vers la version 4152.2.3.

-

Correction d'un bug permettant de résoudre le problème de réinitialisation du mot de passe du compte administrateur, voir CSCwo12476.

Les clients qui ont rencontré des problèmes avec le bogue CSCwo12476 doivent redémarrer manuellement leurs nœuds une fois cette mise à niveau terminée.

Pour passer à cette version, les nœuds de votre déploiement HDS doivent exécuter la version 2025.06.02.6983 (publiée le 12 juin 2025).

Toute tentative de mise à niveau à partir de versions antérieures à 2025.06.02.6983 peut entraîner des échecs et d'autres problèmes.

HDS 2025.06.02.6983

-

Supprime les journaux bruyants générés par HDS.

-

Inclut des correctifs liés aux mises à niveau HDS.

HDS 2025.04.02.6910

- Nous avons effectué une restauration vers cette version afin d'éviter un cas particulier susceptible d'affecter une fonctionnalité Webex en raison de HDS 2025.05.12.6959.

HDS 2025.05.12.6959

- Supprime les journaux bruyants générés par HDS.

HDS 2025.04.02.6910

-

Inclut des correctifs pour les alarmes HDS.

HDS 2025.03.04.6874

- Corrige les problèmes de connectivité Docker.

HDS 2025.02.14.6853

- Inclut un correctif pour le centre de données d'Arabie saoudite qui permet aux utilisateurs invités d'utiliser les conversations en réunion.

HDS 2025.02.06.6837

- Améliore les alarmes HDS en garantissant qu'elles sont déclenchées et effacées correctement.

HDS 2025.01.14.6804

- Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2024.11.18.6728

- Ajout d'une prise en charge pour le centre de données d'Arabie saoudite.

- Inclut les derniers correctifs de sécurité.

- Inclut des correctifs pour les alarmes HDS.

HDS 2024.07.23.6579

- Améliore les alarmes KMS-CLOUD_ACCESS_FAILURE.health et DB_CONNECTION_POOL_ERROR.

- Améliore les alarmes HDS pour supprimer les journaux et les traces de pile excessifs.

- Inclut des correctifs pour les échecs des tests de connectivité Docker.

- Ajout de la prise en charge de CSB4 et Java17.

- Inclut les derniers correctifs de sécurité.

- Inclut un correctif permettant aux utilisateurs invités non vérifiés d'utiliser les discussions instantanées pendant les réunions.

HDS 2024.03.16.6355

Nous avons procédé à un retour à cette version car les utilisateurs invités non vérifiés ne pouvaient pas utiliser la fonction de chat pendant les réunions.

HDS 2024.06.03.6455

- Améliore les alarmes KMS-CLOUD_ACCESS_FAILURE.health et KMS-DB_CONNECTION_POOL_ERROR.

- Améliore les alarmes HDS pour supprimer les journaux et les traces de pile excessifs.

- Inclut des correctifs pour les échecs des tests de connectivité Docker.

- Ajout de la prise en charge de CSB4.0 et Java17.

- Inclut les derniers correctifs de sécurité.

HDS 2024.03.16.6355

- Correction d'un bug visant à améliorer la logique des alertes d'expiration du compte machine, voir CSCwj06418.

- Améliore les connexions WebSocket Mercury dans KMS.

HDS 2024.02.23.6324

Dans cette phase initiale de migration du registre de conteneurs, les images HDS sont publiées sur le registre Amazon ECR. Si le nœud HDS n'est pas connecté à Amazon ECR, les images seront extraites du Docker Hub comme solution de repli. (Pour plus d'informations, consultez l'onglet « Annonces des fonctionnalités ».)

HDS 2024.02.02.6293

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2023.11.16.6207

-

Corrige un bug pour résoudre la logique d'effacement de l'alarme PANIC de la base de données_, voir CSCwh68639.

-

Corrige un bug qui résout un problème de planification des réunions dans l'application Webex.

-

Améliore la gestion des connexions Mercury WebSocket.

HDS 2023.09.22.6136

-

Corrige un bug pour résoudre le problème de configuration du proxy DNS Jail, voir CSCwh56777.

HDS 2023.08.07.6085

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2023.07.17.6057

-

Corrige un bug lié aux optimisations de mémoire sur le nœud HDS, voir CSCwh01920.

-

Modifie les configurations pour la prise en charge des utilisateurs invités.

-

Modifie la bibliothèque Mercury pour améliorer les connexions WebSocket.

HDS 2023.06.13.5989

-

Comprend deux nouvelles alarmes :

HMAC_PRODUCER_TASK_FAILUREetCLIENT_MESSAGES_FAILURE -

Améliore les validations de connectivité à la base de données

-

Mise à jour des paquets Tomcat, Python et OpenSSL

HDS 2023.04.15.5925

Modifie certains noms d'alarmes pour utiliser la limite de 36 caractères attendue par le service Webex Hybrid Management.

Voici les anciens et les nouveaux noms d'alarme :

-

KMS-SETUP.checkKmsCertificateValiditychangements àKMS-SETUP.checkKmsCertValidity -

KMS-CLOUD_ACCESS_FAILURE.ci-machine-authchangements àKMS-CLOUD_ACCESS_FAILURE.ci-ma-auth -

KMS-CLOUD_ACCESS_FAILURE.mercury-websocketchangements àKMS-CLOUD_ACCESS_FAILURE.mercury-ws -

KMS-CLOUD_ACCESS_FAILURE.health-checkchangements àKMS-CLOUD_ACCESS_FAILURE.health

Améliore l'alarme de validité du certificat KMS en la déclenchant fréquemment (60 jours, 30 jours, 15 jours, puis tous les deux jours).

HDS 2023.03.09.5885

-

Améliore l'alarme d'expiration du compte machine en la déclenchant fréquemment (60 jours, 30 jours, 15 jours, puis tous les deux jours).

HDS 2023.02.14.5845

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2023.01.10.5803

-

Améliore l'effacement des alarmes de surcharge système

-

Augmente la taille du pool de threads pour le service Avalon Indexer afin de corriger CSCwe06185

-

Inclut les correctifs courants les plus récents de Webex

HDS 2022.12.06.5766

-

Déplace les images HDS vers le dépôt Docker Hub

ciscocitg. -

Met à niveau le système d'exploitation Flatcar vers la version 3227.2.4.

-

Inclut les derniers correctifs courants de Webex.

-

Inclut une bibliothèque OkHttp plus robuste pour améliorer la gestion des connexions WebSocket.

HDS 2022.10.18.5701

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2022.09.28.5677

-

Améliore l’alarme D’ERREUR_WEBSOCKET DE L’INDEX_.

-

Le système d’exploitation Flatcar est mis à jour vers la version 3227.2.2.

HDS 08.08.2022.5613

Ajoute l’assistance pour les jetons d’invité CI.

HDS 2022.08.06.5602

Correction des problèmes liés à la prise en charge HDS pour federation 4.0.

HDS 07.07.2022.5579

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2022.06.23.5552

- Ajoute la prise en charge à ECP pour la Fédération 4.0 et les métriques de plateformes.

- Ajoute des améliorations au proxy proxy du serveur DNS à ECP.

- Mises à niveau vers Flatcar OS et KMS.

HDS 2022.05.23.5520

- Améliore la suppression des alarmes.

HDS 2022.04.20.5464

- Ajoute ces nouvelles alarmes :

KMS-SETUP.checkKmsCertificateValidity—Augmente une alarme lorsque l’expiration du certificat KMS est dans les 30 prochains jours.KMS-SETUP.kmsCertificateExpired—Augmente une alarme si le certificat KMS a expiré.

- Inclut les derniers correctifs courants de Webex.

- Mises à niveau versClasser.

HDS 02.03.2022.5385

- Améliore la suppression des alarmes.

- Mises à jour de l'alarme

KMS-OVERLOAD.

HDS 2022.01.18.5320

- Ajoute ces nouvelles alarmes :

KMS-HIGH-MSG-LATENCY—Haute latence de réception des messages.KMS-OVERLOAD—Charger aver-Age dépasse le seuil.

HDS 12.12.2021.5263

- Un problème a été corrigé, à savoir que les reconnexions syslog peuvent se bloquer.

HDS 12.12.2021.5253

- Améliorations des alarmes HDS.

- Corrige l’exploit Log4J : https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-apache-log4j-qRuKNEbd

- Améliore la validation du jeton au cours de la fédération transcluser.

HDS 23.11.2021.5221

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 22.11.20218

- Mises à niveau vers ECP pour les correctifs de sécurité de tierces parties.

- Améliorations apportées au gestionnaire d’alarmes.

HDS 21.10.2021.5175

- Améliorations apportées au gestionnaire d’alarmes.

- Améliorations sur la gestion des cert KMS.

- Mises à niveau du KMS et De Quordn.

HDS 13.09.20217

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 08.08.2021.5057

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 01.07.2021.4980

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2021.06.13.4956

- Modifications pour supprimer les alarmes syslog pendant 2 minutes lors de la reconnexion.

- Rétrograde les alarmes syslog du type d’erreur vers Alerte.

- Ajoute une fenêtre d’exclusion de tâche de nettoyage de laB. Voir les annonces des fonctionnalités pour plus de détails.

- Le pilote de tierces parties se met à jour pour améliorer les connexions de la base de données.

HDS 2021.05.27.4941

Il n’y a Notes de version de mise à jour pour cette mise à jour de maintenance.

HDS 2021.05.20.4927

- Modifications pour optimiser les ressources de connexion de la base de données.

- Actualisez les améliorations apportées aux jetons.

- Augmentez l’intervalle de nettoyage par défaut de la base de données d'1 heure à 10 heures.

- Définit le nombre d’entrées par défaut dans le cache Utilisateur sur 250 000.

HDS 04.04.2021.4861

- Améliore les alarmes du serveur NTP pour quand le SERVEUR HDS est en mode dns infaisis.

HDS 01.04.2021.4842

- Améliore la logique du KMS pour réessayer l’enregistrement avec le service de chiffrement.

HDS 2021.02.10.4763

- Améliore les reconnexions Mercury après les pannes.

- Améliore la gestion des clés de session KMS.

Novembre 2025

Sécurité des données hybride multi-locataire (HDS) :

Présentation de la sécurité des données hybride multi-tenant (HDS), une fonctionnalité révolutionnaire conçue pour offrir aux organisations une protection et une souveraineté des données améliorées en utilisant l'infrastructure et l'expertise de partenaires locaux de confiance.

Principaux points forts

-

Modèle de partenaire local de confiance :

La solution HDS multi-tenant permet aux organisations de tirer parti de la sécurité des données hybrides grâce à un partenaire local de confiance. Ces partenaires agissent en tant que prestataires de services, gérant les clés sur site afin que les organisations clientes puissent se concentrer sur leur cœur de métier, sachant que leurs données sont protégées par l'infrastructure sécurisée du partenaire.

-

Autonomiser les petites organisations :

En tirant parti de l'infrastructure de sécurité et des services de gestion des clés d'un partenaire local de confiance, les organisations ne disposant pas de ressources informatiques importantes ni de centres de données dédiés peuvent désormais accéder à une protection HDS de niveau entreprise.

-

Véritable multi-locataires :

Contrairement aux déploiements HDS traditionnels, qui sont limités à une seule organisation, chaque déploiement HDS multi-locataires prend en charge plusieurs organisations clientes. Cela permet aux organisations partenaires de déployer et de gérer efficacement les ressources HDS en fonction du nombre d'utilisateurs ou d'organisations clientes.

-

Souveraineté et contrôle des données :

Les organisations clientes conservent le contrôle principal de leurs données et de leur contenu. Bien que les organisations partenaires prennent en charge le déploiement et la gestion des clés de chiffrement, elles n'ont pas accès au contenu ou aux données des clients dans le cadre des opérations standard. Cette approche favorise des limites claires et la protection de la vie privée, tout en permettant aux clients d'exercer des contrôles de souveraineté des données au sein de l'environnement collaboratif.

Pour plus d'informations, consultez le Guide de déploiement pour la sécurité des données hybride multi-locataire (HDS)

Mars 2024

Conformément à l'annonce précédente concernant la migration du registre de conteneurs vers Amazon ECR, nous prévoyons de terminer la migration d'ici fin mars 2024. Veuillez assurer la connectivité à ECR en autorisant l'URL, "*dkr.ecr.us-east-1.amazonaws.com", dans vos pare-feu d'application et vos proxys.

Décembre 2023

Migration du registre de conteneurs de Docker Hub vers Amazon ECR

Le registre de conteneurs HDS hébergeant les images passera de Docker Hub à Amazon ECR. Cette migration est prévue pour février 2024. Nous demandons à nos clients de bien vouloir assurer la connectivité à ECR en autorisant l'URL «*.amazonaws.com» dans leurs pare-feu d'application et leurs proxys. Cette étape est nécessaire pour prévenir tout problème potentiel lors des mises à niveau.

Octobre 2023

Nous avons mis à jour la version minimale requise de la base de données Postgres à PostgreSQL version 14, 15 ou 16. HDS ne prendra plus en charge les versions 10 et 11 de PostgreSQL, voir Configuration requise du serveur de base de données dans le guide de déploiement de Hybrid Data Security.

Décembre 2022

Nous avons commencé à héberger les images de l'outil d'installation HDS dans un dépôt Docker Hub différent. Nous utilisions auparavant ciscosparkhds et nous utilisons maintenant ciscocitg.

Si vous créez ou mettez à jour une image ISO de configuration pour vos nœuds HDS, vous devez obtenir les images à partir du dépôt dockerhub ciscocitg.

Voir Créer une ISO de configuration pour les hôtes HDS et Modifier la configuration du nœud dans le guide de déploiement de Hybrid Data Security.

Novembre 2022

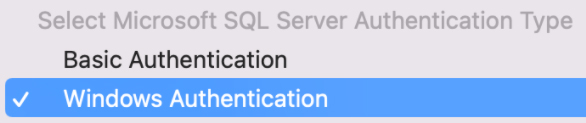

Nous avons activé l'authentification Windows sur les nœuds HDS pour la connexion à votre base de données Microsoft SQL Server. Cela améliore la sécurité et la résilience de votre implémentation HDS.

Le guide de déploiement de la sécurité des données hybrides décrit comment implémenter cela dans votre environnement.

Juin 2022

Définir une fenêtre d’exclusion pour la tâche de nettoyage de la DB

Vous pouvez maintenant définir une fenêtre d’exclusion de tâche de nettoyage de laB dans les paramètres avancés. La fenêtre d’exclusion par défaut est de 01:00 à 4:59 (heure locale) le dimanche.