- בית

- /

- מאמר

סנכרון משתמשי Entra ID לתוך Control Hub

במאמר זה

במאמר זה משוב?

משוב?ניתן להוסיף את Webex ל-Microsoft Entra ID ולאחר מכן לסנכרן משתמשים מהספרייה אל הארגון שלך המנוהל ב- Control Hub. הסנכרון אינו דורש תשתית או מחברים מקומיים. שילוב זה שומר על רשימת המשתמשים שלך מסונכרנת בכל פעם שמשתמש נוצר, מתעדכן או מוסר מהאפליקציה ב-Entra ID.

מערכת לניהול זהויות חוצה תחומים (SCIM)

השילוב בין משתמשים בספרייה ובמרכז הבקרה משתמש ב- API של ניהול זהויות חוצה תחומים ( SCIM). SCIM הוא תקן פתוח לאוטומציה של חילופי מידע על זהות משתמשים בין תחומי זהות או מערכות IT. SCIM נועד להקל על ניהול זהויות משתמשים ביישומים ובשירותים מבוססי ענן. SCIM משתמש ב-API מתוקנן באמצעות REST.

מזהה Entra אינו מסנכרן ערכי null. אם תגדיר ערך תכונה ל- NULL, הוא לא יימחק או יתוקן באמצעות ערך NULL ב- Webex. אם מגבלה זו משפיעה על המשתמשים שלך, פנה ל- Microsoft לקבלת תמיכה.

אפליקציית Entra ID Wizard

השתמש באפליקציית Entra ID Wizard במרכז הבקרה כדי לפשט את הסנכרון של משתמשים וקבוצות עם Webex. אפליקציית האשף מאפשרת לך להגדיר בקלות אילו תכונות, משתמשים וקבוצות לסנכרן, ולהחליט אם לסנכרן את האווטארים של המשתמשים עם Webex. ראה הגדרת אפליקציית אשף Entra ID ב-Control Hub כדי ללמוד עוד על היתרונות של שימוש באשף.

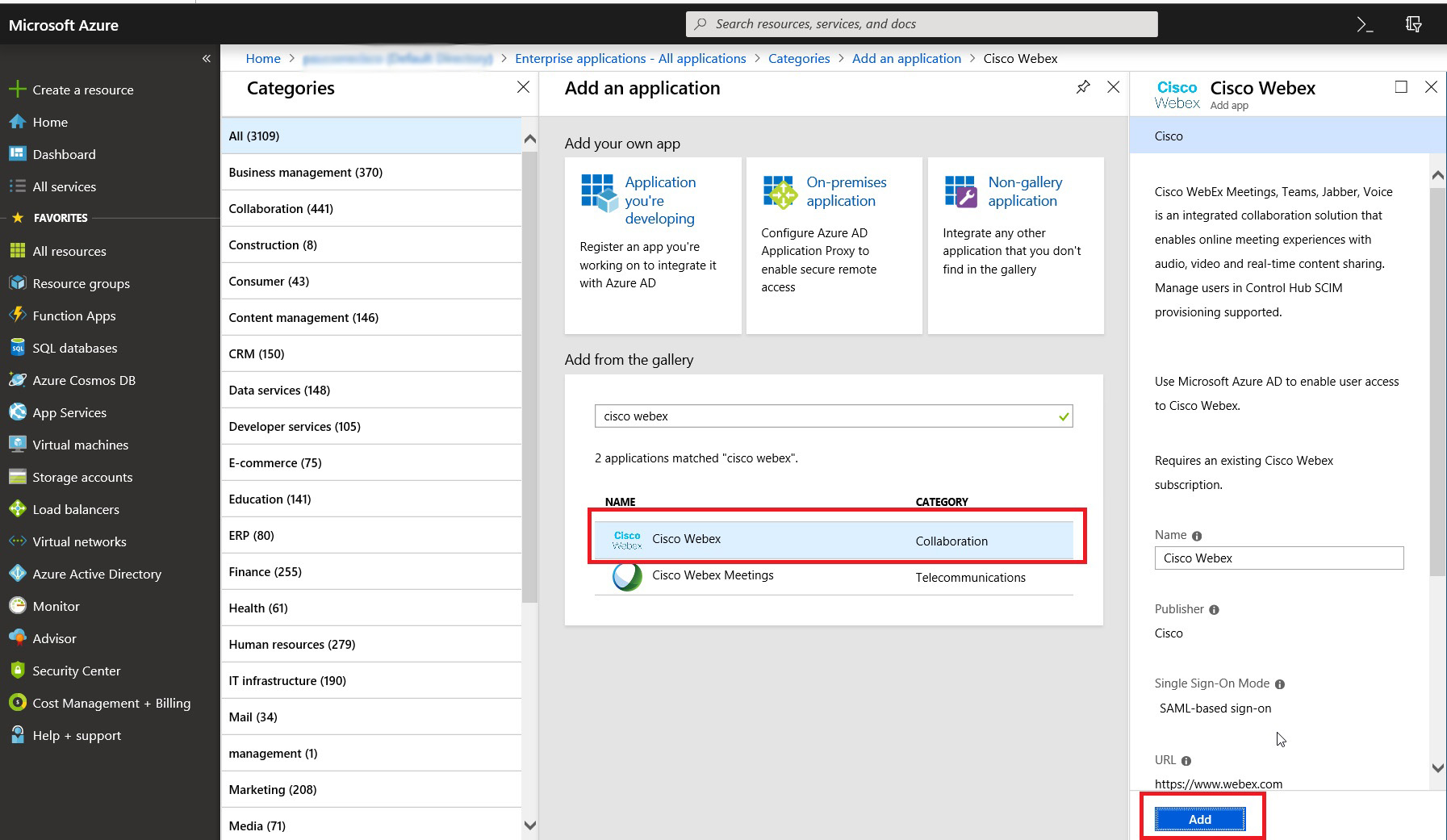

לפני קביעת התצורה של Control Hub להקצאת משתמשים אוטומטית עם Entra ID, עליך להוסיף את Webex מגלריית היישומים של Azure לרשימת היישומים המנוהלים שלך.

אם כבר שילבת את Control Hub עם Entra ID עבור כניסה יחידה (SSO), Webex כבר נוסף ליישומי הארגון שלך ותוכל לדלג על הליך זה.

| 1 |

היכנס לפורטל Azure בכתובת https://portal.azure.com באמצעות אישורי מנהל המערכת שלך. |

| 2 |

עבור אל Entra ID עבור הארגון שלך. |

| 3 |

עבור אל יישומים ארגוניים ולאחר מכן לחץ על הוסף. |

| 4 |

לחץ על הוסף אפליקציה מהגלריה. |

| 5 |

בתיבת החיפוש, הקלד Cisco Webex. |

| 6 |

בחלונית התוצאות, בחר Cisco Webexולאחר מכן לחץ על הוסף כדי להוסיף את היישום.  מופיעה הודעה המציינת שהאפליקציה נוספה בהצלחה. |

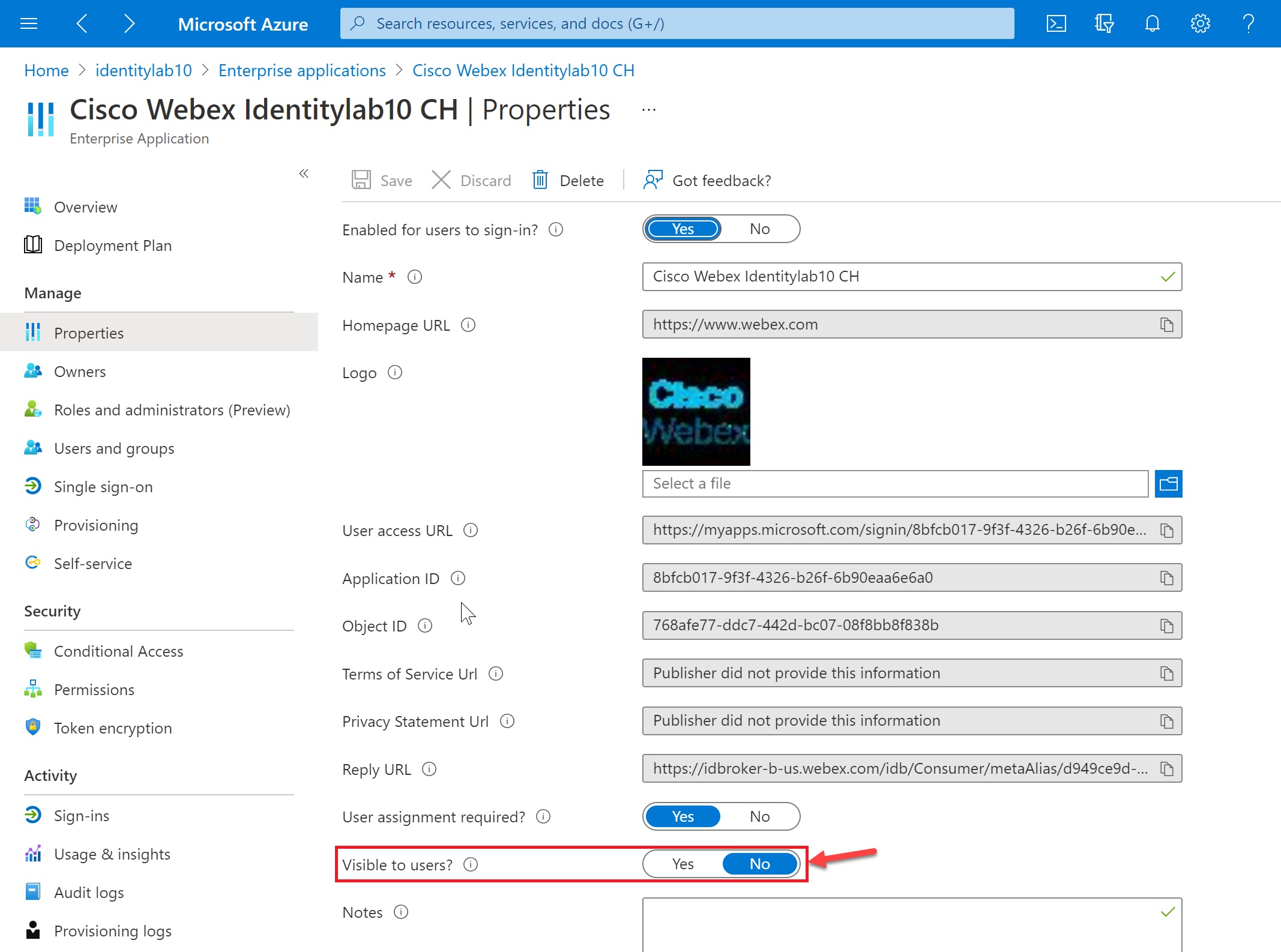

| 7 |

כדי לוודא שאפליקציית Webex שהוספת לסנכרון לא מופיעה בפורטל המשתמשים, פתח את האפליקציה החדשה, עבור אל מאפייניםוהגדר את גלוי למשתמשים? ל- לא.  |

הליך זה מאפשר לך לבחור משתמשים לסנכרון עם ענן Webex.

Entra ID משתמש במושג שנקרא "הקצאות" כדי לקבוע אילו משתמשים צריכים לקבל גישה לאפליקציות נבחרות. בהקשר של הקצאת משתמשים אוטומטית, רק המשתמשים and/or קבוצות של משתמשים ש"מוקצות" ליישום ב-Entra ID מסונכרנות עם Control Hub.

השתמש באפליקציית Entra ID Wizard ב-Control Hub כדי לסנכרן משתמשים בתוך קבוצות Entra ID ואובייקטים קבוצתיים בודדים. Webex לא יכול לסנכרן קבוצות בודדות מחוץ לאפליקציית Entra ID Wizard.

אם אתם מגדירים את האינטגרציה שלכם בפעם הראשונה, מומלץ להקצות משתמש אחד לבדיקה, ולאחר מכן להוסיף משתמשים וקבוצות אחרים לאחר בדיקה מוצלחת.

| 1 |

פתח את אפליקציית Webex בפורטל Entra ID, לאחר מכן עבור אל משתמשים וקבוצות. |

| 2 |

לחץ על הוסף הקצאה. |

| 3 |

מצא את המשתמשים/הקבוצות שברצונך להוסיף ליישום:

|

| 4 |

לחץ על בחר ולאחר מכן לחץ על הקצה. חזור על שלבים אלה עד שיהיו לך את כל הקבוצות והמשתמשים שברצונך לסנכרן עם Webex. |

השתמש בהליך זה כדי להגדיר הקצאה מ-Entra ID ולהשיג אסימון נושא (bearer token) עבור הארגון שלך. השלבים מכסים הגדרות ניהוליות נחוצות ומומלצות.

אם הארגון שלך אוכף שכל המשתמשים חייבים להיות בעלי דומיין מאומת, אזי סנכרון עתידי לא יאפשר יצירת משתמשים עבור דומיינים שלא אומתו. רוב ארגוני Webex לממשל דורשים דומיינים מאומתים.

לפני שתתחיל

קבל את מזהה הארגון שלך מתצוגת הלקוח במרכז הבקרה. לחץ על שם הארגון שלך בצד שמאל למטה ולאחר מכן העתק את מזהה הארגון לקובץ טקסט. אתה זקוק לערך זה בעת הזנת כתובת ה-URL של הדייר. אנו משתמשים בערך זה כדוגמה במאמר זה: a35bfbc6-ccbd-4a17-a488-72gf46c5420c

| 1 |

היכנס לפורטל Azure[] ולאחר מכן עבור אל | ||||||

| 2 |

בחר Cisco Webex מרשימת יישומי הארגון שלך. | ||||||

| 3 |

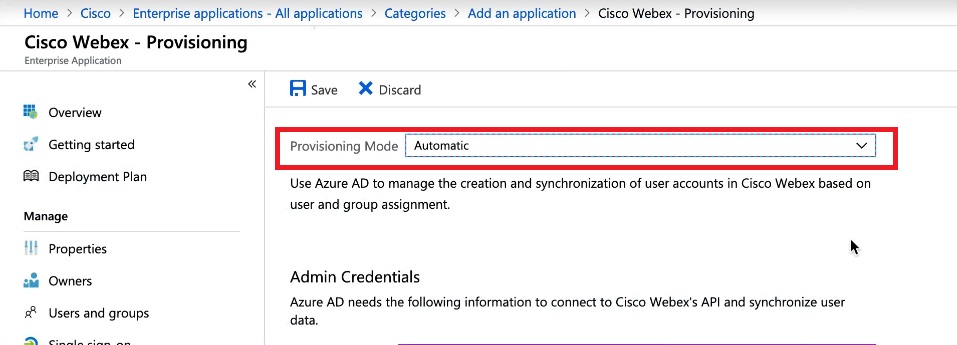

עבור אל הקצאת משאביםולאחר מכן שנה את מצב הקצאת משאבים ל- אוטומטי. אפליקציית Webex כוללת כמה מיפויים ברירת מחדל בין מאפייני משתמש של Entra ID ומאפייני משתמש של Webex. מאפיינים אלה מספיקים ליצירת משתמשים, אך ניתן להוסיף עוד כפי שמתואר בהמשך מאמר זה. | ||||||

| 4 |

הזן את כתובת ה-URL של הדייר . הטבלה הבאה מציגה את כתובת ה-URL עבור הצעת Webex שלך. החלף

לדוגמה, כתובת ה-URL של הדייר שלך עשויה להיראות כך: | ||||||

| 5 |

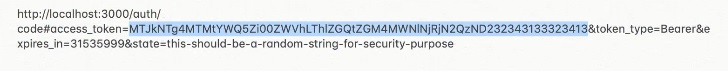

בצע את השלבים הבאים כדי לקבל את ערך אסימון הנושא עבור האסימוןהסודי : | ||||||

| 6 |

חזור לפורטל Azure והדבק את ערך הטוקן לתוך Secret Token. | ||||||

| 7 |

לחץ על בדוק חיבור כדי לוודא ש-Entra ID מזהה את הארגון והטוקן. תוצאה מוצלחת מציינת שהאישורים מורשים כדי לאפשר הקצאת משאבים של משתמשים. | ||||||

| 8 |

הזן דוא"ל התראה וסמן את התיבה כדי לקבל דוא"ל כאשר ישנן שגיאות הקצאה. | ||||||

| 9 |

לחץ על שמור. |

מה הלאה?

למידע על ביצוע שינויים בארגון המסונכרן, עיין במאמר העזרה ניהול משתמשי Entra ID מסונכרנים.

בצע הליך זה כדי למפות תכונות משתמש נוספות מ-Entra ID ל-Webex, או כדי לשנות מיפויי תכונות משתמש קיימים.

מיפוי Entra ID ל-Webex אינו מסנכרן כל פרט ופרט של משתמש. חלק מההיבטים של נתוני המשתמש אינם מסונכרנים:

-

אווטארים

-

חדרים

-

תכונות שלא מופיעות בטבלה למטה

אנו ממליצים שלא לשנות את מיפויי התכונות המוגדרים כברירת מחדל, אלא אם כן הדבר הכרחי לחלוטין. הערך שאתה ממפה כשם המשתמש חשוב במיוחד. Webex משתמש בכתובת הדואר האלקטרוני של המשתמש כשם המשתמש שלו כשם המשתמש שלו. כברירת מחדל, אנו ממפים את userPrincipalName (UPN) ב- Azure AD לכתובת דוא"ל (שם משתמש) ב- Control Hub.

אם userPrincipalName אינו ממפה את הדואר האלקטרוני ב- Control Hub, המשתמשים מוקצים ל- Control Hub כמשתמשים חדשים במקום להתאים למשתמשים קיימים. אם ברצונך להשתמש בתכונת משתמש אחרת של Azure בפורמט כתובת דוא"ל במקום UPN, עליך לשנות את המיפוי המוגדר כברירת מחדל ב-Entra ID מ- userPrincipalName לתכונת המשתמש המתאימה של Entra ID.

לפני שתתחיל

הוספת וקבעת את אפליקציית Cisco Webex למזהה Entra שלך, ובדקת את החיבור.

באפשרותך לשנות את מיפויי תכונות המשתמש לפני או אחרי שתתחיל לסנכרן משתמשים.

| 1 |

היכנס לפורטל Azure[] ולאחר מכן עבור אל יישומי ארגון > כל האפליקציות. | ||||||||||||||||||||||||||||||||||||

| 2 |

פתח את יישום Cisco Webex . | ||||||||||||||||||||||||||||||||||||

| 3 |

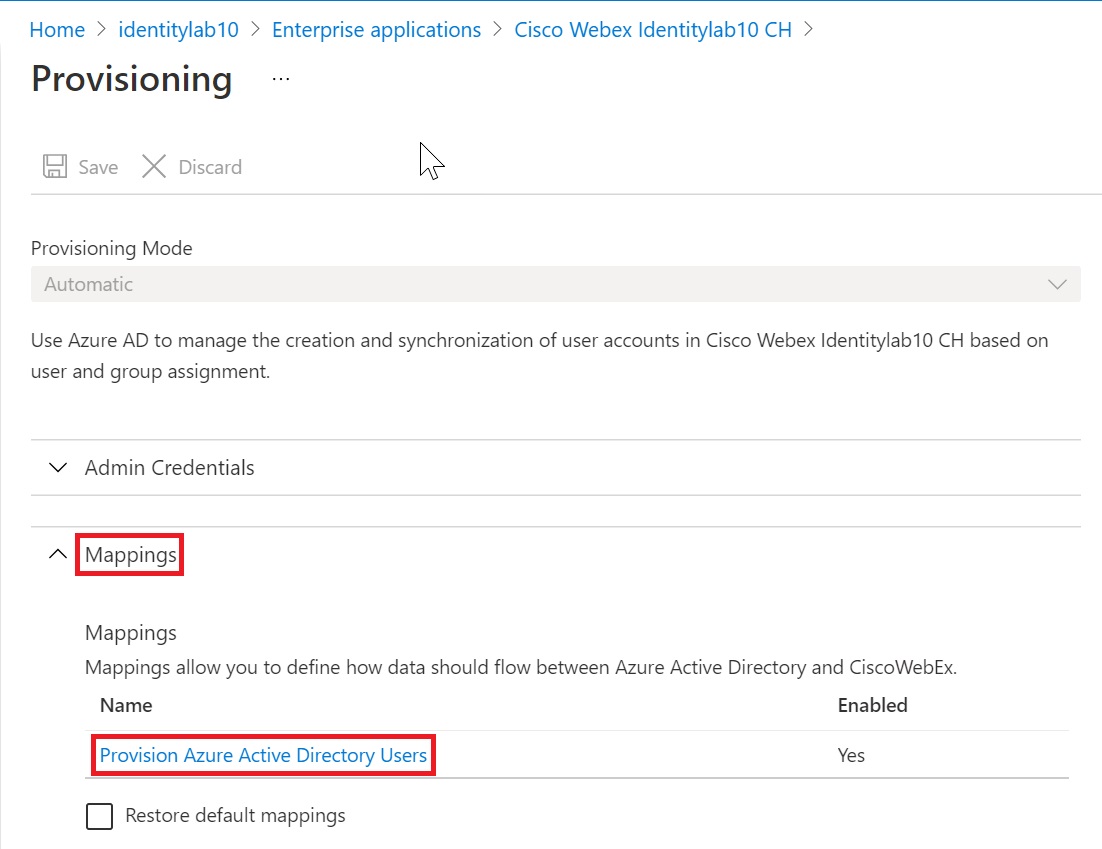

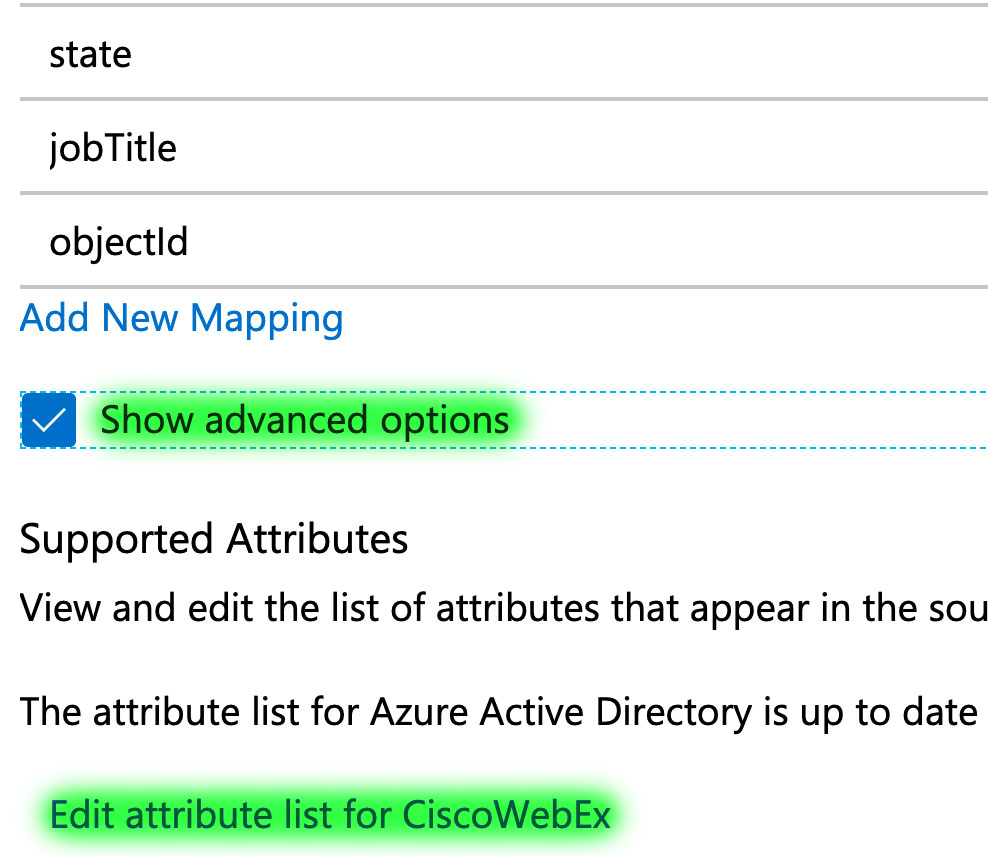

בחר את הדף הקצאת משאבים, הרחב את המקטע מיפויים ולחץ על הקצאת משתמשי מדריך כתובות פעיליםשל Azure. | ||||||||||||||||||||||||||||||||||||

| 4 |

סמן את תיבת הסימון הצג אפשרויות מתקדמות ולאחר מכן לחץ על ערוך רשימת תכונות עבור CiscoWebEx.  | ||||||||||||||||||||||||||||||||||||

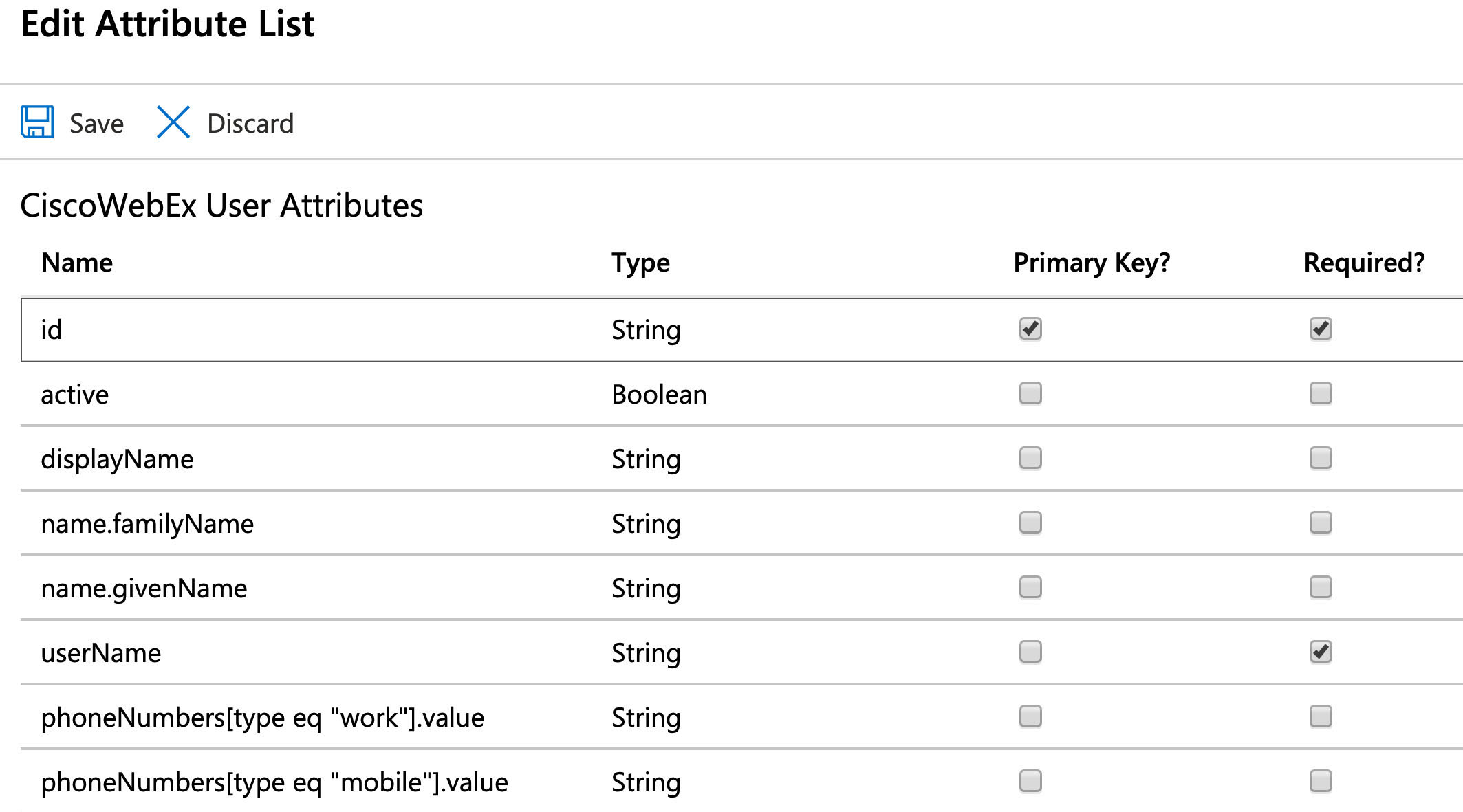

| 5 |

בחר את מאפייני Webex שיאוכלסו ממאפייני משתמש של Entra ID. התכונות והמיפויים מוצגים בהמשך הליך זה.  | ||||||||||||||||||||||||||||||||||||

| 6 |

לאחר בחירת התכונות של Webex, לחץ על שמורולאחר מכן על כן כדי לאשר. דף מיפוי התכונות נפתח, כך שתוכל למפות תכונות משתמש של Entra ID לתכונות משתמש Webex שבחרת. | ||||||||||||||||||||||||||||||||||||

| 7 |

בסמוך לתחתית הדף, לחץ על הוסף מיפויחדש. | ||||||||||||||||||||||||||||||||||||

| 8 |

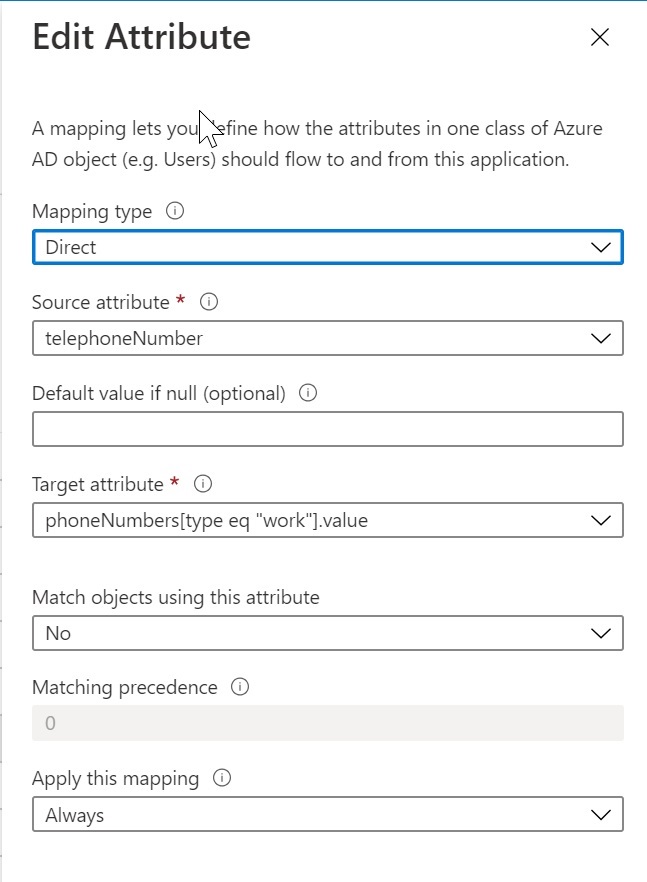

בחר מיפוי ישיר . בחר את תכונת המקור (התכונה Azure) ואת התכונה יעד (התכונה Webex) ולאחר מכן לחץ על אישור.

| ||||||||||||||||||||||||||||||||||||

| 9 |

חזור על שני השלבים הקודמים עד שתוסיף או תשנה את כל המיפויים הדרושים לך ולאחר מכן לחץ על שמור ועל כן כדי לאשר את המיפויים החדשים שלך. באפשרותך לשחזר מיפויי ברירת מחדל אם ברצונך להתחיל שוב. | ||||||||||||||||||||||||||||||||||||

המיפויים שלך הסתיימו ומשתמשי Webex ייווצרו או יעודכנו בסנכרון הבא.