Cisco IOS XE で Webex Calling のローカル ゲートウェイを構成する

フィードバックがある場合

フィードバックがある場合概要

Webex Callingは現在、2種類のローカルゲートウェイをサポートしています。

-

ローカルゲートウェイ

-

Webex for Government のローカルゲートウェイ

-

開始する前に、Webex Callingに必要な構内型公衆交換電話網(PSTN)およびローカルゲートウェイ(LGW)の要件を理解してください。詳細については 、「設定されたアーキテクチャ」Webex Calling を参照してください。

-

この記事では、専用のローカル ゲートウェイ プラットフォームが配置されているが、既存の音声構成がないと仮定しています。既存のPSTNゲートウェイまたはCUBE Enterpriseの展開環境を変更してWebex Callingのローカルゲートウェイ機能として使用する場合は、構成に十分注意してください。変更を加えることで、既存の通話フローや機能が中断されないようにしてください。

手順書には、個々のコマンドオプションの詳細を確認できるコマンドリファレンスドキュメントへのリンクが含まれています。特に明記されていない限り、すべてのコマンド参照リンクは Webex Managed Gateways コマンド参照 にリンクします (明記されている場合は、コマンドリンクは Cisco IOS 音声コマンド参照にリンクします)。これらのガイドはすべて、Cisco Unified Border Element コマンドリファレンスでアクセスできます。

サポートされているサードパーティ製SBCに関する情報については、各製品のリファレンスドキュメントを参照してください。

システム トランクのローカル ゲートウェイを設定するための 2 つの Webex Calling があります。

-

登録ベースのトランク

-

証明書ベースのトランク

Webex Calling トランクのローカル ゲートウェイを設定するには、 登録ベースのローカル ゲートウェイ または 証明書ベースのローカル ゲートウェイ のいずれかのタスク フローを使用します。

さまざまなトランクタイプの詳細については、 ローカルゲートウェイの使用開始 を参照してください。コマンドラインインターフェース (CLI) を使用して、ローカル ゲートウェイ自体で以下の手順を実行します。トランクを保護するためにセッション開始プロトコル(SIP)とトランスポート層セキュリティ(TLS)トランスポートを使用し、ローカルゲートウェイとWebex Calling間のメディアを保護するためにセキュアリアルタイムプロトコル(SRTP)を使用します。

-

ローカルゲートウェイとしてCUBEを選択してください。Webex for Governmentは現在、サードパーティ製のセッションボーダーコントローラー(SBC)をサポートしていません。最新のリストを確認するには、 ローカルゲートウェイの利用開始を参照してください。

- すべてのWebex for Governmentローカルゲートウェイに、Cisco IOS XE Dublin 17.12.1a以降のバージョンをインストールしてください。

-

Webex for Government がサポートするルート認証局 (CA) のリストを確認するには、 Webex for Government のルート認証局を参照してください。

-

Webex for Government のローカル ゲートウェイの外部ポート範囲の詳細については、 Webex for Government のネットワーク要件 (FedRAMP)を参照してください。

Webex for Government のローカル ゲートウェイは、以下の機能をサポートしていません。

-

STUN/ICE-Lite メディアパス最適化のため

-

ファックス(T.38)

Webex for Government で Webex Calling トランクのローカル ゲートウェイを設定するには、次のオプションを使用します。

-

証明書ベースのトランク

証明書ベースのローカルゲートウェイ の下にあるタスクフローを使用して、Webex Callingトランクのローカルゲートウェイを構成します。証明書ベースのローカルゲートウェイの設定方法の詳細については、 Webex Calling 証明書ベースのトランクの設定を参照してください。

Webex for Governmentのローカルゲートウェイをサポートするには、FIPS準拠のGCM暗号を設定することが必須です。そうでない場合、通話設定は失敗します。設定の詳細については、 Webex Calling 証明書ベースのトランクの設定を参照してください。

Webex for Governmentは、登録ベースのローカルゲートウェイをサポートしていません。

このセクションでは、登録済みのSIPトランクを使用して、Cisco Unified Border Element(CUBE)をWebex Callingのローカルゲートウェイとして構成する方法について説明します。この文書の最初の部分では、シンプルなPSTNゲートウェイの設定方法について説明します。この場合、PSTNからのすべての通話はWebex Callingにルーティングされ、Webex Callingからのすべての通話はPSTNにルーティングされます。下の図は、このソリューションと、これから説明する高レベルの通話ルーティング設定を示しています。

この設計では、以下の主要な構成が用いられています。

-

音声クラスのテナント: トランク固有の設定を作成するために使用されます。

-

音声クラスURI: 着信ダイヤルピアを選択するために、SIPメッセージを分類するために使用されます。

-

着信ダイヤルピア: 着信SIPメッセージを処理し、ダイヤルピアグループを使用して発信ルートを決定します。

-

ダイヤルピアグループ: 発信通話のルーティングに使用される発信ダイヤルピアを定義します。

-

発信ダイヤルピア: 送信SIPメッセージを処理し、必要な宛先にルーティングします。

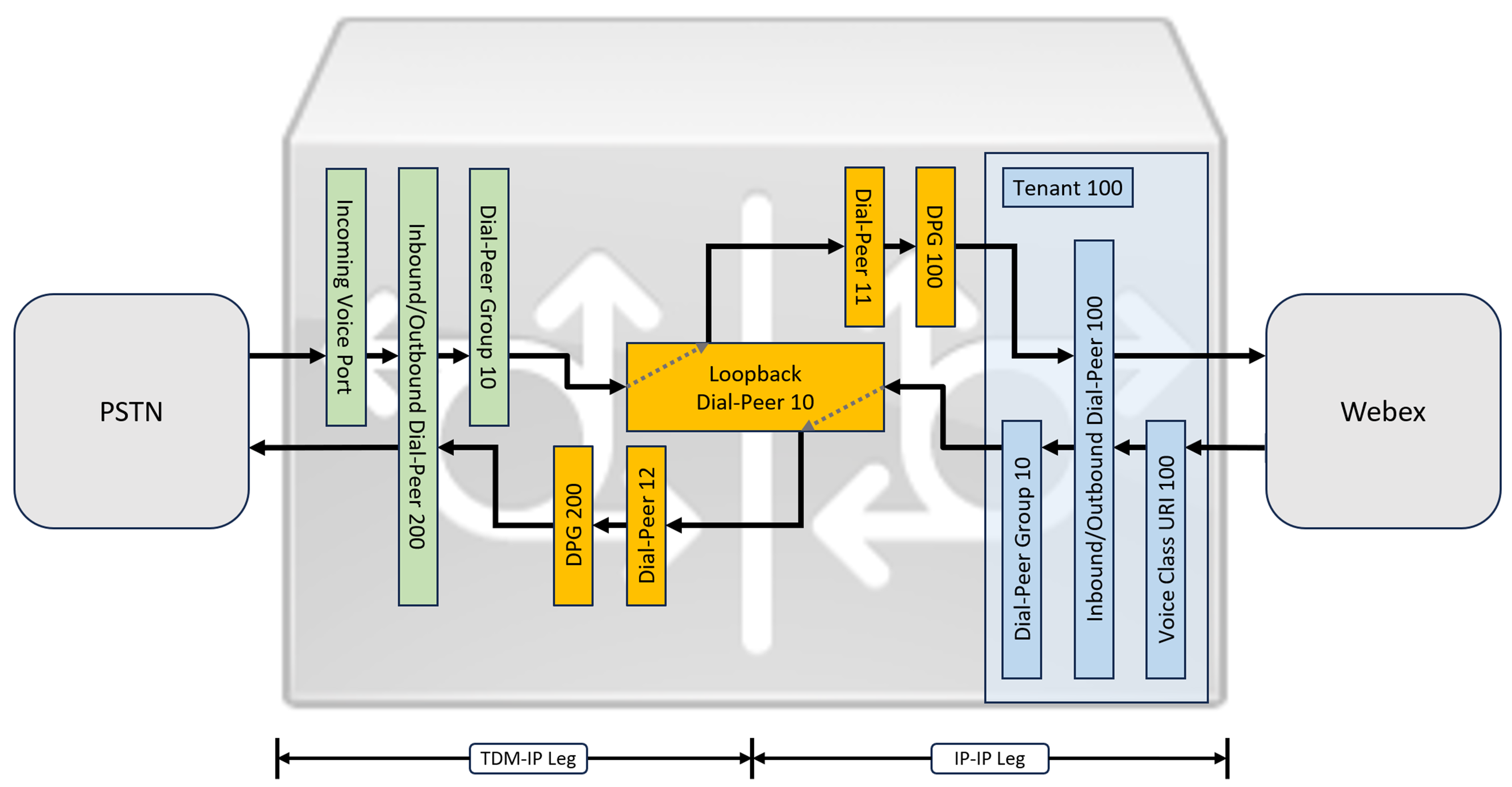

IPとSIPはPSTN回線の標準プロトコルとなっていますが、TDM(時分割多重)ISDN回線も依然として広く使用されており、Webex Callingの回線でもサポートされています。TDM-IPコールフローを持つローカルゲートウェイのIPパスのメディア最適化を可能にするには、現在、2段階のコールルーティングプロセスを使用する必要があります。このアプローチでは、上記の通話ルーティング構成を変更し、下の図に示すように、Webex CallingとPSTNトランクの間に一連の内部ループバックダイヤルピアを導入します。

オンプレミスの Cisco Unified Communications Manager ソリューションを Webex Calling に接続する場合、シンプルな PSTN ゲートウェイ構成をベースとして、次の図に示すソリューションを構築できます。この場合、Unified Communications Managerは、すべてのPSTNおよびWebex Callingコールの集中ルーティングと処理を提供します。

この文書全体を通して、以下の図に示されているホスト名、IPアドレス、およびインターフェースが使用されます。

本書の残りの部分に記載されている設定手順に従って、ローカルゲートウェイの設定を完了してください。手順は以下のとおりです。

-

ステップ 1: ルーターのベースライン接続とセキュリティを設定する

-

ステップ 2: Webex Calling Trunk の設定

必要なアーキテクチャに応じて、以下のいずれかに従ってください。

-

ステップ 3: SIP PSTNトランクを使用してローカルゲートウェイを構成する

-

ステップ 4: ローカル ゲートウェイを既存の Unified CM 環境で構成する

または:

-

ステップ 3: TDM PSTNトランクを使用してローカルゲートウェイを構成する

基本構成

CiscoルーターをWebex Callingのローカルゲートウェイとして準備する最初のステップは、プラットフォームを保護し、接続を確立する基本構成を構築することです。

-

登録ベースのローカルゲートウェイ展開には、Cisco IOS XE 17.6.1a以降のバージョンが必要です。Cisco IOS 17.12.2以降を推奨します。推奨バージョンについては、 シスコソフトウェアリサーチ ページを参照してください。プラットフォームを検索し、 提案された リリースの中からいずれかを選択してください。

-

ISR4000シリーズルーターは、ユニファイドコミュニケーションとセキュリティ技術の両方のライセンスで構成する必要があります。

-

音声カードまたはDSPを搭載したCatalyst Edge 8000シリーズルーターには、DNA Advantageライセンスが必要です。音声カードやDSPを搭載していないルーターには、最低限DNA Essentialsライセンスが必要です。

-

-

貴社のビジネスポリシーに準拠した、プラットフォームの基本構成を構築してください。特に、以下の項目を設定および検証してください。

-

NTP

-

Acl

-

ユーザー認証とリモートアクセス

-

DNS

-

IP ルーティング

-

IP アドレス

-

-

Webex CallingへのネットワークはIPv4アドレスを使用する必要があります。

-

CiscoルートCAバンドルをローカルゲートウェイにアップロードします。

テナント側でWebex Callingに接続するように設定する場合、SRVベースのアドレスのみがサポートされます。

構成

| 1 |

レイヤー3インターフェースには、有効でルーティング可能なIPアドレスを割り当ててください。例:

|

| 2 |

ルーター上の登録情報とSTUN認証情報を対称暗号化を使用して保護してください。プライマリ暗号化キーと暗号化タイプを以下のように設定します。

|

| 3 |

プレースホルダーとなるPKIトラストポイントを作成します。 後でTLSを設定するには、このトラストポイントが必要です。登録ベースのトランクの場合、このトラストポイントは証明書を必要としません。これは、証明書ベースのトランクに必要な要件とは異なります。 |

| 4 |

以下の設定コマンドを使用して、TLS1.2の排他性を有効にし、デフォルトのトラストポイントを指定します。登録のための信頼性の高い安全な接続を確保するため、トランスポートパラメータを更新してください。

|

| 5 |

Webex Callingで使用されるIdenTrust商用ルートCA1証明書を含むCiscoルートCAバンドルをインストールします。 crypto pki trustpool import clean url コマンドを使用して、指定された URL からルート CA バンドルをダウンロードし、現在の CA トラストプールをクリアしてから、新しい証明書バンドルをインストールします。 HTTPSを使用してインターネットにアクセスするためにプロキシを使用する必要がある場合は、CAバンドルをインポートする前に、次の設定を追加してください。 ip http client proxy-server yourproxy.com proxy-port 80 |

| 1 |

コントロールハブ内の既存の場所に対して、登録ベースのPSTNトランクを作成します。トランクが作成されたら、表示されるトランク情報をメモしておいてください。図で強調表示されている詳細は、このガイドの設定手順で使用されます。詳細については、 Webex Calling のトランク、ルート グループ、およびダイヤル プランの設定を参照してください。  |

| 2 |

CUBEをWebex Calling Local Gatewayとして設定するには、以下のコマンドを入力してください。 以下は、設定のフィールドの説明です。

プラットフォーム上でCisco Unified Border Element(CUBE)機能を有効にします。 メディア統計ローカル ゲートウェイ上のメディア監視が可能です。 メディアの一括統計情報一括通話統計のために、コントロール飛行機がデータ 飛行機をポーリングできます。 これらのコマンドの詳細については、 メディアを参照してください。 allow-connections sip to sipCUBEの基本的なSIPバックツーバックユーザーエージェント機能を有効にします。詳細については、 接続を許可するを参照してください。 デフォルトでは、T.38ファックス伝送が有効になっています。詳細については、 ファックスプロトコル t38 (音声サービス)を参照してください。 STUN(NATを介したUDPセッショントラバーサル)をグローバルに有効にします。

詳細については、 stun flowdata agent-id および stun flowdata shared-secretを参照してください。 非対称ペイロード満載DTMFペイロードとダイナミックコーデックペイロードの両方について、SIP非対称ペイロードのサポートを設定します。詳細については、 非対称ペイロードを参照してください。 early-offer forcedローカルゲートウェイが、隣接ピアからの確認応答を待つのではなく、最初のINVITEメッセージでSDP情報を送信するように強制します。このコマンドの詳細については、 early-offerを参照してください。 |

| 3 |

音声クラスコーデック100 すべてのトランクでG.711コーデックのみを許可するよう設定します。このシンプルなアプローチは、ほとんどの導入環境に適しています。必要に応じて、発信システムと受信システムの両方でサポートされている追加のコーデックタイプをリストに追加することができます。 DSPモジュールを使用した トランス コーディングを含む、より複雑なソリューションもサポートされていますが、このガイドには含まれていません。 以下は、設定のフィールドの説明です。 音声クラスコーデック100SIPトランク通話において、推奨コーデックのみを許可するために使用されます。詳細については、 音声クラスコーデックを参照してください。 |

| 4 |

Webex Calling トランクで ICE を有効にするには、 voice class stun-usage 100 を設定します。 以下は、設定のフィールドの説明です。 スタン使用アイスライトすべてのWebex Calling対応ダイヤルピアでICE-Liteを有効にし、可能な限りメディア最適化を可能にするために使用されます。詳細については、 ボイス クラス スタン使用法 および スタン使用法 アイス ライトを参照してください。 メディア最適化については、可能な限り交渉を行います。通話に録音などのクラウドメディアサービスが必要な場合、メディアを最適化することはできません。 |

| 5 |

Webexトラフィックのメディア暗号化ポリシーを設定します。 以下は、設定のフィールドの説明です。 音声クラス srtp-crypto 100オファーおよびアンサーメッセージのSDPにおいて、SUBEが提示する唯一のSRTP暗号スイートとしてSHA1_80を指定します。Webex Calling は SHA1_80 のみをサポートしています。詳細については、 音声クラス srtp-cryptoを参照してください。 |

| 6 |

宛先トランクパラメータに基づいて、ローカルゲートウェイトランクへの呼び出しを識別するパターンを設定します。 以下は、設定のフィールドの説明です。 音声クラスURI 100 SIP着信SIP招待を着信トランクダイヤルピアに照合するためのパターンを定義します。このパターンを入力する際は、dtg= の後に Trunk を使用してください。 OTG/DTG トランク作成時にコントロールハブで指定された値。詳細については、 音声クラス URIを参照してください。 |

| 7 |

sip profile 100を設定します。これは、SIP メッセージが Webex Calling に送信される前に変更するために使用されます。

以下は、設定のフィールドの説明です。

米国またはカナダのPSTNプロバイダーは、Webex Callingの スパムまたは詐欺通話の表示に関する記事 に記載されている追加設定により、スパムおよび詐欺通話の発信者ID確認を提供できます。 |

| 8 |

Webex Callingトランクの設定: |

| 9 |

CUBEなどのネットワークデバイスを設定したり、デバイスが処理しないセッション開始プロトコル(SIP)ヘッダーを転送したりするには、以下のコマンドを使用します。これらのコマンドにより、デバイスはローカルゲートウェイ上で、位置情報ヘッダーやPIDF-LO(プレゼンス情報データフォーマット - ロケーションオブジェクト)などのサポートされていないSIPヘッダーを通過させることができます。この機能は、重要な位置情報が正しく保持され、転送されるようにすることで、移動型E911サービスをサポートします。 |

テナント 100 を定義し、SIP VoIP ダイヤルピアを設定すると、ゲートウェイは Webex Calling への TLS 接続を開始します。この時点で、アクセスSBCはローカルゲートウェイに証明書を提示します。ローカルゲートウェイは、以前に更新されたCAルートバンドルを使用して、Webex CallingアクセスSBC証明書を検証します。証明書が認識されると、ローカルゲートウェイとWebex CallingアクセスSBCの間で永続的なTLSセッションが確立されます。ローカルゲートウェイは、この安全な接続を使用してWebexアクセスSBCに登録することができます。登録の認証が求められた場合:

-

レスポンスでは、 credentials 設定の username、 password、および realm パラメータが使用されます。

-

SIPプロファイル100の変更ルールは、SIPS URLをSIPに変換するために使用されます。

アクセスSBCから200 OKを受信した場合、登録は成功です。

上記でWebex Callingへのトランクを構築したら、次の設定を使用して、SIPベースのPSTNプロバイダへの暗号化されていないトランクを作成します。

サービスプロバイダが安全なPSTNトランクを提供している場合は、Webex Callingトランクについて上記で説明したのと同様の構成に従うことができます。CUBEは安全な通話ルーティングをサポートしています。

TDMを使用している場合 / ISDN PSTN トランク、次のセクションに進みます TDM PSTN トランクを使用したローカル ゲートウェイの設定。

Cisco TDM-SIPゲートウェイでPSTNコールレッグ用のTDMインターフェイスを設定するには、 ISDN PRIの設定を参照してください。

| 1 |

PSTNトランクからの着信コールを識別するために、以下の音声クラスURIを設定してください。 以下は、設定のフィールドの説明です。 音声クラスURI 200 SIP着信SIP招待を着信トランクダイヤルピアに照合するためのパターンを定義します。このパターンを入力する際は、IP PSTNゲートウェイのIPアドレスを使用してください。詳細については、 音声クラス URIを参照してください。 |

| 2 |

以下のIP PSTNダイヤルピアを設定します。 以下は、設定のフィールドの説明です。 タグ 200 を持つ VoIP ダイヤルピアを定義し、管理とトラブルシューティングを容易にするための意味のある説明を提供します。詳細については、 dial-peer voice を参照してください。 宛先パターン BAD.BAD着信ダイヤルピアグループを使用して発信通話をルーティングする場合、ダミーの宛先パターンが必要です。この場合は、有効な宛先パターンであればどれでも使用できます。詳細については、 destination-pattern (interface)を参照してください。 session protocol sipv2このダイヤルピアがSIPコールレッグを処理することを指定します。詳細については、 セッションプロトコル(ダイヤルピア)を参照してください。 セッションターゲットIPv4: 192.168.80.13PSTNプロバイダへの通話の宛先アドレスを指定します。これはIPアドレスまたはDNSホスト名のいずれかです。詳細については、 セッションターゲット(VoIPダイヤルピア)を参照してください。 受信URI経由 200INVITE VIAヘッダーURIを使用して、このダイヤルピアへの着信コールを照合するために使用される音声クラスを指定します。詳細については、 受信URLを参照してください。 音声クラス sip asserted-id pai

(オプション)P-Asserted-Identityヘッダーの処理を有効にし、PSTNトランクでの使用方法を制御します。このコマンドを使用すると、着信ダイヤルピアから提供される発信者IDが、発信時のFromヘッダーとP-Asserted-Identityヘッダーに使用されます。このコマンドを使用しない場合、着信ダイヤルピアから提供される発信者IDが、発信時のFromヘッダーとRemote-Party-IDヘッダーに使用されます。詳細については、 voice-class sip asserted-idを参照してください。 バインド制御ソースインターフェース GigabitEthernet0/0/0

PSTN(公衆交換電話網)に送信されるメッセージの送信元インターフェースと関連付けられたIPアドレスを設定します。詳細については、 bindを参照してください。 メディアソースインターフェースをバインド GigabitEthernet0/0/0PSTNに送信されるメディアの送信元インターフェースと関連付けられたIPアドレスを設定します。詳細については、 bindを参照してください。 音声クラスコーデック 100ダイヤルピアが共通コーデックフィルタリストを使用するように設定します 100。詳細については、 音声クラス コーデックを参照してください。 dtmf-relay rtp-nte通話レグで予想される DTMF 機能として RTP-NTE (RFC2833) を定義します。詳細については、 DTMFリレー(VoIP)を参照してください。 no vad音声アクティブティの検出を無効にします。詳細については、 vad (ダイヤルピア)を参照してください。 |

| 3 |

ローカルゲートウェイをWebex CallingとPSTN間の通話のみをルーティングするように構成する場合は、次の通話ルーティング構成を追加してください。ローカルゲートウェイをUnified Communications Managerプラットフォームで構成する場合は、次のセクションに進んでください。 |

Webex Callingへのトランクを構築したら、次の設定を使用して、ループバックコールルーティングを備えたPSTNサービス用のTDMトランクを作成し、Webexコールレッグでのメディア最適化を可能にします。

IPメディアの最適化が不要な場合は、SIP PSTNトランクの設定手順に従ってください。PSTN VoIPダイヤルピアの代わりに、音声ポートとPOTSダイヤルピアを使用します(手順2と3で示したとおり)。

| 1 |

ループバックダイヤルピア構成では、ダイヤルピアグループとコールルーティングタグを使用して、コールルーティングループを発生させることなく、WebexとPSTN間でコールが正しく通過するようにします。通話ルーティングタグの追加と削除に使用する以下の翻訳ルールを設定してください。 以下は、設定のフィールドの説明です。 音声翻訳ルールルールで定義された正規表現を使用して、通話ルーティングタグを追加または削除します。トラブルシューティングの際の分かりやすさを向上させるため、10進数を超える数字(「A」)が使用されます。 この構成では、translation-profile 100 によって追加されたタグを使用して、Webex Calling からの通話をループバックダイヤルピア経由で PSTN に誘導します。同様に、translation-profile 200 によって追加されるタグは、PSTN からの通話を Webex Calling に誘導するために使用されます。翻訳プロファイル11と12は、それぞれWebexとPSTNのトランクに通話を配信する前に、これらのタグを削除します。 この例では、Webex Calling からの発信番号が次のように表示されることを想定しています。 +E.164 形式。ルール100は先頭の + 有効な発信番号を維持するため。規則12では、タグを取り外す際に、国内または国際的なルーティング番号を追加します。お住まいの地域のISDN国内ダイヤルプランに合った番号を使用してください。 Webex Callingで番号が国内形式で表示される場合は、ルール100と12を調整して、それぞれルーティングタグを追加および削除してください。 詳細については、 音声翻訳プロファイル および 音声翻訳ルールを参照してください。 |

| 2 |

トランクの種類と使用するプロトコルに応じて、TDM音声インターフェースポートを設定してください。詳細については、 ISDN PRI の構成を参照してください。例えば、デバイスのNIMスロット2に搭載されたプライマリレートISDNインターフェースの基本構成には、以下のようなものが含まれる可能性があります。 |

| 3 |

以下のTDM PSTNダイヤルピアを設定します。 以下は、設定のフィールドの説明です。 タグ200を持つVoIPダイヤルピアを定義し、管理やトラブルシューティングを容易にするための分かりやすい説明を提供します。詳細については、 dial-peer voiceを参照してください。 宛先パターン BAD.BAD着信ダイヤルピアグループを使用して発信通話をルーティングする場合、ダミーの宛先パターンが必要です。この場合は、有効な宛先パターンであればどれでも使用できます。詳細については、 destination-pattern (interface)を参照してください。 翻訳プロファイル受信 200着信番号にコールルーティングタグを追加する変換プロファイルを割り当てます。 直接内線ダイヤル二次発信音を発することなく通話をルーティングします。詳細については、 直通ダイヤルを参照してください。 ポート 0/2/0:15このダイヤルピアに関連付けられている物理的な音声ポート。 |

| 4 |

TDM-IPコールフローを使用するローカルゲートウェイのIPパスのメディア最適化を有効にするには、Webex CallingとPSTNトランクの間に一連の内部ループバックダイヤルピアを導入することで、コールルーティングを変更できます。以下のループバックダイヤルピアを設定してください。この場合、すべての着信コールは最初にダイヤルピア10にルーティングされ、そこから適用されたルーティングタグに基づいてダイヤルピア11または12にルーティングされます。ルーティングタグが削除されると、通話はダイヤルピアグループを使用して発信トランクにルーティングされます。 以下は、設定のフィールドの説明です。 VoIPダイヤルピアを定義し、管理やトラブルシューティングを容易にするための分かりやすい説明を提供します。詳細については、 dial-peer voiceを参照してください。 翻訳プロファイル受信 11先に定義した変換プロファイルを適用して、発信トランクに渡す前に通話ルーティングタグを削除します。 宛先パターン BAD.BAD着信ダイヤルピアグループを使用して発信通話をルーティングする場合、ダミーの宛先パターンが必要です。詳細については、 destination-pattern (interface)を参照してください。 session protocol sipv2このダイヤルピアがSIPコールレッグを処理することを指定します。詳細については、 セッションプロトコル(ダイヤルピア)を参照してください。 セッションターゲットIPv4: 192.168.80.14ループバックの呼び出し先として、ローカルルータのインターフェースアドレスを指定します。詳細については、 セッションターゲット(VoIPダイヤルピア)を参照してください。 バインド制御ソースインターフェース GigabitEthernet0/0/0ループバック経由で送信されるメッセージの送信元インターフェースと関連付けられたIPアドレスを設定します。詳細については、 bindを参照してください。 メディアソースインターフェースをバインド GigabitEthernet0/0/0ループバック経由で送信されるメディアの送信元インターフェースと関連付けられたIPアドレスを設定します。詳細については、 bindを参照してください。 dtmf-relay rtp-nte通話レグで予想される DTMF 機能として RTP-NTE (RFC2833) を定義します。詳細については、 DTMFリレー(VoIP)を参照してください。 コーデック g711alaw すべてのPSTN通話にG.711の使用を強制します。ご利用のISDNサービスで使用されている圧縮方式に合わせて、a法則またはu法則を選択してください。 no vad音声アクティブティの検出を無効にします。詳細については、 vad (ダイヤルピア)を参照してください。 |

| 5 |

以下の通話ルーティング設定を追加してください。 これでローカルゲートウェイの設定は完了です。CUBEの機能を初めて設定する場合は、設定を保存してプラットフォームを再起動してください。

|

前述のセクションで説明した PSTN-Webex 通話の設定は、Cisco Unified Communications Manager (UCM) クラスタへの追加のトランクを含めるように変更できます。この場合、すべての通話はUnified CMを経由してルーティングされます。UCMのポート5060からの通話はPSTNにルーティングされ、ポート5065からの通話はWebex Callingにルーティングされます。この呼び出しシナリオを含めるために、以下の段階的な設定を追加することができます。

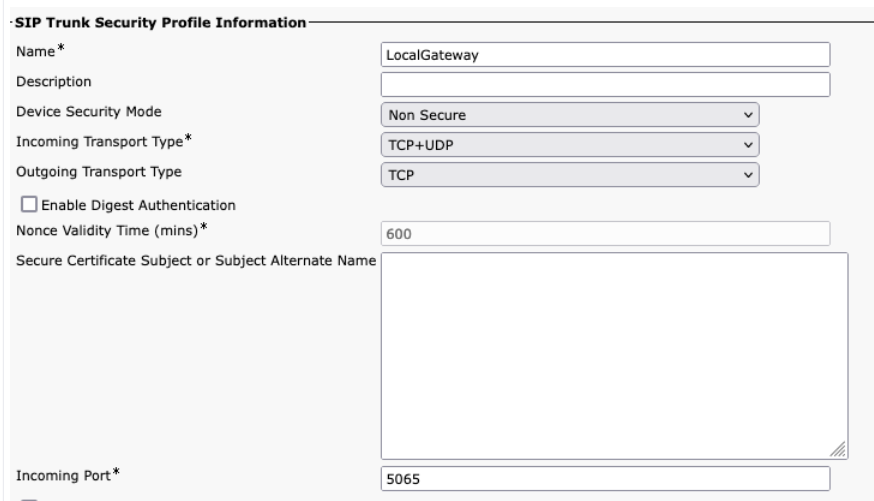

Unified CMでWebex Callingトランクを作成する際は、SIPトランクセキュリティプロファイルの設定で着信ポートを5065に設定してください。これにより、ポート5065で受信メッセージを受け付け、ローカルゲートウェイにメッセージを送信する際に、VIAヘッダーにこの値を設定することが可能になります。

| 1 |

以下の音声クラス URI を設定: |

| 2 |

Unified CMホストへのSRVルーティングを指定するには、以下のDNSレコードを設定してください。 IOS XEは、これらのレコードを使用して、ターゲットとなるUCMホストとポートをローカルで特定します。この構成では、DNSシステムにレコードを設定する必要はありません。ローカルDNSを使用する場合は、これらのローカル設定は不要です。 以下は、設定のフィールドの説明です。 以下のコマンドは、DNS SRVリソースレコードを作成します。UCMホストとトランクごとにレコードを作成します。 ip host _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.mydomain.com _sip._udp.pstntocucm.io: SRVリソースレコード名 2: SRVリソースレコードの優先順位 1: SRVリソースレコードの重み 5060: このリソースレコードでターゲットホストに使用するポート番号 ucmsub5.mydomain.com: リソースレコードのターゲットホスト リソースレコードのターゲットホスト名を解決するには、ローカルDNSのAレコードを作成します。例: ip host ucmsub5.mydomain.com 192.168.80.65 IPホスト: ローカルのIOS XEデータベースにレコードを作成します。 ucmsub5.mydomain.com: Aレコードのホスト名。 192.168.80.65: ホストのIPアドレス。 UCM環境と優先する通話分配戦略を反映するように、SRVリソースレコードとAレコードを作成してください。 |

| 3 |

以下のダイヤルピアを設定します。 |

| 4 |

以下の設定を使用して、通話ルーティングを追加します。 |

診断署名 (DS) は、IOS XE ベースのローカル ゲートウェイで共通に観察される問題を積極的に検出し、イベントのメール、syslog、またはターミナル メッセージ通知を生成します。また、DSをインストールすることで、診断データの収集を自動化し、収集したデータをCisco TACケースに転送して、解決時間を短縮することもできます。

診断署名 (DS) は、問題のトリガー イベントと問題を通知、トラブルシューティング、修正するために取られるアクションに関する情報を含む XML ファイルです。syslogメッセージ、SNMPイベント、および特定のshowコマンド出力の定期的な監視を通じて、問題検出ロジックを定義できます。

アクションタイプには、show command 出力の収集が含まれます。

-

統合ログファイルの生成

-

ファイルを、HTTPS、SCP、FTPサーバーなど、ユーザーが指定したネットワーク上の場所にアップロードします。

TAC エンジニアは DS ファイルの作成者であり、整合性保護のためにデジタル署名します。各 DS ファイルには、システムによって割り当てられた固有の数値 ID があります。診断シグネチャ検索ツール (DSLT) は、さまざまな問題の監視とトラブルシューティングに適用可能なシグネチャを見つけるための単一の情報源です。

開始する前に:

-

DSLT からダウンロードした DS ファイルは 編集していない。変更するファイルは、整合性チェックエラーのためインストールに失敗します。

-

ローカル ゲートウェイがメール通知を送信するために必要な簡易メール転送プロトコル (SMTP) サーバー。

-

メール通知に安全な SMTP サーバーを使用する場合は、ローカル ゲートウェイが IOS XE 17.6.1 以上を実行中か確認してください。

前提条件

IOS XE 17.6.1a以降を実行しているローカルゲートウェイ

-

診断署名はデフォルトで有効になっています。

-

デバイスがCisco IOS XE 17.6.1a以降を実行している場合は、プロアクティブな通知を送信するために使用されるセキュアメールサーバーを設定してください。

configure terminal call-home mail-server :@ priority 1 secure tls end -

環境変数 ds_email に、通知を受け取る管理者のメールアドレスを設定してください。

configure terminal call-home diagnostic-signature environment ds_email end

以下は、Cisco IOS XE 17.6.1a以降で動作するローカルゲートウェイが にプロアクティブ通知を送信する構成例です。 tacfaststart@gmail.com セキュアなSMTPサーバーとしてGmailを使用する:

Cisco IOS XE Bengaluru 17.6.x以降のバージョンを使用することをお勧めします。

call-home

mail-server tacfaststart:password@smtp.gmail.com priority 1 secure tls

diagnostic-signature

environment ds_email "tacfaststart@gmail.com" Cisco IOS XE ソフトウェアで起動するローカル ゲートウェイは OAuth に対応する一般的なウェブベースの Gmail クライアントではないので、特定の Gmail アカウント設定を行い、端末からメールを正しく処理するための権限を与える必要があります:

-

をオンにし、 安全性の低いアプリへのアクセス 設定をオンにします。

-

「はい、はい、それは私です」と答えます。Gmail から「Google は、Google 以外のアプリを使用してアカウントにサインインするユーザーを防ぎました」というメールを受け取ります。

プロアクティブ モニタリングのために診断署名をインストールする

CPU 使用率の監視

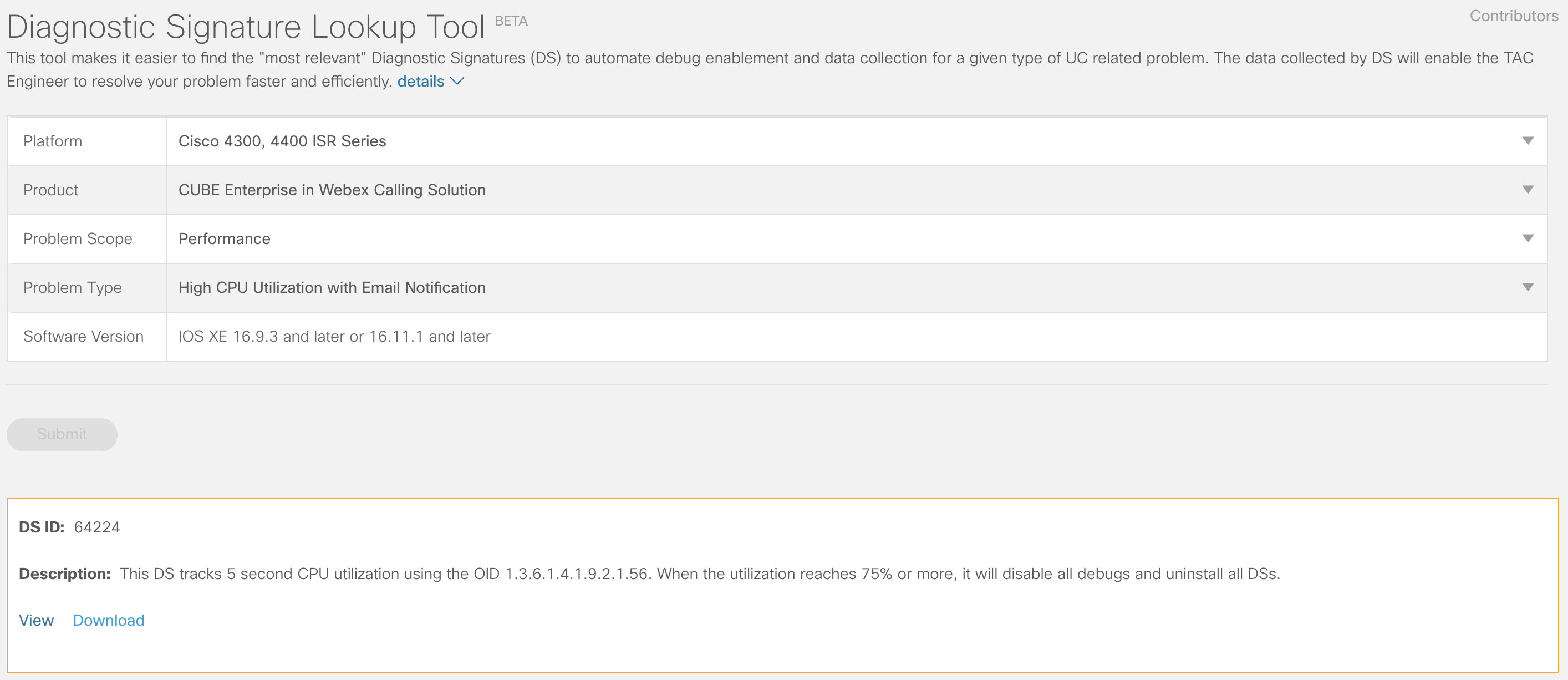

このDSはSNMP OIDを使用して5秒間CPU使用率を追跡します1.3.6.1.4.1.9.2.1.56. 使用率が 75% 以上に達すると、すべてのデバッグを無効にし、ローカル ゲートウェイにインストールされている診断署名をアンインストールします。下記の手順を実行して署名をインストールします。

-

SNMPを有効にするには、 show snmp コマンドを使用します。有効にしない場合は、 snmp-server manager コマンドを設定してください。

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Diagnostic Signatures Lookup Tool の以下のドロップダウンオプションを使用して、DS 64224 をダウンロードします。

フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISRシリーズ または Cisco CSR 1000Vシリーズ

製品

Webex Calling ソリューションの CUBE Enterprise

問題の範囲

パフォーマンス

問題の種類

通知メールによる CPU 使用率が高い

-

DS XML ファイルをローカルゲートウェイフラッシュにコピーします。

LocalGateway# copy ftp://username:password@/DS_64224.xml bootflash:次の例では、FTP サーバーからローカル ゲートウェイへのファイルのコピーを示しています。

copy ftp://user:pwd@192.0.2.12/DS_64224.xml bootflash: Accessing ftp://*:*@ 192.0.2.12/DS_64224.xml...! [OK - 3571/4096 bytes] 3571 bytes copied in 0.064 secs (55797 bytes/sec) -

ローカルゲートウェイに DS XML ファイルをインストールします。

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success -

show call-home diagnostic-signature コマンドを使用 して、署名が正常にインストールされたことを確認します。ステータス列の値が「registered」になっているはずです。

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.comDSes をダウンロード:

DS ID

DS 名

リビジョン

ステータス

最終更新日時(GMT+00:00)

64224

DS_LGW_CPU_MON75

0.0.10

登録済み

2020-11-07 22:05:33

トリガーされると、この署名によって、この署名そのものを含む実行中のすべての DS がアンインストールされます。必要に応じて、DS 64224 を再インストールして、ローカルゲートウェイの CPU 使用率が高い状態を引き続き監視してください。

SIP トランク登録のモニタリング

この DS は、60 秒ごとにクラウドにSIP トランクするローカル Webex Calling登録解除をチェックします。登録解除イベントが検出されると、メールとsyslogに通知が送信され、2回の登録解除が発生すると自動的にアンインストールされます。署名をインストールするには、以下の手順に従ってください。

-

Diagnostic Signatures Lookup Tool の以下のドロップダウンオプションを使用して、DS 64117 をダウンロードします。

フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISR シリーズ、または Cisco CSR 1000V シリーズ

製品

Webex Calling ソリューションの CUBE Enterprise

問題の範囲

SIP-SIP

問題の種類

SIP トランクによる登録解除を行いました。

-

DS XML ファイルをローカルゲートウェイにコピーします。

copy ftp://username:password@/DS_64117.xml bootflash: -

ローカルゲートウェイに DS XML ファイルをインストールします。

call-home diagnostic-signature load DS_64117.xml Load file DS_64117.xml success LocalGateway# -

show call-home diagnostic-signature コマンドを使用 して、署名が正常にインストールされたことを確認します。状態の列には「登録済み」の値が必要です。

異常な通話切断の監視

このDSは、10分ごとにSNMPポーリングを行い、SIPエラー403、488、503による異常な通話切断を検出します。前回のポーリングからエラーカウントの増加が5以上になった場合、syslogと電子メールによる通知が生成されます。署名をインストールするには、以下の手順に従ってください。

-

SNMPが有効になっているかどうかを確認するには、 show snmp コマンドを使用します。有効になっていない場合は、 snmp-server manager コマンドを設定してください。

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Diagnostic Signatures Lookup Tool の以下のオプションを使用して、DS 65221 をダウンロードします。

フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISR シリーズ、または Cisco CSR 1000V シリーズ

製品

Webex Calling ソリューションの CUBE Enterprise

問題の範囲

パフォーマンス

問題の種類

メールおよび Syslog 通知による SIP の異常通話切断検出

-

DS XML ファイルをローカルゲートウェイにコピーします。

copy ftp://username:password@/DS_65221.xml bootflash: -

ローカルゲートウェイに DS XML ファイルをインストールします。

call-home diagnostic-signature load DS_65221.xml Load file DS_65221.xml success -

show call-home diagnostic-signature コマンドを使用 して、署名が正常にインストールされたことを確認します。状態の列には「登録済み」の値が必要です。

診断署名をインストールして問題のトラブルシューティングを行う

診断署名 (DS) を使用して、問題を迅速に解決します。Cisco TAC エンジニアは、特定の問題のトラブルシューティング、問題の発生を検出、診断データの正しいセットを収集し、データを Cisco TAC ケースに自動的に転送するために必要なデバッグを可能にするための署名を作成しました。診断シグネチャ(DS)を使用すると、問題の発生を手動で確認する必要がなくなり、断続的または一時的な問題のトラブルシューティングがはるかに容易になります。

診断署名ルックアップ ツールを使用して、適用可能な署名を見つけ、自己解決するためにインストールすることができます。または、サポート エンゲージメントの一部として、TAC エンジニアが推奨する署名をインストールできます。

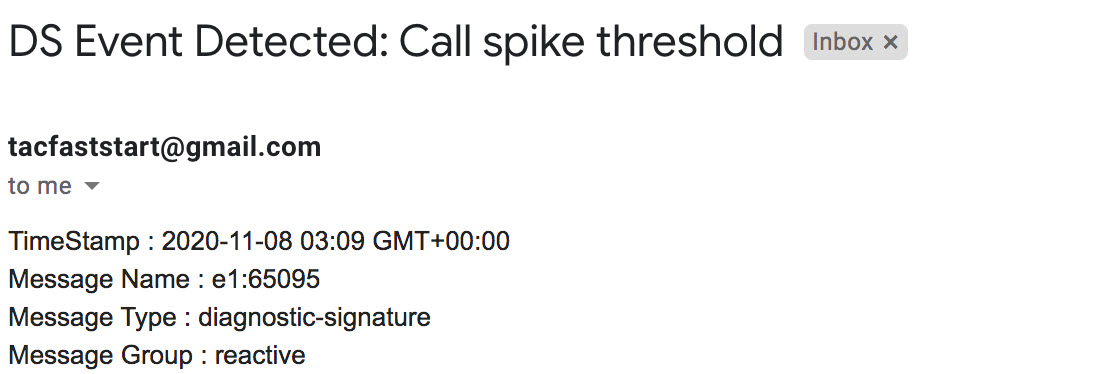

以下の例は、「%VOICE_IEC-3-GW: CCAPI: Internal Error (call spike threshold): SYSLOG=1.1.181.1.29.0" syslog を使用して、以下の手順を使用して、診断データの収集を自動化します。

-

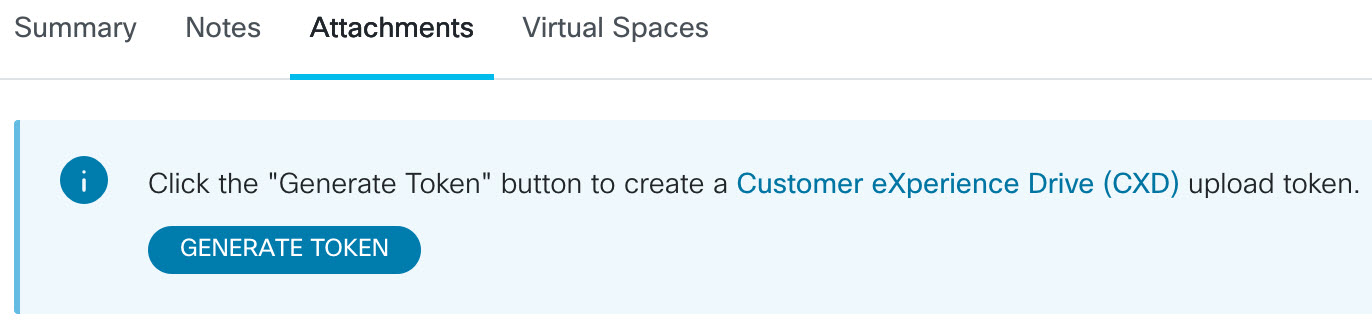

収集した診断データがアップロードされるCisco TACファイルサーバーパス(cxd.cisco.com)を指定する追加のDS環境変数 ds_fsurl_prefixを設定します。ファイルパス内のユーザー名はケース番号、パスワードはファイルアップロードトークンです。このトークンは、以下のコマンドで サポートケースマネージャ から取得できます。ファイルアップロードトークンは、必要に応じてサポートケースマネージャの 添付ファイル セクションで生成できます。

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_fsurl_prefix "scp://:@cxd.cisco.com" end例:

call-home diagnostic-signature environment ds_fsurl_prefix " environment ds_fsurl_prefix "scp://612345678:abcdefghijklmnop@cxd.cisco.com" -

show snmp コマンドを使用して、SNMP が有効になっていることを確認してください。有効になっていない場合は、 snmp-server manager コマンドを設定してください。

show snmp %SNMP agent not enabled config t snmp-server manager end -

高 CPU 使用率の期間中に、すべてのデバッグと診断署名を無効にするためのプロアクティブな措置として、高 CPU モニタリング DS 64224 をインストールしてください。Diagnostic Signatures Lookup Tool の以下のオプションを使用して、DS 64224 をダウンロードします。

フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISR シリーズ、または Cisco CSR 1000V シリーズ

製品

Webex Calling ソリューションの CUBE Enterprise

問題の範囲

パフォーマンス

問題の種類

通知メールによる CPU 使用率が高い

-

Diagnostic Signatures Lookup Tool の以下のオプションを使用して、DS 65095 をダウンロードします。

フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISR シリーズ、または Cisco CSR 1000V シリーズ

製品

Webex Calling ソリューションの CUBE Enterprise

問題の範囲

Syslog

問題の種類

Syslog - %VOICE_IEC-3-GW: CCAPI: Internal Error (Call spike threshold): IEC=1.1.181.1.29.0

-

DS XML ファイルをローカルゲートウェイにコピーします。

copy ftp://username:password@/DS_64224.xml bootflash: copy ftp://username:password@/DS_65095.xml bootflash: -

ローカルゲートウェイに、高 CPU モニタリング DS 64224、DS 65095 XML ファイルの順にインストールします。

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success call-home diagnostic-signature load DS_65095.xml Load file DS_65095.xml success -

show call-home diagnostic-signature コマンドを使用して、署名が正常にインストールされていることを確認します。状態の列には「登録済み」の値が必要です。

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.com ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.comダウンロードされた DSes:

DS ID

DS 名

リビジョン

ステータス

最終更新日時(GMT+00:00)

64224

00:07:45

DS_LGW_CPU_MON75

0.0.10

登録済み

2020-11-08

65095

00:12:53

DS_LGW_IEC_Call_spike_threshold

0.0.12

登録済み

2020-11-08

診断署名の実行を確認します

以下のコマンドでは、ローカルゲートウェイがシグネチャ内で定義されたアクションを実行すると、 show call-home diagnostic-signature コマンドの「Status」列が「running」に変わります。show call-home 診断署名 統計の出力は、診断署名が関心のあるイベントを検出してアクションを実行したかどうかを検証するための最適な方法です。「トリガーされた/Max/Deinstall」欄は、指定された署名がイベントをトリガーした回数、イベントを検出するために定義される最大回数、トリガーされたイベントの最大数を検出した後に署名が自身をインストールアンインストールするかどうかを示します。

show call-home diagnostic-signature

Current diagnostic-signature settings:

Diagnostic-signature: enabled

Profile: CiscoTAC-1 (status: ACTIVE)

Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService

Environment variable:

ds_email: carunach@cisco.com

ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.com ダウンロードされた DSes:

|

DS ID |

DS 名 |

リビジョン |

ステータス |

最終更新日時(GMT+00:00) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0.0.10 |

登録済み |

2020-11-08 00:07:45 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

0.0.12 |

実行中 |

2020-11-08 00:12:53 |

コール ホーム診断署名統計を表示する

|

DS ID |

DS 名 |

トリガーされました/Max/Deinstall |

平均実行時間(秒) |

最長実行時間(秒) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0/0/N |

0.000 |

0.000 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

1/20/Y |

23.053 |

23.053 |

診断署名通知メール送信されるコマンドには、問題の種類、デバイスの詳細、ソフトウェア バージョン、実行構成、与えられた問題のトラブルシューティングに関連するコマンド出力の表示など、重要な情報が含まれている必要があります。

診断署名をアンインストールする

トラブルシューティングのために診断署名を使用は、一般的に、いくつかの問題が発生した場合の検出後にアンインストールするために定義されます。署名を手動でアンインストールする場合は、 show call-home diagnostic-signature コマンドの出力から DS ID を取得し、次のコマンドを実行します。

call-home diagnostic-signature deinstall

例:

call-home diagnostic-signature deinstall 64224

診断署名検索ツールに定期的に新しい署名が追加されます。これは展開で一般的に見られる問題に基づいて行います。TAC では現在、新しいカスタム署名の作成リクエストをサポートしていません。

Cisco IOS XEゲートウェイをより適切に管理するために、Control Hubを介してゲートウェイを登録および管理することをお勧めします。これはオプションの設定です。登録が完了すると、コントロールハブの構成検証オプションを使用して、ローカルゲートウェイの構成を検証し、構成上の問題を特定できます。現在、この機能をサポートしているのは登録ベースのトランクのみです。

詳細については、以下を参照してください。

このセクションでは、証明書ベースの相互TLS(mTLS)SIPトランクを使用して、Cisco Unified Border Element(CUBE)をWebex Callingのローカルゲートウェイとして構成する方法について説明します。この文書の最初の部分では、シンプルなPSTNゲートウェイの設定方法について説明します。この場合、PSTNからのすべての通話はWebex Callingにルーティングされ、Webex Callingからのすべての通話はPSTNにルーティングされます。以下の図は、このソリューションと、これから説明する高レベルの通話ルーティング構成を示しています。

この設計では、以下の主要な構成が用いられています。

-

音声クラスのテナント: Used トランク固有の設定を作成する。

-

音声クラスURI: 着信ダイヤルピアを選択するために、SIPメッセージを分類するために使用されます。

-

着信ダイヤルピア: 着信SIPメッセージを処理し、ダイヤルピアグループを使用して発信ルートを決定します。

-

ダイヤルピアグループ: 発信通話のルーティングに使用される発信ダイヤルピアを定義します。

-

発信ダイヤルピア: 送信SIPメッセージを処理し、必要な宛先にルーティングします。

オンプレミスの Cisco Unified Communications Manager ソリューションを Webex Calling に接続する場合、シンプルな PSTN ゲートウェイ構成をベースとして、次の図に示すソリューションを構築できます。この場合、統合コミュニケーションマネージャーが、すべてのPSTNおよびWebex Callingコールの集中ルーティングと処理を提供します。

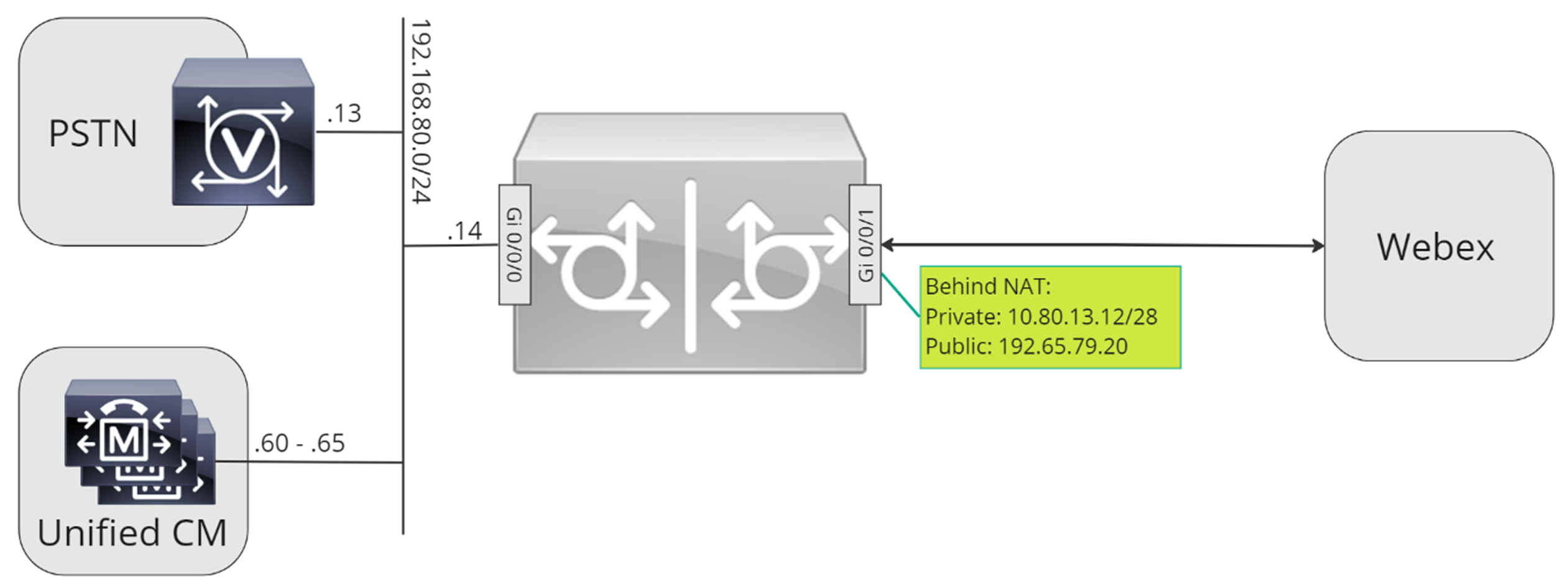

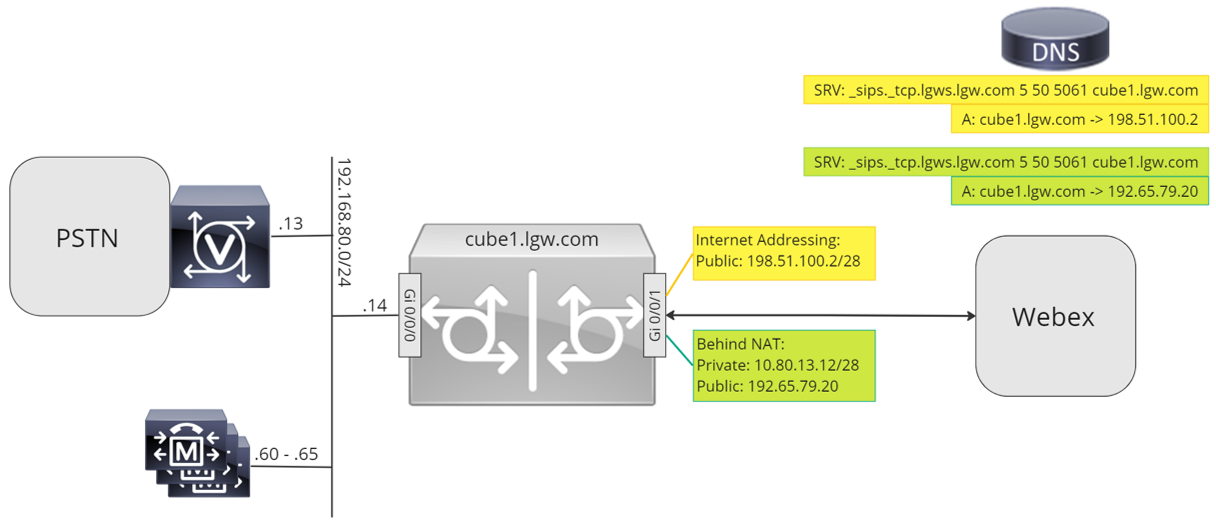

この文書全体を通して、以下の図に示されているホスト名、IPアドレス、およびインターフェースが使用されます。パブリックアドレス指定とプライベートアドレス指定(NATの背後)のオプションが用意されています。複数のCUBEインスタンス間で負荷分散を行う場合を除き、SRV DNSレコードは必須ではありません。

本書の残りの部分に記載されている設定手順に従って、ローカルゲートウェイの設定を完了してください。手順は以下のとおりです。

基本構成

CiscoルーターをWebex Callingのローカルゲートウェイとして準備する最初のステップは、プラットフォームを保護し、接続を確立する基本構成を構築することです。

-

証明書ベースのローカルゲートウェイ展開には、Cisco IOS XE 17.9.1a以降のバージョンが必要です。Cisco IOS XE 17.12.2以降を推奨します。推奨バージョンについては、 シスコソフトウェアリサーチ ページを参照してください。プラットフォームを検索し、 提案された リリースの中からいずれかを選択してください。

-

ISR4000シリーズルーターは、ユニファイドコミュニケーションとセキュリティ技術の両方のライセンスで構成する必要があります。

-

音声カードまたはDSPを搭載したCatalyst Edge 8000シリーズルーターには、DNA Advantageライセンスが必要です。音声カードやDSPを搭載していないルーターには、最低限DNA Essentialsライセンスが必要です。

-

大容量が必要な場合は、高セキュリティ(HSEC)ライセンスと追加のスループット権限が必要になる場合があります。

詳細については、 認証コード を参照してください。

-

-

貴社のビジネスポリシーに準拠した、プラットフォームの基本構成を構築してください。特に、以下の項目を設定および検証してください。

-

NTP

-

Acl

-

ユーザー認証とリモートアクセス

-

DNS

-

IP ルーティング

-

IP アドレス

-

-

Webex CallingへのネットワークはIPv4アドレスを使用する必要があります。コントロールハブで構成されたローカルゲートウェイの完全修飾ドメイン名(FQDN)またはサービスレコード(SRV)アドレスは、インターネット上のパブリックIPv4アドレスに解決される必要があります。

-

Webexに接続するローカルゲートウェイインターフェース上のすべてのSIPポートとメディアポートは、インターネットから直接、または静的NAT経由でアクセス可能である必要があります。ファイアウォールを適切に更新してください。

-

ローカルゲートウェイに署名付き証明書をインストールするには、以下の詳細な設定手順に従ってください。

-

Cisco Webex Audio and Video Platformsへの通話でサポートされているルート認証局はどれですか? に詳述されているパブリック認証局(CA)がデバイス証明書に署名する必要があります。

-

サーバー認証拡張キー使用法(EKU)のみを含む証明書がサポートされています。Webex Callingは、TLSハンドシェイク確立時にクライアント認証拡張鍵使用法(EKU)の存在を検証または強制しません。

一部のサードパーティ製セッションボーダーコントローラー(SBC)は、厳格な拡張鍵使用(EKU)検証を強制し、クライアント認証EKUを含まない証明書を拒否する可能性があります。このような場合は、SBCがサーバー認証EKUを持つ証明書のみを受け入れるように構成されているか、厳密なEKU検証を無効にするように構成されていることを確認してください(サポートされている場合)。

-

証明書のサブジェクト共通名(CN)、またはサブジェクト代替名(SAN)のいずれかが、コントロールハブで設定されているFQDNと同じである必要があります。

共通名(CN)またはサブジェクト代替名(SAN)を含む証明書を購入する際は、証明書に小文字のみが使用されていることを確認してください。コントロールハブの設定では、すべてのFQDNエントリは自動的に小文字に変換されます。FQDNと証明書の間で大文字と小文字が一致しない場合、トランク登録は正常に完了しません。

例:

-

組織のコントロール ハブで構成されたトランクに cube1.lgw.com:5061 ローカルゲートウェイのFQDNとして、ルーター証明書のCNまたはSANにはcube1.lgw.comが含まれている必要があります。

-

組織のコントロールハブで設定されているトランクに、そのトランクから到達可能なローカルゲートウェイのSRVアドレスとしてlgws.lgw.comが設定されている場合、ルーター証明書のCNまたはSANにはlgws.lgw.comが含まれている必要があります。クライアント アドレスが 解決SRV (CNAME、A レコード、または IP アドレス) のレコードは、SAN ではオプションです。

-

トランクにFQDNを使用する場合でもSRVを使用する場合でも、ローカルゲートウェイからのすべての新しいSIPダイアログの連絡先アドレスには、コントロールハブで設定されている名前を使用する必要があります。

-

-

-

CiscoルートCAバンドルをローカルゲートウェイにアップロードします。このバンドルには、Webexプラットフォームの検証に使用されるCAルート証明書が含まれています。

構成

| 1 |

レイヤー3インターフェースには、有効でルーティング可能なIPアドレスを割り当ててください。例:

|

| 2 |

ルーター上のSTUN認証情報を対称暗号化を使用して保護してください。プライマリ暗号化キーと暗号化タイプを以下のように設定します。 |

| 3 |

ドメイン用の証明書を使用して暗号化トラストポイントを作成します。証明書は、 サポートされている 認証局(CA)によって署名されている必要があります。 |

| 4 |

ホスト証明書を認証するために、中間署名認証局の証明書を提供してください。次の実行コマンドまたは設定コマンドを入力してください。

|

| 5 |

以下の実行コマンドまたは設定コマンドを使用して、署名済みホスト証明書をインポートします。

|

| 6 |

以下の設定コマンドを使用して、TLS1.2の排他性を有効にし、音声アプリケーションで使用するデフォルトのトラストポイントを指定します。

|

| 7 |

Webex Callingで使用されるIdenTrust Commercial Root CA 1証明書を含むCiscoルートCAバンドルをインストールします。 crypto pki trustpool import clean url url コマンドを使用して、指定された URL からルート CA バンドルをダウンロードし、現在の CA トラストプールをクリアしてから、新しい証明書バンドルをインストールします。 HTTPSを使用してインターネットにアクセスするためにプロキシを使用する必要がある場合は、CAバンドルをインポートする前に、次の設定を追加してください。 IPアドレス http クライアント プロキシサーバー yourproxy.com プロキシポート 80 |

| 1 |

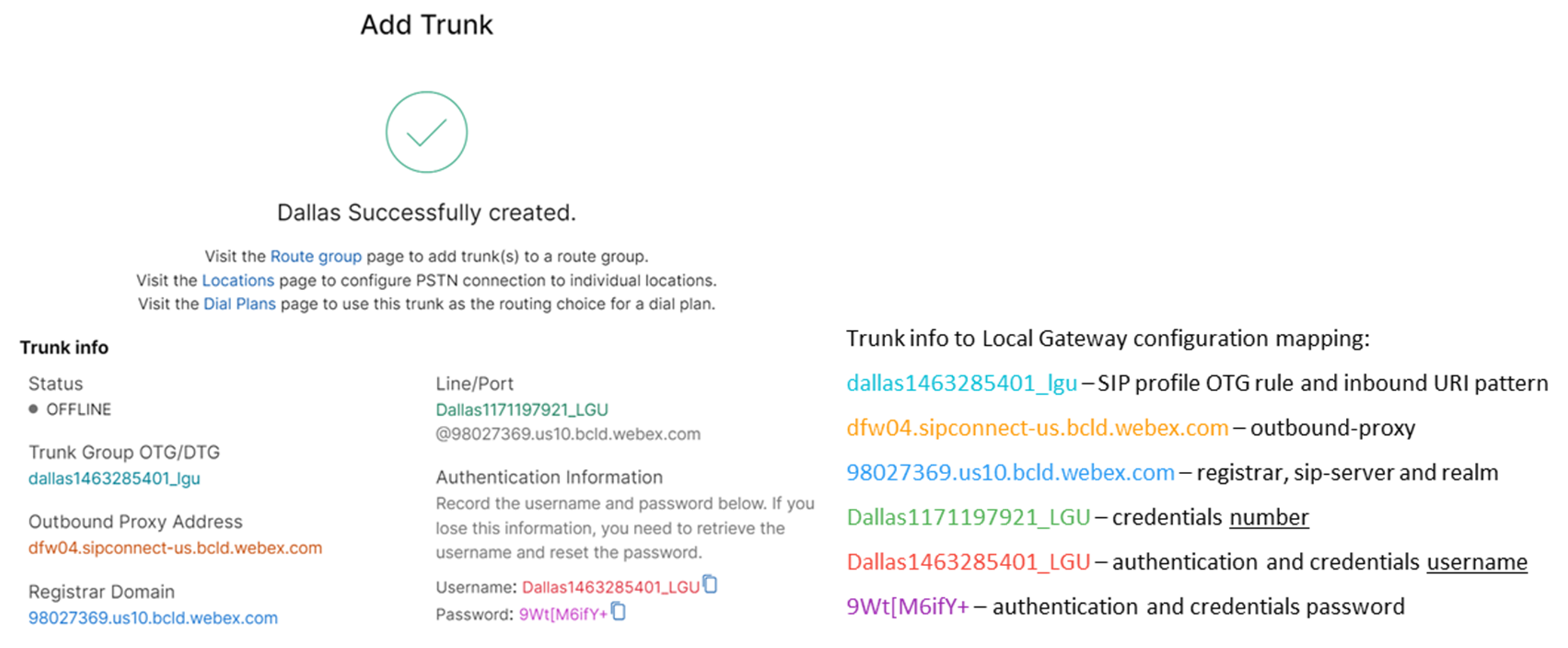

コントロールハブ内の既存の場所に対して、CUBE証明書ベースのPSTNトランクを作成します。詳細については、 Webex Calling のトランク、ルート グループ、およびダイヤル プランの設定を参照してください。 トランクを作成する際に、トランク情報をメモしておいてください。以下の図で強調されているこれらの詳細は、このガイドの設定手順で使用されます。

|

| 2 |

CUBEをWebex Calling Local Gatewayとして設定するには、以下のコマンドを入力してください。 以下は、設定のフィールドの説明です。

プラットフォーム上でCisco Unified Border Element(CUBE)機能を有効にします。 allow-connections sip to sipCUBEの基本的なSIPバックツーバックユーザーエージェント機能を有効にします。詳細については、 接続を許可するを参照してください。 デフォルトでは、T.38ファックス伝送が有効になっています。詳細については、 ファックスプロトコル t38 (音声サービス)を参照してください。 STUN(NATを介したUDPセッショントラバーサル)をグローバルに有効にします。 これらのグローバルなSTUNコマンドは、ローカルゲートウェイをNATの背後に配置する場合にのみ必要です。

詳細については、 stun flowdata agent-idおよび stun flowdata shared-secretを参照してください。 非対称ペイロード満載DTMFペイロードとダイナミックコーデックペイロードの両方について、SIP非対称ペイロードのサポートを設定します。このコマンドの詳細については、 非対称ペイロードを参照してください。 early-offer forcedローカルゲートウェイが、隣接ピアからの確認応答を待つのではなく、最初のINVITEメッセージでSDP情報を送信するように強制します。このコマンドの詳細については、 early-offerを参照してください。 SIPプロファイル受信CUBEがSIPプロファイルを使用して、受信時にメッセージを変更できるようにします。プロファイルは、ダイヤルピアまたはテナントを介して適用されます。 |

| 3 |

音声クラスコーデック100 すべてのトランクでG.711コーデックのみを許可するよう設定します。このシンプルなアプローチは、ほとんどの導入環境に適しています。必要に応じて、送信側システムと受信側システムの両方でサポートされているコーデックの種類をリストに追加してください。 DSPモジュールを使用した トランス コーディングを含む、より複雑なソリューションもサポートされていますが、このガイドには含まれていません。 以下は、設定のフィールドの説明です。 音声クラスコーデック 100SIPトランク通話において、推奨コーデックのみを許可するために使用されます。詳細については、 音声クラスコーデックを参照してください。 |

| 4 |

Webex Calling トランクで ICE を有効にするには、 voice class stun-usage 100 を設定します。(この手順はWebex for Governmentには適用されません) 以下は、設定のフィールドの説明です。 スタン使用アイスライトすべてのWebex Calling対応ダイヤルピアでICE-Liteを有効にし、可能な限りメディア最適化を可能にするために使用されます。詳細については、 ボイス クラス スタン使用法 および スタン使用法 アイス ライトを参照してください。 stun usage firewall-traversal flowdataコマンドは、ローカル ゲートウェイを NAT の背後に展開する場合にのみ必要です。 メディア最適化については、可能な限り交渉を行います。通話に録音などのクラウドメディアサービスが必要な場合、メディアを最適化することはできません。 |

| 5 |

Webexトラフィックのメディア暗号化ポリシーを設定します。(この手順はWebex for Governmentには適用されません) 以下は、設定のフィールドの説明です。 音声クラス srtp-crypto 100オファーおよびアンサーメッセージのSDPにおいて、SUBEが提示する唯一のSRTP暗号スイートとしてSHA1_80を指定します。Webex Calling は SHA1_80 のみをサポートしています。詳細については、 音声クラス srtp-cryptoを参照してください。 |

| 6 |

FIPS準拠のGCM暗号を設定します (この手順はWebex for Governmentにのみ適用されます)。 以下は、設定のフィールドの説明です。 音声クラス srtp-crypto 100CUBEが提供する暗号スイートとしてGCMを指定します。Webex for Government のローカルゲートウェイでは、GCM 暗号を設定することが必須です。 |

| 7 |

宛先FQDNまたはSRVに基づいて、ローカルゲートウェイトランクへの呼び出しを一意に識別するパターンを設定します。 以下は、設定のフィールドの説明です。 音声クラスURI 100 SIP着信SIP招待を着信トランクダイヤルピアに照合するためのパターンを定義します。このパターンを入力する際は、コントロールハブでトランク用に設定されているトランクのFQDNまたはSRVを使用してください。 Webex Calling の証明書ベースのトランクをテナント側で設定する際は、ローカルゲートウェイ上で SRV ベースの Webex Calling Edge アドレスのみを使用してください。FQDNはサポートされなくなりました。 |

| 8 |

SIPメッセージ操作プロファイルを設定します。ゲートウェイにパブリックIPアドレスが設定されている場合は、以下のようにプロファイルを設定してください。NATを使用している場合は、次の手順に進んでください。この例では、cube1.lgw.com はローカルゲートウェイ用に設定された FQDN です。 以下は、設定のフィールドの説明です。 ルール10と20Webexがローカルゲートウェイからのメッセージを認証できるようにするには、SIPリクエストおよびレスポンスメッセージの「Contact」ヘッダーに、コントロールハブでトランク用にプロビジョニングされた値が含まれている必要があります。これは、単一ホストのFQDN、またはデバイスクラスタに使用されるSRV名のいずれかになります。 |

| 9 |

ゲートウェイが静的NATの背後にあるプライベートIPアドレスで構成されている場合は、受信および送信SIPプロファイルを次のように構成します。この例では、cube1.lgw.com はローカル ゲートウェイ用に構成された FQDN であり、「10.80.13.12」は Webex Calling に面するインターフェース IP アドレス、「192.65.79.20」は NAT のパブリック IP アドレスです。 Webex Callingへの発信メッセージ用のSIPプロファイル

以下は、設定のフィールドの説明です。 ルール10と20Webexがローカルゲートウェイからのメッセージを認証できるようにするには、SIPリクエストおよびレスポンスメッセージの「Contact」ヘッダーに、コントロールハブでトランク用にプロビジョニングされた値が含まれている必要があります。これは、単一ホストのFQDN、またはデバイスクラスタに使用されるSRV名のいずれかになります。 ルール30~81プライベートアドレス参照をサイトの外部パブリックアドレスに変換することで、Webexが後続のメッセージを正しく解釈してルーティングできるようにします。 Webex Callingからの受信メッセージのSIPプロファイル以下は、設定のフィールドの説明です。 ルール10~80パブリックアドレス参照を、設定済みのプライベートアドレスに変換することで、CUBEがWebexからのメッセージを処理できるようにします。 詳細については、 音声クラス SIP プロファイルを参照してください。 米国またはカナダのPSTNプロバイダーは、Webex Callingのスパムまたは詐欺通話の表示に関する記事 に記載されている追加設定により、 スパムおよび詐欺通話の発信者ID検証を提供できます。 |

| 10 |

SIPオプションのキープアライブ設定で、ヘッダー変更プロファイルを設定します。

|

| 11 |

Webex Callingトランクの設定: |

| 12 |

(オプション)CUBEなどのネットワークデバイスを設定し、デバイスが処理しないセッション開始プロトコル(SIP)ヘッダーを転送するには、これらのコマンドを使用します。これらのコマンドにより、デバイスはローカルゲートウェイ上で、位置情報ヘッダーやPIDF-LO(プレゼンス情報データフォーマット - ロケーションオブジェクト)などのサポートされていないSIPヘッダーを通過させることができます。この機能は、重要な位置情報が正しく保持され、転送されることを保証することで、移動型E-911サービスをサポートします。 |

上記でWebex Callingへのトランクを構築したら、次の設定を使用して、SIPベースのPSTNプロバイダへの暗号化されていないトランクを作成します。

サービスプロバイダが安全なPSTNトランクを提供している場合は、Webex Callingトランクについて上記で説明したのと同様の構成に従うことができます。CUBEは安全な通話ルーティングをサポートしています。

TDMを使用している場合 / ISDN PSTN トランク、次のセクションに進みます TDM PSTN トランクを使用したローカル ゲートウェイの設定。

Cisco TDM-SIPゲートウェイでPSTNコールレッグ用のTDMインターフェイスを設定するには、 ISDN PRIの設定を参照してください。

| 1 |

PSTNトランクからの着信コールを識別するために、以下の音声クラスURIを設定してください。 以下は、設定のフィールドの説明です。 音声クラスURI 200 SIP着信SIP招待を着信トランクダイヤルピアに照合するためのパターンを定義します。このパターンを入力する際は、IP PSTNゲートウェイのIPアドレスを使用してください。詳細については、 音声クラス URIを参照してください。 |

| 2 |

以下のIP PSTNダイヤルピアを設定します。 以下は、設定のフィールドの説明です。 タグ 200 を持つ VoIP ダイヤルピアを定義し、管理とトラブルシューティングを容易にするための意味のある説明を提供します。詳細については、 dial-peer voice を参照してください。 宛先パターン BAD.BAD着信ダイヤルピアグループを使用して発信通話をルーティングする場合、ダミーの宛先パターンが必要です。この場合は、有効な宛先パターンであればどれでも使用できます。詳細については、 destination-pattern (interface)を参照してください。 session protocol sipv2このダイヤルピアがSIPコールレッグを処理することを指定します。詳細については、 セッションプロトコル(ダイヤルピア)を参照してください。 セッションターゲットIPv4: 192.168.80.13PSTNプロバイダへの通話の宛先アドレスを指定します。これはIPアドレスまたはDNSホスト名のいずれかです。詳細については、 セッションターゲット(VoIPダイヤルピア)を参照してください。 受信URI経由 200INVITE VIAヘッダーURIを使用して、このダイヤルピアへの着信コールを照合するために使用される音声クラスを指定します。詳細については、 受信URLを参照してください。 音声クラス sip asserted-id pai

(オプション)P-Asserted-Identityヘッダーの処理を有効にし、PSTNトランクでの使用方法を制御します。このコマンドを使用すると、着信ダイヤルピアから提供される発信者IDが、発信時のFromヘッダーとP-Asserted-Identityヘッダーに使用されます。このコマンドを使用しない場合、着信ダイヤルピアから提供される発信者IDが、発信時のFromヘッダーとRemote-Party-IDヘッダーに使用されます。詳細については、 voice-class sip asserted-idを参照してください。 バインド制御ソースインターフェース GigabitEthernet0/0/0

PSTN(公衆交換電話網)に送信されるメッセージの送信元インターフェースと関連付けられたIPアドレスを設定します。詳細については、 bindを参照してください。 メディアソースインターフェースをバインド GigabitEthernet0/0/0PSTNに送信されるメディアの送信元インターフェースと関連付けられたIPアドレスを設定します。詳細については、 bindを参照してください。 音声クラスコーデック 100ダイヤルピアが共通コーデックフィルタリスト 100を使用するように設定します。詳細については、 音声クラス コーデックを参照してください。 dtmf-relay rtp-nte通話レグで予想される DTMF 機能として RTP-NTE (RFC2833) を定義します。詳細については、 DTMFリレー(VoIP)を参照してください。 no vad音声アクティブティの検出を無効にします。詳細については、 vad (ダイヤルピア)を参照してください。 |

| 3 |

ローカルゲートウェイをWebex CallingとPSTN間の通話のみをルーティングするように構成する場合は、次の通話ルーティング構成を追加してください。ローカルゲートウェイをUnified Communications Managerプラットフォームで構成する場合は、次のセクションに進んでください。 |

Webex Callingへのトランクを構築したら、次の設定を使用して、ループバックコールルーティングを備えたPSTNサービス用のTDMトランクを作成し、Webexコールレッグでのメディア最適化を可能にします。

IPメディアの最適化が不要な場合は、SIP PSTNトランクの設定手順に従ってください。PSTN VoIPダイヤルピアの代わりに、音声ポートとPOTSダイヤルピアを使用します(手順2と3で示したとおり)。

| 1 |

ループバックダイヤルピア構成では、ダイヤルピアグループとコールルーティングタグを使用して、コールルーティングループを発生させることなく、WebexとPSTN間でコールが正しく通過するようにします。通話ルーティングタグの追加と削除に使用する以下の翻訳ルールを設定してください。 以下は、設定のフィールドの説明です。 音声翻訳ルールルールで定義された正規表現を使用して、通話ルーティングタグを追加または削除します。トラブルシューティングの際の分かりやすさを向上させるため、10進数を超える数字(「A」)が使用されます。 この構成では、translation-profile 100 によって追加されたタグを使用して、Webex Calling からの通話をループバックダイヤルピア経由で PSTN に誘導します。同様に、translation-profile 200 によって追加されるタグは、PSTN からの通話を Webex Calling に誘導するために使用されます。翻訳プロファイル11と12は、それぞれWebexとPSTNのトランクに通話を配信する前に、これらのタグを削除します。 この例では、Webex Calling からの発信番号が次のように表示されることを想定しています。 +E.164 形式。ルール100は先頭の + 有効な発信番号を維持するため。規則12では、タグを取り外す際に、国内または国際的なルーティング番号を追加します。お住まいの地域のISDN国内ダイヤルプランに合った番号を使用してください。 Webex Callingで番号が国内形式で表示される場合は、ルール100と12を調整して、それぞれルーティングタグを追加および削除してください。 詳細については、 音声翻訳プロファイル および 音声翻訳ルールを参照してください。 |

| 2 |

トランクの種類と使用するプロトコルに応じて、TDM音声インターフェースポートを設定してください。詳細については、 ISDN PRI の構成を参照してください。例えば、デバイスのNIMスロット2に搭載されたプライマリレートISDNインターフェースの基本構成には、以下のようなものが含まれる可能性があります。 |

| 3 |

以下のTDM PSTNダイヤルピアを設定します。 以下は、設定のフィールドの説明です。 タグ200を持つVoIPダイヤルピアを定義し、管理やトラブルシューティングを容易にするための分かりやすい説明を提供します。詳細については、 dial-peer voiceを参照してください。 宛先パターン BAD.BAD着信ダイヤルピアグループを使用して発信通話をルーティングする場合、ダミーの宛先パターンが必要です。この場合は、有効な宛先パターンであればどれでも使用できます。詳細については、 destination-pattern (interface)を参照してください。 翻訳プロファイル受信 200着信番号にコールルーティングタグを追加する変換プロファイルを割り当てます。 直接内線ダイヤル二次発信音を発することなく通話をルーティングします。詳細については、 直通ダイヤルを参照してください。 ポート 0/2/0:15このダイヤルピアに関連付けられている物理的な音声ポート。 |

| 4 |

TDM-IPコールフローを使用するローカルゲートウェイのIPパスのメディア最適化を有効にするには、Webex CallingとPSTNトランクの間に一連の内部ループバックダイヤルピアを導入することで、コールルーティングを変更できます。以下のループバックダイヤルピアを設定してください。この場合、すべての着信コールは最初にダイヤルピア10にルーティングされ、そこから適用されたルーティングタグに基づいてダイヤルピア11または12にルーティングされます。ルーティングタグが削除されると、通話はダイヤルピアグループを使用して発信トランクにルーティングされます。 以下は、設定のフィールドの説明です。 VoIPダイヤルピアを定義し、管理やトラブルシューティングを容易にするための分かりやすい説明を提供します。詳細については、 dial-peer voiceを参照してください。 翻訳プロファイル受信 11先に定義した変換プロファイルを適用して、発信トランクに渡す前に通話ルーティングタグを削除します。 宛先パターン BAD.BAD着信ダイヤルピアグループを使用して発信通話をルーティングする場合、ダミーの宛先パターンが必要です。詳細については、 destination-pattern (interface)を参照してください。 session protocol sipv2このダイヤルピアがSIPコールレッグを処理することを指定します。詳細については、 セッションプロトコル(ダイヤルピア)を参照してください。 セッションターゲットIPv4: 192.168.80.14ループバックの呼び出し先として、ローカルルータのインターフェースアドレスを指定します。詳細については、 セッションターゲット(VoIPダイヤルピア)を参照してください。 バインド制御ソースインターフェース GigabitEthernet0/0/0ループバック経由で送信されるメッセージの送信元インターフェースと関連付けられたIPアドレスを設定します。詳細については、 bindを参照してください。 メディアソースインターフェースをバインド GigabitEthernet0/0/0ループバック経由で送信されるメディアの送信元インターフェースと関連付けられたIPアドレスを設定します。詳細については、 bindを参照してください。 dtmf-relay rtp-nte通話レグで予想される DTMF 機能として RTP-NTE (RFC2833) を定義します。詳細については、 DTMFリレー(VoIP)を参照してください。 コーデック g711alaw すべてのPSTN通話にG.711の使用を強制します。ご利用のISDNサービスで使用されている圧縮方式に合わせて、a法則またはu法則を選択してください。 no vad音声アクティブティの検出を無効にします。詳細については、 vad (ダイヤルピア)を参照してください。 |

| 5 |

以下の通話ルーティング設定を追加してください。 これでローカルゲートウェイの設定は完了です。CUBEの機能を初めて設定する場合は、設定を保存してプラットフォームを再起動してください。

|

前述のセクションで説明した PSTN-Webex 通話の設定は、Cisco Unified Communications Manager (UCM) クラスタへの追加のトランクを含めるように変更できます。この場合、すべての通話はUnified CMを経由してルーティングされます。UCMのポート5060からの通話はPSTNにルーティングされ、ポート5065からの通話はWebex Callingにルーティングされます。この呼び出しシナリオを含めるために、以下の段階的な設定を追加することができます。

| 1 |

以下の音声クラス URI を設定: |

| 2 |

Unified CMホストへのSRVルーティングを指定するには、以下のDNSレコードを設定してください。 IOS XEは、これらのレコードを使用して、ターゲットとなるUCMホストとポートをローカルで特定します。この構成では、DNSシステムにレコードを設定する必要はありません。ローカルDNSを使用する場合は、これらのローカル設定は不要です。 以下は、設定のフィールドの説明です。 以下のコマンドは、DNS SRVリソースレコードを作成します。UCMホストとトランクごとにレコードを作成します。 ip host _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.mydomain.com _sip._udp.pstntocucm.io: SRVリソースレコード名 2: SRVリソースレコードの優先順位 1: SRVリソースレコードの重み 5060: このリソースレコードでターゲットホストに使用するポート番号 ucmsub5.mydomain.com: リソースレコードのターゲットホスト リソースレコードのターゲットホスト名を解決するには、ローカルDNSのAレコードを作成します。例: ip host ucmsub5.mydomain.com 192.168.80.65 IPホスト: ローカルのIOS XEデータベースにレコードを作成します。 ucmsub5.mydomain.com: Aレコードのホスト名。 192.168.80.65: ホストのIPアドレス。 UCM環境と優先する通話分配戦略を反映するように、SRVリソースレコードとAレコードを作成してください。 |

| 3 |

以下のダイヤルピアを設定します。 |

| 4 |

以下の設定を使用して、通話ルーティングを追加します。 |

診断署名 (DS) は、Cisco IOS XE ベースのローカル ゲートウェイで共通に観察される問題を事前に検出し、イベントのメール、syslog、またはターミナル メッセージ通知を生成します。さらに、DS をインストールして診断データ収集を自動化し、収集したデータを Cisco TAC ケースに転送して解決時間を短縮することもできます。

診断署名 (DS) は、問題のトリガー イベントと問題を通知、トラブルシューティング、修正するためのアクションに関する情報を含む XML ファイルです。syslog メッセージ、SNMP イベント、および特定のコマンド出力の定期的な監視を使用して、問題の検出ロジックを定義します。アクションタイプには以下が含まれます。

-

show command 出力を収集中

-

統合ログファイルの生成

-

HTTPS、SCP、FTP サーバーなどのネットワークロケーションをユーザーにアップロードする

TAC エンジニアは DS ファイルを作成し、整合性保護のためにデジタル署名します。各 DS ファイルには、システムによって割り当てられた固有の数字の ID があります。診断シグネチャ検索ツール (DSLT) は、さまざまな問題の監視とトラブルシューティングに適用可能なシグネチャを見つけるための単一の情報源です。

開始する前に:

-

DSLT からダウンロードした DS ファイルは 編集していない。変更するファイルは、整合性チェックエラーのためインストールに失敗します。

-

ローカル ゲートウェイがメール通知を送信するために必要な簡易メール転送プロトコル (SMTP) サーバー。

-

メール通知に安全な SMTP サーバーを使用する場合は、ローカル ゲートウェイが IOS XE 17.6.1 以上を実行中か確認してください。

前提条件

IOS XE 17.6.1 以上を実行するローカル ゲートウェイ

-

診断署名はデフォルトで有効になっています。

-

デバイスが IOS XE 17.6.1 以上を実行している場合に、プロアクティブ通知を送信するために使用する安全なメール サーバーを構成します。

configure terminal call-home mail-server :@ priority 1 secure tls end -

通知する管理者 ds_email のメールアドレスを使用して、環境変数を設定します。

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_email end

プロアクティブ モニタリングのために診断署名をインストールする

CPU 使用率の監視

この DS は SNMP OID 1.3.6.1.4.1.9.2.1.56 を使用して 5 秒間の CPU 使用率を追跡します。使用率が 75% 以上に達すると、すべてのデバッグが無効し、ローカル ゲートウェイにインストールした診断署名をアンインストールします。下記の手順を実行して署名をインストールします。

-

コマンドを使用して SNMP を有効に設定し、 snmp を表示します。SNMPが有効になっていない場合は、 snmp-server manager コマンドを設定してください。

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled Diagnostic Signatures Lookup Tool の以下のドロップダウンオプションを使用して、DS 64224 をダウンロードします。

copy ftp://username:password@/DS_64224.xml bootflash:フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISRシリーズ、またはCatalyst 8000Vエッジソフトウェア

製品

CUBE Enterprise in Webex Callingソリューション

問題の範囲

パフォーマンス

問題の種類

メール通知による高 CPU 使用率

-

DS XML ファイルをローカルゲートウェイフラッシュにコピーします。

copy ftp://username:password@/DS_64224.xml bootflash:次の例では、FTP サーバーからローカル ゲートウェイへのファイルのコピーを示しています。

copy ftp://user:pwd@192.0.2.12/DS_64224.xml bootflash: Accessing ftp://*:*@ 192.0.2.12/DS_64224.xml...! [OK - 3571/4096 bytes] 3571 bytes copied in 0.064 secs (55797 bytes/sec) -

ローカルゲートウェイに DS XML ファイルをインストールします。

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success -

show call-home diagnostic-signature コマンドを使用 して、署名が正常にインストールされたことを確認します。状態の列には「登録済み」の値が必要です。

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.comDSes をダウンロード:

DS ID

DS 名

リビジョン

ステータス

最終更新日時(GMT+00:00)

64224

DS_LGW_CPU_MON75

0.0.10

登録済み

2020-11-07 22:05:33

トリガーされると、この署名によって、この署名そのものを含む実行中のすべての DS がアンインストールされます。必要な場合、DS 64224 を再インストールして、ローカル ゲートウェイで高い CPU 使用率の監視を続行してください。

異常な通話切断の監視

このDSは、10分ごとにSNMPポーリングを行い、SIPエラー403、488、503による異常な通話切断を検出します。前回のポーリングからエラーカウントの増加が5以上になった場合、syslogと電子メールで通知を生成します。署名をインストールするには、以下の手順に従ってください。

-

コマンド show snmp を使用して、SNMP が有効 になっている必要があります。SNMPが有効になっていない場合は、 snmp-server manager コマンドを設定してください。

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Diagnostic Signatures Lookup Tool の以下のオプションを使用して、DS 65221 をダウンロードします。

フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISRシリーズ、またはCatalyst 8000Vエッジソフトウェア

製品

Webex Calling ソリューションの CUBE Enterprise

問題の範囲

パフォーマンス

問題の種類

メールおよび Syslog 通知による SIP の異常通話切断検出

-

DS XML ファイルをローカルゲートウェイにコピーします。

copy ftp://username:password@/DS_65221.xml bootflash: -

ローカルゲートウェイに DS XML ファイルをインストールします。

call-home diagnostic-signature load DS_65221.xml Load file DS_65221.xml success -

コマンド show call-home diagnostic-signature を使用して、署名が正常にインストールされていることを確認します。ステータス列の値が「registered」になっているはずです。

診断署名をインストールして問題のトラブルシューティングを行う

診断署名 (DS) を使用して、問題を迅速に解決できます。Cisco TAC エンジニアは、特定の問題のトラブルシューティング、問題の発生を検出、診断データの正しいセットを収集し、データを Cisco TAC ケースに自動的に転送するために必要なデバッグを可能にするための署名を作成しました。これにより、問題の発生を手動で確認する必要がなくなり、断続的、および一時的な問題のトラブルシューティングがはるかに容易になります。

診断 署名ルックアップ ツールを使用して、適用可能な署名を見つけ、与えられた問題を解決するためにインストールするか、サポート エンゲージメントの一部として、TAC エンジニアが推奨する署名をインストールできます。

以下の例は、「%VOICE_IEC-3-GW: CCAPI: Internal Error (call spike threshold): SYSLOG=1.1.181.1.29.0" syslog を使用して、以下の手順を使用して、診断データの収集を自動化します。

診断データをアップロードするために、別の DS 環境変数 ds_fsurl_prefixを Cisco TAC ファイル サーバー パス (cxd.cisco.com) として設定します。ファイル パス内のユーザー名はケース番号、パスワードはファイルアップロード トークンです。ファイルアップロード トークンは、 Support Case Manager から取得できます(下図参照)。必要に応じて、ファイルアップロード トークンは Support Case Manager の 添付ファイル セクションで生成できます。

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_fsurl_prefix "scp://:@cxd.cisco.com" end例:

call-home diagnostic-signature environment ds_fsurl_prefix " environment ds_fsurl_prefix "scp://612345678:abcdefghijklmnop@cxd.cisco.com"-

コマンド show snmp を使用して、SNMP が有効 になっている必要があります。SNMPが有効になっていない場合は、 snmp-server manager コマンドを設定してください。

show snmp %SNMP agent not enabled config t snmp-server manager end -

高 CPU 使用率の期間中に、すべてのデバッグと診断署名を無効にすることを推奨するプロアクティブな措置として、高 CPU モニタリング DS 64224 をインストールすることを推奨します。Diagnostic Signatures Lookup Tool の以下のオプションを使用して、DS 64224 をダウンロードします。

フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISRシリーズ、またはCatalyst 8000Vエッジソフトウェア

製品

Webex Calling ソリューションの CUBE Enterprise

問題の範囲

パフォーマンス

問題の種類

通知メールによる CPU 使用率が高い

-

Diagnostic Signatures Lookup Tool の以下のオプションを使用して、DS 65095 をダウンロードします。

フィールド名

フィールド値

プラットフォーム

Cisco 4300、4400 ISRシリーズ、またはCatalyst 8000Vエッジソフトウェア

製品

Webex Calling ソリューションの CUBE Enterprise

問題の範囲

Syslog

問題の種類

Syslog - %VOICE_IEC-3-GW: CCAPI: Internal Error (Call spike threshold): IEC=1.1.181.1.29.0

-

DS XML ファイルをローカルゲートウェイにコピーします。

copy ftp://username:password@/DS_64224.xml bootflash: copy ftp://username:password@/DS_65095.xml bootflash: -

ローカルゲートウェイに、高CPU監視用のDS 64224とDS 65095 XMLファイルをインストールしてください。

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success call-home diagnostic-signature load DS_65095.xml Load file DS_65095.xml success -

show call-home diagnostic-signature を使用して、署名が正常にインストールされていることを確認します。ステータス列の値が「registered」になっているはずです。

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.com ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.comダウンロードされた DSes:

DS ID

DS 名

リビジョン

ステータス

最終更新日時(GMT+00:00)

64224

00:07:45

DS_LGW_CPU_MON75

0.0.10

登録済み

2020-11-08:00:07:45

65095

00:12:53

DS_LGW_IEC_Call_spike_threshold

0.0.12

登録済み

2020-11-08:00:12:53

診断署名の実行を確認します

次のコマンド で、ローカル ゲートウェイが署名内で定義されたアクションを実行する間、コマンドの「ステータス」列は「実行中」に変更されます。show-home 診断署名 統計の出力は、診断署名が関心のあるイベントを検出してアクションを実行したかどうかを検証するための最適な方法です。「トリガーされた/Max/Deinstall」欄は、指定された署名がイベントをトリガーした回数、イベントを検出するために定義される最大回数、トリガーされたイベントの最大数を検出した後に署名が自身をインストールアンインストールするかどうかを示します。

show call-home diagnostic-signature

Current diagnostic-signature settings:

Diagnostic-signature: enabled

Profile: CiscoTAC-1 (status: ACTIVE)

Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService

Environment variable:

ds_email: carunach@cisco.com

ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.com ダウンロードされた DSes:

|

DS ID |

DS 名 |

リビジョン |

ステータス |

最終更新日時(GMT+00:00) |

|---|---|---|---|---|

|

64224 |

DS_LGW_CPU_MON75 |

0.0.10 |

登録済み |

2020-11-08 00:07:45 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

0.0.12 |

実行中 |

2020-11-08 00:12:53 |

コール ホーム診断署名統計を表示する

|

DS ID |

DS 名 |

トリガーされました/Max/Deinstall |

平均実行時間(秒) |

最長実行時間(秒) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0/0/N |

0.000 |

0.000 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

1/20/Y |

23.053 |

23.053 |

診断署名通知メール送信されるレポートには、問題の種類、デバイスの詳細、ソフトウェア バージョン、コンフィギュレーションの実行、および与えられた問題のトラブルシューティングに関連するコマンド出力の表示などの重要な情報が含されます。

診断署名をアンインストールする

トラブルシューティングのために診断署名を使用すると、一般的に、いくつかの問題が発生した場合の検出後にアンインストールするために定義されます。署名を手動でアンインストールする場合、show call-home diagnostic-signature の出力から DS ID を取得し、以下のコマンドを実行します。

call-home diagnostic-signature deinstall 例:

call-home diagnostic-signature deinstall 64224

診断署名ルックアップ ツールに、展開で見られる問題に基づいて、定期的に新しい署名が追加されます。TAC では現在、新しいカスタム署名の作成リクエストをサポートしていません。