Podpora proxy pre hybridné zabezpečenie dát a video sieť

Spätná väzba?

Spätná väzba?Táto časť popisuje funkciu podpory proxy pre hybridné zabezpečenie údajov. Je určený ako doplnok k Sprievodcovi nasadením pre Cisco Webex Hybrid Data Security, ktorý je k dispozícii na https://www.cisco.com/go/hybrid-data-security. V novom nasadení nakonfigurujete nastavenie proxy servera na každom uzle po nahratí a pripojení ISO súboru konfigurácie HDS na uzol a pred registráciou uzla v cloude Cisco Webex.

Hybridná bezpečnosť údajov podporuje explicitné, transparentné inšpekčné a neinšpekčné proxy. Tieto proxy servery môžete prepojiť s vaším nasadením, aby ste mohli zabezpečiť a monitorovať prevádzku z podniku do cloudu. Na správu certifikátov a kontrolu celkového stavu pripojenia po nastavení proxy servera na uzloch môžete na uzloch použiť administrátorské rozhranie platformy.

Uzly Hybrid Data Security podporujú nasledujúce možnosti proxy:

-

Žiadny proxy– Predvolená hodnota, ak nepoužívate nastavenie úložiska dôveryhodných údajov uzla HDS & Konfigurácia proxy servera na integráciu proxy servera. Nie je potrebná žiadna aktualizácia certifikátu.

-

Transparentný nekontrolujúci proxy— Uzly nie sú nakonfigurované na používanie konkrétnej adresy proxy servera a nemali by vyžadovať žiadne zmeny na fungovanie s nekontrolujúcim proxy. Nie je potrebná žiadna aktualizácia certifikátu.

-

Transparentné tunelovanie alebo kontrola proxy— Uzly nie sú nakonfigurované na používanie konkrétnej adresy proxy servera. Na uzloch nie sú potrebné žiadne zmeny konfigurácie HTTP alebo HTTPS. Uzly však potrebujú koreňový certifikát, aby dôverovali proxy serveru. Kontrola proxy serverov sa zvyčajne používa v IT oddeleniach na presadzovanie politík týkajúcich sa toho, ktoré webové stránky je možné navštíviť a ktoré typy obsahu nie sú povolené. Tento typ proxy dešifruje všetku vašu prevádzku (aj HTTPS).

-

Explicitná proxy– Pri explicitnej proxy poviete uzlom HDS, ktorý proxy server a schému overovania majú použiť. Ak chcete nakonfigurovať explicitný proxy server, musíte na každom uzle zadať nasledujúce informácie:

-

Proxy IP/FQDN—Adresa, ktorú je možné použiť na dosiahnutie proxy servera.

-

Proxy port– Číslo portu, ktoré proxy používa na počúvanie proxy prevádzky.

-

Proxy protokol– V závislosti od toho, čo váš proxy server podporuje, si vyberte z nasledujúcich protokolov:

-

HTTP – Zobrazuje a riadi všetky požiadavky, ktoré klient odosiela.

-

HTTPS – Poskytuje kanál serveru. Klient prijme a overí certifikát servera.

-

-

Typ overenia– Vyberte si z nasledujúcich typov overenia:

-

Žiadne— Nie je potrebné žiadne ďalšie overenie.

Dostupné, ak ako proxy protokol vyberiete HTTP alebo HTTPS.

-

Základné– Používa sa pre HTTP User Agent na poskytnutie používateľského mena a hesla pri zadávaní požiadavky. Používa kódovanie Base64.

Dostupné, ak ako proxy protokol vyberiete HTTP alebo HTTPS.

Vyžaduje sa zadanie používateľského mena a hesla na každom uzle.

-

Súhrn– Používa sa na overenie účtu pred odoslaním citlivých informácií. Pred odoslaním cez sieť použije na používateľské meno a heslo hašovaciu funkciu.

Dostupné iba v prípade, že ako proxy protokol vyberiete HTTPS.

Vyžaduje sa zadanie používateľského mena a hesla na každom uzle.

-

-

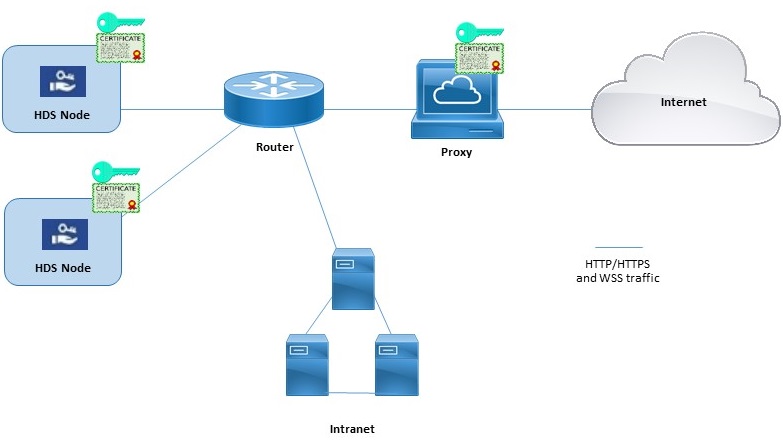

Príklad hybridných uzlov a proxy pre zabezpečenie údajov

Tento diagram znázorňuje príklad pripojenia medzi hybridným zabezpečením údajov, sieťou a proxy serverom. Pre možnosti transparentnej kontroly a explicitnej kontroly HTTPS proxy musí byť na proxy aj na uzloch Hybrid Data Security nainštalovaný rovnaký koreňový certifikát.

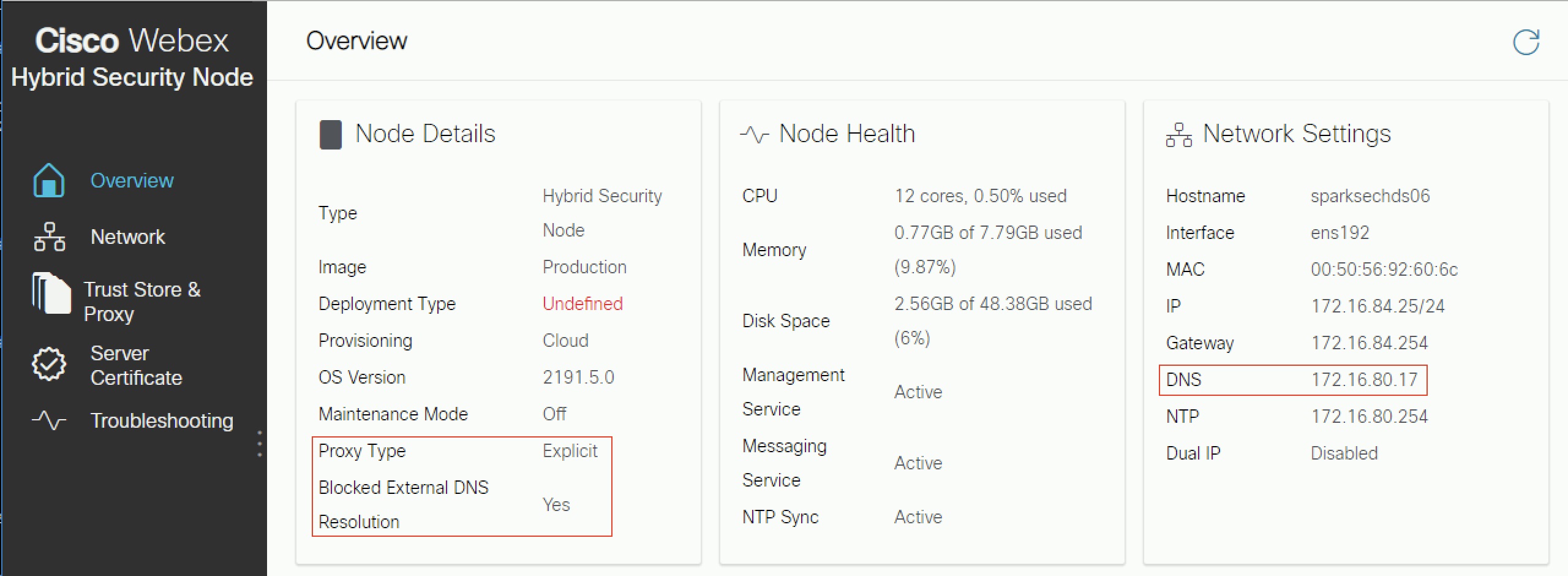

Režim blokovaného externého rozlišovania DNS (explicitné konfigurácie proxy)

Keď zaregistrujete uzol alebo skontrolujete konfiguráciu proxy uzla, proces otestuje vyhľadávanie DNS a pripojenie ku cloudu Cisco Webex. V nasadeniach s explicitnými konfiguráciami proxy, ktoré neumožňujú externé prekladanie DNS pre interných klientov, ak uzol nemôže dotazovať servery DNS, automaticky prejde do režimu blokovaného externého prekladania DNS. V tomto režime môže prebiehať registrácia uzlov a ďalšie testy pripojenia proxy.

-

Oficiálne podporujeme nasledujúce proxy riešenia, ktoré sa dajú integrovať s vašimi uzlami Hybrid Data Security.

-

Transparentný proxy server – Cisco Web Security Appliance (WSA).

-

Explicitný proxy – Squid.

Proxy servery Squid, ktoré kontrolujú HTTPS prevádzku, môžu narúšať vytváranie websocketov. (wss:) pripojenia. Ak chcete tento problém obísť, pozrite si časť Konfigurácia proxy serverov Squid pre hybridné zabezpečenie údajov.

-

-

Pre explicitné proxy podporujeme nasledujúce kombinácie typov overovania:

-

Žiadne overenie pomocou HTTP alebo HTTPS

-

Základné overovanie pomocou HTTP alebo HTTPS

-

Autentifikácia Digest iba s HTTPS

-

-

Pre transparentnú inšpekčnú proxy alebo explicitnú proxy HTTPS musíte mať kópiu koreňového certifikátu proxy. Pokyny na nasadenie v tejto príručke vám povedia, ako nahrať kópiu do úložísk dôveryhodných uzlov hybridného zabezpečenia údajov.

-

Sieť, ktorá hostí uzly HDS, musí byť nakonfigurovaná tak, aby vynútila smerovanie odchádzajúcej TCP prevádzky na porte 443 cez proxy.

-

Proxy servery, ktoré kontrolujú webovú prevádzku, môžu rušiť pripojenia webových soketov. Ak sa tento problém vyskytne, obídenie (nekontrola) prevádzky do

wbx2.comaciscospark.comho vyrieši.

Ak sieťové prostredie vyžaduje proxy server, použite tento postup na určenie typu proxy servera, ktorý chcete integrovať s Hybrid Data Security. Ak si vyberiete transparentný inšpekčný proxy server alebo explicitný proxy server HTTPS, môžete na nahranie a inštaláciu koreňového certifikátu použiť rozhranie uzla. Pripojenie proxy servera môžete tiež skontrolovať z rozhrania a vyriešiť prípadné problémy.

Predtým, ako začnete

-

Prehľad podporovaných možností proxy nájdete v časti Podpora proxy.

| 1 |

Zadajte URL adresu nastavenia uzla HDS |

| 2 |

Prejsť na Úložisko dôveryhodných služieb & Proxya potom vyberte možnosť:

Postupujte podľa nasledujúcich krokov pre transparentnú inšpekčnú proxy, explicitnú proxy HTTP so základným overením alebo explicitnú proxy HTTPS. |

| 3 |

Kliknite na Nahrať koreňový certifikát alebo certifikát koncovej entitya potom prejdite na výber koreňového certifikátu pre proxy. Certifikát je nahraný, ale ešte nie je nainštalovaný, pretože na inštaláciu certifikátu je potrebné reštartovať uzol. Kliknite na šípku v tvare šípky vedľa názvu vydavateľa certifikátu a zobrazte si ďalšie podrobnosti alebo kliknite na Odstrániť, ak ste urobili chybu a chcete súbor znova nahrať. |

| 4 |

Kliknite na Skontrolovať pripojenie proxy a otestujte sieťové pripojenie medzi uzlom a proxy. Ak test pripojenia zlyhá, zobrazí sa chybové hlásenie s uvedením dôvodu a spôsobu, ako problém vyriešiť. Ak sa zobrazí správa, že externé rozlíšenie DNS nebolo úspešné, uzol sa nemohol pripojiť k serveru DNS. Táto podmienka sa očakáva v mnohých explicitných konfiguráciách proxy. Môžete pokračovať v nastavení a uzol bude fungovať v režime blokovaného externého rozpoznávania DNS. Ak si myslíte, že ide o chybu, vykonajte tieto kroky a potom si pozrite časť Vypnutie režimu blokovaného externého rozlišovania DNS. |

| 5 |

Po úspešnom teste pripojenia, ak je explicitný proxy nastavený iba na https, prepnite prepínač do polohy Smerovať všetky porty 443/444 https požiadavky z tohto uzla cez explicitný proxy. Toto nastavenie sa prejaví po 15 sekundách. |

| 6 |

Kliknite na Inštalovať všetky certifikáty do úložiska dôveryhodných certifikátov (zobrazí sa pre explicitný proxy server HTTPS alebo transparentný inšpekčný proxy server) alebo Reštartovať (zobrazí sa pre explicitný proxy server HTTP), prečítajte si výzvu a potom kliknite na Inštalovať, ak ste pripravení. Uzol sa reštartuje v priebehu niekoľkých minút. |

| 7 |

Po reštarte uzla sa v prípade potreby znova prihláste a potom otvorte stránku Prehľad, aby ste skontrolovali kontroly pripojenia a uistili sa, že všetky sú v zelenom stave. Kontrola proxy pripojenia testuje iba subdoménu webex.com. Ak sa vyskytnú problémy s pripojením, bežným problémom je, že niektoré cloudové domény uvedené v pokynoch na inštaláciu sú blokované na proxy serveri. |

Keď zaregistrujete uzol alebo skontrolujete konfiguráciu proxy uzla, proces otestuje vyhľadávanie DNS a pripojenie ku cloudu Cisco Webex. Ak DNS server uzla nedokáže rozlíšiť verejné DNS názvy, uzol automaticky prejde do režimu blokovaného externého DNS rozpoznávania.

Ak vaše uzly dokážu prekladať verejné názvy DNS prostredníctvom interných serverov DNS, môžete tento režim vypnúť opätovným spustením testu pripojenia proxy na každom uzle.

Predtým, ako začnete

| 1 |

Vo webovom prehliadači otvorte rozhranie uzla Hybrid Data Security (IP address/setup, Napríklad https://192.0.2.0/setup), zadajte prihlasovacie údaje správcu, ktoré ste nastavili pre uzol, a potom kliknite na Prihlásiť sa. |

| 2 |

Prejdite na Prehľad (predvolená stránka).  Keď je povolené, Blokované rozlíšenie externého DNS je nastavené na Áno. |

| 3 |

Prejsť do Trust Store & Stránka Proxy. |

| 4 |

Kliknite na Skontrolovať pripojenie proxy. Ak sa zobrazí správa, že externé rozlíšenie DNS nebolo úspešné, uzol sa nemohol pripojiť k serveru DNS a zostane v tomto režime. V opačnom prípade by po reštarte uzla a návrate na stránku Prehľad malo byť pre možnosť Blokované externé rozlíšenie DNS nastavené na hodnotu nie. |

Čo robiť ďalej

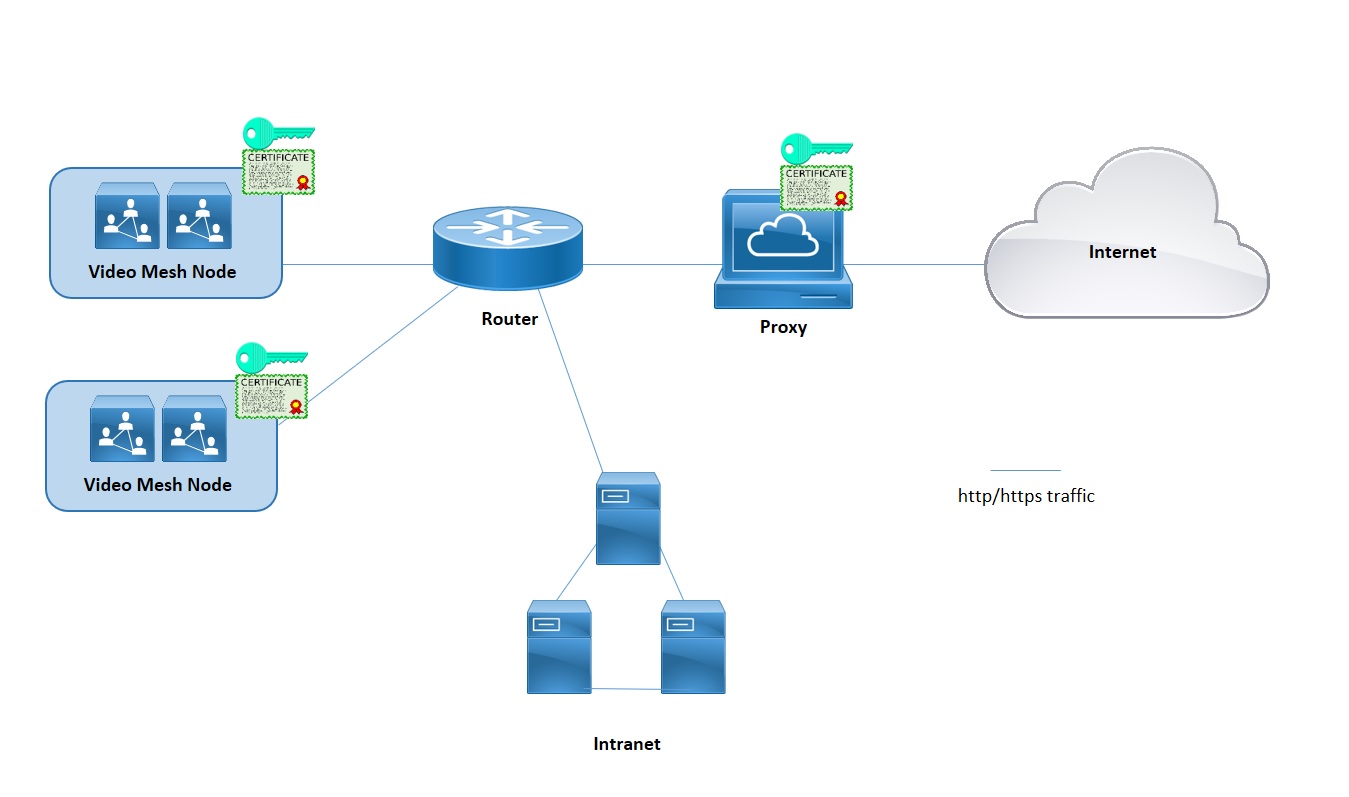

Táto časť popisuje funkciu podpory proxy pre Webex Video Mesh. Je určený ako doplnok k Sprievodcovi nasadením pre Cisco Webex Video Mesh, ktorý je k dispozícii na https://www.cisco.com/go/video-mesh. V novom nasadení nakonfigurujete proxy server na každom uzle po nasadení softvéru Video Mesh v prostredí virtuálneho počítača a pred registráciou uzla v cloude Cisco Webex.

Video Mesh podporuje explicitné, transparentné inšpekčné a neinšpekčné proxy. Tieto proxy servery môžete prepojiť s nasadením Video Mesh, aby ste mohli zabezpečiť a monitorovať prevádzku z podniku do cloudu. Táto funkcia odosiela signalizačnú a riadiacu prevádzku založenú na https na proxy. V prípade transparentných proxy serverov sa sieťové požiadavky z uzlov Video Mesh preposielajú na konkrétny proxy server prostredníctvom smerovacích pravidiel podnikovej siete. Po implementácii proxy s uzlami môžete na správu certifikátov a celkový stav pripojenia použiť administrátorské rozhranie Video Mesh.

Médiá sa neprenášajú cez proxy. Stále musíte otvoriť požadované porty, aby sa mediálne streamy dostali priamo do cloudu. Pozri Porty a protokoly pre správu.

Video Mesh podporuje nasledujúce typy proxy:

-

Explicitná proxy (s kontrolou alebo bez kontroly) – Pri explicitnej proxy poviete klientovi (uzlom Video Mesh), ktorý proxy server má použiť. Táto možnosť podporuje jeden z nasledujúcich typov overovania:

-

Žiadne – Nie je potrebné žiadne ďalšie overenie. (Pre explicitný proxy HTTP alebo HTTPS.)

-

Základné – Používa sa pre používateľského agenta HTTP na poskytnutie používateľského mena a hesla pri zadávaní požiadavky a používa kódovanie Base64. (Pre explicitný proxy HTTP alebo HTTPS.)

-

Digest – Používa sa na overenie identity účtu pred odoslaním citlivých informácií a pred odoslaním cez sieť sa na používateľské meno a heslo použije hašovacia funkcia. (Pre explicitný proxy HTTPS.)

-

NTLM – Podobne ako Digest, aj NTLM sa používa na overenie identity účtu pred odoslaním citlivých informácií. Používa prihlasovacie údaje systému Windows namiesto používateľského mena a hesla. Táto schéma autentifikácie vyžaduje na dokončenie viacero výmen. (Pre explicitný proxy HTTP.)

-

-

Transparentný proxy (nekontrolujúci) – Uzly Video Mesh nie sú nakonfigurované na používanie konkrétnej adresy proxy servera a nemali by vyžadovať žiadne zmeny na fungovanie s nekontrolujúcim proxy serverom.

-

Transparentný proxy (inšpekcia) – uzly Video Mesh nie sú nakonfigurované na používanie konkrétnej adresy proxy servera. Na Video Mesh nie sú potrebné žiadne zmeny konfigurácie http(s), uzly Video Mesh však potrebujú koreňový certifikát, aby dôverovali proxy serveru. Kontrola proxy serverov sa zvyčajne používa v IT oddeleniach na presadzovanie politík týkajúcich sa toho, ktoré webové stránky je možné navštíviť a ktoré typy obsahu nie sú povolené. Tento typ proxy dešifruje všetku vašu prevádzku (aj https).

-

Oficiálne podporujeme nasledujúce proxy riešenia, ktoré sa dajú integrovať s vašimi uzlami Video Mesh.

-

Cisco Web Security Appliance (WSA) pre transparentné proxy

-

Squid pre explicitné proxy

-

-

Pre explicitnú proxy alebo transparentnú inšpekčnú proxy, ktorá kontroluje (dešifruje) prevádzku, musíte mať kópiu koreňového certifikátu proxy, ktorú budete musieť nahrať do úložiska dôveryhodných certifikátov uzla Video Mesh na webovom rozhraní.

-

Podporujeme nasledujúce kombinácie explicitného proxy a typu autentifikácie:

-

Žiadne overovanie cez http a https

-

Základné overovanie pomocou http a https

-

Autentifikácia Digest iba s https

-

NTLM overovanie iba s http

-

-

Pre transparentné proxy musíte použiť router/switch prinútiť HTTPS/443 prevádzka smerujúca na proxy. Môžete tiež prinútiť Web Socket prejsť na proxy. (Web Socket používa https.)

Video Mesh vyžaduje pripojenia webových soketov ku cloudovým službám, aby uzly fungovali správne. Na explicitných a transparentných inšpekčných proxy serveroch sú pre správne pripojenie cez websocket potrebné http hlavičky. Ak sa zmenia, pripojenie k websocketu zlyhá.

Keď dôjde k zlyhaniu pripojenia websocket na porte 443 (s povoleným transparentným inšpekčným proxy serverom), v Control Hub sa zobrazí upozornenie po registrácii: „SIP volanie cez Webex Video Mesh nefunguje správne.“ Rovnaký alarm sa môže vyskytnúť aj z iných dôvodov, keď nie je povolený proxy server. Keď sú hlavičky websocketu blokované na porte 443, médiá medzi aplikáciami a klientmi SIP netokia.

Ak médiá neprúdia, často sa to stáva, keď zlyháva prevádzka https z uzla cez port 443:

-

Proxy povoľuje prevádzku na porte 443, ale ide o inšpekčnú proxy a narúša websocket.

Na odstránenie týchto problémov možno budete musieť „obísť“ alebo „spojiť“ (zakázať kontrolu) port 443 s: *.wbx2.com a *.ciscospark.com.

-

Tento postup použite na určenie typu proxy servera, ktorý chcete integrovať s Video Mesh. Ak si vyberiete transparentnú inšpekčnú proxy alebo explicitnú proxy, môžete použiť rozhranie uzla na nahranie a inštaláciu koreňového certifikátu, kontrolu pripojenia proxy a riešenie akýchkoľvek potenciálnych problémov.

Predtým, ako začnete

-

Prehľad podporovaných možností proxy nájdete v časti Podpora proxy pre Video Mesh.

| 1 |

Zadajte URL adresu nastavenia Video Mesh | ||||||||||

| 2 |

Prejsť na Úložisko dôveryhodných služieb & Proxya potom vyberte možnosť:

Pre transparentnú kontrolu alebo explicitnú proxy postupujte podľa nasledujúcich krokov. | ||||||||||

| 3 |

Kliknite na Nahrať koreňový certifikát alebo certifikát koncovej entitya potom vyhľadajte a vyberte koreňový certifikát pre explicitný alebo transparentný inšpekčný proxy. Certifikát je nahraný, ale ešte nie je nainštalovaný, pretože na inštaláciu certifikátu je potrebné reštartovať uzol. Kliknite na šípku vedľa názvu vydavateľa certifikátu a zobrazte si ďalšie podrobnosti alebo kliknite na Odstrániť, ak ste urobili chybu a chcete súbor znova nahrať. | ||||||||||

| 4 |

Pre transparentnú kontrolu alebo explicitné proxy kliknite na Skontrolovať pripojenie proxy a otestujte sieťové pripojenie medzi uzlom Video Mesh a proxy. Ak test pripojenia zlyhá, zobrazí sa chybové hlásenie s uvedením dôvodu a spôsobu, ako problém vyriešiť. | ||||||||||

| 5 |

Po úspešnom teste pripojenia, pre explicitné proxy, prepínač prepnite na Smerovať všetky požiadavky https na port 443 z tohto uzla cez explicitné proxy. Toto nastavenie sa prejaví po 15 sekundách. | ||||||||||

| 6 |

Kliknite na Inštalovať všetky certifikáty do úložiska dôveryhodných certifikátov (zobrazí sa vždy, keď bol počas nastavenia proxy pridaný koreňový certifikát) alebo Reštartovať (zobrazí sa, ak nebol pridaný žiadny koreňový certifikát), prečítajte si výzvu a potom kliknite na Inštalovať, ak ste pripravení. Uzol sa reštartuje v priebehu niekoľkých minút. | ||||||||||

| 7 |

Po reštarte uzla sa v prípade potreby znova prihláste a potom otvorte stránku Prehľad, aby ste skontrolovali kontroly pripojenia a uistili sa, že všetky sú v zelenom stave. Kontrola proxy pripojenia testuje iba subdoménu webex.com. Ak sa vyskytnú problémy s pripojením, bežným problémom je, že niektoré cloudové domény uvedené v pokynoch na inštaláciu sú blokované na proxy serveri. |

Aká prevádzka prechádza cez proxy

V prípade Video Mesh médiá neprechádzajú cez proxy. Táto funkcia odosiela signalizačnú a riadiacu prevádzku založenú na https na proxy. Stále musíte otvoriť požadované porty pre mediálne streamy, aby sa dostali priamo do cloudu.

TCP port 444 nie je povolený na proxy serveri

Tento port je nevyhnutný pre Video Mesh, pretože Video Mesh ho používa na prístup ku cloudovým službám, ktoré musí používať pre správne fungovanie. Pre tento port a AKÝKOĽVEK port musí byť vytvorená výnimka proxy, ako je uvedené v sprievodcovi nasadením Video Mesh a v sieťových požiadavkách pre služby Webex Teams.

Filtrovanie signalizačnej prevádzky podľa IP adresy nie je podporované, pretože IP adresy používané našimi riešeniami sú dynamické a môžu sa kedykoľvek zmeniť.

Nie je nainštalovaný žiadny koreňový certifikát

Keď vaše uzly komunikujú s explicitným proxy serverom, musíte nainštalovať koreňový certifikát a zadať výnimku pre túto URL adresu na firewalle.

Kontrola pripojenia zlyhala

Ak kontrola pripojenia proxy prebehla úspešne a inštalácia proxy bola dokončená, kontroly pripojenia na stránke s prehľadom môžu stále zlyhať z týchto dôvodov:

-

Proxy kontroluje prevádzku, ktorá nesmeruje na webex.com.

-

Proxy blokuje iné domény ako webex.com.

Údaje o overení sú nesprávne

V prípade proxy serverov, ktoré používajú mechanizmus overovania, sa uistite, že do uzla pridáte správne údaje o overovaní.

Preťaženie na proxy

Preťaženie vášho proxy servera môže spôsobiť oneskorenie a výpadky prenosu dát do cloudu. Skontrolujte prostredie proxy servera, či je potrebné obmedzenie prenosu dát.

Websocket sa nemôže pripojiť cez proxy Squid

Proxy servery Squid, ktoré kontrolujú HTTPS prevádzku, môžu narúšať nadväzovanie pripojení websocket (wss:), ktoré vyžaduje hybridná bezpečnosť údajov. Tieto časti poskytujú návod, ako nakonfigurovať rôzne verzie Squidu tak, aby ignorovali wss: prevádzku pre správne fungovanie služieb.

Chobotnice 4 a 5

Pridajte direktívu on_unsupported_protocol do squid.conf:

on_unsupported_protocol tunnel allChobotnica 3.5.27

Úspešne sme otestovali hybridnú bezpečnosť údajov s nasledujúcimi pravidlami pridanými do squid.conf. Tieto pravidlá sa môžu zmeniť, pretože vyvíjame funkcie a aktualizujeme cloudové služby Webex.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all