- Početak

- /

- Članak

Konfigurisanje jedinstvenog kontrolnog čvorišta za prijavljivanje pomoću F5 Velikog IP-a

U ovom članku

U ovom članku Povratne informacije?

Povratne informacije?Možete da konfigurišete integraciju jedinstvenog prijavljivanja (SSO) između kontrolnog čvorišta i primene koja koristi F5 Big-IP kao dobavljača identiteta (IdP).

Jedno prijavljivanje i kontrolno čvorište

Jedinstveno prijavljivanje (SSO) je proces sesije ili potvrde identiteta korisnika koji omogućava korisniku da obezbedi akreditive za pristup jednoj ili više aplikacija. Proces daje potvrdu identiteta korisnicima za sve aplikacije kojima su data prava. Ona eliminiše dodatna odziva kada korisnici zamene aplikacije tokom određene sesije.

Protokol Federacije bezbednosnih oznaka (SAML 2.0) koristi se za obezbeđivanje SSO potvrde identiteta između Webex cloud-a i dobavljača identiteta (IdP).

Profili

Webex aplikacija podržava samo SSO profil Veb pregledača. U SSO profilu Veb pregledača, Webex Aplikacija podržava sledeće poveze:

-

SP inicirala post -> POST binding

-

SP pokrenuo REDIRECT -> POST binding

ID format imena

SAML 2.0 protokol podržava nekoliko NameID formata za komunikaciju o određenom korisniku. Webex aplikacija podržava sledeće ID formate imena.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

U metapodacima koje učitavate iz IdP-a, prva stavka je konfigurisana za korišćenje u webexu .

Jednostrukilog

Webex aplikacija podržava profil za jedinstveno odjavljivanje. U aplikaciji Webexkorisnik može da se odjavi iz aplikacije, koja koristi SAML protokol za jedinstveno odjavljivanje da bi završio sesiju i potvrdio to odjavljivanje pomoću IdP-a. Uverite se da je vaš IdP konfigurisan za singleLogout.

Integrisanje kontrolnog čvorišta sa F5 Big-IP

Vodiči za konfiguraciju prikazuju određeni primer za SSO integraciju, ali ne obezbeđuju iscrpnu konfiguraciju za sve mogućnosti. Na primer, koraci integracije su nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient dokumentovani. Ostali formati kao što urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress će raditi za SSO integraciju, ali su izvan okvira naše dokumentacije.

Podesite ovu integraciju za korisnike u Vašoj Webex organizaciji (uključujući Webex App, Webex meetingsi druge usluge administrirane u kontrolnom čvorištu). Ako je Vaša Webex lokacija integrisana u kontrolno čvorište , Webex lokacija nasleđuje upravljanje korisnicima. Ako ne možete da pristupite Webex sastancima na ovaj način, a njime se ne upravlja u kontrolnom čvorištu, morate da uradite posebnu integraciju da biste omogućili SSO za Webex sastanke.

Pre nego što počneš

IdP-ovi za SSO i Control Hub moraju da se usaglase sa SAML 2.0 specifikacijama. Osim toga, dobavljači identiteta moraju biti konfigurisani na sledeći način:

Preuzimanje Webex metapodataka na lokalni sistem

| 1 |

Prijavite se u kontrolno čvorište. |

| 2 |

Idi na . |

| 3 |

Idite na karticu provajdera identiteta i kliknite na dugme Aktiviraj DZS. |

| 4 |

Izaberite IdP. |

| 5 |

Odaberite tip certifikata za vašu organizaciju:

Sidra pouzdanosti su javni ključevi koji deluju kao autoritet za verifikaciju certifikata digitalnog potpisa. Za više informacija pogledajte IDP dokumentaciju. |

| 6 |

Preuzmite datoteku metapodataka. Ime datoteke Vebek metapodataka je idb-meta-<org-ID>-SP.xml. |

Konfigurisanje dobavljača spoljnih usluga i dobavljača identiteta

| 1 |

Iz vašeg BIG-IP FKSNUMKS administrativnog interfejsa, idite na . |

| 2 |

Iz spoljnih SP konektora izaberite Kreiraj > iz metapodataka. |

| 3 |

Unesite ime smislenog za ime dobavljača usluga, kao što je <yourorganizationname>.ciscowebex.com. |

| 4 |

U okviruBezbednosne postavke proverite sledeća polja za potvrdu:

|

| 5 |

Vratite se na , a zatim kreirajte novu uslugu provajdera identiteta (IdP). |

| 6 |

Unesite smisleno ime za ime IdP usluge, kao što je CI. |

| 7 |

Za ID ID ID ID entiteta koristite FQDN Big-IP servera sa nečim ispred – na primer, https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

U okviruPostavke potvrde izaberite prolazni identifikator za tip subjekta za tvrdnju. |

| 9 |

Za vrednost temepotvrde, vratite vrednost e-poruke korisnika %{session.ad.last.attr.mail}. |

| 10 |

Vratite atribute poštom i uidom sa vrednošću %{session.ad.last.attr.mail}. |

| 11 |

U okviruBezbednosne postavke odaberite certifikat za potpisivanje tvrdnje. |

| 12 |

Sačuvajte promene, a zatim veћite dobavljača usluga i dobavljača identiteta kojeg ste kreirali. |

Preuzmite F5 Big-IP metapodatke

| 1 |

Izaberite Export IDP uslugu. |

| 2 |

Uverite se da je vrednost metapodataka znaka "Da". |

| 3 |

Preuzmite datoteku metapodataka na radnu površinu ili lokaciju koju je lako pronaći. |

Dodavanje smernica za pristup

| 1 |

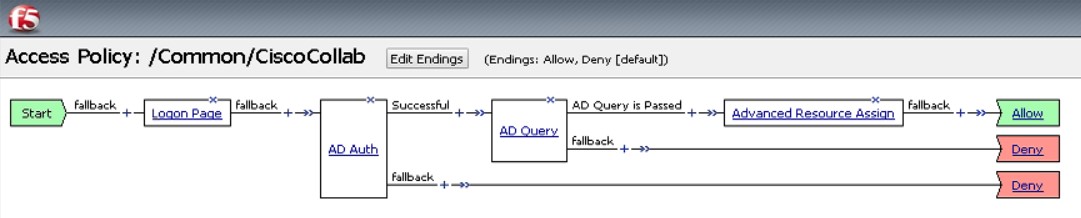

Idite na access smernice > Access profile > i kreirajte SAML resurs za IDP koji ste kreirali. |

| 2 |

Idite na Access profil i uredite smernice za pristup koje koristite za WebEx Messenger CAS. |

| 3 |

Dodajte novu stavku na karticu za prijavljivanje sa imenom Stranica za prijavljivanje i ostavite podrazumevane vrednosti. |

| 4 |

Dodajte novu stavku na karticu Potvrda identiteta sa imenom AD Auth i navedite aktivni direktorijum kao server. |

| 5 |

Na uspešnoj grani dodajte AD Query sa kartice "Potvrda identiteta" |

| 6 |

Idite na pravila grane i promenite je u AD upit . |

| 7 |

Na uspešnoj grani AD upita dodajte napredno dodeljivanje resursa sa kartice Dodeljivanje. |

| 8 |

Kliknite na dugme Dodaj/izbriši i dodajte dva SAML resursa sa svim SAML resursima i Webtopom koji ste kreirali. |

| 9 |

Za izbor do krajaizaberite dozvoli . Smernice za pristup bi trebalo da izgledaju kao ovaj snimak ekrana:  |

Povezivanje profila pristupa sa virtuelnim serverom

Morate povezati pristupni profil sa virtuelnim serverom koji ste kreirali.

| 1 |

Idite na . |

| 2 |

Otvorite Access profile da biste potvrdili da nijedan virtuelni server nije povezan sa profilom. |

| 3 |

Izaberite dodeljivanje naprednih resursa. |

| 4 |

Kliknite na dugme "Dodaj/izbriši" da biste dodali novi SAML resurs. |

| 5 |

Zatvorite prozore dizajna Access smernica i primenite nove smernice za pristup. |

Uvoz IdP metapodataka i omogućavanje jedinstvenog prijavljivanja nakon testa

Kada izvezete Webex metapodatke, konfigurišete IdP i preuzmete IdP metapodatke u lokalni sistem, spremni ste da ga uvezete u Webex organizaciju iz kontrolnog čvorišta.

Pre nego što počneš

Nemojte testirati SSO integraciju iz interfejsa dobavljača identiteta (IdP). Mi podržavamo samo tokove koje je pokrenuo dobavljač usluga (SP) tako da za ovu integraciju morate da koristite SSO test kontrolnog čvorišta.

| 1 |

Odaberite jednu:

|

| 2 |

Na stranici Uvoz IdP metapodataka, ili prevucite i ispustite IdP datoteku metapodataka na stranicu ili koristite opciju pretraživača datoteka da pronađete i otpremite datoteku metapodataka. Kliknite na dugme Dalje.

Trebalo bi da koristite bezbedniju opciju, ako možete. Ovo je moguće samo ako je vaš IDP koristio javni CA za potpisivanje metapodataka. U svim ostalim slučajevima morate da koristite opciju "Manje bezbedno ". To uključuje ako metapodaci nisu potpisani, samopotpisani ili potpisani od strane privatnog CA. Okta ne potpisuje metapodatke, tako da morate odabrati Manje bezbedne za Okta SSO integraciju. |

| 3 |

Izaberite Test DZS podešavanje, a kada se otvori nova kartica pretraživača, potvrdite autentičnost sa IdP-om prijavljivanjem. Ako dobijete grešku u potvrdi identiteta, možda postoji problem sa akreditivima. Proverite korisničko ime i lozinku i pokušajte ponovo. Greška webex aplikacije obično znači problem sa SSO instalacijom. U tom slučaju, ponovo hodajte kroz korake, posebno korake u kojima kopirate i lepite metapodatke kontrolnog čvorišta u IdP instalaciju. Da biste direktno videli iskustvo SSO prijavljivanja, možete da kliknete i na Kopiraj URL u ostavu preko ovog ekrana i da je nalepite u prozor privatnog pregledača. Odatle možete da prođete kroz prijavu pomoću jedinstvenog prijavljivanja (SSO). Ovaj korak zaustavlja lažne pozitivne stvari zbog oznake za pristup koja se možda nastaje u postojećoj sesiji od prijavljenog. |

| 4 |

Vratite se na karticu pregledača kontrolnog čvorišta.

SSO konfiguracija ne stupa na snagu u vašoj organizaciji osim ako ne odaberete prvo radio dugme i aktivirate SSO. |

Šta dalje

Koristite procedure u sinhronizovanju okta korisnika u Cisco Webex kontrolno čvorište ako želite da izvršite korisničko obezbeđivanje iz Okte u Webex oblaku.

Koristite procedure u Sinhronizujte Microsoft Entra ID korisnike u Cisco Vebek Control Hub ako želite da izvršite obezbeđivanje korisnika iz Entra ID-a u Vebek oblak.

Možete pratiti proceduru u Potiskivanju automatskih e-poruka da biste onemogućili e-poštu koja se šalje novim korisnicima Vebek aplikacije u vašoj organizaciji. Dokument takođe sadrži najbolje prakse za slanje komunikacije korisnicima u vašoj organizaciji.