Konfigurišite Autoput za uzajamnu TLS autentifikaciju

Povratne informacije?

Povratne informacije?Da biste ugostili Vebek sastanke bez PIN-a na lokalnim uređajima, vaš Cisco Autoput-E mora ponuditi potpisane sertifikate od pouzdanih autoriteta za korenske sertifikate (RCA) za uzajamne TLS (mTLS) veze. Listu korenskih CA koje Cisco veruje možete pronaći u ovom članku. Dozvoljavamo samo veze koje imaju važeće potpisane sertifikate.

| 1 |

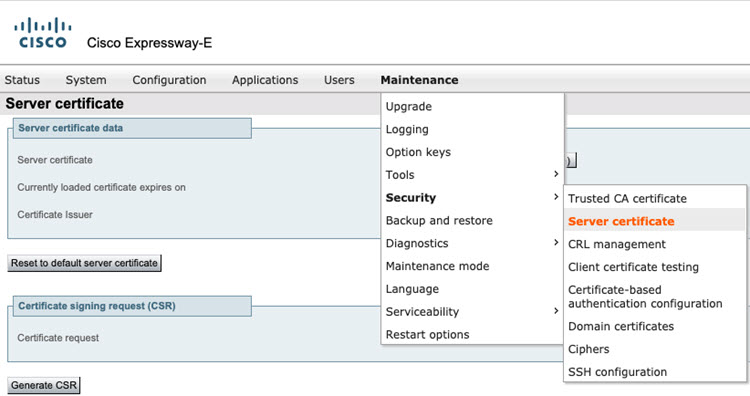

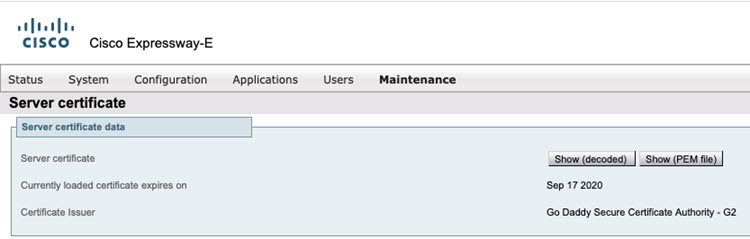

Idite na servera.

|

| 2 |

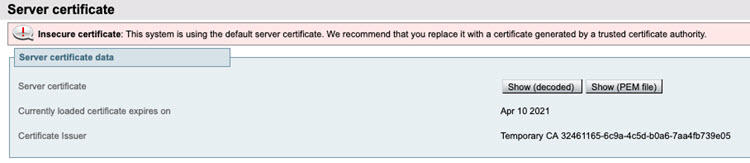

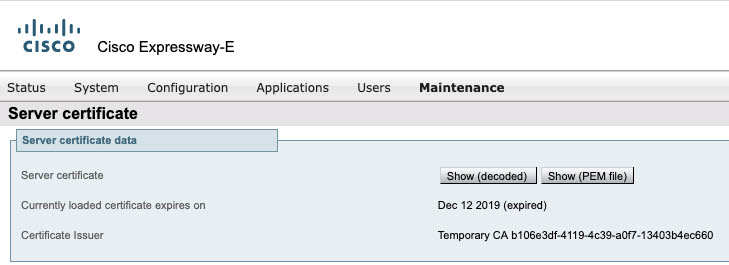

Proverite da li postoji trenutni sertifikat Autoput postoji i da li je tačan.

|

| 3 |

Ako je sertifikat instaliran, proverite datum isteka sertifikata da biste videli da li je validan ili ne i zamenite ga važećim sertifikatom.

|

| 4 |

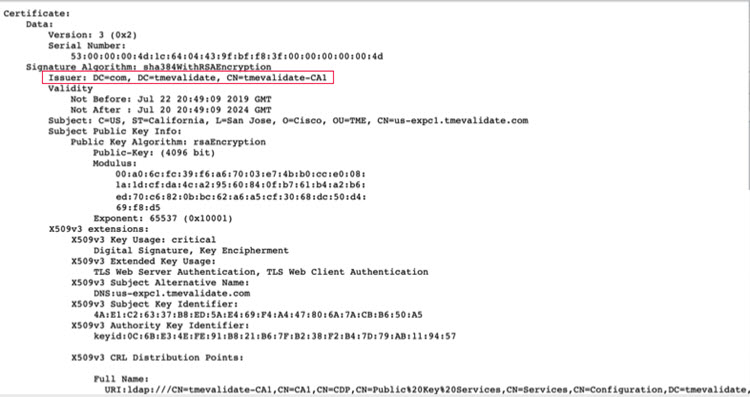

Proverite koji je korenski CA potpisao ovaj sertifikat i uverite se da je ime navedeno u Vodiču za deploiment preduzeća.  Za više informacija pogledajte Koji autoriteti za korenske sertifikate su podržani za pozive na Cisco Vebek audio i video platforme. |

| 5 |

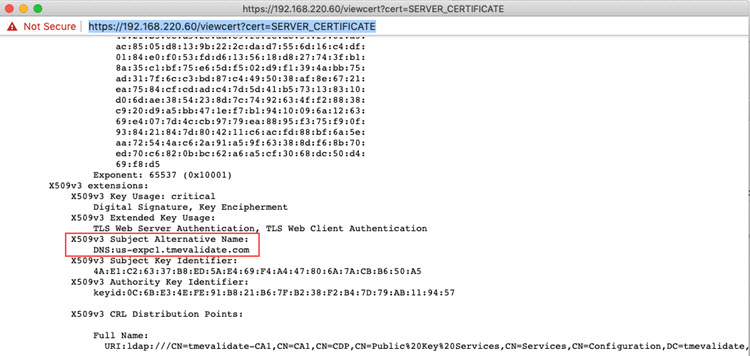

Proverite da li sertifikat ima odgovarajući SAN (Subject Alternative Name) konfigurisan koji odgovara podešavanjima organizacije.

|

| 6 |

Koristeći video uređaj, pozovite u svoju ličnu sobu. Ako ste u mogućnosti da se povežete, onda je veza uspešna. |

| 7 |

Nakon što završite konfiguracije pređite na sledeći odeljak. |

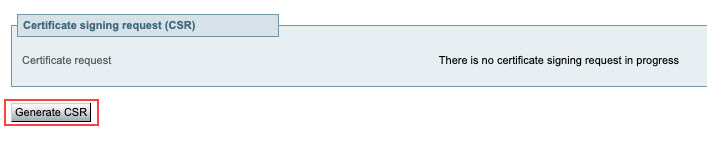

Ako je bilo šta od sledećeg tačno, onda generišite DOP.

-

Ako nemate sertifikat servera Autoput

-

Ako je sertifikat istekao

-

Ako SAN treba da se ažurira, to jest, SAN ime ne odgovara SIP korisničkom imenu

| 1 |

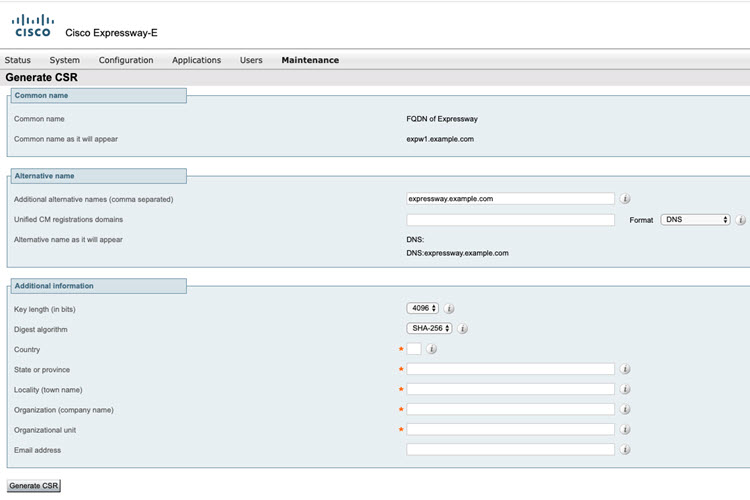

Generišite proces CSR (zahtev za potpisivanje sertifikata).

|

| 2 |

Uverite se da je SAN koji vam je potreban u sertifikatu naveden u polju Dodatno alternativno ime .

|

| 3 |

Pošaljite svoj DOP u korenski CA po vašem izboru. Izaberite dopunski dovod sa liste podržanih. Pogledajte odeljak Generiši zahtev za potpisivanje sertifikata u Cisco Vebek sastancima Vodič za implementaciju preduzeća za sastanke sa omogućenim video uređajima. |

| 4 |

Nabavite sertifikat potpisan iz korena CA. |

| 5 |

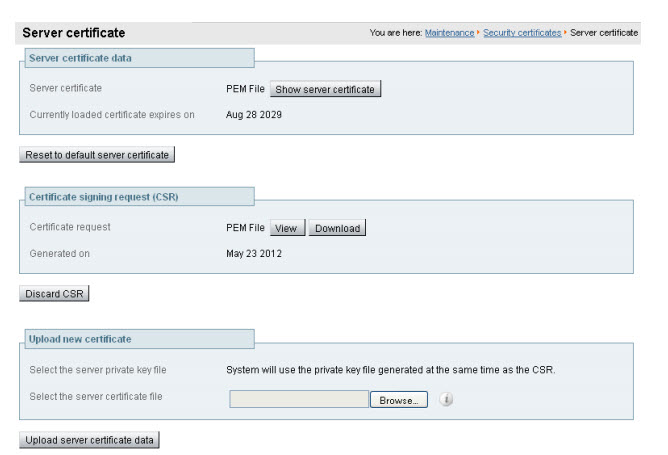

Ako ste koristili spoljni sistem za generisanje CSR-a, morate takođe otpremiti PEM datoteku privatnog ključa servera koja je korišćena za šifrovanje sertifikata servera. (Datoteka privatnog ključa će biti automatski generisana i sačuvana ranije ako je Autoput korišćen za proizvodnju CSR-a za ovaj sertifikat servera.)

|

| 6 |

Kliknite na dugme Otpremi podatke sertifikata servera.

|

| 7 |

Nakon što završite konfiguracije pređite na sledeći odeljak. |

| 1 |

Preuzmite IdenTrust Commercial Root CA 1 i sačuvajte ga lokalno sa imenom |

| 2 |

Na svim brzim putevima koji se koriste za hibridne usluge, idite na . |

| 3 |

Idite na Pregledaj, otpremite datoteku |

| 4 |

Proverite da li je sertifikat uspešno otpremljen i prisutan je u prodavnici poverenja Autoput. |

-

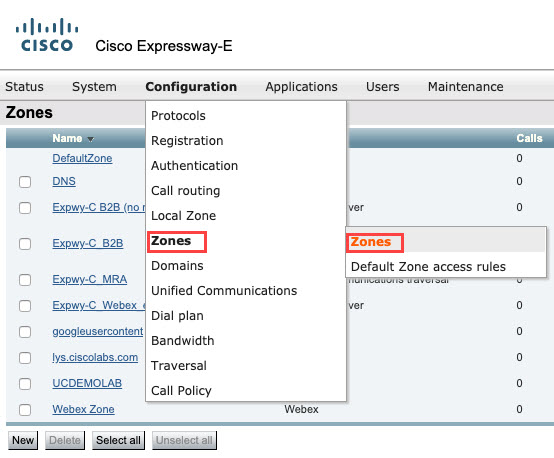

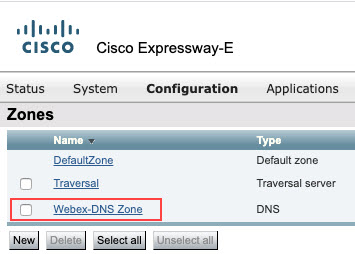

Proverite da li imate zonu sistema domena (DNS) na vašem autoputu.

-

Dve vrste poziva koji koriste DNS su BKSNUMKSB (postojeći) i Vebek pozivi. Ako su BKSNUMKSB pozivi već postavljeni, preporučujemo jedinstvenu DNS zonu za Vebek pozive koji ga prisiljavaju da koristi mTLS.

Na Autoput verzije KSKSNUMKS i novije, koristite korake za modifikaciju i kreiranje i DNS Zone.

Pre nego što nastavite sa konfiguracijama autoputa, napravite rezervnu kopiju postojećih podešavanja, tako da uvek možete vratiti podešavanja i vratiti se u operativno stanje.

| 1 |

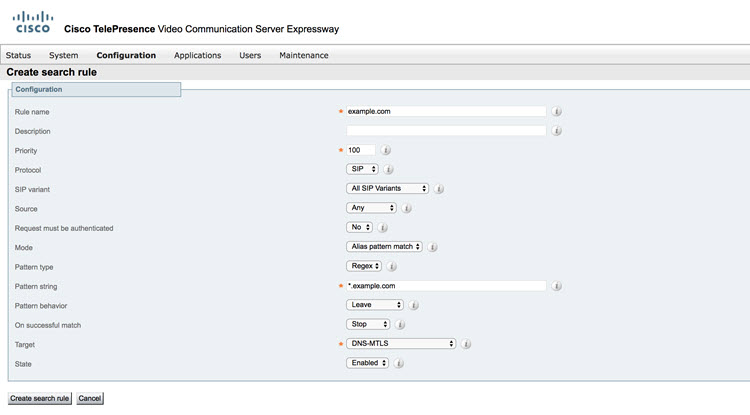

Idi na

|

| 2 |

Ako imate postojeću DNS zonu, izaberite zonu i uredite je.

|

| 3 |

Ako DNS zona ne postoji, izvršite sledeće korake:

|

| 4 |

Uverite se da su pozivi potvrđeni i da to ne utiče na B2B pozive. Da biste izbegli probleme sa rezolucijom DNS-a, kliknite ovde. |

| 5 |

Nakon što završite konfiguracije pređite na sledeći odeljak. |

Konfigurišite zaštitni zid za svoje mrežne komponente tako da dobijete najkvalitetnije Vebek iskustvo na računarima, mobilnim uređajima i video uređajima.

-

Proverite opsege medijskih portova koje koriste video uređaji.

Ovi portovi su obezbeđeni kao referenca. Pogledajte vodič za raspoređivanje i preporuku proizvođača za sve detalje.

Tabela 1. Podrazumevani portovi koje koriste uređaji za video saradnju Protokol

Broj porta (i)

Smer

Tip pristupa

Komentari

TCP

5060-5070

Odlazni

SIP signaliziranje

Vebek medijska ivica sluša na KSNUMKS - KSNUMKS. Za više informacija, pogledajte vodič za konfiguraciju o specifičnoj usluzi koja se koristi: Cisco Vebek sastanci - Vodič za implementaciju preduzeća za sastanke sa omogućenim video uređajima.

TCP

5060, 5061 i 5062

Dolazni

SIP signaliziranje

Dolazni SIP signalni saobraćaj iz Cisco Vebek oblaka

TCP / UDP

Efemerne luke 36000-59999

Dolazni i odlazni

Medijski portovi

Ako koristite Cisco Autoput, medijski opseg treba da bude podešen na 36000-59999. Ako koristite video uređaj treće strane ili kontrolu poziva, oni moraju biti konfigurisani da koriste ovaj opseg.

Za više informacija o podešavanjima zaštitnog zida, pogledajte Kako da dozvolim saobraćaj Vebek sastanaka na mojoj mreži.