Control Hub 中的單一登入整合

意見回饋?

意見回饋?在整合單一登入 (SSO) 之前,Webex 預設使用基本驗證。基本驗證要求使用者每次登入時輸入其 Webex 使用者名稱和密碼。如果您的組織中有自己的身分提供者 (IdP),則可以在 Control Hub 中將其與您的組織整合以實現 SSO。SSO 允許您的使用者使用一組通用的憑證來存取您組織中的 Webex 應用程式。

如果您喜歡使用基本身份驗證,則無需採取行動。但是,請考慮基本驗證對於使用者來說可能不如 SSO 安全且方便,特別是如果您的組織已經使用 IdP。為了透過基本驗證增強安全性,我們建議在 Control Hub 中使用多重驗證 (MFA)。有關更多信息,請參閱 在 Control Hub 中啟用多重身份驗證整合。

已針對 Webex 組織測驗了下列網路存取管理和同盟解決方案。下面鏈結的文件可逐步引導您瞭解如何將特定身份識別提供者 (IdP) 與您的 Webex 組織進行整合。

這些指南涵蓋了 Control Hub 中管理的 Webex 服務的 SSO 整合 (https://admin.webex.com)。如果您正在尋找 Webex Meetings 網站(託管在「網站管理」中)的 SSO 整合,請閱讀為 Cisco Webex 網站設定單一登入。

如果您要為組織中的多個身分提供者設定 SSO,請參閱 Webex 中具有多個 IdP 的 SSO。

如果下面未列出 IdP,請使用本文中 SSO 設定標籤中的高階步驟。

單一登入 (SSO) 可讓使用者向貴組織的通用身份識別提供者 (IdP) 進行驗證以便安全地登入 Webex。Webex 應用程式使用 Webex 服務與 Webex 平台身份識別服務進行通訊。身份識別服務會使用您的身份識別提供者 (IdP) 進行驗證。

您可以在 Control Hub 中開始設定。此部分會擷取用來整合協力廠商 IdP 的主要通用步驟。

當您使用 IdP 設定 SSO 時,可以將任何屬性對應至 uid。例如,將 userPrincipalName、電子郵件別名、替代電子郵件地址或任何其他合適的屬性對應至 uid。登入時,IdP 需要將使用者的其中一個電子郵件地址與 uid 相符。Webex 支援最多將 5 個電子郵件地址對應至 uid。

我們建議您在設定 Webex SAML 聯合時將單點登出 (SLO) 新增至元資料配置。此步驟至關重要,以確保使用者令牌在身分提供者 (IdP) 和服務提供者 (SP) 處均無效。如果管理員未執行此配置,則 Webex 會提醒使用者關閉瀏覽器以使任何開啟的會話無效。

對於 SSO 及 Control Hub,IdP 必須符合 SAML 2.0 規格。此外,必須以下列方式設定 IdP:

-

將 NameID 格式屬性設定為 urn:oasis:names:tc:SAML:2.0:nameid-format:瞬態

-

根據您要部署的 SSO 的類型,設定在 IdP 上的宣告:

-

SSO(適用於組織)- 如果您是代表組織設定 SSO,請設定 IdP 宣告以包含 uid 屬性名稱,其值對應至 Directory Connector 中選擇的屬性,或對應至與 Webex 身份識別服務中所選屬性相符的使用者屬性。(例如,此屬性可為 E-mail-Addresses 或 User-Principal-Name。)

-

合作夥伴 SSO(僅適用於服務提供者)- 如果您是服務提供者管理員且負責設定服務提供者管理的客戶組織使用的合作夥伴 SSO,請設定 IdP 宣告以包含郵件屬性(而不是uid)。值必須對應至 Directory Connector 中選擇的屬性,或對應至與 Webex 身份識別服務中所選屬性相符的使用者屬性。

如需詳細瞭解如何對應 SSO 或合作夥伴 SSO 的自訂屬性,請參閱 https://www.cisco.com/go/hybrid-services-directory。

-

-

僅適用於合作夥伴 SSO。此身份識別提供者必須支援多個判斷提示取用者服務 (ACS) URL。如需查看如何針對一個身份識別提供者設定多個 ACS URL 的範例,請參閱:

-

使用支援的瀏覽器:我們建議使用最新版本的 Mozilla Firefox 或 Google Chrome。

-

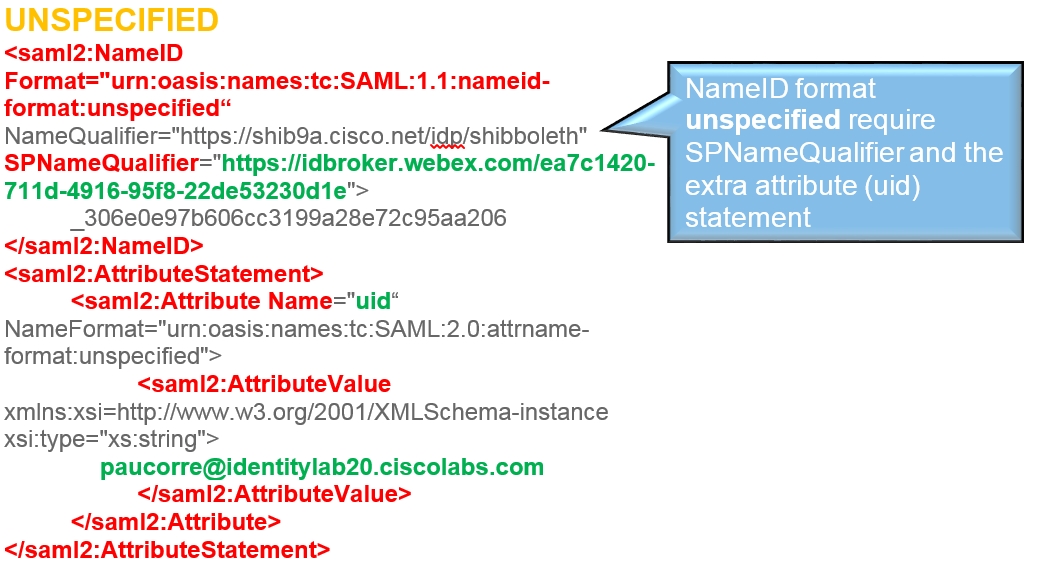

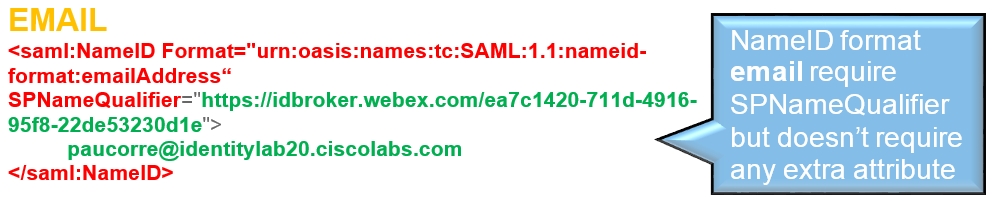

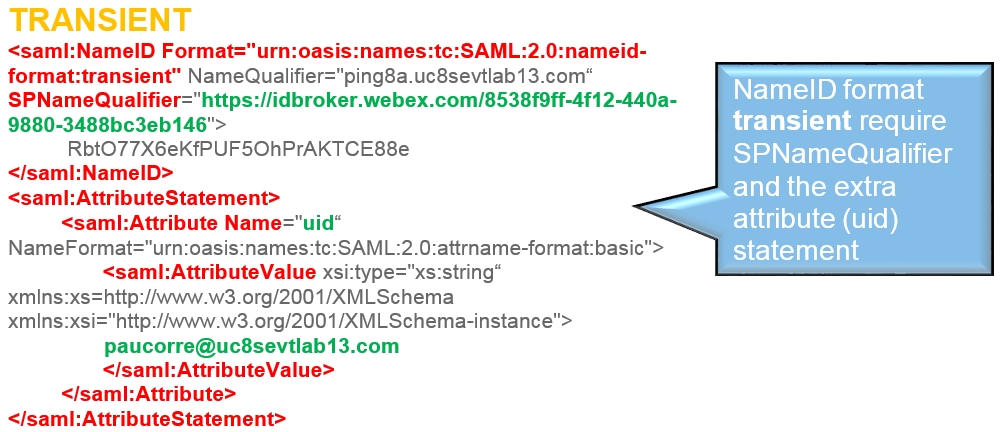

在瀏覽器中停用任何快顯封鎖程式。

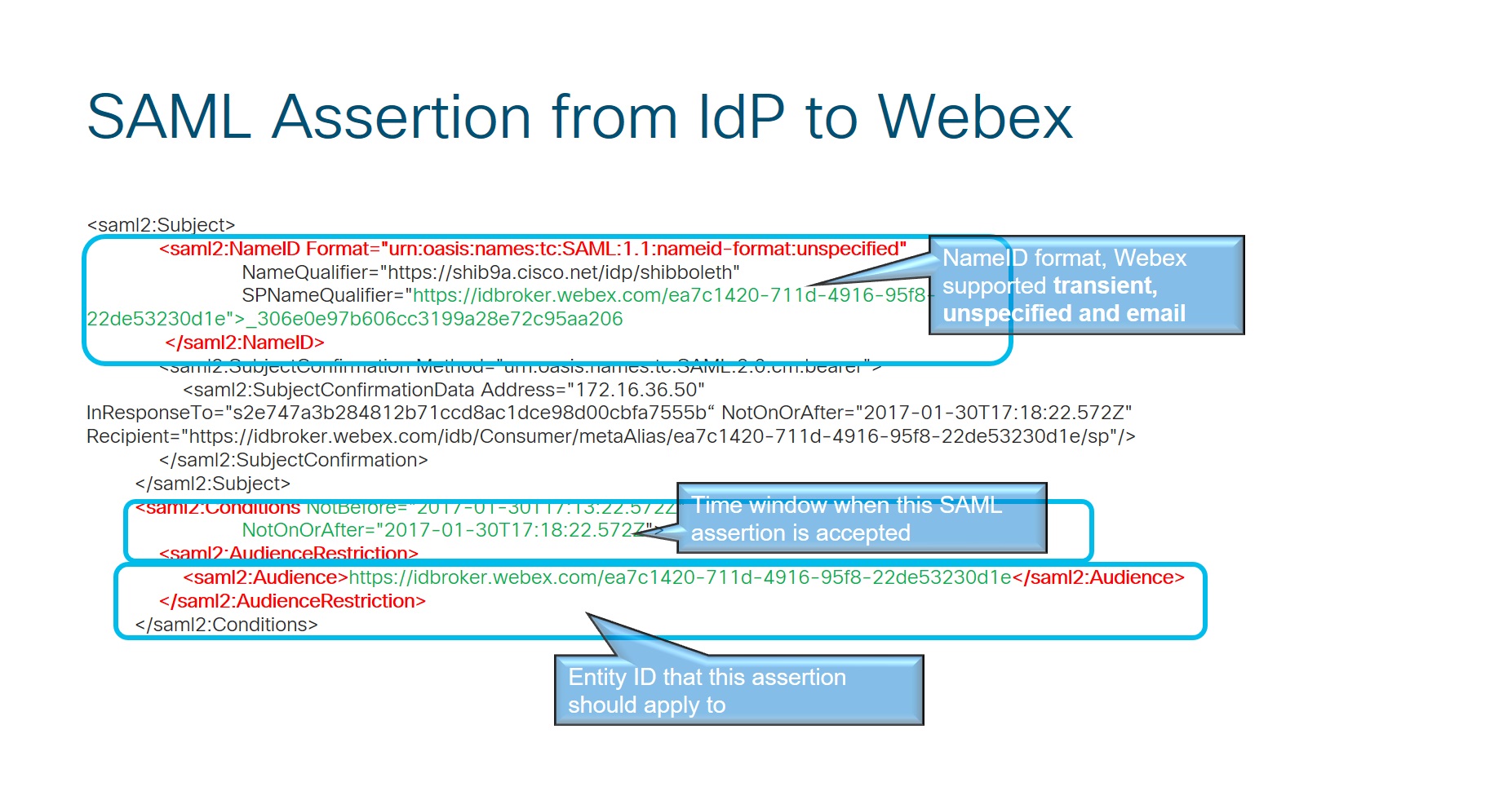

該設定指南顯示 SSO 整合的特定範例,但不提供所有可能性的詳盡設定。例如,記錄了 nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient 的整合步驟。其他格式(例如 urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress )適用於 SSO 集成,但超出了我們文件的範圍。

您必須在 Webex 平台身份識別服務與您的 IdP 之間建立 SAML 協議。

您需要兩個檔案來達成成功的 SAML 協議:

-

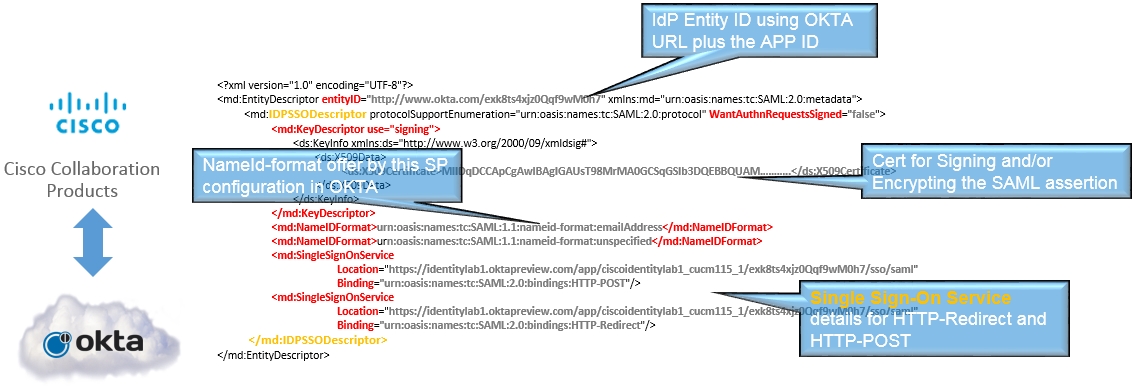

IdP 中的中繼資料檔案,授予 Webex。

-

Webex 中的中繼資料檔案,授予 IdP。

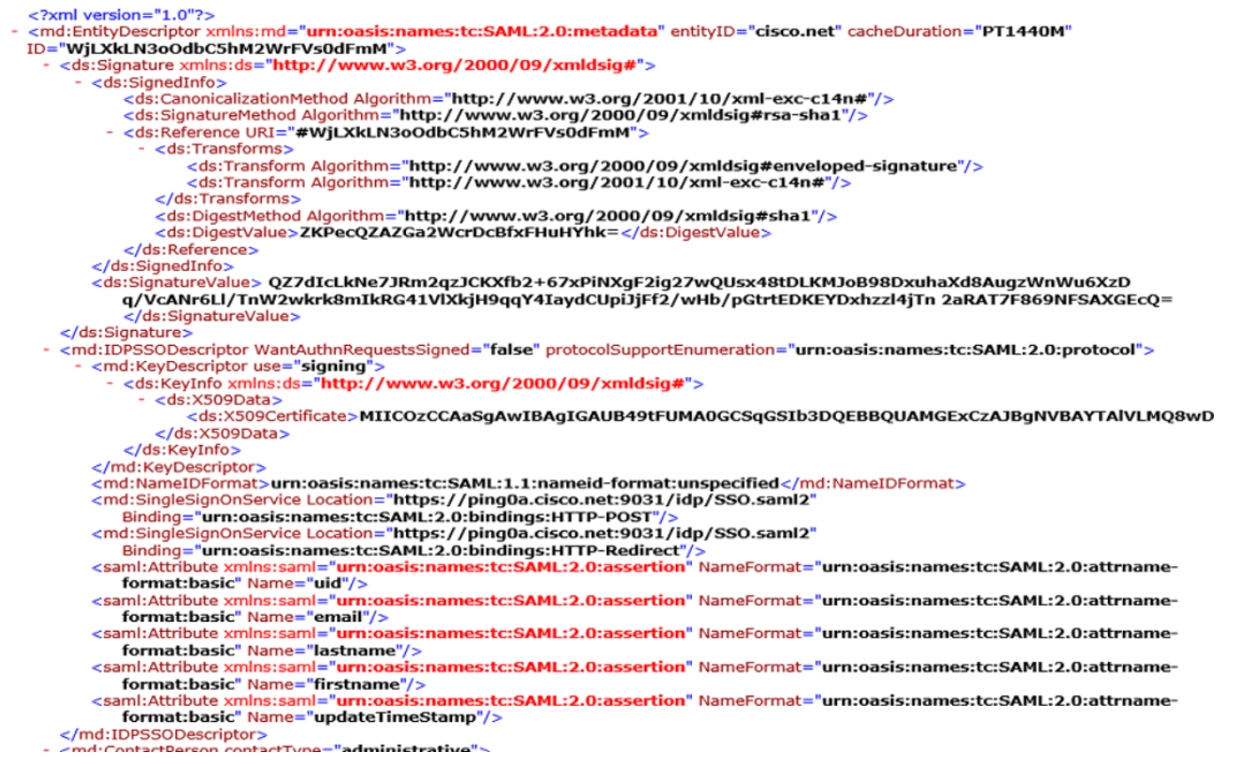

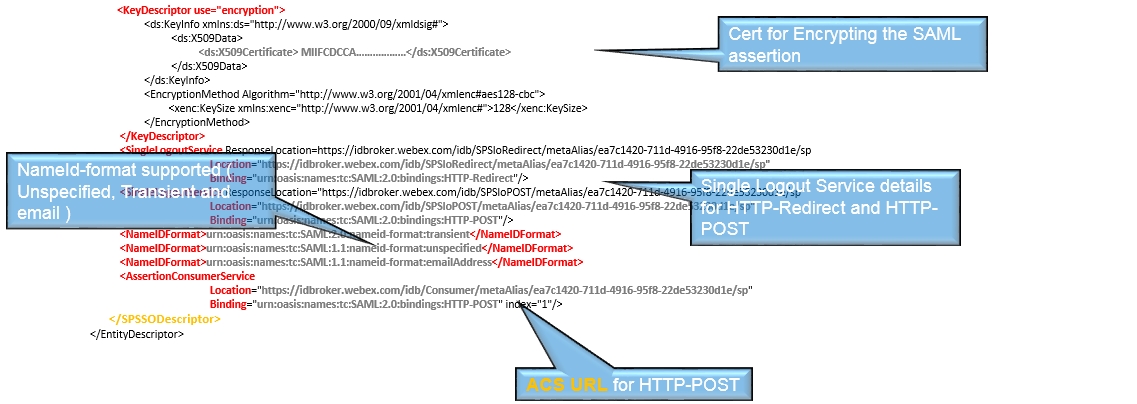

這是 IdP 中具有中繼資料的 PingFederate 中繼資料檔案範例。

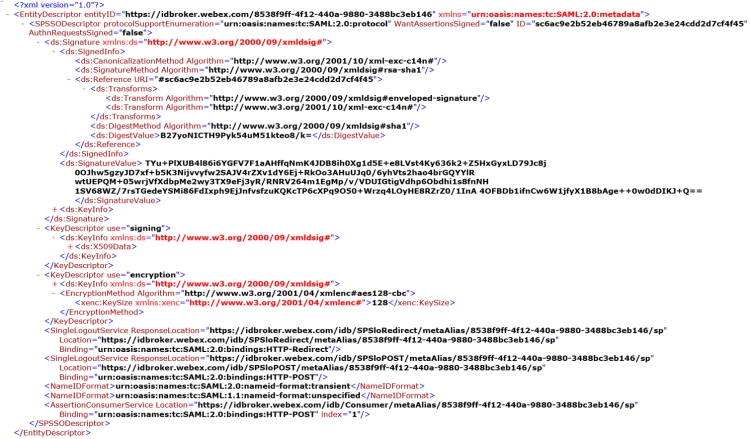

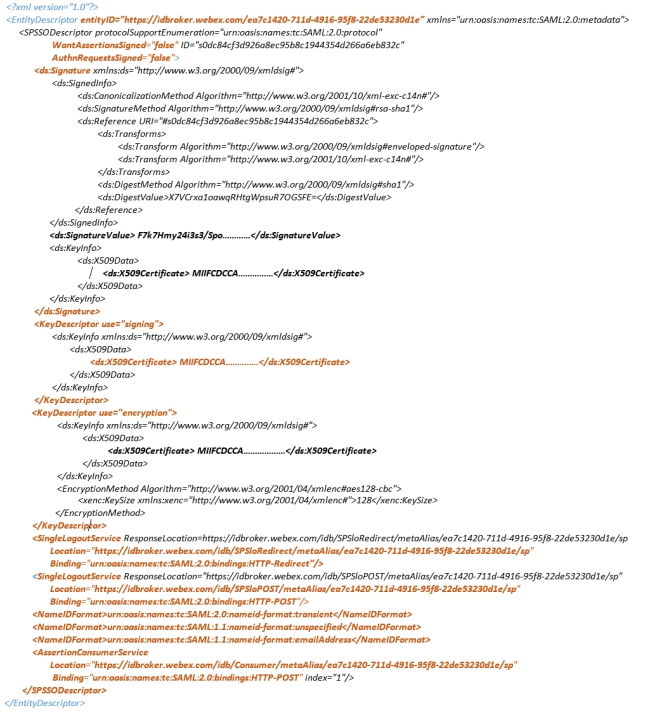

身分識別服務中的中繼資料檔案。

以下是您預期從身分識別服務的中繼資料檔案中看到的內容。

-

EntityID — 它用來識別 IdP 設定中的 SAML 協議

-

已簽署 AuthN 請求或任何簽署聲明沒有需求,它符合 IdP 在中繼資料檔案中所請求的內容。

-

用來驗證中繼資料之 IdP 的已簽署中繼資料檔案屬於身份識別服務。

| 1 | |

| 2 |

前往 。 |

| 3 |

前往 身分提供者 選項卡,然後按一下 啟動 SSO。 |

| 4 |

選擇 Webex 作為您的 IdP 並點擊 下一步。 |

| 5 |

勾選 我已閱讀並了解 Webex IdP 的工作原理 並點擊 下一步。 |

| 6 |

設定路由規則。 新增路由規則後,您的 IdP 就會被新增並顯示在 身分提供者 標籤下。

有關更多信息,請參閱 Webex 中具有多個 IdP 的 SSO。

|

無論您收到憑證即將過期的通知,還是想要檢查現有的 SSO 設定,都可以在 Control Hub 中將單一登入 (SSO) 管理功能用於憑證管理和一般 SSO 維護活動。

如果您遇到 SSO 整合問題,可以使用本節中的要求和程序對 IdP 和 Webex 之間的 SAML 流程進行疑難排解。

-

若要進行疑難排解,請使用安裝了 SAML 追蹤除錯工具的 Web 瀏覽器,然後移至 Web 版本的 Cisco Webex 程式(位於 https://web.webex.com)。

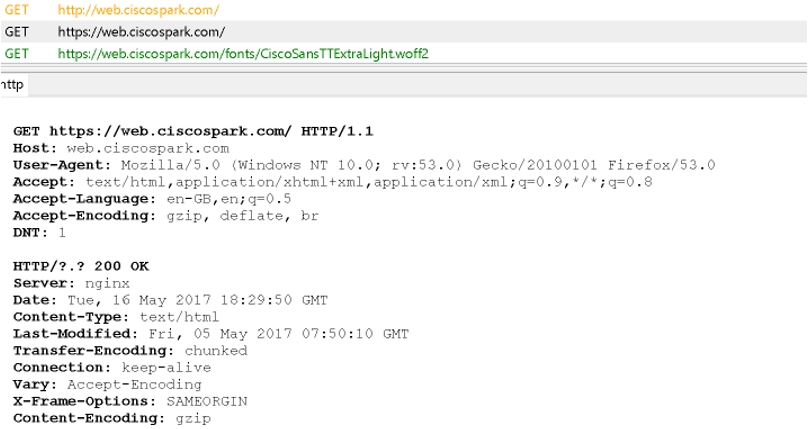

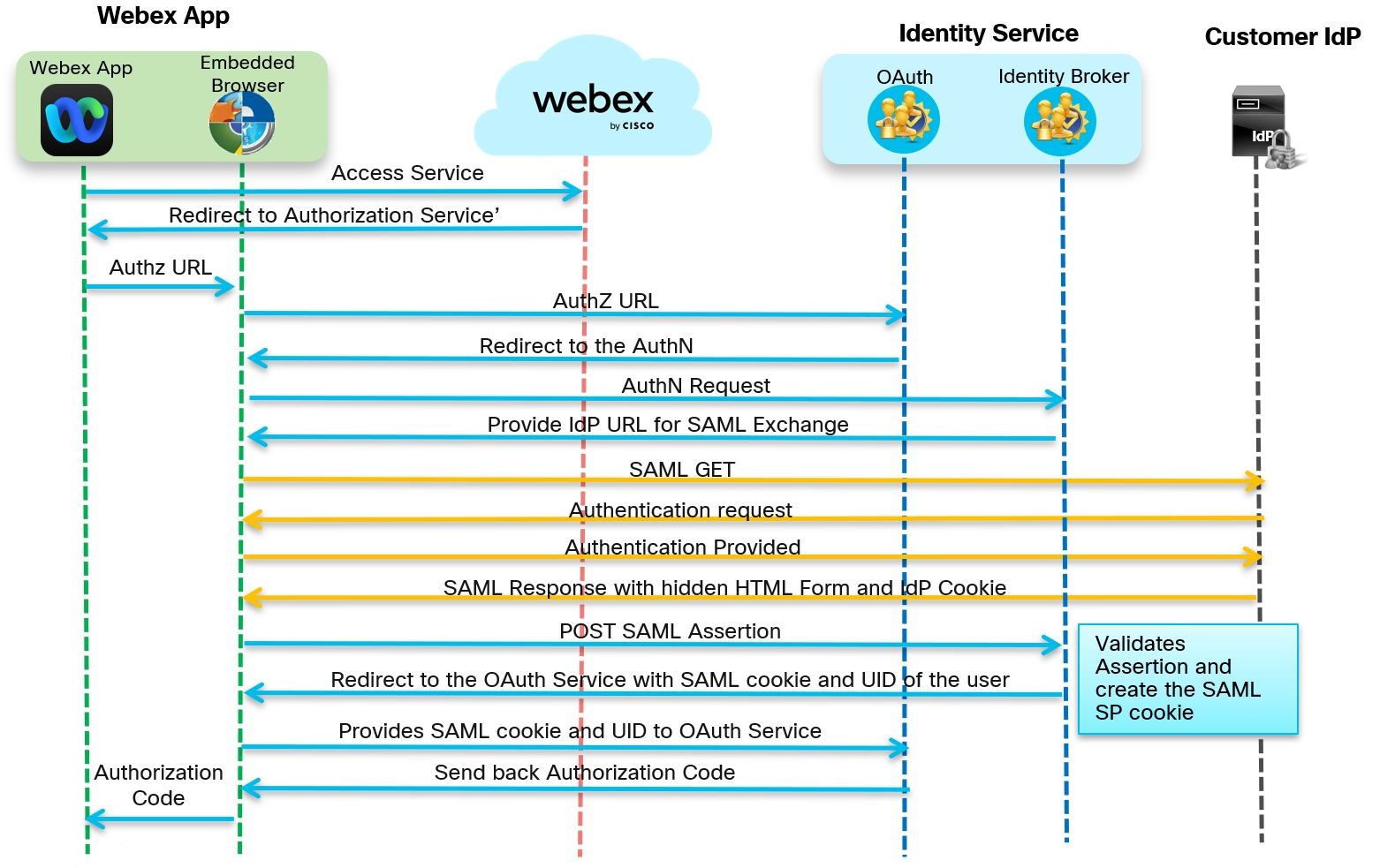

以下是 Webex 應用程式、Webex 服務、Webex 平台身份識別服務和身份識別提供者 (IdP) 之間的訊息流。

| 1 |

轉至 https://admin.webex.com,在啟用了 SSO 的情況下,應用程式會提示輸入電子郵件地址。

應用程式將資訊傳送至 Webex 服務,而該服務會驗證電子郵件地址。

|

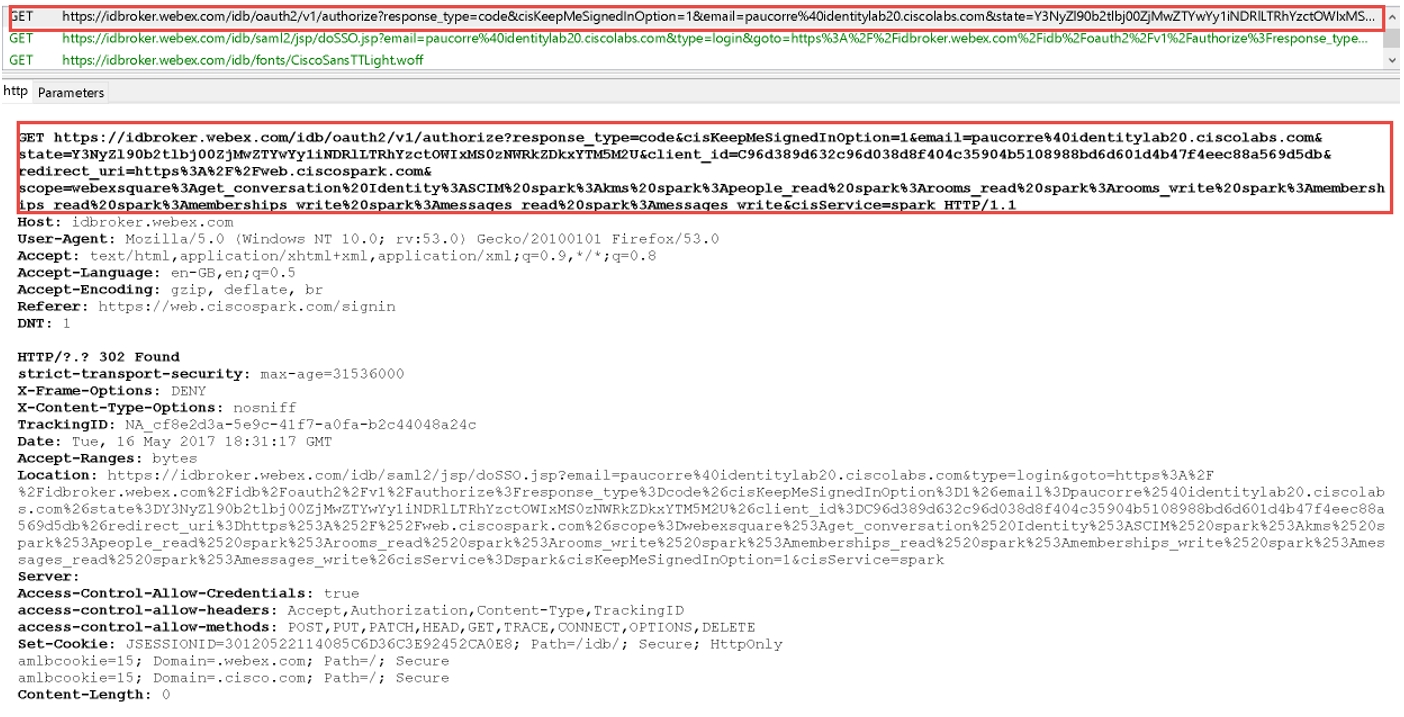

| 2 |

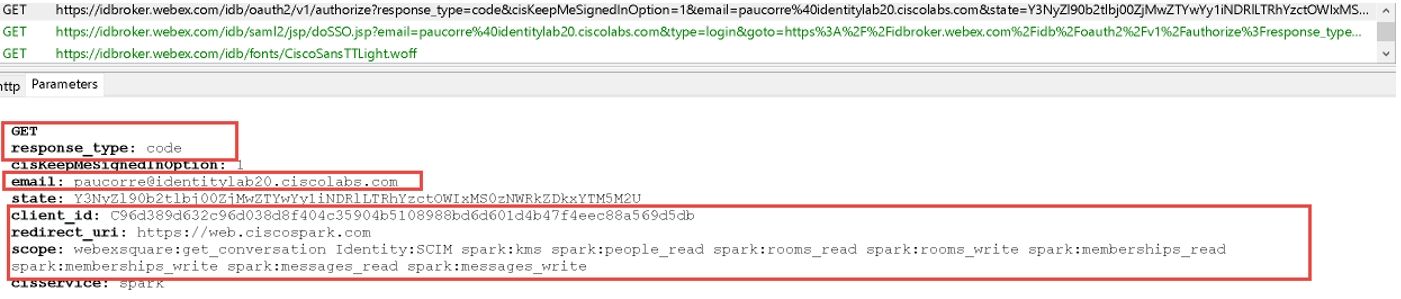

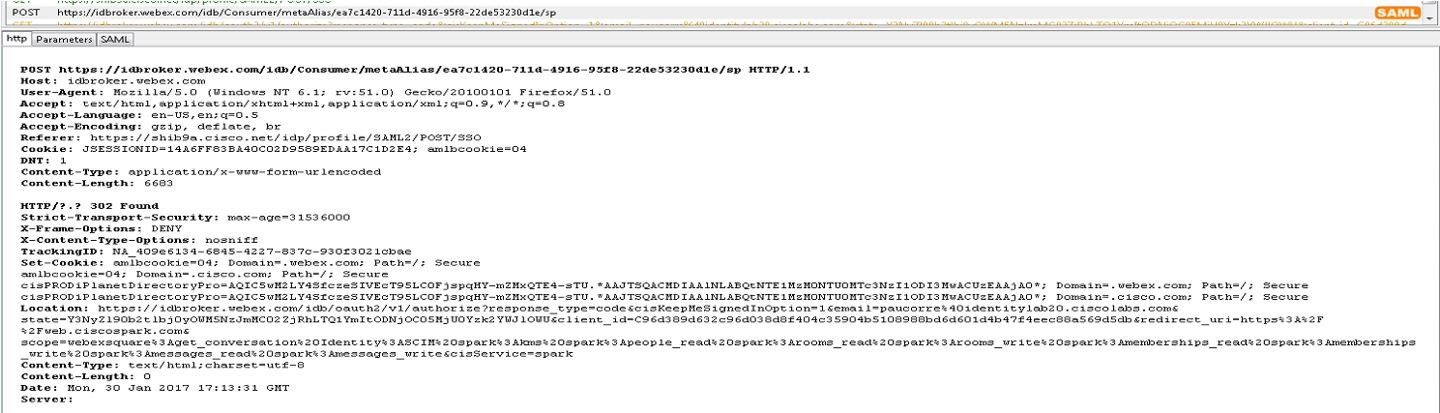

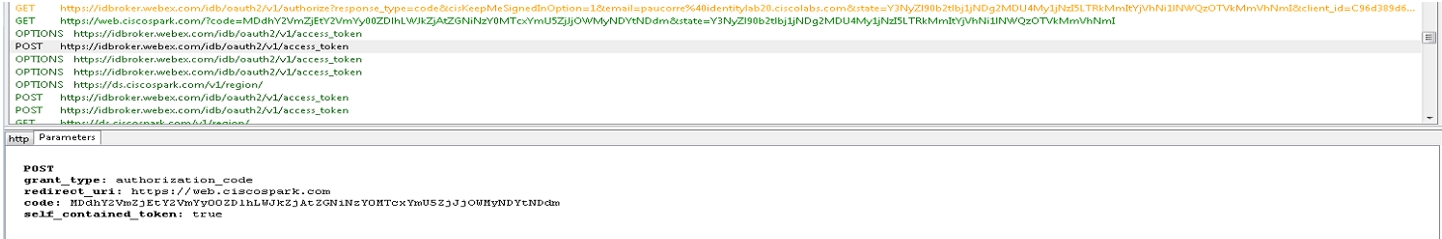

應用程式將 GET 請求傳送至 OAuth 授權伺服器以請求權杖。該請求會被重新導向至身分識別服務,直至 SSO 或使用者名稱和密碼流程。即會傳送驗證伺服器的 URL。 您可以在追蹤檔案中看到 GET 請求。

在參數區段中,服務會尋找 Oauth 代碼、已傳送請求的使用者電子郵件,以及其他 Oauth 詳細資料,例如 ClientID、redirectURI 和範圍。

|

| 3 |

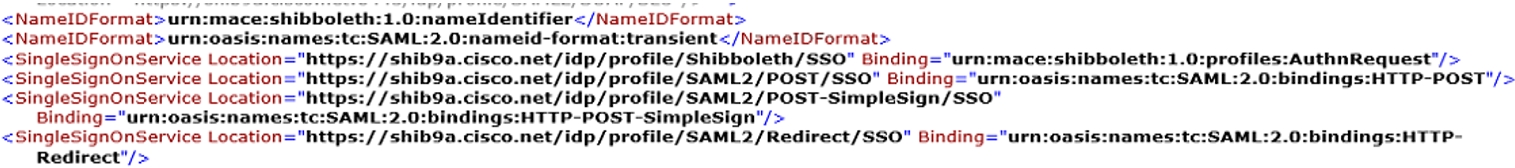

Webex 應用程式會使用 SAML HTTP POST 從 IdP 請求 SAML 聲明。

啟用 SSO 之後,身分識別服務中的驗證引擎會重新導向至 IdP URL 進行 SSO。交換中繼資料時提供的 IdP URL。

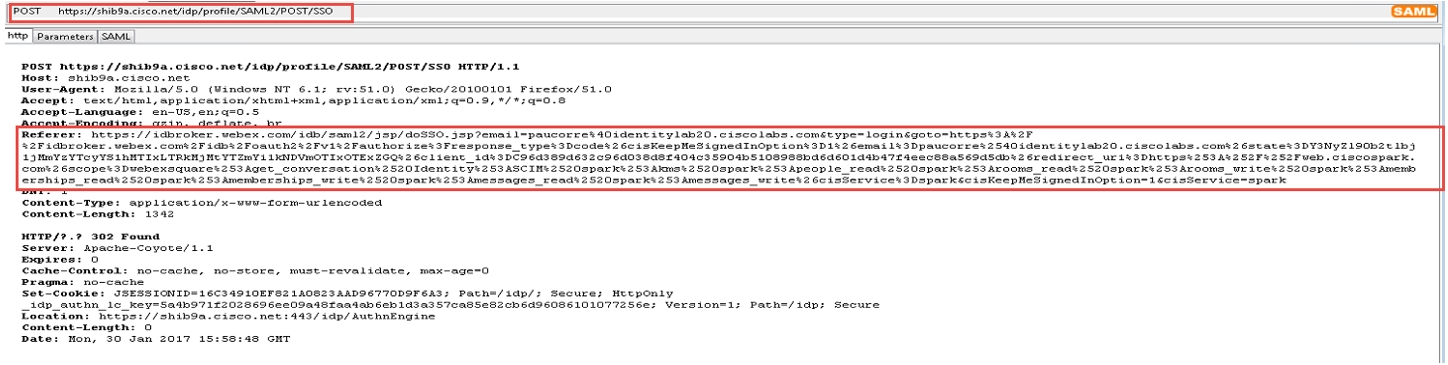

檢查追蹤工具中是否有 SAML POST 訊息。您會看到向 IdPbroker 所請求的 IdP 顯示一則 HTTP POST 訊息。

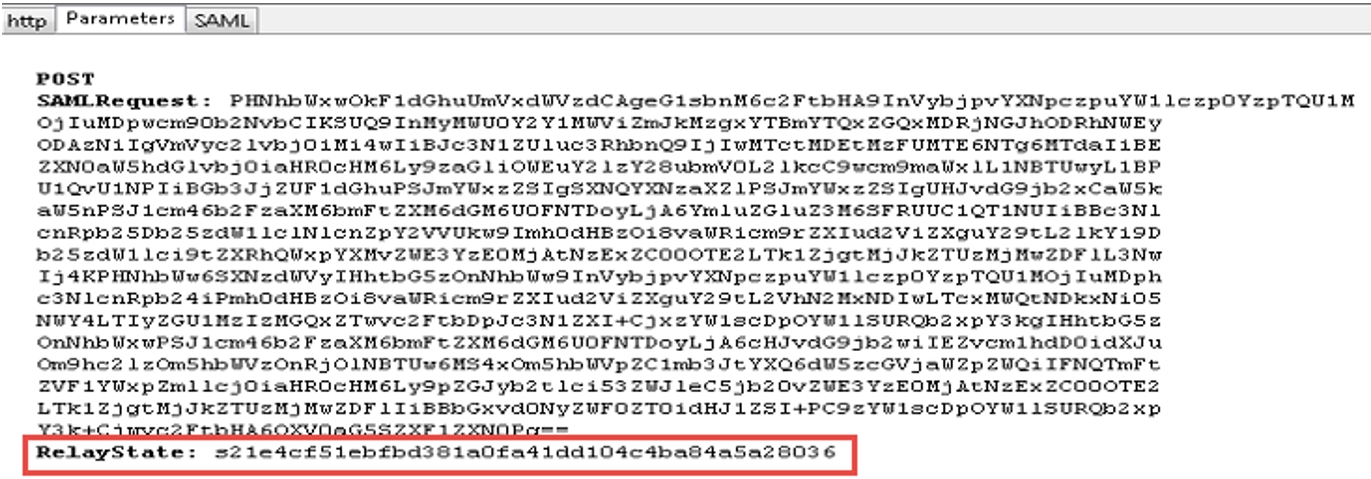

RelayState 參數顯示來自 IdP 的正確回覆。

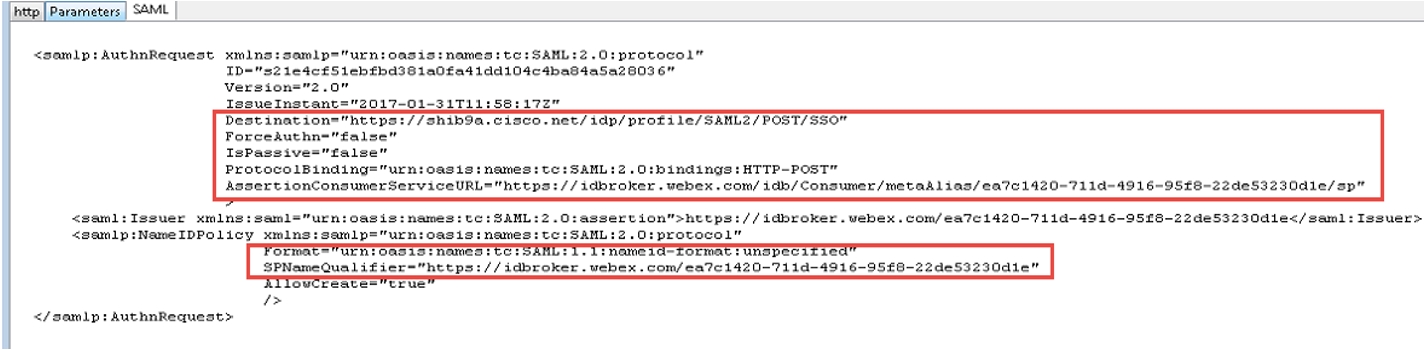

檢閱 SAML 請求的解碼版本,不存在必要的 AuthN,且答案的目的地應該移至 IdP 的目的地 URL。確保已在 IdP 中的正確 entityID (SPNameQualifier) 之下正確設定 nameid-format

IdP nameid-format 已指定,且已在建立 SAML 協議時配置協議名稱。 |

| 4 |

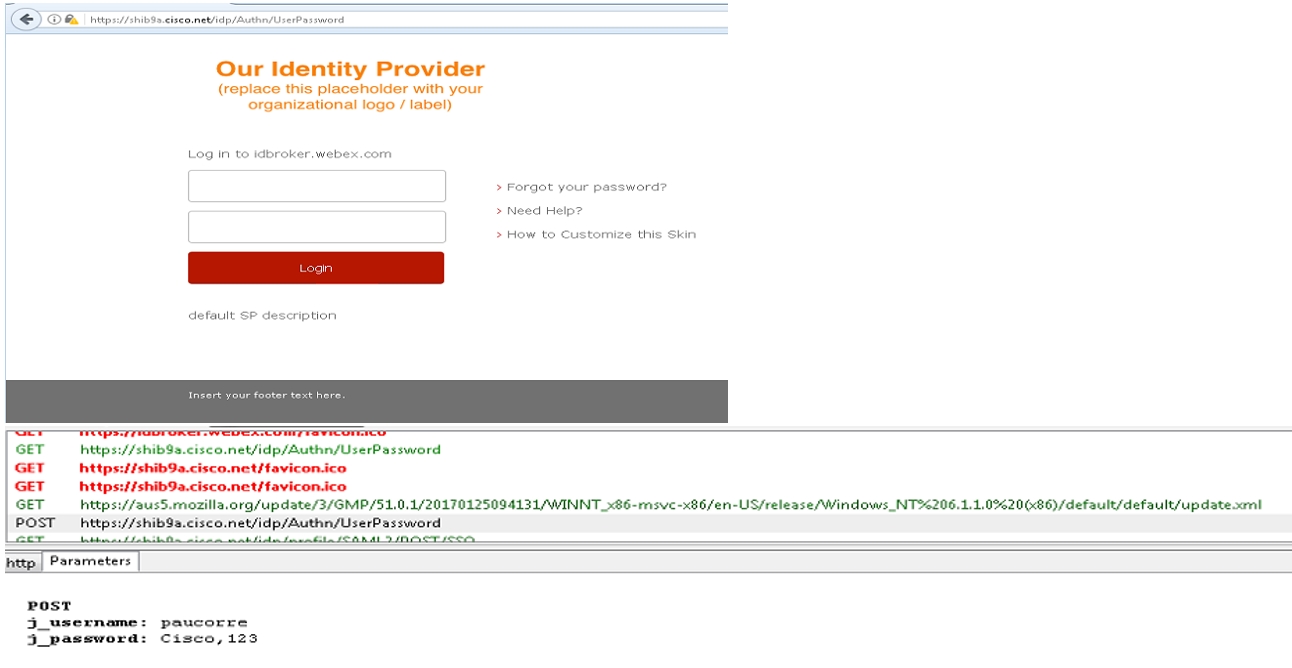

會在作業系統 Web 資源與 IdP 之間驗證應用程式。

根據您的 IdP 以及在 IdP 中設定的驗證機制,會從 IdP 啟動不同的流程。

|

| 5 |

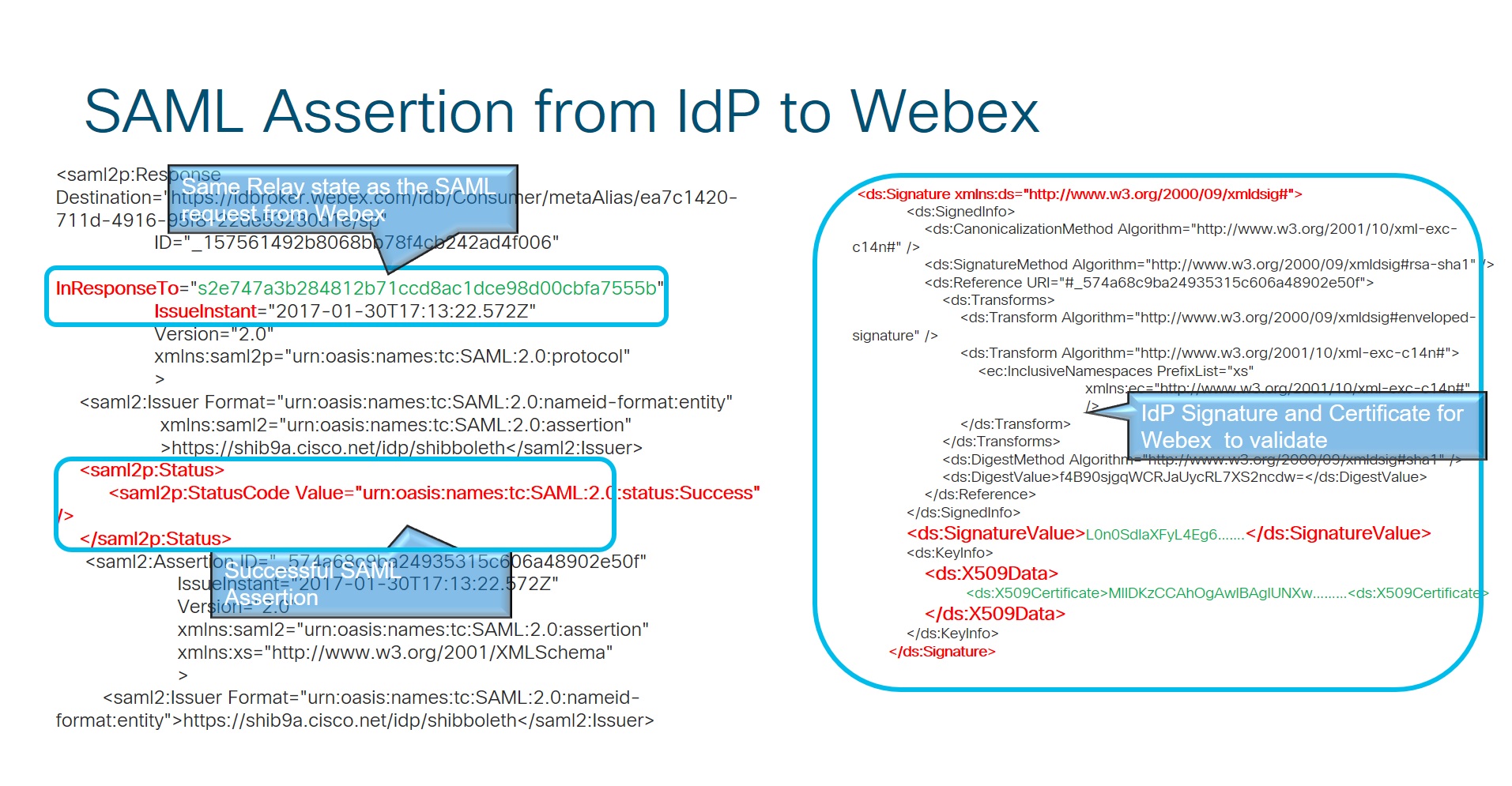

應用程式會將 HTTP Post 傳回給身份識別服務,並包括 IdP 提供的屬性以及在初始協議中同意的屬性。

成功驗證後,應用程式會將 SAML POST 訊息中的資訊傳送至身份識別服務。

RelayState 與先前的 HTTP POST 訊息相同,其中應用程式告知 IdP 哪個 EntityID 正在請求聲明。

|

| 6 |

從 IdP 至 Webex 的 SAML 聲明。

|

| 7 |

身分識別服務會接收取代為 Oauth 存取權與重新整理權杖的授權碼。此權杖用來代表使用者存取資源。

身份識別服務會驗證來自 IdP 的回答,它們發出 OAuth 權杖以允許 Webex 應用程式存取不同的 Webex 服務。

|