- בית

- /

- מאמר

הגדרת כניסה יחידה במרכז הבקרה באמצעות מזהה Microsoft Entra

במאמר זה

במאמר זה משוב?

משוב?באפשרותך להגדיר שילוב כניסה יחידה (SSO) בין ארגון לקוח של Control Hub לבין פריסה המשתמשת ב-Microsoft Entra ID כספק זהויות (IdP).

כניסה יחידה ומרכז בקרה

כניסה יחידה (SSO) היא תהליך הפעלה או אימות משתמש המאפשר למשתמש לספק אישורים לגישה ליישום אחד או יותר. התהליך מאמת את המשתמשים עבור כל היישומים שהם מקבלים זכויות עליהם. זה מבטל הנחיות נוספות כאשר משתמשים מחליפים יישומים במהלך הפעלה מסוימת.

פרוטוקול האיחוד של שפת סימון טענת האבטחה (SAML 2.0) משמש כדי לספק אימות SSO בין ענן Webex לבין ספק הזהויות שלך (IdP).

פרופילים

אפליקציית Webex תומכת רק בפרופיל SSO של דפדפן האינטרנט. בפרופיל SSO של דפדפן האינטרנט, Webex App תומך באיגודים הבאים:

-

SP יזם POST -> איגוד POST

-

SP יזם ניתוב מחדש -> איגוד POST

תבנית NameID

פרוטוקול SAML 2.0 תומך במספר תבניות NameID לתקשורת על משתמש ספציפי. אפליקציית Webex תומכת בתבניות NameID הבאות.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

במטה-נתונים שאתה טוען מה- IdP שלך, הערך הראשון מוגדר לשימוש ב- Webex.

שילוב מרכז הבקרה עם מזהה Microsoft Entra

Webex תומך רק ב-IdP אחד עבור כל בקשת אימות. זרימת האימות היא כדלקמן: מִשׁתַמֵשׁ > אימות Webex > מזהה אישי 1 > אימות Webex > מִשׁתַמֵשׁ. משמעות הדבר היא שבעוד שמשתמשים שונים יכולים לאמת באמצעות IdPs שונים, משתמש אינו יכול לעבור בין מספר IdPs במהלך תהליך אימות יחיד. כל שלב נוסף כגון MFA חייב להיות משולב עם ה-IdP היחיד המשמש עבור בקשה ספציפית זו.

מדריכי התצורה כוללים דוגמה ספציפית לשילוב SSO אך אינם מספקים הגדרות לקביעת תצורה לכל האפשרויות. לדוגמה, שלבי האינטגרציה עבור nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient מתועדים. פורמטים אחרים כגון urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress יעבדו לשילוב SSO אך הם מחוץ לתחום התיעוד שלנו.

הגדר שילוב זה עבור משתמשים בארגון Webex שלך (כולל Webex App, פגישותWebex ושירותים אחרים המנוהלים במרכז הבקרה). אם אתר Webex שלך משולב ב- Control Hub, אתר Webex יורש את ניהול המשתמשים. אם אינך מצליח לגשת לפגישות Webex בדרך זו והוא אינו מנוהל ב - Control Hub, עליך לבצע שילוב נפרד כדי להפוך את SSO לזמין עבור פגישותWebex.

לפני שתתחיל

עבור SSO ו-Control Hub, ספקי הזהויות חייבים להתאים למפרט SAML 2.0. בנוסף, יש להגדיר ספקי IdP באופן הבא:

- ב-Entra ID, הקצאת משאבים נתמכת רק במצב ידני. מסמך זה מתאר רק את השילוב של כניסה יחידה (SSO).

- לקוחות Webex קיימים עם תצורות איחוד קודמות עשויים להיתקל בבעיות עם תבנית Webex הסטנדרטית של Entra ID עקב שינויים בתכונות SAML. אנו ממליצים להגדיר איחוד מותאם אישית של Entra ID כדי לפתור זאת באמצעות הגדרות ה-SAML הקודמות שלך. ודא שאתה מבצע את בדיקת ה-SSO של Control Hub כדי לאפשר תאימות ולטפל בכל אי-התאמות.

הורד את המטה-נתונים של Webex למערכת המקומית שלך

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל . |

| 3 |

עבור אל הכרטיסייה ספק זהויות ולחץ על הפעל SSO. |

| 4 |

בחר ספק זיהוי אישי (IdP). |

| 5 |

בחר את סוג האישור עבור הארגון שלך:

עוגני אמון הם מפתחות ציבוריים הפועלים כסמכות לאימות אישור חתימה דיגיטלית. לקבלת מידע נוסף, עיין בתיעוד של IdP. |

| 6 |

הורד את קובץ המטא-נתונים. שם קובץ המטא-דאטה של Webex הוא idb-meta-<org-ID>-SP.xml. |

הגדרת הגדרות יישום SSO ב-Entra ID

לפני שתתחיל

-

ראה מהי Microsoft Entra? כדי להבין את יכולות ה-IdP ב-Entra ID.

-

הגדר את מזהה Microsoft Entra.

-

צור משתמשים מקומיים או סנכרן עם מערכת Entra ID מקומית.

-

פתח את קובץ המטה-נתונים של Webex שהורדת מ-Control Hub.

-

יש מדריך קשור באתר התיעוד של מיקרוסופט.

| 1 |

היכנס ל מרכז הניהול של Microsoft Entra. |

| 2 |

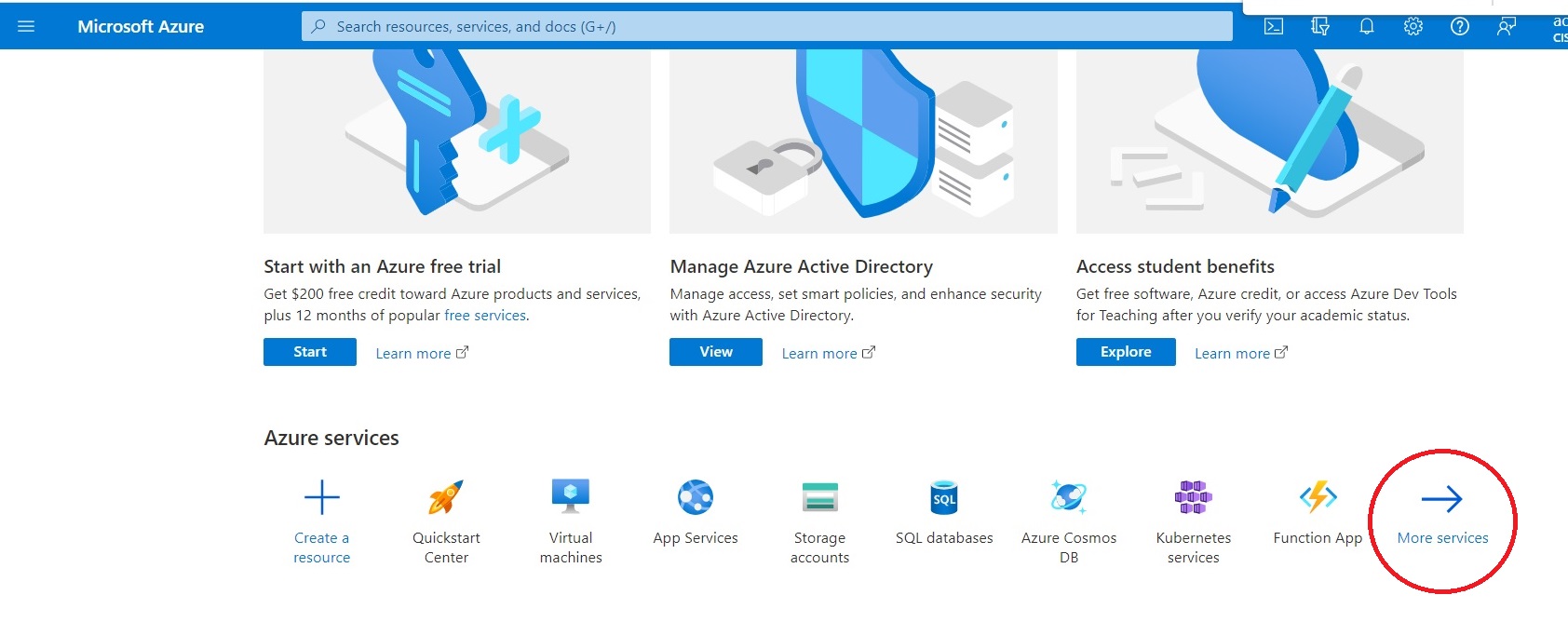

אם אינך רואה את סמל Microsoft Entra ID, לחץ על שירותים נוספים.  |

| 3 |

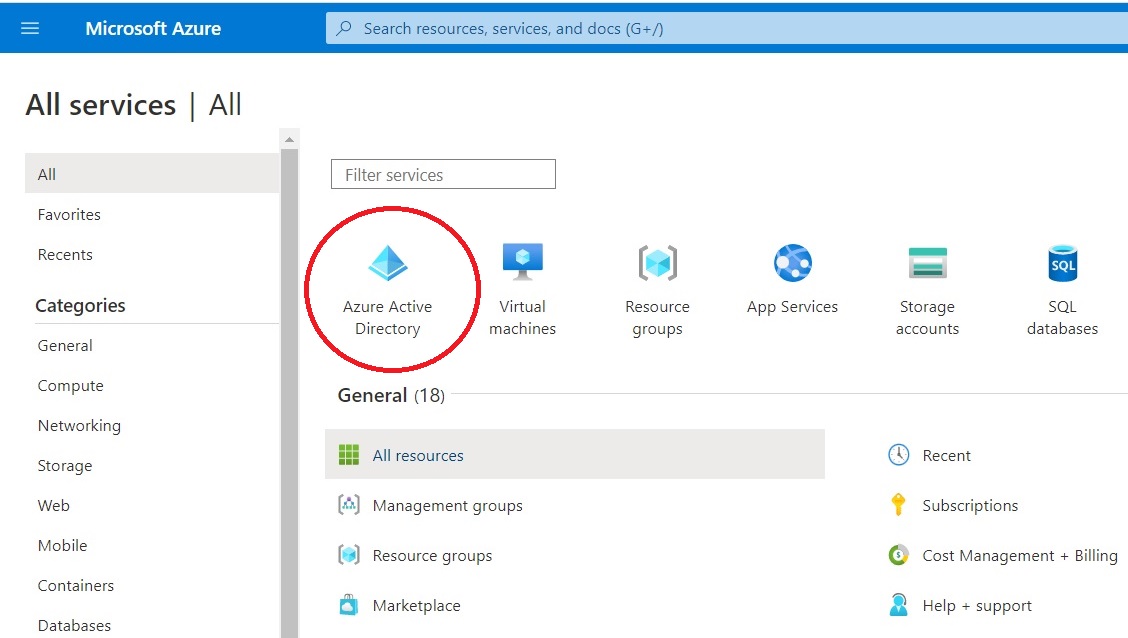

עבור אל Microsoft Entra ID עבור הארגון שלך.  |

| 4 |

עבור אל יישומים ארגוניים ולאחר מכן לחץ על הוסף. |

| 5 |

לחץ על הוסף אפליקציה מהגלריה. |

| 6 |

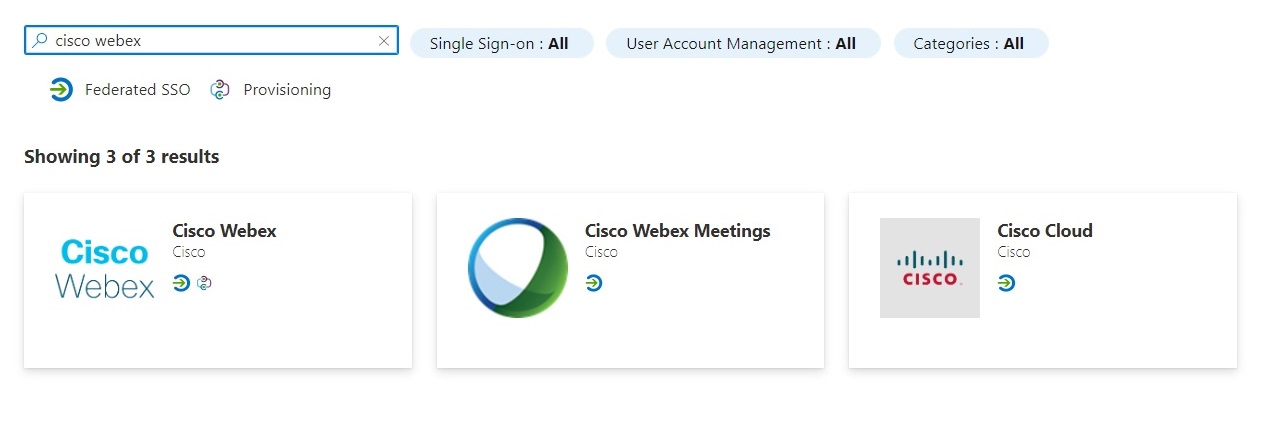

בתיבת החיפוש, הקלד Cisco Webex.  |

| 7 |

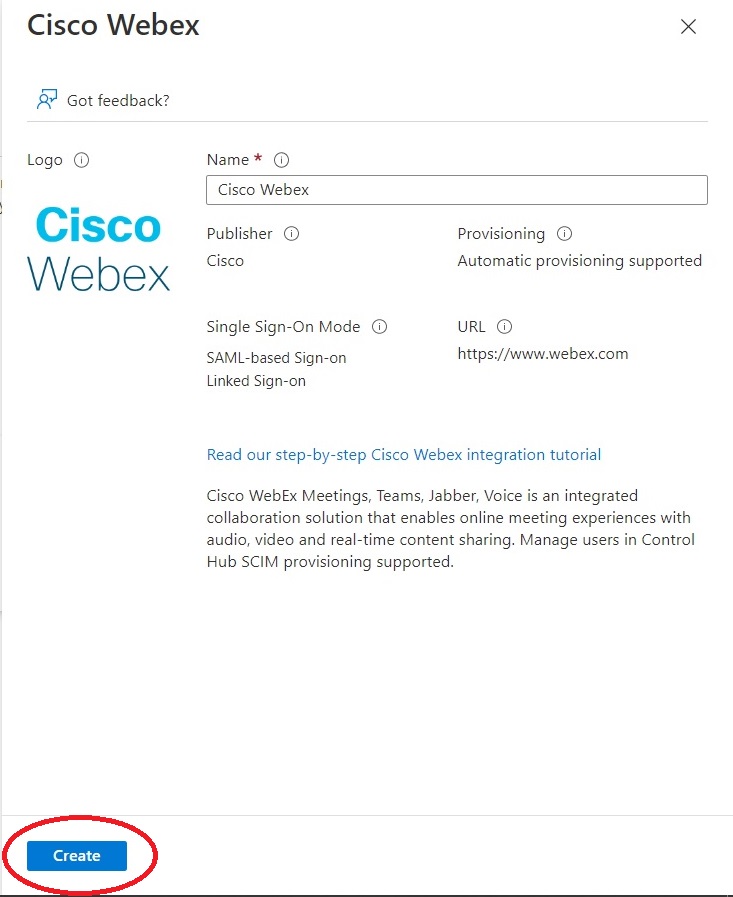

בחלונית התוצאות, בחר Cisco Webexולאחר מכן לחץ על צור כדי להוסיף את היישום.  |

| 8 |

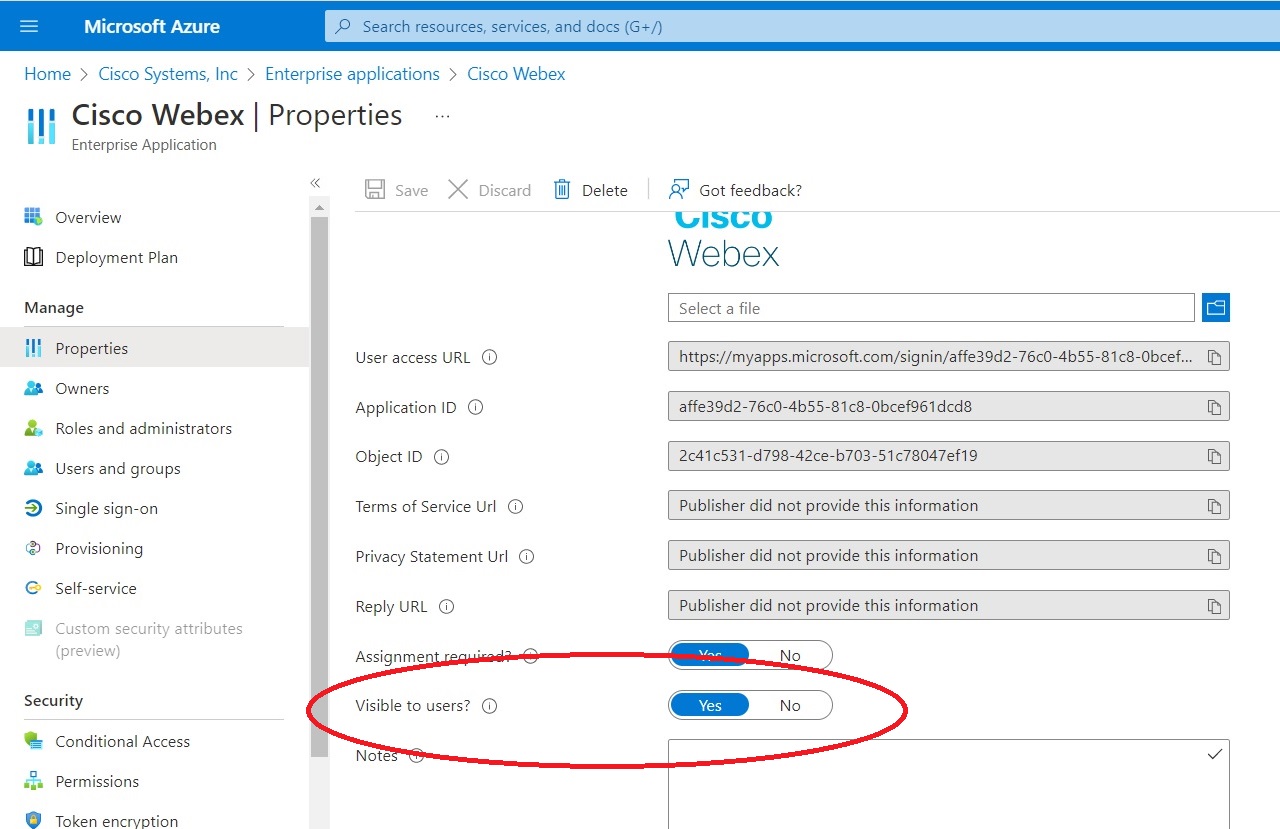

כדי לוודא שאפליקציית Webex שהוספת עבור כניסה יחידה לא מופיעה בפורטל המשתמשים, פתח את האפליקציה החדשה. תחת ניהול, לחץ על מאפייניםוהגדר את גלוי למשתמשים? ל- לא.  איננו תומכים בהפיכת אפליקציית Webex לגלויה למשתמשים. |

| 9 |

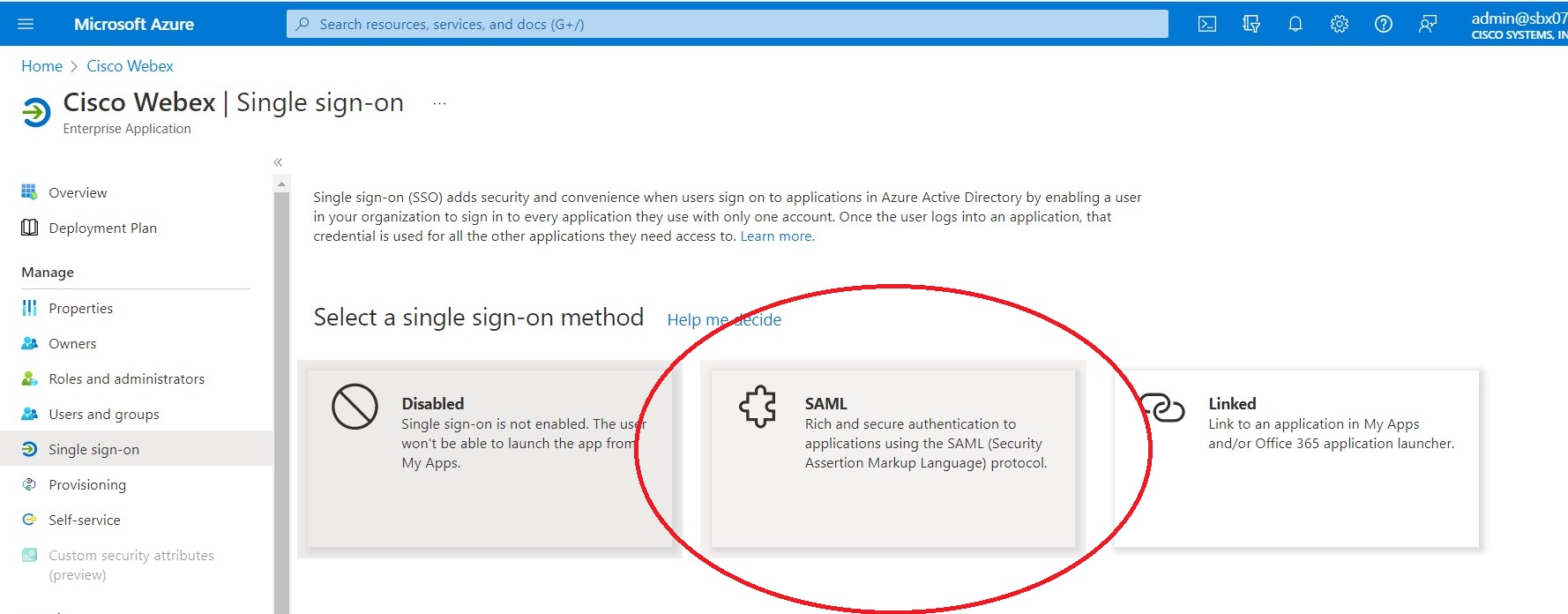

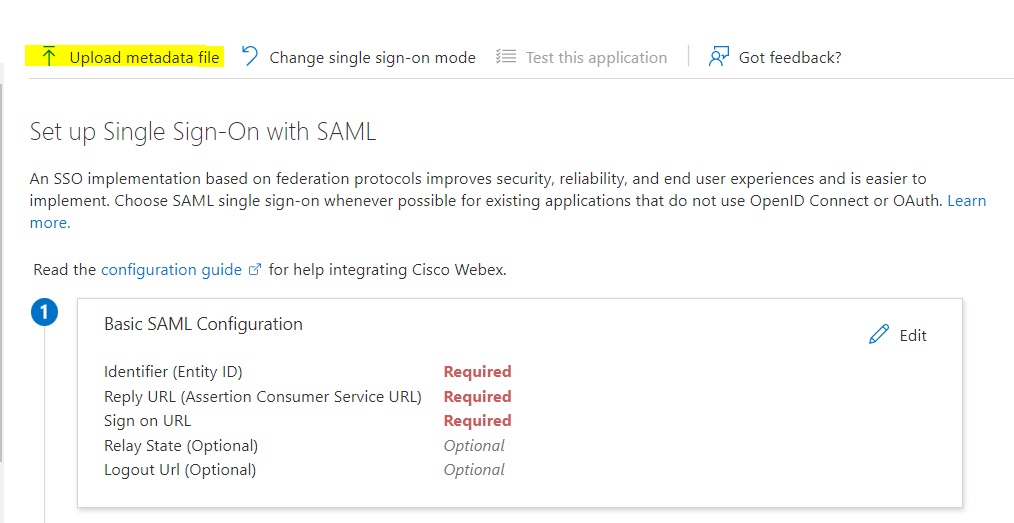

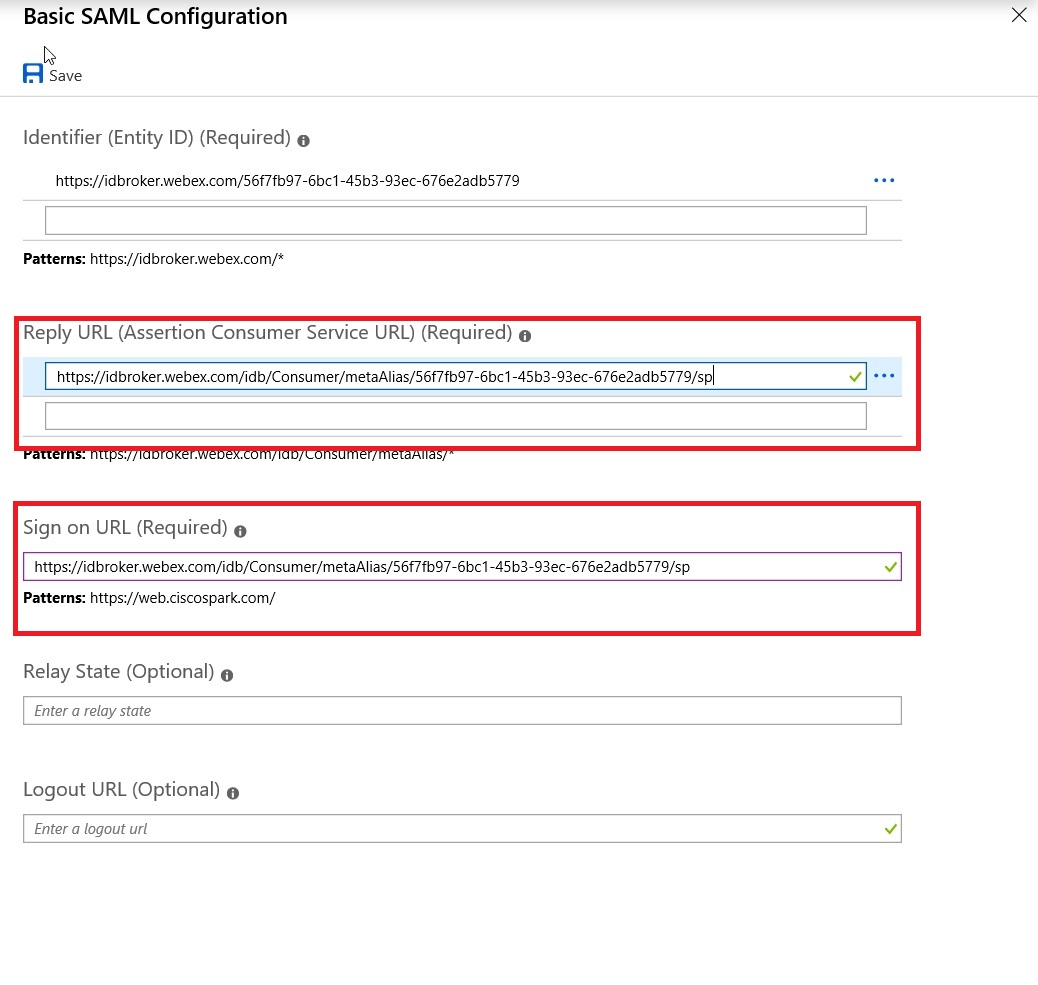

הגדרת כניסה יחידה: |

| 10 |

עבור אל ניהול > משתמשים וקבוצות, ולאחר מכן בחר את המשתמשים והקבוצות הרלוונטיים שברצונך להעניק להם גישה לאפליקציית Webex. |

| 11 |

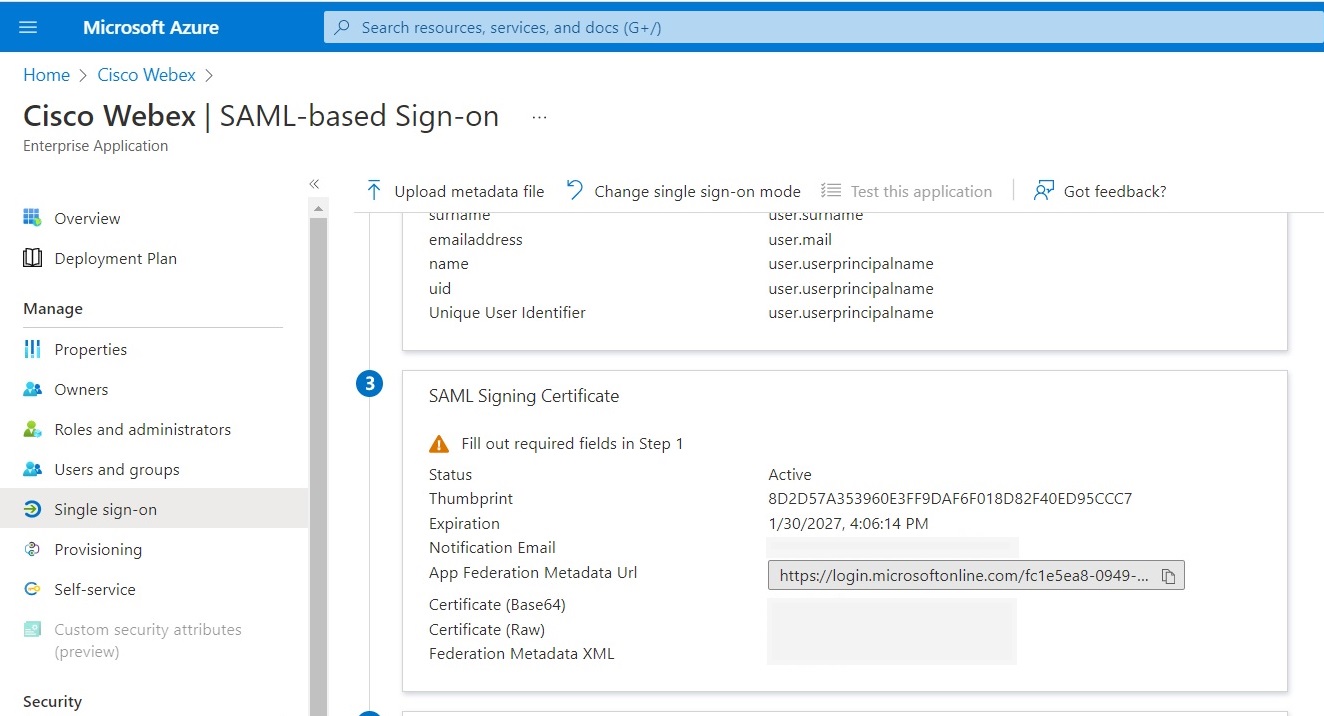

בדף הגדר כניסה יחידה עם SAML, במקטע ] תעודת חתימה של SAML, לחץ על הורד כדי להוריד את קובץ ה-XML של מטא-נתוני הפדרציה ולשמור אותו במחשב שלך.  |

ייבוא המטה-נתונים של IdP והפעל כניסה יחידה לאחר בדיקה

לאחר ייצוא המטה-נתונים של Webex , קביעת התצורה של IdP והורדת המטה-נתונים של IdP למערכת המקומית שלך, אתה מוכן לייבא אותם לארגון Webex שלך ממרכז הבקרה.

לפני שתתחיל

אל תבדוק שילוב SSO מממשק ספק הזהויות (IdP). אנו תומכים רק בזרימות שיוזמו על-ידי ספק השירות (יזום SP), ולכן עליך להשתמש בבדיקת Control Hub SSO עבור שילוב זה.

| 1 |

בחר אחד:

|

| 2 |

בדף ייבוא מטא-נתונים של IdP, גררו ושחררו את קובץ המטא-נתונים של IdP אל הדף או השתמשו באפשרות דפדפן הקבצים כדי לאתר ולהעלות את קובץ המטא-נתונים. לחץ על הבא.

עליך להשתמש באפשרות מאובטחת יותר, אם אתה יכול. הדבר אפשרי רק אם ה-IDP שלך השתמש ב-CA ציבורי כדי לחתום על המטא-נתונים שלו. בכל המקרים האחרים, עליך להשתמש באפשרות 'פחות מאובטח '. פעולה זו כוללת אם המטה-נתונים אינם חתומים, חתומים בחתימה עצמית או נחתמים על-ידי מנהל שירותי פרטי. Okta לא חותמת על המטא-דאטה, לכן עליך לבחור פחות מאובטח עבור שילוב Okta SSO. |

| 3 |

בחר בדיקת הגדרת SSO, וכאשר כרטיסייה חדשה בדפדפן נפתחת, אימות עם ה-IdP על ידי כניסה. אם אתה מקבל שגיאת אימות, ייתכן שקיימת בעיה באישורים. בדוק את שם המשתמש והסיסמה ונסה שוב. שגיאת Webex App פירושה בדרך כלל בעיה בהגדרת SSO. במקרה זה, עבור שוב על השלבים, במיוחד השלבים שבהם אתה מעתיק ומדביק את המטה-נתונים של Control Hub בהגדרת IdP. כדי לנסות בעצמך את חוויית הכניסה עם SSO, אתה יכול גם ללחוץ על העתקת URL ללוח מהמסך הזה ולהדביק אותו בחלון דפדפן פרטי. משם תוכל לפעול על פי השלבים לכניסה באמצעות SSO. שלב זה מפסיק תוצאות חיוביות שגויות עקב אסימון גישה שעשוי להיות בהפעלה קיימת מכניסתך. |

| 4 |

חזור לכרטיסיה דפדפן מרכז הבקרה.

תצורת SSO אינה נכנסת לתוקף בארגון שלך, אלא אם תבחר בלחצן האפשרויות הראשון ותפעיל את SSO. |

מה הלאה?

השתמש בהליכים המופיעים ב- סנכרון משתמשי Okta לתוך Cisco Webex Control Hub אם ברצונך לבצע הקצאת משתמשים מתוך Okta לתוך ענן Webex.

השתמש בהליכים המופיעים ב- סנכרן משתמשי Microsoft Entra ID לתוך Cisco Webex Control Hub אם ברצונך לבצע הקצאת משתמשים מתוך Entra ID לתוך ענן Webex.

באפשרותך לבצע את ההליך ב- דיכוי הודעות דוא"ל אוטומטיות כדי להשבית הודעות דוא"ל שנשלחות למשתמשי אפליקציית Webex חדשים בארגון שלך. המסמך מכיל גם שיטות עבודה מומלצות לשליחת תקשורת למשתמשים בארגון שלך.

פתרון בעיות באינטגרציה של Entra ID

בעת ביצוע בדיקת SAML, ודא שאתה משתמש ב-Mozilla Firefox ומתקין את מעקב ה-SAML מ- https://addons.mozilla.org/en-US/firefox/addon/saml-tracer/

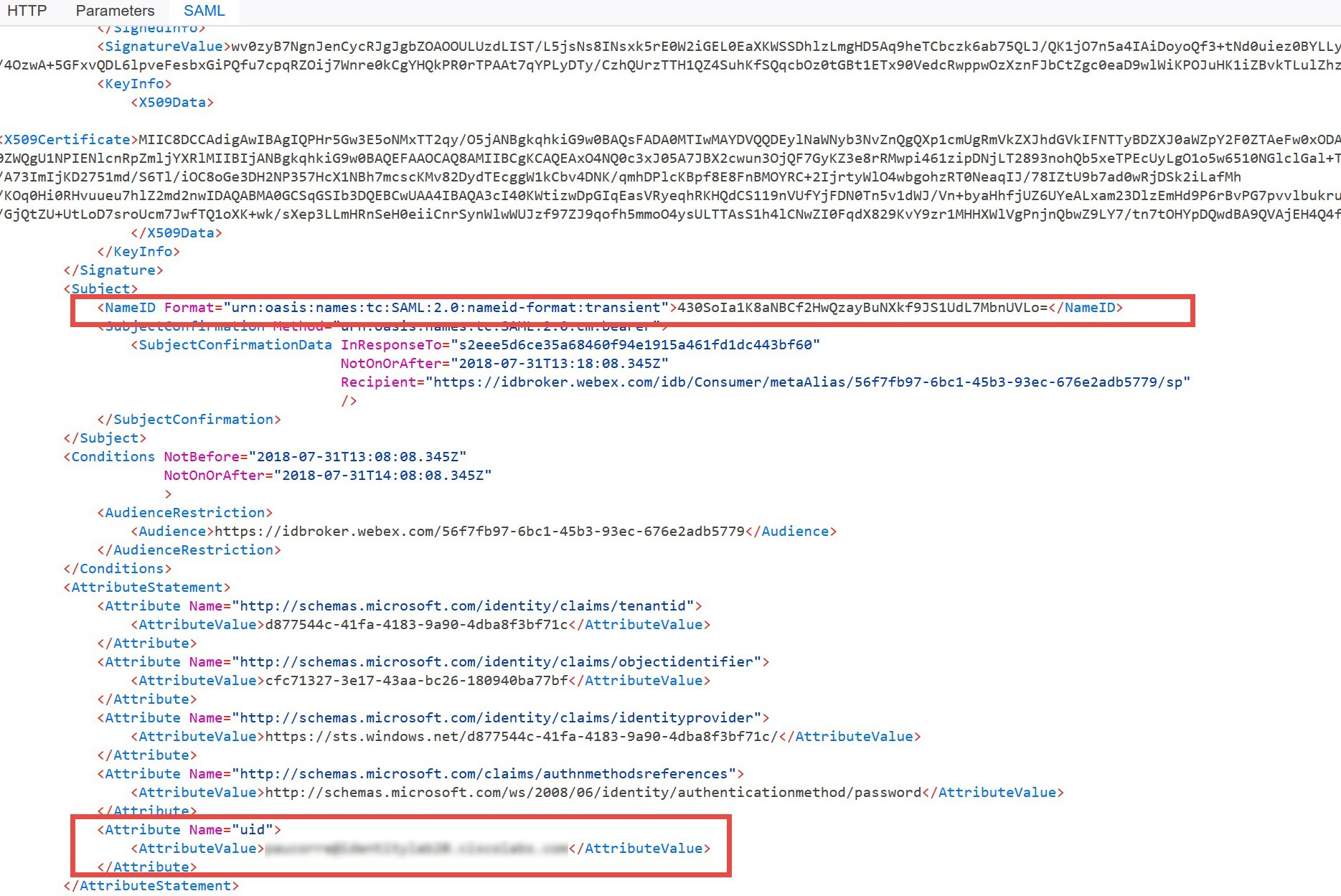

בדוק את הקביעה שמגיעה מ-Entra ID כדי לוודא שיש לה את פורמט nameid הנכון ויש לה תכונה uid שתואמת למשתמש באפליקציית Webex.