Upravljanje integracijom jedinstvene prijave u okruženju Control Hub

Želite li poslati povratne informacije?

Želite li poslati povratne informacije?

Ako želite postaviti SSO za više pružatelja identiteta u svojoj organizaciji, pogledajte SSO s više IdP-ova u Webexu.

Cisco tim za sigurnost i povjerenje otkrio je ranjivost u procesu validacije certifikata za jednokratnu prijavu (SSO) za Cisco Webex usluge. Kao rezultat toga, sidra povjerenja za jednokratnu prijavu (SSO) bit će uklonjena 22. svibnja 2026. Kako biste osigurali nesmetan pristup Webexu, prenesite novi predložak certifikata u Control Hub prije ovog datuma.

Ako ne uspijete na vrijeme prenijeti novi certifikat, korisnici se neće moći prijaviti u Webex. U tom slučaju možete upotrijebiti opciju SSO samostalno obnavljanje za privremeno onemogućavanje SSO-a i ponovno stjecanje pristupa svojoj Webex organizaciji. Za prijenos novog certifikata pogledajte odjeljak Certifikat pružatelja identiteta (IdP) u ovom članku.

Ako je korištenje certifikata vaše tvrtke ili ustanove postavljeno na Ništa, ali i dalje primate upozorenje, preporučujemo da i dalje nastavite s nadogradnjom. Vaša SSO implementacija danas ne koristi certifikat, ali možda će vam trebati certifikat za buduće promjene.

S vremena na vrijeme možete primiti obavijest e-poštom ili u Kontrolnom centru vidjeti upozorenje da će certifikat za jedinstvenu prijavu (SSO) na Webexu isteći. Slijedite postupak u ovom članku da biste dohvatili metapodatke SSO certifikata u oblaku od nas (SP) i dodali ih natrag u svoj IDP; u suprotnom, korisnici neće moći koristiti Webex usluge.

Ako u svojoj Webex organizaciji koristite SAML Cisco (SP) SSO certifikat, morate planirati ažuriranje certifikata u oblaku tijekom redovnog planiranog razdoblja održavanja što je prije moguće.

To utječe na sve servise koji su dio pretplate na web-organizaciju Webex, uključujući, ali ne ograničavajući se na:

-

Webex App (nove prijave za sve platforme: stolna računala, mobilni telefoni i web)

-

Webex usluge u Kontrolnom centru ,uključujući pozivanje

-

Webex web-mjesta sastanaka kojima se upravlja putem kontrolnog središta

-

Cisco Jabber ako je integriran sa SSO-om

Prije nego što počnete

Pročitajte sve upute prije početka. Nakon što promijenite certifikat ili prođete kroz čarobnjak da biste ažurirali certifikat, novi se korisnici možda neće moći uspješno prijaviti.

Ako vaš IdP ne podržava više certifikata (većina IdP-ova na tržištu ne podržava ovu značajku), preporučujemo da ovu nadogradnju zakažete tijekom razdoblja održavanja u kojem korisnici Webex aplikacije nisu pogođeni. Ovi zadaci nadogradnje trebali bi trajati otprilike 30 minuta u operativnom vremenu i validaciji nakon događaja.

| 1 |

Da biste provjerili hoće li SSO certifikat SAML Cisco (SP) isteći:

Možete otići izravno u čarobnjak za SSO da biste ažurirali certifikat. Ako odlučite zatvoriti čarobnjaka prije nego što ga dovršite, možete mu ponovno pristupiti u bilo kojem trenutku iz u Kontrolnom centru. |

| 2 |

Idite na IdP i kliknite |

| 3 |

Kliknite Pregled certifikata i datuma isteka. Ovo vas vodi na stranicu Certifikati pružatelja usluga (SP). Možete kliknuti na Ako vaša organizacija koristi dvostruke certifikate, imate i mogućnost prebacivanja sekundarnog certifikata na primarni certifikat ili brisanja postojećeg sekundarnog certifikata. |

| 4 |

Kliknite Obnovi certifikat. |

| 5 |

Odaberite vrstu IdP-a koju vaša organizacija koristi.

Ako vaš IDP podržava jedan certifikat, preporučujemo da pričekate da izvršite ove korake tijekom zakazanog zastoja. Dok se Webex certifikat ažurira, prijave novih korisnika nakratko neće funkcionirati; postojeće prijave će biti sačuvane. |

| 6 |

Odaberite vrstu certifikata za obnovu:

|

| 7 |

Da biste potvrdili da želite zamijeniti trenutni certifikat odabranim, označite Klikom na Zamijeni certifikat zamijenit ću trenutni certifikat odabranim, a zatim kliknite Zamijeni certifikat. |

| 8 |

Na stranici Obnova certifikata pružatelja usluga (SP) kliknite Preuzmi metapodatke ili Preuzmi certifikat za preuzimanje kopije ažurirane datoteke metapodataka ili certifikata iz Webex oblaka. |

| 9 |

Dođite do sučelja za upravljanje IdP-om da biste prenijeli novu datoteku metapodataka Webexa.

|

| 10 |

Vratite se na sučelje Control Huba. Na stranici Obnova certifikata pružatelja usluga (SP) označite Već sam ažurirao metapodatke za sve IdP-ove, a zatim kliknite Dalje. |

| 11 |

Kliknite Gotovo. |

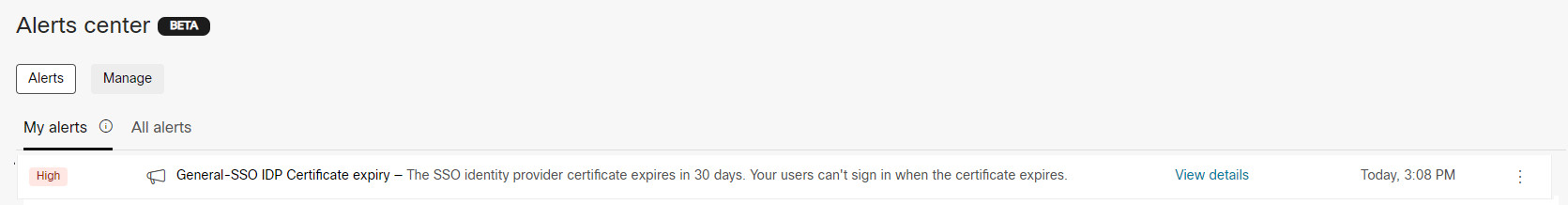

S vremena na vrijeme možete primiti obavijest e-poštom ili vidjeti upozorenje u Kontrolnom centru da će IDP certifikat isteći. Budući da dobavljači IDP-a imaju vlastitu specifičnu dokumentaciju za obnovu certifikata, pokrivamo ono što je potrebno u controlhubu , zajedno s generičkim koracima za dohvaćanje ažuriranih IDP metapodataka i prijenos u Control Hub radi obnove certifikata.

| 1 |

Da biste provjerili hoće li IdP SAML certifikat isteći:

|

| 2 |

Dođite do sučelja za upravljanje IDP-om da biste dohvatili novu datoteku metapodataka.

|

| 3 |

Vratite se na karticu Pružatelj identiteta. |

| 4 |

Idite na IdP, kliknite |

| 5 |

Povucite i ispustite datoteku s metapodacima IdP-a u prozor ili kliknite Odaberi datoteku i prenesite je na taj način. |

| 6 |

Odaberite Manje sigurno (samopotpisano) ili Sigurnije (potpisao javni CA), ovisno o tome kako su vaši IdP metapodaci potpisani. |

| 7 |

Kliknite Testiraj ažuriranje SSO-a kako biste potvrdili da je nova datoteka metapodataka ispravno prenesena i interpretirana u vašu organizaciju Control Hub. Potvrdite očekivane rezultate u skočnom prozoru i ako je test bio uspješan, odaberite Uspješan test: Aktivirajte SSO i IdP i kliknite Spremi. Za izravni pregled iskustva prijave putem SSO-a preporučujemo da kliknete Kopiraj URL u međuspremnik s ovog zaslona i zalijepite ga u anonimni prozor preglednika. Odatle možete proći kroz prijavu pomoću SSO-a. Tako ćete lakše ukloniti sve informacije spremljene u predmemoriju vašeg web-preglednika koje bi mogle dati lažno pozitivan rezultat prilikom testiranja vaše konfiguracije SSO-a. Nakon prijenosa novog certifikata, promjena može stupiti na snagu za do 24 sata. Rezultat: Gotovi ste i IDP certifikat vaše tvrtke ili ustanove sada je obnovljen. Status certifikata možete provjeriti u bilo kojem trenutku na kartici Pružatelj identiteta.

|

Najnovije Webex SP metapodatke možete izvesti kad god ih trebate vratiti u IDP. Vidjet ćete obavijest kada uvezeni IdP SAML metapodaci isteknu ili su istekli.

Ovaj je korak koristan u uobičajenim scenarijima upravljanja IDP SAML certifikatima, kao što su IDP-ovi koji podržavaju više certifikata u kojima izvoz nije obavljen ranije, ako metapodaci nisu uvezeni u IdP jer administrator IDP-a nije bio dostupan ili ako vaš IDP podržava mogućnost ažuriranja samo certifikata. Ova mogućnost može pomoći minimizirati promjenu samo ažuriranjem certifikata u konfiguraciji SSO-a i provjerom valjanosti nakon događaja.

| 1 |

Prijavite se u Kontrolno središte. |

| 2 |

Idi na . |

| 3 |

Idite na karticu Pružatelj identiteta. |

| 4 |

Idite na IdP, kliknite Naziv datoteke metapodataka Webex aplikacije je idb-meta-<org-ID>-SP.xml. |

| 5 |

Uvezite metapodatke u IDP. Slijedite dokumentaciju za IDP da biste uvezli metapodatke Webex SP-a. Možete koristiti naše vodiče za integraciju idP-a ili pregledati dokumentaciju za svoj određeni IDP ako nije naveden. |

| 6 |

Kada završite, pokrenite SSO test slijedeći korake u |

Kada se IDP okruženje promijeni ili ako IDP certifikat istječe, ažurirane metapodatke možete uvesti u Webex u bilo kojem trenutku.

Prije nego što počnete

Prikupite IDP metapodatke, obično kao izvezenu XML datoteku.

| 1 |

Prijavite se u Kontrolno središte. |

| 2 |

Idi na . |

| 3 |

Idite na karticu Pružatelj identiteta. |

| 4 |

Idite na IdP, kliknite |

| 5 |

Povucite i ispustite datoteku IDP metapodataka u prozor ili kliknite Odaberite datoteku metapodataka i prenesite je na taj način. |

| 6 |

Odaberite Manje sigurno (samopotpisano) ili Sigurnije (potpisao javni CA), ovisno o tome kako su vaši IdP metapodaci potpisani. |

| 7 |

Kliknite Testiraj postavljanje SSO-ai kada se otvori nova kartica preglednika, prijavite se putem IdP-a. |

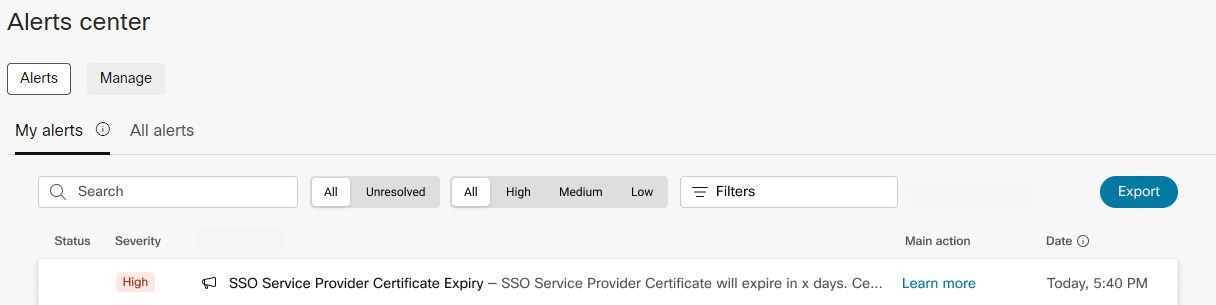

Primit ćete upozorenja u kontrolnom središtu prije nego što certifikati isteknu, ali možete i proaktivno postaviti pravila upozorenja. Ta pravila unaprijed vas obavijestite da će vaši SP ili IDP certifikati isteći. Možemo vam ih poslati putem e-pošte, prostora u webexaplikaciji ili oboje.

Bez obzira na konfigurirani kanal isporuke, sva upozorenja uvijek se pojavljuju u Control Hubu. Za više informacija pogledajte Obavijesti u Control Hubu.

| 1 |

Prijavite se u Kontrolno središte. |

| 2 |

Idite na Obavijesti. |

| 3 |

Odaberite Upravljanje , a zatim Sva pravila . |

| 4 |

Na popisu Pravila odaberite bilo koje od SSO pravila koja želite stvoriti:

|

| 5 |

U odjeljku Kanal isporuke potvrdite okvir E-pošta, Webex prostorili oboje. Ako odaberete E-pošta, unesite adresu e-pošte koja bi trebala primiti obavijest. Ako odaberete mogućnost prostora na Webexu, automatski se dodajete u prostor unutar web-aplikacije Webex i tamo dostavljamo obavijesti. |

| 6 |

Spremite promjene. |

Što učiniti sljedeće

Upozorenja o isteku certifikata šaljemo jednom svakih 15 dana, počevši od 60 dana prije isteka. (Možete očekivati upozorenja 60., 45., 30. i 15. dana.) Upozorenja prestaju kada obnovite certifikat.

Možda ćete vidjeti obavijest da URL za jednokratnu odjavu nije konfiguriran:

Preporučujemo da konfigurirate IDP tako da podržava Single Log Out (poznat i kao SLO). Webex podržava i metode preusmjeravanja i objavljivanja, dostupne u našim metapodacima koji se preuzimaju iz Control Huba. Ne podržavaju svi IDP-ovi SLO; za pomoć se obratite svom IdP timu. Ponekad, za glavne IdP dobavljače poput AzureAD-a, Ping Federatea, ForgeRocka i Oraclea, koji podržavaju SLO, dokumentiramo kako konfigurirati integraciju. Provjerite svoj identitet & Sigurnosni tim o specifičnostima vašeg IDP-a i kako ga pravilno konfigurirati.

Ako nije konfiguriran jedinstveni URL za odjavu:

-

Postojeća IDP sesija ostaje valjana. Sljedeći put kada se korisnici prijave, od njih se možda neće tražiti da ponovno provjere IdP.

-

Prilikom odjave prikazujemo poruku upozorenja da se odjava web-aplikacije ne bi dogodila besprijekorno.

Možete onemogućiti jedinstvenu prijavu (SSO) za svoju Webex organizaciju kojom se upravlja u Control Hubu. Možda biste trebali onemogućiti SSO ako mijenjate pružatelje identiteta (IdP-ove).

Ako je za vašu tvrtku ili ustanovu omogućena jedinstvena prijava, ali ne uspijeva, možete angažirati svog Cisco partnera koji može pristupiti vašoj webex organizaciji da bi je onemogućio u vašem obliku.

| 1 |

Prijavite se u Kontrolno središte. |

| 2 |

Idi na . |

| 3 |

Idite na karticu Pružatelj identiteta. |

| 4 |

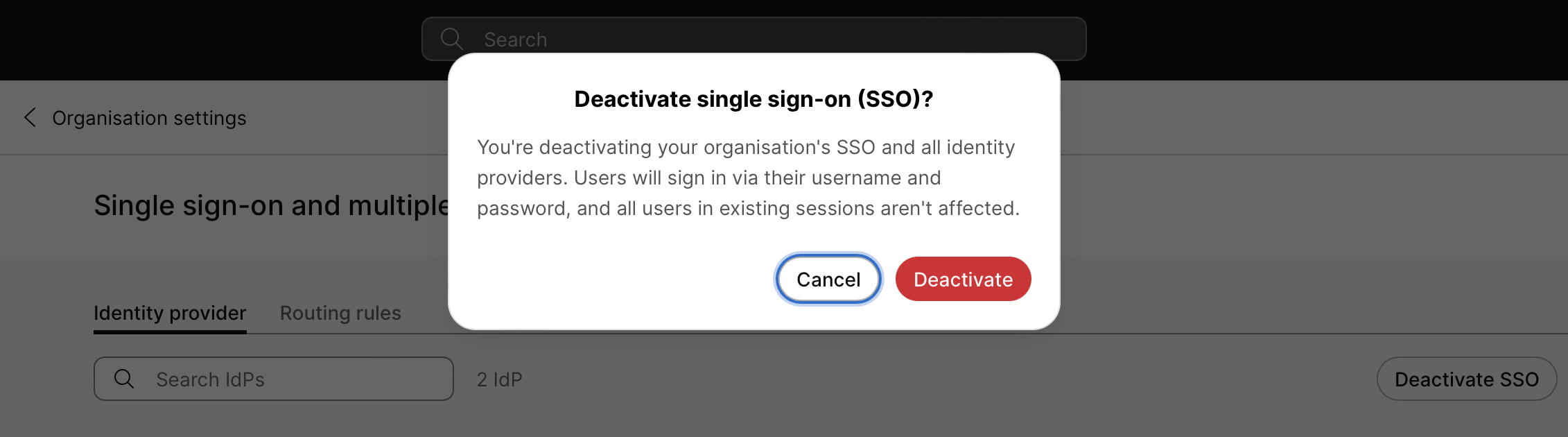

Kliknite Deaktiviraj SSO. Pojavit će se skočni prozor koji vas upozorava na onemogućavanje SSO-a:

Ako onemogućite SSO, lozinkama upravlja oblak umjesto integrirane konfiguracije IDP-a. |

| 5 |

Ako razumijete utjecaj onemogućavanja SSO-a i želite nastaviti, kliknite Deaktiviraj. Jednokratna prijava (SSO) je deaktivirana i svi popisi SAML certifikata su uklonjeni. Ako je SSO onemogućen, korisnici koji se moraju autentificirati vidjet će polje za unos lozinke tijekom postupka prijave.

|

Što učiniti sljedeće

Ako vi ili korisnik ponovno konfigurirate SSO za organizaciju korisnika, korisnički računi vraćaju se na korištenje pravila za lozinke koje je postavio IdP integriran s Webex organizacijom.

Ako naiđete na probleme s prijavom putem SSO-a, možete upotrijebiti opciju samostalnog oporavka SSO-a kako biste dobili pristup svojoj Webex organizaciji kojom se upravlja u Control Hubu. Opcija samostalnog oporavka omogućuje vam ažuriranje ili onemogućavanje SSO-a u Control Hubu.

.

. za preuzimanje SP metapodataka ili certifikata.

za preuzimanje SP metapodataka ili certifikata.

i odaberite

i odaberite