Hantera integrering av enkel inloggning i Control Hub

Har du feedback?

Har du feedback?

Om du vill konfigurera SSO för flera identitetsleverantörer i din organisation, se SSO med flera IdP:er i Webex.

En sårbarhet identifierades i valideringsprocessen för certifikat för enkel inloggning (SSO) för Cisco Webex Services av Ciscos säkerhets- och förtroendeteam. Som ett resultat kommer SSO-förtroendeankare att tas bort den 22 maj 2026. För att säkerställa oavbruten åtkomst till Webex, vänligen ladda upp en ny certifikatmall till Control Hub före detta datum.

Om du inte kan ladda upp det nya certifikatet i tid kommer användarna inte att kunna logga in på Webex. I det här fallet kan du använda alternativet SSO självåterställning för att tillfälligt inaktivera SSO och återfå åtkomst till din Webex-organisation. För att ladda upp ett nytt certifikat, se avsnittet Identitetsleverantörscertifikat (IdP) i den här artikeln.

Om din organisations certifikatanvändning är satt till Ingen men du fortfarande får en varning rekommenderar vi att du fortsätter med uppgraderingen. Din SSO installation använder inte certifikatet idag, men du kan behöva certifikatet för framtida ändringar.

Du kan då och då få en e-postavisering eller se en avisering i Control Hub om att Webex enkel inloggning (SSO)(SSO)-certifikatet kommer att upphöra. Följ processen i den här artikeln för att hämta SSO metadata för molncertifikat från oss (SP) och lägg till den i din IdP; annars kommer användare inte att kunna använda Webex-tjänster.

Om du använder SAML Cisco (SP) SSO-certifikatet i din Webex-organisation måste du planera att uppdatera molncertifikatet under ett regelbundet underhållsfönster så snart som möjligt.

Alla tjänster som ingår i din prenumeration på Webex-organisationen påverkas, inklusive men inte begränsat till:

-

Webex-appen (nya inloggningar för alla plattformar: dator, mobil och webb)

-

Webex-tjänster i Control Hub , inklusivesamtal

-

Webex Meetings-webbplatser som hanteras via Control Hub

-

Cisco Jabber om det är integrerat med SSO

Innan du börjar

Var vänlig läs alla anvisningar innan du börjar. När du har ändrat certifikatet eller gått via guiden för att uppdatera certifikatet kan det hända att nya användare inte kan logga in.

Om din IdP inte stöder flera certifikat (de flesta IdP:er på marknaden stöder inte den här funktionen) rekommenderar vi att du schemalägger den här uppgraderingen under ett underhållsfönster där Webex-appanvändare inte påverkas. Dessa uppgraderingsuppgifter bör ta cirka 30 minuter i drifttid och efter validering.

| 1 |

Kontrollera om certifikatet för SAML Cisco (SP SSO upphör att gälla:

Du kan också gå SSO guiden för att uppdatera certifikatet. Om du väljer att avsluta guiden innan du är klar kan du komma åt den igen när som helst från i Kontrollhubben. |

| 2 |

Gå till IdP:n och klicka på |

| 3 |

Klicka på Granska certifikat och utgångsdatum. Detta tar dig till sidan Tjänsteleverantörscertifikat (SP). Du kan klicka på Om din organisation använder dubbla certifikat har du också möjlighet att byta ett sekundärt certifikat till ett primärt certifikat eller ta bort ett befintligt sekundärt certifikat. |

| 4 |

Klicka på Förnya certifikat. |

| 5 |

Välj den typ av IdP som din organisation använder.

Om din IdP har stöd för ett enda certifikat rekommenderar vi att du väntar på att utföra dessa steg under schemalagd nertid. När Webex certifikat uppdateras går det inte att använda nya inloggnings uppgifter. befintliga inloggnings program bevaras. |

| 6 |

Välj certifikattyp för förnyelse:

|

| 7 |

För att bekräfta att du vill ersätta det nuvarande certifikatet med ditt valda, markera Genom att klicka på Ersätt ett certifikat byter jag ut det nuvarande certifikatet mot mitt valdaoch klicka sedan på Ersätt ett certifikat. |

| 8 |

På sidan Förnya tjänsteleverantörscertifikat (SP) klickar du på Ladda ner metadata eller Ladda ner certifikat för att ladda ner en kopia av den uppdaterade metadatafilen eller certifikatet från Webex-molnet. |

| 9 |

Navigera till ditt IdP-hanteringsgränssnitt för att ladda upp den nya Webex-metadatafilen.

|

| 10 |

Återgå till Control Hub-gränssnittet. På sidan Förnya tjänsteleverantörscertifikat (SP) markerar du Jag har redan uppdaterat metadata för alla IdP:eroch klickar sedan på Nästa. |

| 11 |

Klicka på Har gjort. |

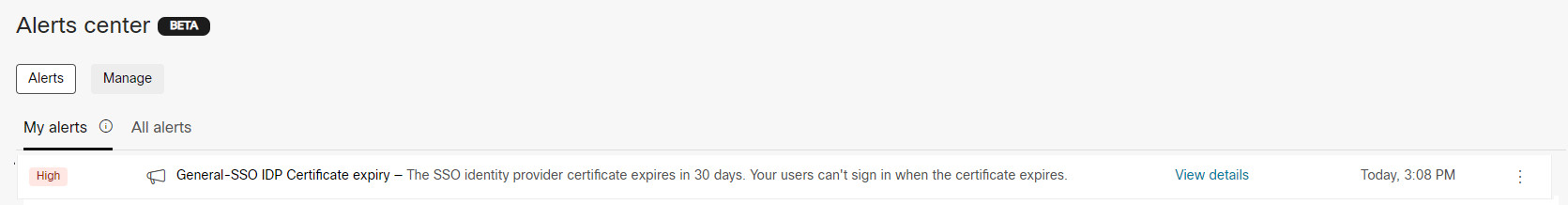

Från och med nu kan du få en e-postavisering eller få en varning i Control Hub om att IdP-certifikatet kommer att upphöra. Eftersom IdP-leverantörer har sin egen specifika dokumentation för certifikatförnyelse täcker vi det som krävs i Control Hub tillsammans med allmänna steg för att hämta uppdaterade IdP-metadata och överföra dem till Control Hub för att förnya certifikatet.

| 1 |

För att kontrollera om IdP SAML-certifikatet kommer att upphöra:

|

| 2 |

Navigera till ditt IdP-hanteringsgränssnitt för att hämta den nya metadatafilen.

|

| 3 |

Gå tillbaka till fliken Identitetsleverantör. |

| 4 |

Gå till IdP:n, klicka på |

| 5 |

Dra och släpp din IdP-metadatafil i fönstret eller klicka på Välj en fil och ladda upp den på det sättet. |

| 6 |

Välj Mindre säker (själv signerad) eller Mer säker (signerad av en allmän CA), beroende på hur dina IdP-metadata signeras. |

| 7 |

Klicka på Testa SSO-uppdatering för att bekräfta att den nya metadatafilen har laddats upp och tolkats korrekt till din Control Hub-organisation. Bekräfta de förväntade resultaten i popup-fönstret och om testet lyckades väljer du Lyckades test: Aktivera SSO och IdP och klicka på Spara. För att se SSO-inloggningsupplevelsen direkt rekommenderar vi att du klickar på Kopiera URL till urklipp från den här skärmen och klistrar in den i ett privat webbläsarfönster. Därifrån kan du gå igenom inloggningen med SSO. Detta bidrar till att ta bort all information som cachelagrats i din webbläsare och som kan ge ett falskt positivt resultat när du testar din SSO-konfiguration. Efter att det nya certifikatet har laddats upp kan det ta upp till 24 timmar innan ändringen träder i kraft. Resultat: Du är klar och din organisations IdP-certifikat är nu återkallat. Du kan kontrollera certifikatets status när som helst under fliken Identitetsleverantör.

|

Du kan exportera de senaste Webex SP-metadatana när du behöver lägga till dem i din IdP igen. Du kommer att se ett meddelande när de importerade IdP SAML-metadatana upphör gälla eller har upphört att gälla.

Det här steget är användbart vid vanliga IdP SAML-certifikathantering-scenarier, till exempel IdPs som stöder flera certifikat där export inte gjordes tidigare, om metadata inte importerades till IdP på grund av att en IdP-administratör inte var tillgänglig eller om din IdP har stöd för möjligheten att uppdatera endast certifikatet. Det här alternativet kan hjälpa till att minimera ändringen genom att endast uppdatera certifikatet i SSO konfiguration och validering efter händelsen.

| 1 | |

| 2 |

Gå till . |

| 3 |

Gå till fliken Identitetsleverantör. |

| 4 |

Gå till IdP:n, klicka på Webex-appens metadatafilnamn är idb-meta-<org-ID>-SP.xml. |

| 5 |

Importera metadata till din IdP. Följ dokumentationen till din IdP för att importera Webex SP-metadata. Du kan använda våra IdP-integreringsguider eller se dokumentationen för din specifika IdP om de inte finns listade. |

| 6 |

När du är klar kör du SSO-testet med hjälp av stegen i |

När din IdP-miljö ändras eller om ditt IdP-certifikat upphör att gälla kan du när som helst importera de uppdaterade metadatana till Webex.

Innan du börjar

Samla in dina IdP-metadata, vanligtvis som en exporterad XML-fil.

| 1 | |

| 2 |

Gå till . |

| 3 |

Gå till fliken Identitetsleverantör. |

| 4 |

Gå till IdP:n, klicka på |

| 5 |

Dra och släpp din IdP-metadatafil i fönstret eller klicka på Välj en metadatafil och överför den på det sättet. |

| 6 |

Välj Mindre säker (själv signerad) eller Mer säker (signerad av en allmän CA), beroende på hur dina IdP-metadata signeras. |

| 7 |

Klicka på Testa SSO-inställningaroch när en ny webbläsarflik öppnas autentiserar du med IdP:n genom att logga in. |

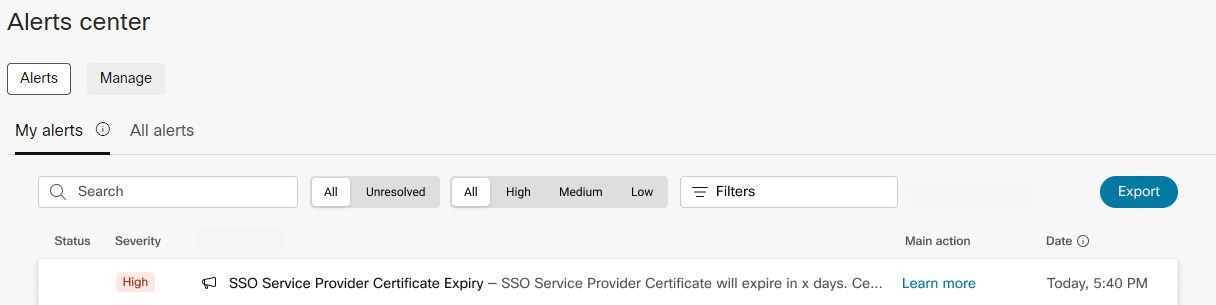

Du får aviseringar i Control Hub innan certifikaten är inställda på att upphöra, men du kan även proaktivt konfigurera aviseringsregler. Dessa regler låter dig i förväg veta att dina SP- eller IdP-certifikat kommer att upphöra. Vi kan skicka dessa till dig via e-post, ett utrymme i Webex-appeneller både och.

Oavsett vilken leveranskanal som är konfigurerad visas alla aviseringar alltid i ControlHub. Se Meddelanden i Control Hub för mer information.

| 1 | |

| 2 |

Gå till Aviseringar. |

| 3 |

Välj Hantera och sedan Alla regler . |

| 4 |

Från regellistan väljer du de regler SSO du vill skapa:

|

| 5 |

I avsnittet Leveranskanal markerar du rutan för E-post, Webex-utrymmeeller både och. Om du väljer E-post anger du e-postadressen som ska ta emot meddelandet. Om du väljer alternativet Webex-utrymme läggs du automatiskt till i ett utrymme i Webex-appen och vi levererar aviseringarna där. |

| 6 |

Spara dina ändringar. |

Nästa steg

Vi skickar varningsmeddelanden om utgående certifikat en gång var 15:e dag, startar 60 dagar före utgången. (Du kan förvänta dig aviseringar på dag 60, 45, 30 och 15.) Aviseringarna upphör när du förnyar certifikatet.

Du kan se ett meddelande om att den enskilda utloggnings-URL:en inte är konfigurerad:

Vi rekommenderar att du konfigurerar din IdP så att den stödjer enkel utloggning (även kallat SLO). Webex har stöd för både omdirigering och efter metoder som finns tillgängliga i våra metadata som hämtas från Control Hub. Inte alla IdPs har stöd för SLO. Kontakta ditt IdP-team för hjälp. Ibland, för de stora IdP-leverantörerna som AzureAD, Ping Federate, ForgeRock och Oracle, som stöder SLO, dokumenterar vi hur man konfigurerar integrationen. Konsultera din identitet & Säkerhetsteamet om detaljerna i din IDP och hur du konfigurerar den korrekt.

Om en enda utloggnings-URL inte är konfigurerad:

-

En befintlig IdP-session förblir giltig. Nästa gång användare loggar in kanske de inte ombeds att återauktorera av IdP.

-

Vi visar ett varningsmeddelande vid utloggning så utloggning från Webex-appen sker inte sömlöst.

Du kan inaktivera enkel inloggning (SSO) (SSO) för din Webex-organisation som hanteras i Control Hub . Du kanske vill inaktivera SSO om du byter identitetsleverantörer (IdP:er).

Om enkel inloggning (SSO) har aktiverats för din organisation men misslyckas, kan du kontakta din Cisco-partner som har åtkomst till din Webex-organisation för att inaktivera den åt dig.

| 1 | |

| 2 |

Gå till . |

| 3 |

Gå till fliken Identitetsleverantör. |

| 4 |

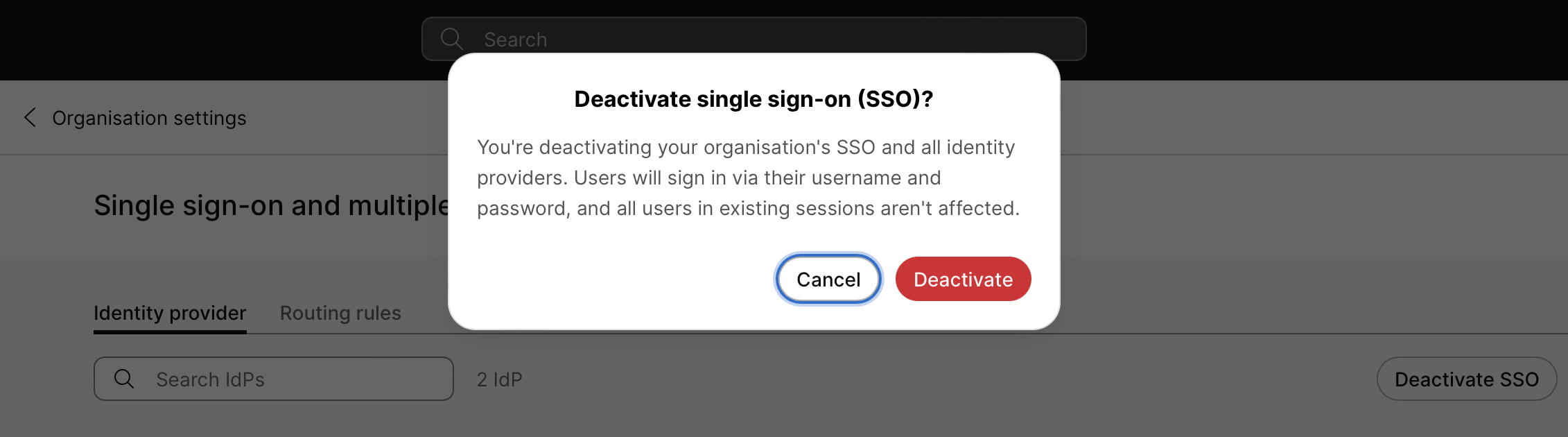

Klicka på Inaktivera SSO. Ett popup-fönster visas som varnar dig om att inaktivera SSO:

Om du inaktiverar SSO hanteras lösenord av molnet istället för din integrerade IdP-konfiguration. |

| 5 |

Om du förstår effekten av att inaktivera SSO vill fortsätta klickar du på Inaktivera. SSO inaktiveras och alla SAML-certifikatlistningar tas bort. Om SSO är inaktiverat kommer användare som måste autentisera sig att se ett lösenordsinmatningsfält under inloggningsprocessen.

|

Nästa steg

Om du eller kunden omkonfigurerar SSO för kundorganisationen återgår användarkontona till att använda den lösenordspolicy som ställts in av den IdP som är integrerad med Webex-organisationen.

Om du stöter på problem med din SSO-inloggning kan du använda SSO-självåterställningsalternativet för att få åtkomst till din Webex-organisation som hanteras i Control Hub. Med alternativet för självåterställning kan du uppdatera eller inaktivera SSO i Control Hub.

.

. för att ladda ner SP-metadata eller certifikat.

för att ladda ner SP-metadata eller certifikat.

och välj

och välj