Integratie van eenmalige aanmelding beheren in Control Hub

Feedback?

Feedback?

Als u SSO wilt instellen voor meerdere identiteitsproviders in uw organisatie, raadpleeg dan SSO met meerdere IdP's in Webex.

Het Cisco Security and Trust-team heeft een kwetsbaarheid ontdekt in het validatieproces van het single sign-on (SSO)-certificaat voor Cisco Webex Services. Als gevolg hiervan zullen de SSO-vertrouwensankers op 22 mei 2026 worden verwijderd. Om ononderbroken toegang tot Webex te garanderen, dient u vóór deze datum een nieuw certificaatsjabloon te uploaden naar Control Hub.

Als u het nieuwe certificaat niet op tijd kunt uploaden, kunnen gebruikers zich niet aanmelden bij Webex. In dit geval kunt u de optie SSO zelfherstel gebruiken om SSO tijdelijk uit te schakelen en weer toegang te krijgen tot uw Webex-organisatie. Om een nieuw certificaat te uploaden, raadpleegt u het gedeelte Certificaat van de identiteitsprovider (IdP) in dit artikel.

Als het certificaatgebruik van uw organisatie is ingesteld op Geen, maar u nog steeds een waarschuwing ontvangt, raden we u aan om nog steeds verder te gaan met de upgrade. Uw SSO implementatie gebruikt het certificaat vandaag niet, maar u hebt het certificaat mogelijk nodig voor toekomstige wijzigingen.

Mogelijk ontvangt u af en toe een e-mailmelding of ziet u een waarschuwing in Control Hub dat het Webex eenmalige aanmelding-certificaat (SSO) binnenkort verloopt. Volg het proces in dit artikel om de metagegevens voor SSO cloudcertificaten van ons op te halen (de SP) en deze weer toe te voegen aan uw IdP; anders kunnen gebruikers geen Webex-services gebruiken.

Als u in uw Webex-organisatie gebruikmaakt van het SAML Cisco (SP) SSO-certificaat, moet u het cloudcertificaat zo snel mogelijk bijwerken tijdens een regulier gepland onderhoudsvenster.

Dit heeft invloed op alle services die onderdeel zijn van uw Webex-organisatie-abonnement, inclusief, maar niet beperkt tot:

-

Webex-app (nieuwe aanmeldingen voor alle platforms: desktop, mobiel en web)

-

Webex-services in Control Hub , inclusiefbellen

-

Webex Meetings-sites beheerd via Control Hub

-

Cisco Jabber als deze is geïntegreerd met SSO

Voordat u begint

Lees alle aanwijzingen voor aanvang. Nadat u het certificaat hebt gewijzigd of via de wizard hebt afgegeven om het certificaat bij te werken, kunnen nieuwe gebruikers zich mogelijk niet aanmelden.

Als uw identiteitsprovider (IdP) geen ondersteuning biedt voor meerdere certificaten (de meeste IdP's op de markt bieden deze functie niet), raden we u aan deze upgrade te plannen tijdens een onderhoudsperiode waarin Webex-appgebruikers geen hinder ondervinden. Deze upgradetaken zouden ongeveer 30 minuten in beslag moeten nemen, zowel qua operationele tijd als na de validatie.

| 1 |

Controleren of het SAML Cisco (SP) SSO verloopt:

U kunt ook rechtstreeks naar de wizard SSO gaan om het certificaat bij te werken. Als u besluit de wizard te verlaten voordat u deze hebt voltooid, kunt u deze op elk gewenst moment opnieuw openen via in Control Hub. |

| 2 |

Ga naar de IdP en klik op |

| 3 |

Klik op Certificaten en vervaldatum bekijken. Dit brengt u naar de pagina met certificaten van de serviceprovider (SP). U kunt op Als uw organisatie gebruikmaakt van dubbele certificaten, heeft u ook de mogelijkheid om een secundair certificaat als primair certificaat in te stellen of een bestaand secundair certificaat te verwijderen. |

| 4 |

Klik op Certificaat vernieuwen. |

| 5 |

Kies het type identiteitsprovider (IdP) dat uw organisatie gebruikt.

Als uw IdP een enkel certificaat ondersteunt, raden we u aan te wachten op het uitvoeren van deze stappen tijdens geplande uitvaltijd. Wanneer het Webex certificaat wordt bijgewerkt, werken nieuwe gebruikers niet meer. bestaande aanmeld modules blijven behouden. |

| 6 |

Kies het certificaattype voor de verlenging:

|

| 7 |

Om te bevestigen dat u het huidige certificaat wilt vervangen door het door u geselecteerde certificaat, vinkt u aan. Door op 'Een certificaat vervangen' te klikken, vervang ik het huidige certificaat door het door mij geselecteerde certificaaten klikt u vervolgens op 'Een certificaat vervangen' . |

| 8 |

Klik op de pagina Serviceprovidercertificaten (SP) vernieuwen [] op Metagegevens downloaden of Certificaat downloaden om een kopie van het bijgewerkte metagegevensbestand of certificaat uit de Webex-cloud te downloaden. |

| 9 |

Ga naar uw IdP-beheerinterface om het nieuwe Webex-metagegevensbestand te uploaden.

|

| 10 |

Keer terug naar de Control Hub-interface. Op de pagina Serviceprovidercertificaten (SP) vernieuwen ] vinkt u Ik heb de metadata voor alle IdP's al bijgewerktaan en klikt u vervolgens op Volgende. |

| 11 |

Klik op Gereed. |

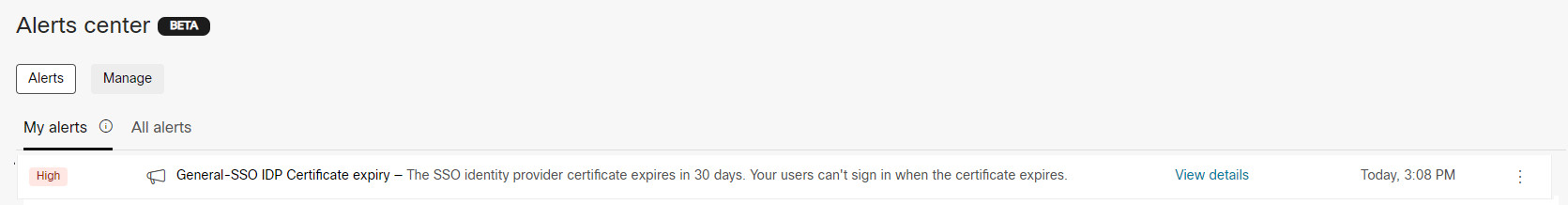

Mogelijk ontvangt u af en toe een e-mailmelding of ziet u een waarschuwing in Control Hub dat het IdP-certificaat vervalt. Omdat IdP-leveranciers hun eigen specifieke documentatie voor het vernieuwen van certificaten hebben, behandelen we wat er is vereist in Control Hub, samen met algemene stappen om bijgewerkte IdP-metagegevens op te halen en te uploaden naar Control Hub om het certificaat te vernieuwen.

| 1 |

Controleren of het IdP SAML-certificaat verloopt:

|

| 2 |

Navigeer naar de beheerinterface van uw IdP om het nieuwe metadatabestand op te halen.

|

| 3 |

Ga terug naar het tabblad Identiteitsaanbieder. |

| 4 |

Ga naar de IdP, klik op |

| 5 |

Sleep uw IdP-metadatabestand naar het venster of klik op Kies een bestand en upload het op die manier. |

| 6 |

Kies Minder veilig (zelf-ondertekend) of Veiliger (ondertekend door een openbare ca. ), afhankelijk van hoe uw IdP-metagegevens zijn ondertekend. |

| 7 |

Klik op Test SSO Update om te bevestigen dat het nieuwe metadatabestand correct is geüpload en geïnterpreteerd door uw Control Hub-organisatie. Bevestig de verwachte resultaten in het pop-upvenster en selecteer Succesvolle test: als de test geslaagd is. Activeer SSO en de IdP en klik op Opslaan. Om de SSO-aanmeldingservaring direct te bekijken, raden we u aan om op URL naar klembord kopiëren op dit scherm te klikken en deze in een privévenster van uw browser te plakken. Vanaf daar kunt u het aanmelden met SSO doorlopen. Dit helpt om alle informatie in de cache van uw webbrowser te verwijderen die een vals-positief resultaat zou kunnen opleveren bij het testen van uw SSO-configuratie. Na het uploaden van het nieuwe certificaat kan het tot 24 uur duren voordat de wijziging van kracht wordt. Resultaat: U bent klaar en het IdP-certificaat van uw organisatie is nu vernieuwd. Je kunt de certificaatstatus op elk moment controleren onder het tabblad Identiteitsaanbieder.

|

U kunt de nieuwste Webex SP-metagegevens exporteren wanneer u deze weer aan uw IdP wilt toevoegen. U ziet een melding wanneer de geïmporteerde IdP SAML-metagegevens vervallen of verlopen.

Deze stap is handig in algemene IdP SAML-certificaatbeheer-scenario's, zoals IdP's die meerdere certificaten ondersteunen waarbij exporteren niet eerder is uitgevoerd, als de metagegevens niet in de IdP zijn geïmporteerd omdat een IdP-beheerder niet beschikbaar is, of als uw IdP de mogelijkheid ondersteunt om alleen het certificaat bij te werken. Deze optie kan de wijziging helpen minimaliseren door alleen het certificaat in uw configuratie SSO en validatie na de gebeurtenis bij te werken.

| 1 | |

| 2 |

Ga naar . |

| 3 |

Ga naar het tabblad Identiteitsaanbieder. |

| 4 |

Ga naar de IdP, klik op De bestandsnaam van de Webex-appmetadata is idb-meta-<org-ID>-SP.xml. |

| 5 |

Importeer de metagegevens in uw IdP. Volg de documentatie voor uw IdP om de Webex SP-metagegevens te importeren. U kunt onze IdP-integratiehandleidingen gebruiken of de documentatie voor uw specifieke IdP raadplegen indien deze niet wordt vermeld. |

| 6 |

Als je klaar bent, voer je de SSO-test uit met behulp van de stappen in |

Wanneer uw IdP-omgeving wordt gewijzigd of als uw IdP-certificaat verloopt, kunt u de bijgewerkte metagegevens op elk moment importeren in Webex.

Voordat u begint

Verzamel uw IdP-metagegevens, meestal als een geëxporteerd xml-bestand.

| 1 | |

| 2 |

Ga naar . |

| 3 |

Ga naar het tabblad Identiteitsaanbieder. |

| 4 |

Ga naar de IdP, klik op |

| 5 |

Sleep uw bestand en Bestand met metagegevens van identiteitsprovider het venster of klik op Een metagegevensbestand kiezen en upload het op die manier. |

| 6 |

Kies Minder veilig (zelf-ondertekend) of Veiliger (ondertekend door een openbare ca. ), afhankelijk van hoe uw IdP-metagegevens zijn ondertekend. |

| 7 |

Klik op Test SSO-instellingenen wanneer een nieuw browsertabblad wordt geopend, authenticeer dan bij de IdP door in te loggen. |

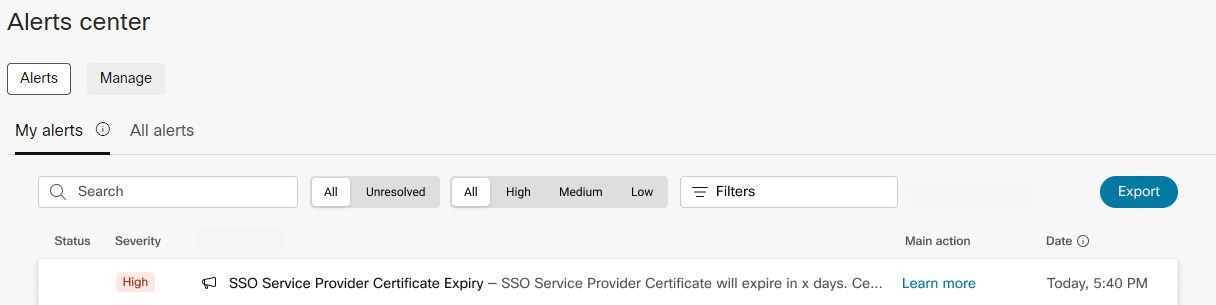

U ontvangt meldingen in Control Hub voordat uw certificaten verlopen, maar u kunt ook proactief waarschuwingsregels instellen. Deze regels laten u vooraf weten dat uw SP- of IdP-certificaten zullen vervallen. We kunnen deze naar u verzenden via e-mail, een ruimte in de Webex-appof beide.

Ongeacht het geconfigureerde leveringskanaal, worden alle waarschuwingen altijd weergegeven in Control Hub. Zie Meldingen in Control Hub voor meer informatie.

| 1 | |

| 2 |

Ga naar Meldingen. |

| 3 |

Kies Beheren en vervolgens Alle regels . |

| 4 |

Kies in de lijst Regels een van de SSO die u wilt maken:

|

| 5 |

In het gedeelte Leveringskanaal, selectievakje voor E-mail, Webex-ruimte, of beide. Als u kiest voor E-mail, voert u het e-mailadres in dat de melding moet ontvangen. Als u voor de optie Webex-ruimte kiest, wordt u automatisch toegevoegd aan een ruimte binnen de Webex-app en leveren wij daar meldingen. |

| 6 |

Sla uw wijzigingen op. |

De volgende stap

We verzenden meldingen voor het verlopen van het certificaat eenmaal per 15 dagen, vanaf 60 dagen vóór de vervaldatum. (U kunt meldingen verwachten op dag 60, 45, 30 en 15.) De meldingen stoppen wanneer u het certificaat verlengt.

Mogelijk ziet u een melding dat de URL voor eenmalige uitlogging niet is geconfigureerd:

We raden u aan uw IdP te configureren om eenmalig afmelden (ook bekend als SLO) te ondersteunen. Webex ondersteunt zowel omleidingsmethoden als postmethoden, beschikbaar in onze metagegevens die zijn gedownload van Control Hub. Niet alle IdP's ondersteunen SLO; Neem contact op met uw IdP-team voor hulp. Soms documenteren we voor de grote IdP-leveranciers zoals AzureAD, Ping Federate, ForgeRock en Oracle, die SLO ondersteunen, hoe de integratie geconfigureerd moet worden. Raadpleeg uw identiteit & Het beveiligingsteam wordt geïnformeerd over de specifieke kenmerken van uw IDP en hoe u deze correct configureert.

Als de URL voor eenmalige uitlogging niet is geconfigureerd:

-

Een bestaande IdP-sessie blijft geldig. De volgende keer dat gebruikers zich aanmelden, wordt ze mogelijk niet gevraagd om opnieuw teauthenticeren door de IdP.

-

Er wordt een waarschuwingsbericht weergegeven bij het aanmelden, zodat de Webex-app zich niet naadloos hoeft af te melden.

U kunt een eenmalige aanmelding (SSO) uitschakelen voor uw Webex-organisatie die wordt beheerd in Control Hub . Het is raadzaam om SSO uit te schakelen als u van identiteitsprovider (IdP) wisselt.

Als eenmalige aanmelding is ingeschakeld voor uw organisatie, maar mislukt, kunt u contact maken met uw Cisco-partner die toegang heeft tot uw Webex-organisatie om deze voor u uit te schakelen.

| 1 | |

| 2 |

Ga naar . |

| 3 |

Ga naar het tabblad Identiteitsaanbieder. |

| 4 |

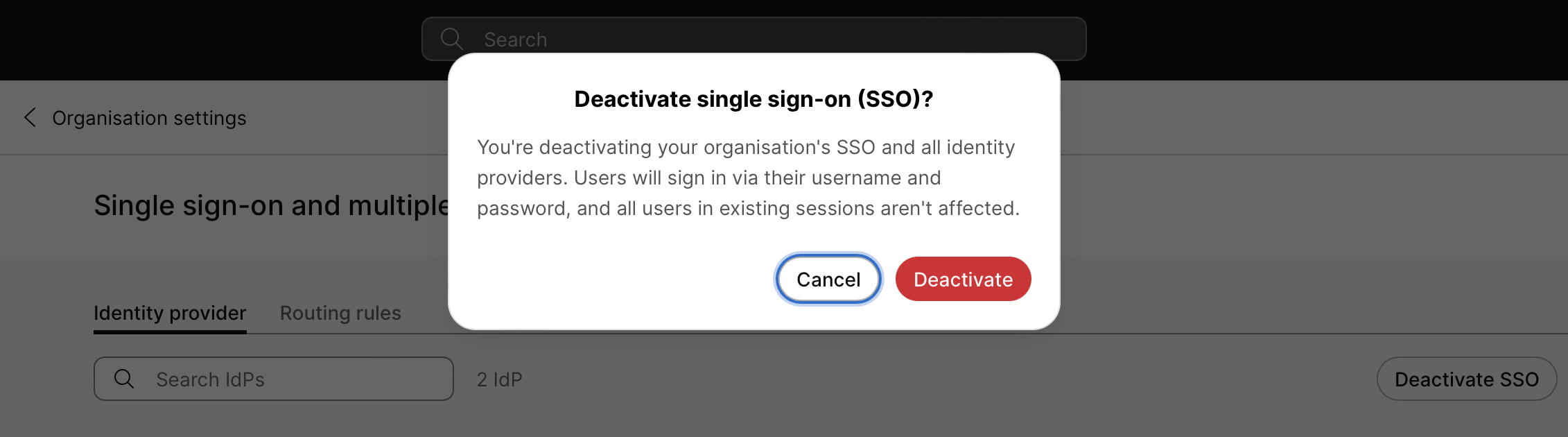

Klik op SSO deactiveren. Er wordt een pop-upvenster weergegeven waar u wordt gewaarschuwd over het uitschakelen van SSO:

Als u dit SSO, worden wachtwoorden beheerd door de cloud in plaats van uw geïntegreerde IdP-configuratie. |

| 5 |

Als u de gevolgen van het uitschakelen van uw SSO en u wilt doorgaan, klikt u op Deactiveren. SSO is gedeactiveerd en alle SAML-certificaatvermeldingen zijn verwijderd. Als SSO is uitgeschakeld, zien gebruikers die zich moeten authenticeren een wachtwoordveld tijdens het aanmeldproces.

|

De volgende stap

Als u of de klant de SSO voor de klantorganisatie opnieuw configureert, gaan gebruikersaccounts weer gebruikmaken van het wachtwoordbeleid dat is ingesteld door de IdP die is geïntegreerd met de Webex-organisatie.

Als je problemen ondervindt met je SSO-aanmelding, kun je de SSO-zelfhersteloptie gebruiken om toegang te krijgen tot je Webex-organisatie die wordt beheerd in Control Hub. Met de zelfhersteloptie kunt u SSO in Control Hub bijwerken of uitschakelen.

.

. klikken om de SP-metadata of het certificaat te downloaden.

klikken om de SP-metadata of het certificaat te downloaden.

en selecteer

en selecteer