- Home

- /

- Articolo

Configurazione del Single Sign-On in Control Hub con Microsoft Azure

In questo articolo

In questo articolo Feedback?

Feedback?È possibile configurare un'integrazione Single Sign-On (SSO) tra un'organizzazione cliente Control Hub e una distribuzione che utilizza Microsoft Azure come provider di identità (IdP).

Single Sign-On e Control Hub

Il Single Sign-On (SSO) è una sessione o un processo di autenticazione utente che consente a un utente di fornire le credenziali per accedere a una o più applicazioni. Il processo autentica gli utenti per tutte le applicazioni per le quali dispongono di diritti. Elimina ulteriori prompt quando gli utenti passano da un'applicazione all'altra durante una determinata sessione.

Il protocollo di federazione SAML 2.0 (Security Assertion Markup Language) viene utilizzato per fornire l'autenticazione SSO tra il cloud Webex e il provider di identità (IdP).

Profili

L'app Webex supporta solo il profilo SSO web browser. Nel profilo web SSO, l'app Webex supporta le seguenti associazioni:

-

POST avviato da SP -> Associazione POST

-

REDIRECT avviato da SP -> Associazione POST

Formato NameID

Il protocollo SAML 2.0 supporta diversi formati NameID per la comunicazione su uno specifico utente. L'app Webex supporta i seguenti formati di NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

Nei metadati caricati dall'IdP, la prima voce viene configurata per l'uso in Webex.

Integrazione di Control Hub con Microsoft Azure

Webex supporta un solo IdP per ogni richiesta di autenticazione. Il flusso di autenticazione è il seguente: Utente > Autenticazione Webex > IdP 1 > Autenticazione Webex > Utente. Ciò significa che, sebbene utenti diversi possano autenticarsi utilizzando IdP diversi, un utente non può passare da un IdP all'altro durante un singolo processo di autenticazione. Eventuali passaggi aggiuntivi, come l'MFA, devono essere integrati con il singolo IdP utilizzato per quella specifica richiesta.

Le guide alla configurazione mostrano un esempio specifico di integrazione SSO ma non forniscono una configurazione esaustiva per tutte le possibilità. Ad esempio, sono documentati i passaggi di integrazione per nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Altri formati come urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress funzioneranno per l'integrazione SSO, ma sono al di fuori dello scopo della nostra documentazione.

Impostare questa integrazione per gli utenti nell'organizzazione Webex (inclusi app Webex, Webex Meetingse altri servizi amministrati in Control Hub). Se il sito Webex è integrato in Control Hub, il sito Webex eredita la gestione degli utenti. Se non è possibile accedere Webex Meetings in questo modo e non è gestito in Control Hub, è necessario eseguire un'integrazione separata per abilitare le SSO per Webex Meetings.

Operazioni preliminari

Per SSO e Control Hub, gli IdP devono essere conformi alla specifica SAML 2.0. Inoltre, gli IdP devono essere configurati nel modo seguente:

- In Azure Active Directory, il provisioning è supportato solo in modalità manuale. Questo documento descrive solo la Single Sign-On (SSO).

- I clienti Webex esistenti con precedenti configurazioni di federazione potrebbero riscontrare problemi con il modello Webex standard Entra ID a causa di modifiche negli attributi SAML. Ti consigliamo di impostare una federazione ID Entra personalizzata per risolvere questo problema utilizzando le tue precedenti impostazioni SAML. Assicurati di eseguire il test SSO di Control Hub per verificare la compatibilità e correggere eventuali discrepanze.

Scarica i metadati Webex sul sistema locale

| 1 | |

| 2 |

Vai a . |

| 3 |

Vai alla scheda Provider di identità e fai clic su Attiva SSO. |

| 4 |

Selezionare un IdP. |

| 5 |

Scegliere il tipo di certificato per la propria organizzazione:

Gli trust anchor sono chiavi pubbliche che agiscono da autorità per verificare il certificato di una firma digitale. Per ulteriori informazioni, fare riferimento alla documentazione IdP. |

| 6 |

Scarica il file dei metadati. Il nome del file dei metadati Webex è idb-meta-<org-ID>-SP.xml. |

Configurare le SSO dell'applicazione in Azure

Operazioni preliminari

-

Vedere Che cos'è Azure Active Directory per comprendere le funzionalità IdP in Azure Active Directory.

-

Configurare Azure Active Directory.

-

Creare utenti locali o eseguire la sincronizzazione con un sistema Active Directory locale.

-

Aprire il file di metadati Webex scaricato da Control Hub .

-

Un'esercitazione correlata è disponibile sul sito della documentazione di Microsoft.

| 1 |

Accedere al portale Azure su con https://portal.azure.com le credenziali dell'amministratore. |

| 2 |

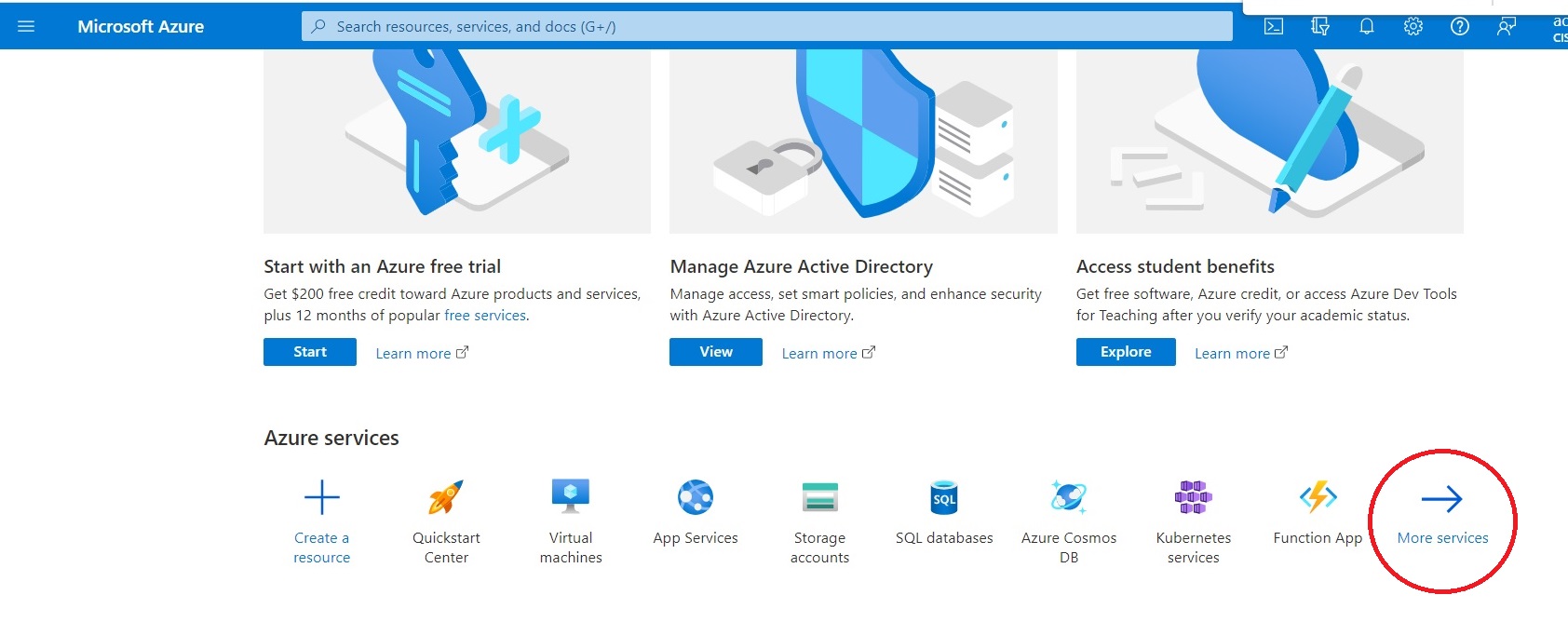

Se l'icona Azure Active Directory , fare clic su Altri servizi.  |

| 3 |

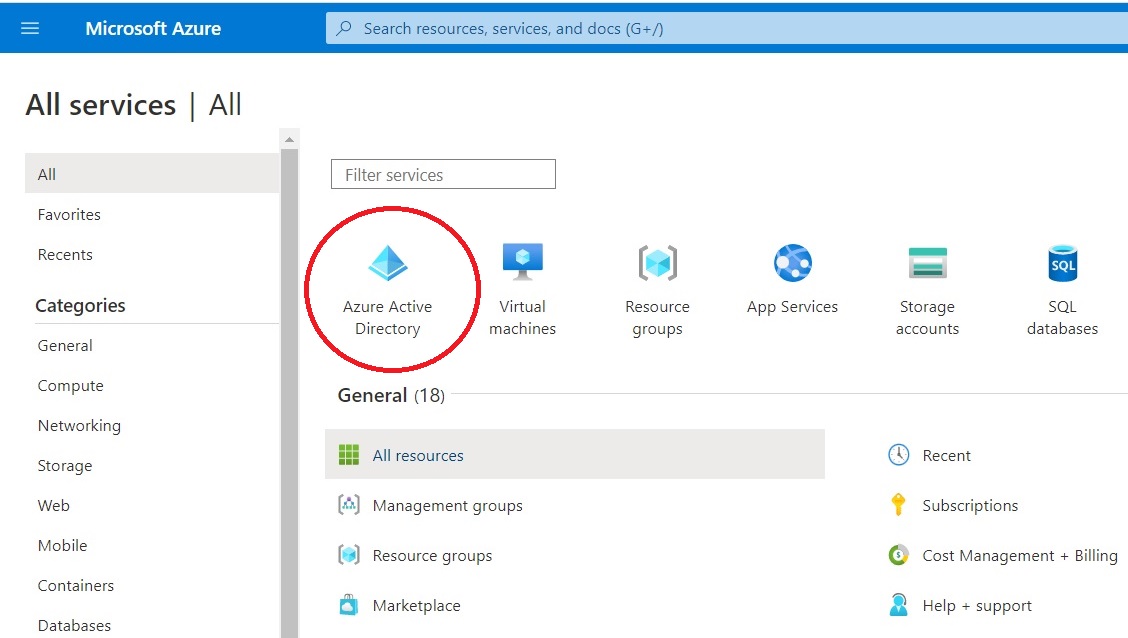

Andare a Azure Active Directory per la propria organizzazione.  |

| 4 |

Andare ad Applicazioni aziendali, quindi fare clic su Aggiungi. |

| 5 |

Fare clic su Aggiungi un'applicazione dalla galleria. |

| 6 |

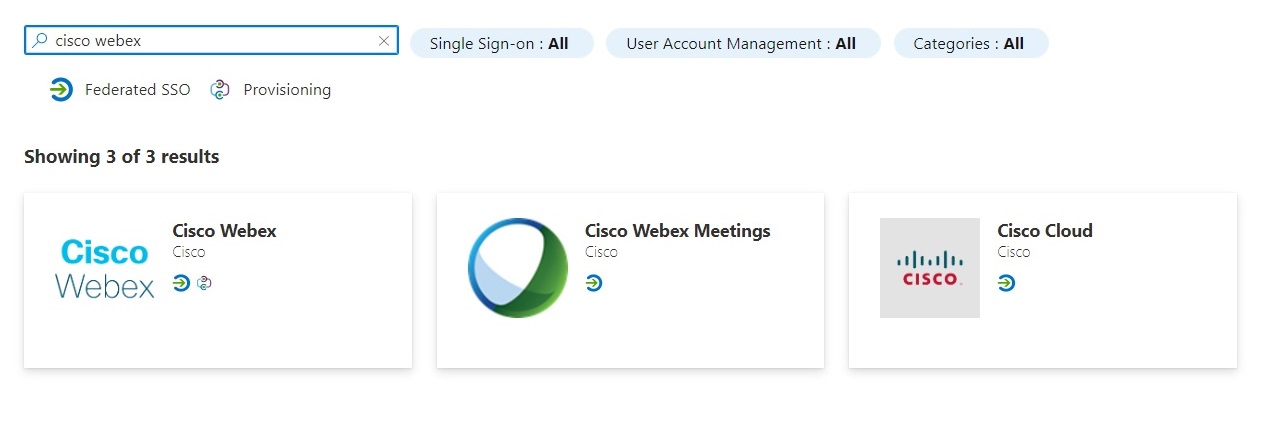

Nella casella di ricerca, digitare Cisco Webex.  |

| 7 |

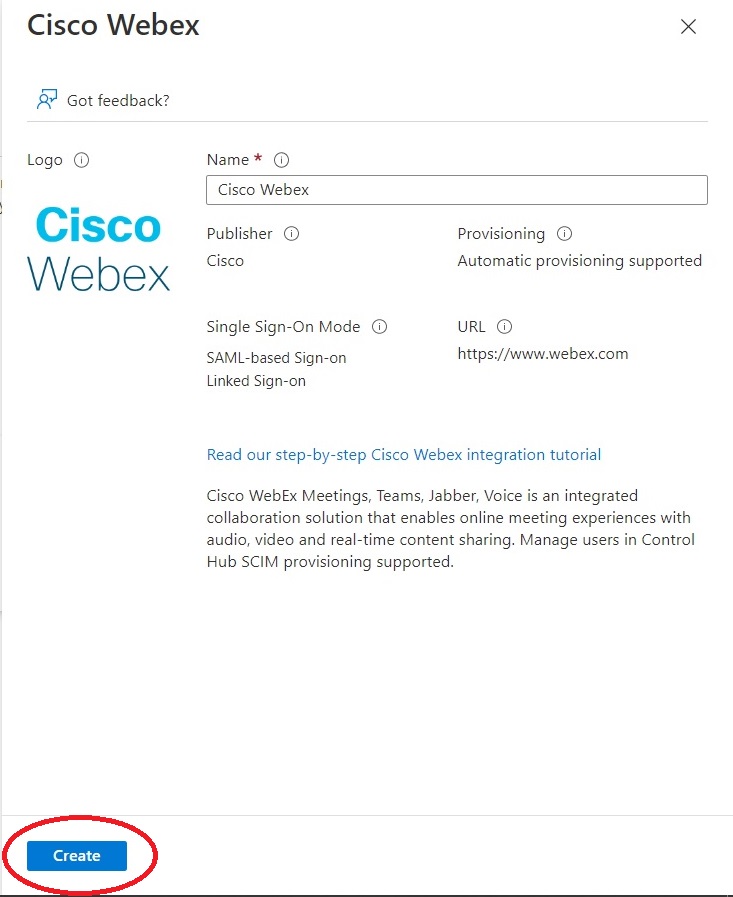

Nel riquadro dei risultati, selezionare Cisco Webex, quindi fare clic su Crea per aggiungere l'applicazione.  |

| 8 |

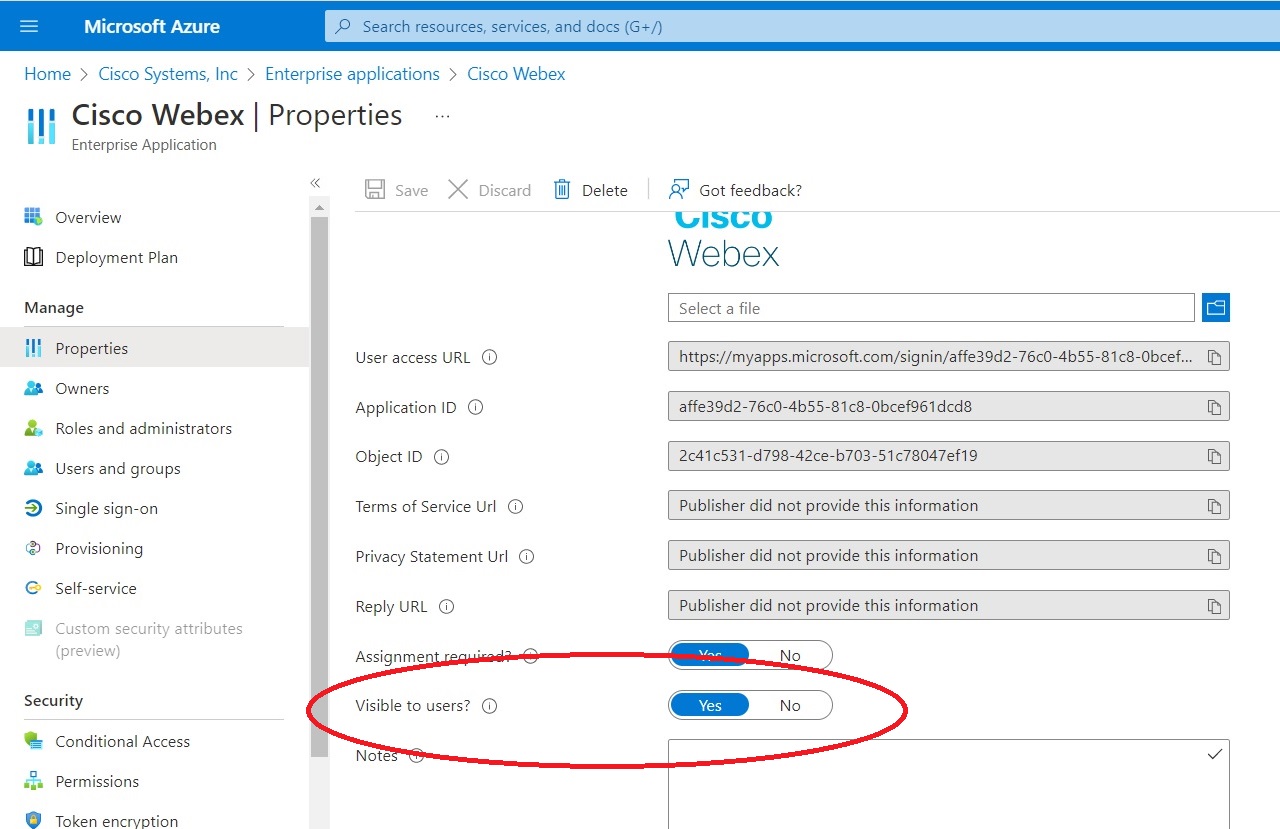

Per accertarsi che l'applicazione Webex aggiunta per il servizio Single Sign-On non sia presente nel portale utente, aprire la nuova applicazione. In Gestisci, fare clic su Proprietà e impostare Visibile agli utenti? su No.  L'app Webex non è visibile agli utenti. |

| 9 |

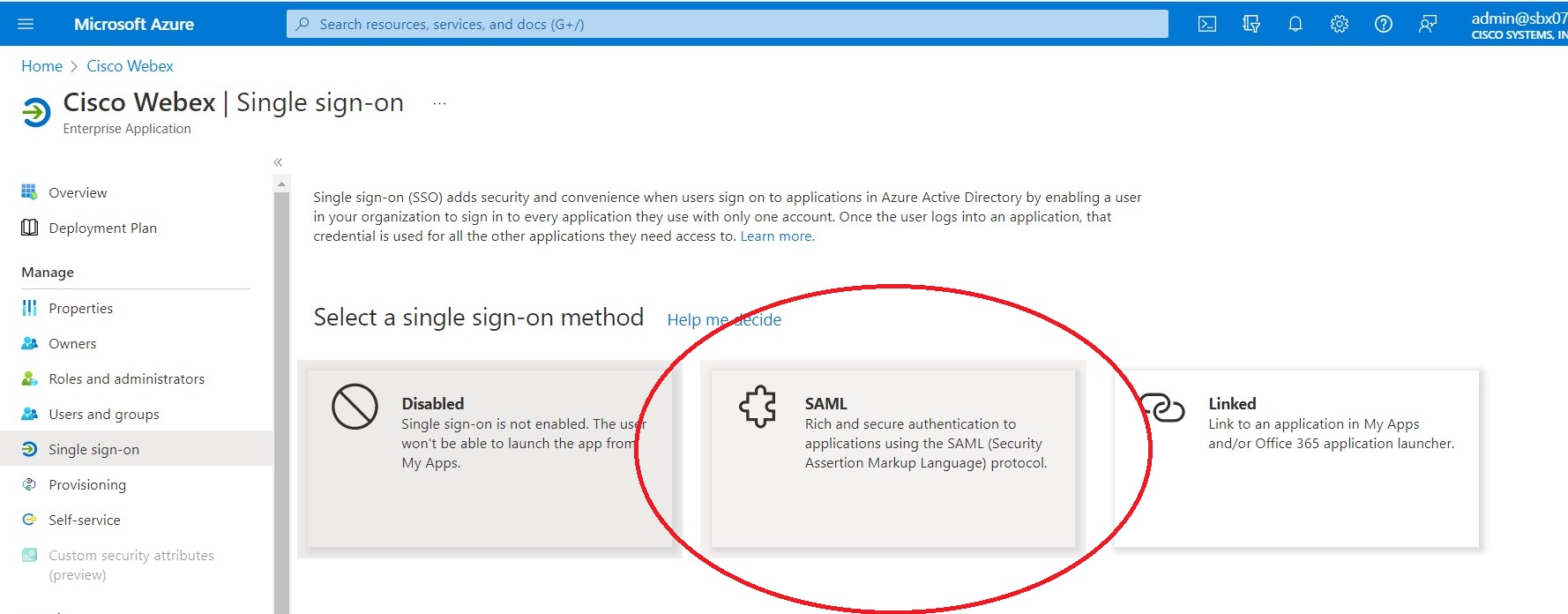

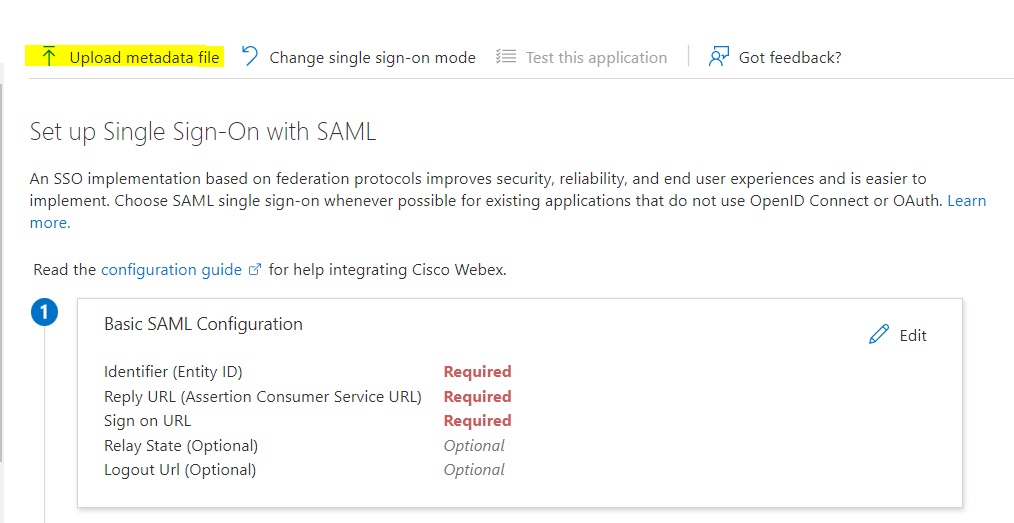

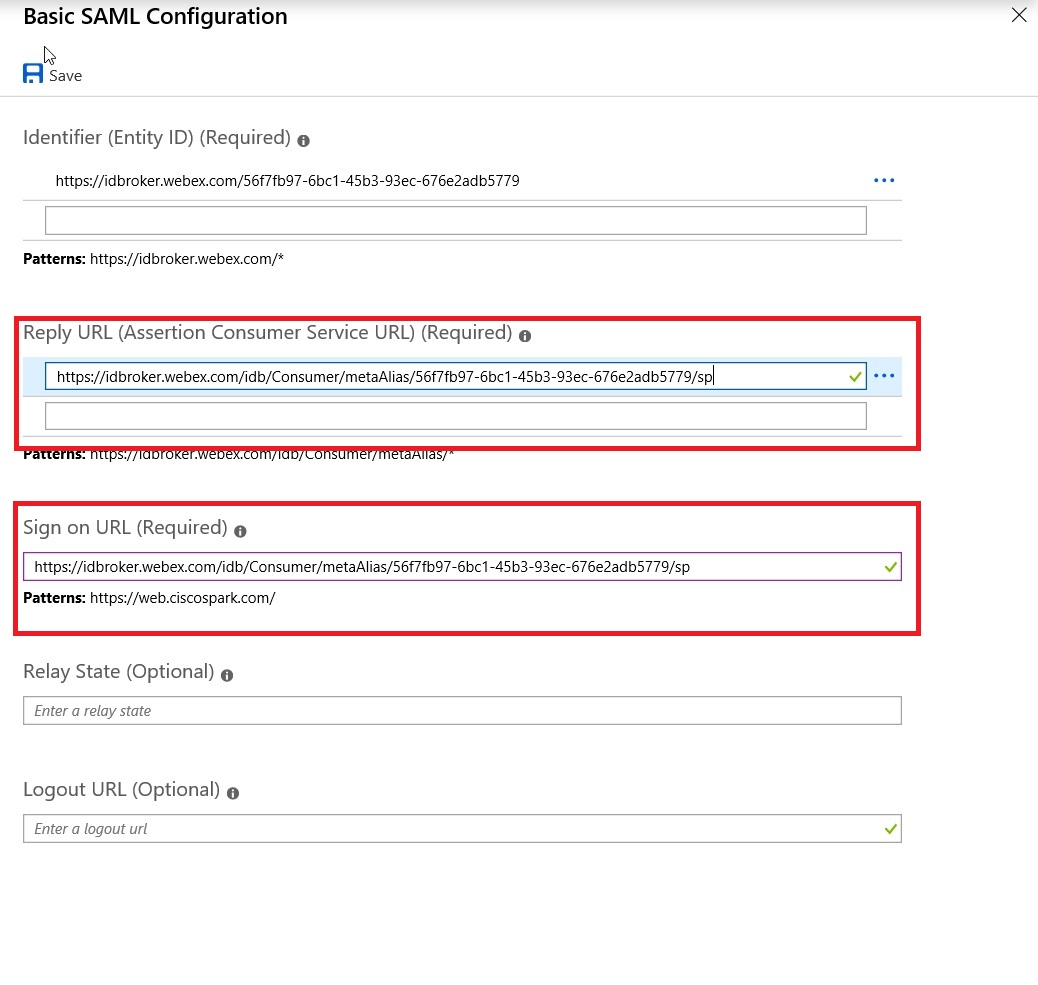

Configurazione del Single Sign-On: |

| 10 |

Vai a Gestisci > Utenti e gruppi, quindi selezionare gli utenti e i gruppi applicabili a cui si desidera concedere l'accesso all'app Webex. |

| 11 |

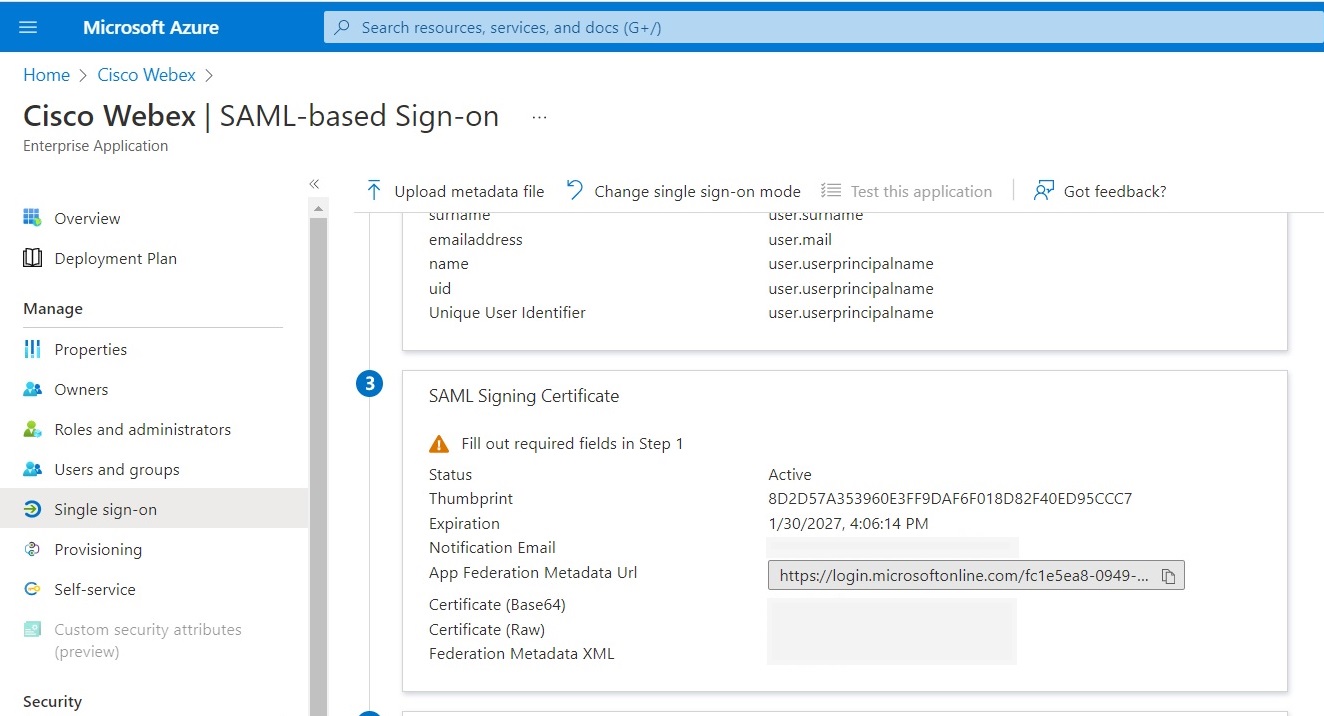

Nella pagina Imposta Single Sign-On con SAML , nella sezione Certificato di firma SAML , fare clic su Scarica per scaricare il file XML dei metadati federati e salvarlo sul computer.  |

Importare i metadati IdP e abilitare l Single Sign-On dopo un test

Dopo aver esportato i metadati Webex , configurato l'IdP e scaricato i metadati IdP nel sistema locale, è possibile importarli nell'organizzazione Webex da Control Hub.

Operazioni preliminari

Non testare l'integrazione SSO dall'interfaccia del provider di identità (IdP). Supportiamo solo flussi avviati a provider di servizi (avvio da SP), pertanto è necessario utilizzare il test dell'hub di controllo SSO per questa integrazione.

| 1 |

Scegli un'opzione:

|

| 2 |

Nella pagina Importa metadati IdP, trascina e rilascia il file di metadati IdP sulla pagina oppure utilizza l'opzione di esplorazione file per individuare e caricare il file di metadati. Fare clic su Avanti.

Se possibile, è necessario utilizzare l'opzione Più sicura. Ciò è possibile solo se l'IdP ha utilizzato una CA pubblica per firmare i relativi metadati. In tutti gli altri casi, occorre utilizzare l'opzione Meno sicura. Ciò include se i metadati non sono firmati, autofirmati o firmati da una CA privata. Okta non firma i metadati, pertanto è necessario scegliere Meno sicuro per un'SSO Okta. |

| 3 |

Selezionare Test configurazione SSOe, quando si apre una nuova scheda del browser, autenticarsi con l'IdP effettuando l'accesso. Se ricevi un errore di autenticazione in tal punto, è possibile che vi sia un problema con le credenziali. Verifica nome utente e password e riprova. Un errore dell'app Webex solitamente indica un problema con l SSO impostazione. In tal caso, esegui nuovamente la procedura, in particolare fai attenzione ai passaggi in cui devi copiare e incollare i metadati Control Hub nell'impostazione IdP. Per visualizzare direttamente l'esperienza di accesso SSO, puoi anche fare clic su Copia URL negli appunti da questa schermata e incollare in una finestra del browser privata. Da qui, puoi eseguire l'accesso con SSO. Questa operazione interrompe i false positives (falso) a causa del token di accesso che potrebbe essere in una sessione esistente dall'accesso. |

| 4 |

Torna alla scheda del browser Control Hub.

La SSO della configurazione del sistema non ha effetto nella propria organizzazione a meno che non si sce pulsante di opzione e si attiva SSO. |

Operazione successivi

Utilizzare le procedure in Sincronizza utenti Okta in Cisco Webex Control Hub se si desidera eseguire il provisioning utenti da OKta nel cloud Webex.

Utilizzare le procedure in Sincronizza utenti Azure Active Directory in Cisco Webex Control Hub se si desidera eseguire il provisioning utenti da Azure AD nel cloud Webex.

È possibile seguire la procedura descritta in Sopprimi e-mail automatiche per disabilitare le e-mail inviate ai nuovi utenti dell'app Webex nella propria organizzazione. Il documento contiene anche le procedure consigliate per l'invio di comunicazioni agli utenti nella tua organizzazione.

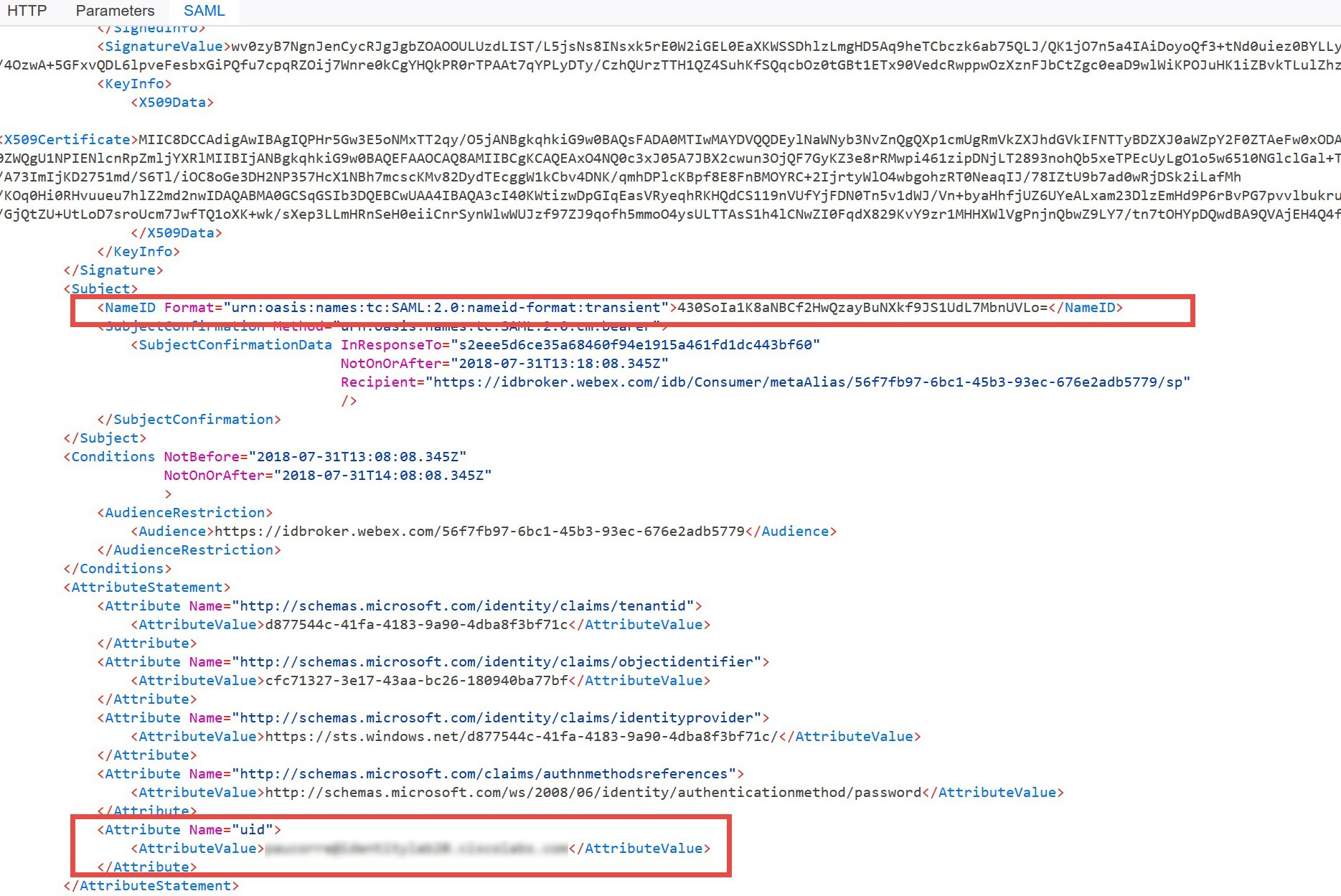

Risoluzione dei problemi dell'integrazione Azure

Quando si esegue il test SAML, accertarsi di utilizzare Mozilla Firefox e installare la funzionalità di traccia SAML da https://addons.mozilla.org/en-US/firefox/addon/saml-tracer/

Controllare l'asserzione che proviene da Azure per accertarsi che il formato di nameid sia corretto e che dispone di un'uid di attributo corrispondente a un utente nell'appWebex.