- Hjem

- /

- Artikkel

Nettverkskrav for Webex for Cisco BroadWorks

I denne artikkelen

I denne artikkelen Tilbakemelding?

Tilbakemelding?Her er en liste over adressene, portene og protokollene som brukes for å koble telefonene dine, Webex-appen og gatewayene til Webex for Cisco BroadWorks. Denne artikkelen er for nettverksadministratorer, spesielt brannmur- og proxy-sikkerhetsadministratorer som bruker Webex for Cisco BroadWorks-tjenester i organisasjonen sin.

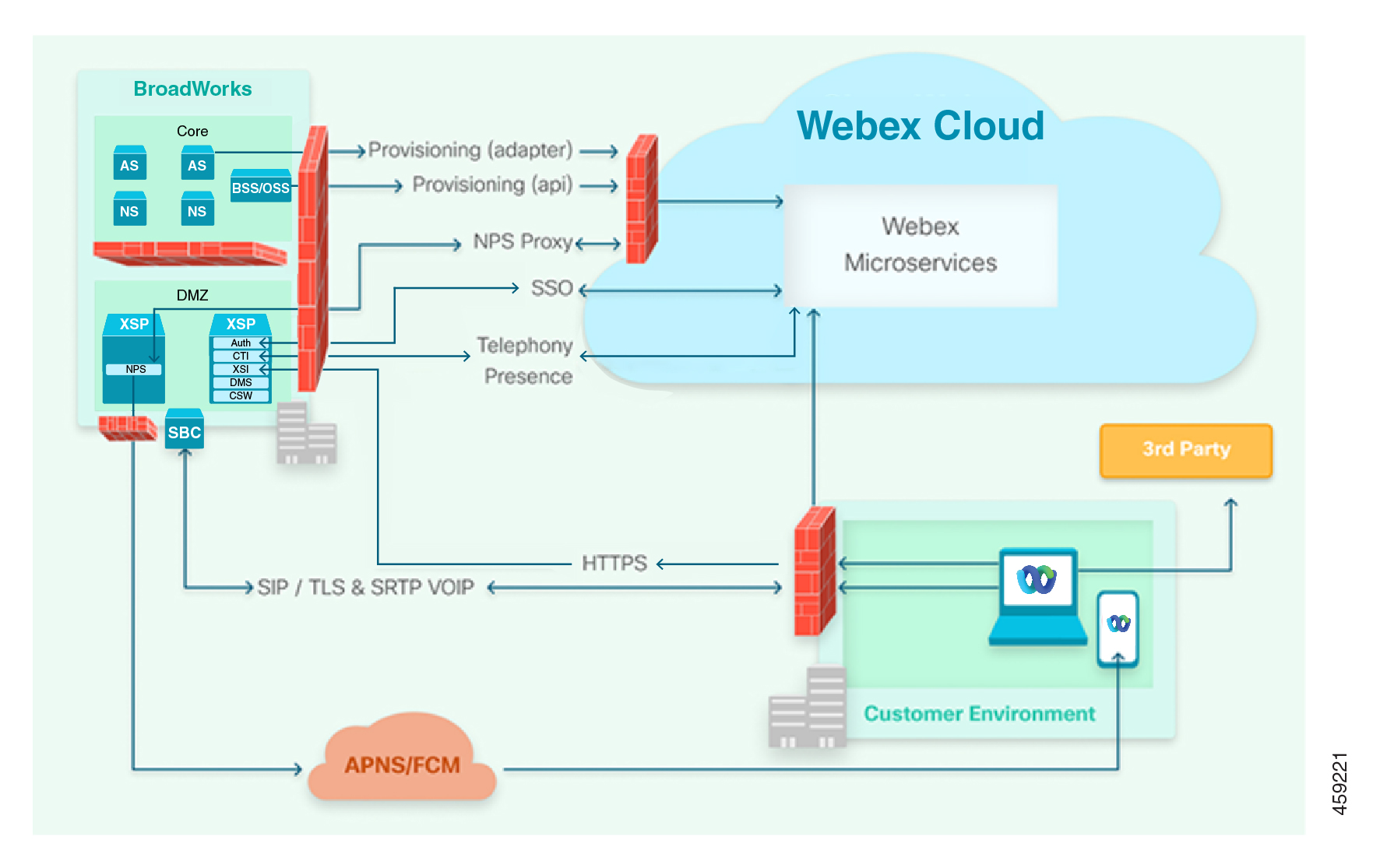

Forbindelseskart

Følgende diagram illustrerer integrasjonspunkter. Poenget med diagrammet er å vise at du må gjennomgå IP-adresser og porter for tilkoblinger inn og ut av miljøet ditt. Tilkoblingene som brukes av Webex for Cisco BroadWorks er beskrevet i de påfølgende tabellene.

Brannmurkravene for normal funksjon av klientapplikasjonen er oppført som referanser siden de allerede er dokumentert på help.webex.com.

Brannmurkonfigurasjon

Tilkoblingskartet og følgende tabeller beskriver tilkoblingene og protokollene som kreves mellom klientene (på eller utenfor kundens nettverk), nettverket ditt og Webex-plattformen.

(Inn i nettverket ditt)

| Hensikt | Kilde | Protokoll | Destinasjon | Destinasjonshavn |

|

WebexCloud CTI/Auth/XSI |

IP-område 23.89.0.0/16 44.234.52.192/26 62.109.192.0/18 64.68.96.0/19 66.114.160.0/20 66.163.32.0/19 69.26.160.0/19 114.29.192.0/19 144.196.0.0/16 150.253.128.0/17 163.129.0.0/16 170.72.0.0/16 170.133.128.0/18 173.39.224.0/19 173.243.0.0/20 207.182.160.0/19 209.197.192.0/19 210.4.192.0/20 216.151.128.0/19 |

HTTPS CTI |

Din XSP |

TCP/TLS 8012 443 |

|

Webex-appen Xsi/DMS |

Noen |

HTTPS |

Din XSP |

443 |

|

Webex-appens VoIP-endepunkter SIP |

Noen |

NIPPE |

Din SBC |

SP-definert protokoll og port TCP/UDP

|

(Utenfor nettverket ditt)

|

Hensikt |

Kilde |

Protokoll |

Destinasjon |

Destinasjonshavn |

|

Brukerprovisjonering via API-er |

Din applikasjonsserver |

HTTPS |

webexapis.com |

443 |

|

Proxy Push-varsler (produksjonstjeneste) |

NPS-serveren din |

HTTPS |

Nåværende FQDN:

For å forbedre DNS-oppløsningshastigheten, anbefaler vi at du bruker riktig FQDN basert på din region i stedet for den nåværende FQDN-en nps.uc-one.broadsoft.com. https://nps.uc-one.broadsoft.com/ Regionbaserte FQDN-er: https://broadworks-idp-proxy-a.wbx2.com/ - USAs østkyst https://broadworks-idp-proxy-r.wbx2.com/ - USAs vestre del https://broadworks-idp-proxy-k.wbx2.com/ - Europa https://broadworks-idp-proxy-d.wbx2.com/ - Saudi-Arabia https://broadworks-idp-proxy-m.wbx2.com/ - Australia |

443 |

|

Webex felles identitet |

NPS-serveren din |

HTTPS |

https://idbroker.webex.com |

443 |

|

Webex felles identitet |

Autorisasjonstjeneste XSP |

HTTPS |

https://idbroker-eu.webex.com/idb https://broadworks-idp-proxy-k.wbx2.com/broadworks-idp-proxy/api/v1/idp/authenticate |

443 |

|

APNS- og FCM-tjenester |

NPS-serveren din |

HTTPS |

Enhver IP-adresse* |

443 |

|

Brukerklargjøring via BroadWorks-klargjøringsadapter |

Din BroadWorks AS |

HTTPS |

https://broadworks-provisioning-bridge-*.wbx2.com/ (hvor * kan være en hvilken som helst bokstav. Den nøyaktige URL-adressen for klargjøring er tilgjengelig i malen du oppretter i Partner Hub) |

443 |

|

Cisco CI-tokenvalidering |

Autorisasjonstjeneste XSP |

HTTPS |

https://cifls.webex.com/federation |

443 |

|

BroadWorks-abonnement og Webex med BroadWorks på Cisco-papir |

Din BroadWorks AS |

HTTPS |

https://wholesale-billing-service-a.wbx2.com - USAs østkyst https://wholesale-billing-service-r.wbx2.com - USAs vestre del https://wholesale-billing-service-k.wbx2.com - Europa https://wholesale-billing-service-d.wbx2.com - Saudi-Arabia https://wholesale-billing-service-m.wbx2.com - Australia |

443 |

Hvis push-varsler utløper på grunn av en forsinkelse i DNS-oppløsningen, øk tidsavbruddsverdien i "/etc/resolv.conf" filen på BroadWorks-serveren.

† Disse områdene inneholder vertene for NPS-proxyen, men vi kan ikke oppgi de nøyaktige adressene. Områdene kan også inneholde verter som ikke er relatert til Webex for Cisco BroadWorks. Vi anbefaler at du konfigurerer brannmuren din til å tillate trafikk til NPS-proxyens FQDN i stedet, for å sikre at utgangen din bare er mot vertene vi eksponerer for NPS-proxy.

* APNS og FCM har ikke et fast sett med IP-adresser.

(Inn i nettverket ditt)

|

Hensikt |

Kilde |

Protokoll |

Destinasjon |

Destinasjonshavn |

|

WebexCloud CTI/Auth/XSI |

IP-område 23.89.0.0/16 44.234.52.192/26 62.109.192.0/18 64.68.96.0/19 66.114.160.0/20 66.163.32.0/19 69.26.160.0/19 114.29.192.0/19 144.196.0.0/16 150.253.128.0/17 163.129.0.0/16 170.72.0.0/16 170.133.128.0/18 173.39.224.0/19 173.243.0.0/20 207.182.160.0/19 209.197.192.0/19 210.4.192.0/20 216.151.128.0/19 |

HTTPS CTI |

Din XSP |

TCP/TLS 8012 TLS 443 |

|

Webex-appen Xsi/DMS |

Noen |

HTTPS |

Din XSP |

443 |

|

Webex-appen VoIP-endepunkter SIP |

Noen |

NIPPE |

Din SBC |

SP-definert protokoll og port TCP/UDP |

(Utenfor nettverket ditt)

|

Hensikt |

Kilde |

Protokoll |

Destinasjon |

Destinasjonshavn |

|

Brukerprovisjonering via API-er |

Din applikasjonsserver |

HTTPS |

webexapis.com |

443 |

|

Proxy Push-varsler (produksjonstjeneste) |

NPS-serveren din |

HTTPS |

Nåværende FQDN:

For å forbedre DNS-oppløsningshastigheten, anbefaler vi at du bruker riktig FQDN basert på din region i stedet for den nåværende FQDN-en nps.uc-one.broadsoft.com. https://nps.uc-one.broadsoft.com/ Regionbaserte FQDN-er: https://broadworks-idp-proxy-a.wbx2.com/ - USAs østkyst https://broadworks-idp-proxy-r.wbx2.com/ - USAs vestre del https://broadworks-idp-proxy-k.wbx2.com/ - Europa https://broadworks-idp-proxy-d.wbx2.com/ - Saudi-Arabia https://broadworks-idp-proxy-m.wbx2.com/ - Australia |

443 |

|

Webex felles identitet |

NPS-serveren din |

HTTPS |

https://idbroker.webex.com https://idbroker-b-us.webex.com |

443 |

|

Webex felles identitet |

Autorisasjonstjeneste XSP |

HTTPS |

https://idbroker.webex.com/idb https://idbroker-b-us.webex.com/idb https://broadworks-idp-proxy-a.wbx2.com/broadworks-idp-proxy/api/v1/idp/authenticate https://broadworks-idp-proxy-r.wbx2.com/broadworks-idp-proxy/api/v1/idp/authenticate |

443 |

|

APNS- og FCM-tjenester |

NPS-serveren din |

HTTPS |

Enhver IP-adresse* |

443 |

|

Brukerprovisjonering via BWKS-provisjoneringsadapter |

Din BroadWorks AS |

HTTPS |

https://broadworks-provisioning-bridge-*.wbx2.com/ (hvor * kan være en hvilken som helst bokstav. Den nøyaktige URL-adressen for klargjøring er tilgjengelig i malen du oppretter i Partner Hub) |

443 |

|

Cisco CI-tokenvalidering |

Autorisasjonstjeneste XSP |

HTTPS |

https://cifls.webex.com/federation |

443 |

|

BroadWorks-abonnement og Webex med BroadWorks på Cisco-papir |

Din BroadWorks AS |

HTTPS |

https://wholesale-billing-service-a.wbx2.com - USAs østkyst https://wholesale-billing-service-r.wbx2.com - USAs vestre del https://wholesale-billing-service-k.wbx2.com - Europa https://wholesale-billing-service-d.wbx2.com - Saudi-Arabia https://wholesale-billing-service-m.wbx2.com - Australia |

443 |

Hvis push-varsler utløper på grunn av en forsinkelse i DNS-oppløsningen, øk tidsavbruddsverdien i "/etc/resolv.conf" filen på BroadWorks-serveren.

† Disse områdene inneholder vertene for NPS-proxyen, men vi kan ikke oppgi de nøyaktige adressene. Områdene kan også inneholde verter som ikke er relatert til Webex for Cisco BroadWorks. Vi anbefaler at du konfigurerer brannmuren din til å tillate trafikk til NPS-proxyens FQDN i stedet, for å sikre at utgangen din bare er mot vertene vi eksponerer for NPS-proxy.

* APNS og FCM har ikke et fast sett med IP-adresser.

Domener og URL-er for Webex for BroadWorks

|

Domene / URL-adresse |

Beskrivelse |

Webex-apper og -enheter som bruker disse domenene / URL-er |

|---|---|---|

|

*.webex.com |

Webex kjernetjenester for anrop, møter og meldinger som autentisering osv. |

Alle |

|

*.wbx2.com og *.ciscospark.com |

Webex-mikrotjenester, som programvareoppgraderingstjeneste. |

Alle |

Hvis nettverksbrannmuren din støtter tillatelseslister for domener for http-trafikk, som *.webex.com, Det anbefales på det sterkeste å tillate alle disse domenene.

Webex Meetings/Messaging - Nettverkskrav

MPP-enhetene er nå integrert i Webex Cloud for tjenester som samtalehistorikk, katalogsøk og møter. Nettverkskravene for disse Webex-tjenestene finner du i Nettverkskrav for Webex-tjenester. Disse kravene gjelder også ved distribusjon av Webex-videoenheter.

IP-undernett for Webex-medietjenester

IP-undernettene som er oppført nedenfor, er for Webex-medietjenester. Filtrering av Webex-signaltrafikk etter IP-adresse støttes ikke, ettersom IP-adressene som brukes av Webex er dynamiske og kan endres når som helst. HTTP-signaltrafikk til Webex-tjenester kan filtreres etter URL/domain i Enterprise Proxy-serveren din før den videresendes til brannmuren din.

| IPv6-adresseområder for medietjenester |

|---|

|

Asia-Stillehavsregionen - 2402:2500::/34 |

|

AMER - 2607:fcf0::/34 |

|

EMEA - 2a00:a640::/34 |

For mer informasjon, se Nettverkskrav for Webex-tjenester.

Dokumentrevisjonshistorikk

|

Dato |

Vi har gjort følgende endringer i denne artikkelen |

|---|---|

|

17. februar 2026 |

La til URL-er og FQDN-er for engrosfaktureringstjenester i Australia under EMEA Egress Rules og USA Egress Rules. |

|

6. februar 2026 |

La til URL-er og FQDN-er for saudiske grossistfaktureringstjenester under EMEA Egress Rules og USA Egress Rules. |

|

10. september 2025 |

Lagt til seksjon IP-undernett for Webex-medietjenester. |

|

8. oktober 2024 |

Fjernet IP-adressen fra raden for Proxy Push Notifications (produksjonstjeneste) for EMEA Ingress Rules og USA Ingress Rules. |

|

9. oktober 2023 |

La til BroadWorks-abonnement og Webex med BroadWorks på Cisco-papir krav i EMEA- og USA-utgangsregler. |

|

1. august 2023 |

Oppdaterte EMEA-utgangsregler og USA-utgangsregler. |

|

20. juli 2023 |

Oppdaterte IP-undernett for medietjenester for EMEA Ingress Rules og USA Ingress Rules. |

|

12. oktober 2022 |

Laget formatting/editorial kun endringer. Ingen endringer gjort i innholdet. |

|

31. august 2022 |

Vi la til følgende domene, IP-adresse og porter i Webex for BroadWorks-nettverkskravene. |