- Strona główna

- /

- Artykuł

| Najlepsze praktyki dotyczące zabezpieczeń aplikacji Webex

W tym artykule

W tym artykule Opinia?

Opinia?Aplikacja Webex korzysta z różnych struktur bezpieczeństwa, aby chronić pliki i wiadomości podczas przesyłania i przechowywania w chmurze. Możesz także określić, kto może wyświetlać zawartość lub dołączać do spotkań.

Twórz przestrzenie z odpowiednimi osobami

Aplikacja Webex łączy wiadomości, spotkania i połączenia w jednym miejscu z przestrzeni i zespołów, które tworzysz z innymi ludźmi. Możesz także zaprosić do współpracy osoby spoza organizacji, takie jak dostawcy i odbiorcy. Ponieważ tak łatwo jest zbliżyć ludzi, zastanów się, jak chcesz kontrolować, kto jest w przestrzeni.

Aplikacja Webex App wykorzystuje zaawansowane algorytmy kryptograficzne do ochrony treści, które udostępniasz i wysyłasz. Jedynymi osobami, które mogą wyświetlać pliki i wiadomości w przestrzeni, są osoby zaproszone do tego obszaru lub upoważnione osoby.

Moderowanie obszarów

Możesz dodać dodatkowe zabezpieczenia, dodając moderatorów dla zespołów i przestrzeni z poufnymi informacjami. Moderatorzy mogą kontrolować, kto ma dostęp do obszaru, kto może dodawać inne osoby, kto widzi udostępniane informacje i może usuwać pliki i wiadomości.

Użytkownicy bezpłatnej aplikacji Webex mogą tworzyć zespoły i dodawać moderatorów do przestrzeni ogólne, ale nie mogą dodawać moderatorów do zwykłych przestrzeni.

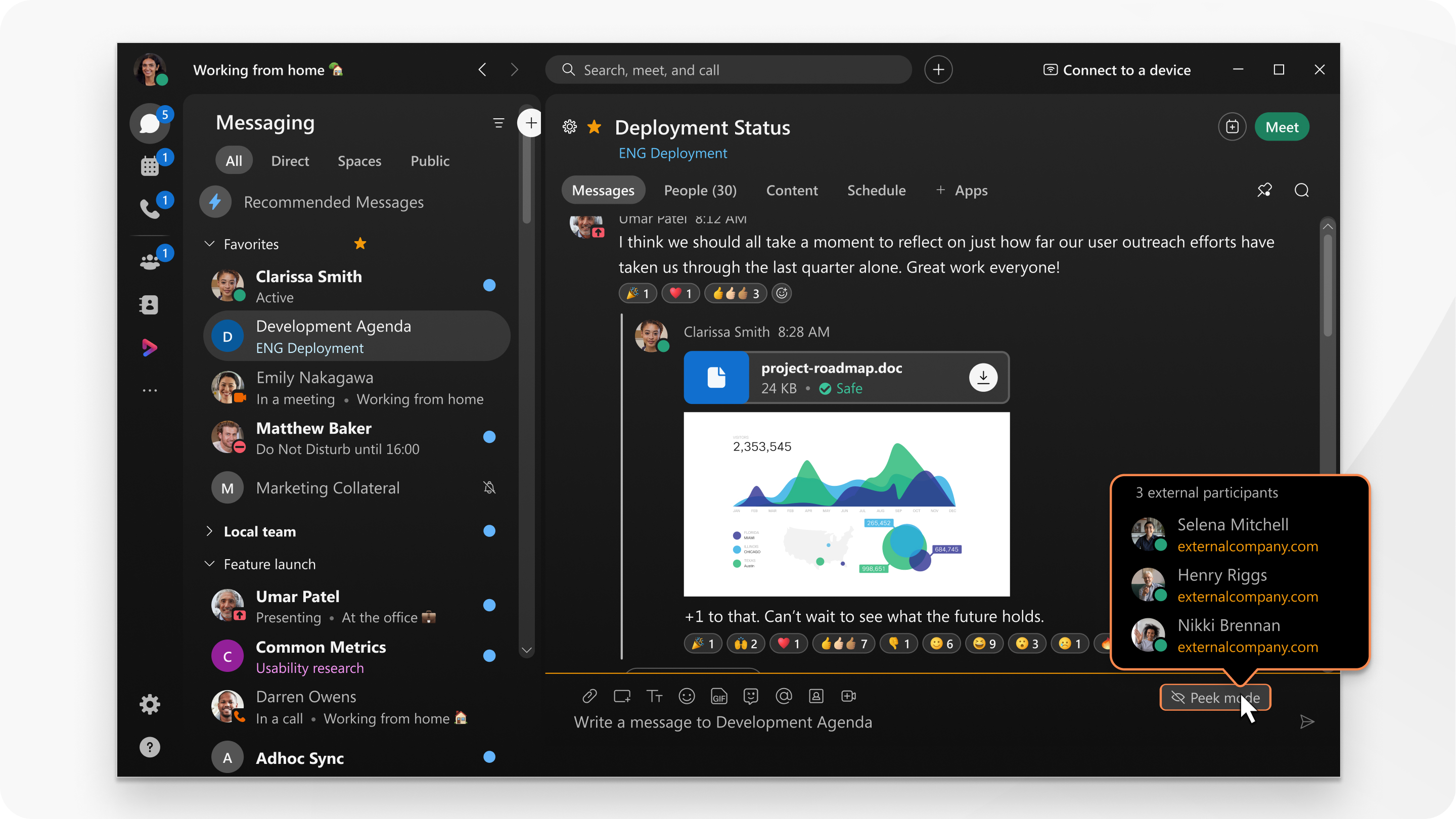

Sprawdzanie, czy istnieją osoby spoza organizacji

Przed wysłaniem wiadomości sprawdź, czy w przestrzeni znajdują się użytkownicy zewnętrzni, aby przypadkowo nie udostępnić poufnych informacji.

Jeśli spacje obejmują osoby spoza firmy, zobaczysz obszary w wyróżnionych przestrzeniach, takie jak obramowanie, tło, ikona w obszarze wiadomości i ich adresy e-mail.

Dołączanie do bezpiecznych spotkań i ich prowadzenie

W zależności od tego, czy masz konto Webex Meetings i Webex App, czy tylko konto Webex App, istnieje kilka sposobów zabezpieczania spotkań - blokowanie spotkań, ograniczanie dostępu.

Sprawdzanie, kto bierze udział w spotkaniu

Gdy planujesz spotkanie w przestrzeni, obejmuje ono wszystkich w Twoim obszarze w określonym dniu i godzinie, niezależnie od tego, czy jest to przestrzeń z jedną czy więcej osobami. Sprawdź, kto znajduje się w przestrzeni, zanim zaplanujesz spotkanie. Możesz także dowiedzieć się, kto dołączył do Twojegospotkania.

Blokowanie spotkania

Dostępne z kontem Webex Meetings z obsługą.

Możesz zablokować spotkania po ich rozpoczęciu z aplikacji Webex. Jeśli nie zablokujesz spotkania, każdy, kto ma link do spotkania, może do niego dołączyć. Nikt nie może wejść do pokoju, dopóki go nie odblokujesz lub nie wpuściszdo środka.

Usuwanie niezaproszonych osób ze spotkania

Dostępne z kontem Webex Meetings z obsługą.

Jeśli ktoś, kto nie został zaproszony, bierze udział w spotkaniu, możesz w dowolnym momencie usunąć tę osobę ze spotkania.

Co mogą robić administratorzy witryn

Administratorzy witryny mają możliwość skonfigurowania w organizacji funkcji korzystających z istniejących zasad zabezpieczeń:

Synchronizowanie katalogów pracowników

Synchronizuj katalogi pracowników z aplikacją Webex . Automatycznie rozpoznaje, kiedy ktoś opuścił firmę, więc byli pracownicy nie będą mogli uzyskać dostępu do danych firmy za pomocą aplikacji Webex.

Włączanie logowania jednokrotnego (SSO)

Logowanie jednokrotne (SSO), które używa jednego unikatowego identyfikatora, aby zapewnić osobom w organizacji dostęp do wszystkich aplikacji korporacyjnych. Administratorzy mogą konfigurować logowanie jednokrotne dla aplikacji Cisco Webex.

Wymuszanie standardów bezpieczeństwa haseł

Po skonfigurowaniu logowania jednokrotnego możesz również upewnić się, że aplikacja Webex wymaga haseł i uwierzytelniania. Aplikacja Webex App obsługuje dostawców tożsamości używających protokołów SAML (Security Assertion Markup Language) 2.0 i Open Authorization (OAuth) 2.0.

Aplikacja Webex App szyfruje wiadomości, pliki i nazwy przestrzeni na urządzeniu przed wysłaniem ich do chmury. Gdy dane docierają na nasze serwery, są już zaszyfrowane. Jest przetwarzany i przechowywany do momentu odszyfrowania na urządzeniu. Aplikacja nie może jednak zapewnić silnego szyfrowania wiadomości i plików połączonych z narzędziami automatyzacji w aplikacji, takimi jak boty lub integracje, ani z dokumentami Adobe Acrobat PDF i Microsoft Word wysyłanymi do przestrzeni z box.

Używamy protokołu Secure Hypertext Transfer Protocol (HTTPS) do szyfrowania danych podczas przesyłania między urządzeniem a naszymi serwerami, co chroni tożsamość zarówno nadawców, jak i odbiorców.

Nasze silne szyfrowanie wykorzystuje Advanced Encryption Standard (AES) 128, AES256, Secure Hash Algorithm (SHA) 1, SHA256 i RSA.

W przypadku udostępniania audio, wideo i ekranu szyfrujemy udostępnioną zawartość przy użyciu protokołu SRTP (Secure Real-Time Transport Protocol).

Inne zasoby

Seria dokumentów technicznych Cloud Collaboration Security - Cisco Webex Application Security

Cisco Webex Bezpieczeństwo i prywatność

Cisco Webex Tech Ops and Security — często zadawane pytania (FAQ)