Conectar ao Webex Edge

Comentários?

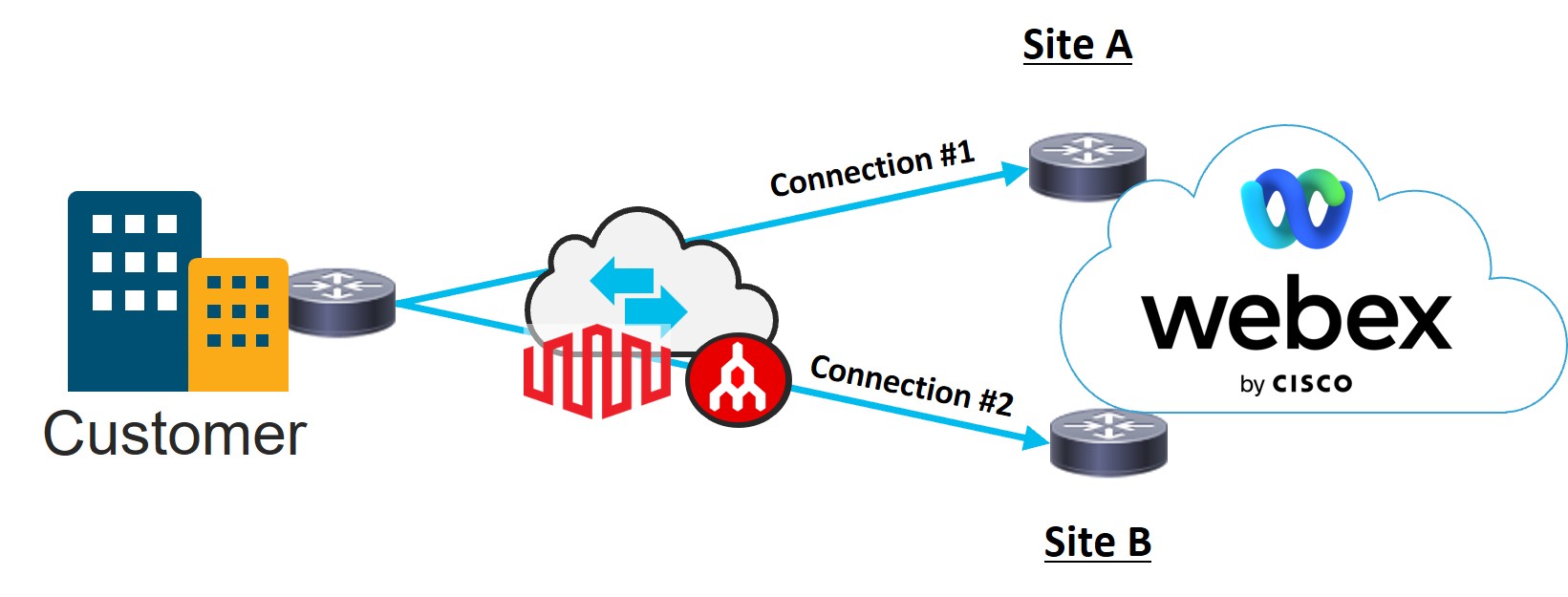

Comentários?O Edge Connect utiliza um provedor de troca de nuvem, seja Equinix ou Megaport, para conectar perfeitamente a borda de roteamento do cliente aos roteadores de borda da rede principal do Webex por meio de uma conexão de peering de rede privada. Essa conexão de peering melhora significativamente a experiência de chamadas, agentes de call center e usuários de reuniões, graças à largura de banda garantida e à conectividade direta, o que reduz a latência da rede, a perda de pacotes e a instabilidade (jitter).

A conexão entre o equipamento do cliente e o roteador de borda do provedor Webex ajuda a garantir baixa latência. Como regra geral, conecte-se aos data centers de acesso ao Webex Edge Connect em sua região para acessar os serviços do Webex. Clientes de grande porte com uma rede nacional ou internacional devem considerar a possibilidade de estabelecer peering regional com o Webex para reduzir ainda mais a latência.

Para obter informações de referência sobre o fluxo de trabalho de estrutura do provedor de troca em nuvem, visite a documentação em https://docs.equinix.com/ ou https://docs.megaport.com.

A latência da rede pode afetar de forma negativa a experiência do usuário Webex. A latência pode ser influenciada por localização geográfica, padrões de roteamento de internet, método de conectividade de rede (LAN em comparação com Wi-Fi) do usuário e a integridade geral dos caminhos de rede entre cada ponto de conexão.

Consulte também a Arquitetura Preferencial da Cisco para Webex Edge Connect para Webex Meetings, Calling Multi-Tenant e Instância Dedicada, que fornece informações detalhadas sobre o design e a implementação do Edge Connect.

| Data da revisão | Informações novas ou alteradas |

|---|---|

| 25 de fevereiro de 2026 |

Intervalos de IP adicionados ao Webex Calling (Por Teatro):

|

| 09 de junho de 2025 |

|

| 20 de setembro de 2024 |

Esta atualização da documentação, assim como a anterior, visa a correspondência com as rotas anunciadas pelo BGP. Intervalos de IP adicionados ao Webex Meetings (Por Sala de Reuniões):

Intervalos de IP adicionados ao Webex Calling (Por Teatro):

Adicionada uma nota em Intervalos de blocos de IP público do Webex por teatro e solução. |

| 28 de agosto de 2024 |

Intervalos de IP adicionados ao Webex Meetings (Por Sala de Reuniões):

Intervalos de IP adicionados ao Webex Calling (Por Teatro):

Intervalos de IP removidos de Webex Meetings (Por Sala de Reuniões):

Intervalos de IP removidos de Chamadas Webex (Por Teatro):

|

| 1º de agosto de 2024 |

Intervalos de IP adicionados ao Webex Calling (Por Teatro):

|

| 14 de agosto de 2023 |

Os seguintes intervalos de IP entrarão em funcionamento em 15 de setembro de 2023. Intervalos de IP adicionados ao Webex Meetings (Por Sala de Reuniões):

|

| 17 de julho de 2023 |

Intervalos de IP adicionados ao Webex Meetings (Por Sala de Reuniões):

Intervalos de IP removidos de Webex Meetings (Por Sala de Reuniões):

|

| 12 de abril de 2023 |

Intervalos de IP adicionados ao Webex Meetings (Por Sala de Reuniões):

|

| 28 de março de 2023 | Artigo reestruturado em formato de abas. Histórico de revisões do artigo adicionado, a partir de 17 de março. |

| 17 de março de 2023 |

Intervalos de IP adicionados ao Webex Meetings (Por Sala de Reuniões):

Intervalos de IP removidos de Webex Meetings (Por Sala de Reuniões):

|

A seguir estão os requisitos de base para estabelecer conexões dedicadas do Edge Connect:

-

Uma conexão e porta ativas no Equinix ou Megaport Cloud Exchange.

-

Um Número de Sistema Autônomo (ASN) Border Gateway Protocol ou Protocolo BGP (BGP) público ou privado.

-

O cliente forneceu os endereços IP para ambos os lados da conexão de peering BGP.

-

O espaço de endereço do link de peering BGP, que é um IP público com prefixo /30 ou /31

-

O seu espaço IP público anunciado (deve ser independente do provedor)

-

Um espaço de IP público e independente de provedor.

-

O Connect Edge não aceita anúncios de prefixo privado como RFC1918.

-

Uma equipe de TI com conhecimento de BGP e princípios de conexões dedicadas.

-

Um dispositivo de rede capaz de executar marcação BGP e 802.1Q.

-

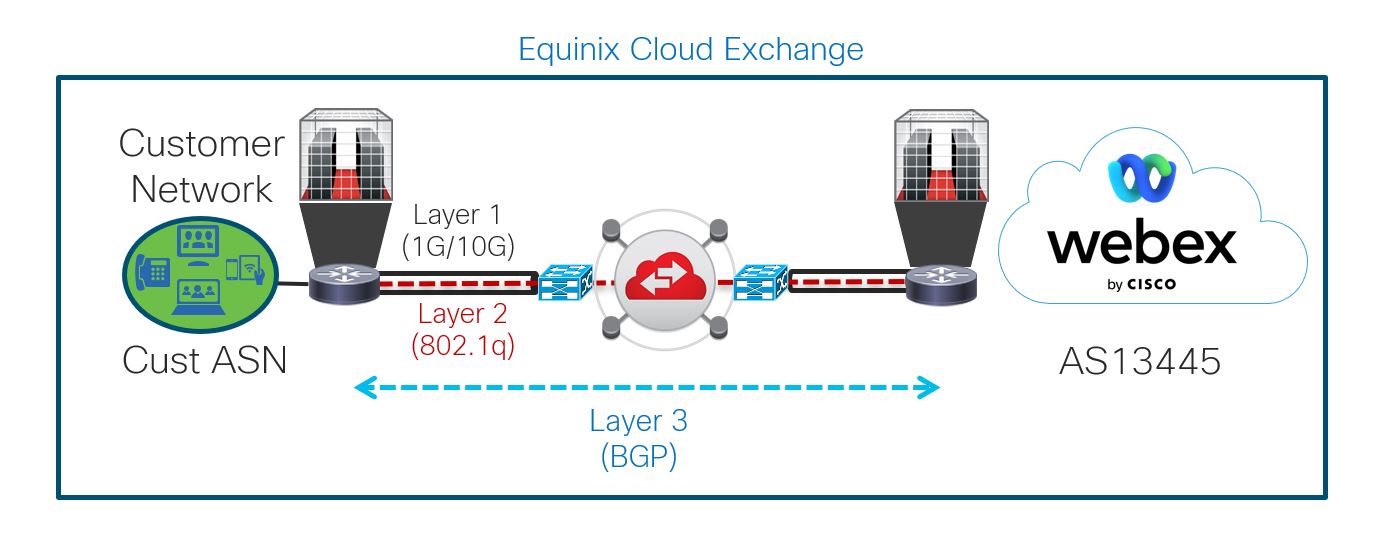

Camada 1 – Conectividade física através da Equinix ou Megaport.

-

Camada 2 – Conectividade de enlace de dados através da Equinix ou Megaport.

-

Camada 3 – Conectividade de rede com Webex através do Equinix ou Megaport Cloud Fabric.

Para configurar o Edge Connect, você precisa primeiro trabalhar com um representante da Equinix ou da Megaport em duas tarefas: estabelecer conectividade física e estabelecer conectividade de enlace de dados. Quando essas tarefas estiverem concluídas, você pode continuar para a terceira tarefa: Estabelecendo conectividade de rede com o Webex através do Portal Webex Edge Connect.

O diagrama ilustra as conexões da Camada 1, Camada 2 e Camada 3 que devem ser configuradas para configurar o Edge Connect nas tarefas correspondentes.

Conectividade física

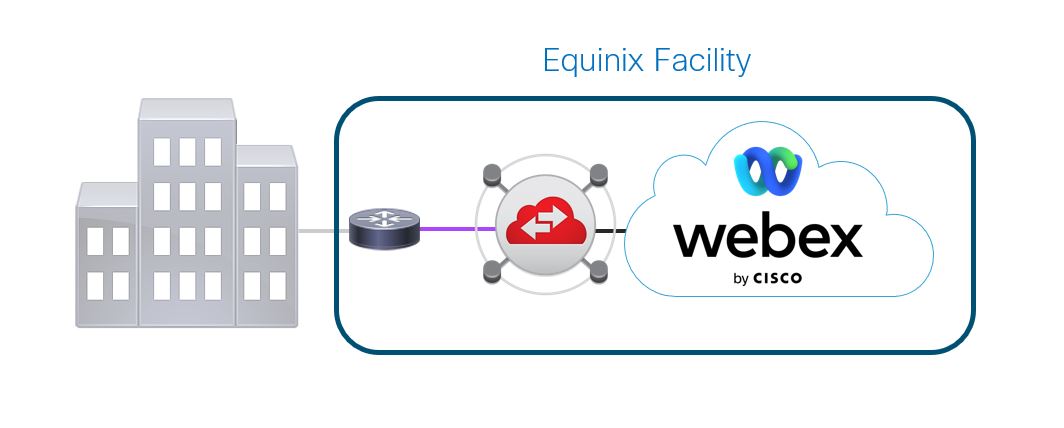

Você precisará consultar um representante da Equinix ou da Megaport para configurar sua conectividade física e de enlace de dados. Existem três métodos disponíveis para o fornecimento de conectividade física para a conexão de borda.

-

Uma interconexão local da Equinix ou Megaport conecta o seu roteador em uma instalação da Equinix ou Megaport ao switch da malha. O segmento roxo abaixo mostra a conexão que deve ser feita entre a gaiola e o interruptor de tecido.

Esses são os centros de dados onde os clientes podem se conectar para acessar a infraestrutura principal do Webex.

Locais da América do Norte

Locais internacionais

-

Ash ltda, VA, EUA

-

Chicago, IL, EUA

-

Dallas, Texas, EUA

-

Nova York, NY, EUA

-

São José, CA, EUA

-

Montreal, Canadá

-

Toronto, Canadá

-

Amsterdam, NL

-

Londres, GB

-

Ltda, DE

-

Cingapura, SG

-

Sydney, Austrália

-

Tóquio, JP

-

-

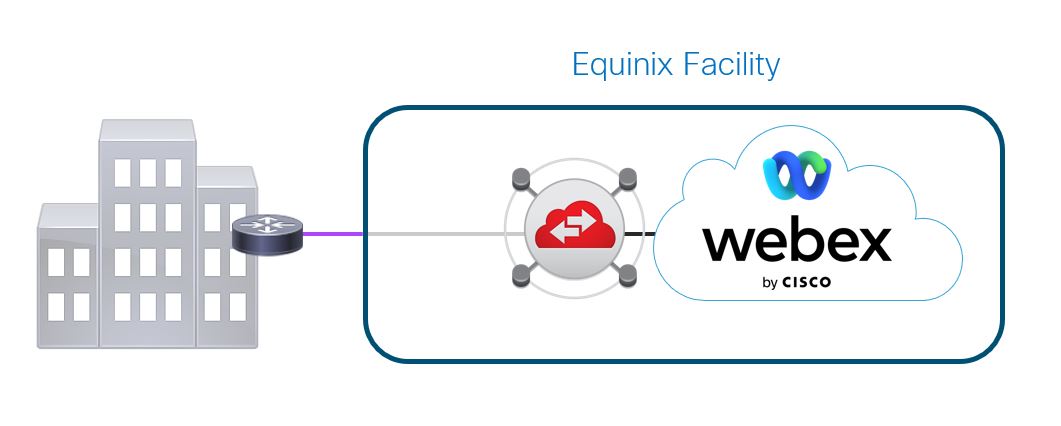

Uma conexão de rede que cria um circuito entre seu prédio e a instalação Equinix ou Megaport mais próxima que esteja hospedada na nuvem Webex. O segmento roxo abaixo mostra a conexão que deve ser feita entre seu prédio e uma instalação da Equinix ou da Megaport.

-

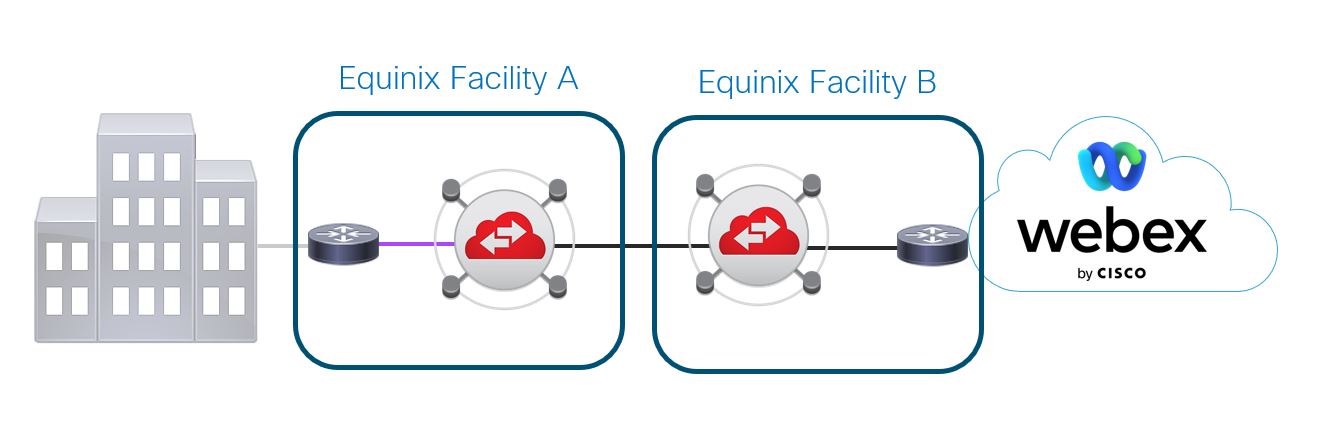

Existe uma instalação da Equinix ou da Megaport, a Instalação A, perto do seu prédio, mas ela não está localizada no mesmo espaço físico que a nuvem da Webex. Você pode criar um circuito entre seu prédio e a Instalação A. A Equinix ou a Megaport então conectam a Instalação A a uma instalação que utiliza o mesmo data center da nuvem Webex, a Instalação B, por meio de suas respectivas redes.

O segmento roxo e a nuvem na imagem abaixo mostram a conexão que deve ser feita com a infraestrutura do provedor de troca de nuvem na Instalação A, o circuito de conexão entre a instalação da Equinix ou Megaport mais próxima de você e a instalação de colocation da Equinix ou Megaport.

Conectividade de enlace de dados

Você deve provisionar uma conexão de circuito virtual Ethernet para o Webex usando o site do provedor Cloud Exchange com uma chave de serviço fornecida pela Cisco após a configuração da infraestrutura do Webex.

Consulte a Arquitetura Preferencial da Cisco para Webex Edge Connect para Webex Meetings, Chamadas Multi-Tenant e Instância Dedicada para obter informações sobre como criar uma conexão.

Consulte a Arquitetura Preferencial da Cisco para Webex Edge Connect para Webex Meetings and Calling para obter informações sobre como criar uma conexão.

Detalhes técnicos de política de roteamento

-

O ASN de BGP público do Webex é 13445.

-

O prefixo de comprimento máximo Webex anuncia é /24. O prefixo de comprimento máximo que o Webex aceita é /29.

-

O número de rotas que o Webex anuncia pode mudar ao longo do tempo. Recomendamos que os clientes permitam 500 rotas do Webex nas peering BGP.

-

O número máximo de rotas que o Webex aceita é 100.

-

Os clientes podem usar a detecção de encaminhamento bidirecional (BFD). O BFD está habilitado com um valor padrão de 300 ms x 3 nos roteadores Webex Edge para links Edge Connect para Reuniões e Chamadas e 300 ms x 3 para links Edge Connect para Instâncias Dedicadas.

-

Todas as rotas do Webex estão incluídas nos anúncios de BGP.

-

Técnicas de engenharia de tráfego do cliente como NAT, BGP AS-PATH prependentes ou comunidades BGP predefinidas estão disponíveis para influenciar os fluxos de tráfego dentro do Cisco Backbone. Comunidades BGP podem ser implementadas para limitar o escopo da propagação de rota do cliente entre as áreas geográficas do Webex.

-

Os clientes podem usar o Portal WebEx Looking Glass para consultar as rotas BGP anunciadas e executar o ping e testes de traceroute.

AS-PATH pré-pendente não é suportado ao usar ASNs privados. Isso é porque para suportar o PRIVATE ASNs no Edge Connect, o Webex retira o ASN depois de entrar na rede backbone do Webex. Recomenda-se usar as Comunidades de Prioridade de Link em vez disso para afetar as prioridades do caminho de roteamento BGP do Webex de volta para a rede privada.

Intervalos de IP público Webex bloqueados por área e solução

Aconselhamos aos nossos clientes aceitar todas as rotas do Webex com um comprimento de prefixo menor ou igual a 24. Anúncios de rotas podem mudar ao longo do tempo, portanto, os clientes não devem definir filtors usando listas de prefixos de IP. As listas de prefixos são meramente informativas. Use Requisitos de rede para serviços Webex e Informações de referência de porta para chamadas Webex CIDRs para criar regras de firewall. Além disso, os clientes podem criar filtros personalizados usando comunidades BGP para aceitar rotas com base em localização geográfica ou na solução Webex (Webex Meetings ou Webex Calling).

As notificações do Edge Connect são enviadas aos contatos de notificação, administradores do Webex Control Hub, quando o Webex anuncia um novo intervalo de sub-rede IP ou remove uma sub-rede IP. Esses e-mails refletem as datas em que ocorrerão quaisquer alterações na rede.

Webex Meetings (Por teatro)

AMER

-

23.89.0.0/18

-

23.89.0.0/20

-

23.89.16.0/20

-

23.89.32.0/20

-

23.89.48.0/20

- 23.89.192.0/20

- 23.89.208.0/20

-

64.68.96.0/19

-

64.68.104.0/21

-

66.163.32.0/19

-

66.163.52.0/24

-

66.163.53.0/24

-

144.196.0.0/19

-

144.196.32.0/20

-

144.196.48.0/20

-

144.196.128.0/19

-

144.196.224.0/20

-

144.196.240.0/20

-

150.253.128.0/18

-

150.253.160.0/21

-

163.129.0.0/19

-

170.72.128.0/18

-

170.72.128.0/20

-

170.72.144.0/21

-

170.72.152.0/21

-

170.72.160.0/20

-

170.72.192.0/19

-

170.133.128.0/19

-

173.243.0.0/20

-

173.39.224.0/19

-

207.182.160.0/19

-

207.182.172.0/22

-

209.197.192.0/19

-

209.197.192.0/21

-

216.151.128.0/19

-

216.151.128.0/20

APAC

-

23.89.128.0/20

-

23.89.144.0/20

-

23.89.154.0/24

-

23.89.160.0/20

-

23.89.176.0/21

-

69.26.176.0/20

-

69.26.176.0/24

-

114.29.192.0/23

-

114.29.196.0/23

-

114.29.200.0/22

-

114.29.204.0/22

-

114.29.208.0/21

-

114.29.216.0/21

-

144.196.80.0/20

-

144.196.96.0/20

-

144.196.160.0/20

-

144.196.208.0/20

-

150.253.192.0/19

-

150.253.192.0/21

-

150.253.200.0/21

-

150.253.208.0/21

-

150.253.216.0/21

-

150.253.240.0/20

-

163.129.32.0/22

-

163.129.48.0/20

-

163.129.64.0/20

-

170.133.176.0/23

-

170.133.178.0/23

-

170.133.180.0/22

-

170.133.181.0/24

-

170.133.184.0/22

-

170.133.188.0/22

-

170.72.48.0/21

-

170.72.56.0/21

-

170.72.64.0/20

-

170.72.64.0/21

-

170.72.72.0/21

-

170.72.80.0/21

-

170.72.88.0/21

-

170.72.96.0/20

-

210.4.194.0/23

-

210.4.196.0/23

-

210.4.198.0/23

-

210.4.198.0/24

-

210.4.200.0/22

-

210.4.204.0/22

-

210.4.206.0/23

EMEA

-

23.89.64.0/18

-

23.89.64.0/20

-

23.89.80.0/20

-

23.89.96.0/20

-

23.89.112.0/21

-

23.89.120.0/21

-

69.26.160.0/24

-

62.109.192.0/18

-

69.26.160.0/20

-

144.196.64.0/20

-

144.196.112.0/22

-

144.196.116.0/23

-

144.196.118.0/23

-

144.196.176.0/20

-

144.196.192.0/20

-

150.253.224.0/20

-

170.133.160.0/20

-

170.72.0.0/19

-

170.72.0.0/20

-

170.72.16.0/20

-

170.72.16.0/21

-

170.72.24.0/21

-

170.72.32.0/20

-

170.72.32.0/21

-

170.72.40.0/21

-

170.72.112.0/20

-

170.72.208.0/20

Qualquercast global

-

66.163.52.0/24

-

66.163.53.0/24

-

69.26.160.0/24

Webex Calling (Por teatro)

AMER

-

23.89.1.128/25

-

23.89.33.0/24

-

23.89.40.0/25

-

128.177.14.0/24

-

128.177.36.0/24

-

135.84.171.0/24

-

135.84.172.0/24

-

135.84.173.0/24

-

135.84.174.0/24

-

139.177.64.0/24

-

139.177.65.0/24

-

139.177.72.0/24

-

139.177.73.0/24

-

139.177.94.0/24

-

139.177.95.0/24

-

199.19.197.0/24

-

199.19.199.0/24

-

199.59.65.0/24

-

199.59.66.0/24

EMEA

-

23.89.76.128/25

-

85.119.56.0/24

-

85.119.57.0/24

-

139.177.66.0/24

-

139.177.67.0/24

-

144.196.114.0/24

-

144.196.115.0/24

-

144.196.70.0/24

-

144.196.71.0/24

-

170.72.0.128/25

-

170.72.17.128/25

-

170.72.29.0/24

-

185.115.196.0/24

-

185.115.197.0/24

Anz

-

139.177.70.0/24

-

139.177.71.0/24

-

139.177.76.0/24

-

199.59.64.0/24

-

199.59.67.0/24

APAC

-

23.89.154.0/25

-

135.84.169.0/24

-

135.84.170.0/24

-

139.177.68.0/24

-

139.177.69.0/24

-

150.253.209.128/25

-

150.253.214.128/25

-

150.253.220.0/24

As seguintes comunidades BGP são respeitadas pelas políticas de roteamento de entrada do Webex e podem ser usadas pelos clientes para influenciar a prioridade do link Edge Connect.

Comunidades de prioridade de link

-

Nenhum — Padrão (caminho menos desejável)

-

13445:200 — Preferência local 200

-

13445:300 — Preferência local 300

-

13445:400 — Preferência local 400

-

13445:500 — Preferência local 500

-

13445:600 — Preferência local 600

-

13445:700 — Preferência local 700

-

13445:800 — Preferência local 800

-

13445:900 — Preferência local 900 (caminho mais desejável)

Comunidades de escopo de propagação de rotas

Os clientes que têm um acordo global de conexões dedicadas com o Webex podem querer limitar os anúncios de rota dentro da nuvem Cisco Webex para a área do local geográfico. As comunidades a seguir podem ser usadas para limitar a propagação de rota do cliente através da rede Webex.

-

Nenhum — Permissão padrão de acessibilidade global

-

13445:677 — Permissão de acessibilidade da área local

Comunidades de origem de rotas do Webex

O Webex aplica a tag da comunidade BGP para indicar onde se originou o prefixo do Webex. Isso pode ser útil se você deseja executar o filtro de rota com base na marca de localização. As seguintes comunidades BGP indicam a origem do prefixo Webex.

Webex Meetings comunidades (por área)

-

13445:10000 —AMER

-

13445:10010 — EMEA

-

13445:10020 — APAC

Webex Calling de usuário (por área)

-

13445:20000 —AMER

-

13445:20010 — EMEA

-

13445:20020 — ANZ

-

13445:20060 — APAC

Processo de pedido e provisionamento do Webex Edge Connect

Ao fazer um pedido de um link Edge Connect para Reuniões e Chamadas ou Edge Connect para Instância Dedicada, é importante compreender todo o processo. Os passos abaixo descrevem os principais itens que precisam ser realizados durante o processo de pedido e provisionamento.

- O cliente precisa ter uma conta e uma portabilidade adquirida com a Equinix ou a Megaport. Isso é feito diretamente com a Equinix e a Megaport.

- Adquira o Webex Edge Connect.

- Todas as informações de vendas, clientes, parceiros e técnicas são inseridas na página da web do portal de solicitações do Cisco Edge Connect.

- Os roteadores de borda do Webex são configurados com base nas informações fornecidas, juntamente com a conectividade de backbone apropriada aos diferentes centros de dados.

- O cliente recebe um e-mail de csg-peering@cisco.com com uma chave de serviço. O cliente insere a chave de serviço no site da Equinix ou da Megaport.

- O cliente configura seu roteador de borda.

- A conectividade IP é estabelecida entre o roteador do cliente e o roteador da Webex.

Siga os passos abaixo para encomendar o Webex Edge Connect usando o CCW:

| 1 |

Navegue até o site de pedidos de CCWe clique em Login para entrar no site. |

| 2 |

Crie estimativa. |

| 3 |

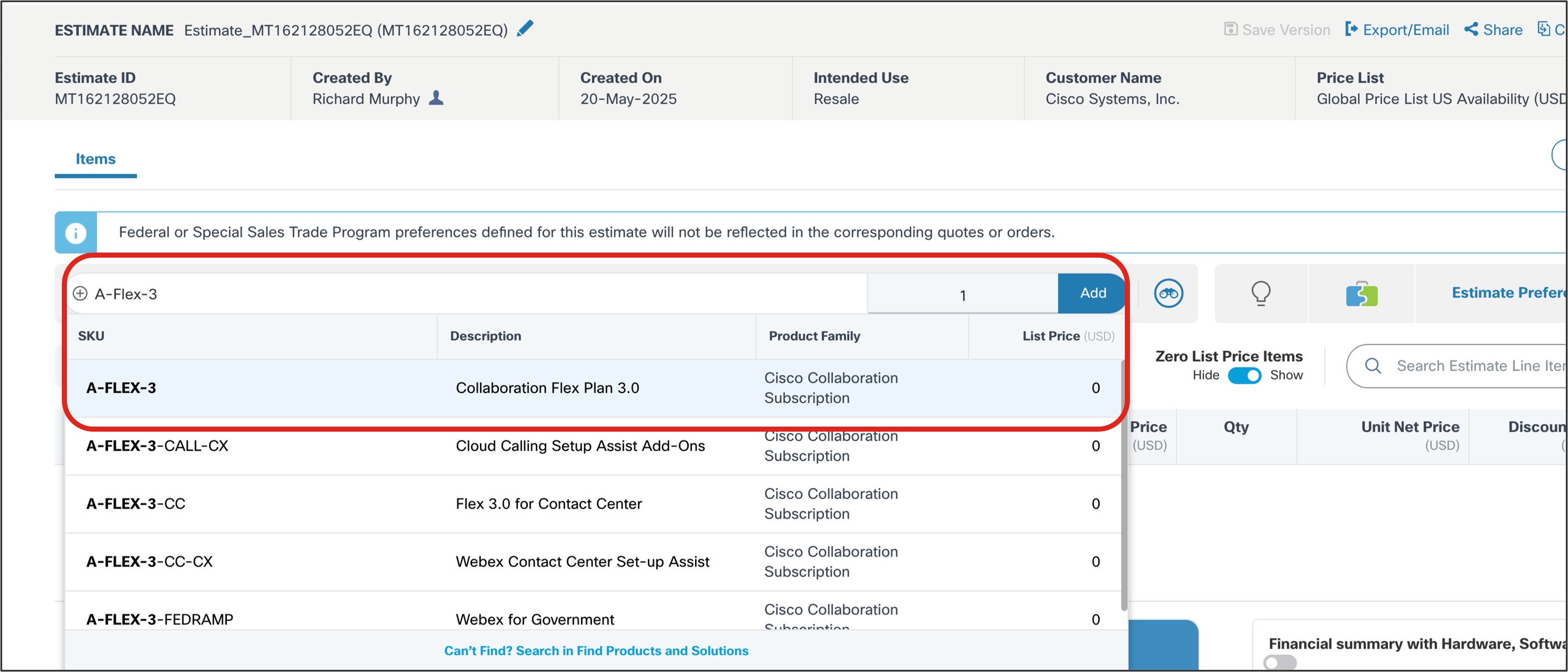

Adicione o código SKU “A-FLEX-3”.  |

| 4 |

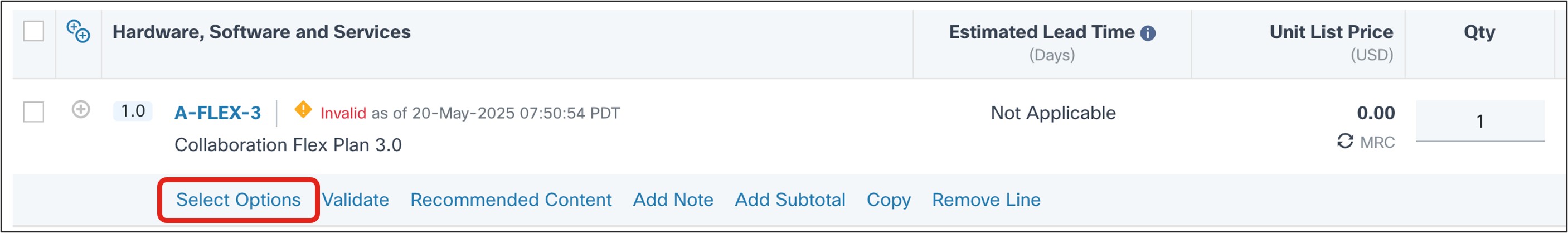

Clique em Selecione as opções.  |

| 5 |

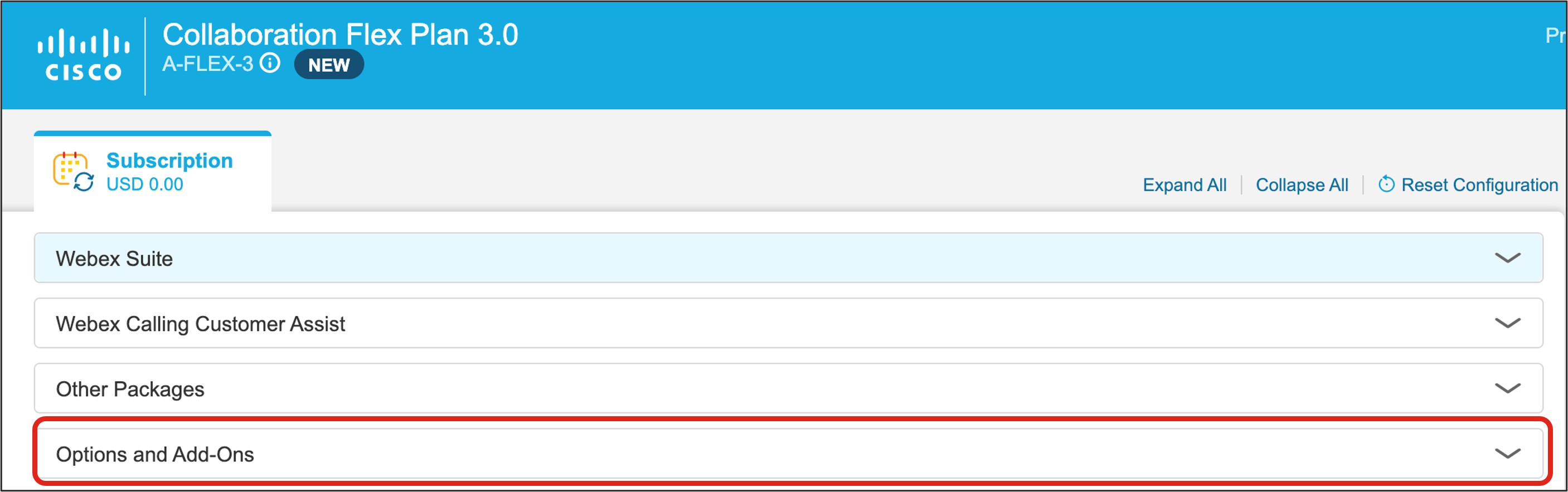

Na aba Assinatura que aparece, selecione Opções e complementos.  |

| 6 |

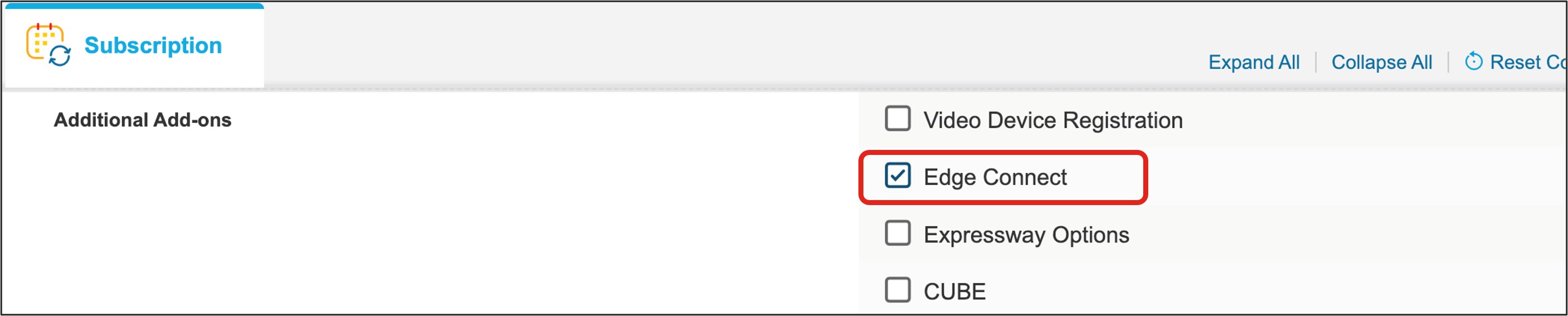

Em Complementos adicionais, selecione a caixa de seleção ao lado de Edge Connect.  |

| 7 |

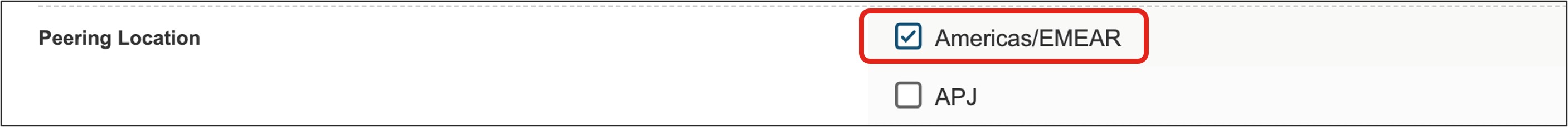

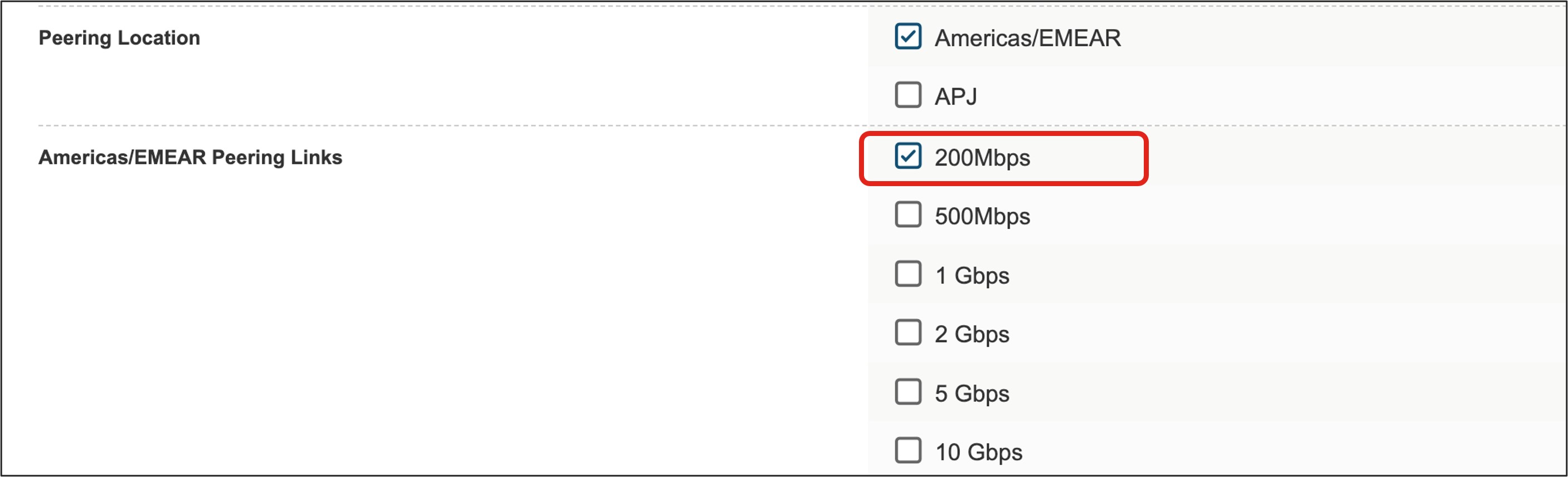

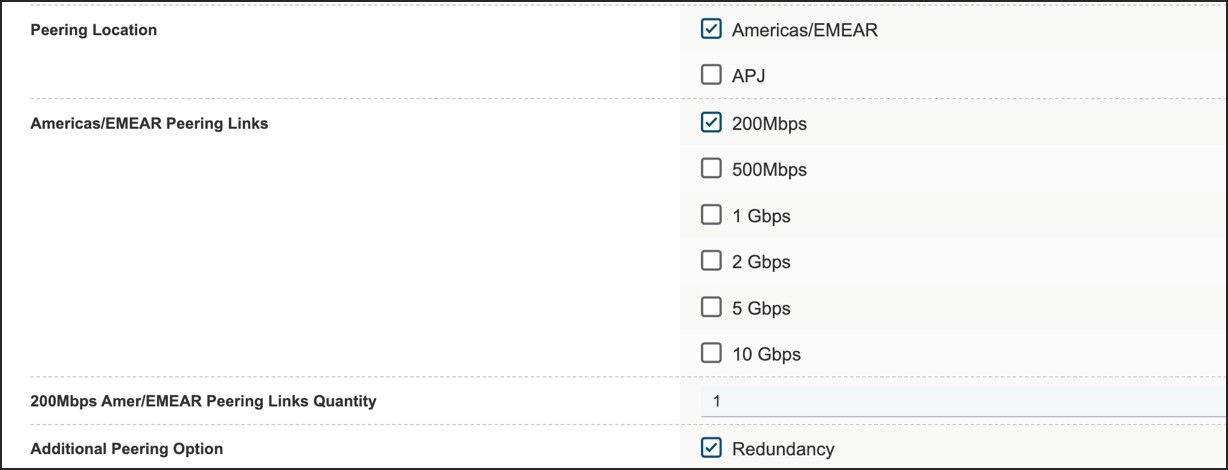

Em Selecione o local, selecione o(s) local(is) que você gostaria de configurar, Americas/EMEAR and/or APJ.  |

| 8 |

Após selecionar o(s) local(s) de conexão, selecione a largura de banda do link.  A opção de redundância permitirá uma segunda conexão com desconto à infraestrutura principal do Webex para um link Edge Connect para Reuniões e Chamadas ou um segundo link (incluído no preço) para um link Edge Connect para Instância Dedicada (Reuniões, Chamadas e Instância Dedicada) ou apenas para Instância Dedicada. Este link redundante servirá como a segunda conexão à infraestrutura principal do Webex, conectando-se a um centro de dados do Webex diferente, em uma região geográfica distinta da primeira conexão. Para um link Edge Connect para Instância Dedicada, selecionar a caixa de seleção de redundância é obrigatório no momento do pedido para garantir a redundância do serviço na arquitetura.   |

| 9 |

Quando estiver satisfeito com suas seleções, clique em Verificar e Salvar na parte superior direita da página. |

| 10 |

Clique em Salvar e Continuar para finalizar seu pedido. Seu pedido finalizado agora é exibido na grade de ordem. |

| 1 |

Navegue até o site do Portal de Solicitação do Edge Connect e faça login.

| ||||||||||||||||||

| 2 |

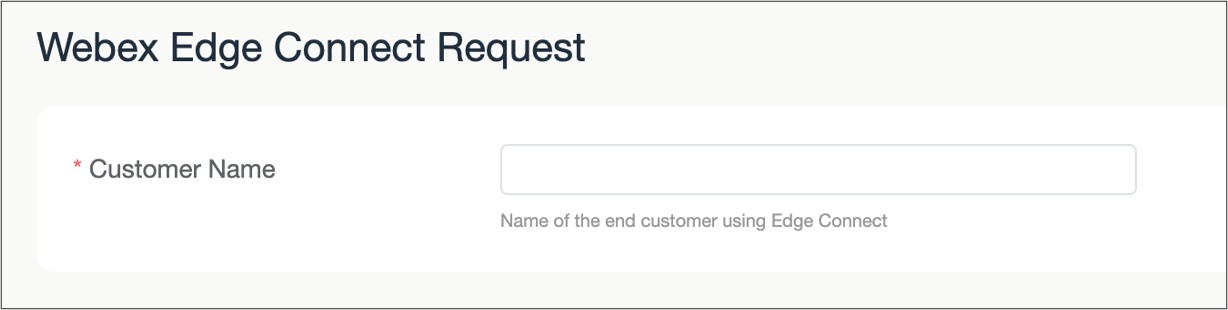

Digite o nome do cliente.  | ||||||||||||||||||

| 3 |

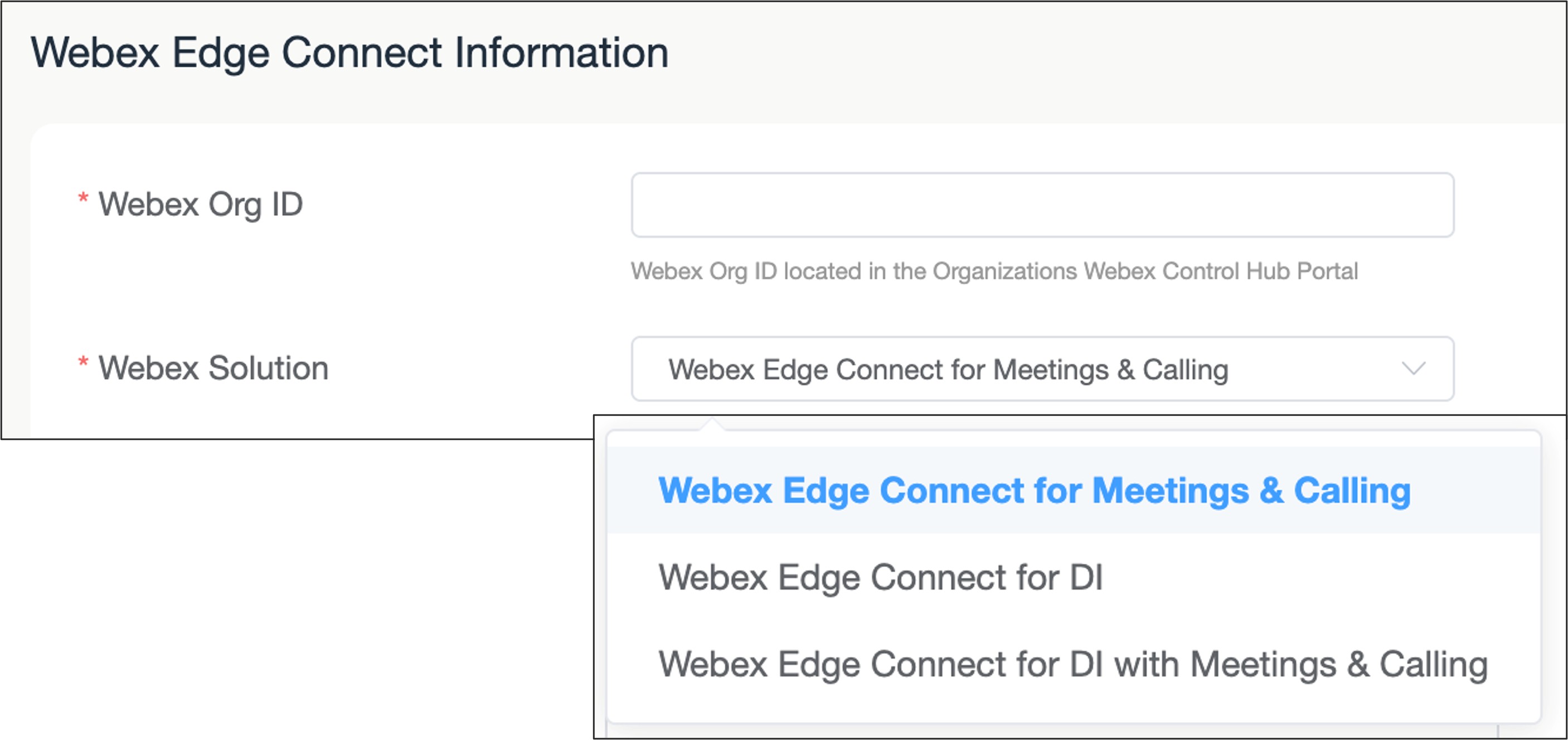

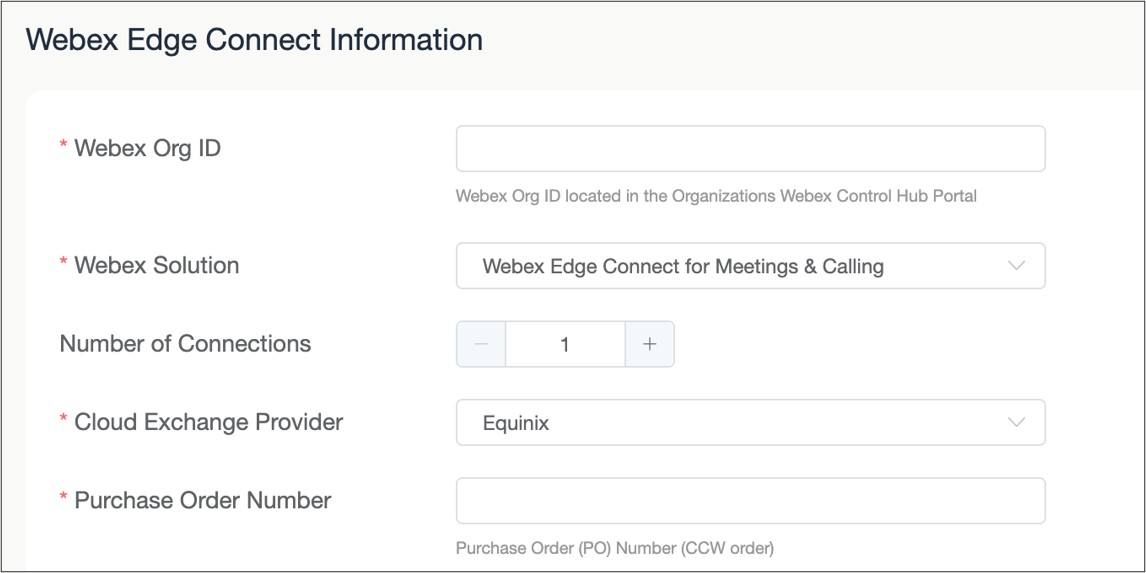

Insira o ID da organização Webex do cliente. Esta informação encontra-se no Centro de Controlo ( Gestão > Conta). Digite o tipo de link Edge Connect que está sendo solicitado.  | ||||||||||||||||||

| 4 |

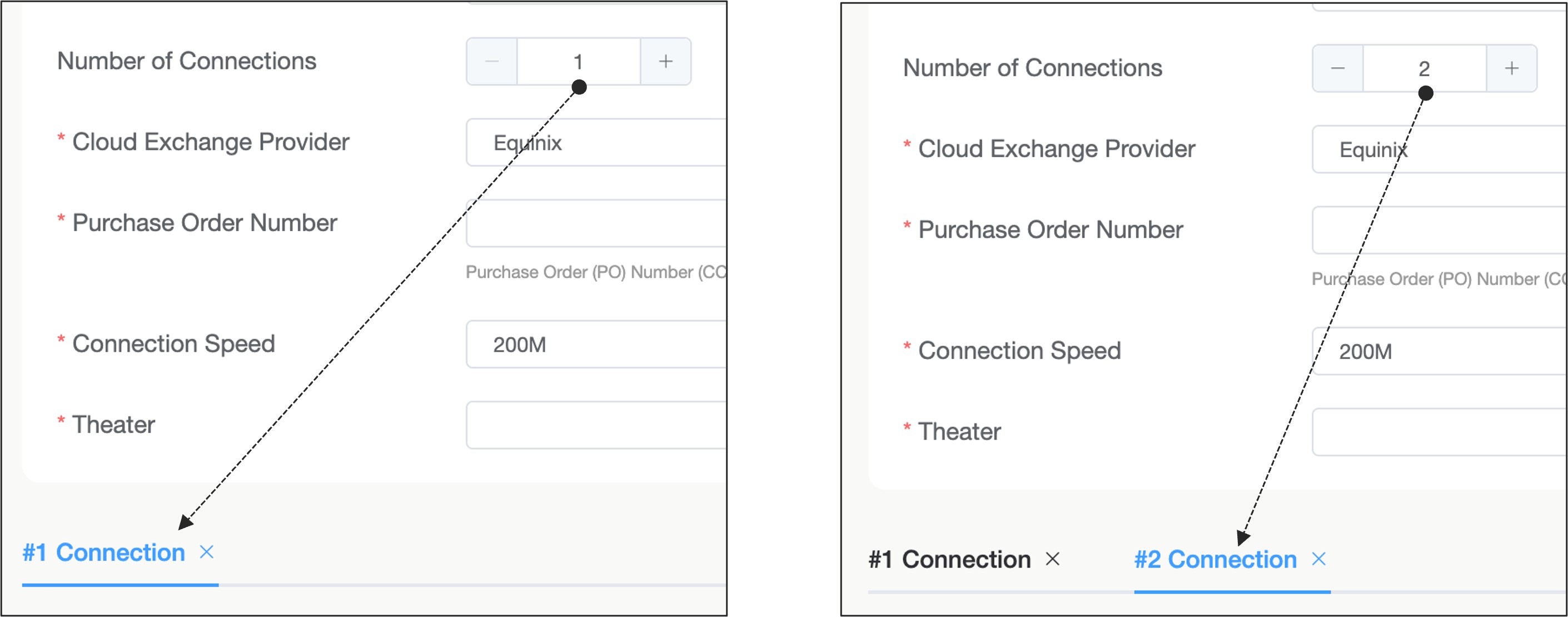

Selecione o número de conexões que deseja provisionar. Caso a opção de redundância seja selecionada no pedido da Cisco, duas conexões deverão ser escolhidas. Se a solução Webex selecionada for "Edge Connect para instância dedicada", serão necessárias duas conexões.  | ||||||||||||||||||

| 5 |

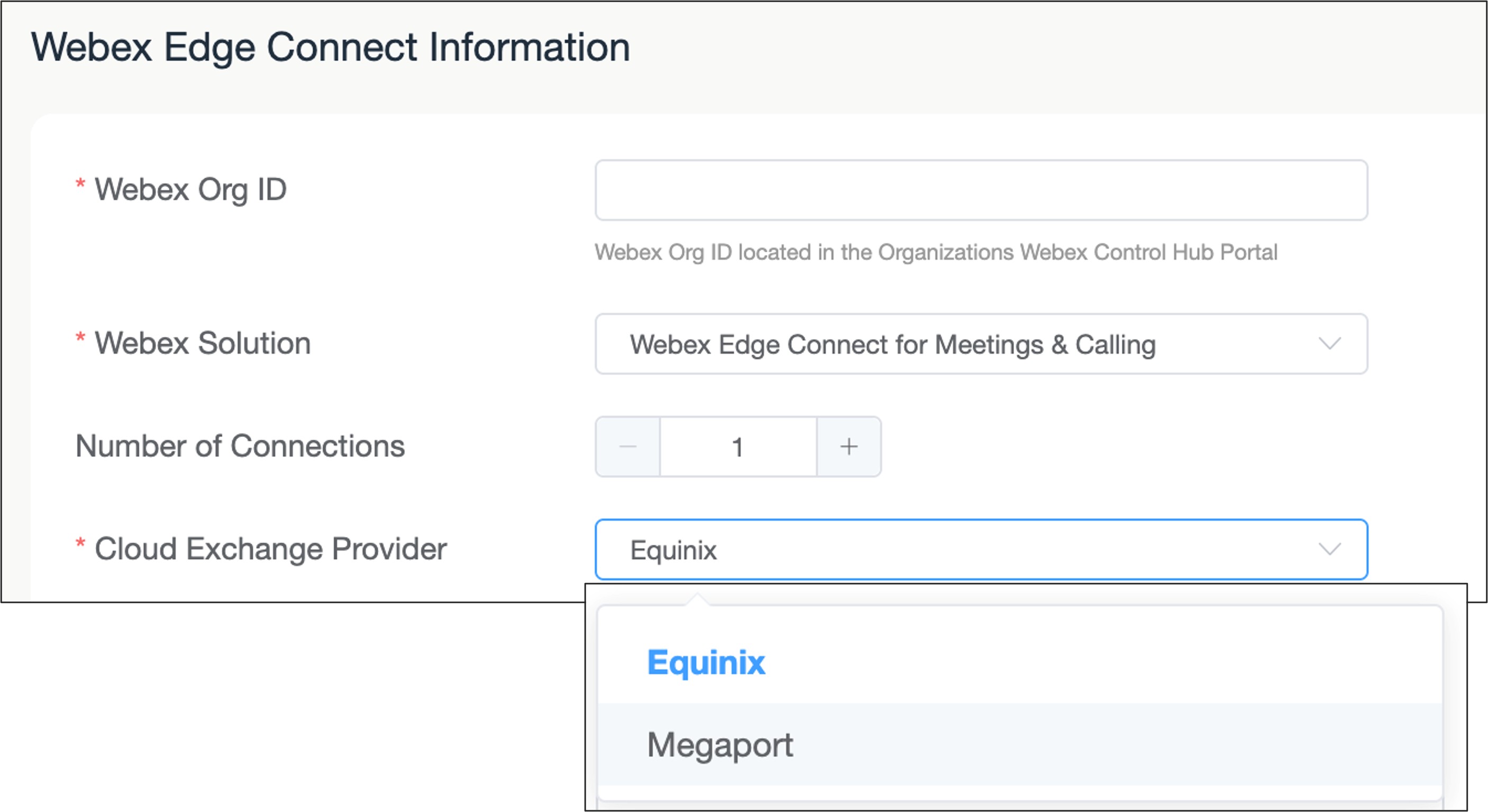

Selecione o provedor de troca de nuvem, Equinix ou Megaport.  | ||||||||||||||||||

| 6 |

Insira o pedido de compra da Cisco (PO#).  | ||||||||||||||||||

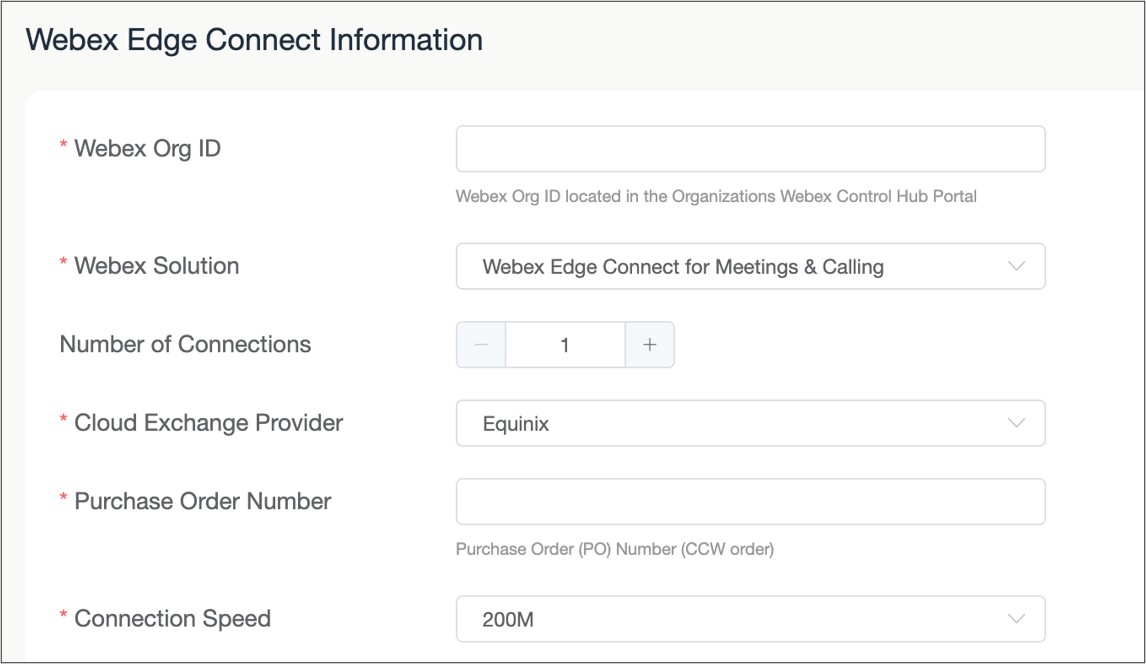

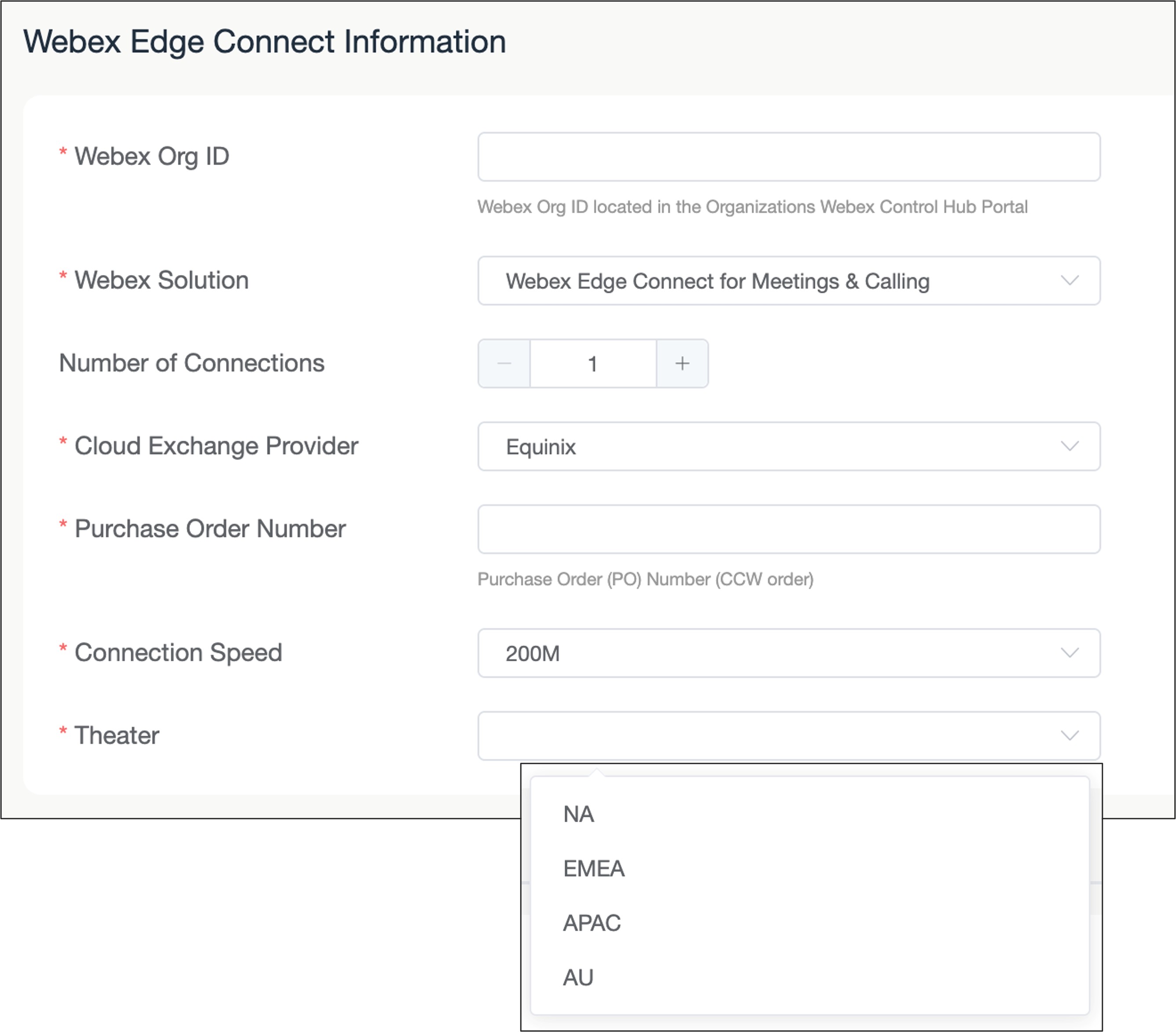

| 7 |

Selecione a velocidade de conexão do link.  | ||||||||||||||||||

| 8 |

Selecione o cinema onde o link Edge Connect será configurado.  | ||||||||||||||||||

| 9 |

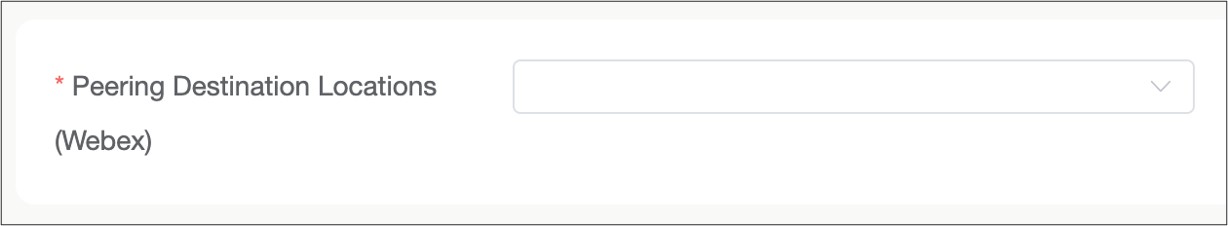

Selecione o local de peering do data center do Webex que encerrará o link do cliente e acessará a rede principal do Webex. A lista atualizará os centros de dados locais com base na seleção do cinema.  | ||||||||||||||||||

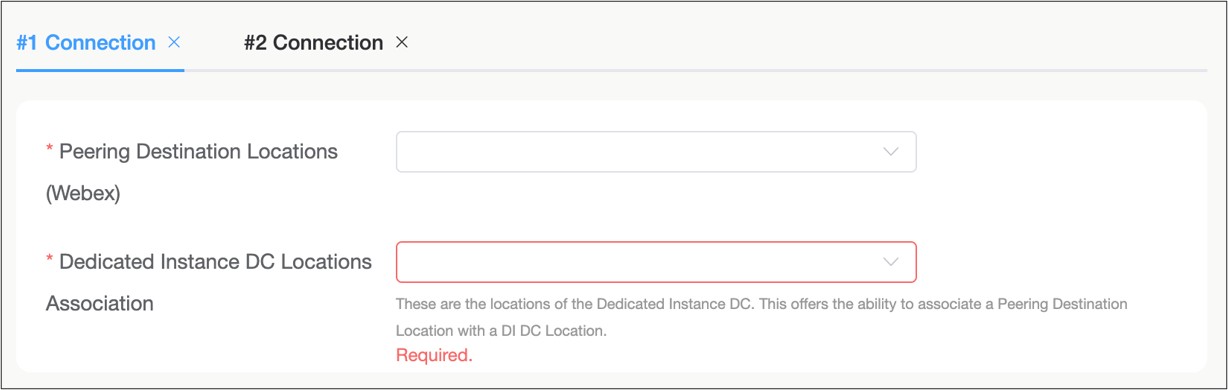

| 10 |

Se a solução Webex selecionada for "Edge Connect para instância dedicada", serão necessárias duas conexões. Para cada conexão, é necessário selecionar um local de Data Center de Instância Dedicada primário e um secundário dedicados.  Os data centers primário e secundário da instância dedicada são agrupados em pares em cada região. A tabela abaixo apresenta as opções de emparelhamento por cinema, e qualquer um deles pode ser designado como local principal ou secundário dentro do emparelhamento.

Os centros de dados da Arábia Saudita não são suportados. | ||||||||||||||||||

| 11 |

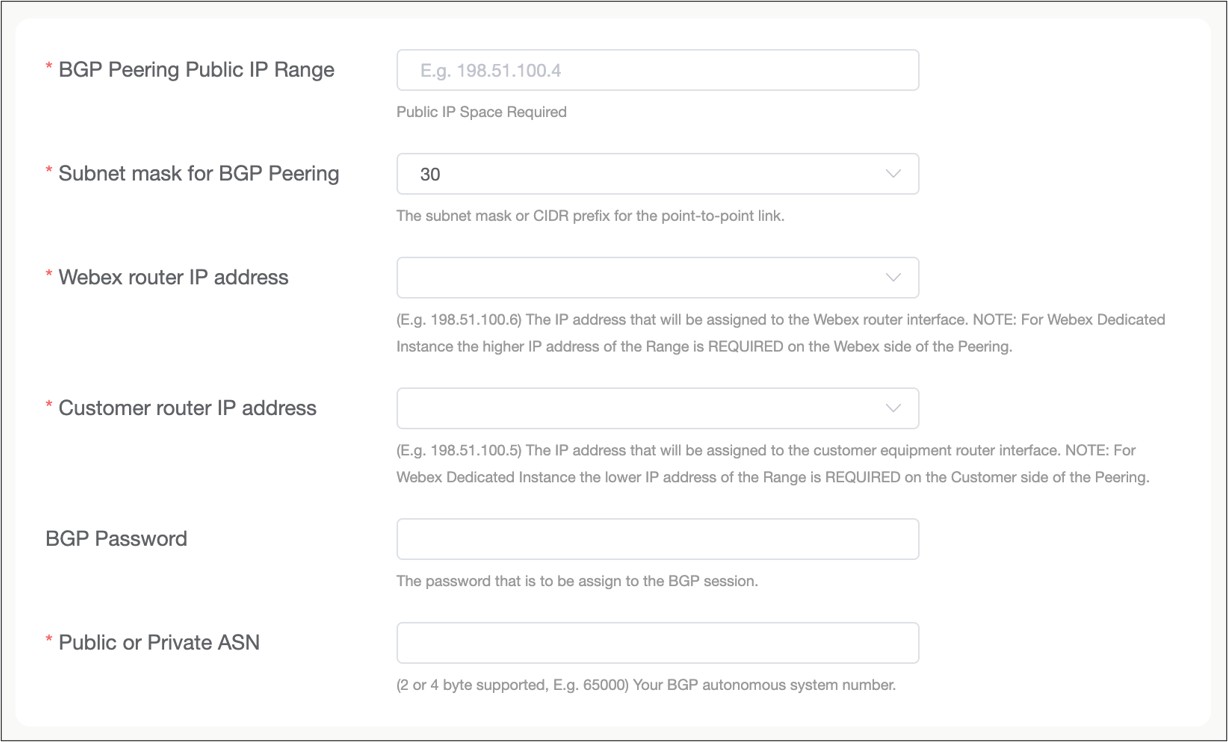

Insira todas as informações de IP e BGP para criar as conexões de camada 3 do roteador de borda do cliente para o roteador de borda do Webex para o link. O endereço IP é fornecido pelo cliente.  | ||||||||||||||||||

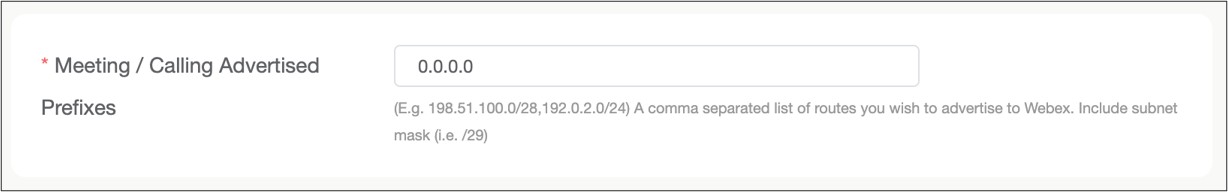

| 12 |

Insira as sub-redes IP que o cliente está anunciando para o Webex. Isso se aplica somente aos links do Edge Connect para Reuniões e Chamadas. Todos os outros tipos de links Edge Connect podem ignorar este campo.  | ||||||||||||||||||

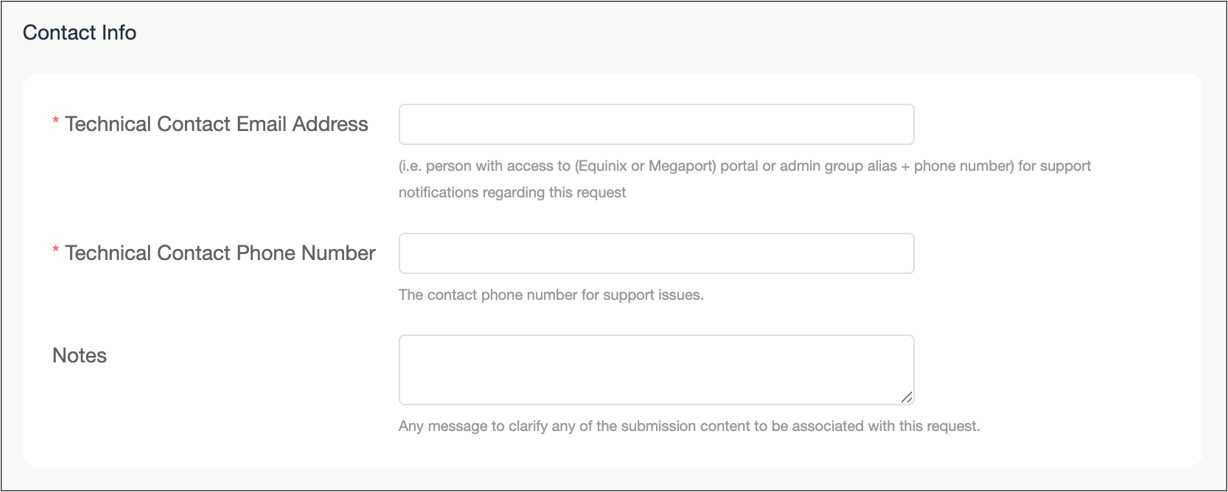

| 13 |

Insira os dados de contato da equipe responsável pelo provisionamento e gerenciamento do link Edge Connect. É recomendável usar vários endereços de e-mail em vez do e-mail de uma única pessoa.  | ||||||||||||||||||

| 14 |

Analise o pedido na página web e clique em Enviar para inserir o seu pedido de provisionamento. |

O que fazer em seguida