Webex Edge Connect

フィードバックがある場合

フィードバックがある場合Edge Connectは、EquinixまたはMegaportのいずれかのクラウドエクスチェンジプロバイダーを活用し、プライベートネットワークピアリング接続を介して、顧客のルーティングエッジをWebexバックボーンのエッジルーターにシームレスに接続します。このピアリング接続は、帯域幅の保証と直接接続により、ネットワーク遅延、パケット損失、ジッターを低減するため、通話、コンタクトセンターのエージェント、会議の利用者にとってのエクスペリエンスを大幅に向上させます。

顧客宅内機器とWebexプロバイダーのエッジルーター間の接続により、低遅延が確保されます。一般的なガイドラインとして、Webexサービスにアクセスするには、お住まいの地域のWebex Edge Connectオンランプデータセンターに接続してください。国内または国際的なネットワークを持つ大規模顧客は、遅延をさらに低減するために、Webexとの地域的なピアリングを検討すべきです。

クラウド交換プロバイダーのファブリックワークフローに関する参考情報については、 https://docs.equinix.com/ または https://docs.megaport.comのドキュメントを参照してください。

ネットワーク遅延は、Webexユーザー エクスペリエンスにネガティブな影響を与えます。遅延は地理的な場所、インターネットの経路指定パターン、ユーザー接続方法(LAN 対 WiFi)、および各接続ポイント間のネットワークパスの全体的な健全性に応じて影響を受ける場合があります。

また、Webex Meetings、Calling Multi-Tenant、およびDedicated Instance向けのWebex Edge Connectに関するCisco推奨アーキテクチャ も参照してください。このドキュメントでは、Edge Connectの設計と展開に関する詳細情報を提供しています。

| 改訂日 | 新規または変更された情報 |

|---|---|

| 2026年2月25日 |

Webex Calling に追加された IP 範囲 (劇場別):

|

| 2025年6月9日 |

|

| 2024年9月20日 |

今回のドキュメント更新と前回の更新は、BGPでアドバタイズされるルートとの整合性を図ることを目的としています。 Webex Meetings に追加された IP 範囲 (劇場別):

Webex Calling に追加された IP 範囲 (劇場別):

Webex Public IP Block Ranges By Theater and Solutionにメモを追加しました。 |

| 2024年8月28日 |

Webex Meetings に追加された IP 範囲 (劇場別):

Webex Calling に追加された IP 範囲 (劇場別):

Webex Meetings から削除された IP 範囲 (劇場別):

Webex Calling (劇場別):から削除されたIP範囲

|

| 2024年8月1日 |

Webex Calling に追加された IP 範囲 (劇場別):

|

| 2023 年 8 月 14 日 |

以下のIPアドレス範囲は、2023年9月15日に有効になります。 Webex Meetings に追加された IP 範囲 (劇場別):

|

| 2023年7月17日。 |

Webex Meetings に追加された IP 範囲 (劇場別):

Webex Meetings から削除された IP 範囲 (劇場別):

|

| 2023年4月12日 |

Webex Meetings に追加された IP 範囲 (劇場別):

|

| 2023年3月28日 | 記事をタブ形式に再構成しました。3月17日からの記事改訂履歴を追加しました。 |

| 2023 年 3 月 17 日 |

Webex Meetings に追加された IP 範囲 (劇場別):

Webex Meetings から削除された IP 範囲 (劇場別):

|

以下は、Edge Connect ピアリングを確立するための基本要件です。

-

EquinixまたはMegaport Cloud Exchange上のアクティブな接続とポート。

-

パブリックまたはプライベート境界ゲートウェイ プロトコル (BGP) 自律システム番号 (ASN)。

-

顧客は、BGPピアリング接続の両側のIPアドレスを提供した。

-

/30 または /31 プレフィックスのパブリック IP である BGP ピアリング リンク アドレス スペース

-

アドバタイズされたパブリック IP スペース (プロバイダーに依存しない必要があります)

-

公共であり、プロバイダーに依存しないIP空間。

-

Edge Connect は、RFC1918 と同様なプライベート プレフィックス アドバタイズメントを受け入れません。

-

BGP とピアリング原理の知識をもつ IT チーム。

-

BGP および 802.1Q タギングの実行が可能なネットワーク デバイス。

-

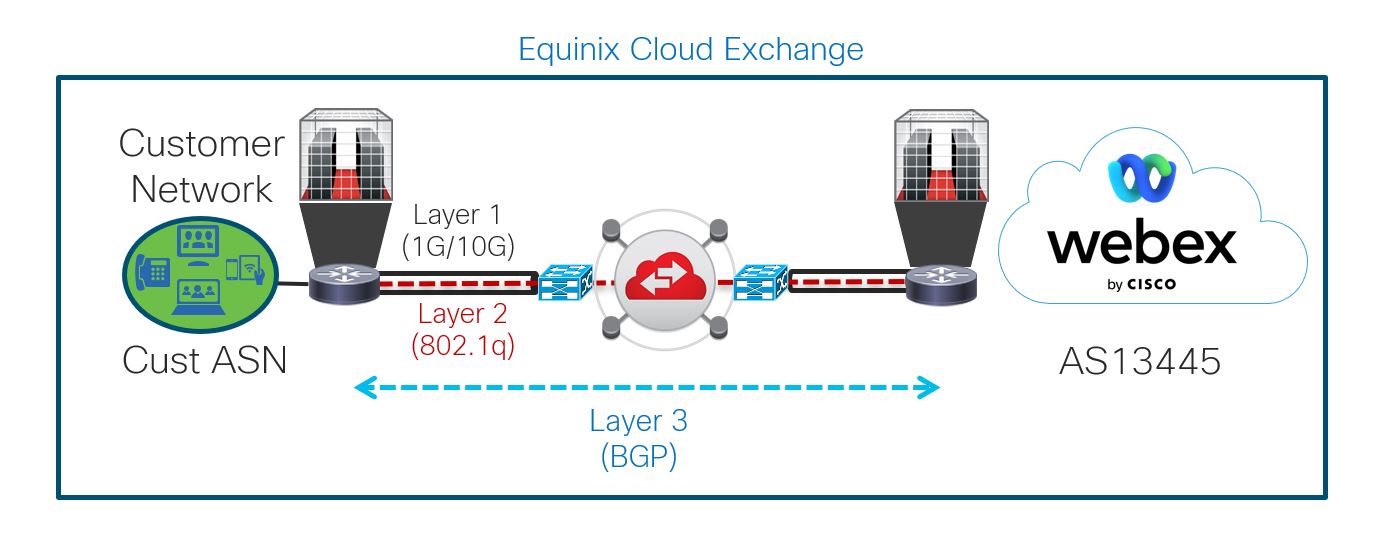

レイヤー 1 – Equinix または Megaport を介した物理接続

-

レイヤー2 – EquinixまたはMegaportを介したデータリンク接続 。

-

レイヤー 3 – Equinix または Megaport Cloud Fabric を介した Webex とのネットワーク接続 。

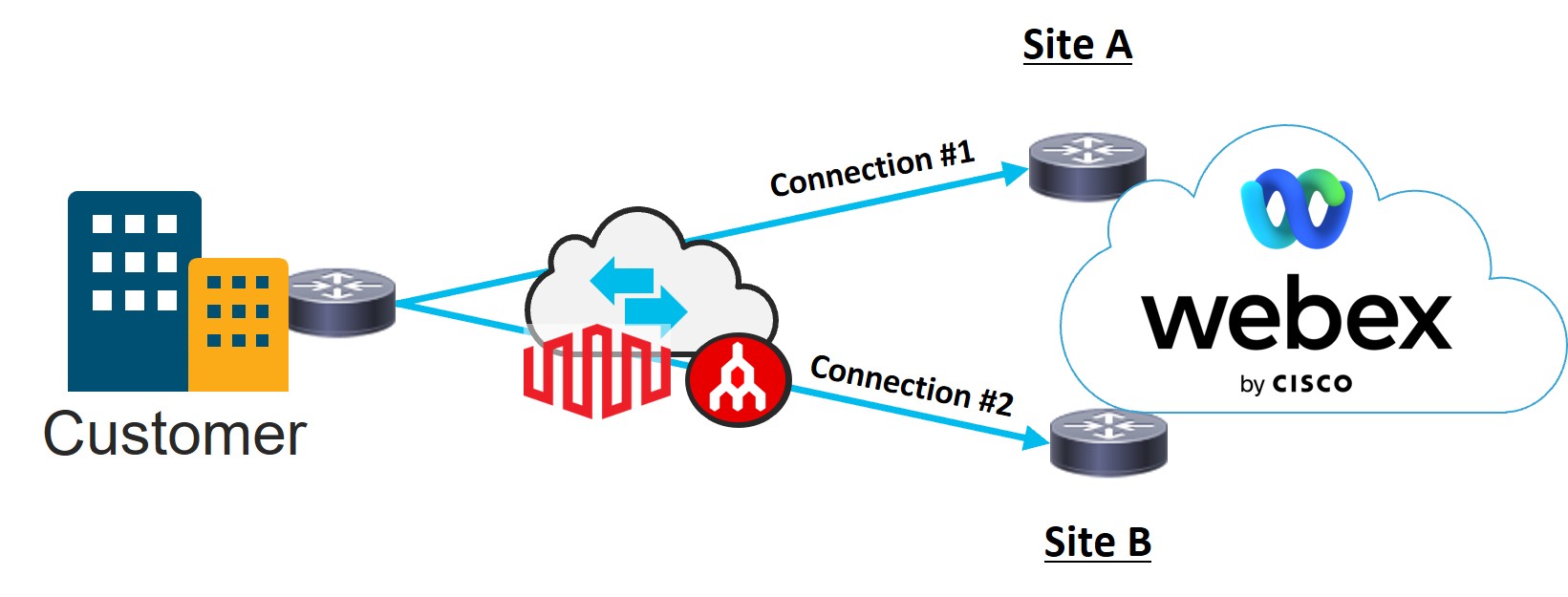

Edge Connectを設定するには、まずEquinixまたはMegaportの担当者と協力して、次の2つの作業を行う必要があります。物理的接続の確立とデータリンク接続の確立。これらのタスクが完了したら、3 番目のタスクに続行できます。 Webex Edge Connect Portalを介して Webex とのネットワーク接続を確立します。

ダイアグラムは、対9応するタスクで Edge Connect を構成するためにセットアップしなければならないレイヤー 1、レイヤー 2、およびレイヤー 3 接続を示します。

物理的な接続

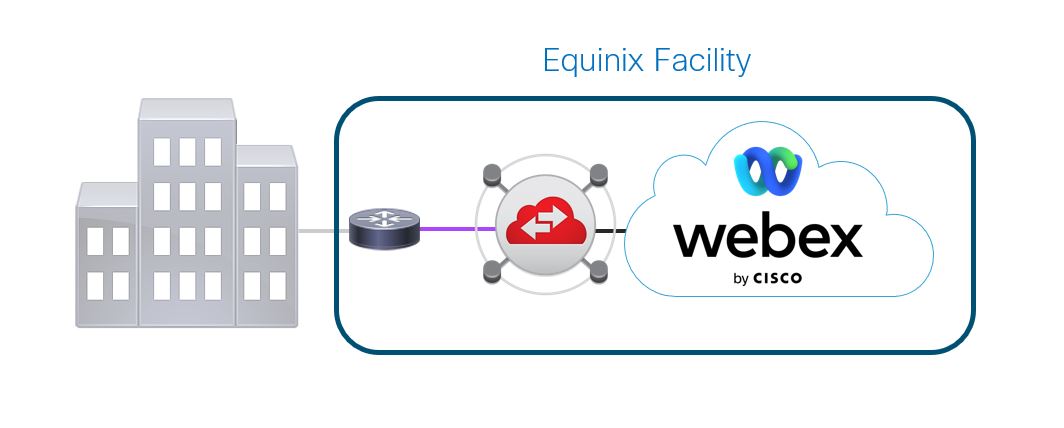

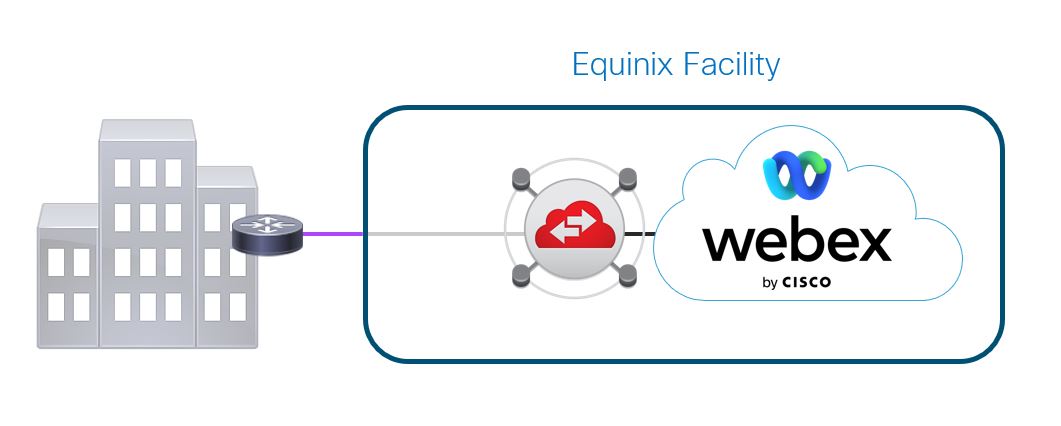

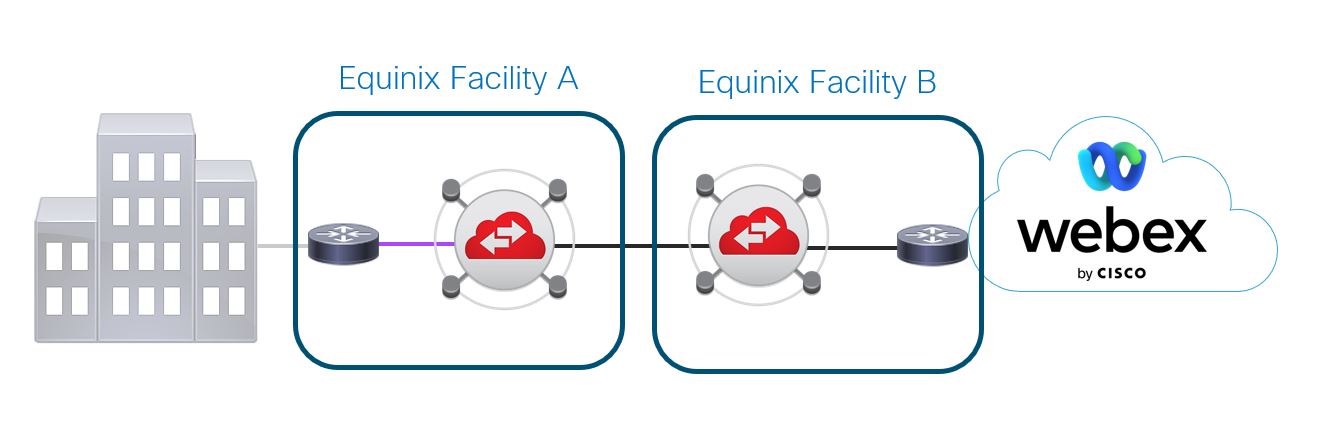

物理回線およびデータリンク接続の設定については、EquinixまたはMegaportの担当者にご相談ください。Edge Connect の物理的な接続性をプロビジョニングするために使用できる 3 つの方法があります。

-

EquinixまたはMegaportのローカル施設にあるルーターとファブリックスイッチの間を相互接続します。下の紫色の部分は、ケージとファブリックスイッチを接続する必要がある箇所を示しています。

これらは、顧客がWebexのバックボーンに接続できるデータセンターです。

北米

国際的な場所

-

米国バージニア州アシュランド

-

米国イリノイ州シカゴ

-

米国テキサス州ダラス

-

ニューヨーク、ニューヨーク、米国

-

カリフォルニア州サンノゼ、アメリカ合衆国

-

カナダ、モントリオール

-

カナダ、トロント

-

オランダ、アムステルダム

-

ロンドン、GB

-

フランクフルト、DE

-

シンガポール、SG

-

シドニー、AU

-

東京、JP

-

-

お客様の建物と、Webexクラウドと併設されている最寄りのEquinixまたはMegaportの施設との間に回線を構築するネットワーク接続。下の紫色の部分は、お客様の建物とEquinixまたはMegaportの施設との間で接続する必要がある箇所を示しています。

-

お客様の建物の近くにはEquinixまたはMegaportの施設(施設A)がありますが、Webexクラウドとは併設されていません。お客様の建物と施設Aの間に回線を構築できます。その後、EquinixまたはMegaportが、自社のネットワークを使用して、施設AとWebexクラウドと併設されている施設Bを接続します。

下の画像にある紫色の部分と雲は、施設Aにあるクラウド交換プロバイダーのファブリックへの接続、つまり、お客様に最も近いEquinixまたはMegaportの施設とEquinixまたはMegaportのコロケーション施設との間の接続回線を示しています。

Data-link 接続

Webexバックボーンの設定後、Ciscoから提供されるサービスキーを使用して、クラウドエクスチェンジプロバイダーのWebサイトからWebexへのイーサネット仮想回線接続をプロビジョニングする必要があります。

接続の作成方法については、 Webex Meetings、Calling Multi-Tenant、および Dedicated Instance 用の Webex Edge Connect の Cisco 推奨アーキテクチャ を参照してください。

接続の作成方法については、 Webex Meetings and Calling 用 Webex Edge Connect の Cisco 推奨アーキテクチャ を参照してください。

ルート ポリシーの技術的な詳細

-

Webex パブリック BGP ASN は、13445 です。

-

Webex がアドバタイズするプレフィックスの最大長は、/24 です。Webex が受け付けるプレフィックスの最大長は、/29 です。

-

Webex がアドバタイズするルート数は、時間を追って変わる場合があります。顧客は BGP ピアリングの Webex から 500 ルートを許可することをお勧めします。

-

Webex が受け付けるルートの最大数は、100 です。

-

顧客は双方向フォワード検出(BFD)を使用できます。BFDは、Webex Edgeルーターにおいて、Edge Connect for Meetings and Callingリンクではデフォルト値として300ms x 3、Edge Connect for Dedicated Instanceリンクではデフォルト値として300ms x 3で有効になっています。

-

すべての Webex ルーターは BGP アドバタイズメントに含まれています。

-

NAT、BGP AS-PATH プリペンディング、または事前定義された BGP コミュニティなどの顧客のトラフィック エンジニアリング技術は、Cisco Backbone ないのトラフィックのフローに影響するために利用できます。BGP コミュニティは、Webex 地理的なシアターの間の顧客ルート伝搬範囲を制限するために実施できます。

-

顧客は Webex Looking Glass ポータルを使用して、アドバタイズされた BGP ルートを確認し、ping とトレースルート テストを実行します。

プライベート ASN を使用している場合、AS-PATH プリペンドはサポートされません。これは Edge Connect でプライベート ASN をサポートするために、Webex バックボーン ネットワークに入力した後、Webex は ASN をストリップします。Webex からプライベート ネットワークに向かって戻る BGP ルーティング パスの優先順位に影響を与える代わりに、リンク 優先コミュニティを使用をお勧めします。

シアターおよびソリューション別の Webex パブリック IP ブロック範囲

顧客には /24 以下のプレフィックス長のすべての Webex ルートを受け入れるように奨励しています。ルート アドバタイズメントは時間を追って変更される場合があるため、顧客は IP プレフィックス リストを使用してフィルターをセットアップしてはなりません。接頭辞リストはあくまで参考情報です。ファイアウォールルールを作成するには、 Webex サービスのネットワーク要件 と Webex 通話のポート参照情報 CIDR を使用します。さらに、顧客はBGPコミュニティを使用してカスタムフィルタを作成し、地理的な地域やWebexソリューション(Webex MeetingsまたはWebex Calling)に基づいてルートを受け入れるように設定できます。

Edge Connectの通知は、Webexが新しいIPサブネット範囲を通知したり、IPサブネットを削除したりしたときに、通知連絡先やWebex Control Hubの管理者に送信されます。これらのメールには、ネットワークに変更が生じる日付が記載されています。

Webex Meetings (シアター別)

アメリカ

-

23.89.0.0/18

-

23.89.0.0/20

-

23.89.16.0/20

-

23.89.32.0/20

-

23.89.48.0/20

- 23.89.192.0/20

- 23.89.208.0/20

-

64.68.96.0/19

-

64.68.104.0/21

-

66.163.32.0/19

-

66.163.52.0/24

-

66.163.53.0/24

-

144.196.0.0/19

-

144.196.32.0/20

-

144.196.48.0/20

-

144.196.128.0/19

-

144.196.224.0/20

-

144.196.240.0/20

-

150.253.128.0/18

-

150.253.160.0/21

-

163.129.0.0/19

-

170.72.128.0/18

-

170.72.128.0/20

-

170.72.144.0/21

-

170.72.152.0/21

-

170.72.160.0/20

-

170.72.192.0/19

-

170.133.128.0/19

-

173.243.0.0/20

-

173.39.224.0/19

-

207.182.160.0/19

-

207.182.172.0/22

-

209.197.192.0/19

-

209.197.192.0/21

-

216.151.128.0/19

-

216.151.128.0/20

アジアパシフィック

-

23.89.128.0/20

-

23.89.144.0/20

-

23.89.154.0/24

-

23.89.160.0/20

-

23.89.176.0/21

-

69.26.176.0/20

-

69.26.176.0/24

-

114.29.192.0/23

-

114.29.196.0/23

-

114.29.200.0/22

-

114.29.204.0/22

-

114.29.208.0/21

-

114.29.216.0/21

-

144.196.80.0/20

-

144.196.96.0/20

-

144.196.160.0/20

-

144.196.208.0/20

-

150.253.192.0/19

-

150.253.192.0/21

-

150.253.200.0/21

-

150.253.208.0/21

-

150.253.216.0/21

-

150.253.240.0/20

-

163.129.32.0/22

-

163.129.48.0/20

-

163.129.64.0/20

-

170.133.176.0/23

-

170.133.178.0/23

-

170.133.180.0/22

-

170.133.181.0/24

-

170.133.184.0/22

-

170.133.188.0/22

-

170.72.48.0/21

-

170.72.56.0/21

-

170.72.64.0/20

-

170.72.64.0/21

-

170.72.72.0/21

-

170.72.80.0/21

-

170.72.88.0/21

-

170.72.96.0/20

-

210.4.194.0/23

-

210.4.196.0/23

-

210.4.198.0/23

-

210.4.198.0/24

-

210.4.200.0/22

-

210.4.204.0/22

-

210.4.206.0/23

欧州、中東、アフリカ

-

23.89.64.0/18

-

23.89.64.0/20

-

23.89.80.0/20

-

23.89.96.0/20

-

23.89.112.0/21

-

23.89.120.0/21

-

69.26.160.0/24

-

62.109.192.0/18

-

69.26.160.0/20

-

144.196.64.0/20

-

144.196.112.0/22

-

144.196.116.0/23

-

144.196.118.0/23

-

144.196.176.0/20

-

144.196.192.0/20

-

150.253.224.0/20

-

170.133.160.0/20

-

170.72.0.0/19

-

170.72.0.0/20

-

170.72.16.0/20

-

170.72.16.0/21

-

170.72.24.0/21

-

170.72.32.0/20

-

170.72.32.0/21

-

170.72.40.0/21

-

170.72.112.0/20

-

170.72.208.0/20

Global Anycast

-

66.163.52.0/24

-

66.163.53.0/24

-

69.26.160.0/24

Webex Calling (シアター別)

アメリカ

-

23.89.1.128/25

-

23.89.33.0/24

-

23.89.40.0/25

-

128.177.14.0/24

-

128.177.36.0/24

-

135.84.171.0/24

-

135.84.172.0/24

-

135.84.173.0/24

-

135.84.174.0/24

-

139.177.64.0/24

-

139.177.65.0/24

-

139.177.72.0/24

-

139.177.73.0/24

-

139.177.94.0/24

-

139.177.95.0/24

-

199.19.197.0/24

-

199.19.199.0/24

-

199.59.65.0/24

-

199.59.66.0/24

欧州、中東、アフリカ

-

23.89.76.128/25

-

85.119.56.0/24

-

85.119.57.0/24

-

139.177.66.0/24

-

139.177.67.0/24

-

144.196.114.0/24

-

144.196.115.0/24

-

144.196.70.0/24

-

144.196.71.0/24

-

170.72.0.128/25

-

170.72.17.128/25

-

170.72.29.0/24

-

185.115.196.0/24

-

185.115.197.0/24

オーストラリア、ニュージーランド

-

139.177.70.0/24

-

139.177.71.0/24

-

139.177.76.0/24

-

199.59.64.0/24

-

199.59.67.0/24

アジアパシフィック

-

23.89.154.0/25

-

135.84.169.0/24

-

135.84.170.0/24

-

139.177.68.0/24

-

139.177.69.0/24

-

150.253.209.128/25

-

150.253.214.128/25

-

150.253.220.0/24

以下のBGPコミュニティはWebexの受信ルートポリシーで尊重され、顧客はこれらを使用してEdge Connectリンクの優先順位に影響を与えることができます。

リンク優先コミュニティ

-

なし — デフォルト (最も望ましくないパス)

-

13445:200 — Local Preference 200

-

13445:300 — Local Preference 300

-

13445:400 — Local Preference 400

-

13445:500 — Local Preference 500

-

13445:600 — Local Preference 600

-

13445:700 — Local Preference 700

-

13445:800 — Local Preference 800

-

13445:900 — Local Preference 900 (最も望ましいパス)

ルート伝搬範囲コミュニティ

Webex とグローバルピアリングを設定している顧客は、Cisco Webex クラウド内のルート アドバタイズメントをローカルの地理的シアターに制限する必要が出てきます。以下のコミュニティは、Webex ネットワーク全体で、ルート プロパゲーションを制限するために使用できる場合があります。

-

なし — デフォルトはグローバルなリーチ範囲を許可します

-

13445:677 — ローカル シアターの到達を許可します

Webex ルート オリジン コミュニティ

Webex は Webex プレフィックスが発する場所を示すために、BGP コミュニティ タグに適用されます。これは、ロケーション タグに基づいてルート フィルタリングを実行したい場合には便利です。以下の BGP コミュニティは、Webex プレフィックスのオリジンを示します。

Webex Meetings コミュニティ (シアター別)

-

13445:10000 — アメリカ

-

13445:10010 — 欧州・中近東

-

13445:10020 — アジア太平洋

Webex Calling コミュニティ (シアター別)

-

13445:20000 — アメリカ

-

13445:20010 — 欧州・中近東

-

13445:20020 — オーストラリア、ニュージーランド

-

13445:20060 — アジア太平洋

Webex Edge Connectの注文およびプロビジョニングプロセス

Edge Connect for Meetings and CallingまたはEdge Connect for Dedicated Instanceリンクを注文する際は、全体のプロセスを理解しておくことが重要です。以下の手順は、発注および供給プロセスにおいて実施する必要のある主要な項目を概説したものです。

- お客様はEquinixまたはMegaportでアカウントを取得し、ポートを購入している必要があります。これはEquinixとMegaportと直接連携して行われます。

- Webex Edge Connectを購入してください。

- 販売、顧客、パートナー、および技術に関するすべての情報は、Cisco Edge Connect RequestポータルWebページに入力されます。

- Webexのエッジルーターは、提供された情報と、各データセンターへの適切なバックボーン接続に基づいて構成されます。

- 顧客は からメールを受け取ります csg-peering@cisco.com サービスキー付き。顧客はEquinixまたはMegaportのウェブサイトにサービスキーを入力します。

- 顧客はエッジルーターを設定します。

- 顧客ルーターとWebexルーター間でIP接続が確立されます。

CCWを使用してWebex Edge Connectを注文するには、以下の手順に従ってください。

| 1 |

CCW注文サイトにアクセスし、[ログイン]をクリックしてサイトにサインインしてください。 |

| 2 |

見積もりを作成します。 |

| 3 |

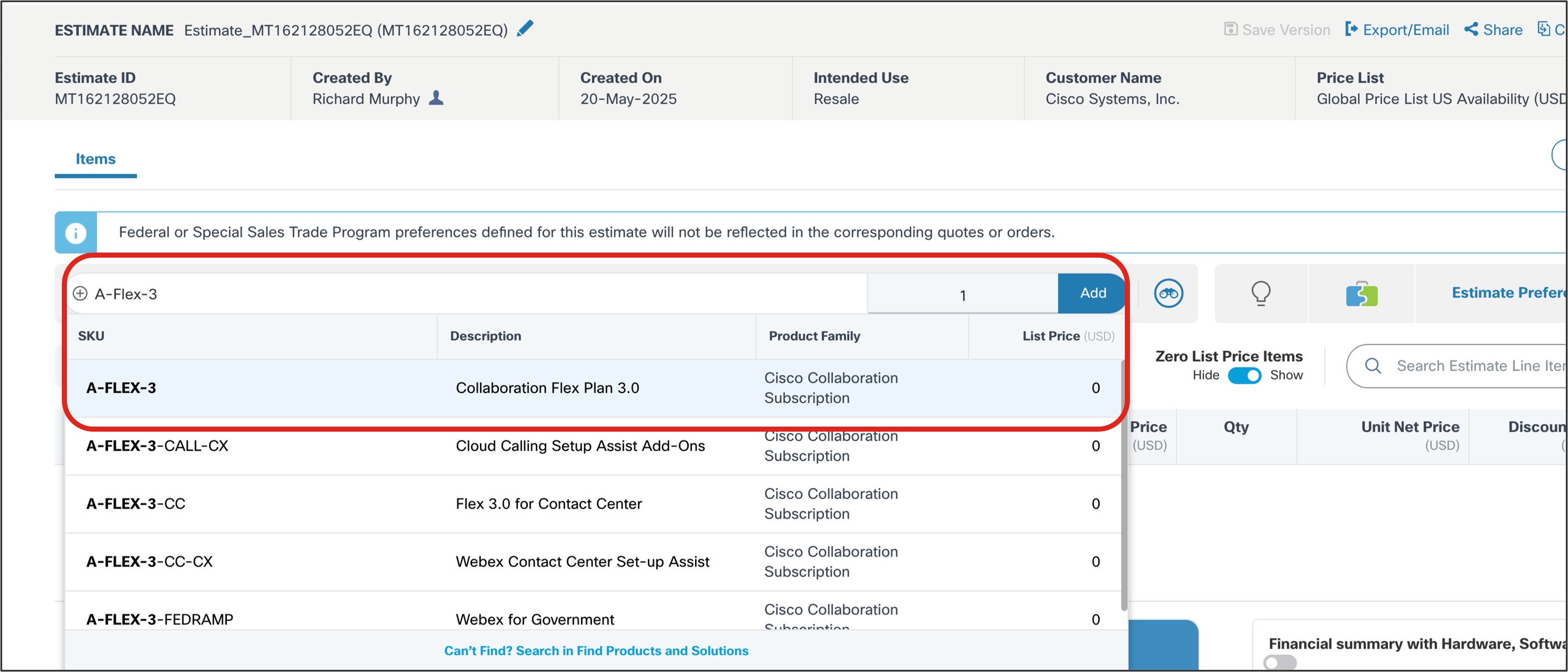

「A-FLEX-3」というSKUを追加してください。  |

| 4 |

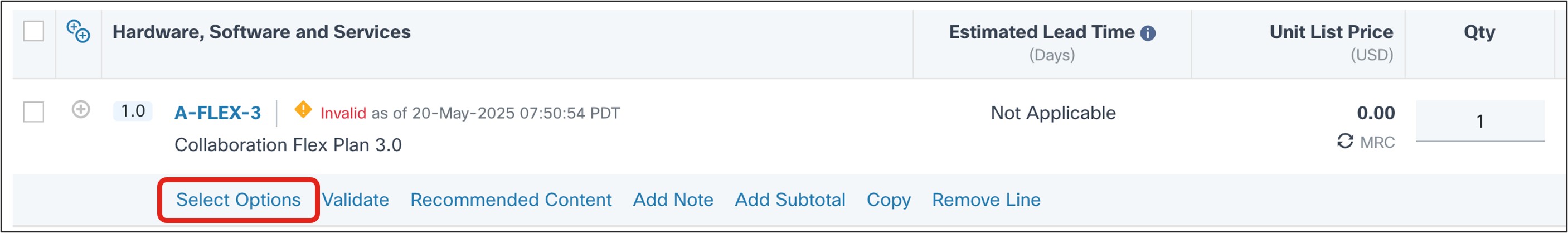

オプションを選択をクリックします。  |

| 5 |

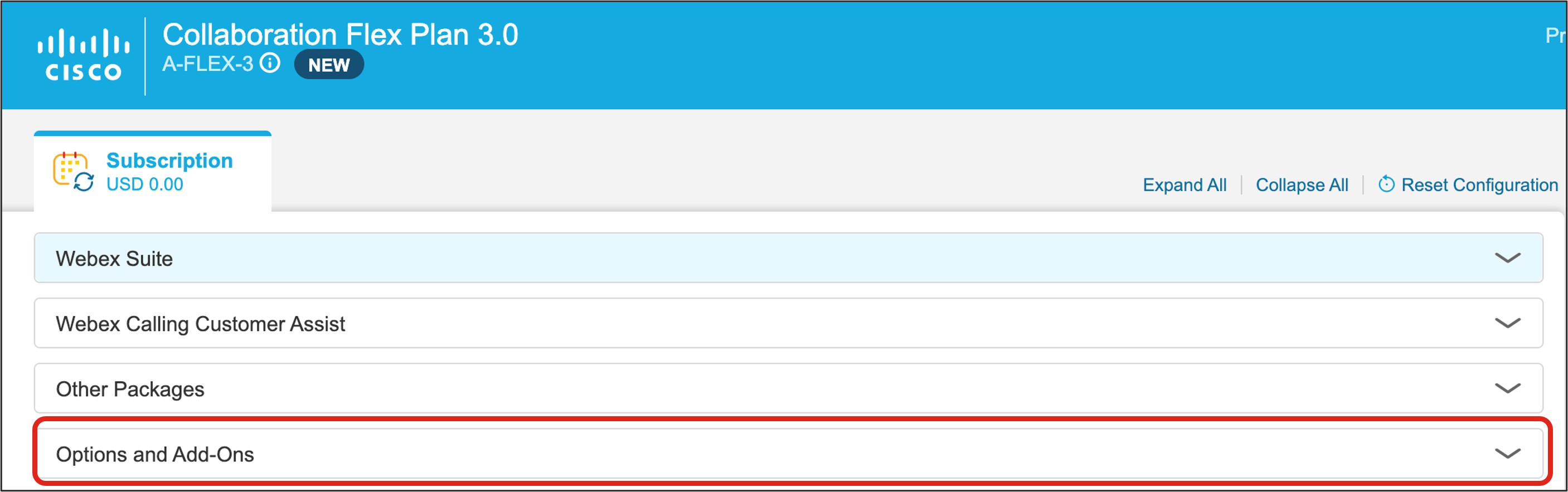

表示される「購読」タブで、 オプションとアドオンを選択します。  |

| 6 |

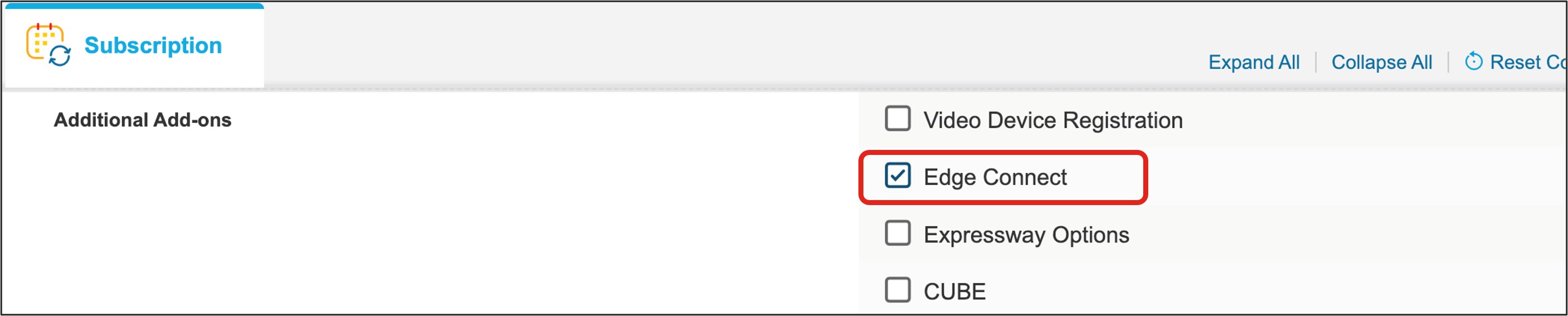

追加アドオンの下で、 Edge Connectの横にあるチェックボックスを選択します。  |

| 7 |

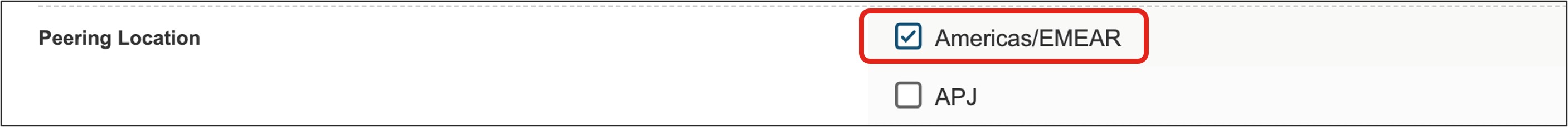

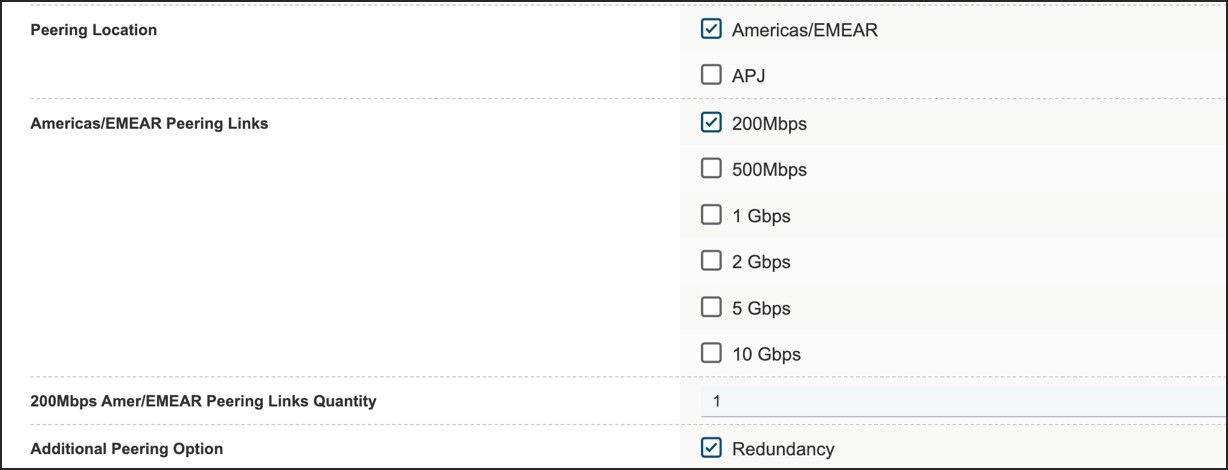

場所を選択の下で、設定したい場所を選択します。 Americas/EMEAR and/or APJ。  |

| 8 |

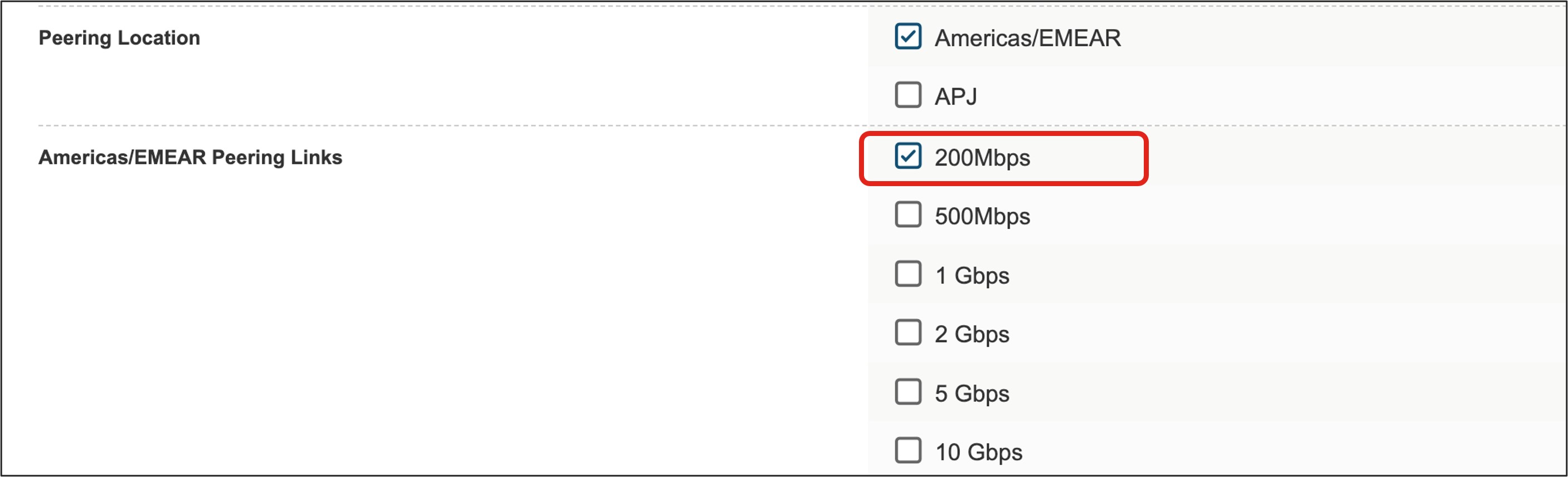

接続場所を選択した後、リンク帯域幅を選択します。  冗長化オプションでは、Edge Connect for Meetings and Callingリンク用のWebexバックボーンへの割引価格の2つ目の接続、またはEdge Connect for Dedicated Instance(Meetings、Calling、およびDI)リンク、もしくはDedicated Instance専用リンク用の2つ目のリンク(価格に含まれています)のいずれかを選択できます。この冗長リンクは、Webexバックボーンへの2番目の接続として機能し、最初の接続とは異なる地理的地域にある別のWebexデータセンターに接続します。専用インスタンス向けEdge Connectリンクの場合、アーキテクチャにおけるサービス冗長性を確保するため、注文時に冗長性チェックボックスを選択することが必須です。   |

| 9 |

選択内容に問題がなければ、ページ右上の 確認して保存 をクリックしてください。 |

| 10 |

注文を確定するには、 保存して続行 をクリックしてください。確定した注文が注文グリッドに表示されます。 |

| 1 |

Edge Connect リクエストポータル サイトにアクセスしてログインしてください。

| ||||||||||||||||||

| 2 |

顧客名を入力してください。  | ||||||||||||||||||

| 3 |

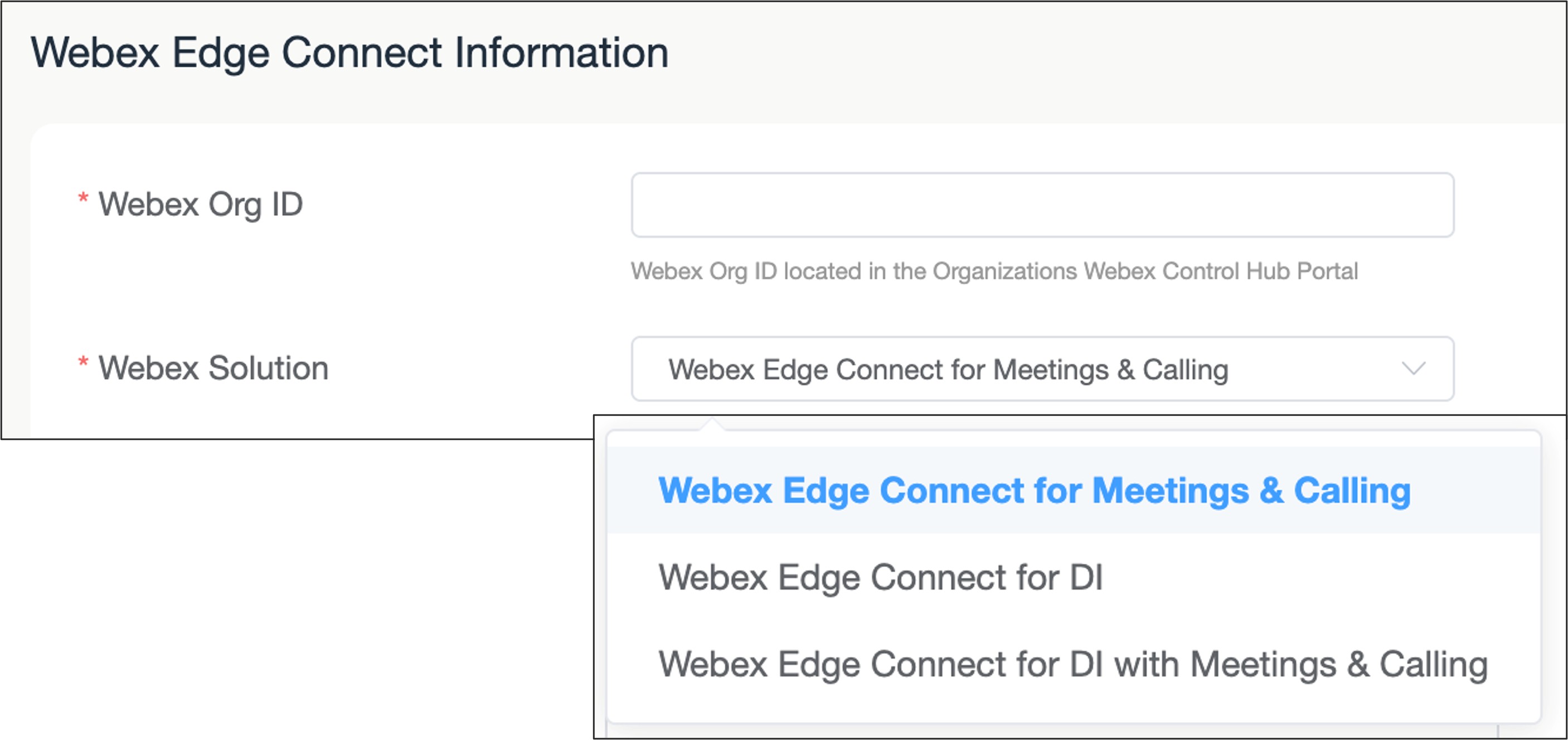

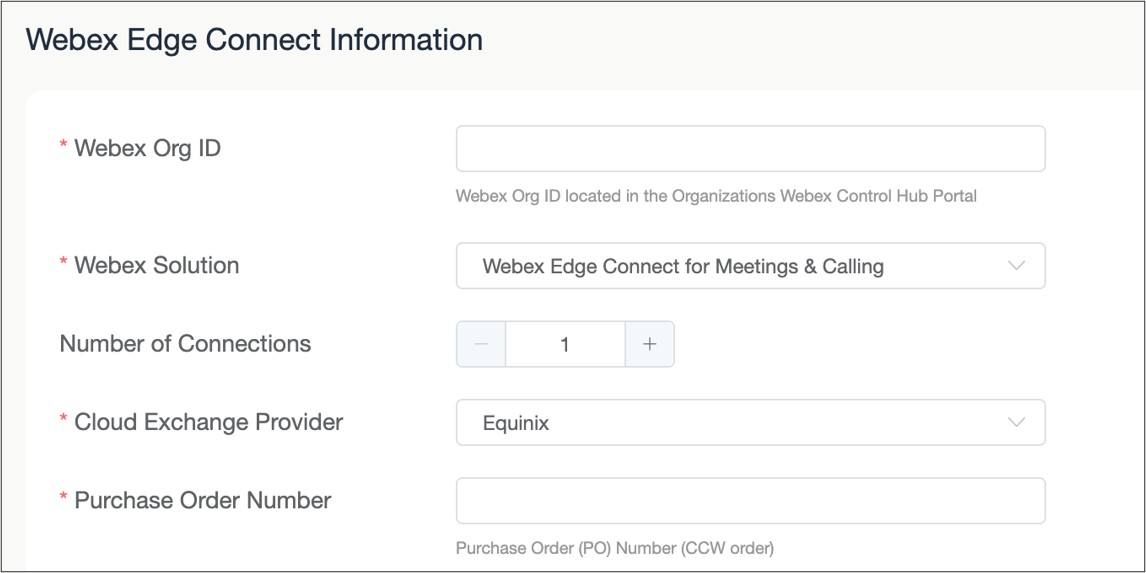

顧客のWebex組織IDを入力してください。この情報はコントロールハブ( 管理 )にあります > アカウント)。要求するEdge Connectリンクの種類を入力してください。  | ||||||||||||||||||

| 4 |

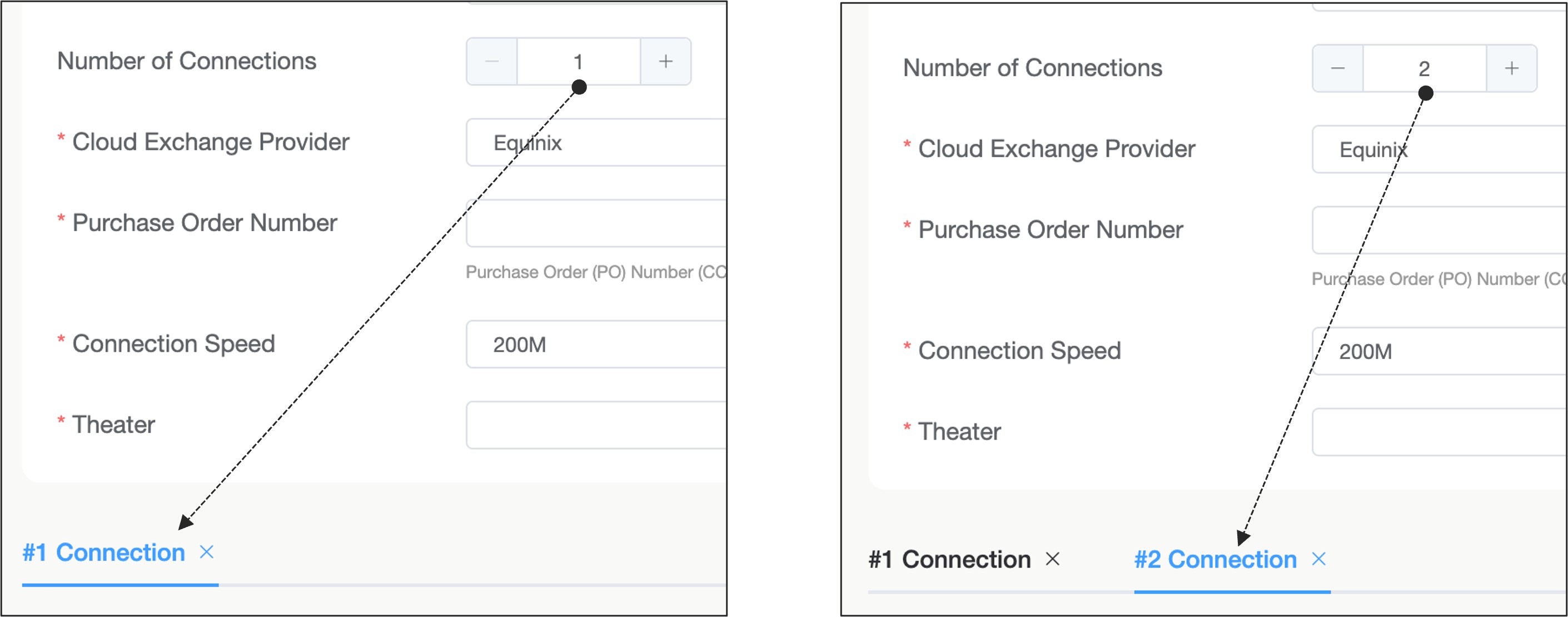

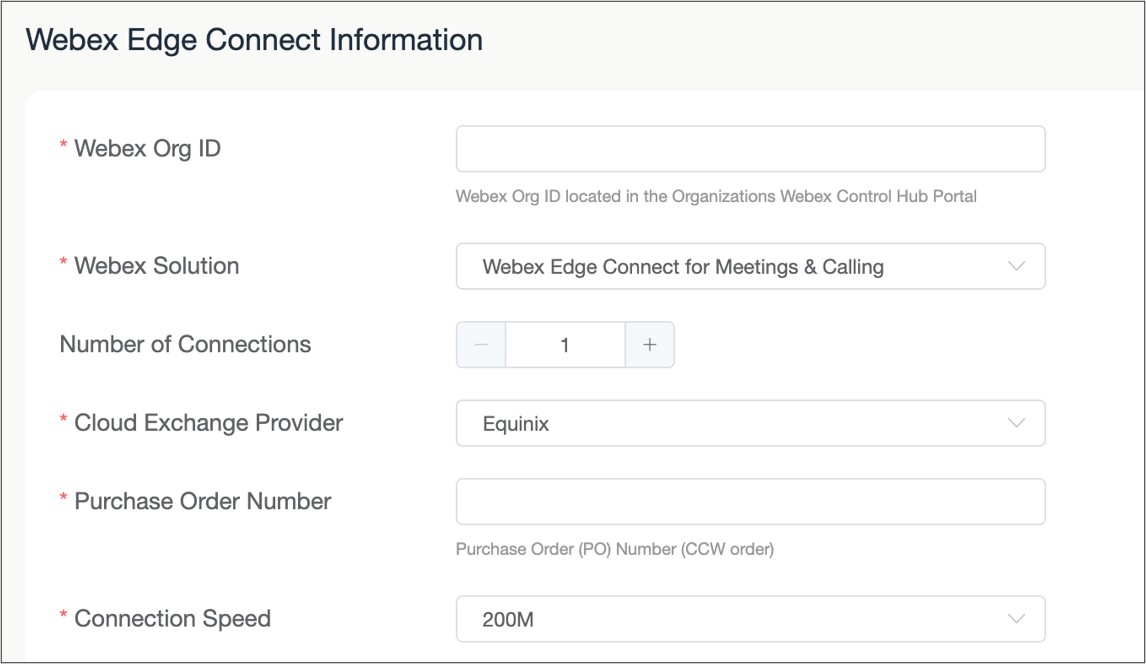

プロビジョニングを要求する接続数を選択してください。 Cisco製品の注文時に冗長性オプションを選択した場合、2つの接続を選択する必要があります。選択したWebexソリューションが「専用インスタンス用Edge Connect」の場合、2つの接続が必要です。  | ||||||||||||||||||

| 5 |

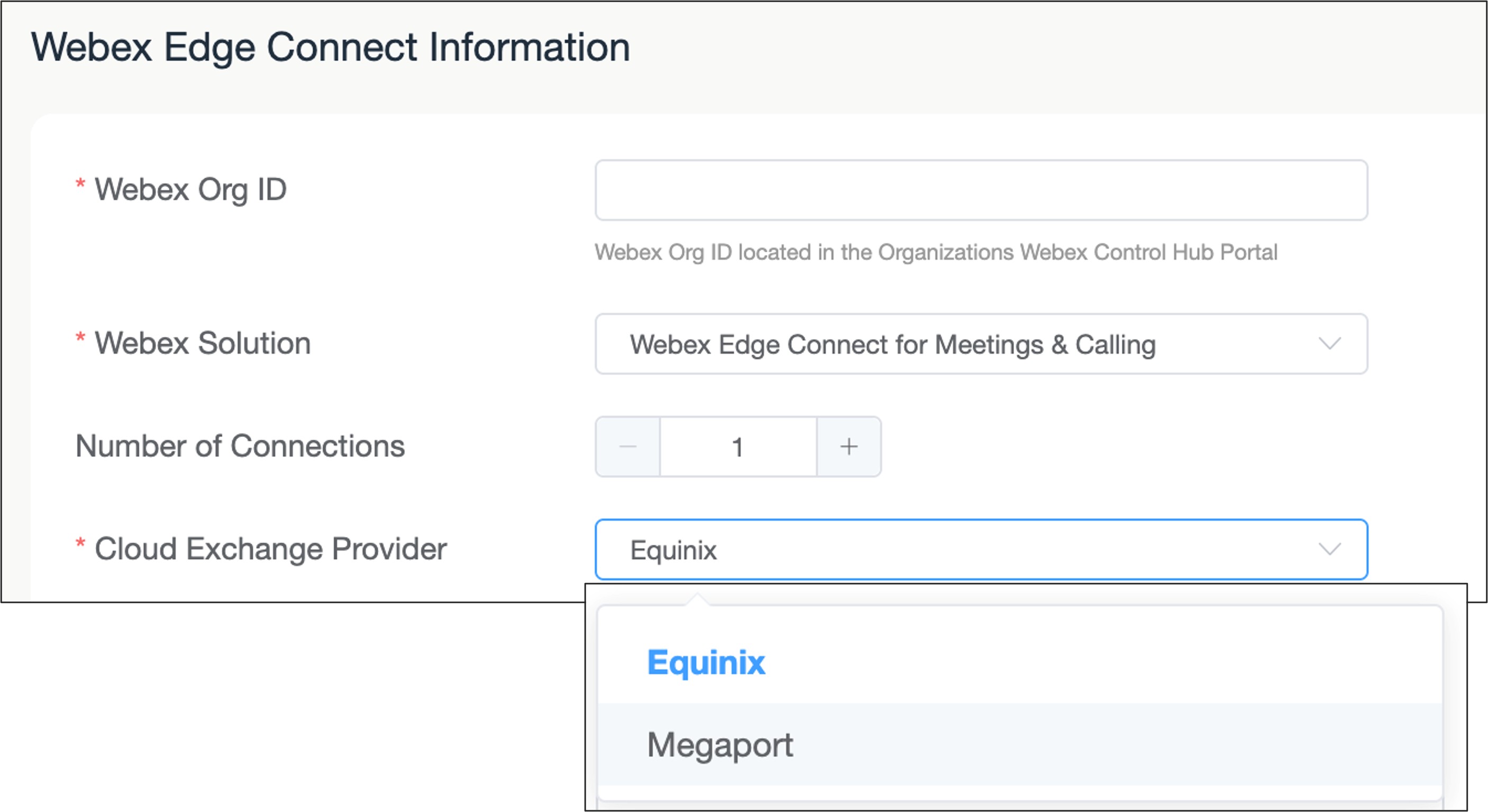

クラウド取引所プロバイダーとして、EquinixまたはMegaportのいずれかを選択してください。  | ||||||||||||||||||

| 6 |

Ciscoの発注書を入力してください (PO#).  | ||||||||||||||||||

| 7 |

リンクの接続速度を選択してください。  | ||||||||||||||||||

| 8 |

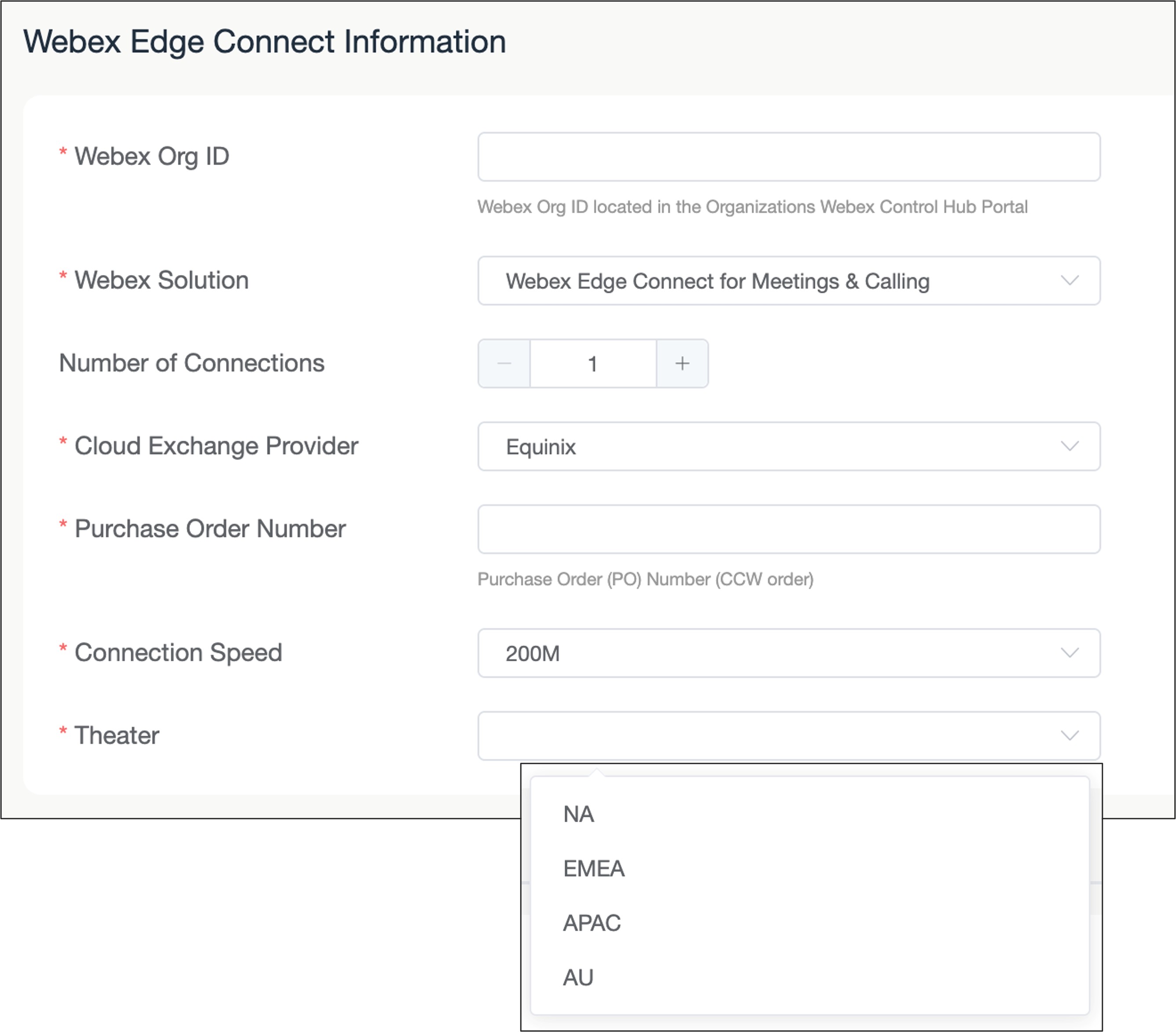

Edge Connectリンクがプロビジョニングされる劇場を選択してください。  | ||||||||||||||||||

| 9 |

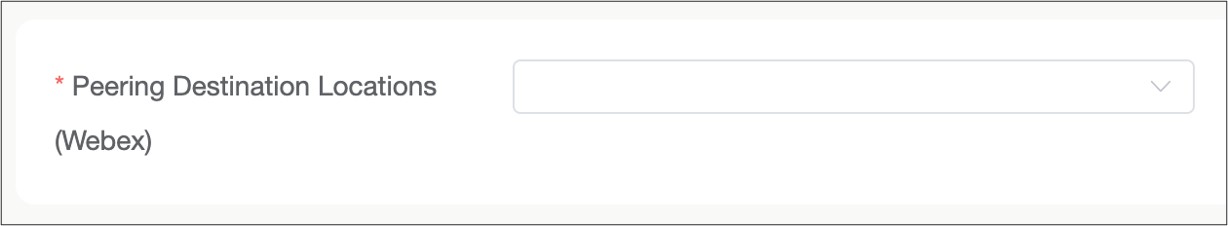

顧客リンクを終端し、WebexバックボーンにアクセスするWebexデータセンターのピアリング場所を選択してください。リストは、劇場選択に基づいてローカルデータセンターを更新します。  | ||||||||||||||||||

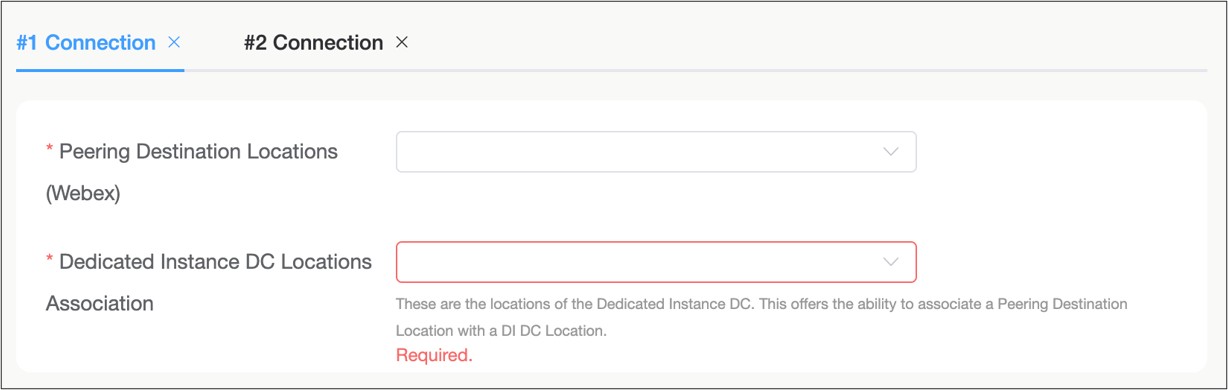

| 10 |

選択したWebexソリューションが「専用インスタンス用Edge Connect」の場合、2つの接続が必要です。接続ごとに、専用のプライマリおよびセカンダリの専用インスタンスデータセンターの場所を選択する必要があります。  専用インスタンスのプライマリおよびセカンダリのデータセンターは、各リージョン内でペアとしてグループ化されます。下記の表は劇場ごとのペアリングオプションを示しており、ペアリング内でプライマリまたはセカンダリの場所として指定できます。

サウジアラビアのデータセンターはサポート対象外です。 | ||||||||||||||||||

| 11 |

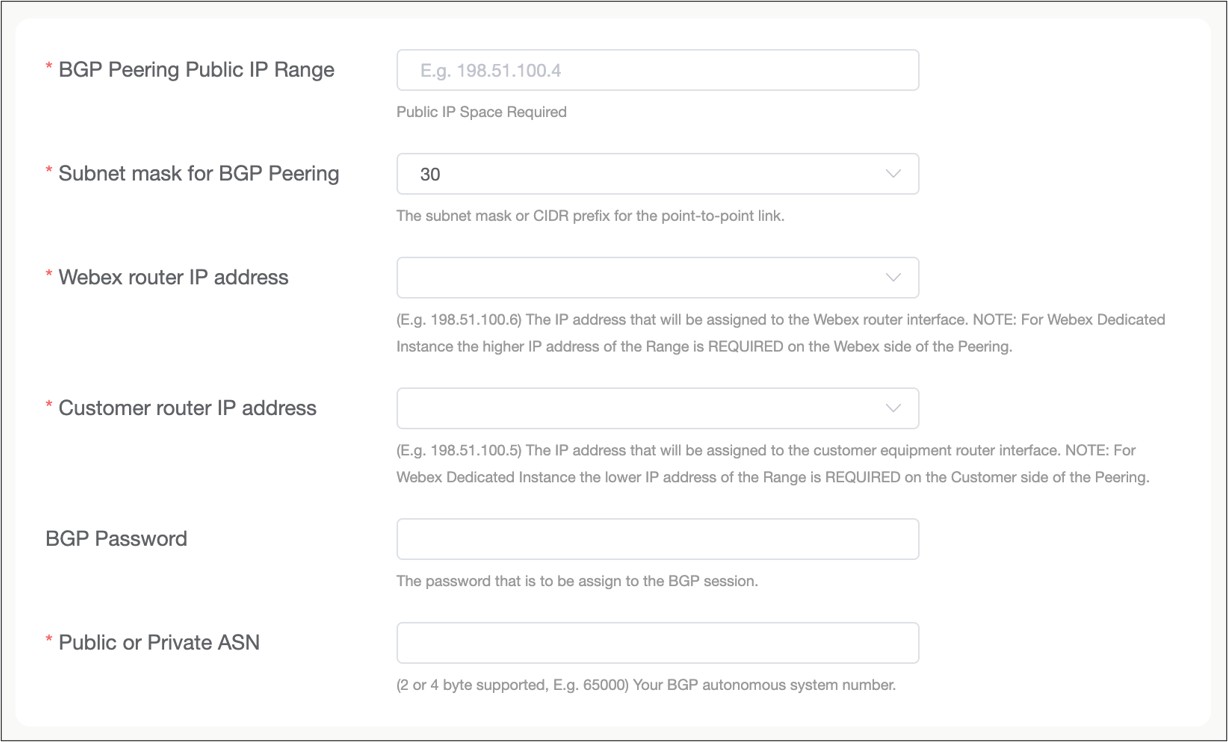

顧客のエッジルーターからWebexエッジルーターへのリンクのレイヤー3接続を作成するために、すべてのIPおよびBGP情報を入力してください。IPアドレスは顧客によって提供されます。  | ||||||||||||||||||

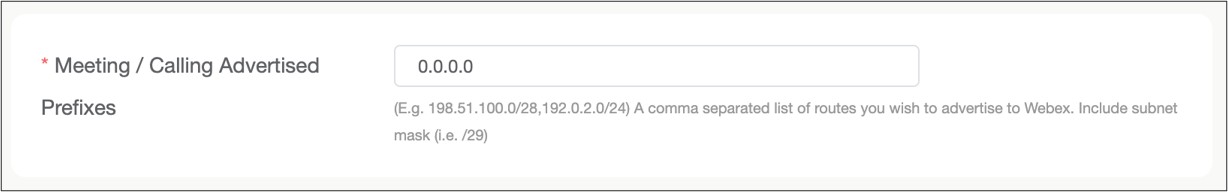

| 12 |

顧客がWebexに公開しているIPサブネットを入力してください。これは、Edge Connect for Meetings and Callingのリンクにのみ適用されます。その他の種類のEdge Connectリンクでは、このフィールドはスキップできます。  | ||||||||||||||||||

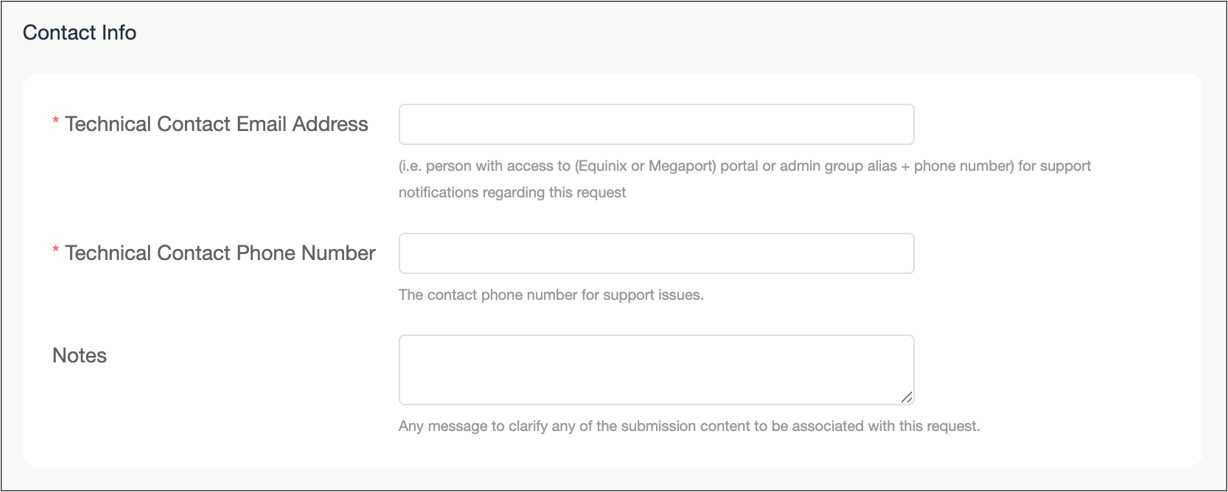

| 13 |

Edge Connectリンクのプロビジョニングと管理を担当するチームの連絡先情報を入力してください。一人のメールアドレスではなく、複数のメールアドレスを登録することをお勧めします。  | ||||||||||||||||||

| 14 |

ウェブページでリクエスト内容を確認し、 送信 をクリックしてプロビジョニングリクエストを入力してください。 |

次に行うこと