Webex Edge Connect

Har du feedback?

Har du feedback?Edge Connect utnyttjar en molnutbytesleverantör, antingen Equinix eller Megaport, för att sömlöst länka kundens routningskant till Webex-stamnätets kantroutrar via en privat nätverks-peeringanslutning. Denna peering-anslutning förbättrar upplevelsen avsevärt för samtal, kontaktcenteragenter och möten med användare tack vare garanterad bandbredd och direkt anslutning, vilket minskar nätverkslatens, paketförlust och jitter.

Anslutningen mellan kundens lokala utrustning och Webex-leverantörens edge-router bidrar till att säkerställa låg latens. Som en allmän riktlinje, anslut till Webex Edge Connect-datacenter på rampen i din region för att få åtkomst till Webex-tjänster. Stora kunder med ett nationellt eller internationellt nätverk bör överväga att koppla samman med Webex regionalt för att ytterligare minska latensen.

För referensinformation om molnutbytesleverantörens fabric-arbetsflöde, se dokumentationen på https://docs.equinix.com/ eller https://docs.megaport.com.

Nätverks fördröjningen kan påverka Webex användar upplevelsen negativt. Latensen kan påverkas av geografisk plats, routningsmönster för internettrafik, anslutningsmetod för användarnätverk (LAN eller Wi-Fi) samt statusen överlag för nätverksvägarna mellan varje anslutningspunkt.

Se även Cisco Preferred Architecture för Webex Edge Connect för Webex Meetings, Calling Multi-Tenant och Dedicated Instance, som ger detaljerad information om design och distribution av Edge Connect.

| Revisionsdatum | Ny eller ändrad information |

|---|---|

| 25 februari 2026 |

IP-intervall tillagda till Webex Calling (efter teater):

|

| 9 juni 2025 |

|

| 20 september 2024 |

Denna dokumentationsuppdatering och den föregående syftar till att matcha de BGP-annonserade rutter. IP-intervall tillagda till Webex Meetings (efter teater):

IP-intervall tillagda till Webex Calling (efter teater):

Lade till en anteckning i Webex offentliga IP-blockintervall efter teater och lösning. |

| 28 augusti 2024 |

IP-intervall tillagda till Webex Meetings (efter teater):

IP-intervall tillagda till Webex Calling (efter teater):

IP-intervall borttagna från Webex Meetings (efter teater):

IP-intervall borttagna från Webex Calling (via teater):

|

| 1 augusti 2024 |

IP-intervall tillagda till Webex Calling (efter teater):

|

| 14 augusti 2023 |

Följande IP-intervall kommer att lanseras den 15 september 2023. IP-intervall tillagda till Webex Meetings (efter teater):

|

| 17 juli 2023 |

IP-intervall tillagda till Webex Meetings (efter teater):

IP-intervall borttagna från Webex Meetings (efter teater):

|

| 12 april 2023 |

IP-intervall tillagda till Webex Meetings (efter teater):

|

| 28 mars 2023 | Omstrukturerad artikel till flikformat. Lade till artikelns revisionshistorik, från och med 17 mars. |

| 17 mars 2023 |

IP-intervall tillagda till Webex Meetings (efter teater):

IP-intervall borttagna från Webex Meetings (efter teater):

|

Det här är de grundläggande kraven för att etablera Edge Connect-peering:

-

En aktiv anslutning och port på Equinix- eller Megaport Cloud Exchange.

-

Ett autonomt Border Gateway Protocol (BGP) autonomt systemnummer (ASN).

-

Kunden angav IP-adresser för båda sidor av BGP-peering-anslutningen.

-

Ditt adressutrymme för BGP-peering-länk, det vill allmän IP med prefixet /30 eller /31

-

Ditt annonserade allmän IP utrymme (måste vara leverantörsoberoende)

-

Ett IP-utrymme som är offentligt och leverantörsoberoende.

-

Edge Connect accepterar inte annonsering av privata prefix som RFC1918.

-

Ett IT-team som har kunskaper om BGP och peeringprinciper.

-

En nätverksenhet som kan köra BGP och 802.1Q-taggning.

-

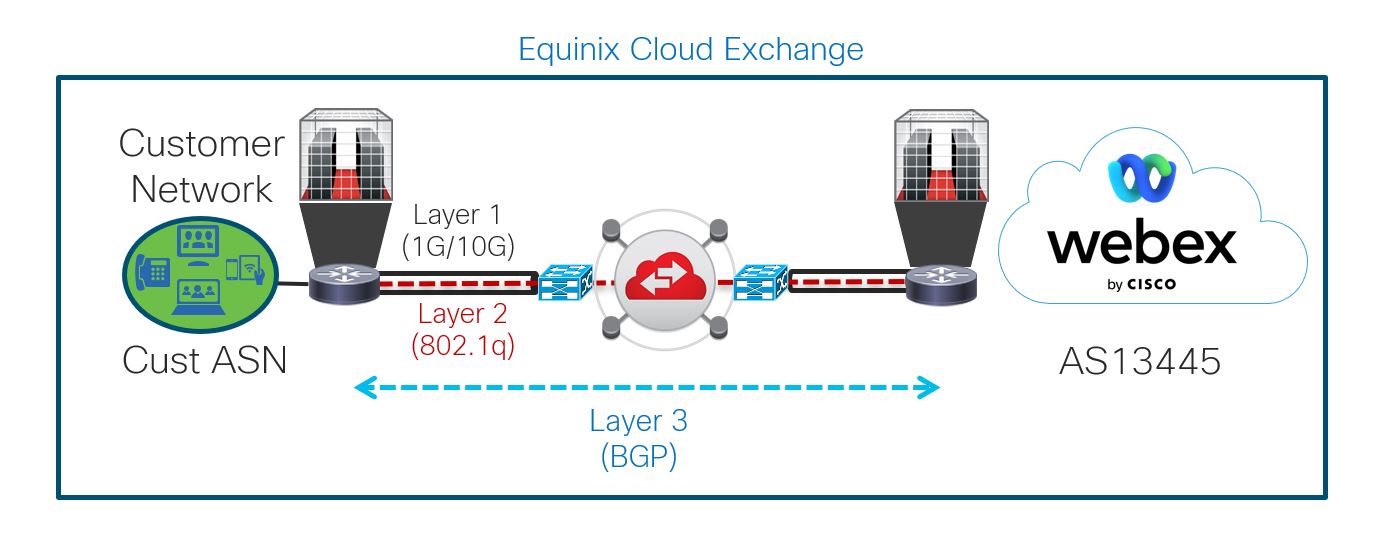

Lager 1 – Fysisk anslutning via Equinix eller Megaport.

-

Lager 2 – Datalänkanslutning via Equinix eller Megaport.

-

Nivå 3 – Nätverksanslutning med Webex via Equinix eller Megaport Cloud Fabric.

För att konfigurera Edge Connect måste du först samarbeta med en Equinix- eller Megaport-representant med två uppgifter: Att upprätta en fysisk anslutning och att upprätta en datalänkanslutning. När de två uppgifterna är klara kan du fortsätta med den tredje uppgiften: upprätta nätverksanslutning med Webex via Webex Edge Connect-portalen.

Illustrationen visar Lager 1-, Lager 2- och Lager 3-anslutningarna som behöver ordnas för att det ska gå att konfigurera Edge Connect.

Fysisk anslutning

Du måste rådgöra med en representant från Equinix eller Megaport för att konfigurera din fysiska anslutning och datalänksanslutning. Det finns tre metoder för att etablera fysiska anslutningsmöjligheter för Edge Connect.

-

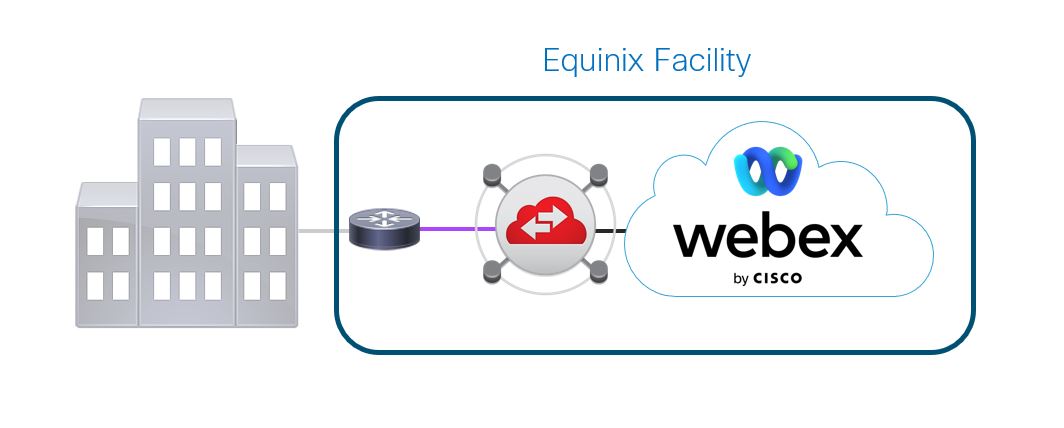

En lokal Equinix- eller Megaport-anläggning korskopplar mellan din router i en Equinix- eller Megaport-anläggning och fabric-switchen. Det lila segmentet nedan visar anslutningen som måste göras mellan din bur och tygavkopplaren.

Det här är datacenter där kunder kan ansluta för att komma åt Webex-stamnätet.

Nordamerika

Internationella platser

-

Ashburn, VA, USA

-

Chicago, Il, USA

-

Dallas, TX, USA

-

New York, New York, USA

-

San Jose, Kalifornien, USA

-

Montreal, Kanada

-

Toronto, Kanada

-

Amsterdam, Nederländerna

-

London, GB

-

Jag, de

-

Singapore, SG

-

Sydney, Australien

-

Tokyo, JP

-

-

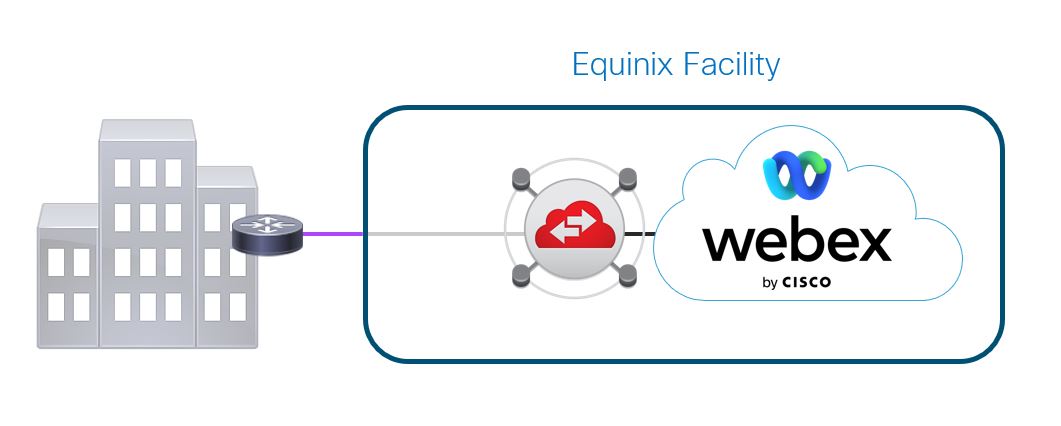

En nätverksanslutning som skapar en krets mellan din byggnad och den närmaste Equinix- eller Megaport-anläggningen som samlokaliseras med Webex-molnet. Det lila segmentet nedan visar den koppling som måste göras mellan din byggnad och en Equinix- eller Megaport-anläggning.

-

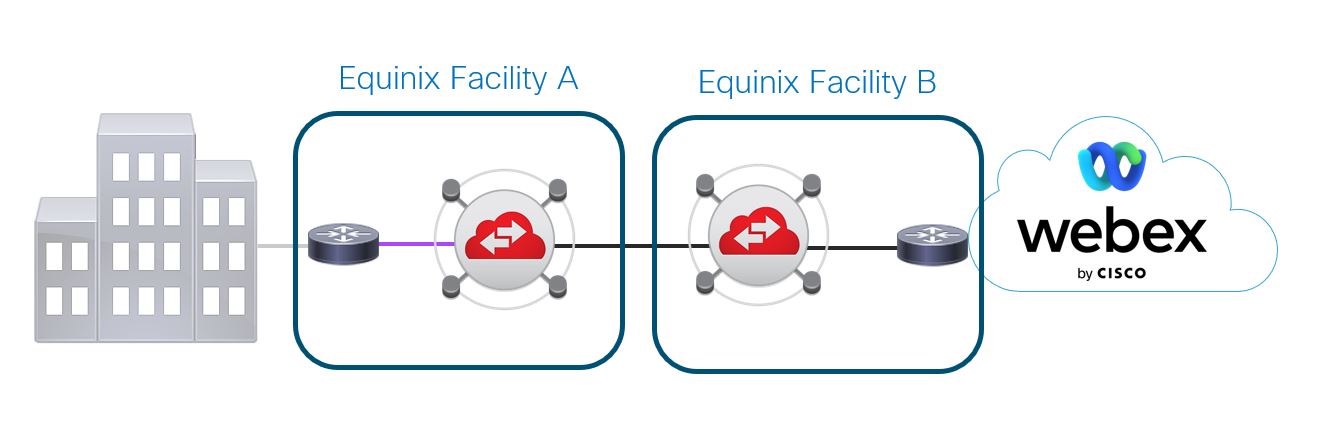

Det finns en Equinix- eller Megaport-anläggning, anläggning A, nära din byggnad, men den samlokaliseras inte med Webex-molnet. Du kan skapa en krets mellan din byggnad och anläggning A. Equinix eller Megaport ansluter sedan anläggning A till en anläggning som samlokaliseras med Webex-molnet, anläggning B, med hjälp av deras nätverk.

Det lila segmentet och molnet i bilden nedan visar anslutningen som måste göras till molnutbytesleverantörernas infrastruktur i anläggning A, den anslutande kretsen mellan Equinix- eller Megaport-anläggningen närmast dig och Equinix- eller Megaport-samlokaliseringsanläggningen.

Datalänkanslutning

Du måste etablera en virtuell Ethernet-kretsanslutning till Webex med hjälp av Cloud Exchange-leverantörens webbplats med en servicenyckel som tillhandahålls av Cisco efter att Webex-stamnätet har konfigurerats.

Se Cisco Preferred Architecture för Webex Edge Connect för Webex Meetings, Calling Multi-Tenant och Dedicated Instance för information om hur du skapar en anslutning.

Se Cisco Preferred Architecture för Webex Edge Connect för Webex Meetings and Calling för information om hur du skapar en anslutning.

Tekniska uppgifter om routningspolicy

-

Webex offentliga BGP ASN är 13445.

-

Maxlängden för prefix som Webex annonserar är /24. Maxlängden för prefix som Webex accepterar är /29.

-

Antalet vägar som Webex annonserar kan ändras över tid. Vi rekommenderar att kunder tillåter 500 vägar från Webex för BGP-peering.

-

Maximalt antal vägar som Webex accepterar är 100.

-

Kunder kan använda identifiering av dubbelriktad vidarebefordran (BFD). BFD är aktiverat med ett standardvärde på 300 ms x 3 på Webex Edge-routrarna för Edge Connect för möten och samtalslänkar och 300 ms x 3 för Edge Connect för dedikerade instanslänkar.

-

Alla Webex-vägar är inkluderade i BGP-annonser.

-

Tekniklösningar för kundtrafik såsom NAT, BGP AS-PATH-tillägg eller fördefinierade BGP-grupper är också tillgängliga för att påverka trafikflödena i Ciscos stamnät. BGP-grupper kan användas för att begränsa omfattningen på spridningen av kundvägar mellan Webex geografiska platser.

-

Kunder kan använda Webex Looking Glass-portal för att se annonserade BGP-vägar och utföra ping- och traceroute-tester.

AS-PATH-förhands väntande stöds inte när privata ASN används. Detta beror på att för att stödja privata ASN i Edge Connect, skalar Webex ASN efter anslutning till Webex-stamnätet. Vi rekommenderar att du i stället använder grupper för länkprioritet för att påverka prioriteten för BGP-dirigeringssökvägen från Webex tillbaka till det privata nätverket.

Webex intervall för offentliga IP-block efter bio och lösning

Vi uppmuntrar kunder att acceptera alla Webex-vägar med prefix som är /24 eller kortare. Vägannonser kan ändras med tiden, så kunder bör inte ställa in filter med hjälp av listor över IP-prefix. Prefixlistorna är rent informativa. Använd Nätverkskrav för Webex-tjänster och Portreferensinformation för Webex-samtal CIDR:er för att skapa brandväggsregler. Dessutom kan kunder skapa anpassade filter med hjälp av BGP-communities för att acceptera rutter baserade på geografisk teater eller Webex-lösning (Webex Meetings eller Webex Calling).

Edge Connect-meddelanden skickas ut till meddelandekontakter, Webex Control Hub-administratörer, när Webex annonserar ett nytt IP-undernätsintervall eller tar bort ett IP-undernät. Dessa e-postmeddelanden återspeglar datumen då eventuella ändringar kommer att ske i nätverket.

Webex Meetings (via bio)

AMER

-

23.89.0.0/18

-

23.89.0.0/20

-

23.89.16.0/20

-

23.89.32.0/20

-

23.89.48.0/20

- 23.89.192.0/20

- 23.89.208.0/20

-

64.68.96.0/19

-

64.68.104.0/21

-

66.163.32.0/19

-

66.163.52.0/24

-

66.163.53.0/24

-

144.196.0.0/19

-

144.196.32.0/20

-

144.196.48.0/20

-

144.196.128.0/19

-

144.196.224.0/20

-

144.196.240.0/20

-

150.253.128.0/18

-

150.253.160.0/21

-

163.129.0.0/19

-

170.72.128.0/18

-

170.72.128.0/20

-

170.72.144.0/21

-

170.72.152.0/21

-

170.72.160.0/20

-

170.72.192.0/19

-

170.133.128.0/19

-

173.243.0.0/20

-

173.39.224.0/19

-

207.182.160.0/19

-

207.182.172.0/22

-

209.197.192.0/19

-

209.197.192.0/21

-

216.151.128.0/19

-

216.151.128.0/20

APAC

-

23.89.128.0/20

-

23.89.144.0/20

-

23.89.154.0/24

-

23.89.160.0/20

-

23.89.176.0/21

-

69.26.176.0/20

-

69.26.176.0/24

-

114.29.192.0/23

-

114.29.196.0/23

-

114.29.200.0/22

-

114.29.204.0/22

-

114.29.208.0/21

-

114.29.216.0/21

-

144.196.80.0/20

-

144.196.96.0/20

-

144.196.160.0/20

-

144.196.208.0/20

-

150.253.192.0/19

-

150.253.192.0/21

-

150.253.200.0/21

-

150.253.208.0/21

-

150.253.216.0/21

-

150.253.240.0/20

-

163.129.32.0/22

-

163.129.48.0/20

-

163.129.64.0/20

-

170.133.176.0/23

-

170.133.178.0/23

-

170.133.180.0/22

-

170.133.181.0/24

-

170.133.184.0/22

-

170.133.188.0/22

-

170.72.48.0/21

-

170.72.56.0/21

-

170.72.64.0/20

-

170.72.64.0/21

-

170.72.72.0/21

-

170.72.80.0/21

-

170.72.88.0/21

-

170.72.96.0/20

-

210.4.194.0/23

-

210.4.196.0/23

-

210.4.198.0/23

-

210.4.198.0/24

-

210.4.200.0/22

-

210.4.204.0/22

-

210.4.206.0/23

Europa, Mellanöstern och Afrika

-

23.89.64.0/18

-

23.89.64.0/20

-

23.89.80.0/20

-

23.89.96.0/20

-

23.89.112.0/21

-

23.89.120.0/21

-

69.26.160.0/24

-

62.109.192.0/18

-

69.26.160.0/20

-

144.196.64.0/20

-

144.196.112.0/22

-

144.196.116.0/23

-

144.196.118.0/23

-

144.196.176.0/20

-

144.196.192.0/20

-

150.253.224.0/20

-

170.133.160.0/20

-

170.72.0.0/19

-

170.72.0.0/20

-

170.72.16.0/20

-

170.72.16.0/21

-

170.72.24.0/21

-

170.72.32.0/20

-

170.72.32.0/21

-

170.72.40.0/21

-

170.72.112.0/20

-

170.72.208.0/20

Global Anycast

-

66.163.52.0/24

-

66.163.53.0/24

-

69.26.160.0/24

Webex Calling (via theater)

AMER

-

23.89.1.128/25

-

23.89.33.0/24

-

23.89.40.0/25

-

128.177.14.0/24

-

128.177.36.0/24

-

135.84.171.0/24

-

135.84.172.0/24

-

135.84.173.0/24

-

135.84.174.0/24

-

139.177.64.0/24

-

139.177.65.0/24

-

139.177.72.0/24

-

139.177.73.0/24

-

139.177.94.0/24

-

139.177.95.0/24

-

199.19.197.0/24

-

199.19.199.0/24

-

199.59.65.0/24

-

199.59.66.0/24

Europa, Mellanöstern och Afrika

-

23.89.76.128/25

-

85.119.56.0/24

-

85.119.57.0/24

-

139.177.66.0/24

-

139.177.67.0/24

-

144.196.114.0/24

-

144.196.115.0/24

-

144.196.70.0/24

-

144.196.71.0/24

-

170.72.0.128/25

-

170.72.17.128/25

-

170.72.29.0/24

-

185.115.196.0/24

-

185.115.197.0/24

Anz

-

139.177.70.0/24

-

139.177.71.0/24

-

139.177.76.0/24

-

199.59.64.0/24

-

199.59.67.0/24

APAC

-

23.89.154.0/25

-

135.84.169.0/24

-

135.84.170.0/24

-

139.177.68.0/24

-

139.177.69.0/24

-

150.253.209.128/25

-

150.253.214.128/25

-

150.253.220.0/24

Följande BGP-communities följs av Webex inkommande ruttpolicyer och kan användas av kunder för att påverka Edge Connect-länkprioriteten.

Grupper för länkprioritet

-

Ingen – Standard (minst önskvärda vägval)

-

13445:200 – Lokal inställning 200

-

13445:300 – Lokal inställning 300

-

13445:400 – Lokal inställning 400

-

13445:500 – Lokal inställning 500

-

13445:600 – Lokal inställning 600

-

13445:700 – Lokal inställning 700

-

13445:800 – Lokal inställning 800

-

13445:900 – Lokal inställning 900 (mest önskvärda vägväg)

Grupper för begränsning av vägspridning

Kunder som har globala peeringarrangemang med Webex kanske vill begränsa vägannonser inom Cisco Webex-molnet till den lokala geografiska platsen. Följande grupper kan användas för att begränsa spridningen av kundvägar i Webex-nätverket.

-

Ingen – Standard. Tillåt globala nåbarhet

-

13445:677 – Tillåt nåbarhet till lokal plats

Ursprungsgrupper för Webex-vägar

Webex använder BGP-grupptaggar för att ange Webex-prefixets ursprung. Det här kan vara till hjälp om du vill utföra vägfiltrering baserat på platstaggar. Följande BGP-grupper anger Webex-prefixets ursprung.

Webex Meetings grupper (via bio)

-

13445:10000 – AMER

-

13445:10010 – EMEA

-

13445:10020 – APAC

Webex Calling grupper (via bio)

-

13445:20000 – AMER

-

13445:20010 – EMEA

-

13445:20020 – ANZ

-

13445:20060 – APAC

Webex Edge Connect beställnings- och etableringsprocess

När du beställer en Edge Connect för möten och samtal eller Edge Connect för dedikerad instans är det bäst att förstå den övergripande processen. Stegen nedan beskriver de viktigaste punkterna som behöver göras under beställnings- och leveransprocessen.

- Kunden behöver ha ett konto och en port köpt hos Equinix eller Megaport. Detta görs direkt med Equinix och Megaport.

- Köp Webex Edge Connect.

- All försäljnings-, kund-, partner- och teknisk information anges på webbsidan för Cisco Edge Connect-förfrågansportalen.

- Webex Edge-routrar konfigureras baserat på den information som tillhandahålls, tillsammans med lämplig stamnätsanslutning till de olika datacentren.

- Kunden får ett e-postmeddelande från csg-peering@cisco.com med en servicenyckel. Kunden anger servicenyckeln på Equinix eller Megaports webbplats.

- Kunden konfigurerar sin edgerouter.

- IP-anslutning upprättas mellan kundens router och Webex-routern.

Följ stegen nedan för att beställa Webex Edge Connect med CCW:

| 1 |

Navigera till CCW-beställningswebbplatsenoch klicka sedan på Logga in för att logga in på webbplatsen. |

| 2 |

Skapa uppskattning. |

| 3 |

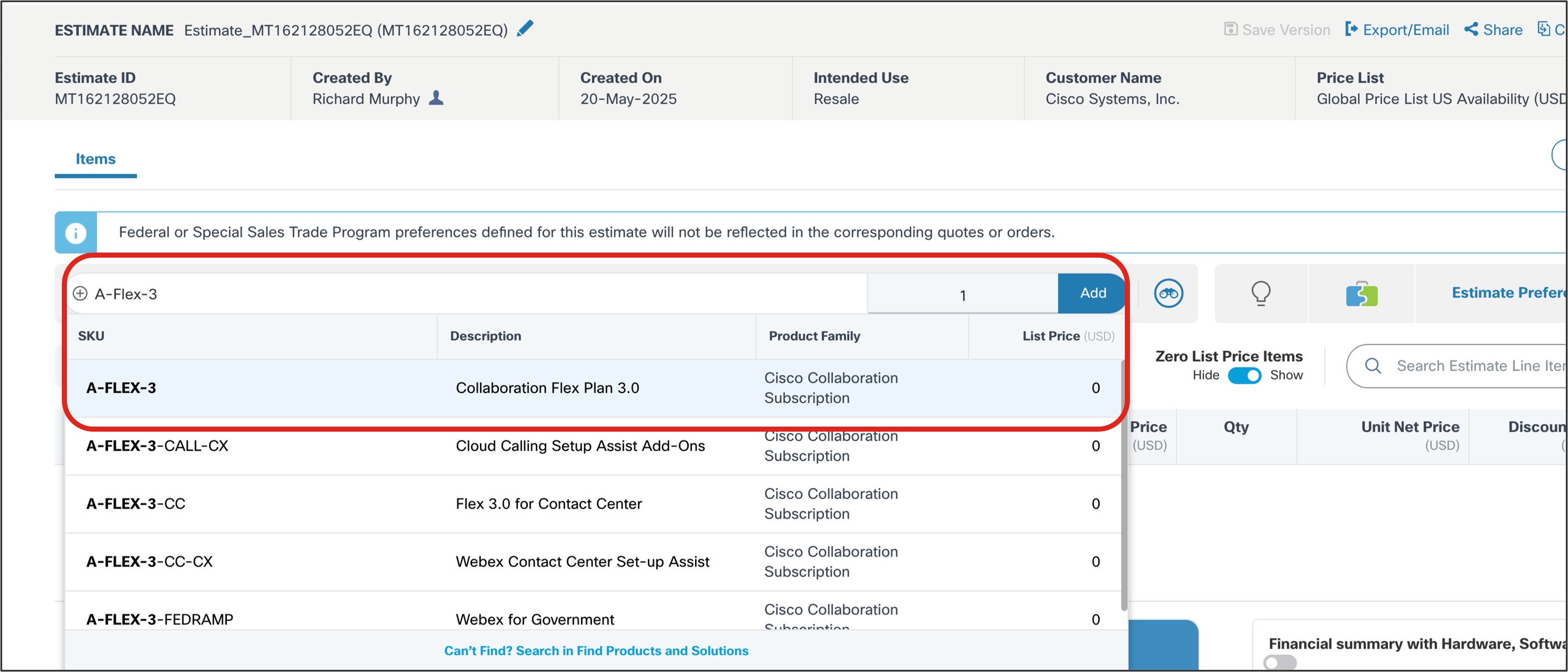

Lägg till artikelnummer “A-FLEX-3”.  |

| 4 |

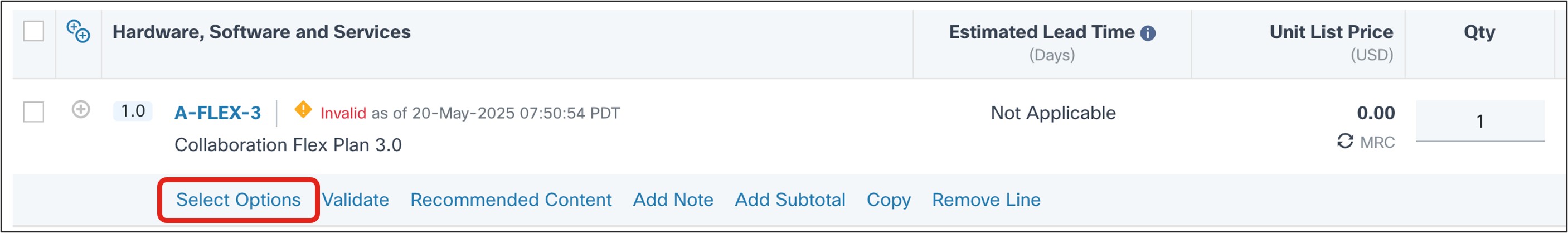

Klicka på Välj alternativ.  |

| 5 |

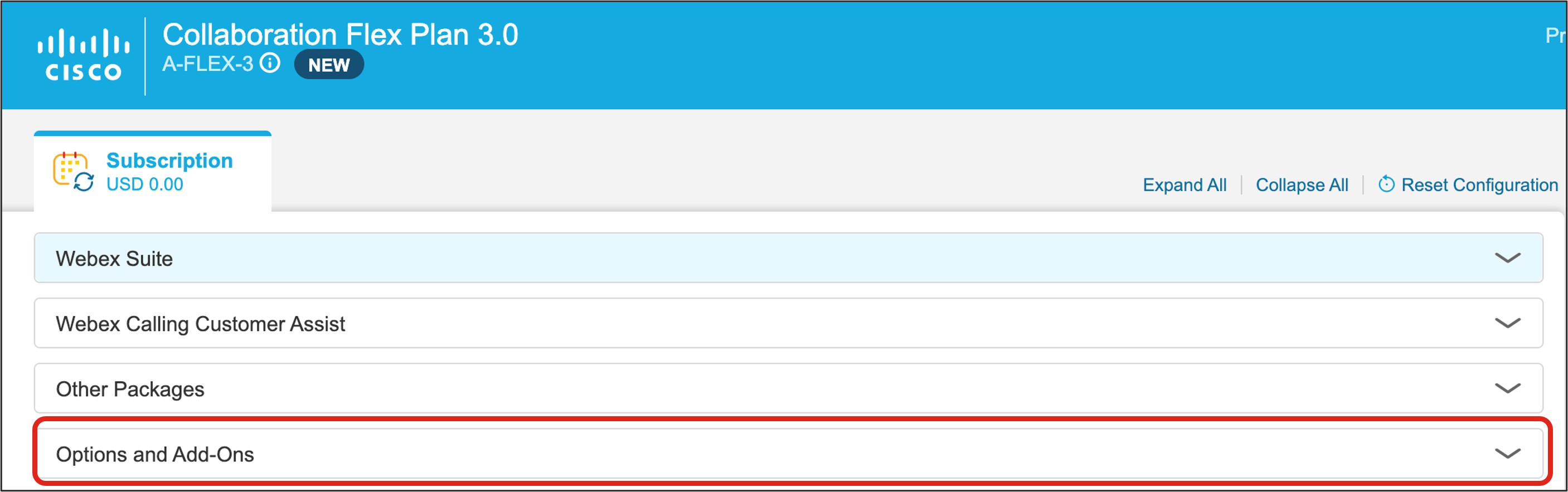

I fliken Prenumeration som visas väljer du Alternativ och tillägg.  |

| 6 |

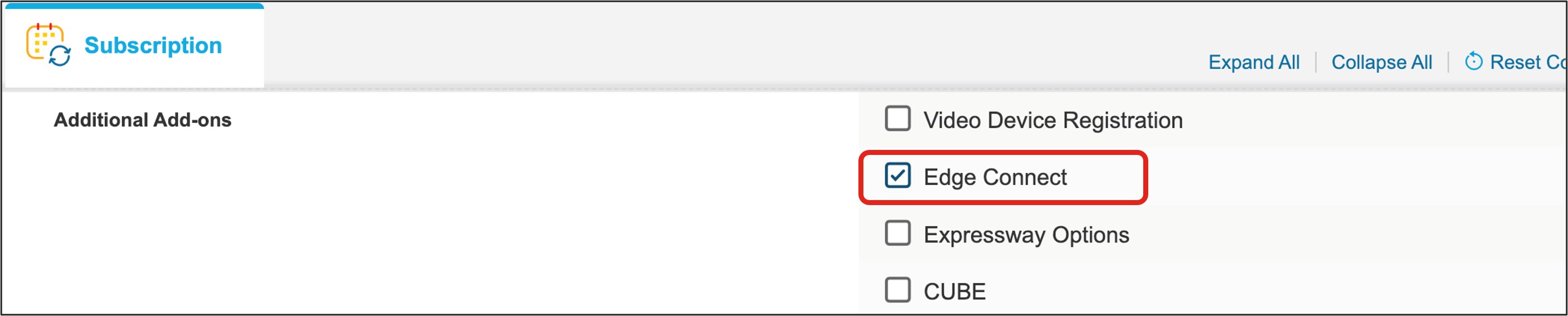

Under Ytterligare tilläggmarkerar du kryssrutan bredvid Edge Connect.  |

| 7 |

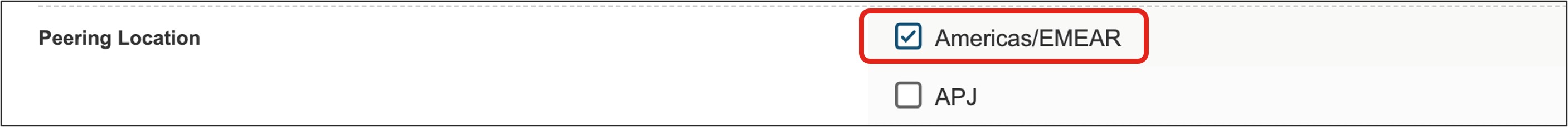

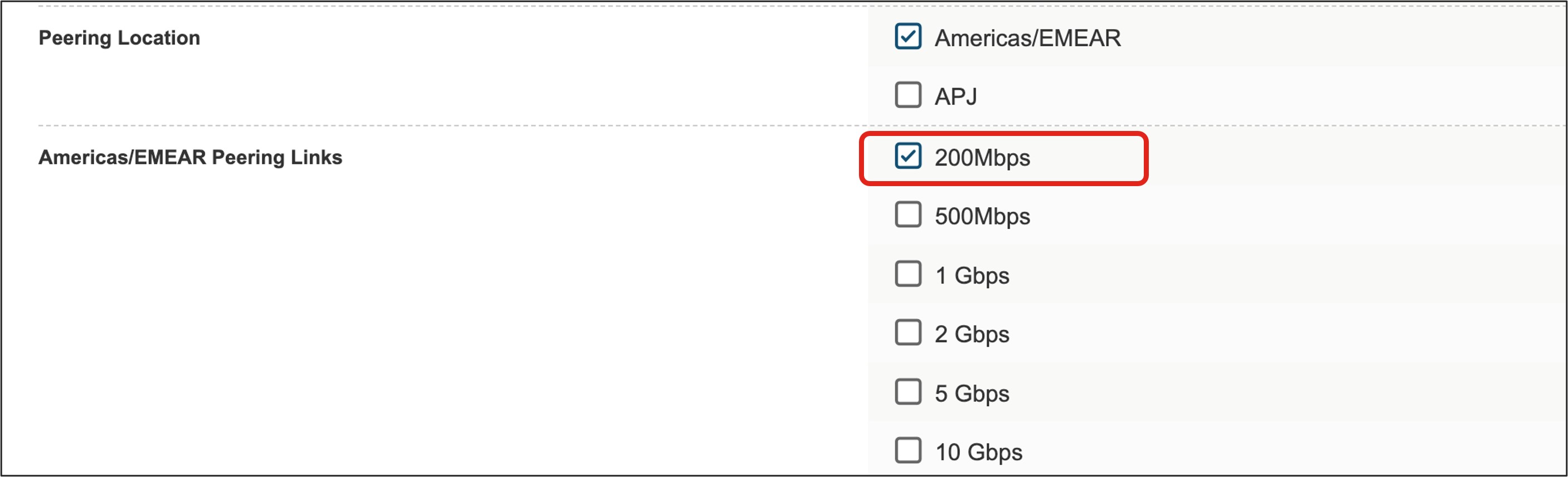

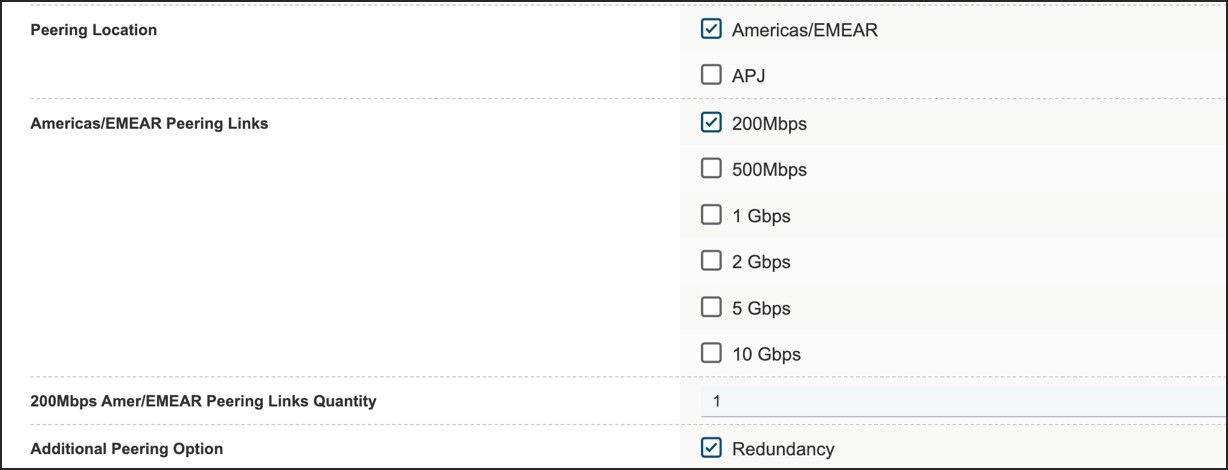

Under Välj platsväljer du den/de plats(er) du vill konfigurera, Americas/EMEAR and/or APJ.  |

| 8 |

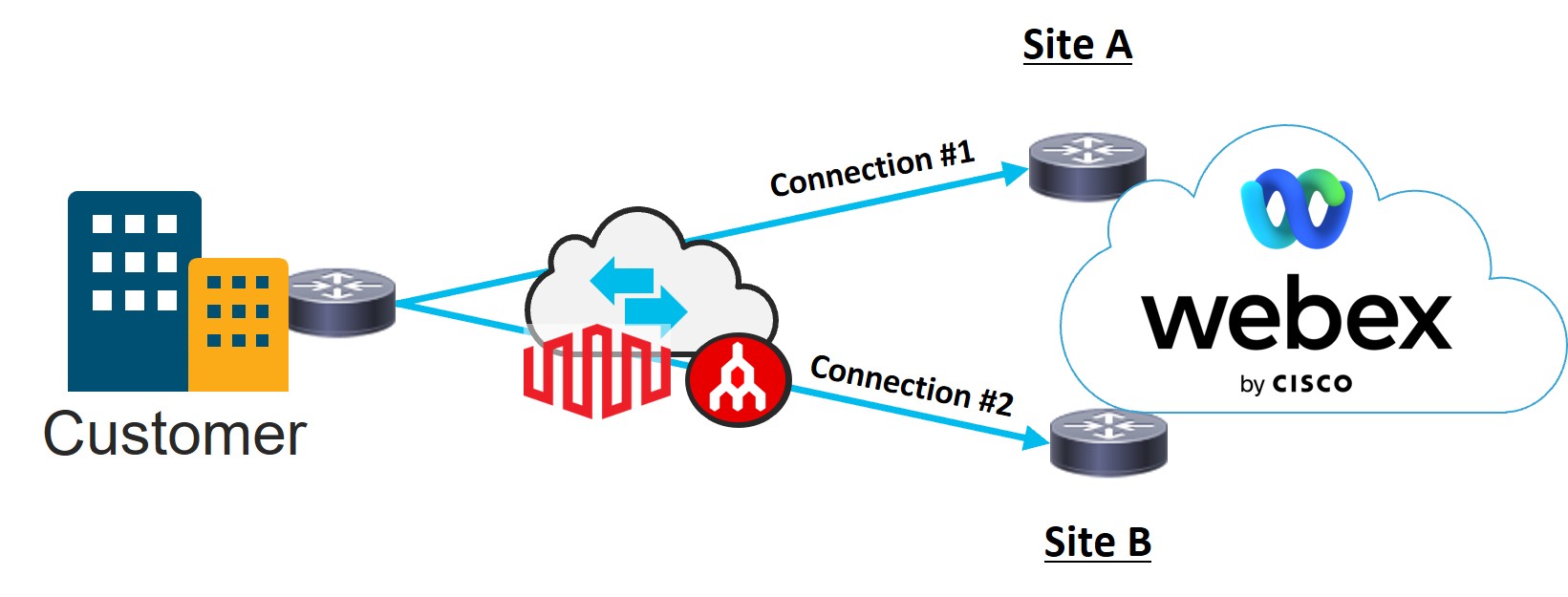

När du har valt din/dina anslutningsplatser väljer du länkens bandbredd.  Redundansalternativet möjliggör antingen en rabatterad andra anslutning till Webex-stamnätet för en Edge Connect för möten och samtal-länk eller en andra länk (ingår i priset) för en Edge Connect för dedikerad instans (möten, samtal och DI)-länk eller endast dedikerad instans-länk. Denna redundanta länk kommer att fungera som den andra anslutningen till Webex-stamnätet och ansluta till ett annat Webex-datacenter i en geografisk region som skiljer sig från den första anslutningen. För en Edge Connect för dedikerad instanslänk är det obligatoriskt att markera kryssrutan redundans vid beställning för att säkerställa tjänstredundans i arkitekturen.   |

| 9 |

När du är nöjd med dina val klickar du på Verifiera och spara längst upp till höger på sidan. |

| 10 |

Klicka på Spara och fortsätt för att slutföra din beställning. Din slutliga ordning visas nu i ordningens rutnät. |

| 1 |

Navigera till webbplatsen Edge Connect Request Portal och logga in.

| ||||||||||||||||||

| 2 |

Ange kundens namn.  | ||||||||||||||||||

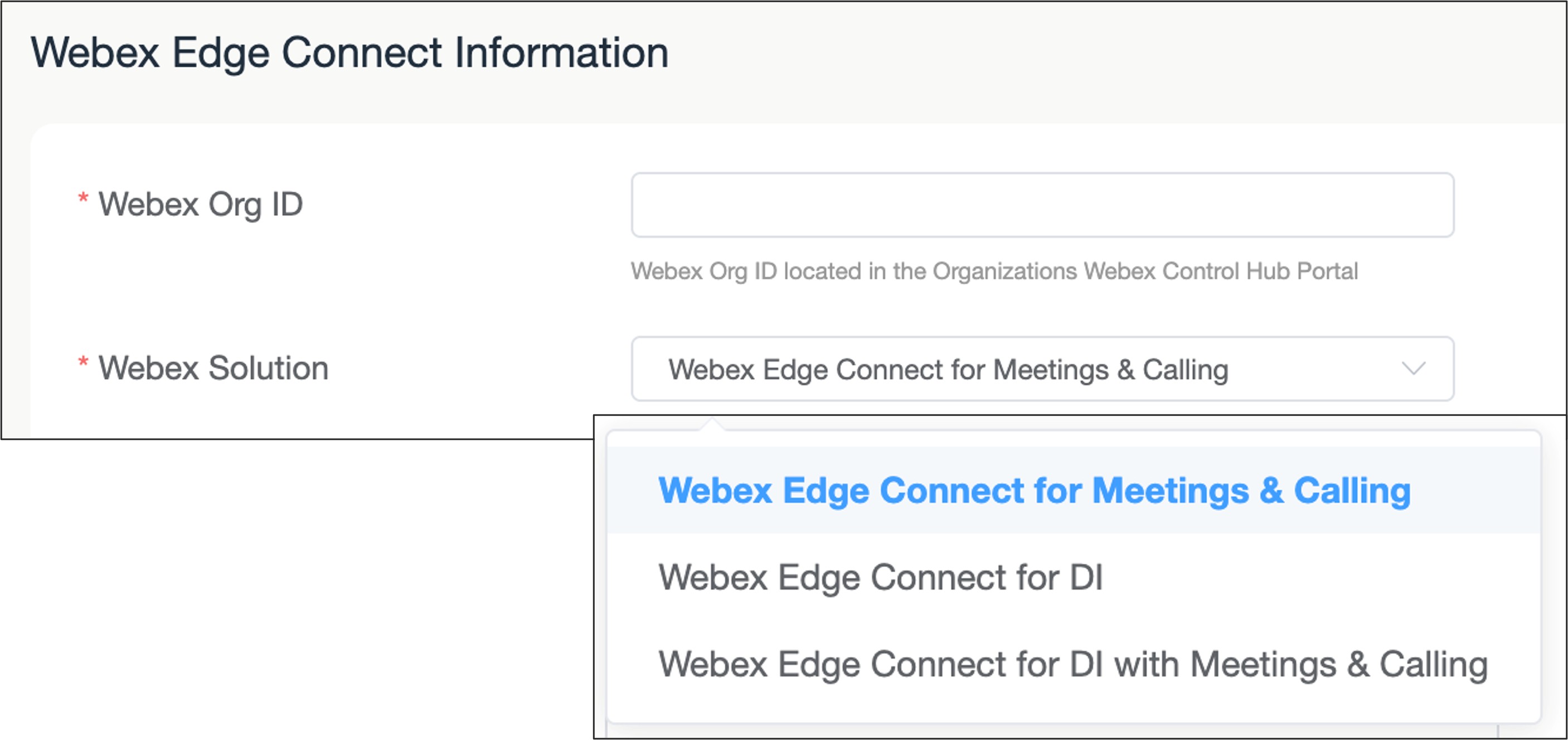

| 3 |

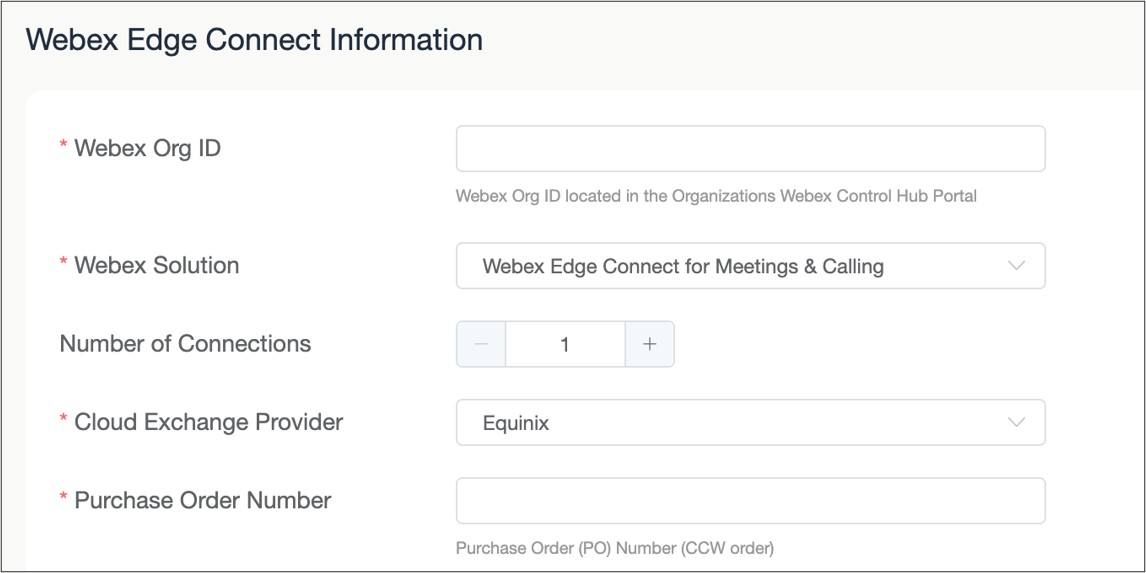

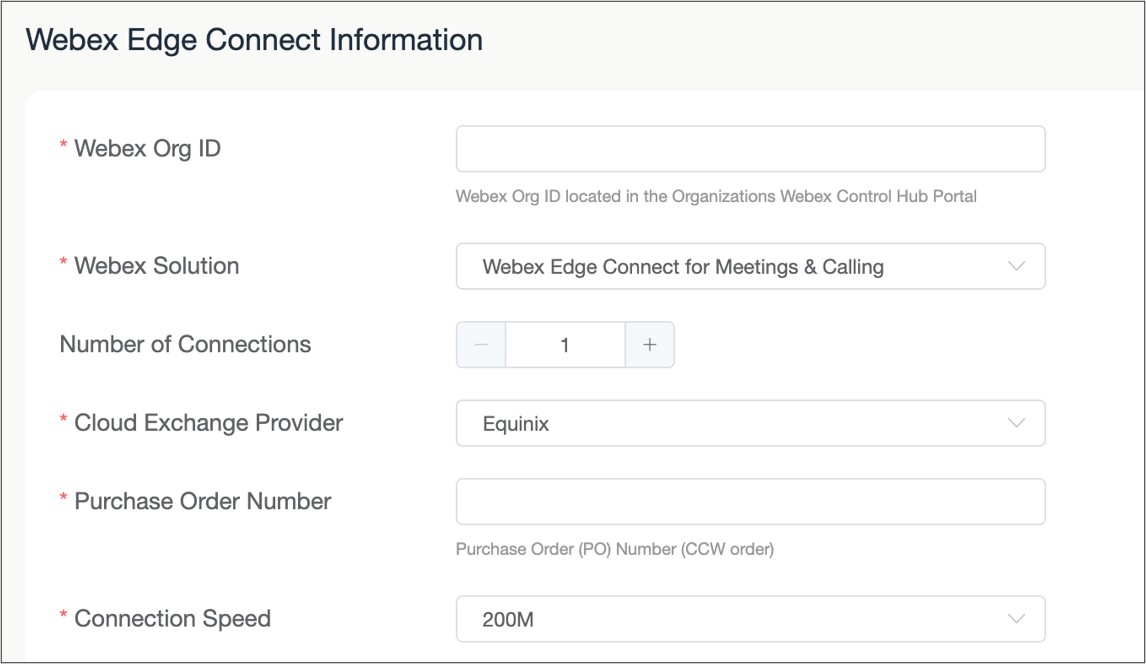

Ange kundens Webex-organisations-ID. Denna information finns i Control Hub ( Management > Konto). Ange typen av Edge Connect-länk som begärs.  | ||||||||||||||||||

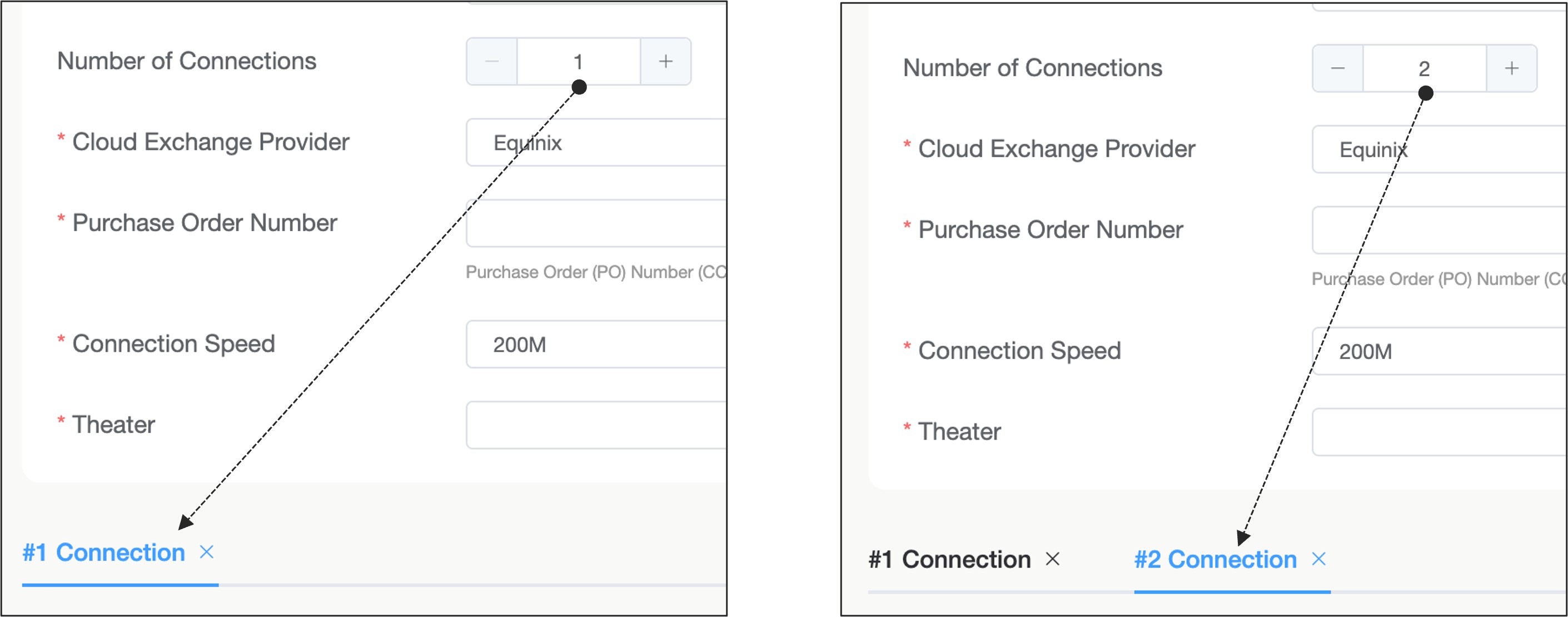

| 4 |

Välj antalet anslutningar som ska etableras Om redundansalternativet är valt i Cisco-beställningen måste två anslutningar väljas. Om den valda Webex-lösningen är "Edge Connect för dedikerad instans" krävs två anslutningar.  | ||||||||||||||||||

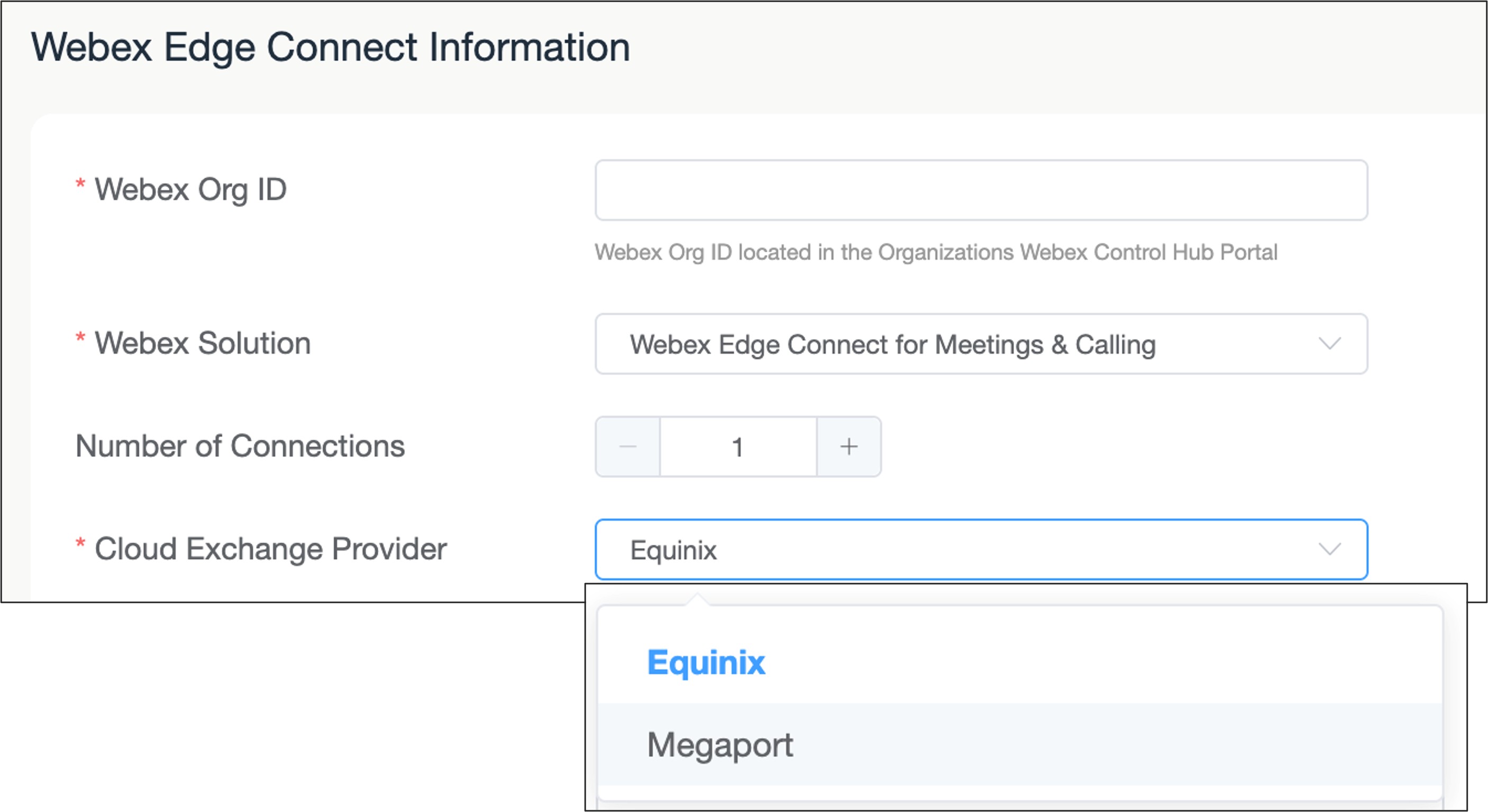

| 5 |

Välj molnbörsleverantör, antingen Equinix eller Megaport.  | ||||||||||||||||||

| 6 |

Ange Ciscos inköpsorder (PO#).  | ||||||||||||||||||

| 7 |

Välj länkens anslutningshastighet.  | ||||||||||||||||||

| 8 |

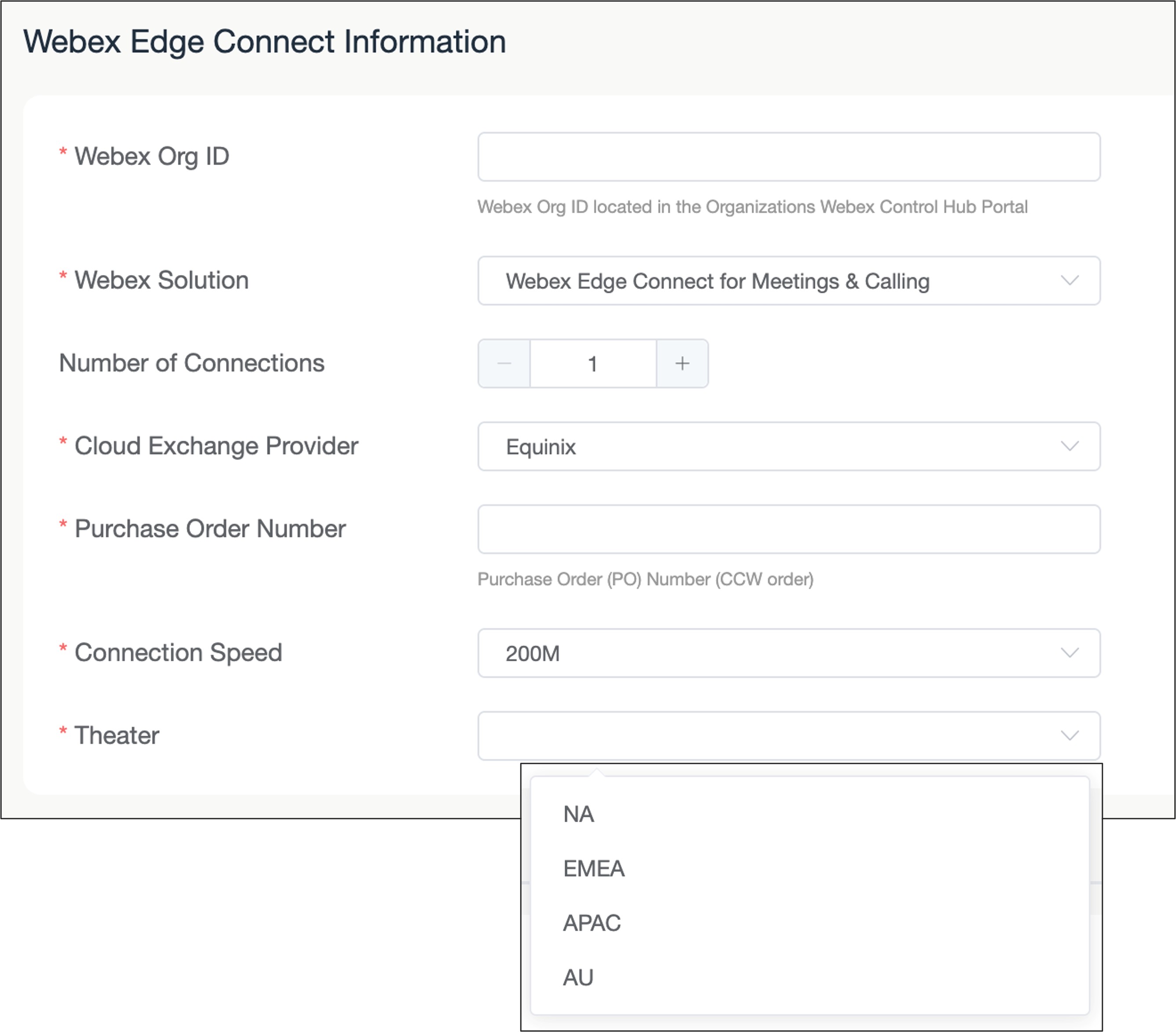

Välj den teater där Edge Connect-länken ska etableras.  | ||||||||||||||||||

| 9 |

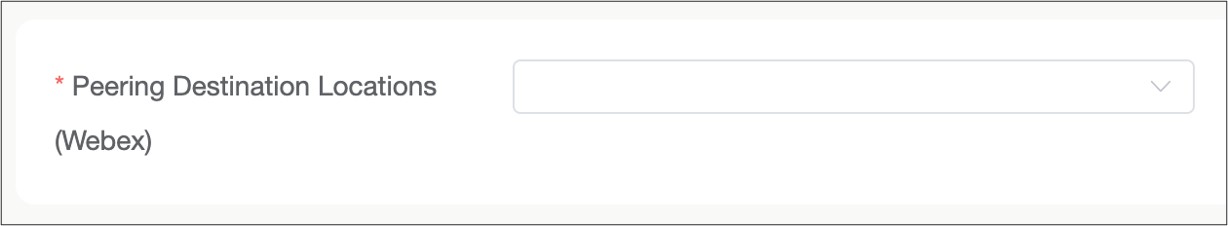

Välj den peering-plats för Webex-datacentret som kommer att avsluta kundlänken och komma åt Webex-stamnätet. Listningen kommer att uppdatera de lokala datacentren baserat på biografvalet  | ||||||||||||||||||

| 10 |

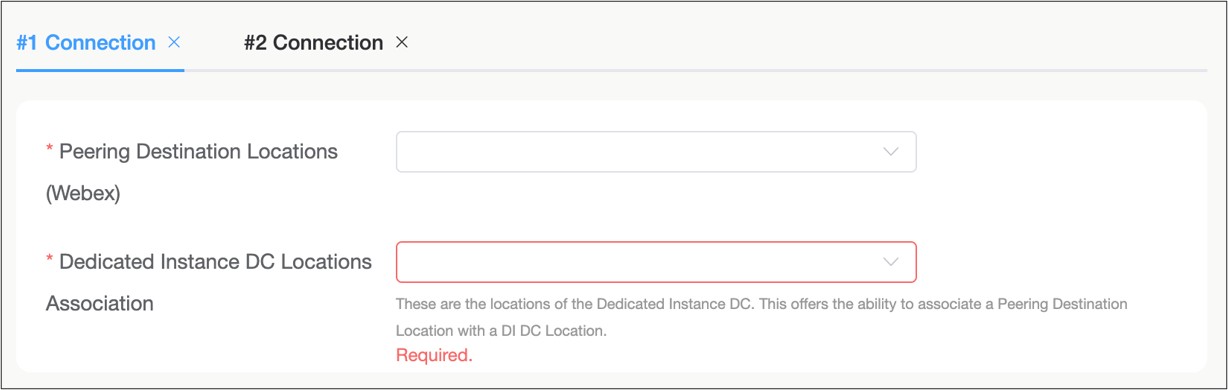

Om den valda Webex-lösningen är "Edge Connect för dedikerad instans" krävs två anslutningar. För varje anslutning måste en dedikerad primär och sekundär dedikerad instansdatacenterplats väljas.  Den dedikerade instansens primära och sekundära DC-platser grupperas tillsammans som ett par i varje region. Tabellen nedan visar parkopplingsalternativen per biograf, och antingen kan tilldelas som primär eller sekundär plats inom parkopplingen.

Saudiarabiska datacenter stöds inte. | ||||||||||||||||||

| 11 |

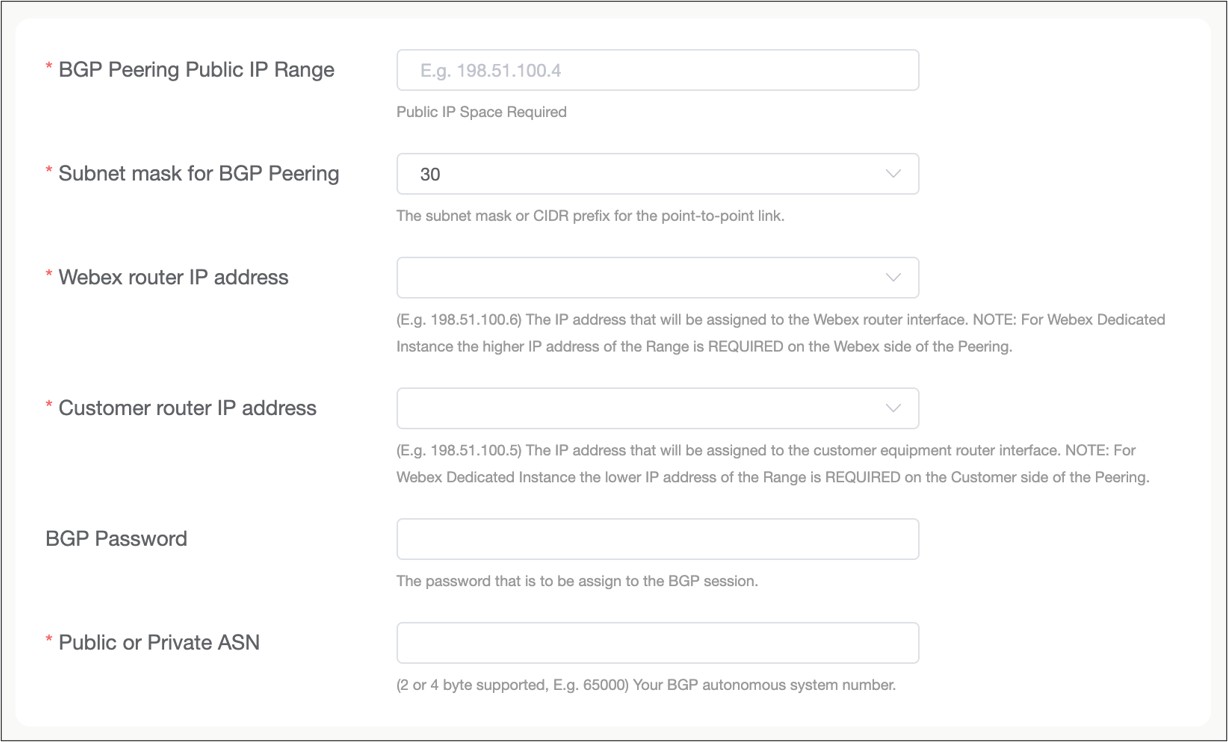

Ange all IP- och BGP-information för att skapa Layer 3-anslutningar från kundens Edge-router till Webex Edge-routern för länken. IP-adressen tillhandahålls av kunden.  | ||||||||||||||||||

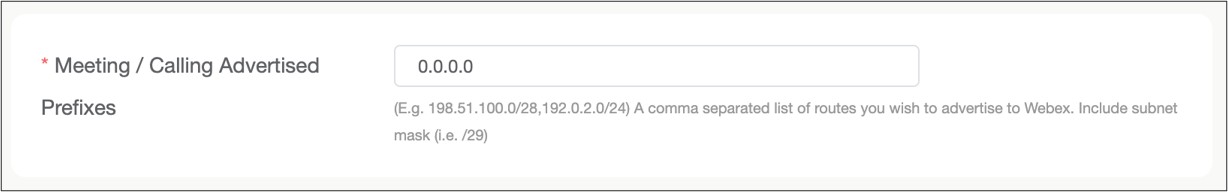

| 12 |

Ange de IP-undernät som kunden annonserar till Webex. Detta gäller endast för Edge Connect för möten och samtal-länkar. Alla andra typer av Edge Connect-länkar kan hoppa över det här fältet.  | ||||||||||||||||||

| 13 |

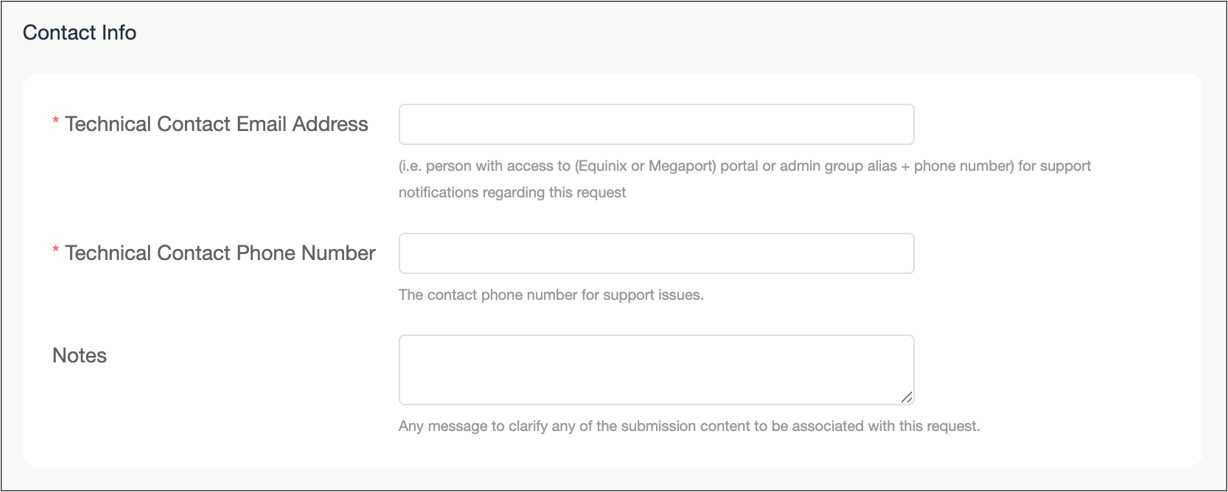

Ange kontaktuppgifterna för teamet som etablerar och hanterar Edge Connect-länken. Det rekommenderas att ange flera e-postadresser istället för en enda persons e-postadress.  | ||||||||||||||||||

| 14 |

Granska begäran på webbsidan och klicka sedan på Skicka för att ange din provisioneringsbegäran. |

Nästa steg