- Главная

- /

- Статья

Настройте единый вход в Control Hub с помощью Microsoft Entra ID

В этой статье

В этой статье Отправить обратную связь?

Отправить обратную связь?Вы можете настроить интеграцию единого входа (SSO) между организацией клиента Control Hub и развертыванием, использующим Microsoft Entra ID в качестве поставщика удостоверений (IdP).

Система единого входа и Control Hub

Система единого входа (SSO) – это процесс аутентификации сеанса или пользователя, благодаря которому пользователь может предоставлять учетные данные для доступа к одному или нескольким приложениям. В ходе процесса выполняется аутентификация пользователей для всех приложений, на которые им предоставлены права. В дальнейшем, когда пользователь будет переключаться между приложениями во время определенного сеанса, подсказки не будут отображаться.

Протокол федерации языка разметки подтверждения безопасности (SAML 2.0) используется для обеспечения аутентификации SSO между облаком Webex и поставщиком удостоверений (idP).

Профили

Приложение Webex поддерживает только профиль SSO веб-браузера. В профиле SSO веб-браузера приложение Webex поддерживает следующие привязки.

-

Поставщик услуг инициировал привязку POST -> POST.

-

Поставщик услуг инициировал привязку REDIRECT -> POST.

Формат NameID

Протокол SAML 2.0 поддерживает несколько форматов NameID для взаимодействия с определенным пользователем. Приложение Webex поддерживает следующие форматы NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

В метаданных, загружаемых от idP, первая запись настроена для использования в Webex.

Интеграция Control Hub с Microsoft Entra ID

Webex поддерживает только один IdP для каждого запроса аутентификации. Процесс аутентификации выглядит следующим образом: Пользователь > аутентификация Webex > Удостоверение личности 1 > аутентификация Webex > Пользователь. Это означает, что, хотя разные пользователи могут проходить аутентификацию с использованием разных IdP, пользователь не может переключаться между несколькими IdP в течение одного процесса аутентификации. Любые дополнительные шаги, такие как MFA, должны быть интегрированы с единым IdP, используемым для этого конкретного запроса.

В руководствах по настройке не предоставлены исчерпывающие сведения о настройке всевозможных конфигураций, а показан только отдельный пример интеграции системы единого входа. Например, задокументированы шаги интеграции для nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Другие форматы, такие как urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, будут работать для интеграции SSO, но выходят за рамки нашей документации.

Настройте эту интеграцию для пользователей в своей организации Webex (включая приложение Webex, Webex Meetings и другие службы, администрирование которых осуществляется в Control Hub). Если веб-сайт Webex интегрирован в Control Hub, веб-сайт Webex унаследует способ управления пользователями. Если таким способом не удается получить доступ к Webex Meetings и управление осуществляется не в Control Hub, то для того, чтобы включить SSO для Webex Meetings, необходимо выполнить отдельную интеграцию.

Прежде чем начать

При использовании SSO и Control Hub поставщики удостоверений должны соответствовать требованиям спецификации SAML 2.0. Кроме того, настройка поставщиков удостоверений должна быть выполнена с учетом приведенного ниже.

- В Entra ID поддержка поддерживается только в ручном режиме. В этом документе описана только интеграция системы единого входа (SSO).

- Существующие клиенты Webex с предыдущими конфигурациями федерации могут столкнуться с проблемами со стандартным шаблоном Entra ID Webex из-за изменений в атрибутах SAML. Мы рекомендуем настроить пользовательскую федерацию идентификаторов Entra, чтобы решить эту проблему, используя ваши предыдущие настройки SAML. Обязательно проведите тестирование единого входа Control Hub для обеспечения совместимости и устранения любых несоответствий.

Скачивание метаданных Webex в локальную систему

| 1 | |

| 2 |

Перейти к . |

| 3 |

Перейдите на вкладку Поставщик удостоверений и нажмите Активировать единый вход. |

| 4 |

Выберите IdP. |

| 5 |

Выберите тип сертификата для своей организации.

Точки доверия – это открытые ключи, которые служат для проверки сертификата цифровой подписи. Дополнительные сведения см. в документации поставщика удостоверений. |

| 6 |

Скачайте файл метаданных. Имя файла метаданных Webex — idb-meta-<org-ID>-SP.xml. |

Настройте параметры приложения SSO в Entra ID

Прежде чем начать

-

См . Что такое Microsoft Entra?, чтобы понять возможности IdP в Entra ID.

-

Настройте Microsoft Entra ID.

-

Создавайте локальных пользователей или синхронизируйтесь с локальной системой Entra ID.

-

Откройте файл метаданных Webex, скачанный из Control Hub.

-

Просмотрите соответствующее руководство на веб-сайте документации Microsoft.

| 1 |

Войдите в Центр администрирования Microsoft Entra. |

| 2 |

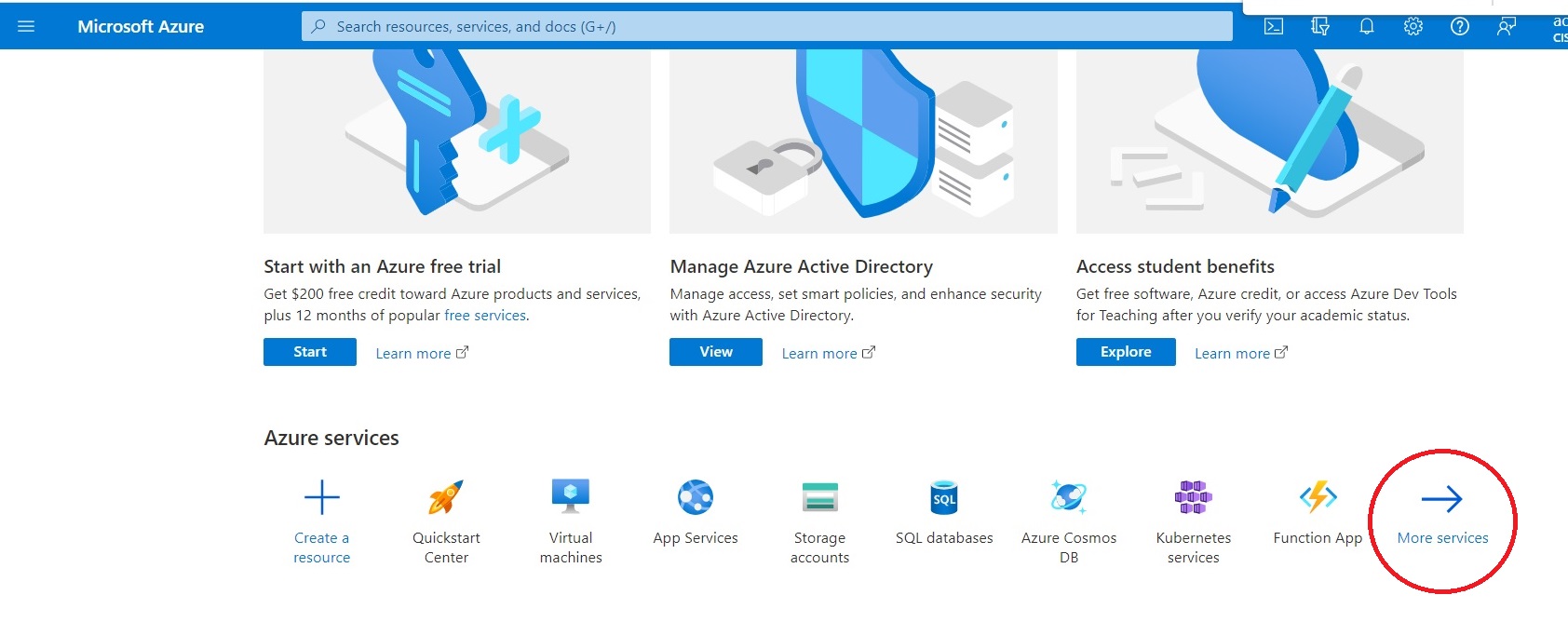

Если вы не видите значок Microsoft Entra ID, нажмите Дополнительные службы.  |

| 3 |

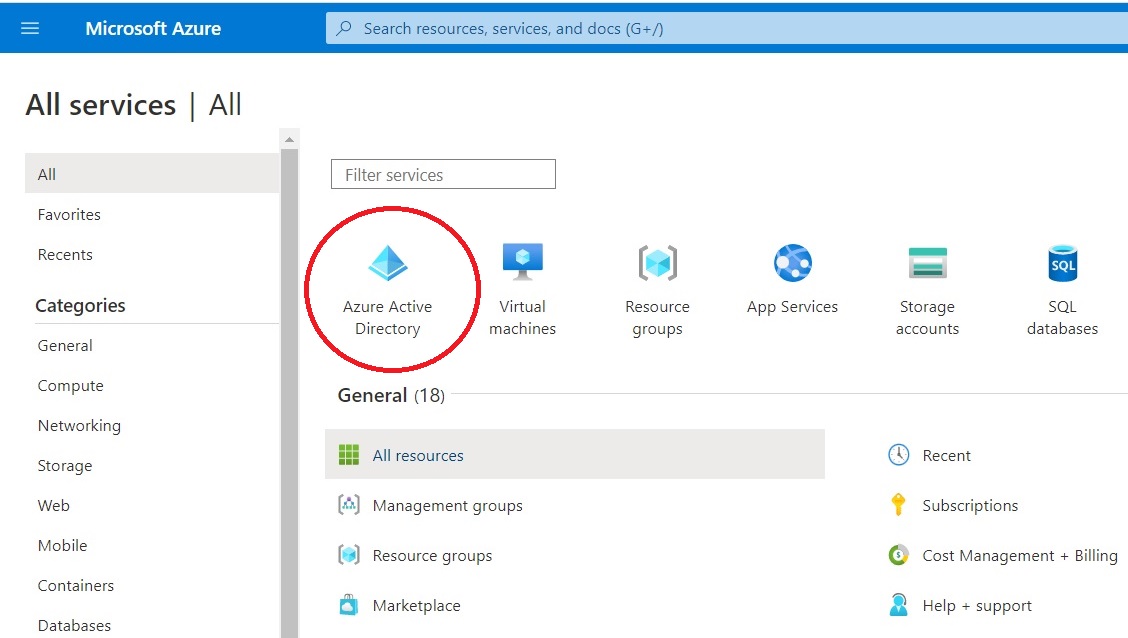

Перейдите по адресу Microsoft Entra ID для вашей организации.  |

| 4 |

Перейдите в раздел Корпоративные приложения и щелкните Добавить. |

| 5 |

Щелкните Добавить приложение из коллекции. |

| 6 |

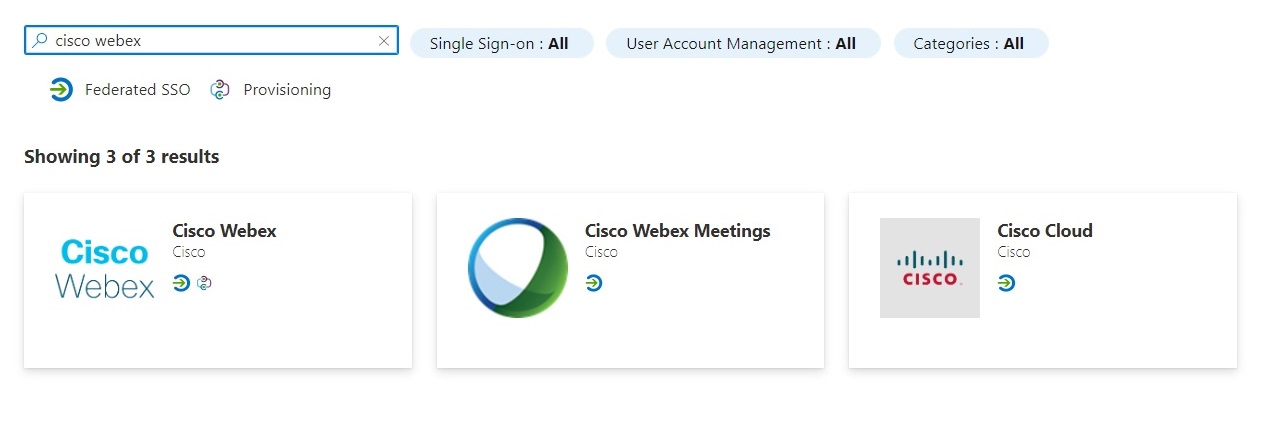

В поле поиска введите Cisco Webex.  |

| 7 |

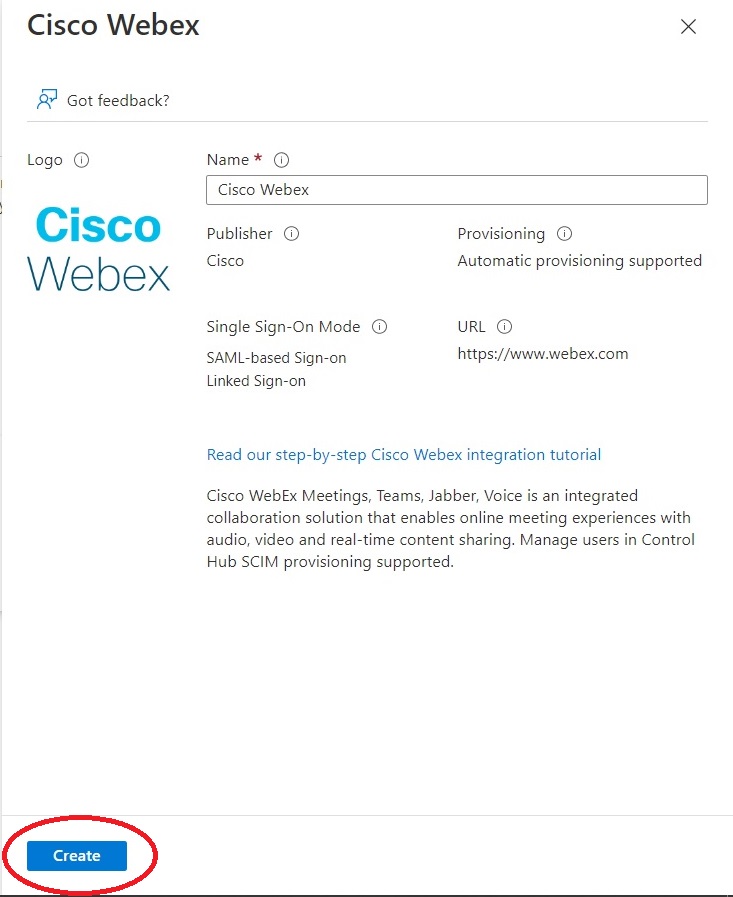

В области результатов выберите Cisco Webex, а затем щелкните Создать, чтобы добавить приложение.  |

| 8 |

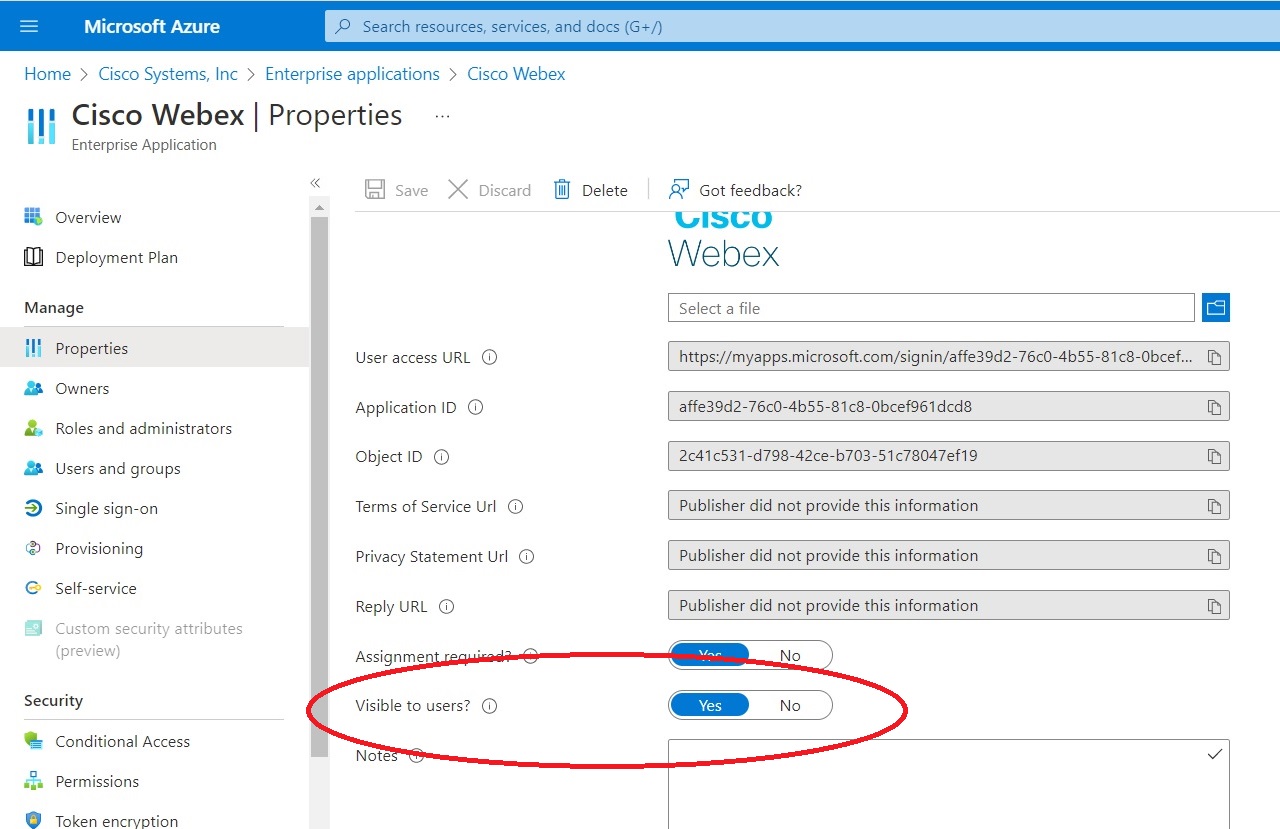

Чтобы убедиться, что приложение Webex, добавленное для система единого входа, не будет открыно на портале пользователя, откройте новое приложение. В области Управление щелкните Свойства и установите для пользователя в окнах Видимые? для этого выберите Нет.  Мы не поддерживаем возможность сделать приложение Webex видимым для пользователей. |

| 9 |

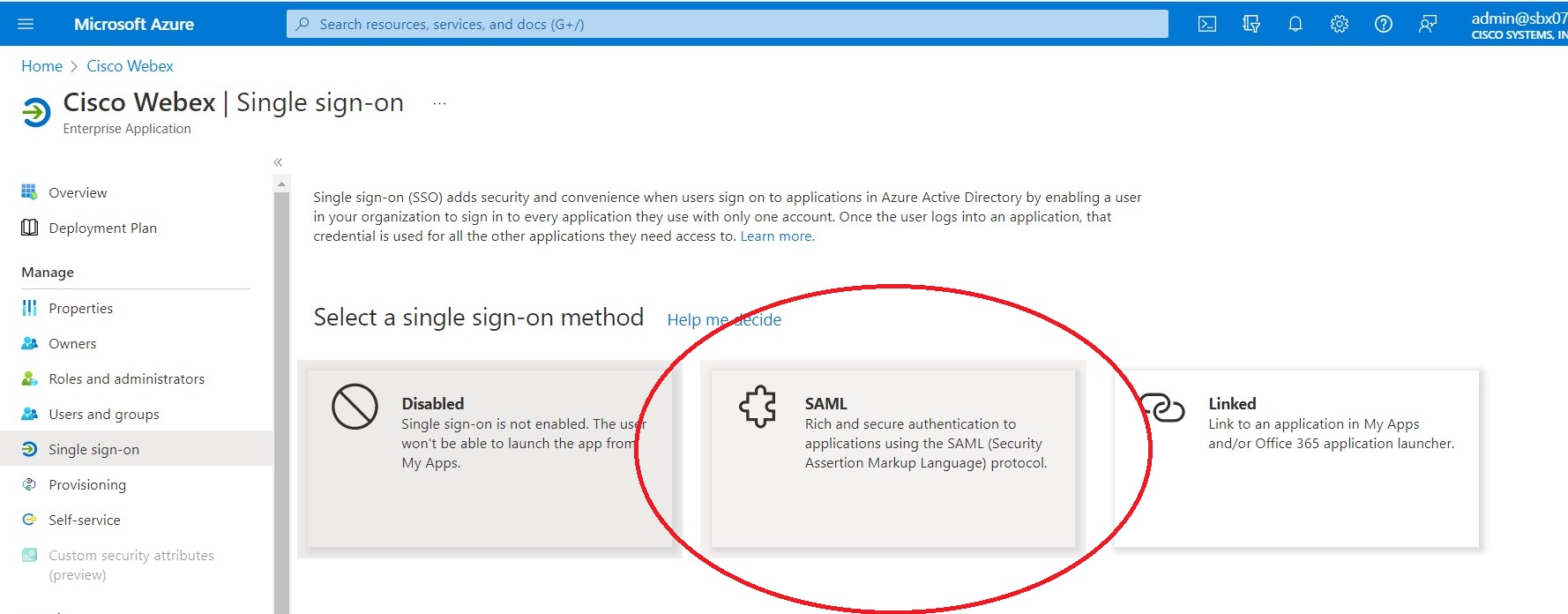

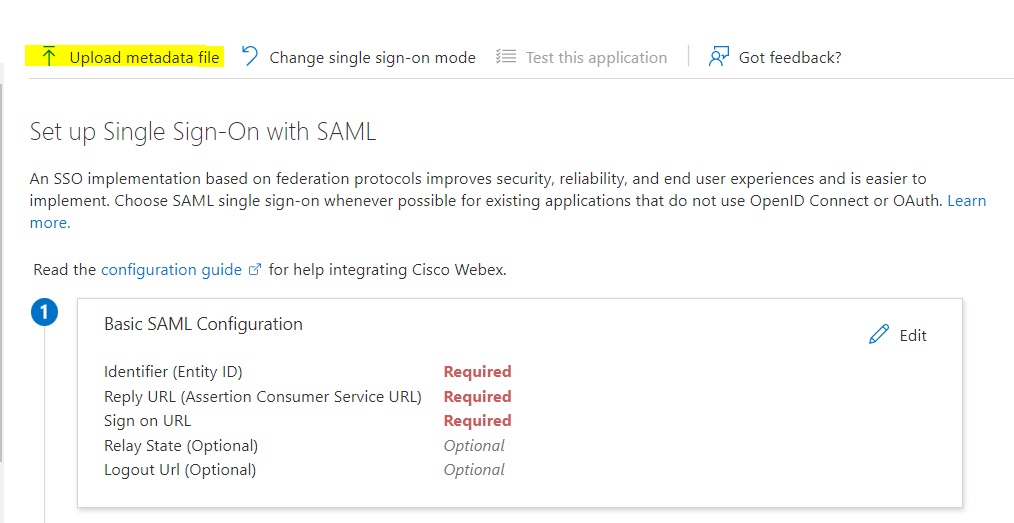

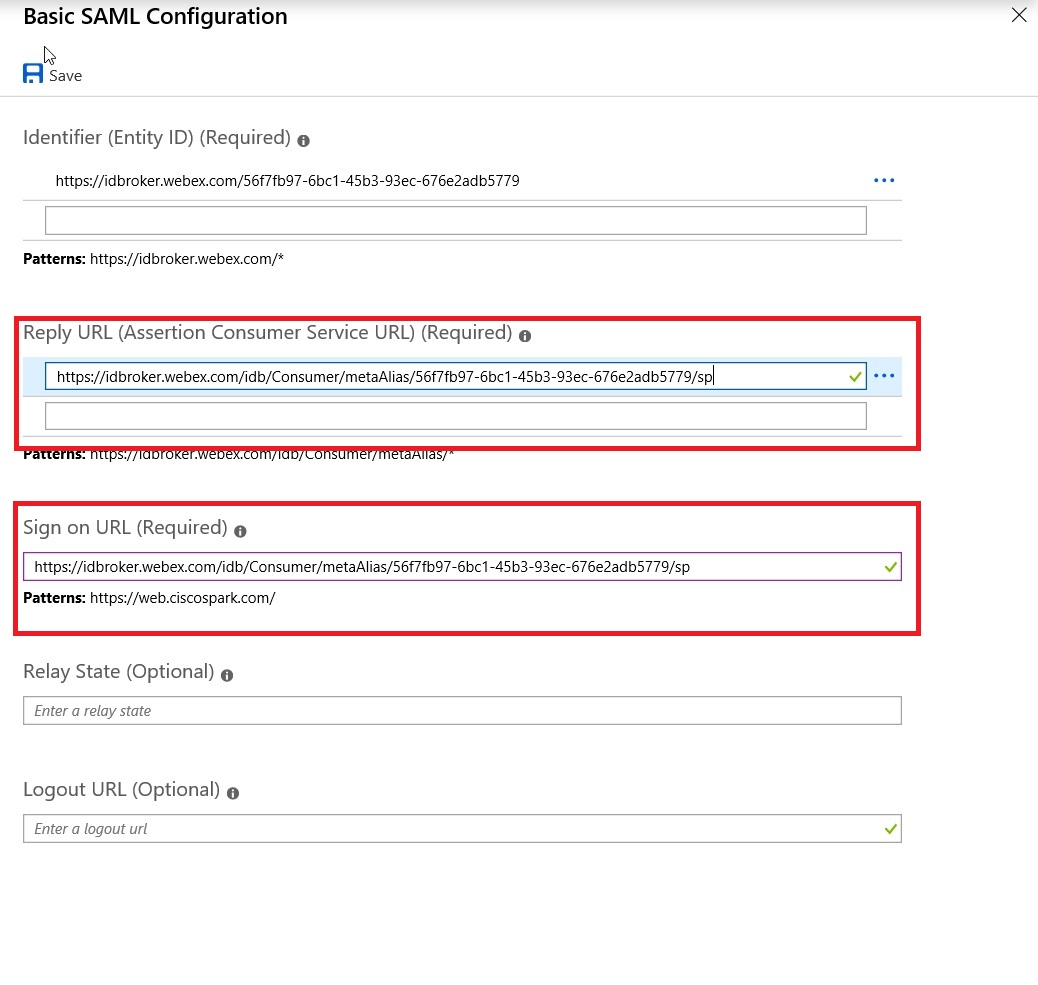

Настройка системы единого входа. |

| 10 |

Перейти к Управлять > Пользователи и группы, а затем выберите соответствующих пользователей и группы, которым вы хотите предоставить доступ к приложению Webex. |

| 11 |

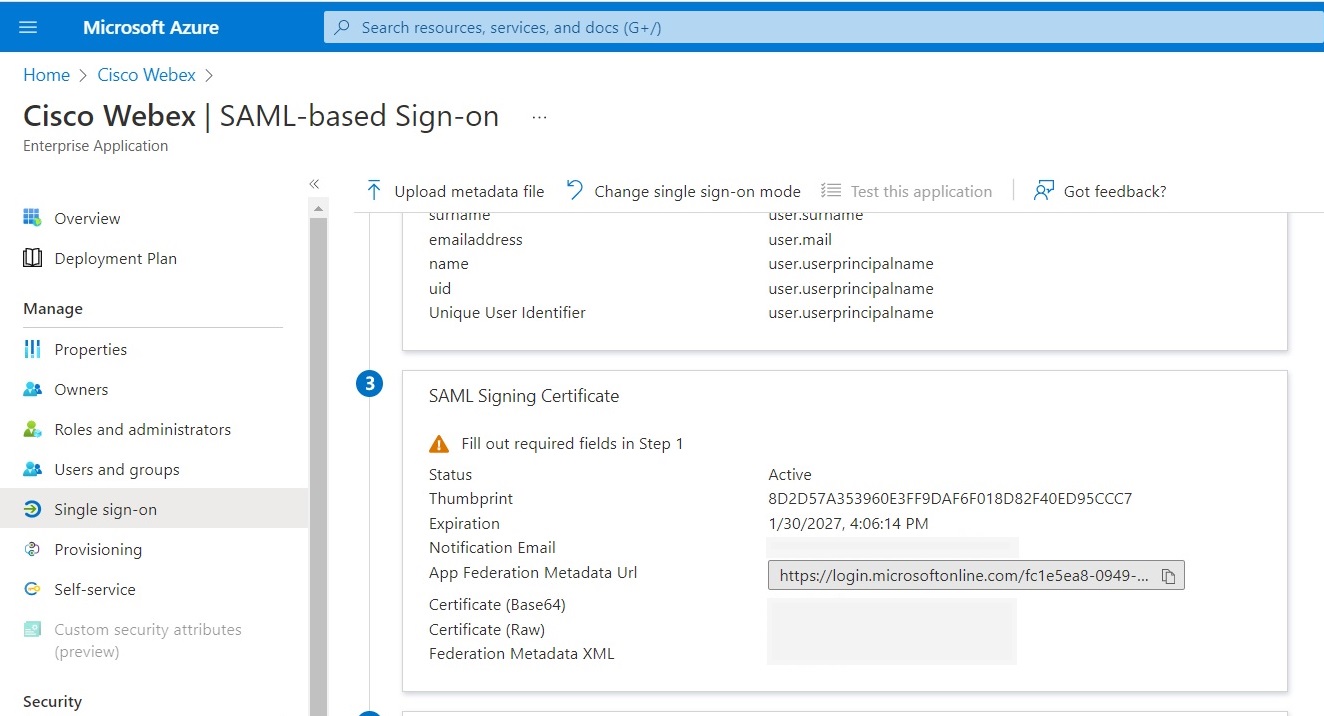

На странице Настройка системы единого входа с помощью SAML в разделе Подпись сертификата SAML щелкните Скачать, чтобы загрузить XML-файл метаданных федерации, и сохраните его на компьютере.  |

Импорт метаданных поставщика удостоверений и активация системы единого входа после тестирования

После экспорта метаданных Webex, настройки idP и скачивания метаданных idP на локальную систему можно импортировать их в свою организацию Webex из Control Hub.

Прежде чем начать

Не тестируйте интеграцию SSO в интерфейсе поставщика удостоверений (IdP). Поддерживаются только процессы, инициированные поставщиками услуг, поэтому для этой интеграции необходимо использовать тестирование SSO в Control Hub.

| 1 |

Выберите один из вариантов.

|

| 2 |

На странице импорта метаданных IdP либо перетащите файл метаданных IdP на страницу, либо воспользуйтесь опцией обозревателя файлов, чтобы найти и загрузить файл метаданных. Щелкните Далее.

По возможности используйте параметр Более безопасный. Это возможно только в том случае, если ваш поставщик удостоверений использовал общедоступный ЦС для подписи своих метаданных. Во всех остальных случаях необходимо использовать параметр Менее безопасный. Он также используется, если метаданные не подписаны, являются самоподписанными или подписаны частным ЦС. В Okta метаданные не подписываются, поэтому для интеграции SSO Okta необходимо выбрать параметр Менее безопасный. |

| 3 |

Выберите Проверить настройку единого входаи, когда откроется новая вкладка браузера, выполните аутентификацию с помощью IdP, войдя в систему. Если вы получаете сообщение об ошибке аутентификации, возможно, возникла проблема с учетными данными. Проверьте имя пользователя и пароль и повторите попытку. Ошибка в приложении Webex обычно означает, что настройки SSO выполнены неверно. В этом случае повторите шаги еще раз, особенно шаги копирования и вставки метаданных Control Hub в настройку IdP. Для непосредственного наблюдения за процессом входа в SSO также можно щелкнуть Скопировать URL-адрес в буфер обмена на этом экране и вставить его в окно своего браузера. После этого можно войти в систему посредством SSO. На этом этапе ложные срабатывания блокируются благодаря наличию маркера доступа, который может быть создан в текущем сеансе после вашего входа в систему. |

| 4 |

Вернитесь на вкладку браузера с Control Hub.

Для активации конфигурации SSO для вашей организации нужно перевести переключатель в соответствующее положение и активировать SSO. |

Дальнейшие действия

Выполните процедуры, описанные в разделе Синхронизация пользователей Okta в Cisco Webex Control Hub, если необходимо выполнить подготовку пользователя из Okta в облаке Webex.

Используйте процедуры, описанные в разделе Синхронизация пользователей идентификатора Microsoft Entra в Cisco Webex Control Hub, если вы хотите выполнить подготовку пользователей из идентификатора Entra в облаке Webex.

Чтобы отключить электронные письма, отправляемые новым пользователям приложения Webex в вашей организации, следуйте процедуре, описанной в разделе Отключение автоматических электронных писем. В документе также содержатся рекомендации по отправке коммуникаций пользователям вашей организации.

Устранение неполадок интеграции Entra ID

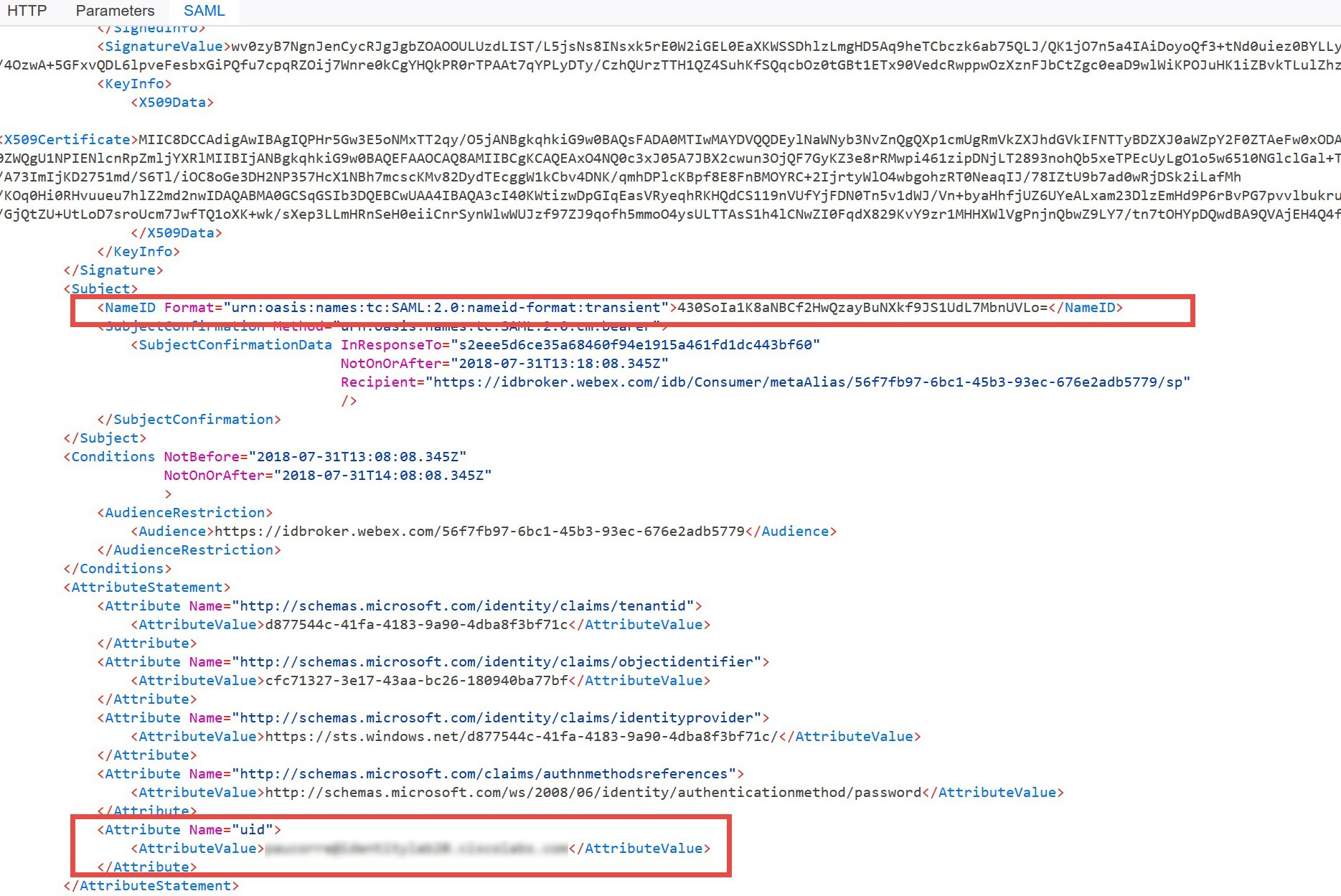

При выполнении теста SAML убедитесь, что используется Mozilla Firefox и установка трассировщика SAML осуществляется с помощью https://addons.mozilla.org/en-US/firefox/addon/saml-tracer/

Проверьте утверждение, поступающее от идентификатора Entra, чтобы убедиться, что оно имеет правильный формат nameid и имеет атрибут uid, соответствующий пользователю в приложении Webex.