- Domů

- /

- Článek

Konfigurace jednotného přihlašování v Centru řízení pomocí F5 Big-IP

V tomto článku

V tomto článku Zpětná vazba?

Zpětná vazba?Můžete nakonfigurovat integraci jednotného přihlašování (SSO) mezi Centrem řízení a nasazením, které používá F5 Big-IP jako zprostředkovatele identity (IdP).

Jednotné přihlašování a Centrum řízení

Jednotné přihlašování (SSO) je proces ověřování relace nebo uživatele, který umožňuje uživateli zadat přihlašovací údaje pro přístup k jedné nebo více aplikacím. Proces ověřuje uživatele pro všechny aplikace, ke kterým mají práva. Eliminuje další výzvy, když uživatelé přepínají aplikace během určité relace.

Federační protokol SAML 2,0 (Security Assertion Markup Language) se používá k zajištění ověřování jednotného přihlašování mezi cloudem Webex a vaším zprostředkovatelem identity (IdP).

Profily

Aplikace Webex podporuje pouze profil jednotného přihlašování webového prohlížeče. V profilu jednotného přihlašování webového prohlížeče podporuje aplikace Webex následující vazby:

-

SP inicioval vazbu POST -> POST

-

SP inicioval vazbu REDIRECT -> POST

Formát NameID

Protokol SAML 2,0 podporuje několik formátů NameID pro komunikaci o konkrétním uživateli. Aplikace Webex podporuje následující formáty NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

V metadatech, která načtete z idP, je první položka nakonfigurována pro použití ve Webexu.

SingleLogout

Aplikace Webex podporuje jeden profil odhlášení. V aplikaciWebex se uživatel může odhlásit z aplikace, která používá protokol jednotného odhlášení SAML k ukončení relace a potvrzení, že se odhlásí pomocí svého IdP. Ujistěte se, že je váš IdP nakonfigurovaný pro SingleLogout.

Integrace Control Hubu s F5 Big-IP

Průvodci konfigurací ukazují konkrétní příklad integrace jednotného přihlašování, ale neposkytují vyčerpávající konfiguraci pro všechny možnosti. Například jsou zdokumentovány kroky integrace pro nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Jiné formáty, jako například urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, budou fungovat pro integraci SSO, ale jsou mimo rozsah naší dokumentace.

Nastavte tuto integraci pro uživatele ve vaší organizaci Webex (včetně aplikaceWebex, schůzekWebex a dalších služeb spravovaných v Centruřízení). Pokud je váš web Webex integrován do Centrařízení, web Webex zdědí správu uživatelů. Pokud nemůžete přistupovat ke schůzkám Webex tímto způsobem a není spravováno v Centruřízení, musíte provést samostatnou integraci, abyste povolili jednotné přihlašování pro schůzkyWebex.

Než začnete

Pro SSO a prostředí Control Hub musí poskytovatelé identity splňovat specifikaci SAML 2.0. Kromě toho musí být poskytovatelé identity nakonfigurováni následujícím způsobem:

Stažení metadat Webexu do místního systému

| 1 |

Přihlaste se k Centru řízení. |

| 2 |

Přejít na . |

| 3 |

Přejděte na kartu Poskytovatel identity a klikněte na Aktivovat jednotné přihlašování. |

| 4 |

Vyberte poskytovatele identity. |

| 5 |

Zvolte typ certifikátu pro vaši organizaci:

Ukotvení důvěryhodnosti jsou veřejné klíče, které fungují jako oprávnění k ověření certifikátu digitálního podpisu. Další informace najdete v dokumentaci k zprostředkovateli identity. |

| 6 |

Stáhněte soubor metadat. Název souboru metadat Webexu je idb-meta-<org-ID>-SP.xml. |

Konfigurace externího poskytovatele služeb a zprostředkovatele identity

| 1 |

V administračním rozhraní BIG-IP F5 přejděte na . |

| 2 |

Z Externí SP konektoryvyberte . |

| 3 |

Zadejte smysluplný název názvu poskytovatele služeb, například <yourorganizationname>.ciscowebex.com. |

| 4 |

V části Nastavení zabezpečenízaškrtněte následující políčka:

|

| 5 |

Zpět na a poté vytvořte novou službu poskytovatele identity (IdP). |

| 6 |

Zadejte smysluplný název pro název služby zprostředkovatele identity, například CI. |

| 7 |

Pro ID entity IdP použijte plně kvalifikovaný název domény serveru Big-IP s něčím vpředu – například https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

V části Nastavení kontrolníhovýrazu vyberte Přechodný identifikátor pro Typ předmětu kontrolního výrazu. |

| 9 |

V poli Hodnota předmětukontrolního výrazu vraťte hodnotu e-mailu uživatele %{session.ad.last.attr.mail}. |

| 10 |

Vraťte atributy mail a uid s hodnotou %{session.ad.last.attr.mail}. |

| 11 |

V části Nastavení zabezpečenívyberte certifikát, který chcete kontrolní výraz podepsat. |

| 12 |

Uložte změny a potom vytvořte vazbu na poskytovatele služeb a poskytovatele identity, kterého jste vytvořili. |

Stažení metadat F5 Big-IP

| 1 |

Vyberte možnost Exportovat službu IDP. |

| 2 |

Ujistěte se, že hodnota Metadata podpisu je Ano . |

| 3 |

Stáhněte si soubor metadat na plochu nebo do umístění, které snadno najdete. |

Přidání zásad přístupu

| 1 |

Přejděte na Zásady přístupu > Profily přístupu > SAML a vytvořte prostředek SAML pro zprostředkovatele identity, kterého jste vytvořili. |

| 2 |

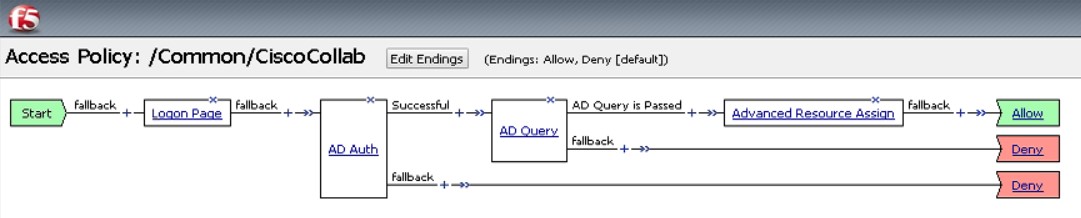

Přejděte do svého profilu přístupu a upravte zásady přístupu, které používáte pro WebEx Messenger CAS. |

| 3 |

Přidejte novou položku na kartu Přihlášení s názvem Přihlašovací stránka a ponechte výchozí hodnoty. |

| 4 |

Na kartě Ověřování přidejte novou položku s názvem Ověřování služby AD a jako server zadejte službu Active Directory. |

| 5 |

V úspěšné větvi přidejte dotaz AD z karty Ověřování |

| 6 |

Přejděte na Pravidla větve a změňte ji na Dotaz AD je předán. |

| 7 |

V úspěšné větvi AD Query přidejte Rozšířené přiřazení zdrojů z karty Přiřazení. |

| 8 |

Klikněte na Přidat/odstranit a přidejte dva prostředky SAML se všemi prostředky SAML a Webtopem, který jste vytvořili. |

| 9 |

V části Vybrat konecvyberte Povolit. Zásady přístupu by měly vypadat takto:  |

Přidružení přístupového profilu k virtuálnímu serveru

Profil přístupu je nutné přidružit k virtuálnímu serveru, který jste vytvořili.

| 1 |

Přejít na . |

| 2 |

Otevřete profily přístupu a potvrďte, že k profilu není přidružen žádný virtuální server. |

| 3 |

Vyberte Upřesnit přiřazení zdroje. |

| 4 |

Vyberte Přidat/odstranit a přidejte nový prostředek SAML. |

| 5 |

Zavřete okna návrhu zásad přístupu a použijte nové zásady přístupu. |

Import metadat IdP a povolení jednotného přihlašování po testu

Po exportu metadat Webexu , konfiguraci IdP a stažení metadat IdP do místního systému jste připraveni je importovat do organizace Webex z Control Hub.

Než začnete

Netestujte integraci jednotného přihlašování z rozhraní zprostředkovatele identity (IdP). Podporujeme jenom toky iniciované poskytovatelem služeb (iniciované SP), takže pro tuto integraci musíte použít test jednotného přihlašování Centra Control Hub .

| 1 |

Vyberte si jednu:

|

| 2 |

Na stránce Importovat metadata IdP buď přetáhněte soubor s metadaty IdP na stránku, nebo použijte prohlížeč souborů k vyhledání a nahrání souboru s metadaty. Klikněte na Další.

Pokud je to možné, měli byste použít možnost Bezpečnější . To je možné jenom v případě, že váš zprostředkovatel identity použil k podepsání svých metadat veřejnou certifikační autoritu. Ve všech ostatních případech je nutné použít možnost Méně zabezpečené . To platí i v případě, že metadata nejsou podepsána, podepsána svým držitelem nebo podepsána soukromou certifikační autoritou. Okta metadata nepodepisuje, takže pro integraci jednotného přihlašování Okta musíte zvolit Méně bezpečné . |

| 3 |

Vyberte Test nastavení SSOa po otevření nové karty prohlížeče se přihlaste k poskytovateli identity. Pokud se zobrazí chyba ověřování, může být problém s přihlašovacími údaji. Zkontrolujte uživatelské jméno a heslo a zkuste to znovu. Chyba aplikace Webex obvykle znamená problém s nastavením jednotného přihlašování. V takovém případě znovu projděte kroky, zejména kroky, ve kterých zkopírujete a vložíte metadata Centra řízení do nastavení poskytovatele identity. Chcete-li přímo zobrazit prostředí jednotného přihlašování, můžete na této obrazovce rovněž kliknout na možnost Zkopírovat adresu URL do schránky a vložit ji do soukromého okna prohlížeče. Tam můžete projít přihlášením pomocí SSO. Tento krok zastaví falešné poplachy z důvodu přístupového tokenu, který může být v existující relaci od přihlášení. |

| 4 |

Vraťte se na kartu prohlížeče Centra řízení.

Konfigurace jednotného přihlašování se ve vaší organizaci neprojeví, pokud nezvolíte první přepínač a neaktivujete jednotné přihlašování. |

Co dělat dál

Použijte postupy v tématu Synchronizace uživatelů Okta do řídicího centra Cisco Webex, pokud chcete provádět zřizování uživatelů z Okta do cloudu Webex.

Pokud chcete provádět zřizování uživatelů z Entra ID do cloudu Webex, použijte postupy v části Synchronizace uživatelů Microsoft Entra ID do Cisco Webex Control Hub.

Chcete-li zakázat e-maily odesílané novým uživatelům aplikace Webex ve vaší organizaci, postupujte podle pokynů v části Potlačení automatických e-mailů. Dokument také obsahuje osvědčené postupy pro odesílání komunikace uživatelům ve vaší organizaci.