- Home

- /

- Articolo

Configurazione Single Sign-On in Control Hub con F5 Big-IP

In questo articolo

In questo articolo Feedback?

Feedback?È possibile configurare un'integrazione di Single Sign-On (SSO) tra Control Hub e una distribuzione che utilizza F5 Big-IP come provider di identità (IdP).

Single Sign-On e Control Hub

Il Single Sign-On (SSO) è una sessione o un processo di autenticazione utente che consente a un utente di fornire le credenziali per accedere a una o più applicazioni. Il processo autentica gli utenti per tutte le applicazioni per le quali dispongono di diritti. Elimina ulteriori prompt quando gli utenti passano da un'applicazione all'altra durante una determinata sessione.

Il protocollo di federazione SAML 2.0 (Security Assertion Markup Language) viene utilizzato per fornire l'autenticazione SSO tra il cloud Webex e il provider di identità (IdP).

Profili

L'app Webex supporta solo il profilo SSO web browser. Nel profilo web SSO, l'app Webex supporta le seguenti associazioni:

-

POST avviato da SP -> Associazione POST

-

REDIRECT avviato da SP -> Associazione POST

Formato NameID

Il protocollo SAML 2.0 supporta diversi formati NameID per la comunicazione su uno specifico utente. L'app Webex supporta i seguenti formati di NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

Nei metadati caricati dall'IdP, la prima voce viene configurata per l'uso in Webex.

Disconnessione singola

L'app Webex supporta il profilo di disconnessione singola. Nell'app Webex, un utente può disconnettersi dall'applicazione, che utilizza il protocollo di disconnessione singola SAML per terminare la sessione e confermare la disconnessione con l'IdP. Verifica che l'IdP sia configurato per la disconnessione singola.

Integra Control Hub con F5 Big-IP

Le guide alla configurazione mostrano un esempio specifico di integrazione SSO ma non forniscono una configurazione esaustiva per tutte le possibilità. Ad esempio, sono documentati i passaggi di integrazione per nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Altri formati come urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress funzioneranno per l'integrazione SSO ma sono al di fuori dell'ambito della nostra documentazione.

Impostare questa integrazione per gli utenti nell'organizzazione Webex (inclusi app Webex, Webex Meetingse altri servizi amministrati in Control Hub). Se il sito Webex è integrato in Control Hub, il sito Webex eredita la gestione degli utenti. Se non è possibile accedere Webex Meetings in questo modo e non è gestito in Control Hub, è necessario eseguire un'integrazione separata per abilitare le SSO per Webex Meetings.

Operazioni preliminari

Per SSO e Control Hub, gli IdP devono essere conformi alla specifica SAML 2.0. Inoltre, gli IdP devono essere configurati nel modo seguente:

Scarica i metadati Webex sul sistema locale

| 1 | |

| 2 |

Vai a . |

| 3 |

Vai alla scheda Provider di identità e fai clic su Attiva SSO. |

| 4 |

Selezionare un IdP. |

| 5 |

Scegliere il tipo di certificato per la propria organizzazione:

Gli trust anchor sono chiavi pubbliche che agiscono da autorità per verificare il certificato di una firma digitale. Per ulteriori informazioni, fare riferimento alla documentazione IdP. |

| 6 |

Scarica il file dei metadati. Il nome del file dei metadati Webex è idb-meta-<org-ID>-SP.xml. |

Configurare il provider di servizi esterno e il provider di identità

| 1 |

Dall'interfaccia di amministrazione BIG-IP F5, vai a . |

| 2 |

Da Connettori SP esterni, seleziona . |

| 3 |

Inserire un nome significativo per il nome del provider di servizi, ad <yourorganizationname>esempio . ciscowebex.com. |

| 4 |

In Impostazioni disicurezza, selezionare le seguenti caselle di controllo:

|

| 5 |

Torna a , quindi creare un nuovo servizio di provider di identità (IdP). |

| 6 |

Inserire un nome significativo per il nome del servizio IdP, come CI. |

| 7 |

Per l'ID entità IdP, utilizzare la nome di dominio completo del server Big-IP con qualcosa in primo piano, ad esempio, https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

In Impostazioni asserzione,selezionare Identificativo transitorio per tipo di oggetto asserzione. |

| 9 |

Per Valore oggetto asserzione , restituire il valore del messaggio e-mail dell'utente %{session.ad.last.attr.mail}. |

| 10 |

Restituire gli attributi e-mail e uid con il valore %{session.ad.last.attr.mail}. |

| 11 |

In Impostazioni disicurezza, selezionare un certificato per firmare l'asserzione. |

| 12 |

Salvare le modifiche, quindi associare il provider di servizi e il provider di identità creato. |

Scarica i metadati F5 Big-IP

| 1 |

Selezionare Esporta servizio IDP. |

| 2 |

Assicurarsi che il valore di Sign Metadata (Firma metadati) sia Yes(Sì). |

| 3 |

Scaricare il file di metadati sul desktop o in una posizione che è facile da trovare. |

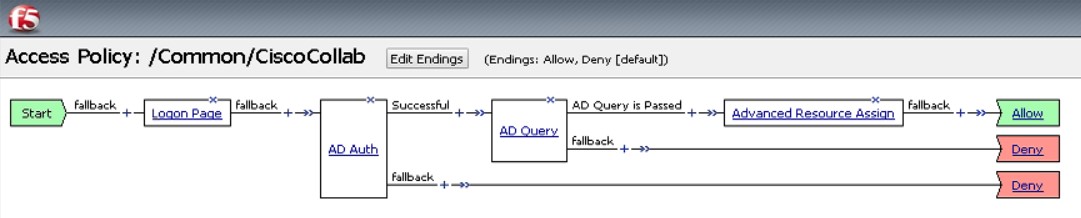

Aggiungere un criterio di accesso

| 1 |

Andare a Criteri di accesso > profili di accesso > SAML e creare una risorsa SAML per l'IdP creato. |

| 2 |

Andare al profilo di accesso e modificare il criterio di accesso utilizzato per Webex Messenger CAS. |

| 3 |

Aggiungere un nuovo elemento nella scheda Accesso con il nome Pagina di accesso e lasciare i valori predefiniti. |

| 4 |

Aggiungere un nuovo elemento nella scheda Autenticazione con il nome Autenticazione AD e specificare il Active Directory come server. |

| 5 |

Nella diramazione riuscita, aggiungere Query AD dalla scheda Autenticazione |

| 6 |

Andare a Regole di diramazione e modificarla in Query AD è stata superata. |

| 7 |

Nella diramazione riuscita di Query AD, aggiungere Assegnazione risorse avanzata dalla scheda Assegnazione. |

| 8 |

Fare clic su Aggiungi/Elimina e aggiungere due risorse SAML con tutte le risorse SAML e il webtop creato. |

| 9 |

Per selezionareFine, selezionare Consenti. I criteri di accesso devono essere simili a quello seguente:  |

Associare il profilo di accesso al server virtuale

È necessario associare il profilo di accesso al server virtuale creato.

| 1 |

Vai a . |

| 2 |

Aprire Profili di accesso per confermare che nessun server virtuale sia associato al profilo. |

| 3 |

Selezionare Advanced Resource Assign. |

| 4 |

Selezionare Aggiungi/elimina per aggiungere la nuova risorsa SAML. |

| 5 |

Chiudere le finestre di progettazione dei criteri di accesso e applicare il nuovo criterio di accesso. |

Importare i metadati IdP e abilitare l Single Sign-On dopo un test

Dopo aver esportato i metadati Webex , configurato l'IdP e scaricato i metadati IdP nel sistema locale, è possibile importarli nell'organizzazione Webex da Control Hub.

Operazioni preliminari

Non testare l'integrazione SSO dall'interfaccia del provider di identità (IdP). Supportiamo solo flussi avviati a provider di servizi (avvio da SP), pertanto è necessario utilizzare il test dell'hub di controllo SSO per questa integrazione.

| 1 |

Scegli un'opzione:

|

| 2 |

Nella pagina Importa metadati IdP, trascina e rilascia il file di metadati IdP sulla pagina oppure utilizza l'opzione di esplorazione file per individuare e caricare il file di metadati. Fare clic su Avanti.

Se possibile, è necessario utilizzare l'opzione Più sicura. Ciò è possibile solo se l'IdP ha utilizzato una CA pubblica per firmare i relativi metadati. In tutti gli altri casi, occorre utilizzare l'opzione Meno sicura. Ciò include se i metadati non sono firmati, autofirmati o firmati da una CA privata. Okta non firma i metadati, pertanto è necessario scegliere Meno sicuro per un'SSO Okta. |

| 3 |

Selezionare Test configurazione SSOe, quando si apre una nuova scheda del browser, autenticarsi con l'IdP effettuando l'accesso. Se ricevi un errore di autenticazione in tal punto, è possibile che vi sia un problema con le credenziali. Verifica nome utente e password e riprova. Un errore dell'app Webex solitamente indica un problema con l SSO impostazione. In tal caso, esegui nuovamente la procedura, in particolare fai attenzione ai passaggi in cui devi copiare e incollare i metadati Control Hub nell'impostazione IdP. Per visualizzare direttamente l'esperienza di accesso SSO, puoi anche fare clic su Copia URL negli appunti da questa schermata e incollare in una finestra del browser privata. Da qui, puoi eseguire l'accesso con SSO. Questa operazione interrompe i false positives (falso) a causa del token di accesso che potrebbe essere in una sessione esistente dall'accesso. |

| 4 |

Torna alla scheda del browser Control Hub.

La SSO della configurazione del sistema non ha effetto nella propria organizzazione a meno che non si sce pulsante di opzione e si attiva SSO. |

Operazione successivi

Utilizzare le procedure in Sincronizza utenti Okta in Cisco Webex Control Hub se si desidera eseguire il provisioning utenti da OKta nel cloud Webex.

Utilizzare le procedure in Sincronizzare gli utenti Microsoft Entra ID in Cisco Webex Control Hub se si desidera eseguire il provisioning degli utenti dall'ID Entra al cloud Webex.

È possibile seguire la procedura descritta in Sopprimi e-mail automatiche per disabilitare le e-mail inviate ai nuovi utenti dell'app Webex nella propria organizzazione. Il documento contiene anche le procedure consigliate per l'invio di comunicazioni agli utenti nella tua organizzazione.