- Ana Sayfa

- /

- Makale

F5 çoklu oturum açma IP ile Control Hub'daki yapılandırma ayarlarını yapılandırma

Bu makalede

Bu makalede Geri Bildirim?

Geri Bildirim?Control Hub arasında bir çoklu oturum açma (SSO) entegrasyonu ve kimlik sağlayıcı (IdP) olarak F5 Büyük IP'yi kullanan bir dağıtım arasında geçiş entegrasyonu yapılandırabilirsiniz.

Çoklu oturum açma ve Control Hub

Çoklu oturum açma (SSO), kullanıcının bir veya daha fazla uygulamaya erişmek için kimlik bilgileri sağlamasına izin veren bir oturum veya kullanıcı kimlik doğrulama işlemidir. Bu işlem, kullanıcılara yetkileri olan tüm uygulamalar için kimlik doğrulaması yapar. Kullanıcılar belirli bir oturum sırasında başka bir uygulamaya geçtiğinde istemlerle karşılaşmaz.

Güvenlik Onaylama İşaretleme Dili (SAML 2.0) Federasyon Protokolü, Webex SSO bulut ve kimlik sağlayıcınız (IdP) arasında kimlik doğrulaması sağlamak için kullanılır.

Profil

Webex Uygulaması , yalnızca web tarayıcısı ve SSO destekler. Web tarayıcısı SSO, Webex aşağıdaki bağlamaları destekler:

-

Hizmet Sağlayıcısı tarafından başlatılan POST -> POST bağlama

-

Hizmet Sağlayıcısı tarafından başlatılan REDIRECT -> POST bağlama

AdKimlik biçimi

SAML 2.0 Protokolü, belirli bir kullanıcı hakkında iletişim kurmak için çeşitli NameID formatlarını destekler. Webex Uygulama aşağıdaki NameID biçimlerini destekler.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

IdP'nize yüklemekte olduğu meta veride, ilk giriş bu özellikte kullanım için Webex.

Çoklu Oturum Kapatma

Webex Uygulaması , tekli oturum açma profilini destekler. Uygulama Webexbir kullanıcı oturumu sona erdirecek ve IdP'niz ile oturumun çıkış işlemini onaylamak için SAML tek oturum açma protokolünü kullanan uygulamada oturumu çıkışlayabilir. IdP'nizin Çoklu Oturum Kapatma için yapılandırıldığından emin olun.

Control Hub'ı F5 Büyük IP ile Entegre Edin

Yapılandırma kılavuzları, SSO entegrasyonu için belirli bir örnek gösterir ancak tüm olasılıklar için kapsamlı yapılandırma sağlamaz. Örneğin, nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient için entegrasyon adımları belgelenmiştir. urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress gibi diğer formatlar SSO entegrasyonu için çalışacaktır ancak dokümantasyonumuzun kapsamı dışındadır.

Bu entegrasyonu kullanıcı için Webex ayarla ( Control Hub'Webex Uygulaması, Webex Meetings ve diğer hizmetler dahil). Kullanıcı Webex Control Hub'a entegre edilmişse site Webex yönetimi devralr. Yönetime bu şekilde Webex Meetings ve Control Hub'dayönetilmiyorsa için hızlı erişim iznini etkinleştirmek üzere ayrı bir SSO Webex Meetings .

Başlamadan önce

SSO ve Control Hub için, IdP’lerin SAML 2.0 spesifikasyonuna uyması gerekir. Ek olarak, IdP’ler aşağıdaki şekilde yapılandırılmalıdır:

Meta verileri Webex sisteminize indirin

| 1 | |

| 2 |

. |

| 3 |

Kimlik sağlayıcı sekmesine gidin ve SSO'yu etkinleştiröğesine tıklayın. |

| 4 |

Bir IdP seçin. |

| 5 |

Organizasyonun sertifika türünü seçin:

Güven çıpaları, dijital imzanın sertifikasını doğrulama yetkisi olarak çalışan genel anahtarlardır. Daha fazla bilgi için IdP belgelerinize başvurun. |

| 6 |

Meta veri dosyasını indirin. Webex meta veri dosya adı idb-meta-<org-ID>-SP.xml' dir. |

Harici hizmet sağlayıcıyı ve kimlik sağlayıcıyı yapılandır

| 1 |

BIG-IP F5 yönetim arayüzünüzden . |

| 2 |

Harici SP Bağlayıcıları'ndan . |

| 3 |

.ciscowebex.com gibi hizmet sağlayıcı adı <yourorganizationname>için anlamlı bir adciscowebex.com. |

| 4 |

Güvenlik Ayarlarıaltında, aşağıdaki onay kutularını işaretleyin:

|

| 5 |

ve ardından yeni bir kimlik sağlayıcı (IdP) hizmeti oluşturun. |

| 6 |

CI gibi IdP hizmet adı için anlamlı bir ad girin. |

| 7 |

IdP Varlık Kimliği için Büyük IP FQDN sunucusunun ön tarafta bir şeyleriyle birlikte kullanın. https://bigip0a.uc8sevtlab13.com/CI |

| 8 |

Onaylama Ayarlarıaltında, Onaylama Konu Türü için Geçici Tanımlayıcı öğesini seçin. |

| 9 |

Onaylama Konu Değeri için %{session.ad.last.attr.mail} kullanıcı e-posta değerinigirin. |

| 10 |

Öznitelikler posta ve uid değerini %{session.ad.last.attr.mail} değeriyle geridöndürebilirsiniz. |

| 11 |

Güvenlik Ayarlarıaltında, onaylamayı imzalamak için bir sertifika seçin. |

| 12 |

Değişikliklerinizi kaydedin ve ardından oluşturduğunuz hizmet sağlayıcı ve kimlik sağlayıcısını bağlayın. |

F5 Büyük IP meta verilerini indir

| 1 |

IdP Hizmetini Dışa Aktar öğesiniseçin. |

| 2 |

Meta Verileri İmzala değerinin Evet olduğundan emin olun. |

| 3 |

Meta veri dosyasını masaüstünüze veya kolayca bulmanız için bir konuma indirin. |

Erişim ilkesi ekle

| 1 |

SAML'de > Profillerine Erişim > gidin ve oluşturduğunuz IdP için bir SAML Kaynağı oluşturun. |

| 2 |

Erişim Profilinize gidin ve Messenger CAS için kullanın erişim Webex düzenleyin. |

| 3 |

Oturum Aç sekmesinde Oturum Açma Sayfası adıyla yeni bir öğe ekleyin ve varsayılan değerleri bırakın. |

| 4 |

Ad Auth ad ile kimlik doğrulaması sekmesine yeni bir öğe ekleyin ve sunucu Active Directory olarak belirtin. |

| 5 |

Başarılı şubede, Kimlik Doğrulaması sekmesinden AD Query ekleyin |

| 6 |

Şube Kuralları'nı gidin ve AD Sorgusu olarak değiştirdiysseGeçirildi. |

| 7 |

AD Sorgunun başarılı dalında, Atama sekmesinden Gelişmiş Kaynak Ataması ekleyin. |

| 8 |

Ekle/Sil'e tıklayın ve oluşturduğunuz tüm SAML kaynakları ve Webtop ile iki kaynak SAML ekleyin. |

| 9 |

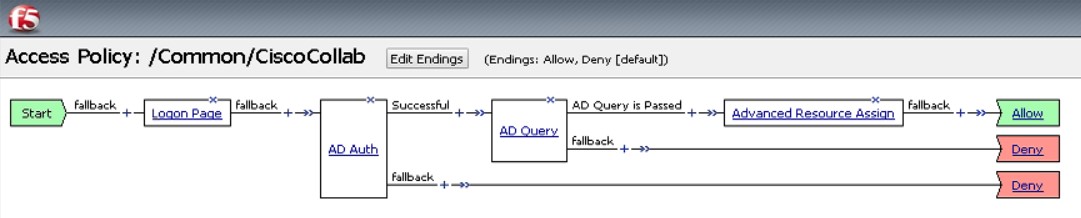

Bitiş'i seçmek için İzin Ver öğesini seçin. Erişim politikası şu ekran görüntüsüne benzer:  |

Erişim profilini sanal sunucuyla ilişkilendirme

Erişim profilini, oluşturduğunuz sanal sunucuyla ilişkilendirmelisiniz.

| 1 |

. |

| 2 |

Profille ilişkili sanal sunucunun olmadığını onaylamak için Erişim Profillerini açın. |

| 3 |

Gelişmiş Kaynak Ata öğesiniseçin. |

| 4 |

Yeni SAML kaynağını eklemek için Ekle/sil'i seçin. |

| 5 |

Erişim İlkesi tasarım pencerelerini kapatın ve yeni erişim politikasını uygula. |

IdP meta verilerini içe aktarın ve çoklu oturum açma etkinleştir

Meta verileri dışa aktardikten Webex IdP'nizi yapılandırın ve IdP meta verilerini yerel sisteminize indirdikten sonra, Control Hub'dan Webex organizasyona aktarmaya hazır oluruz.

Başlamadan önce

Kimlik sağlayıcı (IdP) arayüzünden SSO entegrasyonunu test etmeyin. Yalnızca hizmet sağlayıcı-başlatıldı (SP-başlatıldı) akışlarını destekliyoruz, bu nedenle bu entegrasyon için Control hub SSO test 'i kullanmanız gerekir.

| 1 |

Şunlardan birini tercih edin:

|

| 2 |

IdP meta verilerini içe aktar sayfasında, IdP meta veri dosyasını sayfaya sürükleyip bırakın veya meta veri dosyasını bulup yüklemek için dosya tarayıcısı seçeneğini kullanın. İleri'ye tıklayın.

Varsa Daha güvenli seçeneğini kullanabilirsiniz. Bu, ancak IdP'niz meta verilerini imzalamak için genel bir CA kullandı ise mümkündür. Diğer tüm durumlarda, Daha az güvenli seçeneğini kullanabilirsiniz . Meta verilerin imzalanmaz, otomatik olarak imzalanmaz veya özel bir CA ile imzalanmazsa bu bilgiler dahildir. Okta meta verileri oturum açmaz, bu nedenle Okta Güvenliği entegrasyonu için Daha az güvenli SSO gerekir. |

| 3 |

SSO kurulumunu test etöğesini seçin ve yeni bir tarayıcı sekmesi açıldığında, oturum açarak Kimlik Sağlayıcı ile kimlik doğrulaması yapın. Kimlik doğrulamayla ilgili bir hatayla karşılaşırsanız oturum açma bilgilerinizi yanlış girmiş olabilirsiniz. Kullanıcı adı ve parolanızı kontrol edip tekrar deneyin. Uygulama Webex hatası , genellikle kurulum sırasında SSO anlamına gelir. Bu durumda adımları, özellikle de Control Hub meta verilerini kopyalayıp IdP kurulumuna yapıştırmayla ilgili adımları tekrar uygulayın. SSO ile giriş yapmaya doğrudan erişmek için bu ekranda URL’yi panoya kopyala seçeneğine tıklayın ve kopyaladığınız URL’yi özel bir tarayıcı penceresine yapıştırın. Burada, SSO ile giriş yapma işlemini gerçekleştirebilirsiniz. Bu adım, oturum aken mevcut bir oturumda olabileceğiniz bir erişim belirteci nedeniyle false pozitifleri durdurur. |

| 4 |

Control Hub tarayıcı sekmesine geri dönün.

Ağ SSO yapılandırma, ilk olarak Etkinleştir'i seçmedikçe radyo düğmesi içinde SSO. |

Sonraki adım

Okta'dan kullanıcı sağlamayı buluta Cisco Webex Control Hub Okta Kullanıcılarını senkronize etmek için bu Webex kullanın.

Entra ID'den Webex bulutuna kullanıcı sağlama işlemi yapmak istiyorsanız Microsoft Entra ID kullanıcılarını Cisco Webex Control Hub'a senkronize etme prosedürlerini kullanın.

Kuruluşunuzdaki yeni Webex Uygulaması kullanıcılarına gönderilen e-postaları devre dışı bırakmak için Otomatik E-postaları Bastır bölümündeki prosedürü takip edebilirsiniz. Belgede, kuruluşunuzdaki kullanıcılarla en iyi şekilde iletişime geçme yöntemlerini de bulabilirsiniz.