- Start

- /

- Artikel

Konfigurera enkel inloggning (SSO) i Control Hub med F5 Big-IP

I den här artikeln

I den här artikeln Har du feedback?

Har du feedback?Du kan konfigurera en enkel inloggning (SSO)-integrering (SSO) mellan Control Hub och en distribution som använder F5 Big-IP som identitetsleverantör (IdP).

Enkel inloggning och Control Hub

Enkel inloggning (SSO) är en session eller användarautentiseringsprocess som gör det möjligt för en användare att ange autentiseringsuppgifter för att få åtkomst till ett eller flera program. Processen autentiserar användare för alla program som de har behörighet till. Den eliminerar ytterligare uppmaningar när användare byter program under en viss session.

Saml 2.0 Federation Protocol (Security Assertion Markup Language) används för att tillhandahålla SSO verifiering mellan Webex-molnet och din identitetsleverantör (IdP).

Profiler

Webex-appen har endast stöd för SSO webbläsarprofil. I webbläsarens profil SSO stödjer Webex-appen följande bindningar:

-

SP-initierad POST -> POST-bindning

-

SP–initierad OMDIRIGERING -> POST-bindning

NameID-format

SAML 2.0-protokollet stöder flera NameID-format för kommunikation om en specifik användare. Webex-appen har stöd för följande NameID-format.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

I metadatan som du laddar från din IdP är den första posten konfigurerad för användning i Webex.

Enkel utloggning

Webex-appen har stöd för profilen för enkel utloggning. I Webex-appenkan en användare logga ut från programmet som använder SAML-protokollet för enkel utloggning för att avsluta sessionen och bekräfta att logga ut med din IdP. Se till att din IdP har konfigurerats för enskild utloggning.

Integrera Control Hub med F5 Big-IP

Konfigurationsguiderna visar ett specifikt exempel för SSO-integrering, men tillhandahåller inte uttömmande konfiguration för alla möjligheter. Till exempel är integrationsstegen för nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient dokumenterade. Andra format som urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress fungerar för SSO-integration men ligger utanför vår dokumentations omfattning.

Konfigurera den här integreringen för användare i din Webex-organisation ( inklusive Webex-appen, Webex Meetingsoch andra tjänster som administreras i Control Hub). Om din Webex-webbplats är integrerad i Control Hubärver Webex-webbplatsen användarhanteringen. Om du inte kan komma Webex Meetings åtkomst på detta sätt och den inte hanteras i Control Hub, måste du göra en separat integrering för att aktivera SSO för Webex Meetings.

Innan du börjar

För SSO och Control Hub måste IdP:er följa SAML 2.0-specifikationen. Dessutom måste IdP:er konfigureras på följande sätt:

Hämta Webex metadata till ditt lokala system

| 1 | |

| 2 |

Gå till . |

| 3 |

Gå till fliken Identitetsleverantör och klicka på Aktivera SSO. |

| 4 |

Välj en IdP. |

| 5 |

Välj certifikattyp för din organisation:

Betrodda ankare är offentliga nycklar som kan verifiera en digital signaturs certifikat. Se din IdP-dokumentation för mer information. |

| 6 |

Hämta metadatafilen. Webex-metadatafilnamnet är idb-meta-<org-ID>-SP.xml. |

Konfigurera den externa tjänsteleverantör och identitetsleverantör

| 1 |

Från ditt BIG-IP F5-administrationsgränssnitt, gå till . |

| 2 |

Från Externa SP-kontakterväljer du . |

| 3 |

Ange ett meningsfullt namn för tjänsteleverantörsnamnet, till exempel <yourorganizationname>.ciscowebex.com. |

| 4 |

Under Säkerhetsinställningarmarkerar du följande kryssrutor:

|

| 5 |

Återgå till och skapa sedan en ny identitetsleverantörstjänst (IdP). |

| 6 |

Ange ett meningsfullt namn för IdP-tjänstnamnet, till exempel CI. |

| 7 |

För IdP-enhets-ID använder du FQDN för Stor-IP-servern med något i förtill, till exempel https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

Under Kontrollinställningarväljer du Transient Identifierare för typ av kontrollämne. |

| 9 |

Returnera värdet i e-postmeddelandet för användarens e-postadress för värde på kontrollämnet %{session.ad.last.attr.mail}. |

| 10 |

Returnera e-postadressen och uid med värdet %{session.ad.last.attr.mail}. |

| 11 |

Under Säkerhetsinställningarväljer du ett certifikat för att signera kontrollen. |

| 12 |

Spara dina ändringar och bind sedan tjänsteleverantören och identitetsleverantören som du har skapat. |

Hämta F5 Big-IP metadata

| 1 |

Välj Exportera IDP-tjänst. |

| 2 |

Kontrollera att värdet för signeringsmetadata är Ja. |

| 3 |

Hämta metadatafilen till skrivbordet eller till en plats som är enkel att hitta. |

Lägg till en åtkomstpolicy

| 1 |

Gå till Åtkomstpolicy för > åtkomst till > SAML och skapa en SAML-resurs för den IdP som du har skapat. |

| 2 |

Gå till din Åtkomstprofil och redigera åtkomstpolicyn som du använder för Webex Messenger CAS. |

| 3 |

Lägg till en ny post på fliken Logga in med namninloggningssidan och lämna standardvärdena. |

| 4 |

Lägg till en ny post under fliken Autentisering med namnet AD-autentisering och ange ditt Active Directory som server. |

| 5 |

Lägg till AD-förfrågan från fliken Autentisering på fliken Lyckad förgrening |

| 6 |

Gå till förgreningsregler och ändrade den till AD-förfrågan är godkänd. |

| 7 |

På den lyckade förgrenningen av AD-förfrågan lägger du till avancerad resurstilldelning från fliken Tilldelning. |

| 8 |

Klicka på Lägg till/ta bort och lägg till två samlresurser med alla SAML-resurser och det Webtop som du har skapat. |

| 9 |

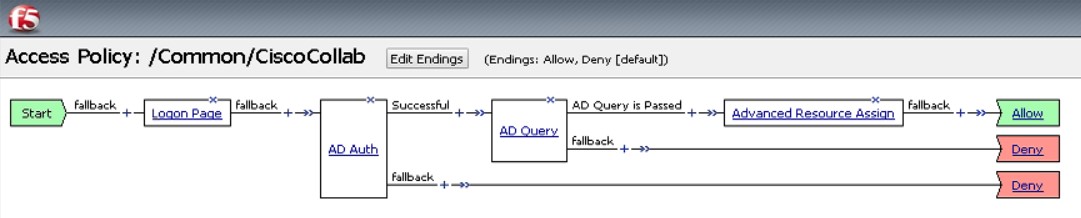

Välj Tillåt för välj Avslutar. Åtkomstpolicyn ser ut så här:  |

Associera åtkomstprofilen med den virtuella servern

Du måste koppla åtkomstprofilen till den virtuella servern som du har skapat.

| 1 |

Gå till . |

| 2 |

Öppna Access-profiler för att bekräfta att ingen virtuell server är kopplad till profilen. |

| 3 |

Välj Avancerad resurs Tilldela. |

| 4 |

Välj Lägg till/ta bort för att lägga till den nya SAML-resursen. |

| 5 |

Stäng designfönsteren för Åtkomstpolicy och använd den nya åtkomstpolicyn. |

Importera IdP-metadata och aktivera enkel inloggning (SSO) efter ett test

När du har exporterat Webex-metadata , konfigurerat din IdP och hämtat IdP-metadata till ditt lokala system är du redo att importera dem till din Webex-organisation från Control Hub.

Innan du börjar

Testa inte SSO-integrering från gränssnittet för identitetsleverantören (IdP). Vi har endast stöd för att använda tjänsteleverantör initierade (SP-initierade) flöden, vilket innebär att du måste Använd Control Hub SSO test för denna integrering.

| 1 |

Välj ett alternativ:

|

| 2 |

På sidan Importera IdP-metadata drar och släpper du antingen IdP-metadatafilen till sidan eller använder filhanteraren för att hitta och ladda upp metadatafilen. Klicka på Nästa.

Du bör använda alternativet Säkrare , om du kan. Detta är endast möjligt om din IdP använde en offentlig CA för att signera dess metadata. I alla andra fall måste du använda alternativet Mindre säkert. Detta inbegriper om metadatan inte är signerad, själv signerad eller signerad av en privat CA. Okta signerar inte metadatan, så du måste välja Mindre säkert för en Okta SSO integration. |

| 3 |

Välj Testa SSO-inställningaroch när en ny webbläsarflik öppnas, autentisera med IdP:n genom att logga in. Om du får ett autentiseringsfel kan det uppstå ett problem med autentiseringsuppgifterna. Kontrollera användarnamnet och lösenordet och försök igen. Ett Fel i Webex-appen innebär vanligtvis att ett problem SSO installationen. I det här fallet går du igenom stegen igen, särskilt de steg där du kopierar och klistrar in metadata för Control Hub i IdP-konfigurationen. Om du vill se SSO-inloggningsupplevelsen direkt kan du även klicka på Kopiera URL till urklipp från den här skärmen och klistra in den i ett privat webbläsarfönster. Därifrån kan du gå igenom inloggningen med SSO. Det här steget stoppar falskt positivt eftersom det kan finnas en åtkomsttoken i en befintlig session från den som du är inloggad på. |

| 4 |

Återgå till webbläsarfliken Control Hub.

Konfigurationen SSO inte gälla i din organisation om du inte först väljer radioknapp och aktiverar SSO. |

Nästa steg

Använd procedurerna i Synkronisera Okta-användare till Cisco Webex Control Hub du vill tillhandahålla användare från Okta i Webex-molnet.

Använd procedurerna i Synkronisera Microsoft Entra ID-användare till Cisco Webex Control Hub om du vill utföra användarprovisionering från Entra ID till Webex-molnet.

Du kan följa proceduren i Undertryck automatiserade e-postmeddelanden för att inaktivera e-postmeddelanden som skickas till nya Webex-appanvändare i din organisation. Dokumentet innehåller även bästa praxis för att skicka ut kommunikation till användare i din organisation.