- Domov

- /

- Článok

Konfigurácia jednotného prihlásenia v Control Hub pomocou F5 Big-IP

V tomto článku

V tomto článku Spätná väzba?

Spätná väzba?Môžete nakonfigurovať integráciu jednotného prihlásenia (SSO) medzi Control Hub a nasadením, ktoré používa F5 Big-IP ako poskytovateľa identity (IdP).

Jednotné prihlásenie a Control Hub

Jednotné prihlásenie (SSO) je proces overovania relácie alebo používateľa, ktorý umožňuje používateľovi poskytnúť poverenia na prístup k jednej alebo viacerým aplikáciám. Proces overuje používateľov pre všetky aplikácie, ku ktorým majú udelené práva. Eliminuje ďalšie výzvy, keď používatelia prepínajú aplikácie počas konkrétnej relácie.

Na zabezpečenie overovania SSO medzi cloudom Webex a vaším poskytovateľom identity (IdP) sa používa federačný protokol SAML 2.0 (Security Assertion Markup Language).

Profily

Aplikácia Webex podporuje iba profil SSO webového prehliadača. V profile SSO webového prehliadača aplikácia Webex podporuje nasledujúce väzby:

-

SP inicioval POST -> Väzba POST

-

SP inicioval PRESMEROVANIE -> Väzba POST

Formát NameID

Protokol SAML 2.0 podporuje niekoľko formátov NameID na komunikáciu o konkrétnom používateľovi. Aplikácia Webex podporuje nasledujúce formáty NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

V metadátach, ktoré načítate zo svojho poskytovateľa identity, je prvá položka nakonfigurovaná na použitie vo Webexe.

SingleLogot

Aplikácia Webex podporuje profil s jedným odhlásením. V aplikácii Webex sa používateľ môže odhlásiť z aplikácie, ktorá používa protokol SAML single logout na ukončenie relácie a potvrdenie odhlásenia pomocou vášho poskytovateľa identity. Uistite sa, že váš poskytovateľ identity je nakonfigurovaný na SingleLogout.

Integrácia Control Hubu s F5 Big-IP

Konfiguračné príručky zobrazujú konkrétny príklad integrácie SSO, ale neposkytujú vyčerpávajúcu konfiguráciu pre všetky možnosti. Napríklad sú zdokumentované kroky integrácie pre nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Iné formáty, ako napríklad urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, budú fungovať pre integráciu SSO, ale sú mimo rozsahu našej dokumentácie.

Nastavte túto integráciu pre používateľov vo vašej organizácii Webex (vrátane aplikácie Webex, Webex Meetings a ďalších služieb spravovaných v Control Hub). Ak je vaša stránka Webex integrovaná do Control Hub, stránka Webex zdedí správu používateľov. Ak nemáte prístup k službe Webex Meetings týmto spôsobom a nie je spravovaná v Control Hub, musíte vykonať samostatnú integráciu, aby ste pre Webex Meetings povolili jediné prihlásenie.

Predtým, ako začnete

Pre SSO a Control Hub musia IdP spĺňať špecifikáciu SAML 2.0. Okrem toho musia byť IdP nakonfigurovaní nasledujúcim spôsobom:

Stiahnite si metadáta Webexu do svojho lokálneho systému

| 1 |

Prihláste sa do Control Hubu. |

| 2 |

Prejsť na . |

| 3 |

Prejdite na kartu Poskytovateľ identity a kliknite na Aktivovať jednorazové prihlásenie. |

| 4 |

Vyberte poskytovateľa identity. |

| 5 |

Vyberte typ certifikátu pre vašu organizáciu:

Dôveryhodné kotvy sú verejné kľúče, ktoré slúžia ako autorita na overenie certifikátu digitálneho podpisu. Viac informácií nájdete v dokumentácii k vášmu poskytovateľovi identity. |

| 6 |

Stiahnite si súbor s metadátami. Názov súboru metadát Webex je idb-meta-<org-ID>-SP.xml. |

Konfigurácia externého poskytovateľa služieb a poskytovateľa identity

| 1 |

V administračnom rozhraní BIG-IP F5 prejdite na > BIG-IP ako poskytovateľ identity. |

| 2 |

Z Externé SP konektoryvyberte . |

| 3 |

Zadajte zmysluplný názov poskytovateľa služieb, napríklad <yourorganizationname>.ciscowebex.com. |

| 4 |

V časti Nastavenia zabezpečeniazačiarknite nasledujúce políčka:

|

| 5 |

Späť na > BIG-IP ako IdPa potom vytvorte novú službu poskytovateľa identity (IdP). |

| 6 |

Zadajte zmysluplný názov služby IdP, napríklad CI. |

| 7 |

Pre ID entity IdP použite FQDN servera Big-IP s niečím na začiatku – napríklad https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

V časti Nastavenia tvrdenívyberte pre Typ predmetu tvrdenia [] možnosť [ Prechodný identifikátor. |

| 9 |

Pre Hodnota predmetu tvrdeniavráti hodnotu e-mailu používateľa %{session.ad.last.attr.mail}. |

| 10 |

Vráti atribúty mail a uid s hodnotou %{session.ad.last.attr.mail}. |

| 11 |

V časti Nastavenia zabezpečeniavyberte certifikát na podpísanie tvrdenia. |

| 12 |

Uložte zmeny a potom prepojte poskytovateľa služieb a poskytovateľa identity, ktorého ste vytvorili. |

Stiahnite si metadáta F5 Big-IP

| 1 |

Vyberte Exportovať službu IDP. |

| 2 |

Uistite sa, že hodnota Metadáta podpisu je Áno. |

| 3 |

Stiahnite si súbor s metadátami na počítač alebo na iné miesto, ktoré ľahko nájdete. |

Pridať politiku prístupu

| 1 |

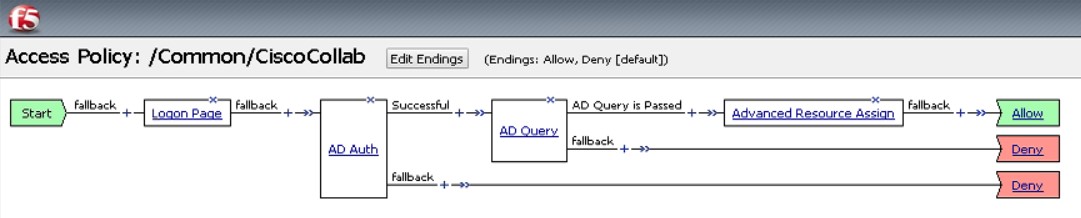

Prejsť na Zásady prístupu > Prístupové profily > SAML a vytvorte zdroj SAML pre poskytovateľa identity, ktorého ste vytvorili. |

| 2 |

Prejdite do svojho prístupového profilu a upravte pravidlá prístupu, ktoré používate pre WebEx Messenger CAS. |

| 3 |

Pridajte novú položku na karte Prihlásenie s názvom Prihlasovacia stránka a ponechajte predvolené hodnoty. |

| 4 |

Pridajte novú položku na karte Autentifikácia s názvom AD Auth a ako server zadajte svoju službu Active Directory. |

| 5 |

V úspešnej vetve pridajte AD Query z karty Authentication |

| 6 |

Prejdite na Pravidlá vetvy a zmeňte ich na Dopyt AD je odovzdaný. |

| 7 |

V úspešnej vetve služby AD Query pridajte Rozšírené priradenie zdrojov z karty Priradenie. |

| 8 |

Kliknite na Add/Delete a pridajte dva zdroje SAML so všetkými zdrojmi SAML a Webtopom, ktorý ste vytvorili. |

| 9 |

Pre možnosť Vyberte koniecvyberte možnosť Povoliť. Zásady prístupu by mali vyzerať takto:  |

Priraďte prístupový profil k virtuálnemu serveru

Prístupový profil musíte priradiť k virtuálnemu serveru, ktorý ste vytvorili.

| 1 |

Prejsť na . |

| 2 |

Otvorte profily prístupu a overte, či k profilu nie je priradený žiadny virtuálny server. |

| 3 |

Vyberte Rozšírené priradenie zdrojov. |

| 4 |

Vyberte Add/delete na pridanie nového zdroja SAML. |

| 5 |

Zatvorte okná návrhu politiky prístupu a použite novú politiku prístupu. |

Importovať metadáta IdP a povoliť jednotné prihlásenie po teste

Po exporte metadát Webex, konfigurácii poskytovateľa identity a stiahnutí metadát IdP do lokálneho systému ich môžete importovať do svojej organizácie Webex z Control Hub.

Predtým, ako začnete

Netestujte integráciu SSO z rozhrania poskytovateľa identity (IdP). Podporujeme iba postupy iniciované poskytovateľom služieb (SP), takže pre túto integráciu musíte použiť test SSO cez Control Hub.

| 1 |

Vyberte si jeden:

|

| 2 |

Na stránke Importovať metadáta IdP buď presuňte súbor s metadátami IdP na stránku, alebo použite prehliadač súborov na vyhľadanie a nahranie súboru s metadátami. Kliknite na Ďalej.

Ak je to možné, mali by ste použiť možnosť Bezpečnejšie. Toto je možné iba v prípade, že váš poskytovateľ identity použil na podpisovanie svojich metadát verejnú certifikačnú autoritu. Vo všetkých ostatných prípadoch musíte použiť možnosť Menej bezpečné. To zahŕňa aj prípady, keď metadáta nie sú podpísané, samopodpísané alebo podpísané súkromnou certifikačnou autoritou. Okta nepodpisuje metadáta, takže pre integráciu Okta SSO musíte zvoliť Menej bezpečné. |

| 3 |

Vyberte Test nastavenia SSOa po otvorení novej karty prehliadača sa overte u poskytovateľa identity prihlásením. Ak sa zobrazí chyba overenia, môže ísť o problém s povereniami. Skontrolujte používateľské meno a heslo a skúste to znova. Chyba aplikácie Webex zvyčajne znamená problém s nastavením SSO. V tomto prípade si znova prejdite kroky, najmä kroky, kde kopírujete a vkladáte metadáta Control Hubu do nastavenia IdP. Ak chcete priamo zobraziť prihlasovacie prostredie SSO, môžete tiež kliknúť na túto obrazovku na položku Kopírovať URL do schránky a vložiť ju do súkromného okna prehliadača. Odtiaľ si môžete prejsť prihlásením pomocou jediného vstupu (SSO). Tento krok zabráni falošne pozitívnym výsledkom kvôli prístupovému tokenu, ktorý môže byť v existujúcej relácii z dôvodu vášho prihlásenia. |

| 4 |

Vráťte sa na kartu prehliadača Control Hub.

Konfigurácia SSO sa vo vašej organizácii neuplatní, pokiaľ nevyberiete prvý prepínač a neaktivujete SSO. |

Čo robiť ďalej

Ak chcete vykonávať zriaďovanie používateľov z Okta do cloudu Webex, použite postupy v časti Synchronizácia používateľov Okta do Cisco Webex Control Hub.

Ak chcete vykonávať zriaďovanie používateľov z Entra ID do cloudu Webex, použite postupy v časti Synchronizácia používateľov Microsoft Entra ID do Cisco Webex Control Hub.

Ak chcete zakázať e-maily odosielané novým používateľom aplikácie Webex vo vašej organizácii, postupujte podľa postupu v časti Potlačenie automatizovaných e-mailov. Dokument obsahuje aj osvedčené postupy pre odosielanie komunikácie používateľom vo vašej organizácii.