- Startseite

- /

- Artikel

Konfigurieren der Einzelanmeldung in Control Hub mit Active Directory Federation Services (ADFS)

In diesem Artikel

In diesem Artikel Feedback?

Feedback?Sie können eine Single Sign-On (SSO)-Integration zwischen Control Hub und einer Bereitstellung konfigurieren, die Active Directory Federation Services (ADFS 2.x und höher) als Identitätsanbieter (IdP) verwendet.

Einmalige Anmeldung und Control Hub

Die einmalige Anmeldung ist ein Sitzungs- oder Benutzerauthentifizierungsvorgang, bei dem ein Benutzer für den Zugriff auf eine oder mehrere Anwendungen Anmeldeinformationen angeben kann. Bei dem Vorgang werden Benutzer für alle Anwendungen authentifiziert, für die sie über Berechtigungen verfügen. Dadurch werden weitere Eingabeaufforderungen vermieden, wenn Benutzer während einer bestimmten Sitzung zwischen Anwendungen wechseln.

Das Security Assertion Markup Language (SAML 2.0) Federation-Protokoll wird für die SSO-Authentifizierung zwischen der Webex-Cloud und Ihrem Identitätsanbieter (IdP) eingesetzt.

Profile

Die Webex-App unterstützt nur den Webbrowser SSO Profil. Im Webbrowser- und SSO unterstützt Webex App die folgenden Bindungen:

-

SP initiierte POST -> POST-Bindung

-

SP initiierte REDIRECT -> POST-Bindung

NameID Format

Das SAML 2.0-Protokoll unterstützt mehrere NameID-Formate für die Kommunikation über einen bestimmten Benutzer. Die Webex-App unterstützt die folgenden NameID-Formate.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

In den von Ihrem IdP geladenen Metadaten ist der erste Eintrag für die Verwendung in Webex konfiguriert.

SingleLogout

Die Webex-App unterstützt das Einzel-Abmeldeprofil. In der Webex-Appkann sich ein Benutzer von der Anwendung abmelden, die zum Beenden der Sitzung und zum Bestätigen der Abmeldedatei bei Ihrem IdP das SAML-Einzel-Abmeldeprotokoll verwendet. Stellen Sie sicher, dass Ihr IdP für SingleLogout konfiguriert ist.

Integrieren von Control Hub in ADFS

Die Konfigurationsanweisungen zeigen ein konkretes Beispiel einer SSO-Integration, aber keine umfassende Konfiguration für alle Möglichkeiten. Beispielsweise werden die Integrationsschritte für nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient dokumentiert. Andere Formate wie urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress funktionieren für die SSO-Integration, liegen jedoch außerhalb des Rahmens unserer Dokumentation.

Richten Sie diese Integration für Benutzer in Ihrer Webex-Organisation ein (einschließlich webex App, Webex Meetingsund andere Dienste, die im Control Hub verwaltet werden). Wenn Ihre Webex-Site in Control Hubintegriert ist, erbt die Webex-Site die Benutzerverwaltung. Wenn Sie auf diese Weise nicht auf Webex Meetings zugreifen können und dies nicht in Control Hubverwaltet wird, müssen Sie eine separate Integration tun, um SSO-Benutzer Webex Meetings .

Je nachdem, was in den Authentifizierungsmechanismen in ADFS konfiguriert ist, kann die integrierte Windows-Authentifizierung (IWA) standardmäßig aktiviert sein. Wenn aktiviert, authentifizieren sich über Windows gestartete Anwendungen (z. B. Webex App und Cisco Verzeichniskonnektor) als der angemeldete Benutzer, unabhängig davon, welche E-Mail-Adresse während der ersten E-Mail-Eingabeaufforderung eingegeben wurde.

Herunterladen der Webex-Metadaten auf Ihr lokales System

| 1 | |

| 2 |

Gehe zu . |

| 3 |

Gehen Sie auf den Reiter Identitätsanbieter und klicken Sie auf SSO aktivieren. |

| 4 |

Wählen Sie einen IdP aus. |

| 5 |

Wählen Sie den Zertifikattyp für Ihre Organisation aus:

Vertrauensanker sind öffentliche Schlüssel, die als Berechtigung fungieren, das Zertifikat einer digitalen Signatur zu überprüfen. Weitere Informationen finden Sie in Ihrer IdP-Dokumentation. |

| 6 |

Laden Sie die Metadatendatei herunter. Der Dateiname der Webex-Metadaten lautet idb-meta-<org-ID>-SP.xml. |

Installieren von Webex-Metadaten in ADFS

Vorbereitungen

Control Hub unterstützt ADFS 2.x oder höher.

Windows 2008 R2 enthält nur ADFS 1.0. Sie müssen mindestens ADFS 2.x von Microsoft installieren.

Für SSO und Webex-Dienste müssen die Identitätsanbieter (IdPs) der folgenden SAML 2.0-Spezifikation entsprechen:

-

Legen Sie das Attribut „NameID-Format“ fest auf urn:oasis:names:tc:SAML:2.0:nameid-format:vorübergehend

-

Konfigurieren Sie einen Anspruch auf dem IdP, um den Attributnamen uid mit einem Wert einzuschließen, der dem im Cisco Directory Connector ausgewählten Attribut zugeordnet ist, oder dem Benutzerattribut, das mit dem im Webex-Identitätsdienst ausgewählten Attribut übereinstimmt. (Dieses Attribut könnte beispielsweise „E-Mail-Adresse“ oder „Benutzerprinzipalname“ sein.) Weitere Informationen finden Sie in den Informationen zu benutzerdefinierten Attributen in https://www.cisco.com/go/hybrid-services-directory.

| 1 |

Melden Sie sich am ADFS-Server mit Administratorberechtigungen an. |

| 2 |

Öffnen Sie die ADFS-Managementkonsole und navigieren Sie zu . |

| 3 |

Wählen Sie im Fenster Add Relying Party Trust Wizard Start. |

| 4 |

Wählen Sie für Datenquelle auswählen] Daten über die vertrauende Partei aus einer Datei importierenaus, navigieren Sie zu der Control Hub-Metadatendatei, die Sie heruntergeladen haben, und wählen Sie Weiteraus. |

| 5 |

Erstellen Sie für Anzeigenamen angebeneinen Anzeigenamen für diese Vertrauensstellung der vertrauenden Partei, z. B. Webex, und wählen Sie Weiteraus. |

| 6 |

Wählen Sie für Ausstellungsautorisierungsregeln wählen die Option Allen Benutzern den Zugriff auf diese vertrauende Seite erlauben aus und wählen Sie Weiter aus. |

| 7 |

Wählen Sie für Bereit zum Hinzufügen der Vertrauensstellung die Option Weiter aus und schließen Sie das Hinzufügen der vertrauenden Seite zu ADFS ab. |

Erstellen von Anspruchsregeln für die Webex-Authentifizierung

| 1 |

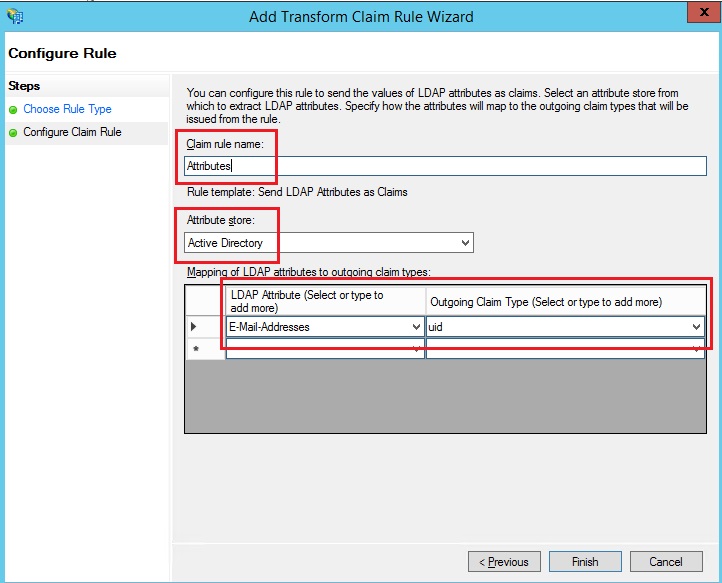

Wählen Sie im ADFS-Hauptbereich die von Ihnen erstellte Vertrauensstellung aus und wählen Sie anschließend Anspruchsregeln bearbeiten. Wählen Sie auf der Registerkarte „Ausstellungstransformationsregeln“ Regel hinzufügen. |

| 2 |

Wählen Sie im Schritt „Regeltyp auswählen“ LDAP-Attribute als Ansprüche senden und klicken Sie dann auf Weiter.  |

| 3 |

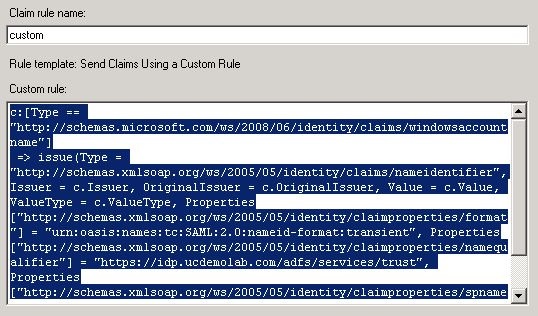

Wählen Sie erneut Regel hinzufügen, Ansprüche mit einer benutzerdefinierten Regel senden und dann Weiter. Diese Regel stellt ADFS das Attribut "spname qualifier" zur Verfügung, das Webex ansonsten nicht ankämmt. |

| 4 |

Wählen Sie im Hauptfenster Vertrauensstellung der vertrauenden Seite und klicken Sie anschließend rechts auf Eigenschaften. |

| 5 |

Wenn das Fenster „Eigenschaften“ angezeigt wird, navigieren Sie zur Registerkarte Erweitert und zu SHA-256 und wählen Sie dann OK, um Ihre Änderungen zu speichern. |

| 6 |

Öffnen Sie die folgende URL auf dem internen ADFS-Server, um die Datei herunterzuladen: https:// <AD_FS_Server>/FederationMetadata/2007-06/FederationMetadata.xml Sie müssen möglicherweise mit der rechten Maustaste auf die Seite klicken und die Seitenquelle anzeigen, damit Sie die korrekt formatierte XML-Datei erhalten. |

| 7 |

Speichern Sie die Datei auf Ihrem lokalen Computer. |

Nächste Schritte

Sie können nun die ADFS-Metadaten aus dem Verwaltungsportal wieder in Webex importieren.

Importieren der IdP-Metadaten und Aktivieren einmaliges Anmelden nach einem Test

Nachdem Sie die Webex-Metadaten exportiert haben, konfigurieren Sie Ihren IdP und laden Sie die IdP-Metadaten auf Ihr lokales System herunter, nun können Sie sie aus Control Hub in Ihre Webex-Organisation importieren.

Vorbereitungen

Testen Sie die SSO-Integration nicht über die Benutzeroberfläche des Identitätsanbieters (IdP). Wir unterstützen nur Dienstleister initiierten (mit SP initiierten) strömen, daher müssen Sie den Control Hub SSO Test für diese Integration verwenden.

| 1 |

Wählen Sie eine Option:

|

| 2 |

Ziehen Sie auf der Seite „IdP-Metadaten importieren“ die IdP-Metadatendatei entweder per Drag & Drop auf die Seite oder verwenden Sie die Dateibrowseroption, um die Metadatendatei zu suchen und hochzuladen. Klicken Sie auf Weiter.

Sie sollten die Option "Sicherer" verwenden , wenn dies möglich ist. Dies ist nur möglich, wenn Ihr IdP zum Signieren seiner Metadaten eine öffentliche Zertifizierungsstelle verwendet hat. In allen anderen Fällen müssen Sie die Option Weniger sicher verwenden. Dies beinhaltet, wenn die Metadaten nicht signiert, selbstsignierte oder von einer privaten Zertifizierungsstelle signiert sind. Okta signieren die Metadaten nicht. Sie müssen daher für eine Okta-Integration Weniger sicher SSO auswählen. |

| 3 |

Wählen Sie SSO-Setup testenund authentifizieren Sie sich beim Öffnen eines neuen Browser-Tabs beim IdP, indem Sie sich anmelden. Wenn Sie einen Authentifizierungsfehler erhalten, kann es ein Problem mit den Anmeldeinformationen geben. Überprüfen Sie Nutzernamen und Passwort und versuchen Sie es erneut. Ein Fehler in der Webex-App bedeutet in der Regel ein Problem mit der SSO Einrichtung. Gehen Sie in diesem Fall erneut die Schritte durch, insbesondere die Schritte, in denen Sie die Cisco Control Hub-Metadaten kopieren und in die IdP-Einrichtung einfügen. Um die SSO-Anmeldung direkt anzuzeigen, können Sie auch auf URL in die Zwischenablage kopieren von diesem Bildschirm aus klicken und in ein privates Browserfenster einfügen. Von dort aus können Sie sich mit SSO anmelden. Bei diesem Schritt werden die falschen Positives aufgrund eines Zugriffstokens, das sich möglicherweise in einer bestehenden Sitzung von Ihrer angemeldeten Sitzung bewegt, beendet. |

| 4 |

Kehren Sie zur Registerkarte Control Hub im Browser zurück.

Die SSO-Konfiguration wird in Ihrer Organisation erst wirksam, wenn Sie die erste Option Optionsschaltfläche wählen und diese SSO. |

Nächste Schritte

Verwenden Sie die Verfahren zum Synchronisieren von Okta-Benutzern in Cisco Webex Control Hub, wenn Sie die Benutzerbereitstellung über Okta in der Webex-Cloud tun möchten.

Verwenden Sie die Verfahren in Synchronisieren Sie Microsoft Entra ID-Benutzer mit Cisco Webex Control Hub, wenn Sie die Benutzerbereitstellung aus der Entra ID in die Webex-Cloud durchführen möchten.

Sie können das Verfahren unter Automatisierte E-Mails unterdrücken befolgen, um E-Mails zu deaktivieren, die an neue Webex-App-Benutzer in Ihrer Organisation gesendet werden. Das Dokument enthält außerdem bewährte Methoden zum Senden von Mitteilungen an Benutzer in Ihrer Organisation.

Aktualisieren Sie die Vertrauensstellung der vertrauenden Seite von Webex in ADFS

Vorbereitungen

Sie müssen die SAML-Metadatendatei aus Control Hub exportieren, bevor Sie den Webex Relying Party Trust in ADFS aktualisieren können.

| 1 |

Melden Sie sich am ADFS-Server mit Administratorberechtigungen an. |

| 2 |

Laden Sie die SAML-Metadatendatei von Webex in einen temporären lokalen Ordner auf dem ADFS-Server hoch, z. B. |

| 3 |

Öffnen Sie Powershell. |

| 4 |

Führen Sie Beachten Sie den |

| 5 |

Laufen Ersetzen Sie den Dateinamen und den Namen des Ziels durch die richtigen Werte aus Ihrer Umgebung. Siehe .https://docs.microsoft.com/powershell/module/adfs/update-adfsrelyingpartytrustWenn Sie das Webex SP 5-Jahreszertifikat heruntergeladen und die Sperrung von Signier- oder Verschlüsselungszertifikat aktiviert haben, müssen Sie die folgenden beiden Befehle ausführen: |

| 6 |

Melden Sie sich bei Control Hub an und testen Sie die SSO-Integration: |

ADFS-Fehlerbehebung

ADFS-Fehler in Windows-Protokollen

In den Windows-Protokollen wird Ihnen möglicherweise ein ADFS-Ereignisprotokolleintrag mit Fehlercode 364 angezeigt. In den Ereignisdetails ist ein ungültiges Zertifikat angegeben. In diesen Fällen wird dem ADFS-Host keine Validierung des Zertifikats durch die Firewall über Port 80 erlaubt.

Fehler trat während eines Versuches auf, die Zertifikatskette für die Vertrauensstellung der vertrauenden Partei zu erstellen.

Wenn Sie das SSO aktualisieren, wird Ihnen möglicherweise dieser Fehler angezeigt, wenn Sie sich anmelden: Invalid status code in response.

Wenn sie diesen Fehler sehen, überprüfen Sie die Ereignisanzeige-Protokolle auf dem ADFS-Server und suchen Sie nach folgendem Fehler: An error occurred during an attempt to

build the certificate chain for the relying party trust

'https://idbroker.webex.com/' certificate identified by thumbprint

'754B9208F1F75C5CC122740F3675C5D129471D80'. Mögliche Ursachen sind, dass das Zertifikat widerrufen wurde, die Zertifikatskette nicht verifiziert werden konnte, wie in den Einstellungen für die Zertifikatsperrung der Vertrauensstellung der vertrauenden Seite angegeben, oder das Zertifikat liegt nicht innerhalb der Gültigkeitsdauer.

Wenn dieser Fehler auftritt, müssen Sie die Befehle ausführen Set-ADFSRelyingPartyTrust -TargetIdentifier https://idbroker.webex.com/

-EncryptionCertificateRevocationCheck None

Verbund-ID

Bei der Verbund-ID wird die Groß- und Kleinschreibung beachtet. Wenn es sich dabei um Ihre Unternehmens-E-Mail-Adresse handelt, geben Sie sie genau wie von ADFS gesendet ein, ander denn Webex kann den dazugehörigen Benutzer nicht finden.

Es kann keine benutzerdefinierte Anspruchsregel zur Normalisierung des LDAP-Attributs geschrieben werden, bevor sie gesendet wird.

Importieren Sie Ihre Metadaten von dem ADFS-Server, den Sie in Ihrer Umgebung eingerichtet haben.

Sie können die URL ggf. verifizieren, indem Sie in ADFS Management zu navigieren.

Zeitsynchronisierung

Vergewissern Sie sich, dass die Systemuhr Ihres ADFS-Servers mit einer zuverlässigen Internet-Zeitquelle synchronisiert wird, die das Network Time Protocol (NTP) einsetzt. Verwenden Sie folgenden PowerShell-Befehl, um nur die Uhr für die Webex-Vertrauensstellung der vertrauenden Seite zu verfneuern.

Set-ADFSRelyingPartyTrust -TargetIdentifier "https://idbroker.webex.com/$ENTITY_ID_HEX_VALUE" -NotBeforeSkew 3

Der Hexadezimalwert für Ihre Umgebung ist eindeutig. Ersetzen Sie den Wert des SP EntityDescriptor-ID-Werts in der Webex-Metadatendatei. Zum Beispiel:

.

.