- 主页

- /

- 文章

在 Control Hub 中使用 Active Directory Federation Services (ADFS) 配置单点登录

在此文章中

在此文章中 反馈?

反馈?您可以配置 Control Hub 与使用 Active Directory 联合身份验证服务(ADFS 2.x 及更高版本) 作为身份提供者 (IdP) 的部署之间的单点登录 (SSO) 集成。

单点登录和 Control Hub

单点登录 (SSO) 是一种会话或用户验证的流程,允许用户通过提供凭证来访问一个或多个应用程序。此流程能够为用户已获得授权的所有应用程序验证用户。这样用户在特定会话期间切换应用程序时,不会再看到额外提示。

安全断言标记语言 (SAML 2.0) 联合协议用于提供 Webex 云与您的身份提供商 (IdP) 之间的 SSO 验证。

档案

Webex 应用程序仅支持 Web 浏览器 SSO 档案。在 Web 浏览器 SSO 档案中,Webex 应用程序支持下列绑定:

-

SP 发起的 POST -> POST 绑定

-

SP 发起的 REDIRECT -> POST 绑定

NameID 格式

为了传达关于特定用户的信息,SAML 2.0 协议支持多种 NameID 格式。Webex 应用程序支持以下 NameID 格式。

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

在您从 IdP 加载的元数据中,第一个条目为在 Webex 中使用而配置。

单点注销

Webex 应用程序支持单点注销档案。在 Webex 应用程序中,当用户注销应用程序时,系统会使用 SAML 单点注销协议结束会话并与您的 IdP 确认该注销操作。请确保您的 IdP 经过单点注销配置。

将 Control Hub 与 ADFS 集成

配置指南给出了 SSO 集成的特定示例,但没有提供针对所有可能性的详细配置。例如,记录了 nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient 的集成步骤。其他格式(例如 urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress )适用于 SSO 集成,但超出了我们文档的范围。

为 Webex 组织(包括 Webex 应用程序、Webex Meetings 以及 Control Hub 中管理的其他服务)中的用户设置此集成。如果 Webex 站点集成在 Control Hub 中,Webex 站点会继承用户管理。如果您无法用这种方式访问 Webex Meetings,且其不受 Control Hub 管理,则必须另外执行集成来为 Webex Meetings 启用 SSO。

根据在 ADFS 的验证机制中配置的内容,缺省情况下可以启用集成 Windows 验证(IWA)。如果启用,通过 Windows 启动的应用程序(例如 Webex 应用程序和 Cisco 目录连接器)就会以已登录用户的身份进行验证,而与初始电子邮件提示过程中输入的电子邮件地址无关。

下载 Webex 元数据到本地系统

在 ADFS 中安装 Webex 元数据

准备工作

Control Hub 支持 ADFS 2.x 或更高版本。

Windows 2008 R2 只包括 ADFS 1.0。您必须从 Microsoft 安装版本至少为 2.x 的 ADFS。

对于 SSO 和 Webex 服务,身份提供程序 (IdP) 必须符合以下 SAML 2.0 规范:

-

将 NameID 格式属性设置为 urn:oasis:names:tc:SAML:2.0:nameid-format:瞬态

-

在 IdP 上配置声明以包含 uid 属性名称,其值映射到在 Cisco Directory Connector 中选择的属性或与在 Webex 身份服务中选择的属性匹配的用户属性。(例如,此属性可以是 E-mail-Addresses 或 User-Principal-Name。)请参阅 https://www.cisco.com/go/hybrid-services-directory 中的自定义属性信息以获取指导。

| 1 |

使用具有管理员权限的凭证登录 ADFS 服务器。 |

| 2 |

打开 ADFS 管理控制台,浏览至。 |

| 3 |

从“添加依赖方信任向导”窗口中选择“开始”。 |

| 4 |

对于 选择数据源 选择 从文件导入有关信赖方的数据,浏览到您下载的 Control Hub 元数据文件,然后选择 下一步。 |

| 5 |

对于 指定显示名称,为此信赖方信任创建一个显示名称,例如 Webex ,然后选择 下一步。 |

| 6 |

在选择颁发授权规则步骤中,选择允许所有用户访问该依赖方,然后选择下一步。 |

| 7 |

在可以添加信任步骤中,选择下一步 ,完成向 ADFS 添加信赖方信任的操作。 |

创建 Webex 身份验证声明规则

| 1 |

在 ADFS 主面板中,选择您创建的信任关系,然后选择编辑声明规则。从“颁发转换规则”标签页中,选择“添加规则”。 |

| 2 |

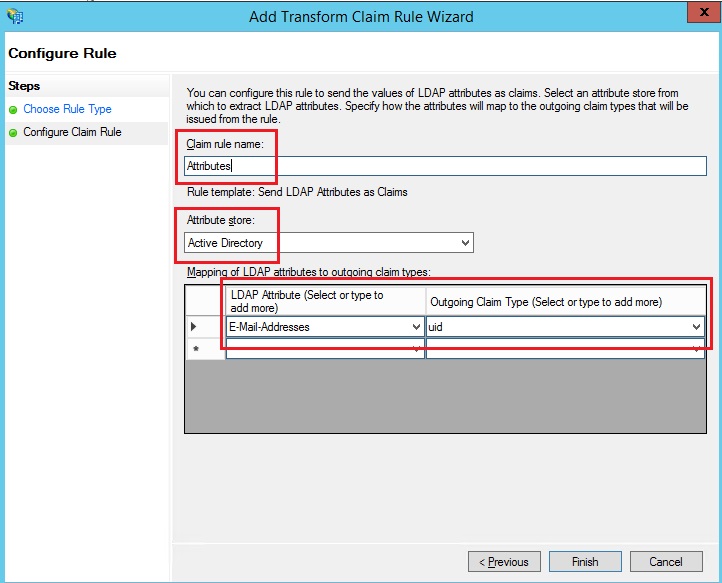

在“选择规则类型”步骤中,选择“以声明形式发送 LDAP 属性”,然后选择“下一步”。  |

| 3 |

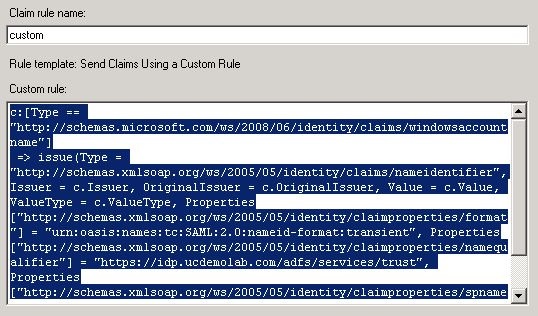

再次选择添加规则,选择使用自定义规则发送声明,然后选择下一步。 此规则用于为 ADFS 提供“spname qualifier”属性,而 Webex 不提供这一属性。 |

| 4 |

选择主窗口中的“依赖方信任”,然后选择右侧面板中的“属性”。 |

| 5 |

当“属性”窗口显示时,浏览至高级标签页,选择 SHA-256,然后选择确定保存更改。 |

| 6 |

在内部 ADFS 服务器上浏览至以下 URL 来下载文件:https:// <AD_FS_服务器>/FederationMetadata/2007-06/FederationMetadata.xml 您可能需要右键单击该页面并查看页面源代码,才能得到正确格式的 XML 文件。 |

| 7 |

在本地计算机上保存文件。 |

下一步

您现在已准备就绪,可以从管理门户将 ADFS 元数据重新导入 Webex。

导入 IdP 元数据并在测试后启用单点登录

导出 Webex 元数据,配置 IdP,并将 IdP 元数据下载到本地系统后,您即可以将该元数据导入到 Webex 组织中(从 Control Hub 导入)。

准备工作

请勿从身份提供程序 (IdP) 界面测试 SSO 集成。我们仅支持服务商启动(SP 启动)的流程,因此您必须将 Control Hub SSO 测试用于此集成。

| 1 |

选择一种:

|

| 2 |

在导入 IdP 元数据页面上,将 IdP 元数据文件拖放到页面上,或者使用文件浏览器选项来查找并上传元数据文件。单击下一步。

如果可以,请使用安全性较高选项。只有当您的 IdP 使用公共 CA 签署元数据时,这才有可能。 在所有其他情况下,则必须使用安全性较低选项。这包括元数据未签名、自签名或由私有 CA 签名。 Okta 不会签署元数据,因此您必须为 Okta SSO 集成选择安全级别较低。 |

| 3 |

选择 测试 SSO 设置,当打开新的浏览器选项卡时,通过登录向 IdP 进行身份验证。 如果您收到验证错误,可能是凭证有问题。请检查用户名和密码并重试。 Webex 应用程序错误往往意味着 SSO 设置有问题。在此情况下,请再检查一遍操作步骤,特别是将 Control Hub 元数据复制粘贴到 IdP 设置中的步骤。 若要直接查看 SSO 登录体验,您还可以从此屏幕单击将 URL 复制到剪贴板,并将其粘贴到私密浏览器窗口中。在此处,您可以使用 SSO 登录。由于您登录的现有会话中可能存在的访问令牌,此步骤会阻止误报结果。 |

| 4 |

返回到 Control Hub 浏览器标签页。

除非您选择第一个单选按钮并激活 SSO,否则 SSO 配置在组织中不起作用。 |

下一步

如果您要从 Okta 中将用户预先配置到 Webex 云,请使用将 Okta 用户同步到 Cisco Webex Control Hub 中的过程。

如果您想将用户从 Entra ID 配置到 Webex 云,请使用 将 Microsoft Entra ID 用户同步到 Cisco Webex Control Hub 中的步骤。

您可以按照 抑制自动电子邮件 中的步骤来禁用发送给组织中新 Webex 应用程序用户的电子邮件。文档中还包含向组织中用户发送通信的最佳实践。

更新 ADFS 中的 Webex 信赖方信任

准备工作

您需要先从 Control Hub 导出 SAML 元数据文件,然后才能更新 ADFS 中的 Webex 信赖方信任。

| 1 |

使用具有管理员权限的凭证登录 ADFS 服务器。 |

| 2 |

将 SAML 元数据文件从 Webex 上传到 ADFS 服务器上的临时本地文件夹,例如 |

| 3 |

打开 Powershell。 |

| 4 |

运行 请注意 Webex 信赖方信任的 |

| 5 |

跑步 确保用环境中正确的值替换文件名和目标名称。 请参阅 https://docs.microsoft.com/powershell/module/adfs/update-adfsrelyingpartytrust。如果您下载了 Webex SP 5 年期证书,并打开了签名或加密证书吊销功能,则需要运行这两个命令: |

| 6 |

登录到 Control Hub,然后测试 SSO 集成: |

ADFS 疑难解答

Windows 日志中的 ADFS 错误

在 Windows 日志中,您可能会看到 ADFS 事件日志错误代码 364。事件详细信息指出证书无效。在此类情况下,表示不允许 ADFS 主机通过防火墙端口 80 验证证书。

在尝试为信赖方信任构建证书链时发生了错误

在更新 SSO 证书时,您在登录时可能会遇到此错误:Invalid status code in response.

如果您看到该错误,请检查 ADFS 服务器上的事件查看器日志,并查找以下错误:An error occurred during an attempt to

build the certificate chain for the relying party trust

'https://idbroker.webex.com/' certificate identified by thumbprint

'754B9208F1F75C5CC122740F3675C5D129471D80'. 潜在原因包括证书已被撤销,证书链无法按照信赖方信任的加密证书撤销设置的规定进行验证,或者证书不在有效期内。

如果发生此错误,则必须运行命令 Set-ADFSRelyingPartyTrust -TargetIdentifier https://idbroker.webex.com/

-EncryptionCertificateRevocationCheck None

联合标识

“联合标识”区分大小写。如果这是组织的电子邮件地址,请确保输入的值与 ADFS 发送的完全相同,否则 Webex 无法找到匹配的用户。

无法编写自定义声明规则,以在 LDAP 属性发送前对其进行规范化处理。

从您在环境中设置的 AD FS 服务器导入元数据。

如有必要,您可以验证 URL:在“AD FS 管理”中导航至“”。

时间同步

确保您的 ADFS 服务器的系统时钟已经同步到使用网络时间协议 (NTP) 的可靠因特网时间源。请使用以下 PowerShell 命令来调整时钟偏移(仅适用于 Webex 信赖方信任关系)。

Set-ADFSRelyingPartyTrust -TargetIdentifier "https://idbroker.webex.com/$ENTITY_ID_HEX_VALUE" -NotBeforeSkew 3

此十六进制值对于您的环境而言是唯一的。请替换 Webex 元数据文件中的 SP EntityDescriptor ID 值。例如:

。

。