Sicurezza dei dati ibridi note di rilascio

Feedback?

Feedback?HDS 2026.04.29.8213

-

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2026.03.18.8152

-

Risolto un problema per cui alcuni allarmi HDS non si sincronizzavano correttamente con Control Hub.

HDS 2026.03.11.8140

-

Ottimizza l'utilizzo della memoria risolvendo un problema che causava un elevato consumo di risorse.

HDS 2026.03.10.8134

- Include modifiche per ripristinare la funzionalità delle riunioni per il data center in Arabia Saudita.

HDS 2026.03.09.8132

-

Include modifiche per ripristinare la funzionalità del data center in Arabia Saudita.

HDS 2026.03.05.8123

-

Include gli aggiornamenti di sicurezza più recenti.

-

Migliora la registrazione degli allarmi.

-

Include una correzione per un problema per cui i nodi HDS potevano riavviarsi inaspettatamente durante un utilizzo elevato delle risorse.

HDS 2026.02.09.7381

-

Aggiunto il supporto per il driver Microsoft ODBC 18 per SQL Server.

-

Risolve i problemi di connettività tra il nodo HDS e il server SQL causati da una gestione errata del certificato del database necessario per la connessione al server SQL.

HDS 2026.01.21.7332

- Protezione crittografica - Supporta algoritmi di cifratura robusti e i più recenti protocolli TLS; disabilita il supporto per algoritmi e cifrature più deboli. Vedi HDS Nodes Cryptographic Hardening nella scheda Annunci delle funzionalità.

HDS 2025.11.17.7180

-

Migliora gli allarmi HDS relativi alla connettività del server syslog.

-

È stato aggiunto il supporto TLS per migliorare la sicurezza delle comunicazioni tra i nodi HDS e il server Syslog.

TLS migliora la sicurezza rispetto a SSL offrendo algoritmi di crittografia più robusti, autenticazione reciproca, verifica dell'integrità, un handshake più solido e meccanismi di scambio di chiavi necessari per una comunicazione sicura.

I clienti che in precedenza avevano configurato la crittografia SSL per il proprio server syslog potrebbero visualizzare avvisi relativi alla connettività TLS con il server syslog dopo l'aggiornamento a questa versione. Questo problema riguarda solo l'inoltro dei log dai nodi HDS al server syslog e non ha alcun impatto sulle funzionalità di Webex.

Effettuare le seguenti operazioni per risolvere il problema:

Scarica l'ultima versione dello strumento di configurazione HDS e accedi alla pagina dei registri di sistema. Se la casella di controllo accanto a "Il server è configurato per la negoziazione/handshake TLS?" è selezionata, caricare il certificato radice syslog.

Successivamente, scarica l'ultima ISO e montala su tutti i nodi. Il problema verrà risolto non appena i nodi avranno verificato correttamente le informazioni CA del server syslog.

HDS 2025.09.17.7109

-

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2025.08.10.7072

-

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2025.07.16.7042

-

Aggiunto il supporto per i data center australiani.

-

Aggiorna il sistema operativo Flatcar alla versione 4152.2.3.

-

Corregge un bug per risolvere il problema di reimpostazione della password dell'account amministratore, vedi CSCwo12476.

I clienti che hanno riscontrato problemi con il bug CSCwo12476 devono riavviare manualmente i propri nodi una volta completato questo aggiornamento.

Per eseguire l'aggiornamento a questa versione, i nodi della distribuzione HDS devono eseguire la versione 2025.06.02.6983 (rilasciata il 12 giugno 2025).

Il tentativo di eseguire l'aggiornamento da versioni precedenti alla 2025.06.02.6983 può causare errori e altri problemi.

HDS 2025.06.02.6983

-

Sopprime i log rumorosi generati da HDS.

-

Include correzioni relative agli aggiornamenti HDS.

HDS 2025.04.02.6910

- È stato eseguito il rollback a questa versione per evitare un caso limite che potrebbe influire su una funzionalità di Webex a causa di HDS 2025.05.12.6959.

HDS 2025.05.12.6959

- Sopprime i log rumorosi generati da HDS.

HDS 2025.04.02.6910

-

Include correzioni per gli allarmi HDS.

HDS 2025.03.04.6874

- Risolve i problemi di connettività di Docker.

HDS 2025.02.14.6853

- Include una correzione per il controller di dominio dell'Arabia Saudita che consente agli utenti guest di utilizzare le chat durante le riunioni.

HDS 2025.02.06.6837

- Migliora gli allarmi HDS assicurando che vengano generati e disattivati correttamente.

HDS 2025.01.14.6804

- Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2024.11.18.6728

- Aggiunto il supporto per il data center dell'Arabia Saudita.

- Include gli aggiornamenti di sicurezza più recenti.

- Include correzioni per gli allarmi HDS.

HDS 2024.07.23.6579

- Migliora gli allarmi KMS-CLOUD_ACCESS_FAILURE.health e DB_CONNECTION_POOL_ERROR.

- Migliora gli allarmi HDS per eliminare la registrazione eccessiva e la traccia dello stack.

- Include correzioni per i problemi riscontrati durante i test di connettività Docker.

- Aggiunto il supporto per CSB4 e Java 17.

- Include gli aggiornamenti di sicurezza più recenti.

- Include una correzione che consente agli utenti ospiti non verificati di utilizzare le chat durante le riunioni.

HDS 2024.03.16.6355

È stato effettuato un rollback a questa versione poiché gli utenti ospiti non verificati non erano in grado di utilizzare la funzione di chat durante le riunioni.

HDS 2024.06.03.6455

- Migliora gli allarmi KMS-CLOUD_ACCESS_FAILURE.health e KMS-DB_CONNECTION_POOL_ERROR.

- Migliora gli allarmi HDS per eliminare la registrazione eccessiva e la traccia dello stack.

- Include correzioni per i problemi riscontrati durante i test di connettività Docker.

- Aggiunto il supporto per CSB4.0 e Java17.

- Include gli aggiornamenti di sicurezza più recenti.

HDS 2024.03.16.6355

- Corregge un bug per migliorare la logica degli avvisi di scadenza dell'account macchina, vedi CSCwj06418.

- Migliora le connessioni Mercury WebSocket in KMS.

HDS 2024.02.23.6324

In questa fase iniziale della migrazione del registro dei container, le immagini HDS vengono pubblicate nel registro Amazon ECR. Se il nodo HDS non dispone di connettività con Amazon ECR, le immagini verranno scaricate da Docker Hub come opzione di ripiego. (Per ulteriori informazioni, consultare la scheda "Annunci di nuove funzionalità".)

HDS 2024.02.02.6293

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2023.11.16.6207

-

Corregge un bug per risolvere la logica di cancellazione dell'allarme PANIC del DB_, fare riferimento a CSCwh68639.

-

Risolve un bug che causava un problema di pianificazione delle riunioni nell'app Webex.

-

Migliora la gestione delle connessioni Mercury WebSocket.

HDS 2023.09.22.6136

-

Corregge un bug per risolvere il problema di configurazione del proxy DNS Jail, vedi CSCwh56777.

HDS 2023.08.07.6085

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2023.07.17.6057

-

Corregge un bug relativo all'ottimizzazione della memoria sul nodo HDS, vedi CSCwh01920.

-

Modifica le configurazioni per il supporto degli utenti ospiti.

-

Modifica la libreria Mercury per migliorare le connessioni WebSocket.

HDS 2023.06.13.5989

-

Include due nuovi allarmi:

HMAC_PRODUCER_TASK_FAILUREeCLIENT_MESSAGES_FAILURE -

Migliora le convalide per la connettività del database

-

Aggiorna i pacchetti tomcat, python e openssl

HDS 2023.04.15.5925

Modifica alcuni nomi di allarme per utilizzare il limite di 36 caratteri previsto dal servizio Webex Hybrid Management.

Questi sono i nomi degli allarmi precedenti e quelli nuovi:

-

KMS-SETUP.checkKmsCertificateValiditycambiamenti aKMS-SETUP.checkKmsCertValidity -

KMS-CLOUD_ACCESS_FAILURE.ci-machine-authcambiamenti aKMS-CLOUD_ACCESS_FAILURE.ci-ma-auth -

KMS-CLOUD_ACCESS_FAILURE.mercury-websocketcambiamenti aKMS-CLOUD_ACCESS_FAILURE.mercury-ws -

KMS-CLOUD_ACCESS_FAILURE.health-checkcambiamenti aKMS-CLOUD_ACCESS_FAILURE.health

Migliora l'allarme di validità del certificato KMS aumentandone la frequenza (60 giorni, 30 giorni, 15 giorni e poi a giorni alterni).

HDS 2023.03.09.5885

-

Migliora l'allarme di scadenza dell'account della macchina aumentandone la frequenza (60 giorni, 30 giorni, 15 giorni e poi a giorni alterni).

HDS 2023.02.14.5845

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2023.01.10.5803

-

Migliora la cancellazione dell'allarme di sovraccarico del sistema

-

Aumenta la dimensione del pool di thread per il servizio Avalon Indexer per risolvere CSCwe06185

-

Include le ultime correzioni comuni di Webex

HDS 2022.12.06.5766

-

Sposta le immagini HDS nel repository

ciscocitgdockerhub. -

Aggiorna il sistema operativo Flatcar alla versione 3227.2.4.

-

Include le ultime correzioni comuni di Webex.

-

Include una libreria OkHttp più robusta per migliorare la gestione delle connessioni websocket.

HDS 2022.10.18.5701

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2022.09.28.5677

-

Migliora l'allarme ERRORE INDEXER_WEBSOCKET_.

-

Aggiorna il sistema operativo Flatcar alla versione 3227.2.2.

HDS 2022.08.18.5613

Aggiunge supporto per token guest CI.

HDS 2022.08.06.5602

Correzioni dei problemi relativi al supporto HDS per Federation 4.0.

HDS 2022.07.13.5579

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2022.06.23.5552

- Aggiunge il supporto a ECP per le metriche di federazione 4.0 e piattaforma.

- Aggiunge miglioramenti al proxy DNS jail a ECP.

- Aggiornamenti a Flatcar OS e KMS.

HDS 2022.05.23.5520

- Migliora la cancellazione degli allarmi.

HDS 2022.04.20.5464

- Aggiunge i seguenti nuovi allarmi:

KMS-SETUP.checkKmsCertificateValidity—Genera un allarme quando il certificato KMS scade nei prossimi 30 giorni.KMS-SETUP.kmsCertificateExpired—Genera un allarme se il certificato KMS è scaduto.

- Include le ultime correzioni comuni di Webex.

- Esegue l'aggiornamento a Avalon.

HDS 2022.03.02.5385

- Migliora la cancellazione degli allarmi.

- Aggiornamenti all'allarme

KMS-OVERLOAD.

HDS 2022.01.18.5320

- Aggiunge i seguenti nuovi allarmi:

KMS-HIGH-MSG-LATENCY:: alta latenza di consegna dei messaggi.KMS-OVERLOAD—Il caricamento aver-age supera la soglia.

HDS 2021.12.16.5263

- Risolto il problema in cui la riconnessione del registro di sistema può bloccarsi.

HDS 2021.12.11.5253

- Miglioramenti all'allarme HDS.

- Risolve il problema log4J: https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-apache-log4j-qRuKNEbd

- Migliora la convalida dei token durante la federazione multi-cluser.

HDS 2021.11.23.5221

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2021.11.22.5218

- Aggiornamenti a ECP per correzioni di sicurezza di terze parti.

- Miglioramenti a Gestione allarmi.

HDS 2021.10.21.5175

- Miglioramenti a Gestione allarmi.

- Miglioramenti alla gestione del certificato KMS.

- Aggiornamenti a KMS e Avalon.

HDS 2021.09.13.5117

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2021.08.10.5057

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2021.07.01.4980

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2021.06.13.4956

- Modifiche apportate per eliminare gli allarmi syslog per 2 minuti durante la riconnessione.

- Esegue il downgrade degli allarmi syslog da Tipo di errore a Avviso.

- Aggiunge una finestra di esclusione del processo di puliziaDB. Per informazioni dettagliate , vedere gli annunci delle funzioni.

- Aggiornamenti dei driver di terze parti per migliorare le connessioni al database.

HDS 2021.05.27.4941

Non sono presenti note di rilascio per questo aggiornamento di manutenzione.

HDS 2021.05.20.4927

- Modifiche apportate per ottimizzare le risorse di connessione al database.

- Aggiorna miglioramenti del token.

- Aumentare l'intervallo di pulizia del database predefinito da 1 ora a 10 ore.

- Imposta il numero predefinito di voci nella cache utente su 250.000.

HDS 2021.04.12.4861

- Migliora gli allarmi del server NTP per quando l'HDS è in modalità jail DNS.

HDS 2021.04.01.4842

- Migliora la logica KMS per riprovare la registrazione con il servizio di crittografia.

HDS 2021.02.10.4763

- Migliora la riconnessione Mercury dopo un'interruzione.

- Migliora la gestione delle chiavi della sessione KMS.

Gennaio 2026

Rafforzamento crittografico dei nodi HDS

Per rafforzare la sicurezza delle interazioni da e verso i nodi HDS, stiamo aggiornando le configurazioni di runtime per imporre l'utilizzo di moderni standard crittografici. Questo aggiornamento garantisce che tutto il traffico crittografato utilizzi protocolli di trasporto sicuri e suite di cifratura robuste, disabilitando esplicitamente gli algoritmi obsoleti vulnerabili agli exploit moderni.

Queste modifiche saranno incluse nella prossima versione di HDS (HDS 2026.01.21.7332).

Protocolli supportati

I nodi HDS supporteranno ora le negoziazioni TLS utilizzando i seguenti protocolli:

-

TLSv1.2

-

TLSv1.3

Suite di cifratura supportate

Per la trasmissione sicura dei dati saranno consentite le seguenti suite di cifratura:

- TLS_AES_256_GCM_SHA384

- TLS_AES_128_GCM_SHA256

- TLS_CHACHA20_POLY1305_SHA256

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

Protocolli disabilitati & Algoritmi

I seguenti protocolli legacy e primitive crittografiche deboli saranno disabilitati nell'ambiente di runtime HDS:

- Protocolli: SSLv3, TLSv1, TLSv1.1

- Cifrari & Algoritmi: RC4, DES, 3DES_EDE_CBC, MD5conRSA, EXPORT, anon, NULL

Azione richiesta

Assicurati che il tuo server di database supporti i protocolli e gli algoritmi di crittografia sopra elencati per mantenere una connettività sicura e ininterrotta in seguito al prossimo aggiornamento di HDS.

Novembre 2025

Sicurezza dati ibrida multi-tenant (HDS):

Presentiamo Multi-Tenant Hybrid Data Security (HDS), una funzionalità innovativa progettata per offrire alle organizzazioni una maggiore protezione e sovranità dei dati, sfruttando l'infrastruttura e le competenze di partner locali di fiducia.

Elementi di rilievo chiave

-

Modello di partnership locale affidabile:

Multi-Tenant HDS consente alle organizzazioni di sfruttare la sicurezza ibrida dei dati tramite un partner locale affidabile. Questi partner agiscono come fornitori di servizi, gestendo la gestione delle chiavi in loco in modo che le organizzazioni clienti possano concentrarsi sul loro core business, sapendo che i loro dati sono protetti dall'infrastruttura sicura del partner.

-

Dare maggiore autonomia alle organizzazioni di piccole dimensioni:

Sfruttando l'infrastruttura di sicurezza e i servizi di gestione delle chiavi di un partner locale affidabile, le organizzazioni prive di ingenti risorse IT o di data center dedicati possono ora accedere a una protezione HDS di livello enterprise.

-

Vera multi-abitazione:

A differenza delle implementazioni HDS tradizionali, limitate a una singola organizzazione, ogni implementazione HDS multi-tenant supporta più organizzazioni clienti. Ciò consente alle organizzazioni partner di implementare e gestire in modo efficiente le risorse HDS in base al numero di utenti o di organizzazioni clienti.

-

Sovranità e controllo dei dati:

Le organizzazioni clienti mantengono il controllo primario sui propri dati e contenuti. Sebbene le organizzazioni partner supportino l'implementazione e gestiscano le chiavi di crittografia, non accedono ai contenuti o ai dati dei clienti nell'ambito delle normali operazioni. Questo approccio garantisce confini ben definiti e la tutela della privacy, consentendo al contempo ai clienti di esercitare il controllo sulla sovranità dei dati all'interno dell'ambiente collaborativo.

Per ulteriori informazioni, consultare la Guida alla distribuzione per Multi-Tenant Hybrid Data Security (HDS)

Marzo 2024

In conformità con il precedente annuncio relativo alla migrazione del registro dei container ad Amazon ECR, prevediamo di completare la migrazione entro la fine di marzo 2024. Assicurati di connetterti a ECR consentendo l'URL "*dkr.ecr.us-east-1.amazonaws.com" nei firewall e nei proxy della tua applicazione.

Dicembre 2023

Migrazione del registro dei container da Docker Hub ad Amazon ECR.

Il registro di container HDS che ospita le immagini verrà modificato da Docker Hub ad Amazon ECR. Questa migrazione è prevista per febbraio 2024. Chiediamo gentilmente ai clienti di garantire la connettività a ECR consentendo l'URL "*.amazonaws.com" nei firewall e nei proxy delle proprie applicazioni. Questo passaggio è necessario per prevenire eventuali problemi durante gli aggiornamenti.

Ottobre 2023

Abbiamo aggiornato la versione minima richiesta del database Postgres alla versione 14, 15 o 16 di PostgreSQL. HDS non supporterà più le versioni 10 e 11 di PostgreSQL ; consultare i requisiti del server di database nella guida alla distribuzione di Hybrid Data Security.

Dicembre 2022

Abbiamo iniziato a ospitare le immagini dello strumento di configurazione HDS in un repository Docker Hub diverso. In precedenza utilizzavamo ciscosparkhds e ora utilizziamo ciscocitg.

Se stai creando o aggiornando un'immagine ISO di configurazione per i tuoi nodi HDS, dovresti scaricare le immagini dal repository ciscocitg dockerhub.

Vedere Creare un'immagine ISO di configurazione per gli host HDS e Modificare la configurazione del nodo nella guida alla distribuzione di Hybrid Data Security.

novembre 2022

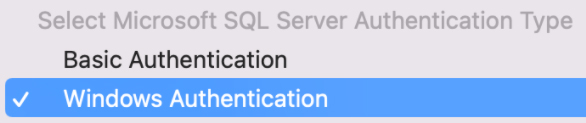

Abbiamo abilitato i nodi HDS a utilizzare l'autenticazione di Windows per la connessione al database Microsoft SQL Server. Ciò migliora la sicurezza e la resilienza della tua implementazione HDS.

La Guida alla distribuzione di Hybrid Data Security descrive come implementarla nel tuo ambiente.

Giugno 2022

Definire una finestra di esclusione per il processo di pulizia DB

Ora è possibile definire una finestra di esclusione del processo di pulizia DB nelle impostazioni avanzate. La finestra di esclusione predefinita è dalle 13.00 alle 4.59 (ora locale) di domenica.