ハイブリッド データ セキュリティ リリース ノート

フィードバックがある場合

フィードバックがある場合HDS 2026.04.29.8213

-

このメンテナンスアップグレードのリリースノートはありません。

HDS 2026.03.18.8152

-

一部のHDSアラームがコントロールハブと正しく同期しない問題を解決しました。

HDS 2026.03.11.8140

-

リソース使用率が高くなる原因となっていた問題を解決することで、メモリ使用量を最適化します。

HDS 2026.03.10.8134

- サウジアラビアのデータセンターにおける会議機能の復旧に関する変更が含まれています。

HDS 2026.03.09.8132

-

サウジアラビアのデータセンターの機能を復元するための変更が含まれています。

HDS 2026.03.05.8123

-

最新のセキュリティ修正プログラムが含まれています。

-

アラームのログ記録を改善します。

-

リソース使用率が高い際に、HDSノードが予期せず再起動する可能性がある問題を修正しました。

HDS 2026.02.09.7381

-

Microsoft ODBC Driver 18 for SQL Serverのサポートを追加しました。

-

SQL Serverへの接続に必要なデータベース証明書の不適切な処理が原因で発生する、HDSノードとSQL Server間の接続問題を解決します。

HDS 2026.01.21.7332

- 暗号化の強化 - 強力な暗号と最新のTLSプロトコルをサポートし、より脆弱なアルゴリズムと暗号のサポートを無効にします。機能発表タブの HDSノードの暗号化強化 を参照してください。

HDS 2025.11.17.7180

-

syslogサーバー接続に関連するHDSアラームを改善します。

-

HDSノードとSyslogサーバー間の通信のセキュリティを強化するため、TLSサポートを追加しました。

TLSは、より強力な暗号化アルゴリズム、相互認証、整合性チェック、より堅牢なハンドシェイク、および安全な通信に必要な鍵交換メカニズムを提供することで、SSLよりもセキュリティを向上させます。

以前にsyslogサーバーにSSL暗号化を設定していたお客様は、このリリースにアップグレードした後、syslogサーバーとのTLS接続に関するアラートが表示される場合があります。この問題は、HDSノードからsyslogサーバーへのログ転送のみに影響し、Webexの機能には影響しません。

下記の手順に従い、問題を解決してください。

最新のHDSセットアップツールをダウンロードし、システムログページに移動してください。「サーバーは TLS ネゴシエーション/ハンドシェイク用に設定されていますか?」の横にあるチェックボックスが選択されている場合は、syslog ルート証明書をアップロードしてください。

次に、最新のISOイメージをダウンロードし、すべてのノードにマウントします。ノードがsyslogサーバーのCA情報を正常に検証すれば、問題は解決します。

HDS 2025.09.17.7109

-

このメンテナンスアップグレードのリリースノートはありません。

HDS 2025.08.10.7072

-

このメンテナンスアップグレードのリリースノートはありません。

HDS 2025.07.16.7042

-

オーストラリアのデータセンターへの対応を追加しました。

-

Flatcar OSをバージョン4152.2.3にアップグレードします。

-

管理者アカウントのパスワードリセットの問題を解決するバグを修正しました。詳細は CSCwo12476を参照してください。

このバグ CSCwo12476 で問題が発生したお客様は、このアップグレードが完了したら、ノードを手動で再起動する必要があります。

このリリースにアップグレードするには、HDSデプロイメント内のノードがバージョン2025.06.02.6983(2025年6月12日リリース)を実行している必要があります。

バージョン2025.06.02.6983より古いバージョンからアップグレードしようとすると、エラーやその他の問題が発生する可能性があります。

HDS 2025.06.02.6983

-

HDSによって生成されるノイズの多いログを抑制します。

-

HDSのアップグレードに関連する修正が含まれています。

HDS 2025.04.02.6910

- HDS 2025.05.12.6959が原因でWebexの機能に影響を与える可能性のある特殊なケースを回避するため、このバージョンにロールバックしました。

HDS 2025.05.12.6959

- HDSによって生成されるノイズの多いログを抑制します。

HDS 2025.04.02.6910

-

HDSアラームの修正が含まれています。

HDS 2025.03.04.6874

- Docker接続の障害を修正します。

HDS 2025.02.14.6853

- サウジアラビアのデータセンターにおけるゲストユーザーが会議中のチャット機能を利用できるようにする修正が含まれています。

HDS 2025.02.06.6837

- HDSアラームが正しく発生および解除されるようにすることで、HDSアラームの精度を向上させます。

HDS 2025.01.14.6804

- このメンテナンスアップグレードのリリースノートはありません。

HDS 2024.11.18.6728

- サウジアラビアのデータセンターへの対応を追加しました。

- 最新のセキュリティ修正プログラムが含まれています。

- HDSアラームの修正が含まれています。

HDS 2024.07.23.6579

- KMS-CLOUD_ACCESS_FAILURE.health および DB_CONNECTION_POOL_ERROR アラームを改善します。

- HDSアラームを改善し、過剰なログ記録とスタックトレースを削除します。

- Docker接続テストの失敗に関する修正が含まれています。

- CSB4およびJava17のサポートを追加しました。

- 最新のセキュリティ修正プログラムが含まれています。

- 未認証のゲストユーザーが会議中のチャット機能を利用できてしまう問題を修正しました。

HDS 2024.03.16.6355

未認証のゲストユーザーが会議中のチャット機能を利用できなかったため、このバージョンにロールバックしました。

HDS 2024.06.03.6455

- KMS-CLOUD_ACCESS_FAILURE.health および KMS-DB_CONNECTION_POOL_ERROR アラームを改善します。

- HDSアラームを改善し、過剰なログ記録とスタックトレースを削除します。

- Docker接続テストの失敗に関する修正が含まれています。

- CSB4.0およびJava17のサポートを追加しました。

- 最新のセキュリティ修正プログラムが含まれています。

HDS 2024.03.16.6355

- マシン アカウントの有効期限アラート ロジックを改善するバグを修正しました。詳細は CSCwj06418を参照してください。

- KMSにおけるMercury WebSocket接続を改善します。

HDS 2024.02.23.6324

コンテナレジストリ移行の初期段階では、HDSイメージがAmazon ECRレジストリに公開されます。HDSノードがAmazon ECRに接続できない場合、代替手段としてDocker Hubからイメージがプルされます。(詳細については、「新機能のお知らせ」タブをご覧ください。)

HDS 2024.02.02.6293

このメンテナンスアップグレードのリリースノートはありません。

HDS 2023.11.16.6207

-

DB_PANIC アラームのクリアロジックを解決するバグを修正します。 CSCwh68639を参照してください。

-

Webexアプリでの会議のスケジュールに関する問題を解決するため、バグを修正しました。

-

Mercury WebSocket接続の処理を改善します。

HDS 2023.09.22.6136

-

DNS Jail Proxy セットアップの問題を解決するバグを修正しました。詳細は CSCwh56777を参照してください。

HDS 2023.08.07.6085

このメンテナンスアップグレードのリリースノートはありません。

HDS 2023.07.17.6057

-

HDSノードのメモリ最適化に関するバグを修正します。 CSCwh01920を参照してください。

-

ゲストユーザーサポートのための設定を変更します。

-

Mercuryライブラリを修正し、WebSocket接続を改善します。

HDS 2023.06.13.5989

-

新たに2つのアラームが追加されました。

HMAC_PRODUCER_TASK_FAILUREとCLIENT_MESSAGES_FAILURE -

データベース接続の検証を改善します

-

tomcat、python、openssl パッケージをアップグレードします。

HDS 2023.04.15.5925

Webex Hybrid Managementサービスで想定されている36文字の制限に合わせて、一部のアラーム名を変更します。

以下は、以前の警報名と新しい警報名です。

-

KMS-SETUP.checkKmsCertificateValidity変更点KMS-SETUP.checkKmsCertValidity -

KMS-CLOUD_ACCESS_FAILURE.ci-machine-auth変更点KMS-CLOUD_ACCESS_FAILURE.ci-ma-auth -

KMS-CLOUD_ACCESS_FAILURE.mercury-websocket変更点KMS-CLOUD_ACCESS_FAILURE.mercury-ws -

KMS-CLOUD_ACCESS_FAILURE.health-check変更点KMS-CLOUD_ACCESS_FAILURE.health

KMS証明書の有効期限アラームを頻繁に(60日、30日、15日、その後は隔日)鳴らすことで、アラームの精度を向上させます。

HDS 2023.03.09.5885

-

マシンアカウントの有効期限切れアラームを頻繁に(60日、30日、15日、その後は隔日)設定することで、アラームの精度を向上させます。

HDS 2023.02.14.5845

このメンテナンスアップグレードのリリースノートはありません。

HDS 2023.01.10.5803

-

システム過負荷アラームの解除機能を改善

-

Avalon Indexer サービスのスレッド プール サイズを増やして、問題を修正します。 CSCwe06185

-

Webexの最新の一般的な修正が含まれています

HDS 2022.12.06.5766

-

HDSイメージを

ciscocitgdockerhubリポジトリに移動します。 -

Flatcar OSをバージョン3227.2.4にアップグレードします。

-

Webex の最新の一般的な修正を含む。

-

ウェブソケット接続の処理を改善するための、より堅牢な OkHttp ライブラリが含まれています。

HDS 2022.10.18.5701

このメンテナンスアップグレードのリリースノートはありません。

HDS 2022.09.28.5677

-

INDEXER_WEBSOCKET エラーアラームを_改善しました。

-

Flatcar OS をバージョン 3227.2.2 にアップグレードします。

HDS 2022.08.18.5613

CI ゲスト トークンのサポートを追加します。

HDS 2022.08.06.5602

フェデレーション 4.0 の HDS サポートに関連する問題を修正しました。

HDS 2022.07.13.5579

このメンテナンスアップグレードのリリースノートはありません。

HDS 2022.06.23.5552

- フェデレーション 4.0 およびプラットフォーム メトリックスの ECP にサポートを追加します。

- DNS プロキシを ECP に改良を加えます。

- Flatcar OS および KMS へのアップグレード

HDS 2022.05.23.5520

- アラームクリアを改善しました。

HDS 2022.04.20.5464

- これらの新しいアラームを追加します。

KMS-SETUP.checkKmsCertificateValidity—KMS 証明書の有効期限が 30 日後に切れるときにアラームを発生します。KMS-SETUP.kmsCertificateExpired—KMS 証明書の有効期限が切れた場合にアラームを発生します。

- Webex の最新の一般的な修正を含む。

- Avalon へのアップグレード

HDS 2022.03.02.5385

- アラームクリアを改善しました。

-

KMS-OVERLOADアラームの更新。

HDS 2022.01.18.5320

- これらの新しいアラームを追加します。

KMS-HIGH-MSG-LATENCY— メッセージ配信の遅延が高いです。KMS-OVERLOAD—平均読み込み時間がしきい値を超えています。

HDS 2021.12.16.5263

- syslog 再接続がハングする問題を修正しました。

HDS 2021.12.11.5253

- HDS アラームの改善。

- Log4J の機能を修正しました。 https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-apache-log4j-qRuKNEbd

- クロスユーザーフェデレーション中のトークン検証を改善しました。

HDS 2021.11.23.5221

このメンテナンスアップグレードのリリースノートはありません。

HDS 2021.11.22.5218

- サードパーティのセキュリティを修正するために、ECP へのアップグレード。

- アラームマネージャの改善。

HDS 2021.10.21.5175

- アラームマネージャの改善。

- KMS Cert の処理を改善しました。

- KMS および Avalon へのアップグレード

HDS 2021.09.13.5117

このメンテナンスアップグレードのリリースノートはありません。

HDS 2021.08.10.5057

このメンテナンスアップグレードのリリースノートはありません。

HDS 2021.07.01.4980

このメンテナンスアップグレードのリリースノートはありません。

HDS 2021.06.13.4956

- 再接続中に 2 分間の syslog アラームの抑制に変更を加えます。

- syslog アラームを [エラー タイプ] から [警告] にダウングレードします。

- DB クリーンアップジョブ の排除ウィンドウを追加します。詳細については、 機能のアナウンスを 参照してください。

- データベース接続を改善するためのサードパーティ ドライバーの更新。

HDS 2021.05.27.4941

このメンテナンスアップグレードのリリースノートはありません。

HDS 2021.05.20.4927

- データベース接続リソースを最適化するための変更。

- トークンの更新の改善。

- デフォルトのデータベースのクリーンアップ間隔を 1 時間から 10 時間に増やします。

- ユーザーキャッシュのデフォルトエントリ数を 250,000 に設定します。

HDS 2021.04.12.4861

- HDS が DNS ファイル転送モードの場合の NTP サーバー警告を改善しました。

HDS 2021.04.01.4842

- 暗号化サービスで登録を再試行するために、KMS ロジックを改善しました。

HDS 2021.02.10.4763

- 停電後の Mercury 再接続を改善しました。

- KMS セッションキー管理を改善しました。

2026年1月

HDSノードの暗号化強化

HDSノードとの間の通信におけるセキュリティ体制を強化するため、最新の暗号化標準を強制適用するようランタイム構成を更新しています。今回のアップデートにより、暗号化されたすべての通信が安全なトランスポートプロトコルと強力な暗号スイートを利用することが保証されるとともに、現代の攻撃に対して脆弱な旧式のアルゴリズムは明示的に無効化されます。

これらの変更は、次回のHDSリリース(HDS 2026.01.21.7332)に反映されます。

サポートされているプロトコル

HDSノードは、以下のプロトコルを使用したTLSネゴシエーションをサポートするようになりました。

-

TLSv1.2

-

TLSv1.3

サポートされている暗号スイート

安全なデータ送信には、以下の暗号スイートの使用が許可されます。

- TLS_AES_256_GCM_SHA384

- TLS_AES_128_GCM_SHA256

- TLS_CHACHA20_POLY1305_SHA256

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

無効化されたプロトコル & アルゴリズム

HDSランタイム環境では、以下のレガシープロトコルおよび脆弱な暗号プリミティブが無効化されます。

- プロトコル: SSLv3、TLSv1、TLSv1.1

- 暗号 & アルゴリズム: RC4、DES、3DES_EDE_CBC、MD5withRSA、EXPORT、anon、NULL

求められるアクション

今後のHDSアップグレード後も安全かつ途切れることのない接続を維持するため、データベースサーバーが上記に記載されているプロトコルと暗号方式をサポートしていることをご確認ください。

2025年11月

マルチテナントハイブリッドデータセキュリティ(HDS):

マルチテナントハイブリッドデータセキュリティ(HDS)をご紹介します。これは、信頼できる現地パートナーのインフラストラクチャと専門知識を活用することで、組織のデータ保護とデータ主権を強化するために設計された画期的な機能です。

主なハイライト

-

信頼できる現地パートナーモデル:

マルチテナントHDSは、組織が信頼できる現地パートナーを通じてハイブリッドデータセキュリティを活用することを可能にします。これらのパートナーはサービスプロバイダーとして機能し、オンプレミスの鍵管理を行うことで、顧客企業は自社のデータがパートナーの安全なインフラストラクチャによって保護されていることを確信しながら、コアビジネスに集中することができます。

-

小規模組織の能力強化:

信頼できる現地パートナーのセキュリティインフラストラクチャとキー管理サービスを活用することで、豊富なITリソースや専用データセンターを持たない組織でも、エンタープライズグレードのHDS保護を利用できるようになりました。

-

真のマルチテナント:

従来のHDS導入は単一の組織に限定されるのに対し、マルチテナントHDS導入では、複数の顧客組織をサポートします。これにより、パートナー組織は、ユーザー数や顧客組織数に応じて、HDSリソースを効率的に展開および管理できるようになります。

-

データ主権とデータ管理:

顧客組織は、自社のデータとコンテンツに対する主要な管理権を保持します。提携組織は導入支援や暗号化キーの管理を行いますが、通常の運用においては顧客のコンテンツやデータにアクセスすることはありません。このアプローチは、強固な境界とプライバシーを確保しつつ、顧客が共同作業環境内でデータ主権を管理できるようにするものです。

詳細については、 マルチテナントハイブリッドデータセキュリティ(HDS)導入ガイドを参照してください。

2024年3月

Amazon ECRへのコンテナレジストリ移行に関する以前のお知らせに従い、2024年3月末までに移行を完了する予定です。アプリケーションファイアウォールとプロキシでURL「*dkr.ecr.us-east-1.amazonaws.com」を許可することにより、ECRへの接続を確保してください。

2023年12月

コンテナレジストリの移行(Docker HubからAmazon ECRへ)

イメージをホストするHDSコンテナレジストリは、Docker HubからAmazon ECRに変更されます。この移行は2024年2月に実施される予定です。お客様には、アプリケーションファイアウォールとプロキシでURL「*.amazonaws.com」を許可することにより、ECRへの接続を確保していただくようお願い申し上げます。この手順は、アップグレード中に発生する可能性のある問題を防止するために必要です。

2023年10月

PostgreSQLデータベースの最小必要バージョンを、PostgreSQLバージョン14、15、または16に更新しました。HDS は PostgreSQL バージョン 10 および 11 をサポートしなくなります。詳細については、ハイブリッド データ セキュリティ展開ガイドの データベース サーバー要件 を参照してください。

2022 年 12 月

HDSセットアップツールイメージを別のDocker Hubリポジトリでホストし始めました。以前は ciscosparkhds を使用していましたが、現在は ciscocitgを使用しています。

HDSノードの構成ISOを作成または更新する場合は、 ciscocitg dockerhubリポジトリからイメージを取得する必要があります。

ハイブリッドデータセキュリティ導入ガイドの HDSホスト []の構成ISOを作成すると ノード構成を変更する を参照してください。

2022 年 11 月

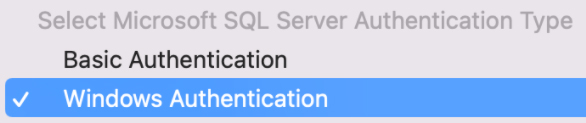

HDSノードがMicrosoft SQL Serverデータベースに接続する際に、Windows認証を使用できるようにしました。これにより、HDS実装のセキュリティと回復力が向上します。

ハイブリッドデータセキュリティ導入ガイド では、これを環境に実装する方法について説明しています。

2022 年 6 月

DB クリーンアップジョブの排除ウィンドウを定義する

高度な設定で、DB クリーンアップジョブの排除ウィンドウを 定義できます。デフォルトの排除ウィンドウは、日曜日の午前 1:00~ 4:59 (現地時間) です。