- ホーム

- /

- 投稿記事

Webex Cloud-Connected UC での証明書の管理

この記事の内容

この記事の内容 フィードバックがある場合

フィードバックがある場合証明書管理の概要

一元化された証明書管理は、複数のクラスタにわたって Cisco Unified Communications Manager、IM and Presence、Cisco Unity Connection、Cisco Emergency Responder の証明書を表示および管理する単一の場所を提供するクラウドベースのサービスです。

開始する前に:目的のクラスタの [サービス管理(Service Management)] ページで、証明書管理サービスを有効にする必要があります。詳細については、「Control Hub の Cloud-Connected UC サービスを有効にする」を参照してください。

一元化された証明書管理は、次の重要な機能を提供します。

-

各クラスタの証明書ステータスを表示するマルチクラスタダッシュボード。

-

個々のクラスタ レベルでの ID 証明書と信頼証明書の詳細ビュー。

-

CSR の生成、証明書のアップロード、更新、ダウンロード、コピー、置換、削除などの証明書操作を実行する機能。

-

期限切れの証明書とまもなく期限切れの証明書を表示するアラート ダッシュボード。

-

証明書の有効期限のメール通知などの通知を設定する機能。

-

証明書を複数の信頼ストアとクラスタに分配します。

-

さまざまな設定で証明書プロファイルを定義し、クラスタに割り当てます。

Cisco Emergency Responder アプリケーションでは、証明書を配布および交換することはできません。

証明書管理サービスへのアクセス

Cloud-Connected UC スイート内の証明書管理サービスは、オンプレミス展開の証明書を管理します。

証明書の管理にアクセスするには、次の手順を実行します。

| 1 |

Webex Control Hub の顧客ビューから、 に移動します。 [接続済みの UC] ページが表示されます。このページの証明書管理 カードは、証明書管理機能と機能性を提供します。 | ||||||||||

| 2 |

[証明書管理] カードで、任意のリンクをクリックして、証明書管理のさまざまな機能にアクセスします。 次の表に、証明書管理で使用できる機能を示します。

|

[アラート] ページを使用して、次の操作を行います。

-

期限切れの証明書またはまもなく期限切れの証明書を表示

-

証明書でフィルタ

-

製品でフィルタリングして、証明書のステータスを表示します。

| 1 |

Webex Control Hub の顧客ビューから、 に移動します。 [接続済みの UC] ページが表示されます。 | |||||||||||||||||||||||||||||||||||||||

| 2 |

[証明書管理] カードから [アラート] をクリックします。 ページには、期限切れの証明書と期限切れの証明書の両方が表示されます。証明書は、クラスタ名、共通名、証明書タイプ、証明書のステータス、有効期限などの詳細をリストします。 | |||||||||||||||||||||||||||||||||||||||

| 3 |

(オプション) 次のいずれかのオプションを選択します。

選択した証明書は、クラスタ、証明書、共通名、製品、タイプ、ステータス、サーバ名、有効期限などの詳細とともに、証明書リストに表示されます。 | |||||||||||||||||||||||||||||||||||||||

| 4 |

一覧ページからレコードを選択して、証明書の詳細を表示します。 サイド パネルが開き、証明書の詳細が表示されます。[証明書の詳細] または [PEM 形式の証明書をコピー] を確認できます。このパネルからステップ 6 にリストされているすべての操作を実行します。 | |||||||||||||||||||||||||||||||||||||||

| 5 |

[閉じる ] をクリックしてサイド パネルを閉じ、一覧ページに戻ります。 | |||||||||||||||||||||||||||||||||||||||

| 6 |

証明書レコードの上にカーソルを合わせ、省略記号をクリックして、ID および信頼ストアの証明書でさまざまな操作を実行します。 ID 証明書 の操作は次のとおりです。

プロファイルの管理者が設定した設定が証明書の属性と一致しない場合、証明書に対して警告アイコンが表示されます。例:Tomcat 証明書は自己署名ですが、プロファイル設定で CA 署名に設定されているため、不一致が発生します。 問題が発生する可能性があるため、不一致を確認せずに無意識に [送信] をクリックしないでください。 信頼ストア証明書 の操作は次のとおりです。

証明書の削除 または証明書の置き換え の信頼操作は、ファイルが見つかりませんというエラーにより失敗する場合があります。このエラーは、12.5 SU5 および 14 SU1 リリースの混合バージョンを持つ多くのクラスタで操作が実行されると表示されます。 解決策: 失敗したノードで操作を再試行します。対応するクラスタの [ジョブ詳細] ページでエラーを確認します。このノードに証明書が存在しないため、削除できませんでした。 信頼ストア証明書 とID 証明書 の一般的な操作は次のとおりです。

| |||||||||||||||||||||||||||||||||||||||

| 7 |

証明書の操作が [ジョブ(Jobs)] リストに追加されます。[ジョブ] タブで進捗状況を確認できます。 --または--

|

[クラスタ] ページには、組織内のすべてのクラスタについて、クラスタごとに証明書ステータスの概要が一覧表示されます。

| 1 |

Webex Control Hub の顧客ビューから、 に移動します。 [接続済みの UC] ページが表示されます。 |

| 2 |

[証明書管理] カードから [クラスタ] をクリックします。 [クラスタの概要] ページには、クラスタ名、ステータス、製品、クラスタに関連付けられているプロファイルなどの詳細を含むクラスタが表示されます。管理者は、クラスタのカスタム プロファイルと標準プロファイルのデフォルトの関連付けを変更できます。 |

| 3 |

(オプション) 次のいずれかのオプションを選択します。

|

| 4 |

リストページのクラスタレコードをクリックして、選択したクラスタに関連付けられた ID 証明書を表示する [クラスタの詳細] ページにアクセスします。 [信頼ストア] タブまたは [ジョブ] タブに移動できます。[信頼ストア(Trust Store)] タブには、さまざまな信頼ストアにわたるクラスタ内のすべての証明書が表示されます。[ジョブ(Jobs)] タブには、証明書に対して実行される操作とアクションのステータスが一覧表示されます。 ダッシュボード ペインには、次のカードが表示されます。

ID および信頼証明書カードについては、有効期限切れ、およびまもなく有効期限切れの証明書の概要が表示されます。[ジョブ(Jobs)] カードには、今月のジョブの合計、完了、保留中のジョブの概要が表示されます。 |

[ID 証明書(Identity Certificate)] タブへのアクセス

[ID 証明書(Identity Certificate)] タブへのアクセス

| 1 |

Webex Control Hub の顧客ビューから、[サービス] > [接続済みの UC] に移動します。 [接続済みの UC] ページが表示されます。 |

| 2 |

[証明書管理] カードから [クラスタ] をクリックします。 |

| 3 |

リストページのクラスタ レコードをクリックして、クラスタに関連付けられた ID 証明書を表示する [クラスタの詳細] ページにアクセスします。 Cisco Emergency Responder 12.5 または 14 バージョンのクラスタでは、tomcat-ECDSA 証明書はサポートされていません。 |

| 4 |

(オプション) [検索 ] をクリックして、特定の証明書を検索します。 |

| 5 |

(オプション) [証明書のフィルタ ] ドロップダウンで、タイプに基づいて 1 つ以上の証明書を選択します。 証明書は、サーバ名、共通名、証明書タイプ、証明書のステータス、有効期限などの詳細とともに、証明書リストに表示されます。 |

| 6 |

一覧ページからレコードをクリックして、証明書の詳細を表示します。 サイド パネルが開き、証明書の詳細が表示されます。[証明書の詳細] または [PEM 形式の証明書をコピー] を確認できます。このパネルから、ステップ 8 にリストされているすべての操作を実行することもできます。 |

| 7 |

[閉じる ] をクリックしてサイド パネルを閉じ、一覧ページに戻ります。 既存の証明書属性がプロファイルと一致せず、証明書が非準拠の場合、警告サイン が表示されます。 |

| 8 |

証明書レコードの上にカーソルを合わせ、省略記号をクリックしてさまざまな操作を実行します。詳細については、「ID 証明書 」の操作を参照してください。 |

| 9 |

(オプション) [プロファイルの表示] をクリックします。 クラスタに関連付けられているプロファイルが表示されます。 |

[信頼ストア] タブへのアクセス

[信頼ストア] タブへのアクセス

| 1 |

Webex Control Hub の顧客ビューから、 に移動します。 [接続済みの UC] ページが表示されます。 |

| 2 |

[証明書管理] カードから [クラスタ] をクリックします。 |

| 3 |

リストページのクラスタレコードをクリックして、[クラスタの詳細] ページにアクセスします。 |

| 4 |

[信頼ストア] タブをクリックして、証明書のリストを表示します。 証明書は、共通名、シリアル番号、発行者、ステータス、有効期限などの詳細情報とともに証明書リストに表示されます。 |

| 5 |

(オプション) [検索 ] をクリックして、特定の証明書を検索します。 |

| 6 |

(オプション) [証明書のフィルタ ] ドロップダウンで、1 つ以上の証明書を選択します。 証明書は、共通名、シリアル番号、発行者、ステータス、有効期限などの詳細情報とともに証明書リストに表示されます。 |

| 7 |

一覧ページからレコードをクリックして、証明書の詳細を表示します。 サイド パネルが開き、証明書の詳細が表示されます。証明書に関連付けられているすべてのクラスタを表示するには、「証明書の詳細 」または「PEM 形式の証明書をコピーする」を参照してください。このパネルから、ステップ 9 にリストされているすべての操作を実行することもできます。 |

| 8 |

[閉じる ] をクリックしてサイド パネルを閉じ、一覧ページに戻ります。 |

| 9 |

証明書レコードの上にカーソルを合わせ、省略記号をクリックしてさまざまな操作を実行します。 詳細については、「信頼ストア証明書 」の操作を参照してください。

|

| 10 |

期限切れのステータスの証明書レコードをクリックして、更新された証明書を信頼ストアにアップロードします。 |

| 11 |

[信頼にアップロード] をクリックします。 [証明書のアップロード ] ウィンドウが表示されます。 |

| 12 |

信頼ストアに関連付ける必要なクラスタを選択します。 操作を実行する前に、表示されている警告メッセージを慎重に読んでください。 |

| 13 |

[ファイルを選択] をクリックして、証明書を参照します。 |

| 14 |

[アップロード] をクリックして、必要なクラスタの信頼ストアに証明書をアップロードします。 IPsec および CAPF の信頼操作は、Control Hub のサブスクライバ ノードではサポートされません。管理者は、これらの操作をオンプレミスで実行する必要があります。 |

制限

信頼証明書操作の CH の制限:

- 同じクラスタのノードでレプリケーションが行われない信頼サービスがある場合、管理者はこれらの操作をオンプレミスで実行する必要があります。例: capf、ipsec。

- すべての信頼関連の操作はクラスタのパブリッシャ ノードにのみ送信されるため、この操作はパブ ノードでのみ実行でき、サブノードからは実行できません。

- 信頼を削除

- 信頼を置換

- 信頼の分配

- 信頼のアップロード

信頼操作の削除の制限:

- 操作は、Pub ノードでのみ実行できます。

- 証明書が Pub ノードに存在せず、サブノードに存在する場合、Control Hub から操作を実行することはできません。操作はオンプレミスで行われる必要があります。

[ジョブ] タブへのアクセス

[ジョブ] タブへのアクセス

[ジョブ] タブには、実行されたすべての操作の概要が表示されます。[ジョブ] タブには、今月のジョブの合計、完了、保留中のジョブの概要が表示されます。

| 1 |

Webex Control Hub の顧客ビューから、 に移動します。 [接続済みの UC] ページが表示されます。 |

| 2 |

[証明書管理] カードから [クラスタ] をクリックします。 |

| 3 |

リストページのクラスタレコードをクリックして、[クラスタの詳細] ページにアクセスします。 |

| 4 |

[ジョブ] タブをクリックして、今月に実行されたジョブの一覧を表示します。 |

| 5 |

[今月 ] ドロップダウンで、ジョブの概要を表示するために必要な期間を選択します。 [ジョブのステータス(Job Status)] は、ジョブの概要、ジョブの種類、ノード、タイムスタンプ、証明書、製品情報などの詳細とともに表示されます。 |

| 6 |

一覧ページからレコードをクリックして、ジョブの詳細を表示します。 サイド パネルが開き、ジョブの詳細が表示されます。 |

| 7 |

[閉じる ] をクリックしてサイド パネルを閉じ、一覧ページに戻ります。 |

[プロファイル ] ページでは、マルチサーバー/マルチ SAN、CA 署名と自己署名、有効期間、RSA と ECDSA、キー長、ハッシュアルゴリズムなどの設定を定義できます。

クラスタのバージョンごとに個別のプロファイルを使用します。たとえば、クラスタが 12.x バージョンを実行している場合、証明書の操作の実行中に 12.x 機能のみを表示する必要があります。

カスタム プロファイルの作成時に、管理者は新しく作成されたカスタム プロファイルをクラスタに関連付けることができます。

| 1 |

Cisco Webex Control Hub の顧客ビューから、 に移動します。 [接続済みの UC] ページが表示されます。 | ||||||||||||||||||||

| 2 |

[証明書管理] カードから [プロファイル] をクリックします。 [プロファイル] ページに、作成されたプロファイルのリストが表示されます。 デフォルトでは、証明書管理サービスは標準プロファイルを提供し、証明書管理サービスに対して有効になっているすべてのクラスタは、このプロファイルに関連付けられます。表示のみのプロファイルです。プロファイルの上にカーソルを合わせ、省略記号をクリックして、プロファイルを表示またはコピーします。 | ||||||||||||||||||||

| 3 |

プロファイル名の上にカーソルを合わせ、省略記号をクリックして、次のようなさまざまな操作を実行します。

| ||||||||||||||||||||

| 4 |

[プロファイルの追加] をクリックして、新しいカスタム プロファイルを作成します。 | ||||||||||||||||||||

| 5 |

プロファイル名を入力します。 | ||||||||||||||||||||

| 6 |

プロファイルをデフォルトに設定する場合は、チェックボックスをオンにします。 | ||||||||||||||||||||

| 7 |

プロファイルの [説明] を入力します。 | ||||||||||||||||||||

| 8 |

製品ごとにさまざまな証明書設定を定義します | ||||||||||||||||||||

| 9 |

[作成] をクリックしてプロファイルを作成します。 カスタム プロファイルをデフォルトに設定している場合は、カスタム プロファイルのデフォルト チェックボックスをオフにして、デフォルトとして標準プロファイルに戻します。 | ||||||||||||||||||||

| 10 |

(オプション)プロファイルをクラスタに関連付けます。トップメニューから [クラスタ] タブをクリックすると、[クラスタ リスト] ページが表示されます。リストページからプロファイルをクラスタに関連付けることができます。 11.5x および 12.5x バージョンの有効期間は、有効性ドロップダウンで選択した値に関係なく 5 年です。リリース 14 以降では、有効期間は 5 ~ 20 年です。 テーブルに N としてリストされている操作を実行しないでください。操作が失敗します。

| ||||||||||||||||||||

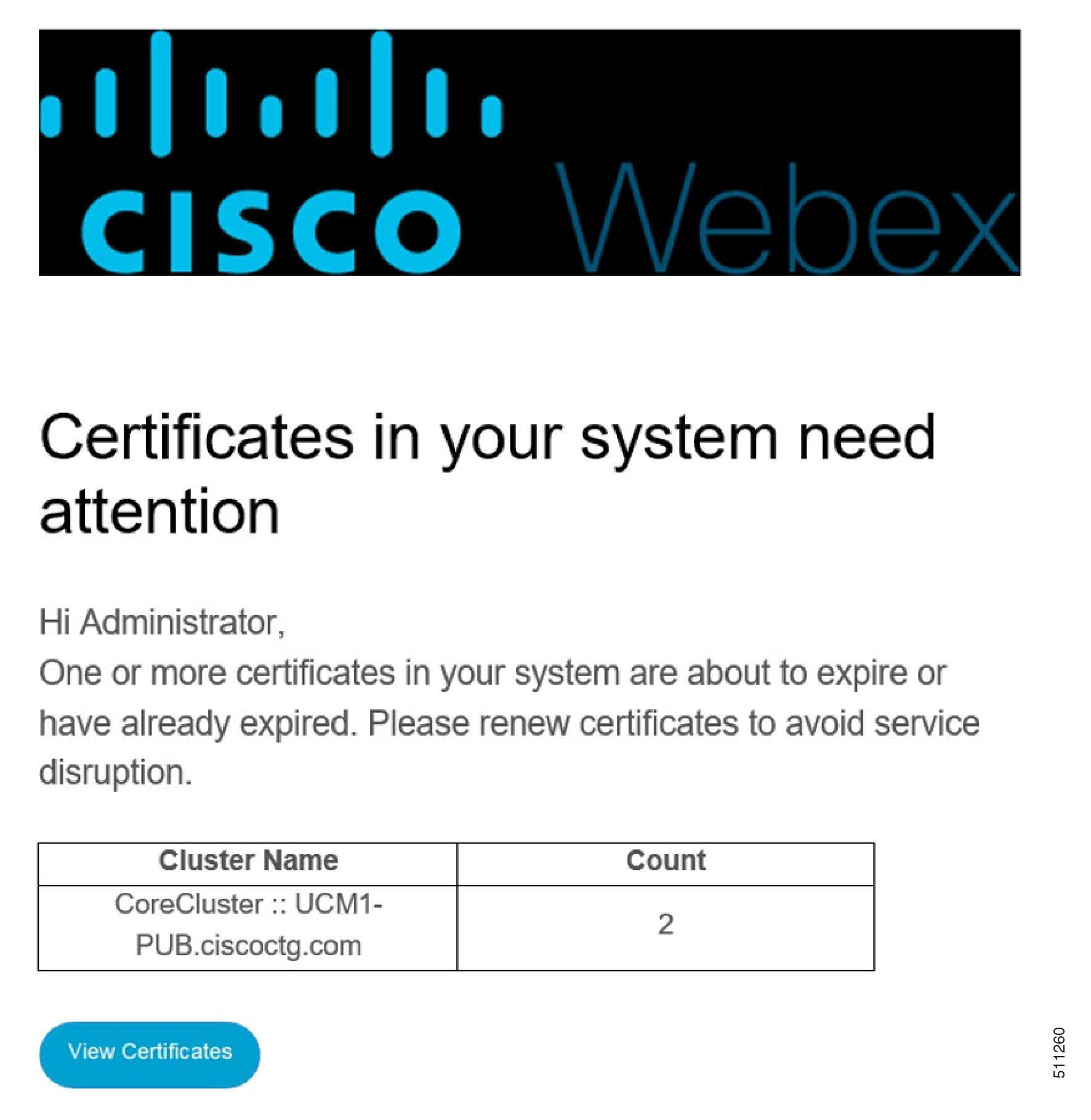

証明書の有効期限が近づくと、システムは受信者にメールメッセージを自動的に送信します。

| 1 |

Webex Control Hub の顧客ビューから、 に移動します。 [接続済みの UC] ページが表示されます。 |

| 2 |

[証明書管理 ] カードから [設定 ] をクリックします。 |

| 3 |

[通知開始時間] を設定します。 30 ~ 365 日の間で通知開始時間を設定できます。 |

| 4 |

[通知頻度] を設定します。 通知頻度は 1 ~ 30 日の間で設定できます。 |

| 5 |

[通知先] のメール アドレスを入力します。 最大 25 個のメール アドレスを入力できます。 |

| 6 |

[保存] をクリックします。 証明書の有効期限が近づくと、すべての受信者は、画像に示すようにメール通知を受信します。  |